Автоматизация разграничений прав доступа к ресурсам информационной системы в ООО "Монарх" (Технико-экономическая характеристика предметной области и предприятия. Анализ деятельности)

Содержание:

Введение

Объектом исследования курсовой работы является компания ООО «Монарх».

Актуальность проектирования и разработки автоматизированной системы управления информационной безопасности разграничения прав доступа обусловлена следующим:

- Анализ документооборота процессом управления информационной безопасности и доступом в бумажной форме отличается высокой трудоемкостью и низкой оперативностью.

- Компьютеризованный учет не позволяет создать средства контроля процесса регистрации запросов и прав доступа со стороны пользователей информационных систем.

- Разработка и внедрение единой информационной системы управления информационной безопасности и управления доступом позволит создать единую систему доступа в режиме одного окна.

Предметом исследования являются способы разработки базы данных для экономической информационной системы управления информационной безопасности.

Целью курсовой работы является создание информационной системы управления разграничением прав доступа к информационным ресурсам в компании ООО «Монарх».

Для реализации данной цели мною были обозначены следующие задачи:

- рассмотреть работу компании и предоставить её технико-экономическую характеристику;

- изучить предметную область и бизнес-процессы компании;

- провести проектирование и разработку корпоративной информационной системы автоматизации управления информационной безопасностью и доступом;

- выполнить расчет технико-экономической эффективности от внедрения корпоративной информационной системы автоматизации информационной безопасностью.

Практическая значимость работы состоит в апробации результатов исследования и разработки программного обеспечения КР на примере применения соответствующей базы данных - экономической информационной системы в бизнес-процессах по управлению информационной безопасностью и доступом.

Ключевыми понятиями в рамках КР являются следующими:

- Автоматизированная информационная система.

- Архитектура корпоративных систем.

- Проектирование экономической информационной системы.

- Безопасность данных пользователей.

- Управление доступом.

Дипломный проект состоит из трех глав и приложений.

В первой главе приводится общее описание ООО «Монарх», анализируется система предприятия, разрабатывается концепция ИС.

Вторая глава посвящена описанию системы, формулировке требовании к внедряемой информационной системе, анализу аналогов и прототипов и разработке программного продукта.

В третьей главе обосновывается эффективность реализации проекта.

КР состоит из трех глав и трех приложений.

В первой главе приводится общее описание ООО «Монарх», анализируется информационная система предприятия, разрабатывается концепция ИС.

Вторая глава посвящена описанию системы, формулировке требовании к внедряемой информационной системе, анализу аналогов и прототипов и выбору программного продукта.

В процессе работы была применены методы анализа предметной области автоматизации информации о заявках. Также в нашем исследовании нашли применение современные концепции программирования на основе готовых архитектурных компонентов. В качестве решения повышения эффективности деятельности предложено использовать платформу «1С: Предприятие 8.3».

При написании курсовой работы были применены такие методы научного исследования, как изучение научной литературы по теме исследования, нормативно-правовой базы, аналитический и сравнительный методы.

I .Технико-экономическая характеристика предметной области и предприятия. Анализ деятельности.

Профиль деятельности компании с указанием финансово-производственных показателей представлен в табл.1.

|

Таблица 1. Профиль деятельности компании |

|||||||

|

N |

Тип бизнеса (технологии), наименование |

Кол-во, шт. |

Стоимость, тыс. у.е. |

Объем работ, дней |

Цена 1 часа работ, тыс. у.е. |

Средний объем работ, час 1 сервиса |

Ресурсы, чел.год. |

|

1 |

Операции с транзакциями |

20 |

112 |

400 |

0,035 |

160 |

3,0 |

|

2 |

Привлечение средств |

400 |

56 |

200 |

0,035 |

4 |

1,5 |

|

3 |

Стандартное кредитование |

20 |

168 |

600 |

0,035 |

240 |

4,5 |

|

4 |

Поддержка |

16 |

160 |

400 |

0,05 |

200 |

3,0 |

|

5 |

Услуги дополнительного характера |

8 |

640 |

1600 |

0,05 |

1600 |

12,1 |

|

Итого |

464 |

1136 |

3200 |

0,0473 |

2204 |

24,2 |

|

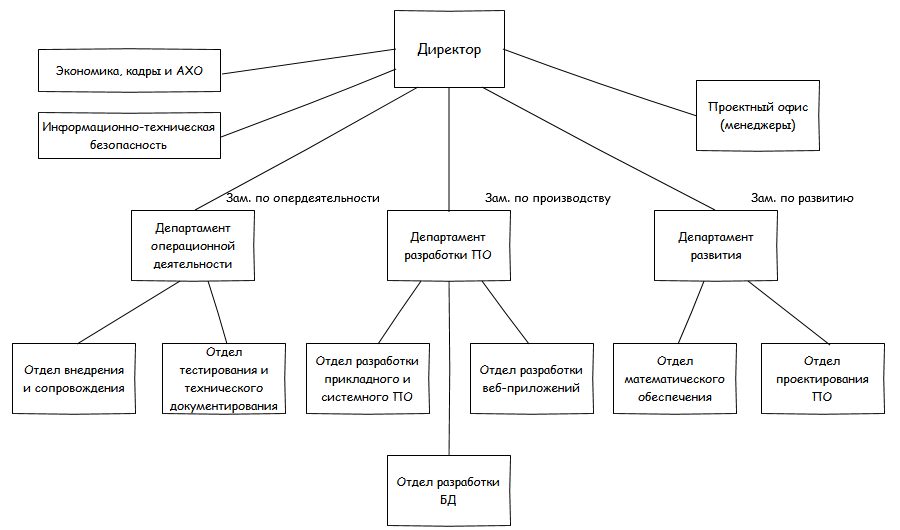

Организационная структура управления предприятием

Рассмотрим организационную структуру управления компании ООО «Монарх» Она представлена на рис. 1.

Организационная структура представляет собой функционально-иерархическую линейную структуру управления, и характеризуется следующими признаками:

- нижний уровень подчиняется линейно руководителю верхнего уровня;

- конкретные функции управления выполняются директором;

- четко выражена иерархия;

- функциональная специализация по областям и задачам компании.

Схема организационной структуры приведена на рисунке 1.

Рисунок 1 – Схема организационной структуры

Выбор комплекса задач автоматизации и характеристика существующих бизнес-процессов

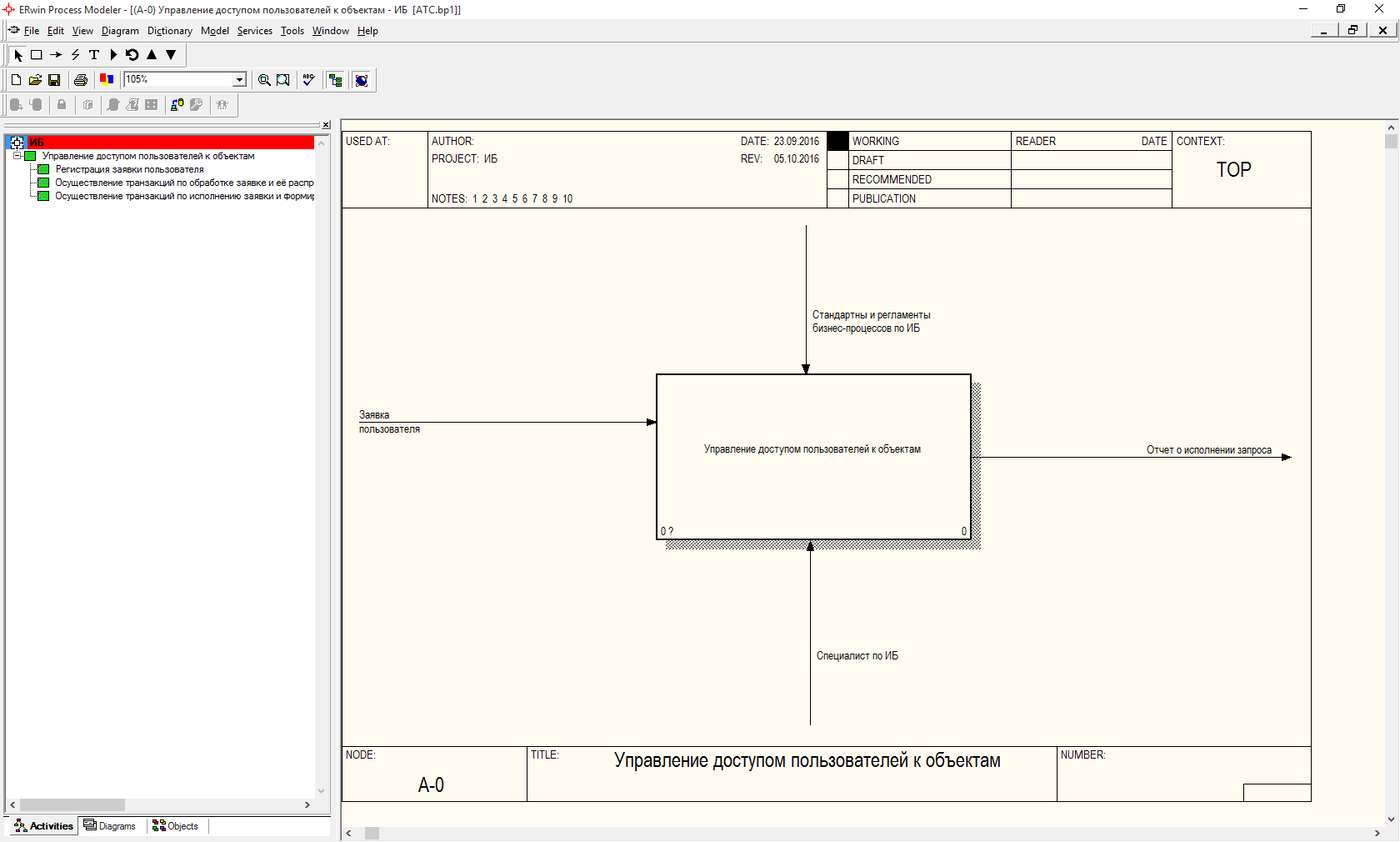

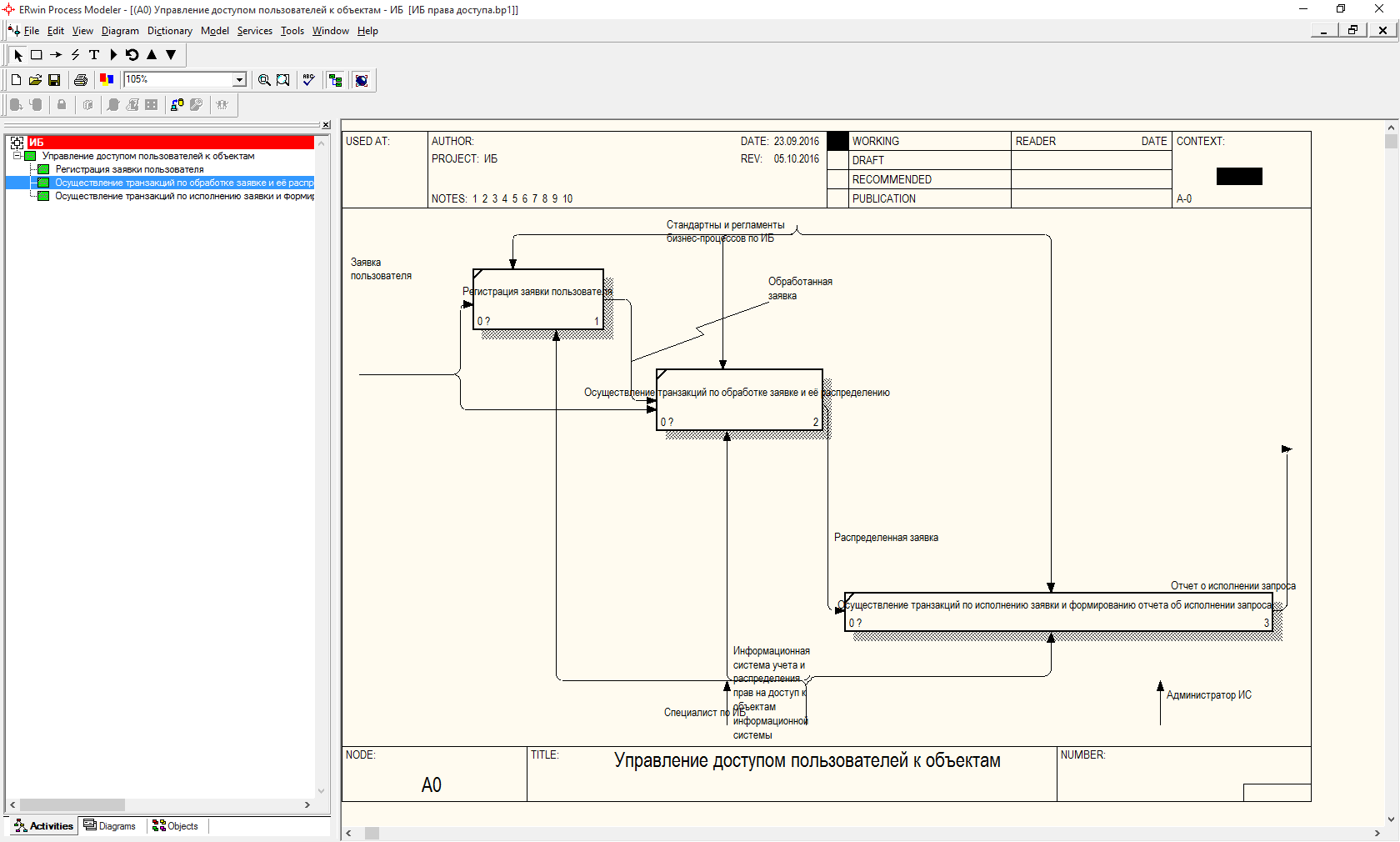

Контекстная диаграмма состоит из одной работы, которая называется «Управление доступом пользователей к объектам».

Взаимодействие работы с внешним миром описывается в виде стрелок, которые представляют собой некую информацию и именуются существительными. В данной работе описаны стрелки:

типа вход (Input): Заявка пользователя. Они представляют собой входную информацию.

типа выход (Output): Отчет о исполнении запроса. Она содержит в себе выходную информацию.

типа механизм (Mechanism): Специалист по ИБ. Эти стрелки входят в нижнюю грань работы.

типа управление (Control):, Стандартны и регламенты бизнес-процессов по ИБ.

Они входят в верхнюю грань работы и показывают правила, планы, которыми руководствуется предприятие.

Контекстная (корневая) диаграмма имеет номер А-0 (рис. 4)

Рисунок 2 - Контекстная диаграмма.

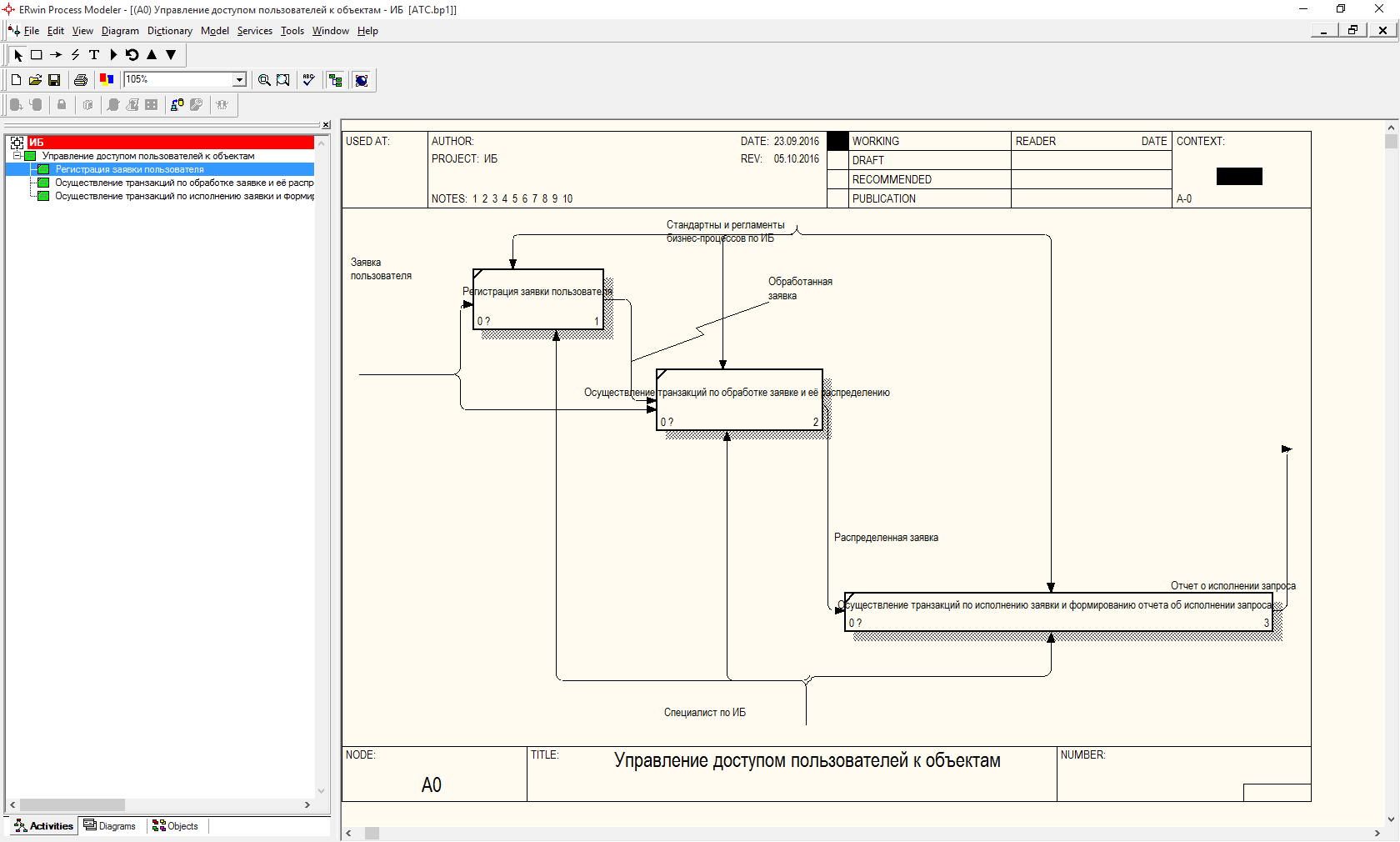

Диаграммы декомпозиции содержат родственные работы, т.е. работы, имеющие общую родительскую работу. После декомпозиции контекстной диаграммы проводится декомпозиция каждого большого фрагмента системы на более мелкие и т.д. до достижения нужного уровня подробности описания системы.

Декомпозиция контекстной диаграммы имеет номер А0 (рис. 5). Эта декомпозиция состоит из следующих основных работ, осуществляемых при электронной коммерции:

- Регистрация заявки пользователя.

- Осуществление транзакций по обработке заявке и её распределению.

- Осуществление транзакций по исполнению заявки и формированию отчета об исполнении запроса.

Рисунок 3 - Диаграмма декомпозиции А0.

В декомпозиции контекстной диаграммы показаны основные работы, которые осуществляет предприятие в процессе своего функционирования на основе входной информации из внешней среды.

На данный момент все эти операции происходят специалистом по ИБ и Администратором системы, но нигде не учитываются и нет качественного учета предоставленных прав и полномочий пользователей, что и вызывает трудности, описанные в следующих пунктах.

После проведения анализа существующих бизнес-процессов, а именно процесса обработки данных транзакций по предоставлению и учету прав пользователей,. Было принято решение автоматизировать этот подпроцесс. После его исследования и проработки была построена новая функциональная диаграмма процесса», где добавился механизм АИС доступа и учета прав– предлагаемая к проектированию система.

Рассмотрим модель управления информационной безопасностью при работе по учету и распределению заявок пользователей на изменение своих прав в компании на основе которого будет сформировано техническое задание на создание АИС управления информационной безопасностью при распределении и учете прав пользователей.

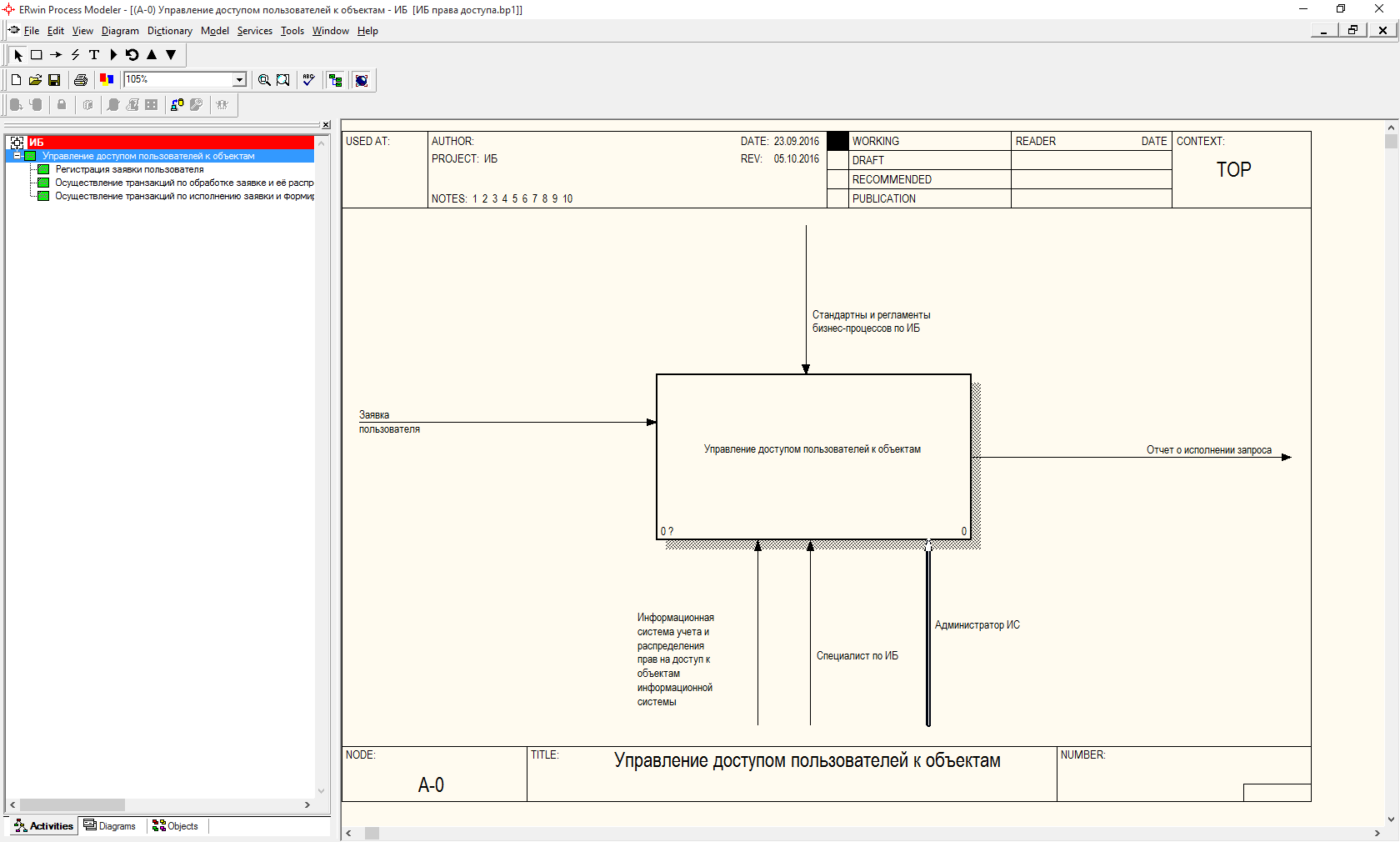

Контекстная диаграмма является вершиной древовидной структуры диаграмм и представляет собой самое общее описание системы и ее взаимодействия с внешней средой.

Контекстная диаграмма состоит из одной работы, которая называется «Управление доступом пользователей к объектам».

Взаимодействие работы с внешним миром описывается в виде стрелок, которые представляют собой некую информацию и именуются существительными. В данной работе описаны стрелки:

типа вход (Input): Заявка пользователя. Они представляют собой входную информацию.

типа выход (Output): Отчет о исполнении запроса. Она содержит в себе выходную информацию.

типа механизм (Mechanism): Специалист по ИБ, Администратор ИС и Информационная система учета и распределения прав на доступ к объектам информационной системы. Эти стрелки входят в нижнюю грань работы.

типа управление (Control):,Стандартны и регламенты бизнес-процессов по ИБ.

Они входят в верхнюю грань работы и показывают правила, планы, которыми руководствуется предприятие.

Контекстная (корневая) диаграмма имеет номер А-0 (рис. 6)

Рисунок 4 - Контекстная диаграмма.

После описания системы в целом проводится разбиение ее на крупные фрагменты. Этот процесс называется функциональной декомпозицией, а диаграммы, которые описывают каждый фрагмент и взаимодействие фрагментов, называются диаграммами декомпозиции. Диаграммы декомпозиции содержат родственные работы, т.е. работы, имеющие общую родительскую работу. После декомпозиции контекстной диаграммы проводится декомпозиция каждого большого фрагмента системы на более мелкие и т.д. до достижения нужного уровня подробности описания системы.

Декомпозиция контекстной диаграммы имеет номер А0 (рис. 7). Эта декомпозиция состоит из следующих основных работ, осуществляемых при электронной коммерции:

- Регистрация заявки пользователя».

- Осуществление транзакций по обработке заявке и её распределению.

- Осуществление транзакций по исполнению заявки и формированию отчета об исполнении запроса.

Рисунок 5 - Диаграмма декомпозиции А0.

В декомпозиции контекстной диаграммы показаны основные работы, которые осуществляет предприятие в процессе своего функционирования на основе входной информации из внешней среды.

Определение места проектируемой задачи в комплексе задач и ее описание

Прежде всего, необходимо проанализировать какие функции необходимо разработать в ЭИС (базе данных и приложении) в соответствии с теми конкретными задачами, которые нужно решать компании ООО «Монарх».

Безопасность функционирования современных АИС предприятий напрямую зависит от того, насколько соответствуют полномочия пользователя системы его должностным функциям. Общеизвестно, что расширение полномочий сверх необходимых приводит к увеличению случайных ошибок, росту рисков несанкционированного доступа к данным.

При недостаточных полномочиях возникают затруднения в выполнении сотрудником своей работы. Формализованные полномочия в виде прав доступа отображаются в настройках системы разграничения доступа (далее СРД) АИС, построение которых определяется формальной моделью.

Несмотря на высокий уровень теоретических исследований в области формальных моделей доступа, их практическая реализация наталкивается на трудности интерпретации (обеспечения соответствия абстрактных сущностей и процессов модели реальным объектам и правилам функционирования АИС и актуализации прав доступа ввиду постоянных изменений бизнес-процессов) [1].

Таким образом, актуальной является задача разработки системы, которая позволяла бы формировать множество прав доступа с точки зрения их необходимости и достаточности для выполнения пользователем его функций, исходя из потребностей бизнес-процесса, и своевременно корректировать эти права при внесении изменений в бизнес-процесс.

Для решения этой проблемы можно использовать информационную систему управления правами доступа (далее СУПД), в которой формируются и хранятся описания правил доступа и динамика изменений. Основное назначение этих правил заключается в разделении информации на части и организации такой работы, при которой пользователи имеют доступ к той и только той части информации, которая им необходима и достаточна для выполнения своих обязанностей в рамках бизнес-процесса.

Концептуальную модель системы можно рассматривать как: – подход к определению прав доступа, позволяющий получить изначальные сведения о правах доступа, а впоследствии управлять их изменениями; – формальную модель для оценки свойства безопасности АИС; – модель взаимодействия СУПД с СРД для непосредственного разграничения прав доступа. В СУПД права доступа пользователей к ресурсам АИС определяются на основе анализа бизнес-процессов, что обеспечивает четкие ответы на вопросы: «кто делает?», «что делает?», «в какой последовательности?», «что получает на входе и предоставляет на выходе?», «кто за все это отвечает?».

Этот подход позволяет выйти на более формальный уровень принятия решения о предоставлении прав доступа (по сравнению с подходами на основе владельца процесса или должностной инструкции) и обеспечить следующие преимущества:

− снижение человеческого фактора при определении доступа к информации, так как права доступа определяются исходя из требований процесса, а не из должностных инструкций (часто устаревших) и/или личного мнения руководителя подразделения;

− возможность оперативного внесения изменений в СУПД при изменении бизнес- процессов организации;

− возможность выявления и устранения узких мест процесса с точки зрения безопасности информации; − снижение рисков за счет выявления возможных проблем процесса до внедрения СУПД.

Обоснование необходимости использования вычислительной техники для решения задачи

Документооборот неразрывно связан со всем бизнес-процессами на предприятии и, если идет речь об оптимизации бизнес-процессов , то чаще всего это невозможно без оптимизации документооборота.

Оптимизация документооборота может быть достигнута правильной постановкой процесса и использованием средств автоматизации. [9].

Системы документооборота обычно внедряются, чтобы решать определенные задачи, стоящие перед организацией, из которых наиболее часто встречаются следующие:

- обеспечение более эффективного управления за счет автоматического контроля выполнения, прозрачности деятельности всей организации на всех уровнях;

- поддержка системы контроля качества, соответствующей международным нормам;

- поддержка эффективного накопления, управления и доступа к информации и знаниям. Обеспечение кадровой гибкости за счет большей формализации деятельности каждого сотрудника и возможности хранения всей предыстории его деятельности;

- протоколирование деятельности предприятия в целом (внутренние служебные расследования, анализ деятельности подразделений, выявление "горячих точек" в деятельности);

- оптимизация бизнес-процессов и автоматизация механизма их выполнения и контроля;

- исключение или максимально возможное сокращение оборота бумажных документов на предприятии. Экономия ресурсов за счет сокращения издержек на управление потоками документов в организации;

- Исключение необходимости или существенное упрощение и удешевление хранения бумажных документов за счет наличия оперативного электронного архива.

Анализ затрат на обработку документов приведу в таблице 5.

На основании нижеприведенной таблицы видно, что автоматизация управления учетными данными пользователей вследствие внедрения ИС управления доступом значительно ускорит процесс формирования и обработки документов.

Также ведение документов в электронном виде снизит уровень возникновения ошибок при занесении данных в документы, т.к. планируется, что она (информация) будет заноситься в формы автоматически.

|

Название документа |

Время на формирование (до автоматизации) |

Время на формирование (после автоматизации) |

Время на обработку (до автоматизации) |

Время на обработку (после автоматизации) |

Экономия времени (на формирование) |

Экономия времени (на обработку) |

|

Утверждение заявки на предоставление права доступа |

20 мин. |

20 мин. |

15 мин. |

2 мин. |

0 |

13 мин |

|

Текущие операции по заявке на предоставление прав |

10 мин. |

1 мин. |

3 мин. |

0.5 мин. |

9 мин. |

2.5 мин. |

|

Отчеты |

От 30 мин. |

2 минуты |

30 мин. |

0,5 мин. |

От 28 мин. |

29.5 мин. |

Таблица 5. Оценка затрат на обработку документов

II Информационное обеспечение задачи

Информационная модель и её описание

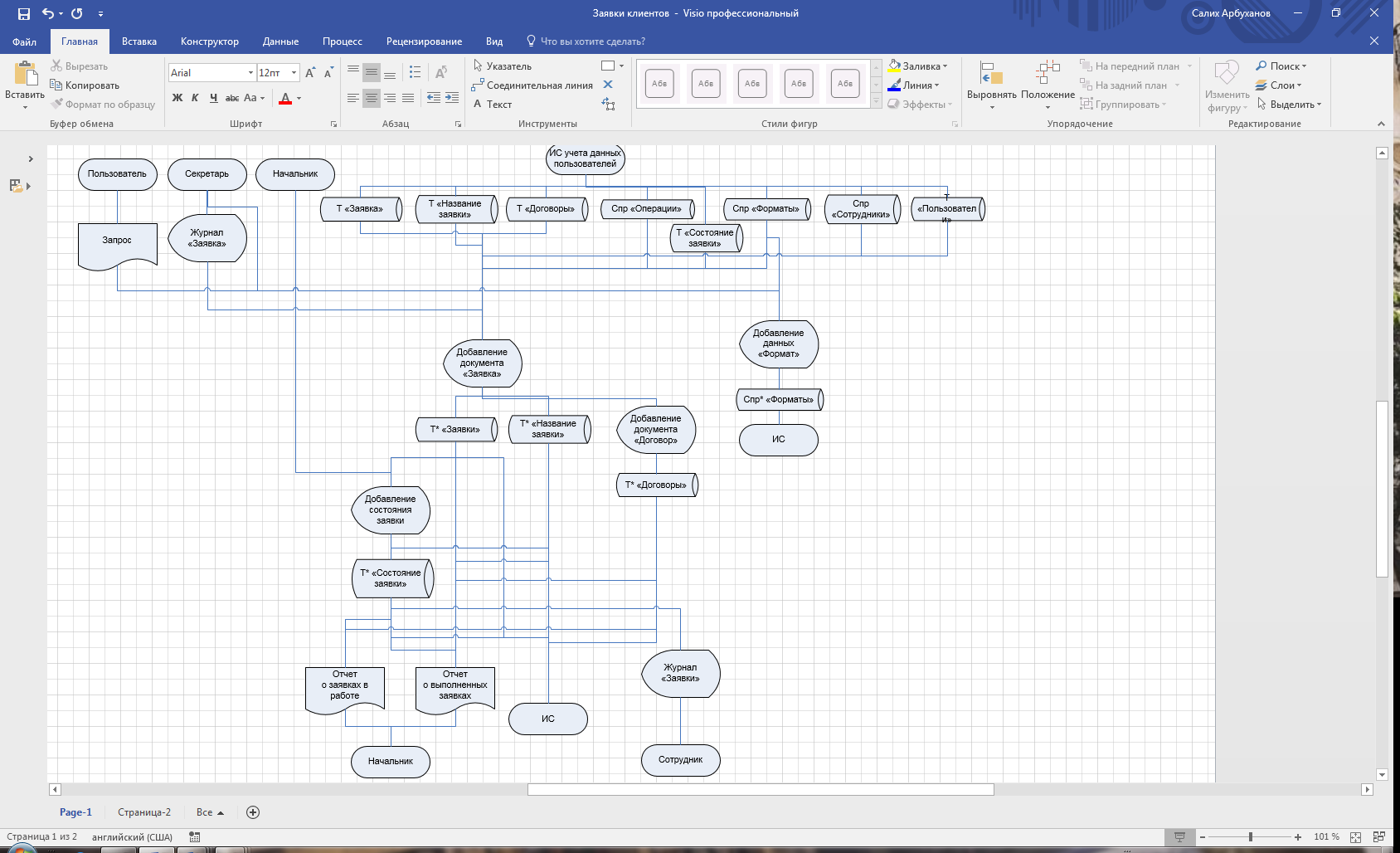

Информационная модель представляет собой схему движения входных, промежуточных и результативных потоков и функций предметной области. Кроме того, она объясняет, на основе каких входных документов и какой нормативно-справочной информации происходит выполнение функций по обработке данных и формирование конкретных выходных документов. Информационная модель представлена на рис. 12.

Рисунок 6 - Информационная модель системы автоматизации заявок на предоставление прав доступа к осуществлению отгрузок

Информационная модель содержит 4 области:

- Область входящей информации, в которой указаны документы, информация из которых используется в качестве входной, а также экранные формы для ввода данной информации;

- Область справочников системы, которая иллюстрирует состав справочников и таблиц информационной системы;

- Область обработки информации, в которой показано, как входная информация учитывается в системе и в каких таблицах базы данных она сохраняется;

- Область формирования результатной информации, в которой приведены экранные формы и выходные документы.

Используемые классификаторы и системы кодирования

Полученная информация накапливается в базе данных и обрабатывается системой с последующей возможностью оперативного доступа для контроля текущей ситуации, просмотра отчетов, анализа документов, внесения корректировок и обновления информационной базы, изменения условно-постоянной информации в справочниках, анализа обобщенной информации за период времени по каждому проекту или в целом.

Входная информация, содержащая данные оперативного новых учитываемых запросов на изменение прав информационных ресурсов, регистрируется первичными аналитическими документами и вносится в базу данных через интерфейсную форму ввода (обеспечивается отмена произведенных операций с возвратом исходных значений).

Условно-постоянная и исходная информация включает справочные данные о пользователей, информационных ресурсах, информационных объектах, типах и видов прав.

Учет операций по запросам на предоставление, изменение и удавление прав регистрируются в системе с контролем информации и возможностью отмены транзакции, при операции выписывается отчет в виде печатной формы.

Управление ИБ ведется в разрезе специалистов, а информация содержится в единой базе данных на сервере, соединение с клиентскими приложениями обеспечивается посредством архитектуры «клиент-сервер».

Клиентская часть системы должна быть многооконной и изменяемой под задачи отдельных операций, обеспечивать функции поиска, быстрой навигации и эргономичности управления.

Доступ к модулям системы обеспечивается через главное кнопочное меню. Проектируемая система должна предоставлять удобный и интуитивно понятный пользовательский интерфейс.

Анализ накапливаемой количественно-суммовой информации в базе данных проводится в модуле аналитики с последующим выводом выходных данных.

Параметры обрабатываемой информации должны корректироваться в зависимости от устанавливаемого пользователем интервала времени или итоговая информация за весь период по всему предприятию.

Система должна иметь возможность последующей реорганизации и расширения для улучшения её возможностей или добавления функций. Должен обеспечиваться контроль ввода данных при отсутствии избыточности, а также надежное хранение и целостность базы данных.

В системе используется порядковая система кодирования (а система классификации отсутствует) предназначенная для однозначной идентификации пользователей, специалистов, прав доступа, информационных объектов, информационных ресурсов.

Порядковая система кодирования указаны в табл. 6.

Таблица 6. Порядковая система кодирования

|

Кодируемое множество объектов |

Длина кода |

Мощность кода |

Система кодирования |

Система классификации |

Вид классификатора |

|---|---|---|---|---|---|

|

Специалисты |

5 |

9999 |

порядковая |

иерархическая |

общесистемный |

|

Пользователи |

5 |

9999 |

порядковая |

иерархическая |

общесистемный |

|

Права доступа |

5 |

9999 |

порядковая |

иерархическая |

общесистемный |

|

Информационные объекты и ресурсы |

5 |

9999 |

порядковая |

иерархическая |

общесистемный |

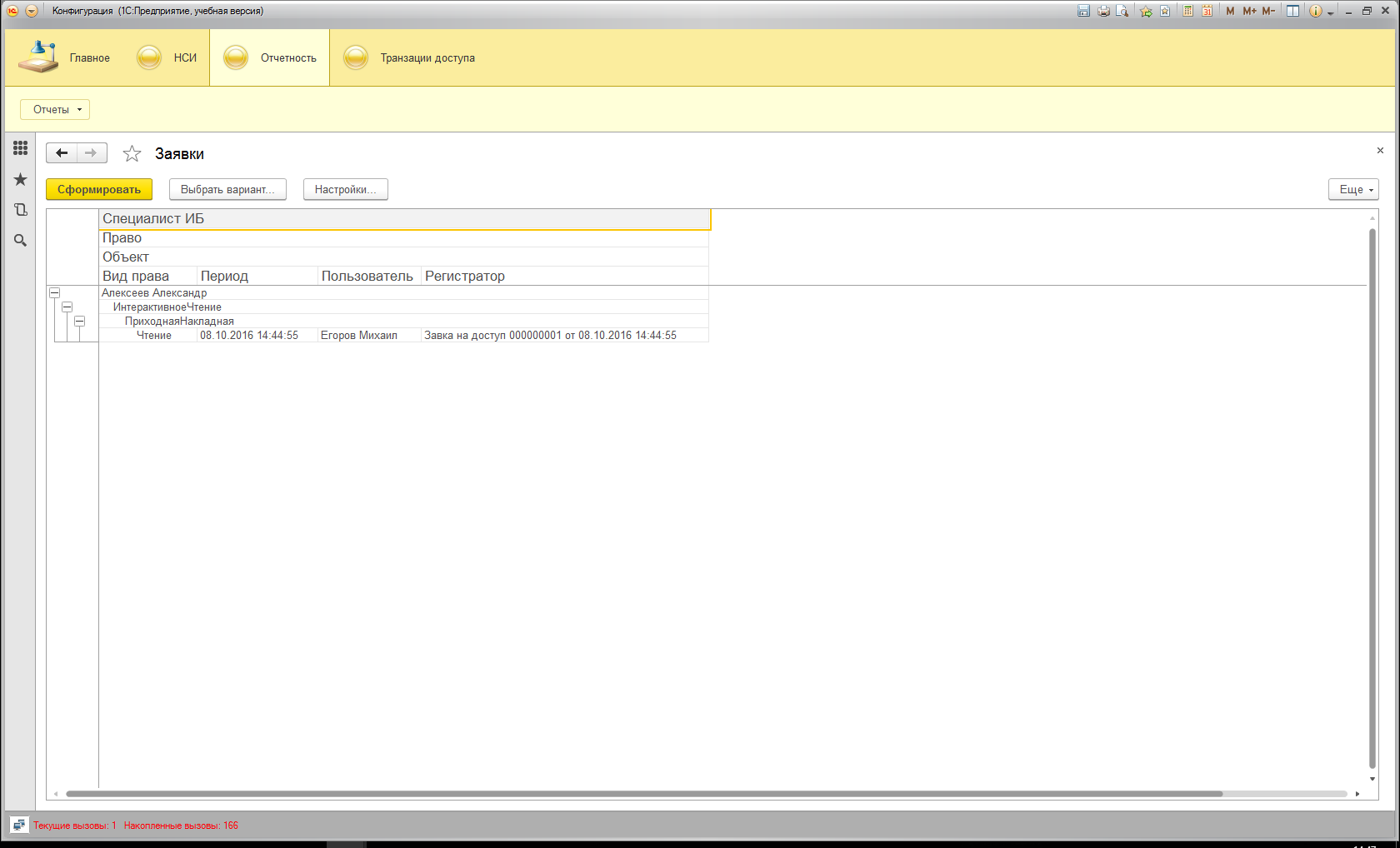

В качестве выходных данных в разработанной ИС формируются следующие отчеты:

Отчет о заявках на предоставление права доступа в различных разрезах;

Отчеты об исполнении прав доступа на различные объекты;

2.3 Характеристика нормативно-справочной, входной и оперативной информации

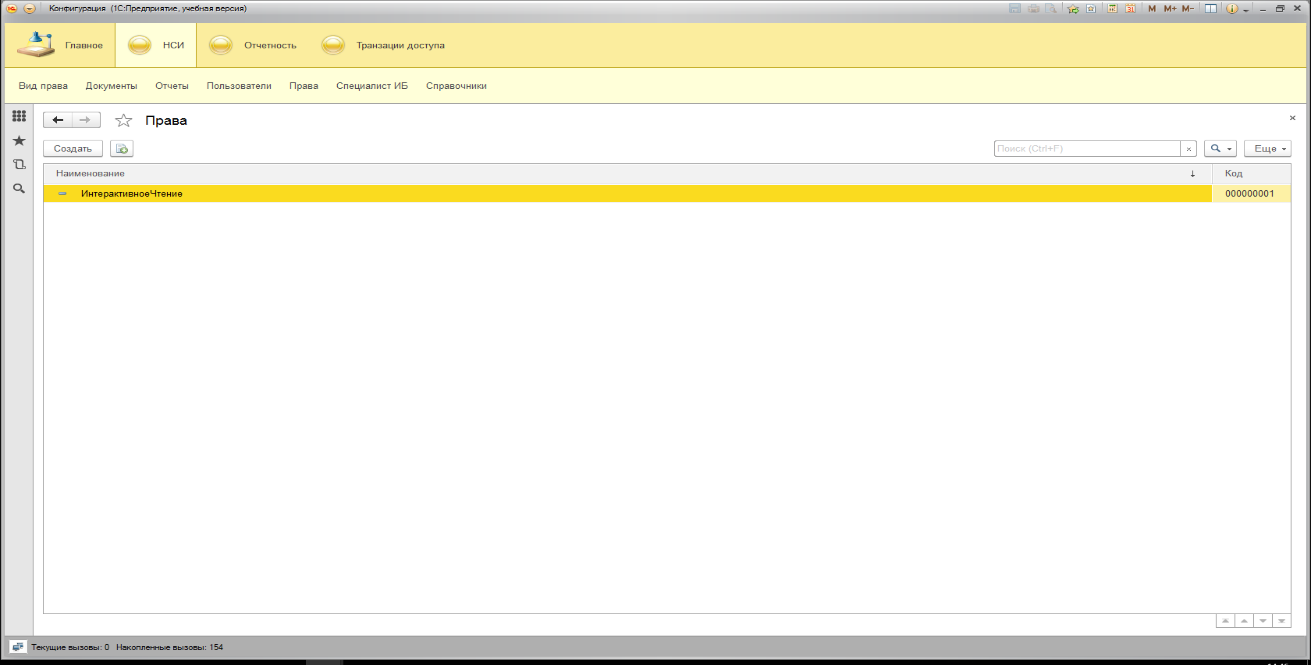

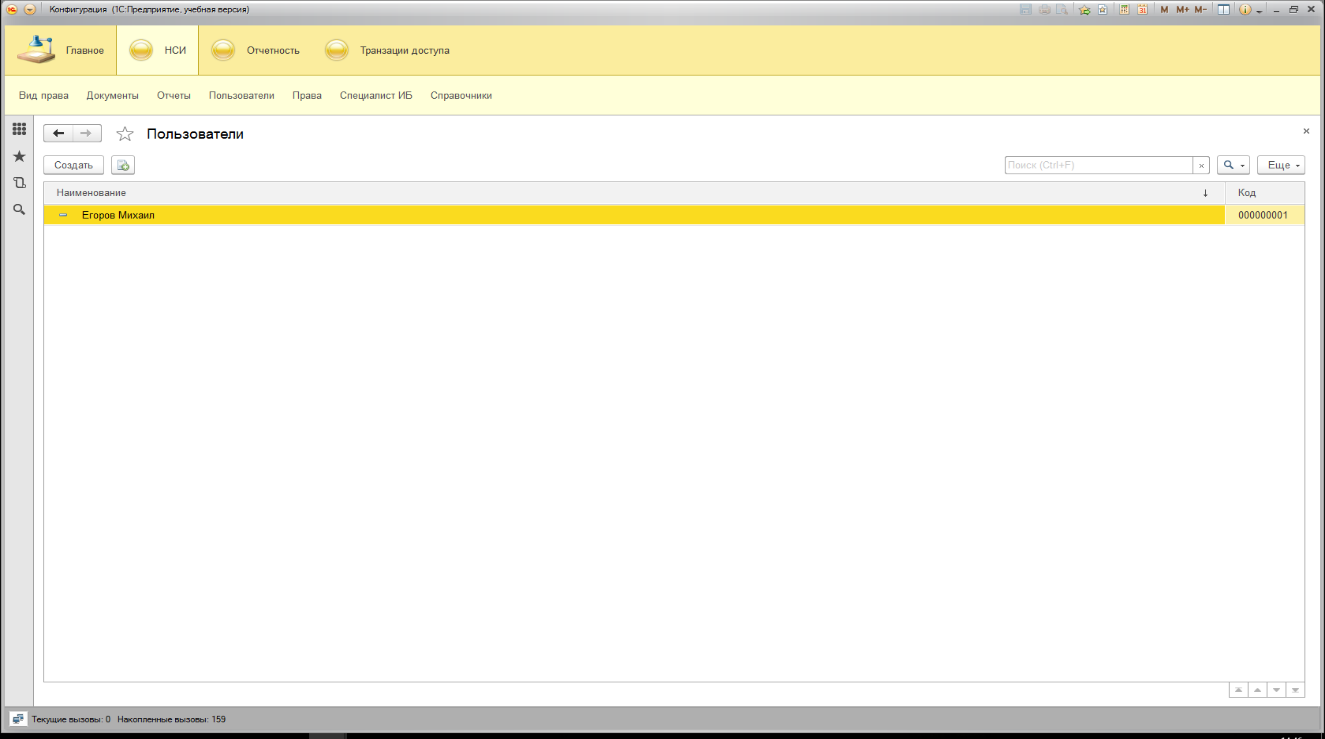

Для ЭИС ООО «Монарх» разработаны следующие справочники:

- Объекты

- Виды прав

- Права

- Документы

- Отчеты

- Справочники

- Пользователи

- Специалисты ИБ

С учетом требований к информационной системе и к базе данных, были спроектированы и разработаны следующие документы, регистры и находящиеся в них бизнес-логика для ЭИС:

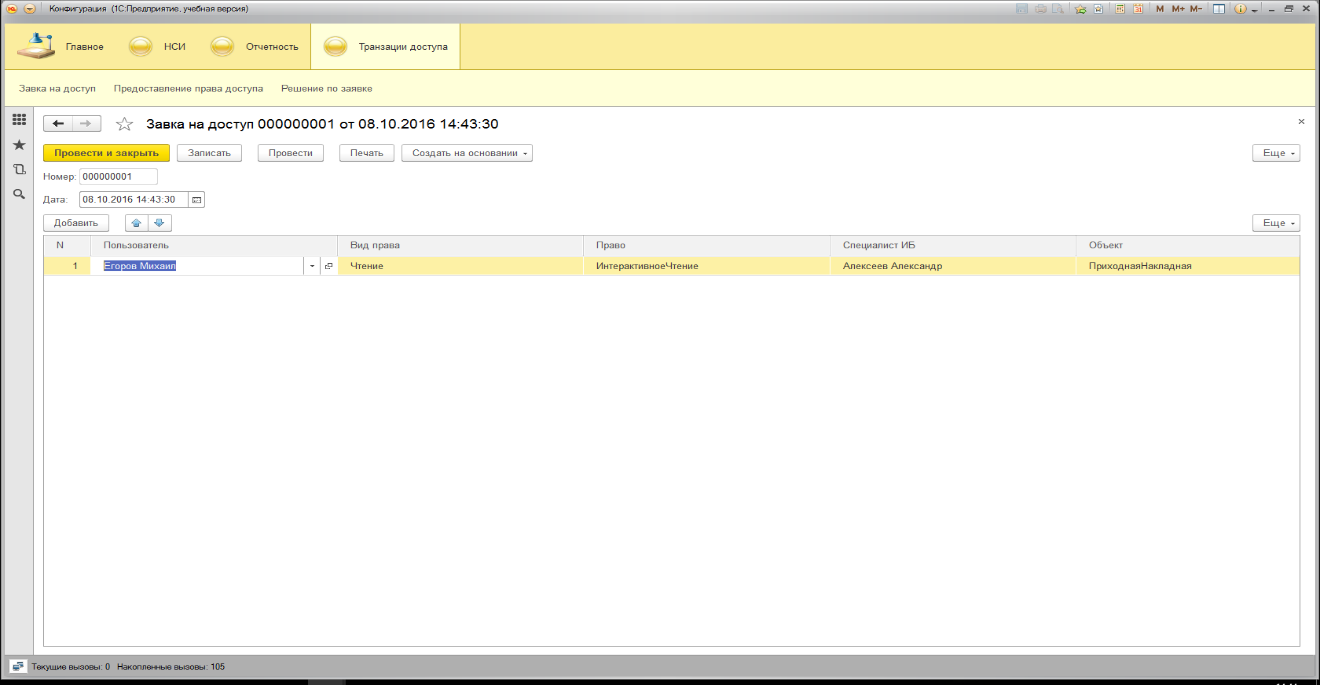

- Документ «Заявка»

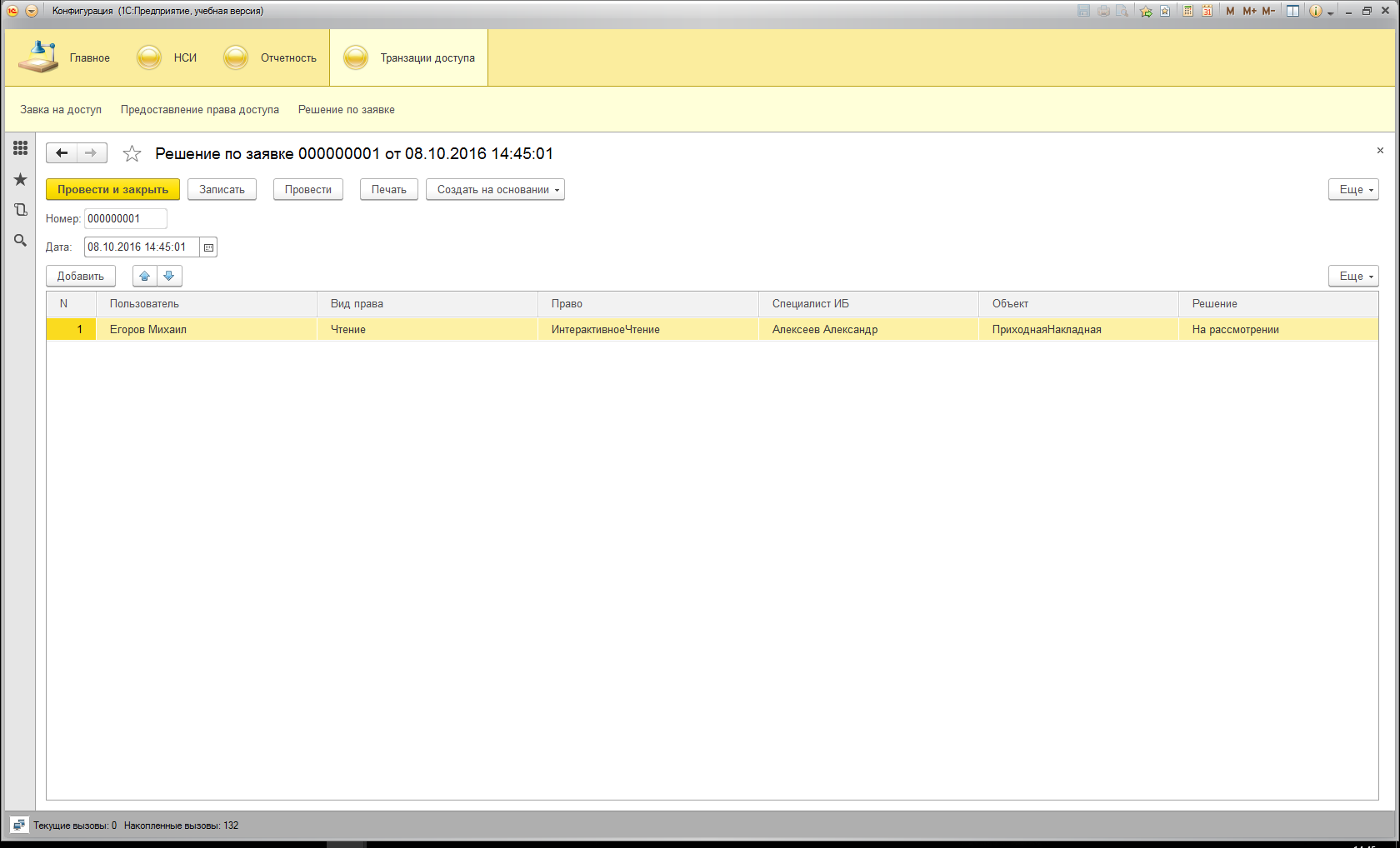

- Документ «Решение по заявке»

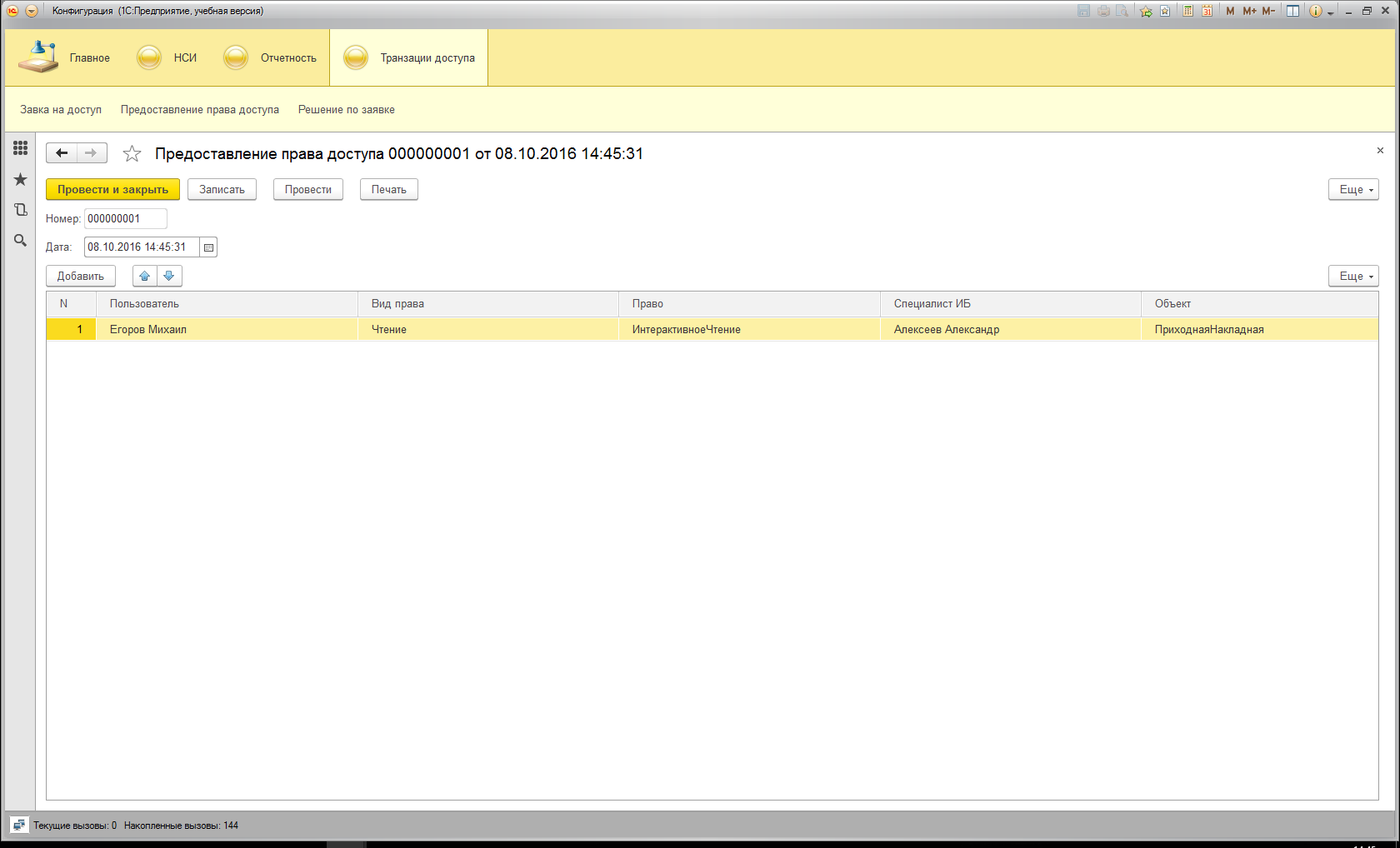

- Документ «Предоставление права»

В ходе разработки прикладного решения были созданы следующие отчеты:

- Отчет о заявках;

- Отчеты о решениях;

- Отчеты по предоставленным правам;

Работа с информационной системой начинается с заполнения нормативно-справочной информации, которую можно непосредственно заполнить в подсистеме «НСИ» или в процессе работы с различными документами в подсистеме «Транзакции».

Заполнение нормативно-справочной информации и доступ к работе со справочниками имеет как директор, так и специалисты.

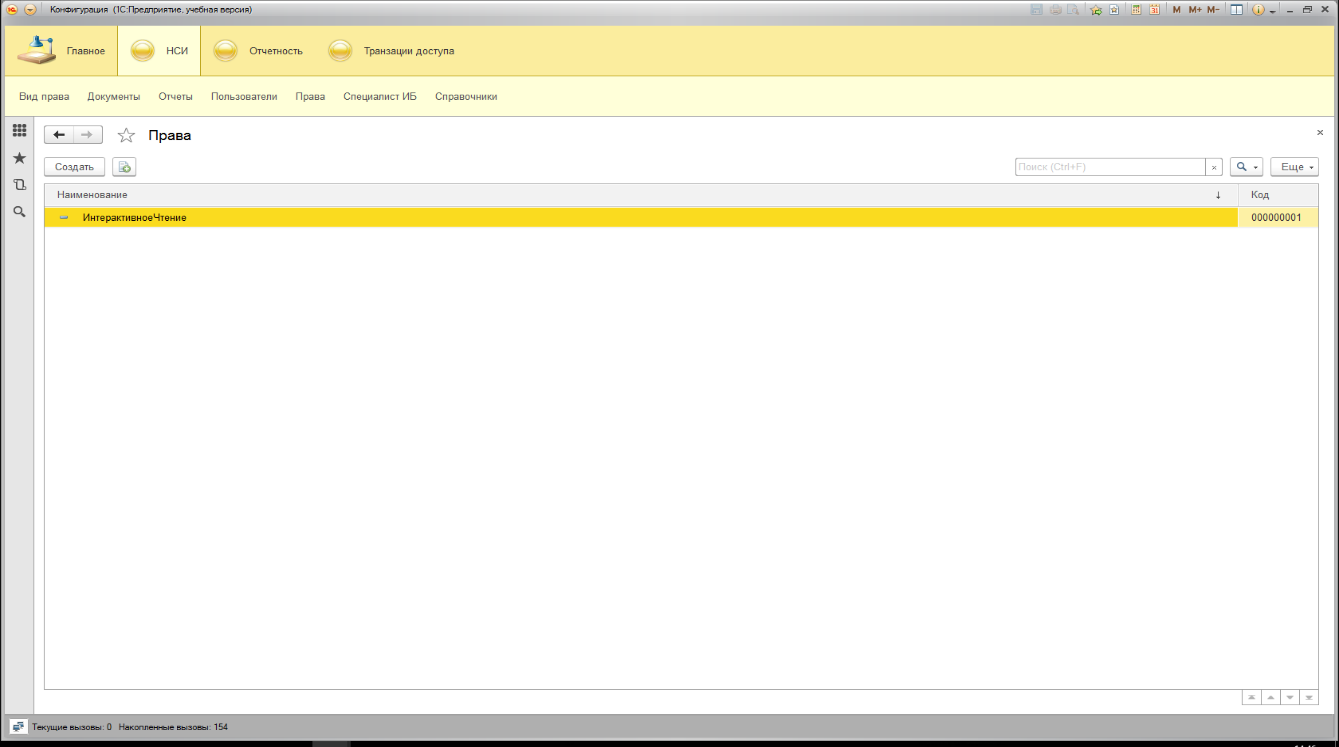

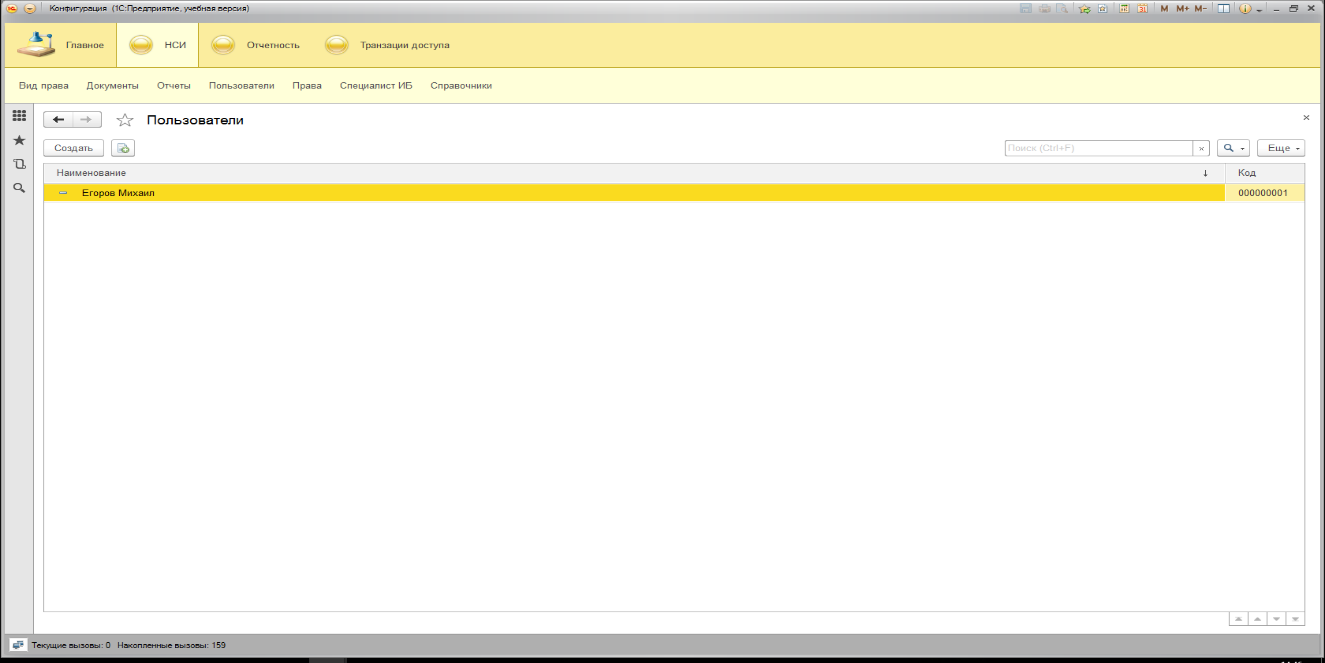

На рис. 9 – 10 представлены вышеперечисленные справочники в режиме «1С: Предприятие 8».

Рисунок 7 - Справочник «Права» в режиме «1С: Предприятие 8.3»

Рисунок 8 - Справочник «Пользователи» в режиме «1С: Предприятие 8.3»

-

- Характеристика результатной информации

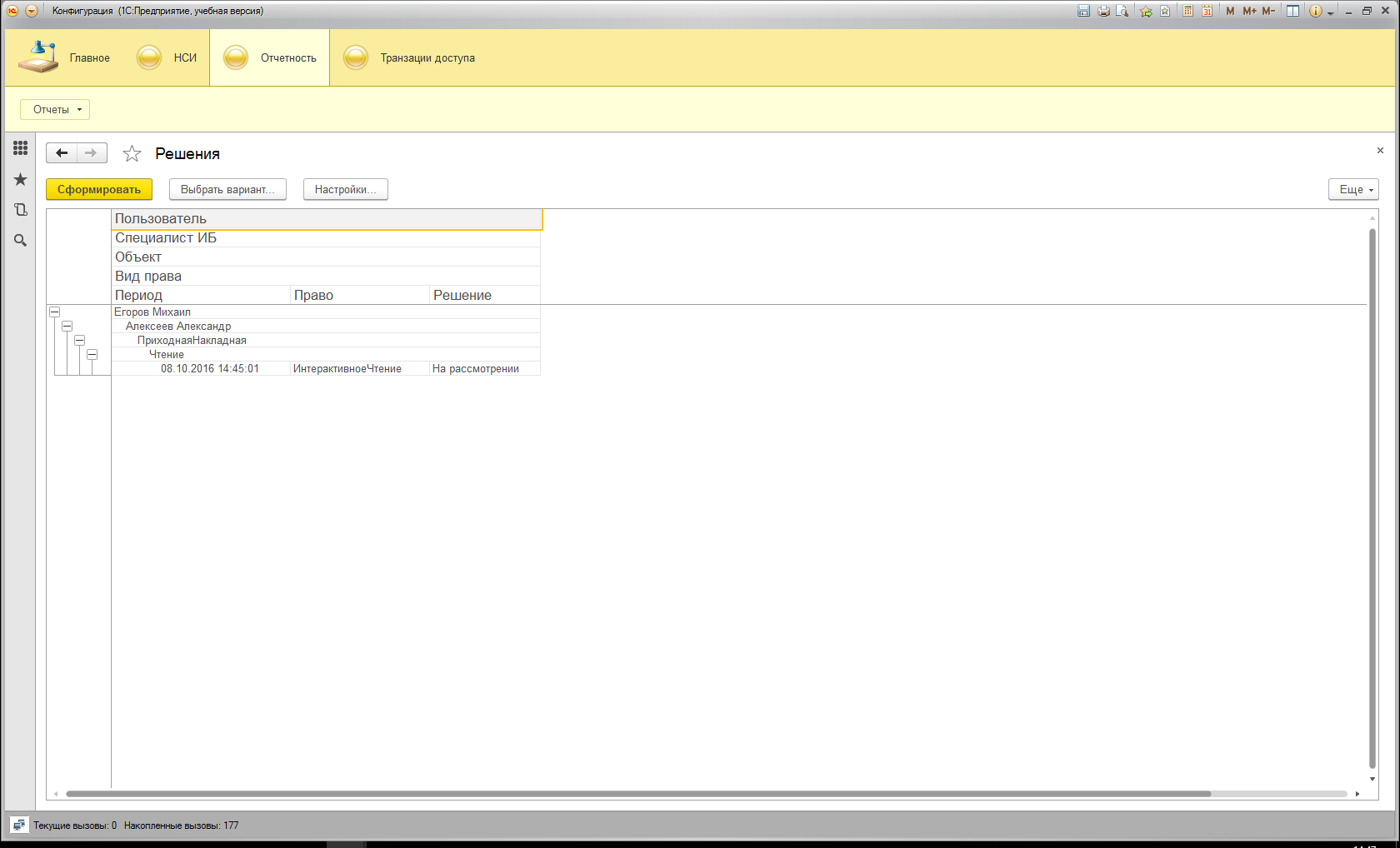

Вышеперечисленные документы и отчеты показаны на рис. 11 – 15.

Рисунок 9 - Документ «Заявка на доступ»

Рисунок 10 - Документ «Решение по заявке»

Рисунок 11 - Документ «Предоставление права доступа»

Рисунок 12 - Отчет «Заявки»

Рисунок 13 - Отчет «Решения по заявкам».

Программное обеспечение задачи

Общие положения (дерево функций и сценарий диалога)

На рис. 14 представлено дерево функций модулей, используемых в данной информационной системе.

Начало работы

Аутентификация

Служебные функции

Выбор подсистемы

Администратор

Пользователь

Администрирование ролей и прав

Доступ и реализация всех запросов и заявок по ИБ

Управление правами доступа

Проверка ссылочной целостности БД

Работа со всей нормативно-справочной информацией

Формирование отчетности по правам доступа

НСИ

Транзакции

ИБ

Отчеты

Рисунок 14 - Дерево функций программного продукта

Сценарий диалога представлен на рис. 15.

2.1. НСИ

2.1.1.Работа с правами доступа.

2.1.2. Работа с данными заказчиков.

Вход в систему

1. Аутентификация

1.Аутентификация

1.1.Администратор

1.2.Пользователь

2.4.Отчетность по предоставлению прав доступа

2.6.1. Утвержденные права доступа

2.4.2. Состояние прав доступа

2.2. Права доступа

2.2.1 Утверждение прав доступа и его параметров

3. Служебные функции

3.1. Перерасчет итогов.

3.2. Работа с агрегатами системы.

3.3. Работа с данными пользователей

1.1.Администратор

2. Основные функции ЭИС

3. Служебные функции

2. Основные функции ЭИС

2.1. Работа с НСИ

2.2. Права доступа

2.3. Транзакции

2.4. Отчеты

Рисунок 15 – Структура диалога системы

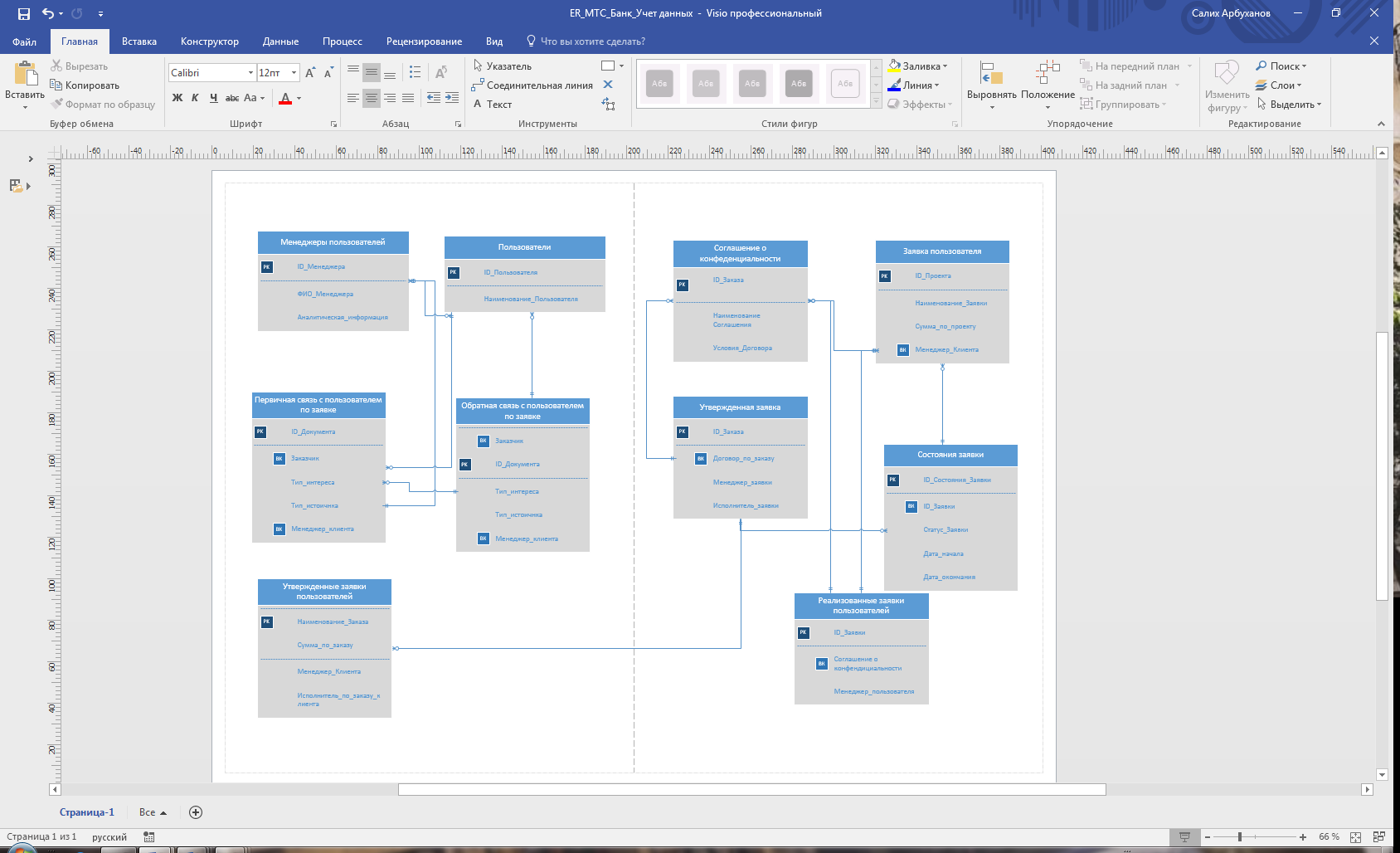

Характеристика базы данных

На рис. 16 описана связь основных таблиц в базе данных.

Рисунок 16 - «ER-модель» предметной области автоматизации заявок компании ООО «Монарх»

Описание таблиц ER-модели представлено в табл. 7 - 11.

Таблица 7. Менеджеры пользователей

|

Наименование поля |

Идентификатор поля |

Тип поля |

Длина поля |

Прочее |

|

ID_Пользователя |

IDПользователя |

число |

4 |

Первичный ключ – ключевое поле (PK) |

|

Наименование Пользователя |

НаименованиеПользователя |

строка |

0 |

Таблица 8. Соглашение о конфеденциальности

|

Наименование поля |

Идентификатор поля |

Тип поля |

Длина поля |

Прочее |

|

ID_Заказа |

ID_Заказа |

число |

4 |

Первичный ключ – ключевое поле (PK) |

|

Наименование договора |

НаименоваиеДоговора |

строка |

30 |

FK1 |

|

Условия договора |

УсловияДоговора |

ХранилищеЗначений |

Таблица 9. Менеджеры пользователей

|

Наименование поля |

Идентификатор поля |

Тип поля |

Длина поля |

Прочее |

|

ID_Менеджера |

IDМенеджера |

число |

0 |

Первичный ключ – ключевое поле (PK) |

|

ФИО Менеджера |

ФИОМенеджера |

Строка |

30 |

|

|

Аналитическая информация |

АналитическаяИнформация |

число |

4 |

Таблица 10. Первичная связь с пользователем по заявке

|

Наименование поля |

Идентификатор поля |

Тип поля |

Длина поля |

Прочее |

|||||

|

ID_Документа |

IDДокумента |

число |

4 |

Первичный ключ – ключевое поле (PK) |

|||||

|

Наименование Заявки |

НаименованиеЗаявки |

строка |

0 |

||||||

|

Тип Источника |

ТипИсточника |

Строка |

30 |

||||||

|

Менеджер пользователя |

Менеджер Клиента |

Строка |

FK1 |

Таблица 11. Обратная связь пользователя по заявке

|

Наименование поля |

Идентификатор поля |

Тип поля |

Длина поля |

Прочее |

|||||

|

ID_Документа |

IDДокумента |

число |

4 |

Первичный ключ – ключевое поле (PK) |

|||||

|

Наименование Заказчика |

НаименованиеЗаказчика |

строка |

0 |

||||||

|

Тип Источника |

ТипИсточника |

Строка |

30 |

||||||

|

Тип интереса |

ТипИнтереса |

Строка |

12 |

||||||

|

Менеджер пользователя |

Менеджер Клиента |

Строка |

FK1 |

Структурная схема пакета (дерево вызова программных модулей)

Дерево программных модулей отражает структурную схему пакета, содержащего программные модули различных классов:

Дерево программных модулей, составляющих структуру основного пакета представлено на рис. 20.

Модуль проверки загружаемой информации на ошибки

Форма редактирования пользователей

Форма пользователя

Модуль тестирования БД

Подсистема работы с отчетами

Модуль визуальных эффектов

Подсистемы работы с документами

Модуль редактирования визуализированных данных

Модуль визуализации данных

Подсистема работы со справочниками

Главная форма

Форма аутентификации

Рисунок 20 – Структурная схема основного пакета

-

- Описание программных модулей

Алгоритм функционирования всей системы представлен на рис. 21

Начало

Занесение данных о запросе на права в БД

CASE:Выбор операции

Регистрация прав

Утверждение заявки на право доступа

Регистрация запроса на доступ

Регистрация второстепенных прав

Определение приоритета прав

Рассмотрение прав доступа на уровне объектов

Формирование отчетности:

- Заявки пользователей

Формирование отчетности:

- Права доступа

Формирование отчетности:

- Пользователи

- Решения по заявкам пользователей

Конец

Рисунок 21 - Алгоритм функционирования всей системы

Контрольный пример реализации проекта и его описание

Как правило, проектирование и реализация фактографических экономических информационных систем начинается с разработки нормативно-справочной информации и справочных классификаторов.

Для ЭИС ООО «Монарх» разработаны следующие справочники:

- Объекты

- Виды прав

- Права

- Документы

- Отчеты

- Справочники

- Пользователи

- Специалисты ИБ

С учетом требований к информационной системе и к базе данных, были спроектированы и разработаны следующие документы, регистры и находящиеся в них бизнес-логика для ЭИС:

- Документ «Заявка»

- Документ «Решение по заявке»

- Документ «Предоставление права»

Под выходной информацией понимается информация, которая содержит в себе результаты обработки входной информации. Результатом работы разрабатываемой ЭИС является различная аналитическая отчетность.

В ходе разработки прикладного решения были созданы следующие отчеты:

- Отчет о заявках;

- Отчеты о решениях;

- Отчеты по предоставленным правам;

Работа с информационной системой начинается с заполнения нормативно-справочной информации, которую можно непосредственно заполнить в подсистеме «НСИ» или в процессе работы с различными документами в подсистеме «Транзакции».

Заполнение нормативно-справочной информации и доступ к работе со справочниками имеет как директор, так и специалисты.

На рис. 22 – 23 представлены вышеперечисленные справочники в режиме «1С: Предприятие 8».

Рисунок 22 - Справочник «Права» в режиме «1С: Предприятие 8.3»

Рисунок 23 - Справочник «Пользователи» в режиме «1С: Предприятие 8.3»

Заключение

В рамках первой главы КР была проанализировать деятельность компании, выявлены основные тенденции её развития и результаты текущей деятельности, проанализирована её организационно-управленческая структура и дано её описание.

В рамках первой главы была проанализирована предметная область в рамках рассматриваемой темы КР.

С помощью проделанного анализа были определены недостатки существующей технологии автоматизации заявок пользователей и предложены рекомендации по их устранению с последующей автоматизацией новых информационно-управленческих потоков.

В рамках второй главы КР были проанализирован комплекс факторов, влияющих на проект автоматизации управления клиентской базой в компании и принятых проектных решений, а именно:

- Риски проекта и методология управления проектом создания программного обеспечения автоматизации заявок;

- Информационная модель проектируемой системы управления заявками пользователей;

- Структура информационной системы автоматизации заявок клиентов в различных разрезах;

Была определена методика расчета экономической эффективности и обоснована экономическая эффективность разработка информационной системы автоматизации заявок по учету прав доступа.

Используемые источники литературы

- ГОСТ Р ИСО/МЭК 15408-1-2002. Информационная технология. Методы и средства обеспечения. Критерии оценки безопасности информационных технологий. Ч.1. Введение и общая модель. – М.: Госстандарт России, 2002.

- Конвенция совета Европы «О защите физических лиц при автоматизированной обработке персональных данных»

- Методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных. ФСТЭК России, 2008 год Пометка «для служебного пользования» снята Решением ФСТЭК России от 16 ноября 2009 г.

- Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. ГОСТ Р ИСО/МЭК 27001-2006.

- Обеспечение информационной безопасности организаций банковской системы РФ. Стандарт банка России СТО БР ИББС-1.0-2010.) [Электронный ресурс] http://www.cbr.ru/credit/Gubzi_docs/main.asp?Prtid=Stnd (дата обращения: 07.01.2016).

- Стандарт ЦБ РФ "Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения", (принят и введен в действие распоряжением ЦБ РФ от 18 ноября 2004 г. N Р-609).

- Федеральный закон от 27 июля 2006 г. N 149-ФЗ "Об информации, информационных технологиях и о защите информации" С изменениями и дополнениями от: 27 июля 2010 г., 6 апреля, 21 июля 2011 г., 28 июля 2012 г., 5 апреля 2013 г.

- Федеральный закон РФ от 27 июля 2006 года № 152-ФЗ «О персональных данных» (ред. от 21.07.2014).

- Адаменко М.А., Основы классической криптологии. Секреты шифров и кодов. - М.: ДМК Пресс, 2012. – 256 с.

- Бузов Г.Г. Защита информации ограниченного доступа от утечки по техническим каналам. - М.: Горячая Линия – Телеком, 2014. – 594 с.

- Воронцова С.В., Обеспечение информационной безопасности в банковской сфере. Монография. - М.: Кнорус, 2015. – 160 с.

- Вус М.А. Информатика: введение в информационную безопасность / М.А. Вус, В.С. Гусев, Д.В. Долгирев и др. - СПб., 2012. - 156 с.

- Гашков С. Б., Применко Э. А., Черепнев М. А., Криптографические методы защиты информации. - М.: Академия, 2010. – 304 с.

- Гришина Н. В., Комплексная система защиты информации на предприятии. - М.: Форум, 2010. – 240 с.

- Денисова А.А. Основы криптографии. – М.: Юрайт, 2014. – 289 с..

- Емельянова Н.А., Партыка Т.В., Попов И.А. Защита информации в персональном компьютере. Учебное пособие. - М.: Форум, Инфра-М, 2015. – 368 с.

- Ефимов А.А. Защита информации. - М.: КноРус, 2014. – 594 с.

- Исамидинов А.Е. Защита коммерческой тайны в сфере трудовых отношений. - СПб.: Ленанд, 2014. – 120 с.

- Ишейнов В.А. Организационное и техническое обеспечение информационной безопасности. Защита конфиденциальной информации. Учебное пособие. - М.: ДРОФА; 2014. – 256 с.

- Куняев Н.Н., Демушкин А.А., Кондрашова Т.В. Конфиденциальное делопроизводство и защищенный электронный документооборот. Учебник. - М.: Логос, 2014. – 500 с.

- Малюк А.В. Анализ и прогнозирование потребности в специалистах по защите информации. - М.: Горячая Линия – Телеком, 2014. – 214 с.

- Мельников В.В., Куприянов А.А., Схиртладзе А.В. Защита информации. Учебник. - М.: Образовательно-издательский центр "Академия", 2014. – 304 с.

- Мецапутян М.А. Защита конфиденциальной информации. Учебное пособие. - М.: ДРОФА; 2014. – 256 с.

- Минзов А.С. Методология применения терминов и определений в сфере информационной, экономической и комплексной безопасности бизнеса. Уч-мет. пособие. -М.: ВНИИгеосистем, 2011. -84 с.

- Новак Дж., Норткатт С., Маклахен Д., как обнаружить вторжение в сеть. Настольная книга специалиста по системному анализу. - М.: Лори, 2012. – 384 с.

- Осмоловский С.В. Универсальная защита информации. Прецизионная теория информации. - М.: Издательский дом фонда "Сталинград", 2014. – 266 с.

- Платонов В.Ю. Программно-аппаратные средства защиты информации. Учебник. - М.: Academia, 2014. – 336 с.

- Поляков А.В. Безопасность Oracle глазами аудитора. Нападение и защита. - М.: ДМК Пресс, 2014 г., 336 с.

- Применко Э.Ю. Алгебраические основы криптографии. - М.: Либроком, 2014. – 294 с.

- Рябко Б. Я., Фионов А. Н., Криптографические методы защиты информации. - М.: Горячая Линия – Телеком, 2012. – 230 с.

- Сборник статей. А.Ю.Щеглов, К.А.Щеглов. Под общим названием «КОМПЬЮТЕРНАЯ БЕЗОПАСНОСТЬ. Новые технологии, методы и средства добавочной защиты информации от несанкционированного доступа (НСД)», СПб, 2015

- Сергеева Ю. С., Защита информации. Конспект лекций. - М.: А-Приор, 2011. – 128 с.

- Сердюк В. А., Организация и технологии защиты информации. Обнаружение и предотвращение информационных атак в автоматизированных системах предприятий. - М.: Высшая Школа Экономики (Государственный Университет), 2011. – 576 с.

- Скиба В. Ю., Курбатов В. А. Руководство по защите от внутренних угроз информационной безопасности, СпБ, Питер, 2011 г.- 320 с.

- Ховард М., Д. Лебланк, Дж. Вьега 24 смертных греха компьютерной безопасности. - М.: Питер, 2010. – 400 с.

- Хорев П.А. Программно-аппаратная защита информации. Учебное пособие. - М.: Форум, Инфра-М, 2015. – 352 с.

- Чефранова А. О., Система защиты информации ViPNet. Курс лекций. - М.: ДМК-Пресс, 2015. – 392 с.

- Шаньгин В. Ф., Информационная безопасность. - М.: ДМК-ПРесс, 2014. – 702 с.

- Шаньгин В. Ф., Комплексная защита информации в корпоративных системах. - М.: Форум, Инфра-М, 2010. – 592 с.

- Шепитько. – Е., Экономика защиты информации. - М.: МФЮУ, 2011. – 64 с.

ПРИЛОЖЕНИЯ

Программный код

Форма документа «Задача»

&НаСервере

Процедура ПриСозданииНаСервере(Отказ, СтандартнаяОбработка)

// ЗАКЛАДКА ПОДЗАДАЧИ

Если Параметры.Свойство("ЭтоНовый") Тогда // если из вызывающей формы был пердан признак что это новый документ

Если Параметры.ЭтоНовый Тогда // значит нажали кнопку Новая подзадача в тч Подзадачи родителя

Основание = Параметры.Родитель;

Если Не Основание.Пустая() Тогда

ОбщийСрв.ПриВводеНовойЗадачи(Объект, Основание, Ложь); // перезаполнить реквизиты и тч новой на основании родителя

// но не добавлять в тч Подзадачи

// далее см. в ПослеЗаписи этой задачи - добавить эту новую в тч Подзадачи родителя

// далее см. в ОбработкаОповещения родителя - спозиционироваться на вновь добавленной задче в дереве

КонецЕсли;

КонецЕсли;

КонецЕсли;

ФильтрПроведенные = 2; // первоначальное значение фильтра "Все"

ЗаполнитьДеревоПодзадач(); // первоначально создать дерево подзадач

КонецПроцедуры

&НаКлиенте

Процедура ПриОткрытии(Отказ)

// если нет прав - то форма только просмотр

Если Не ОбщийСрв.ПроверкаПрав(Объект.Автор, ОбщийСрв.ПолучитьГлПользователь()) Тогда

ЭтаФорма.ТолькоПросмотр = Истина;

КонецЕсли;

// если проведена и запрет проведенных

Если Объект.Проведен И ОбщийСрв.обПолучитьКонстанту("ЗапретПроведенных") Тогда

ЭтаФорма.ТолькоПросмотр = Истина;

КонецЕсли;

// ЗАКЛАДКА ИСПОЛНИТЕЛИ

// если пользователь является исполнителем этого документа и он открыл документ - то считается что он с ним ознакомлен -

// надо проставить отметку об ознакомлении

ИсполнительОзнакомлен = Ложь;

Для Каждого СтрокаИсполнитель Из Объект.Исполнители Цикл

Если (СтрокаИсполнитель.Исполнитель = ОбщийСрв.ПолучитьГлПользователь()) И (СтрокаИсполнитель.Ознакомлен = глПустаяДата) Тогда

СтрокаИсполнитель.Ознакомлен = ТекущаяДата(); // простановка даты ознакомления - и есть признак ознакомления

ИсполнительОзнакомлен = Истина;

ОбщийСрв.ЗаписьВедетИсполнитель(Истина); // признак того что дальнейшая запись будет вестись исполнителем

Прервать;

КонецЕсли;

КонецЦикла;

Если ИсполнительОзнакомлен = Истина Тогда // если была простановка даты ознакомления

П = Новый Структура;

П.Вставить("РежимЗаписи", РежимЗаписиДокумента.Запись);

Записать(П);

КонецЕсли;

// ЗАКЛАДКА ПОДЗАДАЧИ

ВывестиПанельПодзадач(); // первоначальное заполнение дерева подзадач

// РодительскаяЗадача = ОбщийСрв.НайтиРодительскуюЗадачу(Объект.Ссылка);

КонецПроцедуры

// реакция на команду формы Записать и закрыть

&НаКлиенте

Процедура ФормаЗаписатьИЗакрыть(Команда)

Записать();

Закрыть();

КонецПроцедуры

// реакция на команду формы Распровести

&НаКлиенте

Процедура ФормаРаспровести(Команда)

П = Новый Структура;

П.Вставить("РежимЗаписи", РежимЗаписиДокумента.ОтменаПроведения);

Записать(П);

КонецПроцедуры

// реакция на окончание выбора в других формах

&НаКлиенте

Процедура ОбработкаВыбора(ВыбранноеЗначение, ИсточникВыбора)

// результат пришел из формы Исполнение исполнителем

Если ИсточникВыбора.ИмяФормы = "Документ.Задача.Форма.ФормаИсполнения" Тогда

ЭтотОбъект.Элементы.Исполнители.ТекущиеДанные.РезультатИсполнения = ВыбранноеЗначение.Получить(0).Значение;

ЭтотОбъект.Элементы.Исполнители.ТекущиеДанные.ДатаИсполнения = ВыбранноеЗначение.Получить(1).Значение;

ЭтотОбъект.Элементы.Исполнители.ТекущиеДанные.Комментарий = ВыбранноеЗначение.Получить(2).Значение;

ОбщийСрв.ЗаписьВедетИсполнитель(Истина); // флаг того, что записывать можно, даже если нет прав

П = Новый Структура;

П.Вставить("РежимЗаписи", РежимЗаписиДокумента.Запись);

ЭтотОбъект.Записать(П);

КонецЕсли;

// результат пришел из формы выбора справочника Этапы

Если ИсточникВыбора.ИмяФормы = "Справочник.Этапы.ФормаВыбора" Тогда

ЗаполнитьДеревоПоШаблону(ВыбранноеЗначение);

КонецЕсли;

КонецПроцедуры

// проверить возможность записи документа из формы

&НаКлиенте

Процедура ПередЗаписью(Отказ, ПараметрыЗаписи)

Если ПараметрыЗаписи.РежимЗаписи = РежимЗаписиДокумента.Проведение Тогда

Отказ = Не ПроверкаВозможностиПроведения();

КонецЕсли;

Если ПараметрыЗаписи.РежимЗаписи = РежимЗаписиДокумента.ОтменаПроведения Тогда

Отказ = Не ПроверкаВозможностиРасПроведения();

КонецЕсли

КонецПроцедуры

&НаКлиенте

Функция ПроверкаВозможностиРасПроведения(ЭтаЗадача = Неопределено)

Если ЭтаЗадача = Неопределено Тогда

ЭтаЗадача = Объект.Ссылка;

КонецЕсли;

// задать пользователю вопрос

//МассивОтменяемых = ОбщийСрв.СформироватьСписокОтменяемых(ЭтаЗадача);

//Если МассивОтменяемых.Количество() Тогда

// Если Вопрос("Отмена выполнения задачи " + ОбщийСрв.ПредставлениеЗадачи(ЭтаЗадача)

// + " приведет к отмене выполнения задач-родителей. Все равно отменить?", РежимДиалогаВопрос.ДаНет) = КодВозвратаДиалога.Нет Тогда

// Возврат Ложь;

// КонецЕсли;

//КонецЕсли;

Возврат Истина;

КонецФункции

Функция ПроверкаВозможностиПроведения(ЭтаЗадача = Неопределено)

Если ЭтаЗадача = Неопределено Тогда

ЭтаЗадача = Объект.Ссылка;

КонецЕсли;

// задать пользователю вопрос

Возврат Истина;

КонецФункции

// ЗАКЛАДКА СВОЙСТВА

&НаКлиенте

Процедура СвойстваВидСвойстваОбработкаВыбора(Элемент, ВыбранноеЗначение, СтандартнаяОбработка)

// проверка соответсвия типа выбранного свойства

Если Не СвойстваВидСвойстваОбработкаВыбораНаСервере(ВыбранноеЗначение) Тогда

Сообщить("Тип свойства выбранного вида свойств не относится к задачам");

СтандартнаяОбработка = Ложь;

Возврат;

КонецЕсли;

КонецПроцедуры

&НаСервереБезКонтекста

Функция СвойстваВидСвойстваОбработкаВыбораНаСервере(ВыбВидСвойства)

Если ВыбВидСвойства.ПолучитьОбъект().ТипСвойства.ТипОбъекта <> Перечисления.ТипыОбъектов.Задача Тогда

Возврат Ложь;

КонецЕсли;

Возврат Истина;

КонецФункции

//---------------------------------------------------------------------------

// ЗАКЛАДКА ПЕРЕПИСКА

// выход из поля ввода текста сообщения - это команда на добавление сообщения

&НаКлиенте

Процедура НовоеСообщениеОкончаниеВводаТекста(Элемент, Текст, ДанныеВыбора, ПараметрыПолученияДанных, СтандартнаяОбработка)

Если ПустаяСтрока(Текст) Тогда

Возврат;

КонецЕсли;

ДобавитьНовоеСообщение(Текст);

КонецПроцедуры

// программное добавление сообщения

&НаКлиенте

Процедура ДобавитьНовоеСообщение(ТекстСообщения)

Если Объект.Ссылка.Пустая() Тогда

Сообщить("Нужно сначала записать новую задачу");

Возврат;

КонецЕсли;

НоваяСтрока = Объект.Переписка.Добавить();

НоваяСтрока.Пользователь = ОбщийСрв.ПолучитьГлПользователь();

НоваяСтрока.ДатаСообщения = ТекущаяДата();

НоваяСтрока.Сообщение = ТекстСообщения;

ОбщийСрв.ЗаписьВедетИсполнитель(Истина); // флаг того, что записывать можно, даже если нет прав

Записать();

КонецПроцедуры

//---------------------------------------------------------------------------

// ЗАКЛАДКА ИСПОЛНИТЕЛИ

// по команде Исполнить

&НаКлиенте

Процедура ИсполнителиИсполнить(Команда)

Если ОбщийСрв.ПроверкаПрав(ЭтотОбъект.Элементы.Исполнители.ТекущиеДанные.Исполнитель, ОбщийСрв.ПолучитьГлПользователь()) Тогда

П = Новый Структура;

П.Вставить("Исполнитель", ЭтотОбъект.Элементы.Исполнители.ТекущиеДанные.Исполнитель);

П.Вставить("РезультатИсполнения", ЭтотОбъект.Элементы.Исполнители.ТекущиеДанные.РезультатИсполнения);

П.Вставить("ДатаИсполнения", ЭтотОбъект.Элементы.Исполнители.ТекущиеДанные.ДатаИсполнения);

П.Вставить("Комментарий", ЭтотОбъект.Элементы.Исполнители.ТекущиеДанные.Комментарий);

ФормаИсполнение = ПолучитьФорму("Документ.Задача.Форма.ФормаИсполнения", П, ЭтотОбъект);

ФормаИсполнение.ОткрытьМодально();

// дальше см. в ОбработкаВыбора формы

Иначе

Сообщить("У вас нет прав для проставления отметки об исполнении");

КонецЕсли;

КонецПроцедуры

// перед записью в ТЧ Исполнители - не должно быть пустых и проверка процентов

&НаКлиенте

Процедура ИсполнителиПередОкончаниемРедактирования(Элемент, НоваяСтрока, ОтменаРедактирования, Отказ)

Если Элемент.ТекущиеДанные.Исполнитель.Пустая() И Не (НоваяСтрока и ОтменаРедактирования) Тогда

Сообщить("Исполнитель должен быть обязательно выбран");

Отказ = Истина;

КонецЕсли;

Процентов = 0;

Для Каждого СтрокаИсполнитель Из Объект.Исполнители Цикл

Процентов = Процентов + СтрокаИсполнитель.Процент;

КонецЦикла;

Если Процентов > 100 Тогда

Сообщить("Суммарный процент исполнения не может превышать 100%");

Отказ = Истина;

КонецЕсли;

КонецПроцедуры

// выбор нового исполнителя - проверка что такого еще не было

&НаКлиенте

Процедура ИсполнителиИсполнительОбработкаВыбора(Элемент, ВыбранноеЗначение, СтандартнаяОбработка)

Если УжеЕстьВТаблице(ВыбранноеЗначение) Тогда

СтандартнаяОбработка = Ложь;

Сообщить("Этот исполнитель уже выбран");

КонецЕсли;

КонецПроцедуры

&НаСервере

Функция УжеЕстьВТаблице(Выбор)

МассивНайденныхСтрок = Объект.Исполнители.НайтиСтроки(Новый Структура("Исполнитель",Выбор));

Возврат МассивНайденныхСтрок.Количество();

КонецФункции

//ввод новой строки в ТЧ Исполнители - запрет копирования (не может быть двух одинаковых строк)

&НаКлиенте

Процедура ИсполнителиПередНачаломДобавления(Элемент, Отказ, Копирование, Родитель, Группа, Параметр)

Если Копирование = Истина Тогда // запрет копирования

Отказ = Истина;

КонецЕсли;

КонецПроцедуры

//ввод новой строки в ТЧ Исполнители - автоматически рассчитать процент

&НаКлиенте

Процедура ИсполнителиПриНачалеРедактирования(Элемент, НоваяСтрока, Копирование)

Если НоваяСтрока = Истина Тогда

Процентов = 0;

Для Каждого СтрокаИсполнитель Из Объект.Исполнители Цикл

Процентов = Процентов + СтрокаИсполнитель.Процент;

КонецЦикла;

Если Процентов > 100 Тогда

Процентов = 100;

КонецЕсли;

СтрокаИсполнитель = Элемент.ТекущиеДанные;

СтрокаИсполнитель.Процент = 100-Процентов;

СтрокаИсполнитель.Задание = Объект.Наименование;

КонецЕсли;

КонецПроцедуры

//-------------------------------------------------------------------------------

// ЗАКЛАДКА ПОДЗАДАЧИ

&НаКлиенте

Процедура ВывестиПанельПодзадач() // первоначальное заполнение дерева подзадач

ЭтотОбъект.Элементы.ДеревоПодзадач.НачальноеОтображениеДерева = НачальноеОтображениеДерева.РаскрыватьВерхнийУровень;

КонецПроцедуры

// заполнить дерево подзадач

&НаСервере

Процедура ЗаполнитьДеревоПодзадач()

ЭтаФорма.Прочитать(); // перечитать данные формы

ДеревоОбъект = РеквизитФормыВЗначение("ДеревоПодзадач");

ДеревоОбъект.Строки.Очистить(); // удалить все подзадачи

// сформировать корень - текущая задача

Голова = ДеревоОбъект.Строки.Добавить();

Голова.ПодЗадача = Объект.Ссылка;

Голова.Выполнена = Объект.Проведен;

Голова.Наименование = "ЭТА ЗАДАЧА";

Голова.Пометка = УстановитьПометку(Объект); // отметка исполнения

// по всем подзадачам табличной части

Для Каждого СтрокаПодЗадача Из Объект.Подзадачи Цикл

ЗаполнитьПодЗадачу(СтрокаПодЗадача, Голова); // вызвать для корня и далее для каждой строки дерева

КонецЦикла;

ЗначениеВРеквизитФормы(ДеревоОбъект, "ДеревоПодзадач");

КонецПроцедуры

// рекурсивное заполнение одной подзадачи

&НаСервере

Процедура ЗаполнитьПодЗадачу(СтрокаПодЗадача, Узел)

// фильтр по проведенным и не проведенным

Если (ФильтрПроведенные = 0) Или (ФильтрПроведенные = 1) Тогда

Если Не Число(СтрокаПодЗадача.ПодЗадача.Проведен) = ФильтрПроведенные Тогда

Возврат;

КонецЕсли;

КонецЕсли;

// // фильтр по теущему значению

//Если ФильтрЗначение <> Неопределено Тогда

// Если ФильтрКолонка = "Наименование" Тогда

// Если Найти(СтрокаПодЗадача.ПодЗадача.Наименование, ФильтрЗначение) = 0 Тогда

// Возврат;

// КонецЕсли;

// ИначеЕсли ФильтрКолонка = "Комментарий" Тогда

// Если Найти(СтрокаПодЗадача.Комментарий, ФильтрЗначение) = 0 Тогда

// Возврат;

// КонецЕсли;

// ИначеЕсли ФильтрКолонка = "Описание" Тогда

// Если Найти(СтрокаПодЗадача.ПодЗадача.КраткоеОписание, ФильтрЗначение) = 0 Тогда

// Возврат;

// КонецЕсли;

// ИначеЕсли ФильтрКолонка = "Статус" Тогда

// Если СтрокаПодЗадача.ПодЗадача.Статус <> ФильтрЗначение Тогда

// Возврат;

// КонецЕсли;

// ИначеЕсли ФильтрКолонка = "ДатаПостановки" Тогда

// Если НачалоДня(СтрокаПодЗадача.ПодЗадача.Дата) <> НачалоДня(ФильтрЗначение) Тогда

// Возврат;

// КонецЕсли;

// ИначеЕсли ФильтрКолонка = "ДатаОжидаемая" Тогда

// Если НачалоДня(СтрокаПодЗадача.ПодЗадача.ДатаОкончания) <> НачалоДня(ФильтрЗначение) Тогда

// Возврат;

// КонецЕсли;

// КонецЕсли;

//КонецЕсли;

// создать новый узел дерева

НовыйУзел = Узел.Строки.Добавить();

НовыйУзел.ПодЗадача = СтрокаПодЗадача.ПодЗадача;

НовыйУзел.Выполнена = СтрокаПодЗадача.ПодЗадача.Проведен;

НовыйУзел.НомерВТабЧасти = СтрокаПодЗадача.НомерСтроки;

НовыйУзел.Наименование = Строка(СтрокаПодЗадача.ПодЗадача.Номер) + " " + СтрокаПодЗадача.ПодЗадача.Наименование;

НовыйУзел.Статус = СтрокаПодЗадача.ПодЗадача.Статус;

НовыйУзел.Дата = СтрокаПодЗадача.ПодЗадача.Дата;

НовыйУзел.ДатаОжидаемая = СтрокаПодЗадача.ПодЗадача.ОжидаемаяДатаВыполнения;

НовыйУзел.Комментарий = СтрокаПодЗадача.Комментарий;

НовыйУзел.Пометка = УстановитьПометку(СтрокаПодЗадача.ПодЗадача);

//НовыйУзел.Картинка = БиблиотекаКартинок.ДебетКредит;

// теперь рекурсивно для каждого поддрева

Для Каждого СтрокаПодЗадача Из СтрокаПодЗадача.ПодЗадача.Подзадачи Цикл

ЗаполнитьПодЗадачу(СтрокаПодЗадача, НовыйУзел);

КонецЦикла;

КонецПроцедуры // ЗаполнитьПодЗадачу

// признак выполнения задачи

Функция УстановитьПометку(Задача)

Возврат Число(Задача.Проведен);

//Если Задача.Проведен Тогда

// Возврат 1;

//КонецЕсли;

//

//Для Каждого СтрокаПодЗадача Из Задача.Подзадачи Цикл

// Если НЕ Задача.Проведен Тогда

// Возврат 2;

// КонецЕсли;

//КонецЦикла;

//

//Возврат 0;

КонецФункции

//пройти по массиву Путь (хранит ссылки на подзадачи) начиная с головы и вернуть ИД последнего узла

&НаКлиенте

Функция СпозиционироватьсяВДеревеПодзадач(Вдереве, Путь, Й)

Если Путь.Количество() = 0 Тогда

Возврат 0;

КонецЕсли;

Ключ = Путь[Й];

Для Каждого ТекущаяСтрока Из Вдереве.ПолучитьЭлементы() Цикл

Если ТекущаяСтрока.Подзадача = Ключ Тогда

Если Й = 0 Тогда

Возврат ТекущаяСтрока.ПолучитьИдентификатор();

Иначе

Возврат СпозиционироватьсяВДеревеПодзадач(ТекущаяСтрока, Путь, Й-1);

КонецЕсли;

КонецЕсли;

КонецЦикла;

КонецФункции

// перехват выбора (двойной щелчок) - открыть текущую подзадачу

&НаКлиенте

Процедура ДеревоПодзадачВыбор(Элемент, ВыбраннаяСтрока, Поле, СтандартнаяОбработка)

Если Не ((Поле.Имя = "ДеревоПодзадачКомментарий") Или (Поле.Имя = "ДеревоПодзадачПодзадача")) Тогда // эти поля - для собственного редактирования

ОткрытьПодзадачу();

КонецЕсли;

КонецПроцедуры

- Организация бухгалтерского учета на предприятии (ОСНОВЫ И ПРИНЦИПЫ БУХГАЛТЕРСКОГО УЧЕТА)

- Системный подход к менеджменту (ТЕОРЕТИЧЕСКИЕ ОСНОВЫ СИСТЕМНОГО ПОДХОДА К МЕНЕДЖМЕНТУ)

- Аппарат государственной власти (ПОНЯТИЕ, СТРУКТУРА И ПРИНЦИПЫ СОВРЕМЕННОГО АППАРАТА)

- Программа пенсионной реформы и пути ее реализации (Эволюция пенсионного обеспечения в России)

- Эффективность менеджмента организации (Сущность, критерии и показатели эффективности менеджмента)

- Человеческий фактор в управлении организацией.

- Теория государства и права (Понятие правовой системы)

- Роль мотивации в поведении организации (О компании ОАО «Россельхозбанк»)

- Роль мотивации в поведении организации (Краткая характеристика организации на примере ОАО «Россельхозбанке»)

- Формы государственного устройства (Понятие формы государственного устройства)

- Автоматизация разграничений прав доступа к ресурсам информационной системы в ООО "Монарх"

- Разработка туристического сайта «Орбита»