Защита сетевой инфраструктуры предприятия (Виды угроз и методы их защиты)

Содержание:

Введение

В настоящее время невозможно представить работу даже маленького предприятия без использования компьютерных технологий. А следовательно необходимо создание локальных, в которых обычно задействованы практически все компьютеры любого предприятия. Однако со времени появления сетей появилась проблема и их безопасности.

Любое предприятие заинтересовано в сохранении информации, которая может ему навредить, если попадёт в руки злоумышленников или будет уничтожена. Однако многие руководители предприятий даже и не задумываются о том, как может повлиять на работу организации несанкционированное проникновение в корпоративную сеть. Каждое предприятие связывается с другими локальными сетями через глобальную сеть Интернет, так как налаживать отдельные каналы связи между отдельными филиалами довольно дорого. Следовательно ждать нарушения защиты сети можно ожидать не только со стороны сотрудников предприятия, но и со стороны хакеров через Интернет, и со стороны конкурирующих фирм.

Чтобы не стать жертвой, необходимо защищать компьютеры и всю сеть организации от интернет-угроз. И не стоит утешать себя тем, что именно ваше предприятие не заинтересует злоумышленника.

Целью данной курсовой работы является рассмотрение и реализация защиты сетевой инфраструктуры предприятий.

Для достижения указанной цели необходимо выполнить ряд задач:

- Выявление возможных источников угроз.

- Проектирование политики защиты сетевой инфраструктуры предприятия.

- Разработка комплекса мероприятий по защите информации

- Анализ эффективности реализации политики защиты сетевой инфраструктуры.

Глава 1. Анализ возможных источников угроз и проектирование политики защиты сетевой инфраструктуры предприятия.

1.1 Виды угроз и методы их защиты.

Каждый объект в совокупной инфраструктуре предприятия имеет определенный коэффициент риска, поэтому разработку концепции безопасности предприятия следует начинать именно с их анализа.

Другим немаловажным фактором при планировании концепции безопасности следует считать различные типы угроз каждому ключевому сервису ИТ-инфраструктуры. Эти аспекты напрямую соотносятся с факторами оценки объектов и позволяют получить информацию для последующих действий по мерам защиты.

Результаты всестороннего анализа типов угроз и оценки каждого объекта сетевой инфраструктуры являются основой для разработки и внедрения политики безопасности. Она будет включать в себя политику управления конфигурациями и обновлениями, мониторинг и аудит систем. Обязательным условием является наличие тестовой лаборатории с уменьшенным аналогом типичной среды предприятия. Накопленные знания и опыт, полученные при анализе угроз и уязвимостей систем, являются, по сути, уникальной базой знаний и будут служить фундаментом в построении надежной и защищенной инфраструктуры и последующем обучении персонала. Однако следует учесть, что при изменении инфраструктуры, необходимо произвести повторную оценку и анализ.

Идентификация угроз:

Повышение привилегий — использование компьютерных уязвимостей, ошибок в конфигурации операционной системы или программного обеспечения с целью повышения доступа к вычислительным ресурсам, которые обычно защищены от пользователя.

Фальсификация — модификация данных, передаваемых по сети.

Имитация — Подделка электронных сообщений, подделка ответных пакетов при аутентификации.

Раскрытие информации — несанкционированный доступ или незаконная публикация конфиденциальной информации.

Отречение — удаление критичного файла или совершение покупки с последующим отказом признавать свои действия.

Отказ в обслуживании — хакерская атака на систему с целью довести её до отказа, то есть создание таких условий, при которых пользователи системы не могут получить доступ к предоставляемым системным ресурсам, либо этот доступ затруднён.

Чтобы уменьшить возможность успешного вторжения в ИТ-среду предприятия, надо создать комплексные меры защиты на всех возможных уровнях. Такая концепция информационной безопасности подразумевает, что нарушение одного уровня защиты не скомпрометирует всю систему в целом.

Проектирование и построение каждого уровня безопасности должны предполагать, что любой уровень может быть нарушен злоумышленником. Каждый из уровней имеет свои эффективные методы защиты. К таким методам относятся:

- Защита данных — комплекс мероприятий технического, организационного и организационно-технического характера, направленных на защиту данных предприятия.

На этом уровне следует защитить информацию, используя современные файловые системы с контролем атрибутов доступа на уровне томов, папок и файлов. Расширенные функции файловой системы, такие как аудит и шифрование, позволят более надежно построить систему разграничения доступа и осуществить надежную сохранность данных. Злоумышленник, получивший доступ к файловой системе, может причинить огромный ущерб в виде хищения, изменения или удаления информации. Особое внимание следует уделить файловым системам главной сетевой опорной архитектуры — глобальным службам каталогов.

Поскольку данные являются основой современного бизнеса, очень важно предусмотреть процедуры резервного копирования и восстановления. Важно также обеспечить регулярность проведения этих действий. Но следует учесть, что резервные копии являются ценным источником и лакомым куском для хищения, поэтому их сохранности нужно уделить внимание на уровне безопасности серверной комнаты.

- Приложения — защищенные приложения, антивирусные системы.

Использование антивирусного пакета с актуальными обновлениями, персональных брандмауэров с фильтрацией портов позволит резко сократить шансы на атаку

- Компьютеры — защита операционной системы, управление обновлениями, аутентификация, система обнаружения вторжений на уровне хоста.

Настройки защиты компьютеров необходимо обеспечивать и контролировать централизованно, например, с помощью групповой политики. Защита серверных систем на этом уровне будет включать в себя установку атрибутов безопасности для файловых систем, политики аудита, фильтрации портов и других мер в зависимости от роли и назначения сервера.

Наличие всех доступных обновлений для операционной системы и программного обеспечения кардинально улучшает общий уровень обеспечения безопасности.

- Внутренняя сеть — сегментация сети, IP Security, сетевые системы обнаружения вторжений.

Для защиты внутреннего сетевого окружения надо обеспечить механизмы надежной аутентификации пользователей в глобальной службе каталогов (едином центре входа). Взаимная аутентификация на уровне сервера и сетевой рабочей станции значительно поднимает качество сетевой безопасности. Современные требования подразумевают наличие управляемой коммутируемой сетевой среды и разделение на логические сегменты (VLAN). Для администрирования удаленных устройств надо всегда использовать подключение по защищенному протоколу (например SSH).

Защищать сетевой трафик следует даже после проведения сегментации сети. И для проводных, и для беспроводных подключений можно использовать протокол 802.1X, чтобы обеспечить зашифрованный и аутентифицированный доступ. Это решение может использовать учетные записи и пароли в глобальной службе каталогов. Технология цифровых сертификатов обеспечивает очень высокий уровень защиты сетевого транспорта, однако требует развертывания инфраструктуры публичных ключей в виде сервера и хранилища сертификатов.

- Периметр — программные и программно-аппаратные межсетевые экраны, создание виртуальных частных сетей с функциями карантина.

Периметр информационной системы является той частью сетевой инфраструктуры, которая наиболее открыта для атак извне.

Важно рассматривать безопасность данного уровня в целом, а не только для конкретного направления. Возможные направления атак через периметр:

- на сеть организации

- на мобильных пользователей

- со стороны партнеров

- со стороны филиалов

- на сервисы интернета

- из интернета

Обеспечение безопасности периметра достигается, прежде всего, использованием межсетевых экранов. Их конфигурация, как правило, технически достаточно сложна и требует высокой квалификации обслуживающего персонала, а также тщательного документирования настроек. Современные операционные системы позволяют легко блокировать неиспользуемые порты, чтобы уменьшить вероятность атаки.

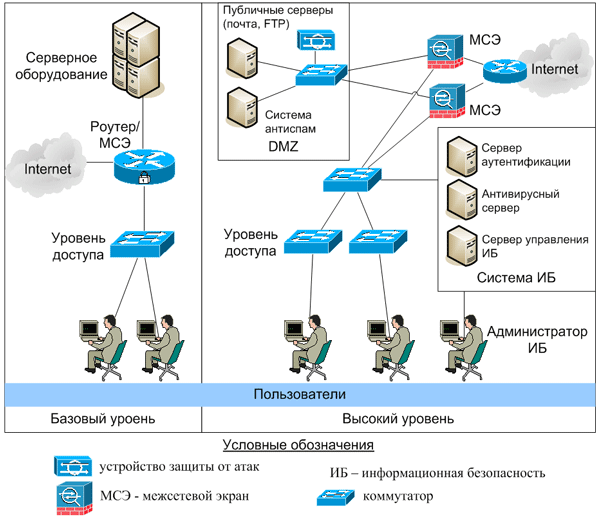

Трансляция сетевых адресов (NAT) позволяет организации замаскировать внутренние порты. При передаче информации через незащищенные каналы надо использовать методы построения виртуальных частных сетей (VPN) на основе шифрования и туннелирования. Защита периметра сети предприятия подробно изображена на Рисунке 1.

Рисунок 1. Защита периметра сети предприятия

- Физическая защита — охрана, средства наблюдения и разграничения доступа.

Требования физической защиты являются базовыми и первоочередными для внедрения.

Имея физический доступ к оборудованию, злоумышленник может легко обойти последующие уровни защиты. Для доступа могут использоваться телефоны компании или карманные устройства. Особо уязвимыми с точки зрения утечки важной информации являются портативные компьютеры, которые могут находиться за пределами корпорации.

В обеспечении надежного уровня защиты является физическое разнесение серверной и пользовательской инфраструктуры. Обязательным при этом становится наличие отдельного, надежно закрытого помещения, с процедурами жесткого контроля доступа и мониторинга. Наличие персонифицированного доступа на основе магнитных карт или биометрических устройств резко уменьшает шансы злоумышленника. Серверная комната должна быть оснащена автоматическими системами пожаротушения и климат-контроля. Доступ можно дополнительно контролировать с помощью системы видеонаблюдения с возможностью записи событий.

Последующие меры по обеспечению полного спектра физической защиты должны быть направлены на удаление и изъятие устройств ввода из тех компьютеров, где в них нет необходимости. Если это невозможно, обязательно следует использовать программные средства блокировки доступа к съемным носителям. В конечном итоге следует обеспечить гарантию физической защиты активного сетевого оборудования (коммутаторы, маршрутизаторы) в специальных шкафах с контролем доступа. Кроме этого, необходимо обеспечить коммутацию только тех устройств и розеток, которые действительно необходимы.

- Политики и процедуры — обучение пользователей и технического персонала.

Таким образом, в результате комплексных мер защиты на всех уровнях упрощается процесс обнаружения вторжения и снижаются шансы атакующего на успех.

1.2 Понятие политики безопасности. Разработка и коррекция правил политики безопасности.

В столь важной задаче, как обеспечение безопасности информационной системы, нет и не может быть полностью готового решения. Это связано с тем, что структура каждой организации, функциональные связи между ее подразделениями и отдельными сотрудниками практически никогда полностью не повторяются. Только руководство организации может определить, насколько критично нарушение безопасности для компонент информационной системы, кто, когда и для решения каких задачах может использовать те или иные информационные сервисы.

Ключевым этапом для построения надежной информационной системы является выработка политики безопасности.

Под политикой безопасности мы будем понимать совокупность документированных управленческих решений, направленных на защиту информации и связанных с ней ресурсов.

С практической точки зрения политику безопасности целесообразно разделить на три уровня:

1. Решения, затрагивающие организацию в целом. Они носят весьма общий характер и, как правило, исходят от руководства организации.

2. Вопросы, касающиеся отдельных аспектов информационной безопасности, но важные для различных систем, эксплуатируемых организацией.

3. Конкретные сервисы информационной системы. Третий уровень включает в себя два аспекта - цели политики безопасности и правила их достижения, поэтому его порой трудно отделить от вопросов реализации. В отличие от двух верхних уровней, третий должен быть гораздо детальнее. У отдельных сервисов есть много свойств, которые нельзя единым образом регламентировать в рамках всей организации. В то же время эти свойства настолько важны для обеспечения режима безопасности, что решения, относящиеся к ним, должны приниматься на управленческом, а не техническом уровне.

Рассмотрим структуру информационной системы предприятия. В общем случае она представляет собой неоднородный набор (комплекс) из различных компьютеров, управляемых различными операционными системами и сетевого оборудования, осуществляющего взаимодействие между компьютерами. Поскольку описанная система весьма разнородна (даже компьютеры одного типа и с одной ОС могут, в соответствии с их назначением, иметь совершенно различные конфигурации), вряд ли имеет смысл осуществлять защиту каждого элемента в отдельности. В связи с этим предлагается рассматривать вопросы обеспечения информационной безопасности для локальной сети в целом. Это оказывается возможным при использовании межсетевого экрана (firewall).

Экранирование дает возможность контролировать также информационные потоки, направленные во внешнюю область, что способствует поддержанию режима конфиденциальности.

Чаще всего экран реализуют как сетевой сервис на третьем (сетевом), четвертом (транспортном) или седьмом (прикладном) уровнях семиуровневой эталонной модели OSI. В первом случае мы имеем экранирующий маршрутизатор, во втором - экранирующий транспорт, в третьем - экранирующий шлюз. Каждый подход имеют свои достоинства и недостатки; известны также гибридные экраны, где делается попытка объединить лучшие качества упомянутых подходов.

Важным понятием экранирования является зона риска, которая определяется как множество систем, которые становятся доступными злоумышленнику после преодоления экрана или какого-либо из его компонентов. Как правило, для повышения надежности защиты экран реализуют как совокупность элементов, так что "взлом" одного из них еще не открывает доступ ко всей внутренней сети. Пример возможной конфигурации многокомпонентного экрана представлен на Рисунке 2.

Рисунок 2. Многокомпонентный экран

Рассмотрим требования к реальной системе, осуществляющей межсетевое экранирование. В большинстве случаев экранирующая система должна:

Обеспечивать безопасность внутренней (защищаемой) сети и полный контроль над внешними подключениями и сеансами связи;

Обладать мощными и гибкими средствами управления для полного и, насколько возможно, простого воплощения в жизнь политики безопасности организации. Кроме того, экранирующая система должна обеспечивать простую реконфигурацию системы при изменении структуры сети;

Работать незаметно для пользователей локальной сети и не затруднять выполнение ими легальных действий;

Работать достаточно эффективно и успевать обрабатывать весь входящий и исходящий трафик в "пиковых" режимах. Это необходимо для того, чтобы firewall нельзя было, образно говоря, "забросать" большим количеством вызовов, которые привели бы к нарушению работы;

Обладать свойствами самозащиты от любых несанкционированных воздействий, поскольку межсетевой экран является ключом к конфиденциальной информации в организации;

Конфигурация межсетевого экрана с экранирующей подсетью является одной из наиболее надежных на сегодняшний день. Причиной этому является наличие по крайней мере трех уровней защиты:

1. Внешний экранирующий маршрутизатор.

2. Экранирующий шлюз.

3. Внутренний экранирующий маршрутизатор.

Слабые места каждой из этих систем различны. Экранирующая подсеть позволяет также простое включение коммутируемых каналов связи в общий контур обеспечения безопасности. Критичным в случае предлагаемого решения будет эффективность работы экранирующего шлюза, его способность эффективно перерабатывать проходящую через экран информацию. Это, в свою очередь, требует установки программного обеспечения с малыми потерями в производительности системы на экранирующий компьютер-шлюз, который сам достаточно надежно защищен встроенными средствами ОС - например, компьютер фирмы SUN под управлением ОС Solaris c программой межсетевого экранирования Firewall-1.

Программа межсетевого экранирования Firewall-1 является лидером в своем классе программ - на ее основе построено более 4000 систем, что в четыре раза больше, чем у следующего за ним продукта. Причиной этому является ряд отличительных черт, которыми обладает указанная программа:

- Высокая надежность, обеспечивающаяся как работой на уровне фильтрации сетевых пакетов, так и на уровне приложений;

- Централизованное управление работой нескольких фильтрующих модулей;

- Возможность работы с любым сетевым сервисом, как стандартным, так и определенным пользователем;

- Возможность фильтрации UDP пакетов;

- Возможность управления фильтрами маршрутизаторов компаний Bay Networks и CISCO;

- Высокая эффективность работы: использование Firewall-1 уменьшает пропускную способность информационного канала не более, чем на 10%;

- Полная прозрачность работы сервисов и приложений для пользователей;

- Дополнительная аутентификация клиентов для большого набора сервисов;

- Дружественный интерфейс, позволяющий легко перестраивать правила фильтрации, описывая их в терминах политики безопасности;

- Для каждого правила (политики доступа) могут быть определены условия протоколирования, оповещения администратора либо иной реакции системы;

- Средства проверки правил работы фильтра на внутреннюю непротиворечивость;

- Средства мониторинга состояния компонент системы, позволяющие своевременно обнаружить попытку нападения на нее;

- Средства детального протоколирования и генерации отчетов;

- Трансляция адресов локальной сети, позволяющая реализовать как дополнительную защиту компьютеров локальной сети, так и более эффективное использование официального набора IP-адресов;

Одним из наиболее распространенных средств аутентификации удаленных пользователей является программа S/key компании Bellcore. Эта программа представляет собой средство обмена одноразовыми паролями, что делает невозможным несанкционированный доступ в систему, даже если эта информация кем-либо перехвачена. Программа S/key совместима со средствами аутентификации системы Firewall-1.

При конфигурировании межсетевых экранов основные конструктивные решения заранее задаются политикой безопасности, принятой в организации. В описываемом случае необходимо рассмотреть два аспекта политики безопасности: политику доступа к сетевым сервисам и политику межсетевого экрана.

При формировании политики доступа к сетевым сервисам должны быть сформулированы правила доступа пользователей к различным сервисам, используемым в организации. Этот аспект, таким образом состоит из двух компонент.

База правил для пользователей описывает когда, какой пользователь (группа пользователей) каким сервисом и на каком компьютере может воспользоваться. Отдельно определяются условия работы пользователей вне локальной сети организации равно как и условия их аутентификации.

База правил для сервисов описывает набор сервисов, проходящих через сетевой экран, а также допустимые адреса клиентов серверов для каждого сервиса (группы сервисов).

В политике, регламентирующей работу межсетевого экрана, решения могут быть приняты как в пользу безопасности в ущерб легкости использования, так и наоборот. Есть два основных:

Все, что не разрешено, то запрещено.

Все, что не запрещено, то разрешено.

В первом случае межсетевой экран должен быть сконфигурирован таким образом, чтобы блокировать все, а его работа должна быть упорядочена на основе тщательного анализа опасности и риска. Это напрямую отражается на пользователях и они, вообще говоря, могут рассматривать экран просто как помеху. Такая ситуация заставляет накладывать повышенные требования на производительность экранирующих систем и повышает актуальность такого свойства, как "прозрачность" работы межсетевого экрана с точки зрения пользователей. Первый подход является более безопасным, поскольку предполагается, что администратор не знает, какие сервисы или порты безопасны, и какие "дыры" могут существовать в ядре или приложении разработчика программного обеспечения. Ввиду того, что многие производители программного обеспечения не спешат публиковать обнаруженные недостатки, существенные для информационной безопасности (что характерно для производителей так называемого "закрытого" программного обеспечения, крупнейшим из которых является Microsoft), этот подход является, несомненно, более консервативным. В сущности, он является признанием факта, что незнание может причинить вред.

Во втором случае, системный администратор работает в режиме реагирования, предсказывая, какие действия, отрицательно воздействующие на безопасность, могут совершить пользователи либо нарушители, и готовит защиту против таких действий. Это существенно восстанавливает администратора firewall против пользователей в бесконечных "гонках вооружений", которые могут оказаться весьма изматывающими. Пользователь может нарушить безопасность информационной системы, если не будет уверен в необходимости мер, направленных на обеспечение безопасности.

Глава 2. Методы и средства защиты сетевой инфраструктуры предприятия.

2.1 Организационно-правовое обеспечение защиты.

На предприятии разработаны следующие меры по защите информации:

— заключен договор об охране помещения и территории (действует пропускной режим);

— разработан режим и правила противопожарной безопасности;

— режим видеонаблюдения этажей;

— разработаны должностные инструкции служащих, разграничивающие их права и обязанности;

—дополнительные соглашения к трудовым договорам сотрудников о неразглашении ими конфиденциальной информации, регламентирующие ответственность в области защиты информации;

— инструкции по охране периметра, по эксплуатации системы охранной сигнализации и видеонаблюдения;

— положение о конфиденциальном документообороте;

— описание технологического процесса обработки КИ;

— установлена антивирусная системы защиты на АРМ;

— разграничен доступ к АРМ паролями.

Правовое обеспечение системы защиты конфиденциальной информации включает в себя комплекс внутренней нормативно-организационной документации, в которую входят такие документы предприятия, как:

- Устав;

- коллективный трудовой договор;

- трудовые договоры с сотрудниками предприятия;

- правила внутреннего распорядка служащих предприятия;

- должностные обязанности руководителей, специалистов и служащих предприятия.

- инструкции пользователей информационно-вычислительных сетей и баз данных;

- инструкции сотрудников, ответственных за защиту информации;

- памятка сотрудника о сохранении коммерческой или иной тайны;

- договорные обязательства.

Не углубляясь в содержание перечисленных документов, можно сказать, что во всех из них, в зависимости от их основного нормативного или юридического назначения, указываются требования, нормы или правила по обеспечению необходимого уровня информационной защищенности предприятия, обращенные, прежде всего, к персоналу и руководству.

Правовое обеспечение дает возможность урегулировать многие спорные вопросы, неизбежно возникающие в процессе информационного обмена на самых разных уровнях - от речевого общения до передачи данных в компьютерных сетях. Кроме того, образуется юридически оформленная система административных мер, позволяющая применять взыскания или санкции к нарушителям внутренней политики безопасности, а также устанавливать достаточно четкие условия по обеспечению конфиденциальности сведений, используемых или формируемых при сотрудничестве между субъектами экономики, выполнении ими договорных обязательств, осуществлении совместной деятельности и т.п. При этом стороны, не выполняющие эти условия, несут ответственность в рамках, предусмотренных как соответствующими пунктами меж сторонних документов (договоров, соглашений, контрактов и пр.), так и российским законодательством.

Основными объектами защиты являются:

— АРМ сотрудников;

— сервер локальной сети;

— конфиденциальная информация (документы);

— кабинеты генерального директора, главного инженера и главного технолога;

— кабинеты с конфиденциальной документацией.

2.2 Защита информации от несанкционированного доступа

Информация, циркулирующая в корпоративной сети весьма разнообразна. Все информационные ресурсы разделены на три группы:

Сетевые ресурсы общего доступа;

Информационные ресурсы файлового сервера;

Информационные ресурсы СУБД.

Каждая группа содержит ряд наименований информационных ресурсов, которые в свою очередь имеют индивидуальный код, уровень доступа, расположение в сети, владельца и т.п.

Эта информация важна для предприятия и его клиентов, поэтому она должна иметь хорошую защиту.

Электронные ключи

Все компьютеры, работающие со сведениями, составляющими коммерческую тайну, оборудованы дополнительными программно-аппаратными комплексами.

Такие комплексы представляют собой совокупность программных и аппаратных средств защиты информации от несанкционированного доступа.

Аппаратная часть, подобных комплексов так называемый электронный замок представляет собой электронную плату, вставляемую в один из слотов компьютера и снабженную интерфейсом для подключения считывателя электронных ключей таких типов как: Smart Card, Touch Memory, Proximity Card, eToken. Типичным набором функций, предоставляемых такими электронными замками, является:

- регистрации пользователей компьютера и назначения им персональных идентификаторов (имен и/или электронных ключей) и паролей для входа в систему;

- запрос персонального идентификатора и пароля пользователя при загрузке компьютера. Запрос осуществляется аппаратной частью до загрузки ОС;

- возможность блокирования входа в систему зарегистрированного пользователя;

- ведение системного журнала, в котором регистрируются события, имеющие отношение к безопасности системы;

- контроль целостности файлов на жестком диске;

- контроль целостности физических секторов жесткого диска;

- аппаратную защиту от несанкционированной загрузки операционной системы с гибкого диска,CD-ROM или USB портов;

- возможность совместной работы с программными средствами защиты от несанкционированного доступа.

Попечительская защита данных

На предприятии используется такой вариант защиты информации как попечительская защита данных. Попечитель - это пользователь, которому предоставлены привилегии или права доступа к файловым информационным ресурсам.

Каждый сотрудник имеет одну из восьми разновидностей прав:

Read - право Чтения открытых файлов;

Write - право Записи в открытые файлы;

Open - право Открытия существующего файла;

Create - право Создания (и одновременно открытия) новых файлов;

Delete - право Удаления существующих файлов;

Parental - Родительские права:

- право Создания, Переименования, Стирания подкаталогов каталога;

- право Установления попечителей и прав в каталоге;

- право Установления попечителей и прав в подкаталоге;

Search - право Поиска каталога;

Modify - право Модификации файловых атрибутов.

Для предотвращения случайных изменений или удаления отдельных файлов всеми работниками используется защита атрибутами файлов. Такая защита применяется в отношении информационных файлов общего пользования, которые обычно читаются многими пользователями. В защите данных используются четыре файловых атрибута:

Запись-чтение,

Только чтение,

Разделяемый,

Неразделяемый.

Пароли

Как я уже указывал, все компьютеры на предприятии защищены с помощью паролей.

Поскольку на всех компьютерах организации установлен Microsoft Windows 2000 и Windows Server 2003, то используется защита паролем операционной системы, которая устанавливается администратором в BIOS, так как важнейшую роль в предотвращении несанкционированного доступа к данным компьютера играет именно защита BIOS.

Модификация, уничтожение BIOS персонального компьютера возможно в результате несанкционированного сброса или работы вредоносных программ, вирусов.

В зависимости от модели компьютера защита BIOS обеспечивается:

- установкой переключателя, расположенного на материнской плате, в положение, исключающее модификацию BIOS (производится службой технической поддержки подразделения автоматизации);

- установкой административного пароля в ПО SETUP.

Защита BIOS от несанкционированного сброса обеспечивается опечатыванием корпуса компьютера защитной голографической наклейкой.

Используются два типа паролей доступа: административные и пользовательские.

При установке административного и пользовательского паролей следует руководствоваться следующими правилами:

- пользовательский пароль пользователь компьютера выбирает и вводит единолично (не менее 6-ти символов). Администратору информационной безопасности запрещается узнавать пароль пользователя.

- административный пароль (не менее 8-ми символов) вводится администратором информационной безопасности. Администратору информационной безопасности запрещается сообщать административный пароль пользователю.

В том случае если компьютер оборудован аппаратно-программным средством защиты от НСД, которое запрещает загрузку ОС без предъявления пользовательского персонального идентификатора, пользовательский пароль допускается не устанавливать.

При положительном результате проверки достоверности предъявленного пользователем пароля:

- система управления доступом предоставляет пользователю закрепленные за ним права доступа;

- пользователь регистрируется встроенными средствами регистрации (если они имеются).

Контроль доступа в Интернет

Особое внимание следует уделять доступу работников предприятия к сети Интернет.

Раньше доступ к сети Internet осуществлялся со специализированного рабочего места, называемого Интернет-киоском. Интернет-киоск не был подключен к корпоративной сети предприятия.

В подразделении, осуществлявшем эксплуатацию Интернет-киоска, велись:

- журнал учета работ в сети Internet, в котором отражались: ФИО пользователя, дата, время начала работ, продолжительность работ, цель работ, используемые ресурсы, подпись;

- журнал допуска, в котором отражались: ФИО пользователя, задачи, для решения которых он допускается к работе в сети Internet, время проведения работ и максимальная продолжительность, подпись руководителя.

Но от этой практики впоследствии отказались. Сейчас все компьютеры корпоративной сети имеют выход в Интернет.

Рост спектра и объемов услуг, влекущие за собой потребность подразделений в информационном обмене с внешними организациями, а также необходимость предоставления удаленного доступа к информации через публичные каналы связи, значительно повышают риски несанкционированного доступа, вирусной атаки и т.п.

2.3 Антивирусная защита.

Вирусы могут проникать в машину различными путями (через глобальную сеть, через зараженную дискету или флешку). Последствия их проникновения весьма неприятны: от разрушения файла до нарушения работоспособности всего компьютера. Достаточно всего лишь одного зараженного файла, чтобы заразить всю имеющуюся на компьютере информацию, а далее заразить всю корпоративную сеть.

При организации системы антивирусной защиты на предприятии учитывались следующие факторы риска:

- ограниченные возможности антивирусных программ

Возможность создания новых вирусов с ориентацией на противодействие конкретным антивирусным пакетам и механизмам защиты, использование уязвимостей системного и прикладного ПО приводят к тому, что даже тотальное применение антивирусных средств с актуальными антивирусными базами не дает гарантированной защиты от угрозы вирусного заражения, поскольку возможно появление вируса, процедуры защиты от которого еще не добавлены в новейшие антивирусные базы.

- высокая интенсивность обнаружения критичных уязвимостей в системном ПО

Наличие новых неустраненных критичных уязвимостей в системном ПО, создает каналы массового распространения новых вирусов по локальным и глобальным сетям. Включение в состав вирусов «троянских» модулей, обеспечивающих возможность удаленного управления компьютером с максимальными привилегиями, создает не только риски массового отказа в обслуживании, но и риски прямых хищений путем несанкционированного доступа в автоматизированные банковские системы.

- необходимость предварительного тестирования обновлений системного и антивирусного ПО

Установка обновлений без предварительного тестирования создает риски несовместимости системного, прикладного и антивирусного ПО и может приводить к нарушениям в работе. В то же время тестирование приводит к дополнительным задержкам в установке обновлений и соответственно увеличивает риски вирусного заражения.

- разнообразие и многоплатформенность используемых в автоматизированных системах технических средств и программного обеспечения

Возможность работы отдельных типов вирусов на различных платформах, способность вирусов к размножению с использованием корпоративных почтовых систем или вычислительных сетей, отсутствие антивирусных продуктов для некоторых конкретных платформ делают в ряде случаев невозможным или неэффективным применение антивирусного ПО.

- широкая доступность современных мобильных средств связи, устройств хранения и носителей информации большой емкости

Современные мобильные средства связи позволяют недобросовестным сотрудникам произвести несанкционированное подключение автоматизированного рабочего места к сети Интернет, создав тем самым брешь в периметре безопасности корпоративной сети и подвергнув ее информационные ресурсы риску массового заражения новым компьютерным вирусом. Наличие доступных компактных устройств хранения и переноса больших объемов информации создает условия для несанкционированного использования таких устройств и носителей в личных, не производственных целях. Несанкционированное копирование на компьютеры предприятия информации, полученной из непроверенных источников, существенно увеличивает риски вирусного заражения.

- необходимость квалифицированных действий по отражению вирусной атаки

Неквалифицированные действия по отражению вирусной атаки могут приводить к усугублению последствий заражения, частичной или полной утрате критичной информации, неполной ликвидации вирусного заражения или даже расширению очага заражения.

- необходимость планирования мероприятий по выявлению последствий вирусной атаки и восстановлению пораженной информационной системы

В случае непосредственного воздействия вируса на автоматизированную банковскую систему, либо при проведении неквалифицированных лечебных мероприятий может быть утрачена информация или искажено программное обеспечение.

В условиях действия указанных факторов только принятие жестких комплексных мер безопасности по всем возможным видам угроз позволит контролировать постоянно растущие риски полной или частичной остановки бизнес процессов в результате вирусных заражений.

Пакет Dr.Web

Для антивирусной защиты был выбран пакет Dr.Web Enterprise Suite. Этот пакет обеспечивает централизованную защиту корпоративной сети любого масштаба. Современное решение на базе технологий Dr.Web для корпоративных сетей, представляет собой уникальный технический комплекс со встроенной системой централизованного управления антивирусной защитой в масштабе предприятия. Dr.Web Enterprise Suite позволяет администратору, работающему как внутри сети, так и на удаленном компьютере (через сеть Internet) осуществлять необходимые административные задачи по управлению антивирусной защитой организации.

Основные возможности:

Быстрое и эффективное распространение сервером Dr.Web Enterprise Suite обновлений вирусных баз и программных модулей на защищаемые рабочие станции.

Минимальный, в сравнении с аналогичными решениями других производителей, сетевой трафик построенных на основе протоколов IP, IPX и NetBIOS с возможностью применения специальных алгоритмов сжатия.

Возможность установки рабочего места администратора (консоли управления антивирусной защитой) практически на любом компьютере под управлением любой операционной системы.

Ключевой файл клиентского ПО и сервера, по умолчанию, хранится на сервере.

Сканер Dr.Web с графическим интерфейсом. Сканирует выбранные пользователем объекты на дисках по требованию, обнаруживает и нейтрализует вирусы в памяти, проверяет файлы автозагрузки и процессы.

Резидентный сторож (монитор) SpIDer Guard. Контролирует в режиме реального времени все обращения к файлам, выявляет и блокирует подозрительные действия программ.

Резидентный почтовый фильтр SpIDer Mail. Контролирует в режиме реального времени все почтовые сообщения, входящие по протоколу POP3 и исходящие по протоколу SMTP. Кроме того, обеспечивает безопасную работу по протоколам IMAP4 и NNTP.

Консольный сканер Dr.Web. Сканирует выбранные пользователем объекты на дисках по требованию, обнаруживает и нейтрализует вирусы в памяти, проверяет файлы автозагрузки и процессы.

Утилита автоматического обновления. Загружает обновления вирусных баз и программных модулей, а также осуществляет процедуру регистрации и доставки лицензионного или демонстрационного ключевого файла.

Планировщик заданий. Позволяет планировать регулярные действия, необходимые для обеспечения антивирусной защиты, например, обновления вирусных баз, сканирование дисков компьютера, проверку файлов автозагрузки.

Dr.Web для Windows 5.0 обеспечивает возможность лечения активного заражения, включает технологии обработки процессов в памяти и отличается вирусоустойчивостью. В частности, Dr.Web способен обезвреживать сложные вирусы, такие как MaosBoot, Rustock.C, Sector. Как отмечается, технологии, позволяющие Dr.Web эффективно бороться с активными вирусами, а не просто детектировать лабораторные коллекции, получили в новой версии свое дальнейшее развитие.

В модуле самозащиты Dr.Web SelfProtect ведется полноценный контроль доступа и изменения файлов, процессов, окон и ключей реестра приложения. Сам модуль самозащиты устанавливается в систему в качестве драйвера, выгрузка и несанкционированная остановка работы которого невозможны до перезагрузки системы.

В версии 5.0 реализована новая технология универсальной распаковки Fly-code, которая позволяет детектировать вирусы, скрытые под неизвестными Dr.Web упаковщиками, базируясь на специальных записях в вирусной базе Dr.Web и эвристических предположениях поискового модуля Dr.Web о возможно содержащемся в упакованном архиве вредоносном объекте.

Противостоять неизвестным угрозам Dr.Web также помогает и технология несигнатурного поиска Origins Tracing, получившая в новой версии свое дальнейшее развитие. Как утверждают разработчики, Origins Tracing дополняет традиционные сигнатурный поиск и эвристический анализатор Dr.Web и повышает уровень детектирования ранее неизвестных вредоносных программ.

Кроме того, по данным «Доктор Веб», Dr.Web для Windows способен не только детектировать, но и эффективно нейтрализовать вирусы, использующие руткит-технологии. В версии 5.0 реализована принципиально новая версия драйвера Dr.Web Shield, которая позволяет бороться даже с руткит-технологиями будущего поколения. В то же время, Dr.Web способен полностью проверять архивы любого уровня вложенности. Помимо работы с архивами, в Dr.Web для Windows версии 5.0 добавлена поддержка десятков новых упаковщиков и проведен ряд улучшений при работе с упакованными файлами, в том числе файлами, упакованными многократно и даже разными упаковщиками.

За счет включения новых и оптимизации существующих технологий Dr.Web для Windows разработчикам удалось ускорить процесс сканирования. Благодаря возросшему быстродействию антивирусного ядра, сканер Dr.Web на 30% быстрее предыдущей версии проверяет оперативную память, загрузочные секторы, содержимое жестких дисков и сменных носителей, утверждают в компании.

Среди новинок можно отметить HTTP-монитор SpIDer Gate. HTTP-монитор SpIDer Gate проверяет весь входящий и исходящий HTTP-трафик, при этом совместим со всеми известными браузерами, и его работа практически не сказывается на производительности ПК, скорости работы в интернете и количестве передаваемых данных. Фильтруются все данные, поступающие из интернета — файлы, аплеты, скрипты, что позволяет скачивать на компьютер только проверенный контент.

Тестирование пакета Dr.Web

Чтобы удостовериться, что выбранный в качестве корпоративного антивирусного пакета Dr.Web является действительно надежным средством, я изучил несколько обзоров антивирусных программ и ознакомился с несколькими результатами тестов.

Результаты теста по вероятностной методике (сайт antivirus.ru) отдают Dr.Web первое место (Приложение Г).

По результатам февральского тестирования антивирусных программ, проведенного журналом Virus Bulletin, отечественный полифаг Dr. Web занял 8-е место среди лучших антивирусов в мире. Программа Dr. Web показала абсолютный результат 100% в важной и престижной (технологической) категории - по степени обнаружения сложных полиморфных вирусов. Следует особо отметить, что в тестах журнала Virus Bulletin 100%-го результата по обнаружению полиморфных вирусов программа Dr. Web стабильно добивается (январь 2007, июль-август 2007 и январь 2008) уже третий раз подряд. Такой стабильностью по этой категории не может похвастаться ни один другой антивирусный сканер.

Высочайший уровень в 100% достигнут программой Dr. Web также и в очень актуальной категории - по обнаружению макро-вирусов.

Заключение

В данной работе были рассмотрены вопросы организации защиты информационных систем в разрезе деятельности предприятия.

В частности были рассмотрены такие важные и интересные вопросы, как удаленный доступ к сети, подключение локальных информационных систем к глобальным сетям типа Internet, технология защиты сетей от несанкционированного использования информации и роль информационных сетей в процессе управления предприятием и повышения эффективности управленческого процесса.

Рассмотренные вопросы представляют большой интерес. На сегодняшний день разработка и внедрение локальных информационных систем является одной из самых интересных и важных задач в области информационных технологий. Все больше возрастает стоимость информации и зависимость предприятий от оперативной и достоверной информации. В связи с этим появляется потребность в использовании новейших технологии передачи информации. Сетевые технологии очень быстро развиваются, в связи с чем они начинают выделяться в отдельную информационную отрасль. Ученные прогнозируют, что ближайшим достижением этой отрасли будет полное вытеснение других средств передачи информации (телевидение, радио, печать, телефон и т.д.). На смену этим «устаревшим» технологиям придет компьютер, он будет подключен к некоему глобальному потоку информации, и из этого потока можно будет получить любую информацию в любом представлении.

Ведь интенсивное использование информационных технологий уже сейчас является сильнейшим аргументом в конкурентной борьбе развернувшейся на мировом рынке.

Список литературы

- Вихорев С., Р. Кобцев, Как определить источники угроз.// Открытые системы.- 2002.- № 7-8. –с.9-16

- Галатенко В.А. Основы информационной безопасности

- Герасименко В.А., Малюк А.А. Основы защиты информации. М., 1997.

- Зегжда П.Д., Зегжда Д.П., Семьянов П.В., Корт С.С., Кузьмич В.М.,Медведовский И.Д., Ивашко А.М., Баранов А.П. Теория и практика обеспечения информационной безопасности. -Москва, Яхтсмен, 2001.

- Зима В.М., Молдавян А.А., Молдавян Н.А. Компьютерные сети и защита передаваемой информации. -Санкт-Петербург

- Пархоменко П. Н., Яковлев С. А., Пархоменко Н. Г. Правовые аспекты проблем обеспечения информационной безопасности

- Коул Э. Руководство по защите от хакеров. - М.: Издательский дом "Вильямс", 2002.

- Горбунов А., В. Чуменко, Выбор рациональной структуры средств защиты информации в АСУ.

- Тарасюк М. В. Защищенные информационные технологии. Проектирование и применение. М.:Слон-пресс, 2004.

- Липаев В., Е. Филинов, Формирование и применение профилей открытых информационных систем.// Открытые системы.- 1997.- № 5.

- Факторы, влияющие на качество и конкурентоспособность товаров (Конкурентоспособность предприятия как основа успешного развития бизнеса)

- Собеседования – основные методы сбора информации, необходимой при отборе персонала

- Управление приемом, размещением и хранением товаров. Классификация запасов. На примере реально существующей организации

- Профессионально-личностные деформации субъекта труда (Психологические причины деформаций личности)

- Психологический контракт и приверженность сотрудников к организации (Теоретический анализ применения психологического контракта в организационных условиях)

- Оценка эффективности стратегий копинг-поведения в профессиональной среде

- Юридическая сущность предпринимательского права (Место, роль и значение)

- Понятие предпринимательского договора (Договор в системе гражданских прав)

- Основные нормативные документы, регулирующие ведение бухгалтерского учета в организациях, и международные стандарты бухгалтерского учета

- УПРАВЛЕНИЕ ФОРМИРОВАНИЕМ ПРИБЫЛИ НА ПРЕДПРИЯТИИ (Экономическая сущность и функции прибыли)

- Основные нормативные документы , регулирующие ведение бухгалтерского учета в организациях, и международные стандарты бухгалтерского учета

- Проектирование реализации операций бизнес-процесса «Управление запасами» (Выбор комплекса задач автоматизации)