Устройство персонального компьютера ( Понятие персонального компьютера )

Содержание:

Введение

Жизнь современного человека тесно связана с различными техническими устройствами и в первую очередь с компьютерами. Персональные компьютеры уже давно и прочно вошли в наш повседневный обиход. Сфера их применения необычайно широка: образование, медицина, производство, банковские услуги, киноиндустрия - во всех этих направлениях с успехом пользуются неограниченными возможностями компьютерной техники. Сложно представить современное рабочее место без нее. Компьютеры позволяют оптимизировать и автоматизировать различные рабочие процессы, хранить большие объемы информации и оперативно получать к ней доступ, удаленно управлять производственными мощностями, ускорить и упростить взаимодействие между специалистами, проводить сложные технические расчеты и вычисления и многое другое.

Но компьютеры прочно утвердились не только в рабочей сфере, они стали неотъемлемой частью и повседневной жизни человека. Вместе с интернетом компьютер дает широчайшие возможности для отдыха и досуга.

В связи с этим перед людьми встает важный и непростой вопрос выбора подходящей компьютерной техники. Осложняется он, в первую очередь, необходимостью обладать специальными знаниями о внутреннем устройстве и функционировании ПК. Вторым, не менее значимым аспектом, затрудняющим процесс выбора является быстрая и непрерывная смена технологий. Поэтому проблема подбора подходящего компьютера и модернизации техники будет актуальна на протяжении еще многих лет.

Объектом исследования данной работы является персональный компьютер.

Предметом исследования работы является устройство и компоненты ПК.

Целью работы является анализ устройства ПО с точки зрения классической и современной архитектур.

Задачи:

- сформулировать определение понятия «персональный компьютер» в рамках данной работы;

- изучить подходы к определению архитектуры ПК;

- определить состав и характеристики устройств персонального компьютера;

- проанализировать развитие архитектуры современных компьютеров с учетом требований безопасности информационной среды.

Структура курсовой работы. Исследование состоит из введения, трех глав, заключения, списка использованных источников.

1. Теоретические подходы к архитектуре компьютера

1.1. Понятие персонального компьютера

«Персональный компьютер» - популярный и распространенный термин, в современной действительности мы встречаемся с ним ежедневно. Порой под ПК подразумевают практически все виды компьютерных устройств от десктопных решений до мобильных (ноутбук, планшетный компьютер).

Понятие «персональный компьютер» происходит от английских слов - «personal» (личный, персональный) и «computer» (компьютер). Слово компьютер является производным от английских слов to compute, computer, которые переводятся как «вычислять», «вычислитель» (английское слово, в свою очередь, происходит от латинского computare - «вычислять»). Первое использование термина относилось к компьютеру Programma 101 (1964) итальянской фирмы Olivetti. Возникновение такого названия было связано с тем, что после начала массового производства микросхем, стоимость компьютеров резко упала. Это привело к созданию вместо многопользовательских мейнфреймов компьютеров, которые эксплуатировались одним человеком. Впоследствии этот термин был перенесён на другие компьютеры.

В Советском Союзе вычислительные машины, предназначенные для персонального использования, носили официальное название «персональные электронные вычислительные машины» (ПЭВМ). В терминологии, принятой в российских стандартах, это словосочетание и сегодня указывается вместо используемого названия «персональный компьютер».

В данной работе в качестве понятия «персональный компьютер» рассматривается следующая дефиниция.

Персональный компьютер - устройство или система, способная выполнять заданную, чётко определённую, изменяемую последовательность операций.[1] Чтобы различать типологию ПК существуют уточняющие термины: десктоп, ноутбук (лэптоп), нетбук, планшетный компьютер и т.д.

Любой компьютер - это реализация идеи «машины Тьюринга»[2], в основу которой положены такие понятия, как «машина Тьюринга», «алгоритм», «вычислимость». Решение задачи на такой машине связано с объемом памяти и возможным ресурсом времени. Такая организация компьютера делает его универсальным за счет возможности отображать элементарные операции, т.е. перемещать управляющее устройство влево и вправо по ленте, читать и записывать в ячейки символы заданного алфавита.

Возможность «читать и записывать» в одной памяти компьютера команды и данные позволяет выполнять как любые программы, так и вредоносную программу, что противоречит задачам защиты данных, создавая при этом реальную угрозу проведения хакерской атаки. Поэтому свойство универсальности компьютера становится неприемлемым в конкретных условиях его функционирования. Такая «универсальность» организации архитектуры компьютера делает его уязвимым и является обратной стороной универсальности.

Пытаясь защититься от вредоносных хакерских программ, специалисты на протяжении 60 лет разрабатывают программы, традиционно относимые к области защиты информации - средства идентификации, аутентификации, авторизации, контроля целостности, антивирусные программы, криптографические средства и т.д. Использование этих средств отчасти приносит положительный эффект, однако он недостаточен для эффективного использования в рамках цифровой экономики. А поскольку программные средства не позволяют защитить компьютер, то необходимо совершенствовать его архитектуру.

1.2. Анализ классической архитектуры фон Неймана

Рассмотрим классические архитектуры компьютеров, к которым относятся архитектура фон Неймана[3] и гарвардская архитектура[4]. Примером первой являются практически все настольные компьютеры, примером второй - практически все планшетные компьютеры и телефоны.

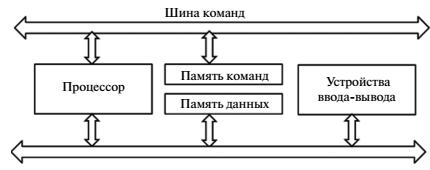

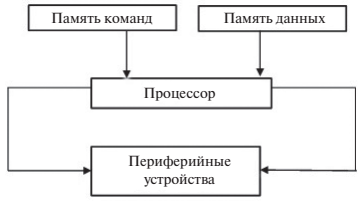

При разработке компьютера одной из главных проблем является выбор соотношения функций, которые должны быть реализованы аппаратным способом или в программном виде. Архитектура фон Неймана за счет правильного выбора этого соотношения имела лидирующее положение. Уникальность этой архитектуры заключается в том, что команды и данные не разделяются, а передаются по единому общему каналу (рис. 1).

Рисунок 1. Архитектура фон Неймана

Принципы фон Неймана организации вычислительного процесса:

1. Использование двоичной системы счисления.

2. Управление функционированием компьютера посредством последовательности простых команд (программ).

3. Использование общей памяти для хранения данных и программ.

4. Последовательная нумерация (адресация) всех ячеек памяти и возможность произвольного доступа к ним по их адресу.

5. Обеспечение условного перехода к любому участку команды в процессе выполнения программы.

Принципы организации вычислительного процесса по фон Нейману многократно ставились под сомнение ведущими мировыми разработчиками, и часто новые подходы давали положительные результаты, хотя эксперименты обходились недешево.

Необходимо отметить, что ориентация на универсализм (организация вычислительного процесса по принципам фон Неймана) на предыдущем этапе развития вычислительной техники дала мощный импульс информационным технологиям, но одновременно надолго остановила продуктивные исследования в области компьютерных архитектур.

Однако сейчас практически достигнут предел эффективности данного технического решения, развитие по экстенсивному пути (увеличение производительности, памяти, снижение габаритов и т.п.) уже не удовлетворяет потребности общества.

1.3. Анализ гарвардской архитектуры

В последние годы вычислительная техника совершила огромный скачок в своем развитии, но это почти никак не отразилось на архитектурах компьютеров. Наиболее заметное изменение здесь связано с опережающим ростом использования гарвардской архитектуры[5].

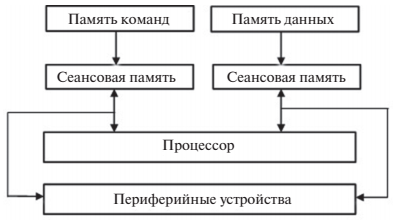

В гарвардской архитектуре существуют разные каналы для команд и данных (рис. 2).

Рисунок 2. Гарвардская архитектура

Такая схема взаимодействия требует создания сложной организации процессора, но при этом обеспечивает более высокое быстродействие за счет независимости и параллельности потоков команд и данных. Однако реализация такой схемы имеет высокую стоимость. Это связано с тем, что кристалл процессора должен иметь в два раза больше выводов.

Впоследствии гарвардская архитектура была модифицирована с целью минимизации стоимости процессора. Суть модификации заключалась в использовании общих шин данных и шины адреса для всех внешних данных, а внутри процессора - в использовании шины данных, шины команд и двух шин адреса. Эта архитектура нашла широкое применение в современных сигнальных процессорах.

Идея расширенной гарвардской архитектуры заключалась в том, что была использована кэш-память для хранения в ней инструкций, а это позволяет освободить обе шины и передавать два операнда параллельно. Такая организация вычислительного процесса с кэш-памятью и разделенными шинами была названа «Super Harvard Architecture» («SHARC») - расширенная гарвардская архитектура. Примером могут служить процессоры Analog Devices: ADSP-21xx - модифицированная гарвардская архитектура, ADSP-21xxx(SHARC) - расширенная гарвардская архитектура.

Также нашли широкое применение гибридные архитектуры на базе архитектуры фон Неймана и гарвардской архитектуры, к которым относятся CISC-процессоры. Суть этих архитектур заключается в том, что процессорное ядро формально является гарвардским, но программно оно фон неймановское, а это существенно упрощает написание программ. В этих процессорах используются раздельные шины - одна для передачи данных, а другая для передачи команд. Современные варианты этих процессоров могут использовать различные типы шин для работы с различными типами памяти (DDR RAM и Flash). Такие гибридные архитектуры позволяют сохранить все положительные качества гарвардской и фон-неймановской архитектур.

Первым компьютером, в котором была использована идея гарвардской архитектуры, был «Марк I». Гарвардская архитектура используется в ПЛК и микроконтроллерах, таких как Microchip PIC, Atmel AVR, Intel 4004, Intel 8051, а также в кэш-памяти первого уровня х86-микропроцессоров, делящейся на два равных либо различных по объему блока для данных и команд.

В России гарвардская архитектура использовалась советским ученым А. И. Китовым в ВЦ-1 МО СССР.[6]

Таким образом, подводя итого анализа классических структур, необходимо отметить, что драйвером их развития может стать компьютер, лишенный тех уязвимостей, которые тормозят развитие информационного взаимодействия. При создании нового компьютера нужно оптимально выбрать соотношение аппаратной и программной частей архитектуры с целью снижения стоимости компьютера, или организовать вычислительный процесс так, чтобы архитектура могла работать как конечный автомат, а потом стать универсальной по Тьюрингу.

2. Анализ устройства персонального компьютера

2.1. Основные устройства персонального компьютера

Как и любое другое достаточно сложное устройство, персональный компьютер состоит из комплектующих, которые в совокупности работают как слаженный механизм. Конструктивно персональный компьютер включает в себя следующие основные компоненты:

- материнская плата;

- процессор;

- оперативная память;

- жесткий диск;

- блок питания;

- видеокарта;

- монитор;

- система охлаждения;

- звуковая карта;

- устройства ввода (клавиатура, мышь).

Комплектующие бывают внутренними и внешними. Внутренние комплектующие представляют собой устройства, которые устанавливаются внутри системного блока компьютера (горизонтального или вертикального), - материнская плата, процессор, оперативная память и т.д.

Рисунок 3. Горизонтальный системный блок

Рисунок 4. Вертикальные системные блоки

Внешние комплектующие - устройства, которые подключаются к компьютеру любым доступным способом и при этом остаются снаружи системного блока. Примерами таких устройств могут быть внешние жесткие диски, USB-накопители, USB-сетевые карты и т.д. Количество внутренних и внешних устройств, которые можно устанавливать или подключать к персональному компьютеру, с каждым днем растет, а их выбор зависит от технической фантазии человека и его технических потребностей.[7]

На рисунке 5 изображена схема типичного устройства ПК.

Рисунок 5. Схема типичной архитектуры ПК

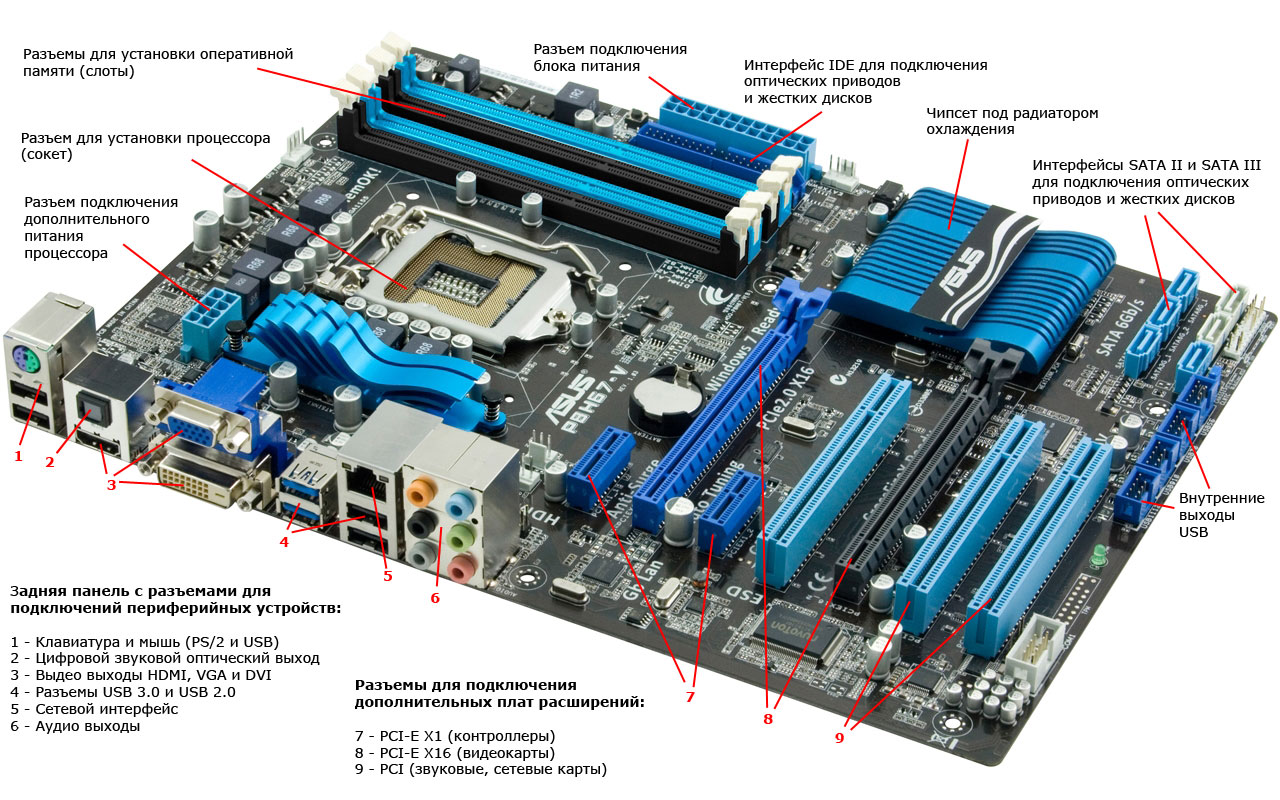

Материнская плата - системная плата, основанная на чипсете (набор микросхем), которая дает возможность общения между процессором, оперативной памятью, видеопамятью и другими устройствами системного блока. В состав чипсета входят два основных чипа - северный (системный контроллер) и южный мост (функциональный контроллер). Основная задача северного моста - обеспечение связи процессора с оперативной памятью и видеосистемой. А основная задача южного моста - обмен данными с северным мостом и различными периферийными устройствами. Функциональные возможности южного моста - контроллеры жестких дисков, контроллер дисковода, контроллер шин PCI, USB-контроллер, контроллер звука, сетевого интерфейса, контроллеры портов ввода/вывода.

Рисунок 6. Внешний вид материнской платы

Основными характеристиками материнских плат являются:

- модель системной платы (название);

- набор микросхем (чипсет);

- тип разъема для процессора (socket);

- форм-фактор (размер платы);

- слот оперативной памяти (тип, кол-во);

- разъёмы PCI-Express (кол-во);

- разъемы E-Sata;

- различные разъемы (usb, ieee1394a и др.);

- встроенные звуковая и сетевая карты;

- поддержка RAID-массивов.

Центральный процессор (Central Processing Unit, CPU) - это один из основных компонентов компьютера, который выполняет арифметические и логические операции, задаваемые программой.

Физически процессор представляет собой интегральную микросхему, на которой размещены электронные блоки, реализующие все его функции.[8]

На сегодняшний день на рынке присутствует только два реальных производителя процессоров, а именно AMD и Intel. Поэтому их и рассматривают, когда речь идет о выборе процессора.

Все процессоры различаются интерфейсом, используемыми технологиями (алгоритмами, количеством ядер) и быстродействием.

Рисунок 7. Внешний вид процессора

Основные характеристики процессоров:

- модель процессора (название);

- производитель ядра (название);

- количество ядер (число);

- тактовая частота ядра (МГц);

- технологический процесс (нм);

- тепловая расчетная мощность (Вт);

- частота системной шины (МГц);

- объем кэш-памяти (1-3 уровни);

- поддержка различных технологий (число);

- габаритные размеры (мм).

Оперативная память (Random Access Memory, RAM) - модули памяти, необходимы для работы любой операционной системы, приложений и программ, а также для обработки и временного хранения данных. Оперативная память исполняется по типам, но сейчас самый популярный тип памяти - DDR3. Объем оперативной памяти существенно влияет на общую производительность системы.[9]

Рисунок 8. Внешний вид модуля оперативной памяти

Основные характеристики модуля оперативной памяти:

- Производитель памяти (название)

- Тип модуля памяти (DDR, DDR2, DDR3, DDR4)

- Корпус исполнения (технология)

- Разъем (кол-во pin)

- Напряжение питания (В)

- Тактовая частота памяти (МГц)

- Частота шины (МГц)

- Тайминги памяти (цифры)

- Пропускная способность (Гбайт/с)

Жесткий диск (Hard Disk Drive, HDD) - устройство, используемое для постоянного хранения информации, необходимой для работы на компьютере, и доступа к ней. Современные жесткие диски отличаются высокими показателями емкости (несколько ТераБайт), скорости и надежности, а также низкой стоимостью. Жесткие диски имеют свои интерфейсы подключения, такие как: IDE (менее используется), SATA (широкое применение), SCSI (серверные платформы). Основные различия жестких дисков - интерфейс подключения к материнской плате, скорость вращения пластин, объем хранимых данных, кэш- буфер, время позиционирования головок, время поиска информации и др. Кроме того, жесткие диски могут быть внутренними и внешними.

Рисунок 9. Внешний вид жесткого диска

Основные характеристики жесткого диска:

- марка производителя (название);

- интерфейс подключения (IDE, SATA);

- объем (ГБ);

- кэш-память (МБ);

- скорость вращения (об/мин);

- макс. Скорость передачи данных (МБ/c);

- пост. Скорость передачи данных (МБ/c);

- средняя задержка (мс).

Блок питания - блок питания является неотъемлемой частью системного блока, с помощью него подается питание на материнскую плату, жесткие диски и видеокарты. Блоки питания различаются лишь производителем и номинальной мощностью. В среднем эта цифра колеблется от 400 до 600 Ватт. Мощный и стабильный блок питания сегодня является обязательным требованием для персонального компьютера. Если напряжение линий блока питания будет нестабильным (или значительно отличаться от эталонных напряжений), системные компоненты могут выйти из строя. В частности, материнские платы и процессоры очень чувствительны к нестабильному питанию.

Рисунок 10. Внешний вид блока питания

Основные характеристики блока питания:

- тип блока питания (назв.,модель);

- номинальная мощность (Вт);

- кол-во разъемов питания (шт).

Видеокарта (видеоадаптер) - представляет собой графическую подсистему компьютера и служит для формирования и вывода на монитор изображения. От него зависят качество изображения и скорость визуализации двух- и трехмерной графики. Наибольшие требования предъявляются именно к последнему пункту, поскольку все современные игры и графические программы для обработки сложных 3D-объектов используют именно 3D-возможности видеоадаптера. Кроме своей прямой обязанности, видеокарта может выполнять некоторые другие функции, например выводить параллельное изображение на телевизионный приемник или осуществлять захват изображения. В этом случае на планке видеокарты, кроме разъемов для подключения мониторов, имеются разъемы для выполнения соответствующих задач.[10]

Рисунок 11. Внешний вид видеокарты

Основные характеристики видеокарты:

- модель видеопроцессора (название);

- объем памяти (Гбайт);

- номинальная частота памяти (МГц);

- частота GPU (МГц);

- частота шейдерных блоков (МГц);

- ширина шины памяти (бит);

- технологический процесс (нм);

- тепловая расчетная мощность (Вт);

- различные разъемы (кол-во);

- поддержка различных технологий (кол-во).

Монитор - устройство, служащее для визуального отображения текстовой и графической информации, которую формирует видеоадаптер. Мониторы разделяются по размеру экрана - диагонали. Основные особенности: время отклика, максимальное разрешение в пикселях, время отклика и угол обзора.

Рисунок 12. Внешний вид монитора

Основными характеристиками монитора являются:

- марка производителя (название);

- модель монитора (маркировка) ;

- диагональ монитора (дюйм) ;

- максимальное разрешение (пиксели) ;

- динамический контраст (x:x) ;

- время отклика (мс) ;

- разъемы подключения (кол-во, тип) ;

- угол обзора (градусы) ;

- частота кадров (Гц) .

Система охлаждения - набор средств для отвода тепла от нагревающихся в процессе работы компьютерных компонентов. Поскольку процессор является одним из самых главных устройств в компьютере, условия функционирования нужно обеспечивать для него соответствующие. И самое важное из них - эффективная система охлаждения. Существует несколько способов охлаждения: воздушное, жидкостное, фреоновая установка, системы открытого испарения.

Рисунок 13. Внешний вид воздушной системы охлаждения

Звуковая карта (адаптер) - устройство, в составе которого имеется звуковой процессор и другие вспомогательные компоненты, с помощью которых формируется звуковой сигнал необходимого уровня и окраски. Далее этот сигнал отправляется на акустическую систему, позволяя вам тем самым слышать звук.

Звуковые карты бывают различного исполнения. Чаще всего это интегрированное в материнскую плату решение или карта, устанавливаемая в PCI-слот. Вместе с тем достаточно часто встречаются внешние устройства, представляющие собой профессиональные высококачественные звуковые решения.

Рисунок 14. Внешний вид звуковой карты

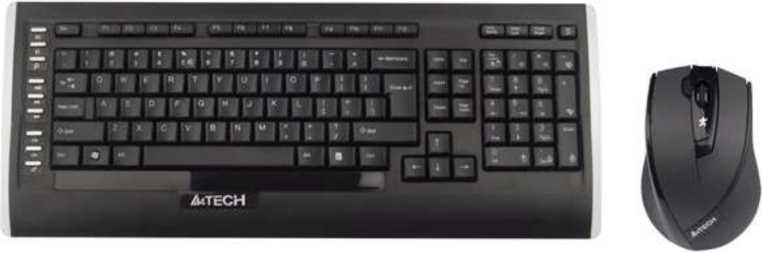

Устройства ввода - периферийное оборудование, предназначенное для ввода данных или сигналов в компьютер. Основным и самыми распространенными устройствами ввода являются клавиатура и компьютерная мышь. Эти устройства бывают двух видов - проводными и беспроводными.

Рисунок 15. Внешний вид клавиатуры и компьютерной мыши

2.2. Дополнительные устройства персонального компьютера

Дополнительные устройства также называют периферийными - это устройства, связывающие компьютер с внешним миром. Список периферийных устройств, делающих компьютер "вещью для нас", практически неограничен. Второе определение периферии - это устройства, с помощью которых информация может или вводится в компьютер, или же может выводится из него.

Принтер — устройство для печати текста и изображений на бумагу. Также относится к устройствам вывода информации ПК.

Рисунок 16. Принтер

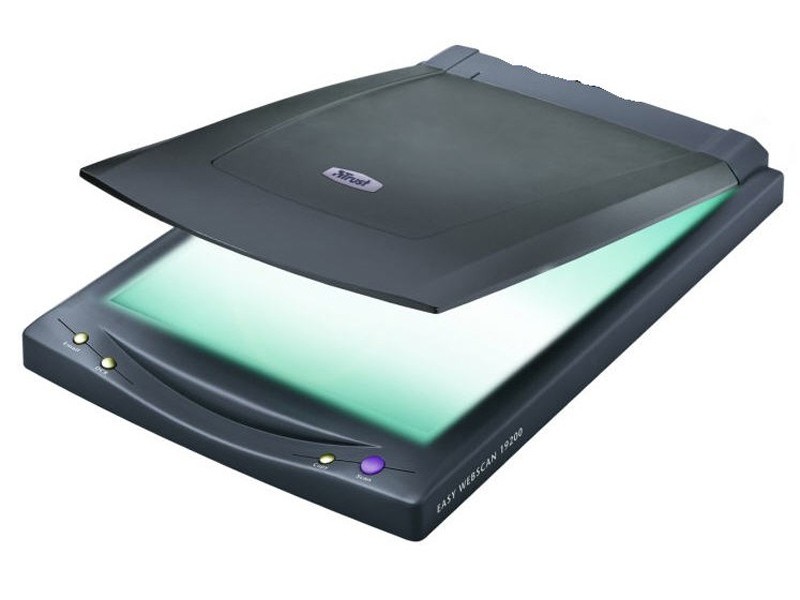

Сканер — устройство для считывания и ввода текстовой и графической информации в компьютер.

Рисунок 17. Сканер

Веб-камера — это небольшая цифровая камера, которая совместно с компьютером служит для передачи изображения при общении в интернете.

Рисунок 18. Веб-камера

Также к периферийным устройствам можно отнести модем, специальные клавиатуры, специальные манипуляторы, различные устройства хранения данных.

Таким образом, было рассмотрено устройство персонального компьютера и основные периферийные устройства предназначенные для ввода и вывода информации компьютера.

3. Развитие архитектуры современных компьютеров с учетом требований безопасности информационной среды

Для компьютеров с фон-неймановской и гарвардской архитектурами присущи архитектурная уязвимость, которая позволяет проводить хакерские атаки. Суть современных хакерских атак сводится к «захвату управления» компьютером в соответствии со следующими этапами:

Этап 1. Проникает и размещается в ОП вредоносное ПО (ВПО).

Этап 2. Проникает и размещается в ОП вредоносный обработчик прерываний.

Этап 3. Записывается в долговременную память ВПО и обработчик прерываний.

Этап 4. С помощью доступного механизма вызывается прерывание (например, с помощью DDOS-атаки).

Этап 5. Внедренный обработчик прерываний срабатывает и передает управление ВПО.

Этап 6. ВПО выполняет свою функцию (например, реализует разрушающее программное воздействие (РПВ)).

Здесь этапы 1-3 - это шаги по подготовке атаки, этап 4 - инициирование атаки, этапы 5 и 6 - собственно использование архитектурной уязвимости.

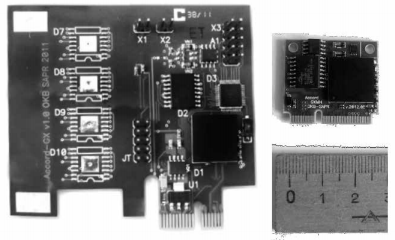

В связи с тем, что ряд функций безопасности должен выполняться до загрузки операционной си-стемы, их нельзя реализовать программным спосо-бом, а можно только аппаратным. Сложность такого устройства связана с архитектурой защищаемого компьютера, т.е. нужно добавить неизменяемую память, разделить потоки команд и данных, испол-нить контрольные процедуры в доверенной среде до запуска ОС и т.д. Примером такого устройства является СЗИ НСД «Аккорд» (рис. 19).

Рисунок 19. СЗИ НСД «Аккорд»

СЗИ НСД «Аккорд» - это аппаратный модуль доверенной загрузки с программным комплексом разграничения доступа. Он выполняет все необходимые контрольные функции, а его программная часть контролирует, в частности, и запуск задач. «Аккорд» предназначен для работы на компьютерах с процессором х86. Отметим, что архитектура таких компьютеров очень близка к архитектуре фон Неймана.

Эффективность СЗИ НСД «Аккорд» связана с тем, что он блокирует уязвимости, связанные с нарушением целостности, и создает доверенную среду для работы программных средств, обеспечивающих защиту компьютера на этапах 1-6. Однако применение такого устройства для корпоративных систем слишком сложно.

Как известно, потоки команд и данных в компьютерах с гарвардской архитектурой уже разделены, а это обстоятельство позволяет существенно упростить защитные механизмы компьютера. Для решения этой задачи необходимо, чтобы память была неизменяемой (т.е. нужно запретить обращение процессора в память), а процедуры контроля исполнялись под управлением безопасной и неизменяемой ОС.

Исходя из этого, можно сделать вывод, что, поскольку этап 3 не может быть выполнен, постольку и атака (этапы 5 и 6) не может быть реализована. В этом случае компьютер хорошо защищен от любой вирусной атаки.

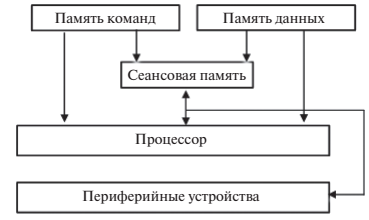

Недостаток такой организации вычислительного процесса, как правило, связан с необходимостью доработки практически всего ПО, так как для работы почти всех программ необходима возможность записи в память. Разрешить эту проблему можно с помощью использования дополнительной «сеансовой памяти», в которой будут исполняться программы. Тогда разработанное ранее ПО может быть использовано без доработок.

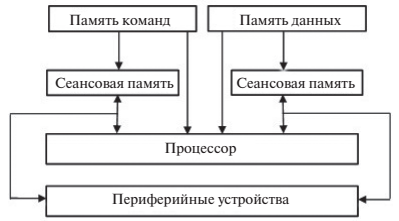

Таким образом, архитектура компьютера, приведенная на рис. 20, будет существенным образом отличаться от архитектуры компьютера, приведенной на рис. 21, что приводит к возможности создания изменяемой архитектуры гарвардского типа.

Рисунок 20. Гарвардская архитектура с памятью RO

Рисунок 21. Гарвардская архитектура с сеансовой памятью

Предложенная ОКБ САПР архитектура получила название «новая гарвардская» архитектура (рис. 22). Ее отличительной особенностью является возможность использовать память в режиме «Только чтение». При этом загруженные команды и данные размещаются и выполняются в сеансовой памяти. Начальная загрузка и копирование кодов в сеансовую память могут выполняться как последовательно, так и параллельно, - суть разделения этапов от этого не меняется.

Рисунок 22. Новая гарвардская архитектура

На рис. 23 приведена условная новая гарвардская архитектура с общей сеансовой памятью. Владельцы таких компьютеров чувствуют себя более защищенными от хакерских атак.

Рисунок 23. Новая гарвардская архитектура с общей сеансовой памятью

Основными характеристиками новой архитектуры являются, во-первых, динамическая изменяемость, которая позволяет сохранить эффективность применения, обеспечивает высокую защищенность и неизменность ОС, а во-вторых, применение адаптированных ОС и всего ПО. Конструктивная реализация новой архитектуры приведена на рис. 24.

Рисунок 24. Образец реального компьютера с новой гарвардской архитектурой

В архитектуре этого компьютера нарушены принципы 4 и 5. Принцип 4 не выполняется, так как память команд и память данных недоступны на запись и при этом нумерацию ячеек в этой памяти и сеансовой памяти нельзя считать последовательной. Нарушение принципа 5 связано с возможностью условного перехода в сеансовой памяти и невозможно в памяти команд и данных.

Таким образом, в качестве преимуществ можно фиксировать:

- высокий уровень защищенности от хакеров, т.е. создание и поддержку доверенной среды;

- возможность использовать все ранее наработанное ПО.

На основе описанной архитектуры был создан ряд компьютеров для различных видов информационного взаимодействия - от дистанционного банковского обслуживания (ДБО)[11] и защищенных облаков[12] до Интернета вещей в режиме доверенной среды.

В настоящее время на основе новой архитектуры разработаны и серийно выпускаются 7 типов компьютеров - MKT, МКТ+, MKTrusT, MKcard, MKcard-long, AQ-MK, TrusTPAD. Способы аппаратной защиты данных на основе новой гарвардской архитектуры защищены 8 патентами, а сами компьютеры описаны в литературе[13]. Российская компания Trusted Clod Computers (ТСС) производит защищенные компьютеры, представляющие собой модификацию новой гарвардской архитектуры.

Ниже приведены конструкции некоторых микрокомпьютеров.

1. MKT - это микрокомпьютер (рис. 25) гарвардской архитектуры в форм-факторе донгла (внешне он похож на большую флэшку), в котором есть только одна ОС - защищенная ОС Linux, расположенная в RO памяти устройства.

Рисунок 25. Микрокомпьютер МКТ

Подключается к телевизору или проектору через порт HDMI, к монитору - через DVI, питание осуществляется от USB-порта телевизора или монитора либо внешнего блока питания (5V-2A). Подключение к Интернету - по беспроводному Wi-Fi.

MKT имеет возможность обновления ОС в защищенном технологическом режиме (в сервисном центре). Специальный переключатель режимов на-ходится внутри корпуса устройства и недоступен пользователю.

2. MKTrusT - это микрокомпьютер гарвардской архитектуры в форм-факторе донгла (рис. 26), позволяющий работать в одном из двух режимов - защищенном (например, работа с ДБО или иными критичными к защищенности сервисами) или незащищенном, без ограничения возможностей.

Рисунок 26. MKTrusT

Работа в разных режимах производится в разных ОС, загружающихся из разных, физически разделенных разделов памяти. Взаимовлияние ОС исключено технологически. Переключение режимов работы производится с помощью физического переключателя (то есть невозможно программное воздействие на выбор режима), расположенного снаружи корпуса устройства, то есть необходимый режим выбирает пользователь.

Защищенная ОС - Linux собственной сборки, незащищенная ОС - Android.

MKTrusT подключается к телевизору или проектору через порт HDMI, к монитору - через DVI, питание осуществляется от USB-порта телевизора или монитора либо внешнего блока питания (5V-2A). Подключение к Интернету - по беспроводному Wi-Fi.

3. MKT-card и MKT-card long - это доверенный облачный микрокомпьютер с динамически изменяемой архитектурой.

Рисунок 27. MKT-card

Параметры компьютера аналогичны остальным решениям линейки.

ПО размещено в памяти с физически устанавливаемым доступом Readonly (RO), что исключает его искажения и обеспечивает неизменность среды функционирования. Функциональное ПО (ФПО) включает RDP и PC-over-IP, что позволяет обеспечить функционирование в облачной или терминальной инфраструктуре.

Заключение

В данной работе рассмотрено устройство персонального компьютера.

Основные устройства компьютера находятся в системном блоке. К ним относятся: материнская плата, процессор, видеокарта, оперативная память, жесткий диск. Но за его пределами также не менее важные устройства компьютера. Такие как: монитор, мышь, клавиатура, колонки, принтер.

На сегодня реализованы два подхода к архитектуре:

- Архитектура фон Неймана – реализована практически во всех настольных компьютерах

- Гарвардская архитектура – реализована практически во всех планшетных компьютерах и телефонах.

В чистой архитектуре фон Неймана процессор в каждый момент времени может либо читать инструкцию, либо читать/записывать единицу данных из/в памяти. Оба действия одновременно происходить не могут, поскольку инструкции и данные используют один и тот же поток (шину).

В компьютере с использованием гарвардской архитектуры процессор может считывать очередную команду и оперировать памятью данных одновременно и без использования кэш-памяти. Таким образом, компьютер с гарвардской архитектурой при определенной сложности схемы быстрее, чем компьютер с архитектурой фон Неймана, поскольку потоки команд и данных расположены на раздельных физически не связанных между собой аппаратных каналах.

В работе показано, что защищенность может быть достигнута использованием компьютеров на основе новой гарвардской архитектуры, в микросхеме банка, памяти которой размещается ОС, функционирующая в режиме «Только чтение» (ReadOnly, RO). Неизменность ОС обеспечивается аппаратными средствами, что гарантирует создание доверенной среды в компьютере.

Универсальность (возможность пользователя работать в недоверенных средах, например, в Интернете) достигается наличием еще одной ОС, незащищенной, без ограничений по доступу в Интернет. Носителем этой ОС может быть банк памяти с полным доступом. Выбор той или иной ОС осуществляется пользователем. Условия сохранения доверенности защищенной ОС обеспечиваются тем, что разные ОС не имеют общих информационных ресурсов.

Выпускаемые в настоящее время микрокомпьютеры используются в различных коммерческих предприятиях и организациях

Список использованных источников

- Ватаманюк А.И. Обслуживание и настройка компьютера / А.И. Ватаманюк. - Санкт-Петербург: Питер, 2019. - 441 с.

- Казиев, В.М. Введение в анализ, синтез и моделирование систем / В.М. Казиев. - М.: Бином. Лаборатория знаний, 2017. - 248 с.

- Конявский В. А. Защищенный микрокомпьютер МК-TrusT - новое решение для ДБО // Национальный банковский журнал. 2014. № 3. С. 105.

- Конявский В. А. Методы и аппаратные средства защиты информационных технологий электронного документооборота: дис. ... докт. техн. наук 05.13.19. - М.: МИФИ, 2005. 360 с.

- Конявский В. А., Акаткин Ю. М. Мы не доверяем облаку или облако нам? // Информационная безопасность. 2014. № 1. С. 28-29.

- Конявский В.А. Защищенные компьютеры новой гарвардской архитектуры // Вопросы защиты информации. 2019. № 1 (124). С. 18-29.

- Машина Тьюринга и алгоритмы Маркова. Решение задач. Учебно-методическое пособие / В. Н. Пильщиков, В. Г. Абрамов, А. А. Вылиток, И. В. Горячая. М.: МГУ, 2016. 47 с.

- Миронов Г. А. Первый ВЦ и его основатель [Электронный ресурс] // Открытые системы. - Режим доступа: http://elib.ict.nsc.ru/jspui/bitstream/ICT/887/3/dolgov.pdf (дата обращения: 21.10.2020)

- Сайт компании Trusted Cloud Computers [Электронный ресурс]. - Режим доступа: http://www.trustedcloudcomputers.ru/ (дата обращения: 21.10.2020)

- Соломенчук, В.Г. Аппаратные средства персональных компьютеров / В.Г. Соломенчук. - Санкт-Петербург: БХВ-Петербург, 2013. - 512 с.

- Степаненко О.С. Практическая сборка и наладка ПК. Самоучитель / О.С. Степаненко. - М.: ИД Вильямс, 2017. - 336 с.

- Таненбаум Э. Архитектура компьютера. СПб.: Питер, 2017. 844 с.

- Цилькер Б. Я., Орлов С. А. Организация ЭВМ и систем. Учебник для вузов. 2-е изд. СПб.: Питер, 2017. 688 с.

- Бальзамов А.Ю., Беспалов Н.Н. Архитектура персонального компьютера: учебное пособие. - Саранск, 2018. 348 с.

- Эсетов Ф.Э., Рамазанова И.М. Изучение архитектуры компьютера на основе программных моделей // Наука и образование: состояние, проблемы, перспективы развития. 2018. С. 239-242.

- Шаповалова Ю.В., Опольский В.В. Архитектура центрального вычислительного устройства компьютера // Информационно-коммуникативная культура: наука и образование. сборник статей. 2019. С. 190-193.

- Harvard architecture [Электронный ресурс]. - Режим доступа: Источник: https://intellect.ml/garvardskaya-arkhitektura-evm-621 (дата обращения: 21.10.2020)

-

Конявский В.А. Защищенные компьютеры новой гарвардской архитектуры // Вопросы защиты информации. 2019. № 1 (124). С. 18. ↑

-

Машина Тьюринга и алгоритмы Маркова. Решение задач. Учебно-методическое пособие / В. Н. Пильщиков, В. Г. Абрамов, А. А. Вылиток, И. В. Горячая. М.: МГУ, 2016. С. 47. ↑

-

Цилькер Б. Я., Орлов С. А. Организация ЭВМ и систем. Учебник для вузов. 2-е изд. СПб.: Питер, 2017. С. 23 ↑

-

Таненбаум Э. Архитектура компьютера. СПб.: Питер, 2017. С. 51. ↑

-

Harvard architecture [Электронный ресурс]. - Режим доступа: Источник: https://intellect.ml/garvardskaya-arkhitektura-evm-621 (дата обращения: 21.10.2020) ↑

-

Открытые системы. - Режим доступа: http://elib.ict.nsc.ru/jspui/bitstream/ICT/887/3/dolgov.pdf (дата обращения: 21.10.2020) ↑

-

Ватаманюк А.И. Обслуживание и настройка компьютера / А.И. Ватаманюк. - Санкт-Петербург: Питер, 2019. С. 19. ↑

-

Ватаманюк А.И. Обслуживание и настройка компьютера / А.И. Ватаманюк. - Санкт-Петербург: Питер, 2019. С. 58. ↑

-

Соломенчук, В.Г. Аппаратные средства персональных компьютеров / В.Г. Соломенчук. - Санкт-Петербург: БХВ-Петербург, 2013. С. 50. ↑

-

Цилькер Б. Я., Орлов С. А. Организация ЭВМ и систем. Учебник для вузов. 2-е изд. СПб.: Питер, 2017. С. 18. ↑

-

Конявский В. А. Защищенный микрокомпьютер МК-TrusT - новое решение для ДБО // Национальный банковский журнал. 2014. № 3. С. 105. ↑

-

Конявский В. А., Акаткин Ю. М. Мы не доверяем облаку или облако нам? // Информационная безопасность. 2014. № 1. С. 28-29. ↑

-

Сайт компании Trusted Cloud Computers [Электронный ресурс]. - Режим доступа: http://www.trustedcloudcomputers.ru/ (дата обращения: 21.10.2020) ↑

- Правоприменительная деятельность(Понятие, признаки и стадии применения права)

- Учёт наличных денежных средств в кассе предприятия (на примере…) ( Нормативно-правовое регулирование и организация учета наличных денежных средств в кассе предприятия )

- Повышение инновационного потенциала региона на основе модернизации информационной инфраструктуры.

- Процессы принятия решений в организации ( Понятие и роль управленческого решения )

- Материальное и процессуальное право (Материальное и процессуальное право: основные теоретические аспекты)

- Понятие менеджмента

- Формирование корпоративного имиджа компании (Сущность и значение имиджа организации)

- Характеристика общей теории права и государства как науки и учебной дисциплины (Теория государства и права как юридическая наука и учебная дисциплина)

- Информатика и программирование (Эволюция ПК)

- Проектирование реализации операций бизнес-процесса «Складской учет» (Обоснование проектных решений по программному обеспечению)

- Характеристики и типы мониторов для персональных компьютеров

- Анализ деятельности спортивной организации на примере Детской юношеской спортивной школы ( Спортивная организация как объект менеджмента )