Система защиты информации в зарубежных странах (Понятие информационной защиты)

Содержание:

Введение

Актуальность темы исследования. Современное общество характеризуется резким возрастанием роли информации во всех сферах жизнедеятельности. Бурный всплеск развития информационных и телекоммуникационных технологий, все более интенсивное их использование гражданами, бизнесом, органами государственной власти, постепенное создание глобального информационного пространства являются отражением процесса формирования человечеством информационного общества, для которого характерно увеличение объемов передаваемой и распространяемой информации, а вместе с ним и повышение ее важности и социальной ценности. Значимость курсовой работы определяют тенденции развития технологий, как в информационной сфере, так и в экономической и правовой системе.

Объектом курсового исследования является безопасность информации, а также правовое регулирование информации в обществе.

Предметом курсового исследования является теоретическая основа информационного права, которая отражает важные тезисы урегулирования, и решения проблем в этой области.

В соответствии с этим целью курсовой работы является рассмотрение и исследование, как с теоретической, так и с практической стороны аспектов информационного права и информационной безопасности за рубежом.

Исходя из данной цели, в работе ставятся и решаются следующие задачи:

В первой главе планируется рассмотреть теоретическую базу защиты информации за рубежом, её роль, и связь между понятиями. Для этого необходимо провести подробное исследование по следующим вопросам:

- рассмотреть понятие и классификации защиты информации и её технические аспекты;

- определить основные тезисы информационной защиты;

- изучить влияние и связь между социальными аспектами и защиты в информации.

Во второй главе планируется рассмотреть практическое значение защиты информации, а также угроза и последствия утери информации как за рубежом в Европе, а также в США. Для этого необходимо провести подробное исследование по следующим вопросам:

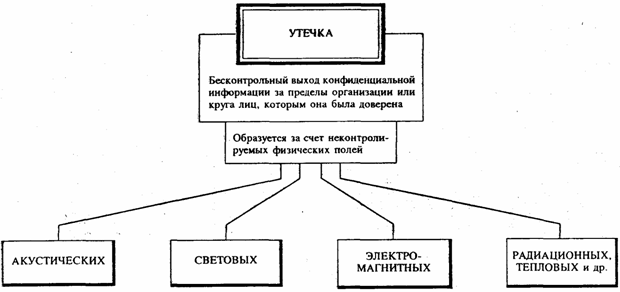

- изучить способы утечки информации

- рассмотреть главные причины возникновения угрозы утечки информации;

- реализовать на теоретической основе защиту от угроз;

Цели и задачи курсовой работы обусловили следующую её структуру. Работа состоит из содержания, введения, двух глав («Понятие информационной защиты. Информация за рубежом», «Информационная безопасность за рубежом»), заключения, библиографии, приложений.

Глава 1. Понятие информационной защиты. Информация за рубежом

1.1 Технические и программно-математические методы защиты информации

Не снижающийся интерес к этой проблематике, объясняется тем, что происходящие в стране процессы существенно затронули проблему организации системы защиты информации во всех ее сферах - разработки, производства, реализации, эксплуатации средств защиты, подготовки соответствующих кадров. Прежние традиционные подходы в современных условиях уже не в состоянии обеспечить требуемый уровень безопасности государственно значимой и частной конфиденциальной информации, циркулирующей в информационно-телекоммуникационных системах страны.

Существенным фактором, на сегодняшний день оказывает существенное влияние на ситуацию в области информационной безопасности, является то, что до начала 90-х годов нормативное регулирование в этой области оставляет желать лучшего. Система защиты информации в нашей стране в то время определялась существующей политической ситуации и действовал прежде всего в интересах спецслужб государства, Министерства обороны и военно-промышленный комплекс. информационные цели безопасности были достигнуты в основном за счет реализации принципа "максимальной секретности", в результате чего доступ ко многим видам информации только что была ограничена. Нет законов и других правительственных постановлений, определяющих защиту информационных прав неправительственных организаций и отдельных граждан, не существует. Средства криптографической защиты информации, используемой только в интересах государственных органов, а также их развитие было прерогативой лишь несколько специальных служб и специализированных государственных предприятий. Эти компании строго выбраны и классифицированы по уровню доступа к разработке и производству этих автомобилей. Сами продукты тщательно проверены компетентными государственными органами и их использование разрешено только на основе конкретных результатов этих органов. Любая работа в области криптографической защиты информации, хранящейся на основе Правительство утвердило секретные специальные правила страны, в полной мере регулирует порядок заказа, разработки, производства и эксплуатации шифровальных средств. Для получения дополнительной информации об этих средствах, их разработки, производства, а также использовать как дома, так и за рубежом были классифицированы, и их распределение крайне ограничено. Даже простое упоминание о криптографических средств в открытых публикациях было запрещено.

В настоящее время можно отметить, что правовая основа для защиты полученной информации весомое заполнение. Конечно, мы не можем сказать, что процесс построения цивилизованных правовых отношений была успешно завершена, и задача правового обеспечения деятельности в этой области уже решена. Проблема систем информационной безопасности представлена в Приложении 2.

Уже есть хорошая правовая основа, она позволяет, с одной стороны, предприятия осуществляют свою деятельность по защите информации в соответствии с требованиями действующих нормативных актов, а с другой стороны - уполномоченными государственными органами на законных основаниях для регулирования рынок товаров и услуг, обеспечение необходимого баланса между интересами отдельных граждан, общества и государства.

Учитывая, что предметом данной работы являются организация безопасности в области защиты информации прежде необходимо дать ряд основных понятий данной сферы деятельности.

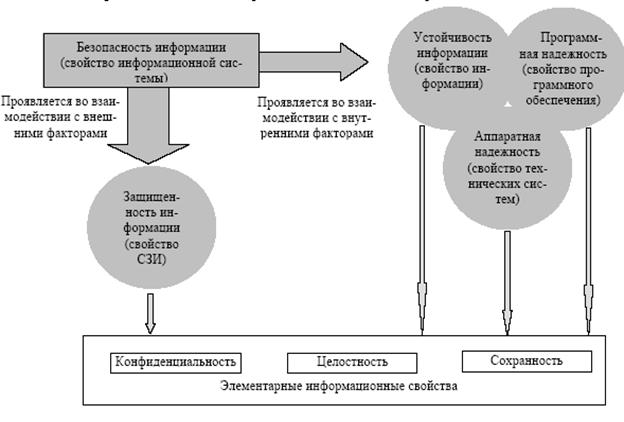

Защита информации - комплекс мероприятий, проводимых с целью предотвращения утечки, хищения, утраты, несанкционированного уничтожения, искажения, модификации (подделки), несанкционированного копирования, блокирования информации и т.п. Свойства защиты информации отражены в Приложении 1.

Средства защиты информации - технические, криптографические, программные и другие средства, предназначенные для защиты информации, средства, в которых они реализованы, а также средства контроля эффективности защиты информации.

Эффективность защиты информации - степень соответствия достигнутых результатов действий по защите информации поставленной цели защиты.

Контроль эффективности защиты информации - проверка соответствия эффективности мероприятий по защите информации установленным требованиям или нормам эффективности защиты.

Безопасность информации (информационная безопасность) - состояние информации, информационных ресурсов и информационных и телекоммуникационных систем, при котором с требуемой вероятностью обеспечивается защита информации.

Требования по безопасности информации - руководящие документы ФАПСИ, регламентирующие качественные и количественные критерии безопасности информации и нормы эффективности ее защиты.

Криптографическая защита - защита данных при помощи криптографического преобразования данных.

Криптографическое преобразование - преобразование данных при помощи шифрования и (или) выработки имитационной вставки.[1]

И так Информацию достаточно условно можно разделить на сведения, отнесенные к государственной тайне, конфиденциальную информацию, персональную информацию и остальную информацию. Рассматривать первый тип мы не будем. Согласно списку терминов и определений Гостехкомиссии России конфиденциальная информация - это информация, требующая защиты (любая, ее назначение и содержание не оговариваются). Персональные данные - это сведения о гражданах или предприятиях. В соответствии с Федеральным законом № 24 "Об информации, информатизации и защите информации" "защите подлежит любая документированная информация, неправомерное обращение с которой может нанести ущерб собственнику, владельцу или иному лицу". Из описанного следует, что ВЫ обязаны заботиться о сохранности своей информации. Например, никто кроме меня не вправе разглашать мою дату рождения, а ведь она хранится на всех предприятиях, где я работал и работаю.

Эта проблема связана с широтой и другими методами безопасности. Основное внимание сосредоточено на информации, хранящейся и используемых в бизнесе или граждан. Из того, что необходимо для защиты информации. Положении «О государственном лицензировании деятельности в области информационной безопасности №60». В документе говорится, что защита информации - это совокупность мероприятий, осуществляемых в целях предотвращения утечки информации (способы утечки информации отражены в Приложении 3), хищения, утраты, несанкционированного уничтожения. Пример - в одном из городов были украдены компьютеры, и в результате был проведен сбор общественной информации о регистрации граждан. Кроме того, в современных российских условиях не следует игнорировать попытки скрыть данные от силовых структур предприятия[2]. Справедливость этих действий, не следует оспаривать, но каждая компания сама решает, какие данные он хочет опубликовать какие - нет (по определению конфиденциальной информации). Кстати, информация, хранящаяся на компьютерах, не могут быть использованы в качестве доказательств по уголовным и гражданским делам, но можно использовать его для проведения расследования.

Защита информации следует рассматривать в качестве составной части хранения.

Рисунок 2. Структура организации защиты информации

Невозможно обеспечить существенную защиту, без необходимости резервного копирования информации. К счастью, для того чтобы обеспечить безопасность копий гораздо проще, достаточно административных мер (хранение в несгораемых сейфах). Емкость накопителей на магнитной ленте, CD-R, CD-RW, DVD достаточно, чтобы произвести резервное копирование и восстановление их как можно скорее. Игнорирование этих мер чревато даже по техническим причинам - надежность технических средств, хранения далека от 1 (и вероятность отказа в Windows 95/98 в течение рабочего дня, равна 1), и терять информацию из-за программного сбоя или повреждения диска очень разочаровывает и к тому же, это требует определенных затрат. Есть случаи потери финансовой отчетности за три месяца ,на восстановление ушло два месяца, штрафы за несвоевременное представление отчетов превысила стоимость сломанного диска более чем в 100 раз, а не в том числе приостановления действия лицензии и косвенных убытков.

1.2 Американские средства массовой информации

Фонды США не имеют себе равных в мире по количеству, разнообразию и техническим возможностям. Весь мир смотрит в кино и видео, American боевики, комедии, мюзиклы, "мыльные оперы" и мультфильмы. Почти везде они занимают значительное место в сетке вещания местных телеканалов. Самым популярным и влиятельным СМИ в Соединенных Штатах, конечно, телевидение. Три национальные каналы - ABC, CBS и NBC - полностью господствовала в воздухе десятилетия. Тогда они будут конкурировать с сотнями кабельными каналами и ТВ - сети "Фокс". Американский ТВ - энергичный, интересный и быстро изменить. Он живет в основном за счет рекламы, а потому новые программы постоянно рождаются и умирают в зависимости от рейтинга Приз зрительских симпатий. Есть около 10 000 коммерческих радиостанций. В больших городах они узко специализируются на обслуживании конкретной аудитории. Человек с любыми музыкальными предпочтениями, родным языком и взглядами на жизнь найдет волну по своему вкусу. Новости и спортивные станции в основном транслируются на средних волнах, музыка - на FM.

Свобода выражения гарантируется в Конституции США, и некоторые вещатели предоставляют авиаперевозчикам экстремальных политических и религиозных взглядов. Замечания некоторых ведущих иногда выходят за рамки хорошего вкуса. Американское вещание, в отличие от телевидения, частично финансируется государством. National Public Radio, которая включает в себя около 600 станций по всей стране, предлагает студентам высококачественные новости, музыку и ток-шоу без рекламы. Его аудитория состоит в основном образованные люди. Многие вещатели также используются частные гранты. Ряд университетов и колледжей содержит свою собственную станцию. В отличие от Европы, США практически не имеет национальной прессы. Подавляющее большинство из примерно одна тысяча пятьсот ежедневных газет читателей предназначены для одного штата или большого города, хотя некоторые издания, в частности, "Нью-Йорк Таймс" и "Вашингтон пост", известный и уважаемый во всем мире.

Америка - родина Интернет. По состоянию на начало 2004 года, 63 процентов населения регулярно принимают участие в World Wide Web.

Резолюция 59 (I) 1946 года Генеральная Ассамблея ООН учредила свободу информации в качестве одного из основных прав человека и краеугольным камнем всех свобод. С тех пор Организация Объединенных Наций, ее специализированные учреждения, региональные межправительственные организации приняли ряд документов, подтверждающих вывод такой важной и направлен на реализацию этого права. "Международные правовые документы в области средств массовой информации" / Сост. N.N.Dovnar.- Mn:. Medisont 1999.Так, Всеобщая декларация прав человека (1948 год) признала: «Каждый человек имеет право на свободу убеждений и на свободное выражение их; это право включает свободу беспрепятственно придерживаться своих убеждений и свободу искать, получать и распространять информацию и идеи любыми средствами и независимо от государственных границ».

16 декабря 1966 года были приняты Международный пакт о гражданских и политических правах и Факультативный протокол к этому пакту. Ст. 19 Пакта провозгласила свободу слова и право на ее защиту. В Факультативном протоколе к Международному пакту о гражданских и политических правах предусмотрено, что Государство-участник Пакта, признает компетенцию Комитета по правам человека принимать и рассматривать сообщение от подлежащих его юрисдикции лиц, которые утверждают, что они являются жертвами нарушения данным государством-участником какого-либо из прав, изложенных в Пакте.[3]

В этих документах заложены принципы, которые в результате длительного исторического формирования стали нормой для современного демократического общества.

Вступление их в силу ознаменовало переход от деятельности, которая поощряла принцип уважения и соблюдения прав человека, к деятельности по их эффективной защите.

Основным международно-правовым документом в рамках ООН, в частности, рассмотреть вопрос о информации является Конвенция о международном праве опровержения, который вступил в силу в 1962 году.

Защита свободы мнений и их выражения, распространение информации является одним из приоритетов для региональных организаций. Основные документы в этой области являются Европейская конвенция о защите прав человека и основных свобод, который вступил в силу в 1953 г., Европейской декларации о свободе выражения мнений и информации (1982), Европейской конвенции о трансграничном телевидении в 1989 году.

Европейская конвенция о защите прав человека является одним из так называемых "закрытых" конвенций Совета Европы, которые могут присоединиться только государства, вошел в Совет Европы в качестве полноправного члена. Тем не менее, это не исключает другого государства использовать высокие демократические стандарты, содержащиеся в этих документах.

Постановление Совета Европы Парламентской ассамблеи играют важную роль в реализации права на свободу выражения мнения, право на получение информации.

Документ определяет статус СМИ, принципов, средств массовой информации, чтобы обеспечить меру ответственности прессы и других средств массовой информации.

Большое внимание СМИ имеет Организацию по безопасности и сотрудничеству в Европе. Документ Копенгагенского совещания Конференции по человеческому измерению Конференции (1990 г.), в Парижской хартии для новой Европы (1996), Документ Московского совещания Конференции по человеческому измерению (1991), встречи на высшем уровне в Будапеште СБСЕ (1994 ) и декларации Лиссабонского саммита (1996) подчеркивает, что свобода выражения мнений является одним из основополагающих элементов демократического общества, а также о том, что руководящим принципом государств-участников будет защищать это право.[4]

Правила о свободе выражения мнений, свободы информации, содержащейся во Всеобщей декларации прав человека и других международно-правовых документов, имеют огромное влияние на развитие национального законодательства.

Документы, которые прошли соответствующую национальную процедуру становятся обязательными для государства - партия.

Одним из международно-правовых документов универсального характера "Декларация об основных принципах, касающихся вклада средств массовой информации в укрепление мира и международного взаимопонимания, в развитие прав человека и борьбы против расизма и апартеида, и подстрекательства к войне." Он был провозглашен Генеральной Ассамблеей Организации Объединенных Наций в области образования и культуры на ее 20-й сессии 28 ноября 1978 г. В преамбуле говорится, что "... свобода информации является фундаментальным правом человека и является краеугольным камнем всех свобод, которым Организация Объединенных Наций освящена;

В условиях демократии, правового государства, каждый гражданин имеет право, закрепленное законом, чтобы знать обо всем, что происходит внутри страны, так и в мире. Как справедливо подчеркивается во многих исследованиях и результатах разнообразной и богатой практики, нет гласности нет демократии, нет демократии без огласки. В свою очередь, прозрачность и демократия не мыслима без свободной и независимой прессы. Средства массовой информации в этом случае являются теми же компонентами демократической системы, парламент, исполнительная власть, независимый суд.

Медиа - это неотъемлемая часть политической системы общества. Какое общество, и система СМИ. В то же время, средства массовой информации провели серьезное влияние на общество, его состояние и развитие. Они могут способствовать или препятствовать его прогрессу.

Если коснуться африканские государства, в соответствии с P. 14 "Виндхук декларация о поддержке независимой и плюралистической африканской прессы" 3 мая 1991 года "В знак доброй воли со стороны правительств африканских стран, которые содержат журналистов в тюрьме за свою профессиональную деятельность должны освободить их немедленно. журналисты, которые были вынуждены покинуть свою страну, может быть свободным, чтобы вернуться и восстановить свою профессиональную деятельность. "до этого, во многих странах журналисты, редакторы и издатели стали жертвами репрессий, они были убиты, арестованы, задержаны и цензуру, их ограниченная экономическое и политическое давление, такие как ограничения на печать, системы лицензирования, которые ограничивают возможность издавать, визовые ограничения, которые не позволяют журналистам свободно передвигаться, ограничения по обмену новостями и информацией, газеты, ограничения циркуляции в странах и через национальные границы. В некоторых странах - полный контроль над информацией. 48 африканских журналистов были убиты при исполнении своих профессиональных обязанностей с 1969 по 1990 год.

Глава 2. Информационная безопасность за рубежом

2.1 Состояние проблемы информационной безопасности в странах Евросоюза

Широкое обсуждение, в том числе и в открытых изданиях, проблемы разработки информационного оружия в США может создать впечатление, что другие экономически развитые страны стоят в стороне от этой проблемы. Вместе с тем, например, в Японии к 2015 году планируется сформировать национальную информационную инфраструктуру более высокого, чем американская, технологического уровня. Эта инфраструктура будет интегрирована в мировую информационную структуру и сможет составить технологическую базу применения Японией информационного оружия.

Европейские специалисты в области информационных систем, безопасности и стратегического планирования активно обсуждают проблемы, возникающие перед странами Европейского союза в условиях возможности применения информационного оружия, т. е. средств направленного воздействия на информационные ресурсы вероятного противника в военное и мирное время.

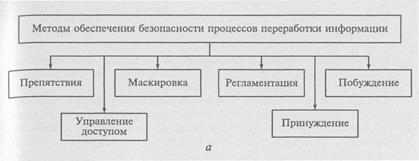

Рисунок 2. Методы обеспечения безопасности информации

Эксперты особо выделяют такую особенность использования информационного оружия, как скрытность. Его применение в мирное время при отсутствии силового противостояния считается одной из главных угроз, поскольку позволяет незаметно для «противника» не только взять под контроль его информационные ресурсы, но и произвольно манипулировать связанными с ними сферами государства, особенно экономической сферой. Учитывая растущую зависимость управленческих решений на высшем уровне от обеспечивающего их информационного потока, возможность полной дезорганизации экономики и финансов, по мнению ряда западных ученых, делает информационное оружие одним из наиболее эффективных и, вероятно, наиболее распространенных уже к концу нынешнего века.

В настоящее время планы реализуются на практике организационная и техническая поддержка национальных подразделений по информационной безопасности предназначены для отражения "информационной агрессии". Правительства берут на себя роль координатора усилий межведомственных организаций в этой области. Разработка методов и средств обеспечения информационной безопасности провели на Западе в следующих областях: выявление угрозы нападения, чтобы нейтрализовать атаки, оборона и восстановление собственной системы.[5]

В дополнение к изучению технических аспектов информационной безопасности, Запада активизировали свои усилия по оценке воздействия информации на индивида и общества. Этот акцент на определение методов и средств "информации счетчик" каналов воздействия на организм человека, влияние той или иной информации о боеспособности Вооруженных Сил, изучение связей со СМИ и общего правительственного мнения.

Специалисты ведущих западных стран пришли к выводу, что в связи с ростом важности информационного фактора для принятия решений на уровне правительства, военных и промышленных необходимость диверсификации источников данных, а также механизмы их лечения и методы общения с потребителей. Она подчеркнула важность национальных информационных агентств с независимой сети корреспондентов, которые будут выявлять дезинформацию, которые могли бы повлиять на государственные решения. Выдвинул идею создания информационной базы данных об источниках, данных (научно-исследовательские институты, средства массовой информации) для получения достоверной и своевременной информации в кризисных ситуациях.

В настоящее время в Западной организованной Межведомственной закрыты в-формационного инфраструктуры для обеспечения безопасной связи. Такие системы основаны на выделенных каналов связи и имеет доступ к глобальным сетям, как утверждается, она исходит от гражданских коммуникаций серьезную угрозу безопасности.

До недавнего времени, важность Европейского союза не недооценивать уязвимость одной объединённой инфраструктуры. Основными причины были преобладающим внимание на общеевропейских интеграционных процессов и общее ослабление противостояний мощности на континенте.[6]

Тем не менее, политическая интеграция с последующим де-факто союза в области информационных ресурсов, в результате чего в нос-в едином информационном пространстве, которое, в свою очередь, привело к зависимости от индивидуальных состояний информационных потоков охватывает общество. не Таким образом, влияние этих потоков с целью повреждения, искажения информации, находящейся в ней, а также вывода из строя информационной инфраструктуры в Европе больше не является национальной проблемой в международном масштабе. В качестве примера, ряд текущих проектов по сбору и анализу информации о различных областях по всей ассоциации Европы. Зарубежные аналитики говорят, что желание устранить границы во всех областях приводит к снижению внимания к вопросам защиты информационных ресурсов от преднамеренного воздействия манипулировать информацией, или провал производительности. Также отмечает трудности, возникающие при попытке определить такую экспозицию, которая может быть как случайные и целенаправленные мероприятия различных террористических организаций и иностранных разведывательных служб. Американские эксперты, чтобы сосредоточиться на том, что фактическая коммерческая практика выгоднее не скрывать, а также активно продвигать и реализовывать свои технологии.

Некоторые аналитики, указывая на значительные издержки США для обеспечения их информационной безопасности, существует устойчивая тенденция к создают впечатление открытости информации государственных сетей и отсутствие контроля над ними. Лидерство в области передовых разработок позволяет США устанавливать стандарты в области связи и обработки данных, и таким образом формируют зависимость зарубежных стран по программным и аппаратным обеспечением США. Таким образом подавляются стимулы для организаций в других странах, подобных конкурентных разработок. Таким образом, Соединенные Штаты пытается включить свои национальные стандарты в области защиты международных данных вызывают смешанные реакции. Согласно европейским специалистам, он создает американские фирмы-производители информационной безопасности благоприятных условий для захвата европейского рынка, потенциально усиливает контроль защищенной информации, а также предоставляет преимущества для американских спецслужб.[7]

США, провозглашена в качестве одной из стратегических инициатив образования "информационной супермагистрали", необходимо поощрять своих западноевропейских партнеров, чтобы сделать свои телекоммуникационные рынки открыты для конкуренции iz¬vne. Политика, проводимая ведущими промышленно развитыми странами evro¬peyskimi, до недавнего времени сильно не препятствовал проникновению иностранных компаний, связанных с его собственного рынка, зная о «чувствительности» этого сектора к проблеме национальной безопасности. Тем не менее, в рамках подготовки к подписанию глобального телекоммуникационного пакта (февраль 1997 г.) в рамках Всемирной торговой организации (ВТО), Франции, Бельгии, Испании и Португалии договорились отменить все еще существующие внутренние ограничения на допуск иностранного капитала в области национальных телекоммуникаций в обмен на взаимные уступки в США вопрос о прокладке кабелей связи подводных лодок.[8]

С учетом изложенного приобретает популярность идея создания системы коллективного контроля и обеспечения информационной безопасности. К трудностям в ее реализации эксперты относят:

- неоднородность развития инфраструктур в разных странах;

- различие подходов и законодательств;

- трудности в технической реализации;

- отсутствие единых стандартов.

Европейским союзом было принято решение по скорейшему созданию единой трансъевропейской сети информационной связи, вследствие чего утверждена программа INFO2000, реализуется ряд проектов по внедрению новых информационных технологий в административный сектор - IDA, EPHOS, APPLICAZIONI TELEMATICHE и другие.

На рассмотрение Комиссии европейских сообществ представлена программа по преодолению языковых различий в единых информационных системах. В ближайший период планируется ряд мероприятий по решению вопросов безопасного обмена информацией в сетях и внедрению единого стандарта для объединения локальных сетей различных стран и регионов.

Изменения, происходящие в европейской информационной инфраструктуре, потребовали серьезных поправок законодательных и регулирующих актов. В этой связи 11 марта 1996 г. Европейским союзом принята совместная Директива о юридической защите баз данных. Рост информационного рынка означает возможность обращения к национальным базам данных пользователей других стран, что требует приведения в соответствие внутригосударственных актов и принятия общего законодательства о защите авторских прав. Новая директива обеспечит согласование национальных и общеевропейских правил по защите авторских прав для баз данных (БД), представленных в электронной и неэлектронной формах, без ущерба для авторских работ, входящих в эти БД 4.

В этой связи 21 марта 1996 г. в Брюсселе прошел совет на уровне министров, ответственных за развитие телекоммуникаций в европейских странах, на котором были достигнуты политические согласия по новой директиве о взаимодействии в этой области. Директива затронула проблему организации универсальных услуг и взаимосвязи на основе применения принципов открытой сети (Open network provision - ONP). Совет также принял решение по основным направлениям развития трансъевропейских телекоммуникационных сетей, установил процедуру отбора проектов.[9]

В Брюсселе обсуждались поправки к юридическим актам ONP Frame Work и Leased Lines Directives. Рассматривались предложения Комиссии европейских сообществ по координации подходов стран к введению единых требований к персональной спутниковой связи (S-PCS) с целью избегания проблем несовместимости и отсутствия законодательных актов, особенно в тех случаях, когда услуги спутниковой связи будут предоставляться всем странам на территории Европы.

Большинство стран, не обладающих мощными информационными ресурсами, склоняются к созданию международной договорно-правовой базы обеспечения безопасности в глобальном масштабе и налаживанию взаимодействия в указанной сфере. Европейцы уже приступили к изучению вопроса о принятии нормативных документов по информационной безопасности в рамках ЮНЕСКО. По их мнению, это позволит придать контролю за глобальными сетями многополюсный характер, уменьшив тем самым влияние США в данной сфере.

Некоторые европейские государства рассчитывают на более тесное взаимодействие в рамках НАТО и Евросоюза при выявлении рисков внедрения новых технологий, разработке критериев, методов и испытательных средств для оценки защищенности национальных коммуникационных систем, выдаче разрешений на внедрение информационных систем в важные объекты и осуществлении специальных мер безопасности в правительственных и военных структурах.[10]

Основываясь на оценках специалистов в области стратегических исследований, необходимо обратить внимание, во-первых, на особую угрозу использования информационного оружия с целью взятия под контроль информационной инфраструктуры государства, а во-вторых, в связи с опасностью упомянутой угрозы, актуальность приобретает разработка международных соглашений по информационной безопасности и кодекса поведения в международном информационном пространстве.

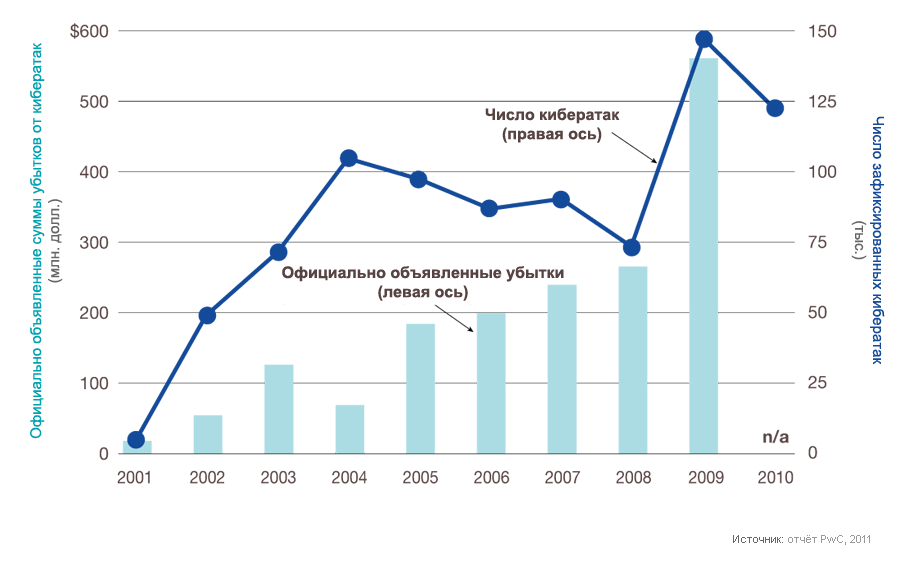

Рисунок 3. Отражение убытков от кибератак за период 2001-2010 год в США. (источник Pricewaterhouse Coopers)

2.2 Системы защиты информации в Федеративной Республике Германия

Немецкое представление об информационной войне объединяет наступательную и оборонительную составляющие в единое целое для достижения национальных интересов. При определении угроз и возможных ответных действий, иностранные государства рассматриваются отдельно от негосударственных объединений (политические партии, международные организации и средства массовой информации), преступных сообществ (организованные преступные группы, хакеры и т.д.), и индивидуумов (включая религиозных фанатиков и др.)

Управление средствами массовой информации является особенностью немецкого представления об информационной войне. Кроме того, специалисты Федеративной Республики Германии (далее Германия) отдельно вводят понятие экономической информационной войны.

Немецкие эксперты в связи с обострением интереса к проблеме ИВ считают в ближайшие годы вероятным возрастание уязвимости экономической и политической инфраструктуры индустриально развитых стран в результате нарушения нормального функционирования информационных систем под действием информационного оружия. Данное обстоятельство специалисты объясняют наблюдаемой тенденцией к переходу ведущих государств на новый тип организации общества - «информационное общество». [11]

Предполагается, что в результате развития информационных технологий произойдет глобализация не только мирового рынка товаров, но и производственных услуг. Предприятия вынуждены будут перейти от специализации на виде продукции к специализации на конкретном технологическом процессе. Это приведет к резкому увеличению кооперационных связей и соответственно уязвимости сведений, составляющих коммерческую тайну при нарушении работы внешних коммуникационных цепей.

В «информационном обществе» будет наблюдаться дальнейшая монополизация рынков, в том числе и информационно-коммуникационных услуг.

Сосредоточение в рамках транснациональных компаний, различных компонентов информационных систем приведет к угрозе потери суверенитетов государств и сделает уязвимой всю инфраструктуру принятия политических решений и управления. Так, монопольные позиции фирм США в системах глобальной космической связи (проект Iridium), глобальной навигационной системы (GPS) в рамках сети Интернет уже сейчас рассматриваются некоторыми экспертами страны как угроза национальному суверенитету Германии.[12]

Различные вопросы обеспечения безопасности информационного обслуживания в таких областях, как промышленное производство, банковское дело, научные исследования, медицина, по оценкам немецких специалистов в области информационной безопасности, имеют большое значение и являются неотъемлемым условием сохранения лидирующих позиций Германии.

Координирующим правительственным органом, ответственным за обеспечение безопасности информационных потоков, является образованная в 1991 году Федеральная служба безопасности в сфере информационной техники (BSI). Общая концепция деятельности BSI в настоящее время предусматривает выполнение в тесном взаимодействии с НАТО и ЕС следующих функций 4[13]:

-оценка риска внедрения информационных технологий;

-разработка критериев, методов и испытательных средств для оценки степени защищенности национальных коммуникационных систем;

-проверка степени защищенности информационных систем и выдача соответствующих сертификатов;

-выдача разрешений на внедрение информационных систем в важные государственные объекты;

-осуществление специальных мер безопасности информационного обмена в государственных органах, полиции и т. д.;

-консультация представителей промышленности.

Немецкие эксперты не исключают возможности активизации деятельности спецслужб по использованию современных информационно-коммуникационных технологий для сбора информации и осуществления активных мероприятий. По оценкам специалистов, в условиях монополизации фирмами США ряда рынков информационных технологий надежную защиту от вмешательств иностранных спецслужб может представлять лишь создание и развитие собственных, независимых от США информационных сетей, оснащенных программными средствами национальных производителей.[14]

Немецкими специалистами завершены оргтехнические мероприятия по подключению к международной компьютерной сети Интернет германского правительства. Немецкий Telecom, концерны Bertelsmann и Axel Springer стали соучредителями совместного предприятия America Online-Europe и намерены тем самым оказывать существенное влияние на действия американцев в информационном пространстве Европы.

Таким образом, благодаря предпринимаемым Германией в последнее время энергичным и последовательным мерам по осваиванию нового информационного пространства, немцы, видимо, смогут составить определенную конкуренцию американцам в рамках европейского континента.

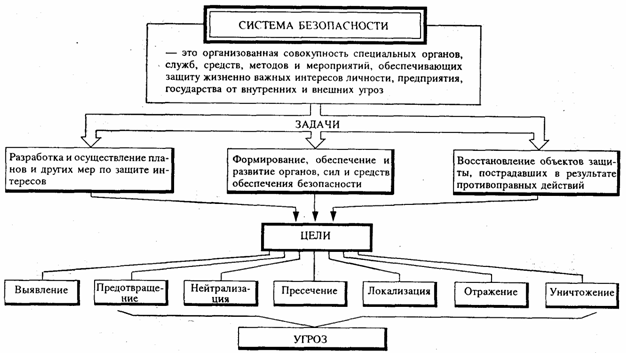

Рисунок 2. Структура федерального бюро Защиты конституции

Федеральное бюро защиты конституции

Президент бюро

Вице-президент

Отдел компьютеризации судебной системы

Подразделение по борьбе с экстремистскими и террористическими организациями левого толка

Центральное подразделение наблюдения и отчётности в сфере защиты информации

Подразделение по наблюдению за деятельностью иностранных граждан угрожающей безопасности Германии

Подразделение по борьбе с экстремистскими и террористическими организациями правого толка

Подразделение по борьбе со шпионажем и защите от саботажа

Практика компании IBM в области защиты информации.

В компании IBM считается что, разработка корпоративных руководящих документов в области безопасности должна начинаться с создания политики информационной безопасности компании. При этом рекомендуется использовать международный стандарт ISO 17799:2005 и рассматривать политику безопасности компании как составную часть процесса управления информационными рисками. Считается, что разработка политики безопасности относится к стратегическим задачам ТОР-менеджмента компании, который способен адекватно оценить стоимость информационных активов компании и принять обоснованные решения по защите информации с учетом целей и задач бизнес.

Компания IBM выделяет следующие основные этапы разработки политики безопасности:

1. Определение информационных рисков компании, способных нанести максимальный ущерб для разработки в дальнейшем процедур и мер по предупреждению их возникновения,

2. Разработка политики безопасности, которая описывает меры защиты информационных актинов, адекватных целям и задачам бизнеса.

3. Выработка планов действий в чрезвычайных ситуациях и в случаях, когда выбранные меры защиты не смогли предотвратить инциденты в области безопасности.

4. Оценка остаточных информационных рисков и принятие решения о дополнительных инвестициях в средства и меры безопасности. Решение принимает руководство на основе анализа остаточных рисков.

Структура документов безопасности

По мнению специалистов IBM, политика безопасности компании должна содержать явный ответ на вопрос: «Что требуется защитить?». Только после этого можно приступать к созданию эффективной политики информационной безопасности. При этом политика безопасности является первым стратегическим документом, который необходимо создать, и содержит минимум технических деталей, являясь настолько статичным (неизменяемым) актом, насколько это возможно. Предполагается, что политика безопасности компании будет содержать:

Заключение

В заключение данной курсовой работы были сделаны следующие выводы:

В первой главе были рассмотрены теоретические аспекты защиты информации. Было дано определение информации за рубежом, как в экономической категории, так и с технической точки зрения. также была проанализирована классификация информации и ее виды. Рассмотрены принципы осуществления защиты информации. Все это дает полную картину о необходимости и целесообразности существования информационного права, защиты информации как науки и системы в целом.

Во второй главе была проанализирована информационная безопасность, были предъявлены статистические данные, которые показывают плохую защиту информации. Во второй главе предоставлены системы защиты в странах Евросоюза, в частности Германии.

На основе проведенного анализа, были предложены следующие выводы:

-определение информационной безопасности с описанием позиции и намерений руководства компании по ее обеспечению;

-описание требований по безопасности, которые включают:

-соответствие требованиям законодательства и контрактных обязательств;

-обучение вопросам информационной безопасности;

-предупреждение и обнаружение вирусных атак;

-планирование непрерывности бизнеса;

-определение ролей и обязанностей по различным аспектам общей программы информационной безопасности;

-описание требований и процесса отчетности по инцидентам, связанным с информационной безопасностью;

-описание процесса поддержки политики безопасности.

Защита от внутренних угроз также требует комплексного подхода. Он выражается в выработке должных политик информационной безопасности, введением чёткой организационной структуры ответственных за информационную безопасность сотрудников, контроле документооборота, контроле и мониторинге пользователей, введении продвинутых механизмов аутентификации для доступа к информации разной степени важности. Степень такой защиты зависит от объективных потребностей организации в защите информации.

Библиография

1. Варлатая С.К., Шаханова М.В. Аппаратно-программные средства и методы защиты информации: Учебное пособие. - Владивосток: Изд-во ДВГТУ/ 2007. - 318 с.

2. Баричев С.Г, Серов Р.Е. Основы современной криптографии: Учебное пособие. - М.: Горячая линия - Телеком, 2002.

3. Будко В.Н. Информационная безопасность и защита информации: Конспект лекций. - Воронеж: Изд-во ВГУ/ 2003. - 86 с.

4. Галатенко В.А. Основы информационной безопасности.

5. Грушо А.А., Тимонина Е.Е. Теоретические основы защиты информации. - М.: Изд-во "Яхтсмен", 1996. - 187 с.

6. Железняк В.К. Защита информации от утечки по техническим каналам: Учебное пособие. - СПб.: ГУАП, 2006. - 188 с.

7. Корнюшин П.Н., Костерин А.С. Информационная безопасность: Учебное пособие. - Владивосток, 2003. - 154 с.

8. Пазизин С.В. Основы защиты информации в компьютерных системах (учебное пособие). - М.: 2003. - 178 с.

9. Петренко С.А., Курбатов В.А. - Политики безопасности компании при работе в интернете.

10. Блинов А.М - Информационная безопасность часть 1

11. Электронный ресурс http://www.studfiles.ru

12. Электронный ресурс http://window.edu.ru

Приложение 1

Приложение 2

Приложение 3

-

Галатенко В.А. Основы информационной безопасности.

Грушо А.А., Тимонина Е.Е. Теоретические основы защиты информации. - М.: Изд-во "Яхтсмен", 1996. - 187 с ↑

-

Баричев С.Г, Серов Р.Е. Основы современной криптографии: Учебное пособие. - М.: Горячая линия - Телеком, 2002 ↑

-

Корнюшин П.Н., Костерин А.С. Информационная безопасность: Учебное пособие. - Владивосток, 2003. - 154 с. ↑

-

Корнюшин П.Н., Костерин А.С. Информационная безопасность: Учебное пособие. - Владивосток, 2003. - 154 с. ↑

-

Корнюшин П.Н., Костерин А.С. Информационная безопасность: Учебное пособие. - Владивосток, 2003. - 154 с. ↑

-

Баричев С.Г, Серов Р.Е. Основы современной криптографии: Учебное пособие. - М.: Горячая линия - Телеком, 2002 ↑

-

. Пазизин С.В. Основы защиты информации в компьютерных системах (учебное пособие). - М.: 2003. - 178 с. ↑

-

Баричев С.Г, Серов Р.Е. Основы современной криптографии: Учебное пособие. - М.: Горячая линия - Телеком, 2002 ↑

-

Баричев С.Г, Серов Р.Е. Основы современной криптографии: Учебное пособие. - М.: Горячая линия - Телеком, 2002 ↑

-

Электронный ресурс http://www.studfiles.ru ↑

-

Баричев С.Г, Серов Р.Е. Основы современной криптографии: Учебное пособие. - М.: Горячая линия - Телеком, 2002 ↑

-

Электронный ресурс http://www.studfiles.ru ↑

-

Электронный ресурс http://window.edu.ru ↑

-

. Будко В.Н. Информационная безопасность и защита информации: Конспект лекций. - Воронеж: Изд-во ВГУ/ 2003. - 86 с ↑

- Система защиты информации в банковских системах (Банковская сеть, модели внутренней и внешней угрозы)

- Защита информации в процессе переговоров и совещаний.

- Программные комплексы анализа каналов утечки информации (Утечка информации и система мониторинга)

- Система защиты информации в системах страхования

- Системы предотвращения утечек конфиденциальной информации

- Методики отбора персонала для работы с конфиденциальной информацией

- Системы предотвращения утечек конфиденциальной информации (DLP) (Системы класса DLP)

- Особенности работы с персоналом, владеющим конфиденциальной информацией (Работа с конфиденциальной информацией)

- Система защиты информации в банковских системах (Информация, информационная безопасность, банковская тайна)

- Курсовая работа (Виды и состав угроз информационной безопасности)

- Рынок ценных бумаг (Назначение и содержание государственного регулирования)

- Разработка рекомендаций по сбору и оценке событий информационной безопасности (Понятие аудита безопасности информационных систем)