Система защиты информации в банковских системах (Теоретические основы системы защиты информации)

Содержание:

ВВЕДЕНИЕ

Актуальность. В последнее время вырос интерес к вопросам защиты информации. Это связывают с тем, что стали более широко использоваться вычислительные сети, что приводит к тому, что появляются большие возможности для несанкционированного доступа к передаваемой информации.

Стремительное развитие информационных систем, компьютеризация и внедрение новейших технологий во все сферы деятельности общества и государства в целом, значительно ускоряет и совершенствует роботу организаций, предприятий и учреждений всех форм собственности. Однако, такое развитие несет в себе целый ряд угроз связанных с нарушениями конфиденциальности, целостности и доступности информации, которые, в свою очередь, приводят к различным потерям (в том числе – финансовым) и часто - весьма значительным.

Актуальность проблемы защиты информации связана с ростом возможностей вычислительной техники. Развитие средств, методов и форм автоматизации процессов oбpaбoтки инфopмaции, мaccoвocть пpимeнeния ПЭBM peзкo пoвышaют уязвимocть инфopмaции. Ocнoвными фaктopaми, cпocoбcтвующими пoвышeнию этoй уязвимocти, являютcя :

- резкое увеличение объемов информации, накапливаемой, хранимой и обрабатываемой с помощью ЭBM и других средств автоматизации;

- сосредоточение в единых базах данных информации различного назначения и различной принадлежности;

-резкое расширение круга пользователей, имеющих непосредственный доступ к ресурсам вычислительной системы и находящимся в ней массивам данных;

- усложнение режимов функционирования технических средств

вычислительных систем: широкое внедрение мультипрограммного режима, а

также режима разделения времени;

- автоматизация межмашинного обмена информацией, в том числе и на больших расстояниях.

B этих условиях возникает возможность несанкционированного

использования или модификации информации (т. e. опасность утечки информации ограниченного пользования). Это вызывает особую озабоченность пользователей, в связи с чем защите информации от несанкционированного доступа (чтения) уделяется повышенное внимание.

Цель работы – изучить систему защиты информации в банковских системах.

Достижение указанной цели определило постановку и решение следующих задач:

- исследовать понятийный аппарат и основные угрозы в области обеспечения безопасности информации;

- рассмотреть принципы построения систем защиты информации;

- исследовать систему защиты информации в банковских системах;

Предметом исследования – системы защиты информации в банках.

Объектом исследования являются системы защиты информации.

Теоретико-методологическую основу исследования составили научные труды, посвященные анализу системы защиты информации. При разработке и решении поставленных задач использовались методы сравнительного анализа, а также группировки.

Структура работы. Работа включает введение, две главы, заключение и список литературы. В первой главе рассматриваются общие сведения о защите информации, основные угрозы и принципы построения систем защиты информации. Во второй главе рассматривается система защиты информации в банковской системе.

Научно-методической основой работы служат труды отечественных и зарубежных ученых в области IT-индустрии. При выполнении работы использовалась научно-методическая литература, публикации в периодической печати и научных изданиях, материалы Интернет-порталов.

Глава 1. Теоретические основы системы защиты информации

Понятийный аппарат в области обеспечения безопасности информации

В связи с постоянным развитием технологий и появлением новых технических устройств хранения, обработки и передачи информации, вопрос обеспечения сохранности конфиденциальной информации в электронном виде, ее целостности и доступности становится все более актуальным и приоритетным. В острой конкурентной борьбе предприятия стремятся выделить важную для себя информацию и стараются обеспечить ее надежную защиту. Эффективным решением данных задач является построение комплексных систем защиты информации[1].

Комплексная система защиты иформации (КСЗИ) – это совокупность организационных и инженерно-технических мероприятий, направленных на обеспечение защиты информации от разглашения, утечки, несанкционированного доступа и модификации. Создание КСЗИ, в соответствии с требованиями системы нормативных документов России в области технической защиты информации, обусловлено необходимостью обработки предприятием информации с ограниченным доступом на компьютерах, не подключенных к сети, и в сетях предприятия[2].

При создании комплексной системы защиты конфиденциальной информации необходимо защищать информацию во всех фазах ее существования - документальной (бумажные документы, микрофильмы и т.п.), электронной, содержащейся и обрабатываемой в автоматизированных системах (АС) и отдельных средствах вычислительной техники (СВТ), включая персонал, который ее обрабатывает - всю информационную инфраструктуру.

Система защиты информации – комплекс средств, направленных на повышение уровня защищенности информационной системы. Этот комплекс включает мероприятия организационного и инженерно-технического характера. Организационные средства являются основой системы защиты информации, а инженерно-технические применяются по мере необходимости[3].

Организационные средства защиты информации – это разработка внутренней документации, которая четко регламентирует все аспекты функционирования системы защиты информации.

Организационная защита информации призвана посредством выбора конкретных сил и средств (включающие в себя правовые, инженерно-технические и инженерно-геологические) реализовать на практике спланированные руководством предприятия меры по защите информации. Эти меры принимаются в зависимости от конкретной обстановки на предприятии, связанной с наличием возможных угроз, воздействующих на защищаемую информацию и ведущих к ее утечке.

Инженерно-технические средства защиты информации – совокупность специальных технических средств, которые повышают уровень безопасности информационной системы[4].

К информации с ограниченным доступом относится[5]:

- информация, составляющая государственную тайну;

- служебная информация;

- информация, требования, к защите которой установлены Законами России, в том числе конфиденциальная информация о физических лицах (персональные данные).

Системы информационной безопасности (СИБ) представляют собой решение, направленное на обеспечение защиты критичной информации организации от разглашения, утечки и несанкционированного доступа. Как и КСЗИ, СИБ объединяет в себе комплекс организационных мероприятий и технических средств защиты информации[6].

СИБ можно рекомендовать коммерческим организациям, которые заботятся о сохранности своей коммерческой (критичной) информации или собираются принимать меры по обеспечению безопасности своих информационных активов[7].

Если на предприятии создана КЗИ, то система защиты материальных средств создается автоматически. Главная цель создания КСЗИ – предотвращение нанесения ущерба интересам предприятия или по крайней мере минимизация этого ущерба и в дальнейшем исключения повторения подобных случаев[8].

Комплексная система защиты информации — название внушительное и серьезное, суть такой системы заключается в том, что она является своеобразным «щитом» для компании и сможет предохранить от несанкционированного доступа к информации, от внедрения специальных электронных устройств и вирусных программ, от утечки данных по техническим каналам, а также от многих других рисков и угроз.

КСЗИ разрабатывается для каждого конкретного случая, с учетом особенностей и финансовых возможностей заказчика, а перед ее внедрением проводится точнейший анализ того, какие подразделения нуждаются в усиленной защите. Не зря система называется комплексной — ведь она должна охватить целый ряд задач и учесть все особенности конкретного предприятия. В последнее время компании все больше интересуются КСЗИ, причем этот спрос рождается вовсе не предложением, а реальными угрозами и участившимися атаками. Но, к сожалению, многие задумываются об установке КСЗИ слишком поздно.

Некоторые компании вообще не уделяют должного внимания информационной безопасности. Стоит ли потом удивляться, откуда конкурент узнал цену, предназначенную для тендера, и предложил более выгодные условия, а контракт буквально ушел из под носа; как «утекла» технология производства, и почему массово переманивают ваших клиентов. Неприятным сюрпризом может стать потеря данных на внезапно отформатированных жестких дисках и неработающий сайт, подвергшийся DoS-атакe[9]. В борьбе с вами соперники в бизнесе или недоброжелатели могут использовать самое высокотехнологичное специальное оборудование — всевозможные бинокли, прослушивающие устройства и маяки, инфракрасные системы и приборы ночного видения, а также — проводить информационно-психологическое воздействие и дезинформацию. Это все напоминает фильм про агента «007». Но, увы, это не выдумки, а реальность борьбы за секретные данные. Когда на чаше весов находится важная информация, от которой зависит успех компании, не стоит дожидаться, пока грянет гром. Потому что в какой-то момент даже служба безопасности может оказаться бессильной, а владельцам придется долго искать виновных и ломать голову, откуда же произошла утечка?[10]

Можно подумать, что КСЗИ нужны только для ИТ-компаний и крупных предприятий. Но это не совсем верно. Например, шеф-повару ресторана вполне может пригодиться система защиты информации — оригинальные рецепты, поставщики продукции, расчеты стоимости блюд также представляют немалую ценность. Это говорит о том, что на каждую профессиональную тайну, если она способна принести прибыль, всегда найдутся желающие ее раскрыть. Не стоит также сбрасывать со счетов и шантаж.

Поэтому, к примеру, банковские структуры никогда не экономят на безопасности. Ведь речь идет об огромных денежных операциях и, в случае взлома или утечки данных, потери могут быть слишком высоки. Если же вернуться к компаниям, занимающимся программным обеспечением, то угрозы могут исходить из самых неожиданных мест. Информация буквально идет по проводам, а за территорией предприятия они превращаются в легкодоступный источник утечки. В этом случае лучше изолировать физические выходы, что и будет учтено при проектировании системы безопасности[11].

В век информационных технологий, когда главной ценностью становятся даже не драгоценные металлы или полезные ископаемые, а информация, основной задачей становится ее защита и контроль доступа к ней. Информационная безопасность по этой причине является приоритетным направлением для развития многих сфер деятельности.

С конца 70-х годов прошлого столетия широкое распространение получают системы криптозащиты информации, то есть ее преобразование с возможностью последующей дешифровки с помощью секретного параметра, ключа к шифру. При этом ключом может служить не только пароль, но и специальный код на определенном носителе, и даже биометрические данные индивидуума. От надежности методов криптозащиты напрямую зависит сохранность информации, устойчивость к преступным посягательствам на информацию, и как следствие, стабильность работы всей системы. Появление сети интернет, широкое внедрение компьютерных технологий в повседневную жизнь человека дало толчок для развития и совершенствования систем информационной безопасности, как для бизнеса, так и для частных лиц[12].

Наиболее остро вопрос контроля доступа к личной информации стоит в банковской сфере, где безопасность информации является главным показателем надежности банка. По некоторым оценкам экспертов ежегодно с карточных счетов российских граждан «уплывает» в карманы злоумышленников до 100 тыс. долларов. Поэтому постоянное совершенствование методов обеспечения безопасности транзакций, конфиденциальности обмена данными между банковскими серверами и терминалами, защита информации от различного рода копирования и перехвата, но в то же время надежной идентификацией всех участников процесса, это жизненная необходимость в работе каждого банка[13].

С развитием процесса автоматизации производства направление информационной безопасности и контроля доступа становится стратегически важным даже в отношении тех предприятий, чья деятельность напрямую не связана с компьютерными или интернет-технологиями. Это может относиться как к контролю доступа в помещение, так и доступа к определенной информации. Причем требования к способам контроля доступа на крупном предприятии не менее жесткие, чем для электронной коммерции: помимо высокой точности аутентификации важна скорость обработки данных об объекте.

Выделяют 4 вида автоматизированной идентификации объекта:

- Оптическая

- Магнитная

- Радиочастотная

- Биометрическая

Самый простой и в то же время самый распространенный способ идентификации — оптический. В его основе лежит принцип распознавания видимых символов. Широко применяем в штрих-кодах и похожих системах. Низкая надежность данного способа идентификации не позволяет защищать особо важную информацию, поскольку легко поддается подделке, поэтому используется в торговле для внутреннего учета.

Более прогрессивный способ идентификации — магнитный, основан на считывании нанесенных на магнитную полосу спецсимволов. Карты с магнитной полосой достаточно популярны как в качестве платежного инструмента, так и для контроля доступа в помещение. Однако карты с магнитной полосой в настоящее время не могут полностью защитить пользователя от незаконного копирования информации злоумышленниками. Мошенники, занимающиеся кражей данных с карт, так называемые «кардеры», на данный момент располагают целым арсеналом средств для считывания информации с магнитных полос и подделкой карт. Поэтому помимо магнитных полос карты оснащают дополнительными средствами защиты[14].

Среди современных средств защиты информации от посягательств выделяют радиочастотные RFID и биометрические системы идентификации. Они обладают высокой устойчивостью к взлому и краже информации.

Карты с RFID чипом относятся к бесконтактным смарт-картам, в основу действия которых заложен принцип кодирования карт при помощи нанесения на чип RFID-метки. Такие карты отличаются высокой надежностью, большим объемом записываемой информации, долговечностью[15]. Использование нескольких уровней криптозащиты делают практически невозможным их подделку. Запас прочности самого RFID-чипа огромен, срок эксплуатации RFID карт почти не ограничен, при этом стопроцентная идентификация может производиться даже через грязь, воду, пар, краску, пластмассу, древесину и даже сквозь металл. Уникальность RFID-карт состоит еще и в том, что благодаря высокой скорости считывания меток, RFID-карты могут применяться в системах контроля доступа автотранспорта[16].

В системе обеспечения безопасности все большее значение приобретает обеспечение информационной безопасности предприятия. Это связано с растущим объемом информации, с необходимостью ее хранения, передачи и обработки. Перевод значительной части информации в электронную форму, использование локальных и глобальных сетей создают качественно новые угрозы конфиденциальной информации[17].

Проблемы, связанные с информационной безопасностью на предприятиях, могут быть решены только с помощью систематического и комплексного подхода. С методологической точки зрения, подход к проблемам информационной безопасности начинается с выявления субъектов информационных отношений и интересов этих субъектов.

В обеспечении информационной безопасности нуждаются разные субъекты информационных отношений[18]:

– государство в целом или отдельные его органы и организации;

– общественные или коммерческие организации (объединения),

предприятия (юридические лица);

– отдельные граждане (физические лица).

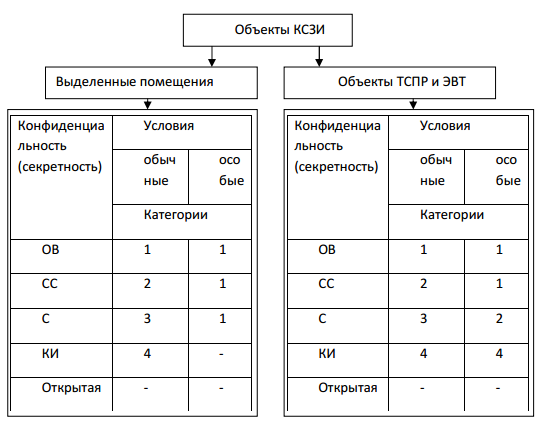

В зависимости от сочетания уровней конфиденциальности информации и характера условий размещений определяют категории объектов КСЗИ( рис.1).

Рисунок 1.Объекты системы защиты информации

Деятельность по созданию КСЗИ относится к лицензируемым видам деятельности и лицензируется Государственной службой специальной связи и защиты информации России. Право на проведение государственных экспертиз КСЗИ имеют лицензиаты в области ТЗИ, которые также входят в Реестр Организаторов экспертизы в сфере ТЗИ, который формирует и ведет Контролирующий орган. К проведению работ по созданию КСЗИ и государственной экспертизе КСЗИ привлекаются различные субъекты, для исключения нарушений и злоупотреблений в сфере защиты информации.

Задачи, ставящиеся перед КСЗИ вытекают из следующего принципа: выявления по возможности каналов утечки информации и угрозы информации и борьба с ними.

1. Создание и документальное закрепление организации методов защиты информации;

2. правовое регулирование защиты информации;

3. защита информации от случайных угроз (стихийное бедствие);

4. защита информации от шпионажа и диверсии;

5. защита информации от НСД;

6. защита информации от разрушающих программ, воздействующих в автоматизированных системах;

7. защита информации в распределительных автоматизированных системах обработки данных.

Для того, чтобы создать комплексную систему защиты информации на предприятии надо:

1. выполнить анализ информации циркулирующей на объекте защиты (выявление источников носителей информации, выявление объема информации);

2. выявить угрозы безопасности информации (моделирование объекта защиты, выявление рисков, оценка этих рисков);

3. разработать организационно-методических мероприятия;

4. ввести в эксплуатацию комплекс системы защиты информации, выполнить его сертификацию и отслеживать дальнейшее развитие.

2.2. Компоненты системы защиты информации

Организация КСЗИ на каждом конкретном предприятии зависит от параметров рассмотренных характеристик данного предприятия. Эти характеристики определяют цели и задачи КСЗИ, объем ее материального обеспечения, состав и структуру КСЗИ, состав технических средств защиты, численность и квалификацию сотрудников СЗИ т. д.

Однако степень воздействия различных характеристик предприятия на организацию КСЗИ различна. Из числа наиболее влиятельных можно выделить следующие:

— характер деятельности предприятия;

— состав защищаемой информации, ее объем, способы представления и отображения;

— численный состав и структура кадров предприятия;

— техническая оснащенность предприятия;

— экономическое состояние предприятия; — организационная структура предприятия; — нормативно-правовое обеспечение деятельности предприятия. В меньшей степени на организацию КСЗИ на предприятии могут влиять:

— режим работы предприятия;

— технология производства и управления;

— тип и объем производства; — местоположение и архитектурные особенности предприятия;

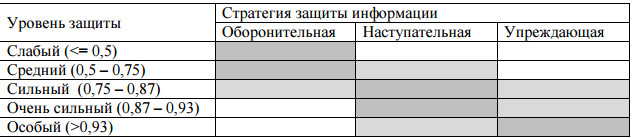

— форма собственности предприятия. Компоненты КСЗИ со слабой защитой

– должны обеспечивать защиту информации в пределах серийных средств обработки информации с использованием общедоступных организационно - правовых мер.

Компоненты со средней защитой – дополнительно к вышеуказанным мерам должны иметь системы (средства) разграничения доступа и средства регулирования (управления) защитой информации.

Компоненты сильной защиты – должны обеспечиваться комплексом средств защиты и обязательная организационная структура по защите информации (служба защиты информации).

Компоненты очень сильной защиты – компоненты должны строиться на основе типового проектирования с наличием непрерывного цикла защиты информации.

Компоненты особой защиты – данные компоненты должны реализовываться на основе индивидуального проектирования, а также реализовываться мандатный доступ к информации.

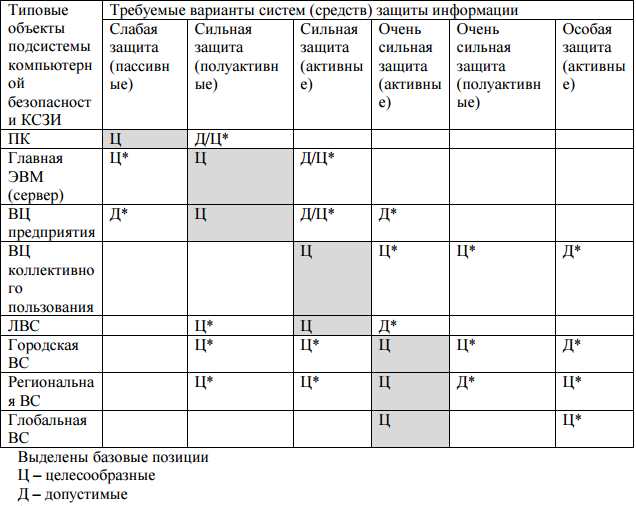

Более светлым цветом показано то, что возможно может быть допущено, более темным цветом – то, что должно быть.

Рисунок 2. Классификационная структура типовых компонентов КСЗИ (с учетом требуемых уровней защиты)

Применительно к конфиденциальной информации можно указать следующие четыре требуемых уровня защиты информации:

1. Очень высокая защита (особо конфиденциально);

2. Высокая защита (строго конфиденциально);

3. Средняя защита (конфиденциально);

4.Низкая защита (открытая информации).

По активности реагирования на несанкционированные действия все компоненты КСЗИ (средства защиты информации) целесообразно делить на следующие три типа:

1.Пассивные. В которых не предусматривается сигнализация о несанкционированных действиях и не предусматривается воздействие на нарушителя.

2.Полуактивные. Предусматривается сигнализация о несанкционированных действиях, но не предусматривается воздействие на нарушителя.

3.Активные. Предусматривается сигнализация о несанкционированных действиях и воздействие на нарушителя.

Рисунок 3. Типовые объекты защиты

Процесс подготовки к внедрению системы защиты информации можно разделить на несколько этапов:

1) разработка необходимой документации;

2) анализ существующей системы защиты информации;

3) внедрение системы и средств защиты информации;

4) проведение испытаний новой системы защиты информации;

5) поддержка и обслуживание.

Комплексный аудит информационной безопасности (ИБ) предприятия – это комплекс организационно-технических мероприятий, проводимых независимыми экспертами, по оценке функционирования существующей системы обеспечения ИБ (механизмов защиты и контроля, применяемых в организации) заказчика.

Целью комплексного аудита является проверка системы обеспечения ИБ заказчика на соответствие существующим стандартам и нормативным документам в области защиты информации и выработка рекомендаций по устранению выявленных несоответствий.

Результатом комплексного аудита является формирование отчетов с детальными выводами и рекомендациями по конкретным доработкам существующей системы обеспечения ИБ с учетом текущих требований заказчика, либо разработка проекта оптимальной архитектуры системы обеспечения ИБ в соответствии с нормативными требованиями. Дополнительно может быть разработан план реализации предложенных рекомендаций.

Глава 2.Система защиты информации в банковских системах

2.1 Безопасный режим банка

Банковская информация всегда была объектом пристального внимания разного рода злоумышленников, поэтому банки превратились в оборудованные по последнему слову техники «бастионы». Однако действия злоумышленников совершенствуются не менее интенсивно, чем средства их предупреждения, поэтому для защиты информации требуется не просто разработка частных механизмов защиты, а организация целого комплекса мер, т.е. использование специальных средств, методов и мероприятий с целью предотвращения потери информации. Таким образом, сегодня требуется новая современная технология защиты информации в автоматизированных информационных системах и сетях передачи данных.

Несмотря на предпринимаемые дорогостоящие меры, функционирование банковских автоматизированных информационных систем выявило наличие слабых мест в защите информации. Открытый характер систем, их широкое распространение порождает новые формы преступности.

В настоящее время особенно опасными для банка являются компьютерные преступления. Уровень потерь, связанных с несанкционированным доступом к банковской информации, достаточно высок, при этом сохраняется тенденция к росту потерь.

Действия злоумышленников часто достигают цели по следующим причинам:

- в большинстве банков используются однотипные стандартные вычислительные средства — IBM-совместимые персональные компьютеры; локальные вычислительные сети со стандартной техникой и программным обеспечением; программное обеспечение автоматизированных банковских систем написано на стандартных языках программирования;

- возрастает компьютерная грамотность клиентов. Недооценка вопросов безопасности влечет за собой финансовые потери, потерю клиентов и доверия на рынке услуг.

Следовательно, при создании автоматизированных банковских систем необходимо уделять внимание их безопасности, т.е. профессионально обеспечить их защиту.

Безопасность АБС — это защищенность банковской системы от случайного или преднамеренного вмешательства в нормальный процесс ее функционирования, а также от попыток хищения, модификации или разрушения ее компонентов. Безопасность АБС включает безопасность сотрудников, безопасность помещений и ценностей и информационную безопасность.

Различают безопасность:

• внутреннюю, состоящую в обеспечении надежной и корректной работы системы, целостности ее программ и данных;

• внешнюю, состоящую в защите от стихийных бедствий, от проникновения злоумышленников извне с целью хищения информации или вывода системы из строя. Главная цель защиты АБС заключается в том, чтобы эффективно препятствовать хищению, уничтожению и изменению информации, хранящейся в системе.

В 1985 г. Национальным центром компьютерной безопасности США была опубликована «Оранжевая книга». В ней в систематизированном виде приведены: классификация угроз безопасности; рекомендации по анализу рисков; методы и средства защиты от любой группы угроз.

Системные принципы обеспечения безопасности состоят в следующем: − принимать принципиальные решения в области безопасности на основе текущего состояния системы; − прогнозировать возможные угрозы и анализировать связанный с ними риск; − планировать мероприятия по выходу из критических ситуаций; − планировать мероприятия по предотвращению критических ситуаций.

Одним из основных понятий является политика безопасности - совокупность норм, правил и методик, на основе которых строится функционирование информационной системы, т.е. реализуются сие темные принципы, рассмотренные выше. Одним из важнейших видов работ является анализ риска, он состоит из ряда этапов. Анализ риска уведомляет руководство о сильных и слабых сторонах системы защиты, является базой для принятия решений в области безопасности, позволяет оптимизировать затраты на защиту.

Этапы анализа риска:

1) описание автоматизированной банковской системы (технического обеспечения, программного обеспечения, информационного обеспечения, документации персонала);

2) определение уязвимых мест автоматизированной банковской системы, на этом этапе оценивается уязвимость системы по каждому ее элементу с определением возможных угроз;

3) оценка вероятности реализации угроз;

4) оценка ожидаемых размеров потерь, этот этап достаточно сложен, так как не всегда возможна количественная оценка в определенных показателях;

5) анализ возможных методов и средств защиты;

6) оценка выигрыша от предлагаемых мер.

На основе анализа риска составляется план защиты, в котором отражается текущее состояние системы защиты, рекомендации, список сотрудников и зон ответственности, расписание — определение порядка работы, предусмотрена корректировка плана.

При определении меры ответственности сотрудников за безопасность необходимо учитывать следующие положения: − основополагающие решения в области политики безопасности принимаются руководством банка; − только специалисты могут обеспечить правильное функционирование системы безопасности; − никакая внешняя организация не заинтересована в экономической эффективности системы безопасности.

С точки зрения безопасности автоматизированных банковских систем важно рассмотреть классификацию информации по нескольким основаниям:

По конфиденциальности различают: — конфиденциальную информацию, доступ к которой посторонних лиц и части персонала нежелателен и ведет к материальным потерям; — открытую информацию, доступ к ней не связан с потерями. По степени важности выделяют: − важную информацию, которая незаменима и необходима в работе банка; ее потеря или искажение приводит к невосполнимому ущербу; трудно восстанавливается или вообще не подлежит восстановлению; − полезную информацию, которая является желательной; ее потеря или искажение не приносит больших потерь; легко восстанавливается.

Защита информации в автоматизированных банковских системах - это способы и средства по ограничению доступа к информационной системе, направленные на предотвращение всех видов атак, т.е. на обеспечение безопасности автоматизированной банковской системы.

Функции защиты:

1) защита системы от посторонних лиц заключается в создании надежных барьеров на всех возможных путях доступа к системе;

2) защита системы от пользователя исключает доступ к общесистемным данным, к данным других пользователей, возможность изменения программного обеспечения, сбор информации;

3) защита пользователей друг от друга реализуется при совместной работе и при хранении информации; исключает «маскарад»;

4) защита пользователя от самого себя состоит в защите автоматизированной системы от случайных ошибок пользователя; случайные ошибки не должны приводить к потере информации;

5) защита системы от самой себя предусматривает исключение потери или искажения данных при ошибках или сбоях в компонентах системы.

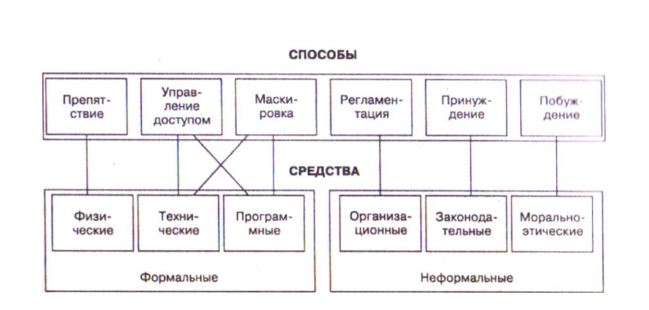

Способы и средства обеспечения безопасности информации показаны на рис. 4.

Рисунок 4. Способы и средства обеспечения безопасности информации (на примере банковской системы)

Сделаем выводы, Деятельность любого банка напрямую зависит от того, насколько хорошо построена система безопасности. Если инфраструктура банка дает сбои, то последствия катастрофичны: банк может потерять не только базу клиентов, но и их доверие. Столкновение с этой проблемой привело к созданию новых систем защиты информации.

2.2 Защита информации от компьютерных вирусов в банке

Компьютерный вирус — это специальная программа, предназначенная для выполнения разрушительных действий в автоматизированной информационной системе или сети. Первые сообщения о несущих вред программах, преднамеренно и скрытно внедряемых в программное обеспечение различных вычислительных систем, появились в начале 80-х гг. прошлого столетия.

Название «компьютерные вирусы» произошло, вероятно, по причине сходства с биологическим прототипом с точки зрения возможности самостоятельного размножения. В компьютерную область были перенесены и некоторые другие медико-биологические термины, например, вирусные эпидемии, заражение, вакцина, доктор и др.

Сообщение о программах, которые при наступлении определенных условий начинают производить вредные действия, но при этом не копируются, появились значительно раньше. По аналогии с персонажем известного древнегреческого мифа такие программы получили название «троянские кони». Их распространение носит более локальный характер.

Первые сообщения о возможности создания компьютерных вирусов относятся к 1984 г., и уже в 1985 г. стали появляться сообщения о реальных фактах проявления компьютерных вирусов. В 1987 г. были зафиксированы факты появления компьютерных вирусов и в нашей стране. Масштабы реальных проявлений «вирусных эпидемий» в настоящее время оцениваются сотнями тысяч случаев «заражения» персональных компьютеров. Хотя некоторые из вирусных программ оказываются вполне безвредными, многие из них имеют разрушительный характер.

Особенно опасны вирусы для персональных компьютеров, входящих в состав вычислительных сетей.

Наибольшее распространение получили следующие виды вредоносных программ:

1) вирусы — программы, способные заражать другие программы, модифицируя их так, чтобы они включали в себя копию вируса;

2) «троянский конь» — программы, приводящие к неожиданным, нежелательным результатам; встраиваются в операционные системы, системы электронной почты, сети; способны изменить, уничтожить информацию, раскрыть пароль; антивирусными средствами не обнаруживаются, но системы управления доступом обладают механизмами идентификации и ограничения их действий;

3) «червяки» — программы, распространяемые по каналам связи; подобны вирусам, так как заражают другие программы, однако не способны копироваться;

4) «жадная программа» — программа, захватывающая, монополизирующая ресурсы системы и не дающая другим программам их использовать;

5) «захватчики паролей» — программы, предназначенные для распознавания паролей (пользователь вводит пароль, а про грамма его захватывает);

6) «бактерии» — программы, которые делают копии себя в памяти, перегружая память компьютера, и не дают работать другим программам;

7) «логические бомбы» — программы, встраиваемые при разработке программ и срабатывающие при определенном условии (время, дата); искажают или полностью удаляют информацию

8) «лазейки» — программы, которые ищут точку входа в программу и открывают доступ к некоторым системным функциям (относится к операционной системе).

Имеющиеся в настоящее время средства противодействия компьютерным вирусам достаточны для того, чтобы предотвратить серьезный ущерб от их воздействия. Однако это возможно только при внимательном отношении к данной проблеме. За последнее время большинство вирусных эпидемий возникало в среде малоквалифицированных пользователей. Для противодействия компьютерным вирусам и другим типам вредоносных программ в банках применяется комплекс мер и средств защиты.

Юридические средства защиты сводятся к административной ответственности за умышленное создание и распространение вирусов; трудность их применения состоит в доказательстве авторства и умышленного создания таких программ, следовательно, необходимо совершенствовать отечественное законодательство в этой области.

Административные и организационные меры защиты на современном этапе являются более действенными и заключаются в составлении четких планов профилактических мероприятий и планов действий на случай возникновения заражения. Программно-аппаратные меры защиты основаны на использовании программных антивирусных средств и специальных аппаратных средств, с помощью которых осуществляется контроль зараженности автоматизированной системы, контроль доступа, шифрования данных и регистрации попыток обращения к данным.

В банках используется два метода защиты от вирусов:

1) применение «иммуностойких» программных средств, защищенных от возможности несанкционированной модификации (разграничение доступа, методы самоконтроля и самовосстановления);

2) применение специальных антивирусных программных средств, которые можно разделить на четыре категории: вирус-фильтр (сторож) — программа, обнаруживающая свойственные для вирусов действия и требующая от пользователя подтверждения на их выполнение (например, при обновлении программных файлов), — детектор (сканер) — программы, предназначенные для просмотра всех возможных мест нахождения вирусов (файлы, операционная система, внутренняя память) и сигнализирующие об их наличии, дезинфектор (доктор) — программа, осуществляющая удаление вируса из программного файла или памяти персонального компьютера.

Ряд вирусов искажают систему так, что ее исходное состояние доктор восстановить не может, — полидетектор-дезинфектор — пакет прикладных программ, позволяющий выявить вирусы в памяти персонального компьютера, обезвредить их и по возможности восстановить пораженные файлы и программы. Однако, несмотря на все меры антивирусной защиты, стопроцентной гарантии от вирусов в настоящее время не существует. Поэтому необходимо всегда иметь резервные копии программ и файлов данных на информационных носителях не менее чем в двух экземплярах.

На что же нужно обращать внимание при реализации антивирусной защиты в банковской сфере?

Как показывает практика, львиная доля вопросов и заблуждений связана с защитой банкоматов и терминалов. И вызываются они незнанием положений того же PCI-DSS. Поэтому и начнем мы обзор именно с них.

Требования PCI-DSS/PA-DSS. Как правило, все подобные устройства могут работать с карточками Visa и MasterCard и, соответственно, подпадают под требования стандартов PCI-DSS (Payment Card Industry Data Security Standard, стандарт безопасности данных индустрии платежных карт описывает требования по обеспечению безопасности информации о владельцах платежных карт при ее обработке, передаче или хранении, поэтому начнем с него)/PA-DSS. На данный момент версия стандарта PCI-DSS 3.1. Стандарт PCI-DSS разработан Советом по стандартам безопасности индустрии платежных карт (Payment Card Industry Security Standards Council, PCI SSC). PCI SSC был основан ведущими международными платежными системами — Visa, MasterCard, American Express, JCB, Discover. Стандарт объединяет в себе требования ряда программ по защите информации, в частности:

Visa Europe & other regions: Account Information Security (AIS);

Visa USA: Cardholder Information Security (CISP);

MasterCard: Site Data Protection (SDP).

Требования стандарта PCI DSS распространяются на организации, обрабатывающие информацию о держателях платежных карт. Если организация хранит, обрабатывает или передает в течение года информацию хотя бы об одной карточной транзакции или владельце платежной карты, то она должна соответствовать требованиям стандарта PCI DSS. В число таких организаций попадают торгово-сервисные предприятия (включая розничные магазины и службы электронной коммерции), а также поставщики услуг, связанных с обработкой, хранением и передачей карточной информации (процессинговые центры, платежные шлюзы, call-центры, хранилища носителей резервных копий данных, организации, участвующие в персонализации карт, и т. п.).

Наиболее близко к реальным требованиям по антивирусной защите приближаются указания Положения Банка России от 9 июня 2012 года № 382-П (с изменениями согласно Указаниям Банка России 3007-У от 05.06.2013, N 3361-У от 14.08.2014) «О требованиях к обеспечению защиты информации при осуществлении переводов денежных средств и о порядке осуществления Банком России контроля за соблюдением требований к обеспечению защиты информации при осуществлении денежных переводов».

Как и в стандарте PCI-DSS подтверждается требование о защите всех элементов инфраструктуры при наличии на рынке соответствующих средств защиты и необходимость их постоянного функционирования — недопустимость лишь периодических проверок.

Только антивирус может выявить в автоматическом режиме наличие вредоносного кода. Все остальные средства могут попытаться реагировать на внесение изменений в систему.

Также акцентируется внимание на самозащите — критически важном функционале, о необходимости которого не подозревают большинство компаний, использующих средства защиты от вредоносных программ.

2.3 Система защиты информации в интернет- банкинге

Система «Интернет-банкинг» предназначена для удаленного управления банковским (-ими) счетом (-ами) и получения иных электронных банковских услуг через общедоступную сеть Интернет с гарантированным уровнем безопасности, основанного на механизмах шифрования информации с помощью протокола SSL (Secure Sockets Layer), который обеспечивает установление безопасного соединения между Клиентом и Банком, а также подтверждения всех операций Электронно-цифровой подписью и паролем безопасно хранящихся на специальных электронных носителях e-Token PRO 72k Java.

В целях обеспечения гарантированного уровня безопасности система «Интернет-банкинг» включает в себя следующие средства защиты:

1) каналы связи предоставляются провайдером сети Интернет с применением услуг по защите от нелегитимного трафика;

2) для сетевой безопасности Банка, а также разграничения сетевого доступа, применяются программно-аппаратные фаерволы с функциями пакетной фильтрации, а также средства аутентификации, идентификации и анализа трафика и журналов оборудования;

3) отсутствие хранения конфиденциальной информации на опубликованном в глобальной сети Интернет Web-сервере;

Осуществление безопасного обмена данными между Клиентом и сервером системы «Интернет-банкинга» путем использования алгоритмов шифрования трафика, которые позволяют исключить ситуацию подмены сервера, раннее выявление недостатков в системе безопасности за счет сопоставления протоколов обмена сообщениями на стороне Клиента и сервера.

Конфиденциальность передаваемой информации обеспечивается шифрацией данных посредством протокола SSL (Secure Sockets Layer), с использованием процедур аутентификации, авторизации для осуществлений входа в систему «Интернет-банкинг» и подтверждения операций, а также аппаратно-программным комплексом двухфакторной аутентификации и безопасного хранения Электронно-цифровой подписи e-Token PRO 72k Java.

Устройство e-Token PRO 72k Java предоставляет собой защищенный носитель, предназначенный для строгой аутентификации, безопасного хранения секретных данных, выполнения криптографических вычислений и работы с асимметричными ключами, цифровыми сертификатами, ключами шифрования и Электронно-цифровой подписи.

Е-Token PRO 72k Java сертифицирован и соответствует 3 (третьему) уровню безопасности по стандарту СТ РК 1073-2007, что совместно с использованием криптоаплета TumarCSP и сертификата РГП КЦМР «KISC Certificate RK-02» и позволяет превзойти 3 (третий) уровень защиты системы по СТ РК 1073-2007 (СКЗИ третьего уровня безопасности предназначены для защиты информации, ущерб от изменения которой в объеме использования одного и того же ключа (одних и тех же ключей), не превышает 1 000 000 минимальных расчетных показателей.

Устройство позволяет осуществлять механизм Электронно- цифровой подписи так, чтобы закрытый ключ безопасно хранился и никогда не покидал устройства.

Пароль на ключевой контейнер Клиент Банка должен изменить со стандартного при первом подключении Защищенного носителя ЭЦП - eToken PRO 72K (Java) самостоятельно. Предложение о смене пароля будет сгенерировано криптопровайдером Tumar CSP автоматически. Выполнение операций в системе «Интернет-банкинг» без смены стандартного пароля невозможно.

Целостность передаваемой информации обеспечивается хешированием каждого SSL пакета. Подлинность информации обеспечивается применением Электронно-цифровой подписи.

Для регистрации Клиента в качестве Пользователя системы «Интернет-банкинг» требуется наличие у Клиента открытого текущего счета в Банке, логина, пароля и устройства e-Token PRO 72k Java для входа в систему «Интернет-банкинг» с Регистрационным свидетельством Электронно-цифровой подписи, зарегистрированным в уполномоченном Удостоверяющем центре.

При осуществлении первого входа в систему «Интернет-банкинг», неперсонифицированным паролем, полученным при регистрации в Банке, в защищенном Пин-конверте, происходит обязательная смена пароля.

Требования к паролю в целях безопасности регламентированы следующим образом: если компьютер после входа Клиентом/Пользователем в систему «Интернет-банкинг» остается бездействующим более 10 (десяти) минут, системой «Интернет-банкинг» осуществляется автоматический выход из системы «Интернет-банкинг» и завершение сессии; проверка подлинности запроса Клиента о получении электронной банковской услуги через систему «Интернет-банкинг» осуществляется Банком автоматически посредством запроса Электронно-цифровой подписи.

При этом каждое действие Клиента в системе «Интернет- банкинг», требует подтверждения, посредством Электронно-цифровой подписи, хранящейся на защищенном носителе Электронно-цифровой подписи – e-Token PRO 72K (Java), при этом Клиенту, потребуется вручную вводить пароль для доступа к ключевому контейнеру Электронно-цифровой подписи, тем самым подтверждая валидность операций, что защищает Клиента от мошеннических действий злоумышленников и киберпреступников.

В целях обеспечения гарантированного уровня безопасности при работе в системе «Интернет- банкинг», Клиенту/Пользователю (-ям) системы «Интернет-банкинг» необходимо на своем рабочем месте обеспечивать должный уровень безопасности, включая, но не ограничиваясь:

1) при входе в систему «Интернет-банкинг» вводить только имя Пользователя, логин и пароль. Никакой другой информации Банк не запрашивает;

2) использовать отдельный компьютер с ограниченным физическим доступом, исключительно для работы в системе «Интернет-банкинг», другие действия на этом компьютере осуществляться не должны, а именно, такие как работа с другими программами, электронной почтой, посещения сайтов в Интернете;

3) осуществлять безопасное хранение Комплекта ключей только на съемном носителе (USB Flash - eToken PRO 72k Java), использование которого осуществлять при условии недопущения передачи вторым лицам (включая работников Банка и работников Клиента или их родственников). Установка USB еToken на рабочее место допускается только непосредственно на время работы с системой «Интернет-банкинг»;

4) в случае использования нескольких ключей при работе в системе «Интернет-банкинг» (первой и второй подписи) не переносить эти ключи на один USB еToken, а также не подключать одновременно различные USB еToken (ключевые носители) к компьютеру;

5) обеспечивать недопущение разглашения личного логина и любого из паролей, сформированных для работы в системе «Интернет-банкинг» вторым лицам (включая работников Банка и работников Клиента или их родственников);

6) обеспечивать недопущение использования различного нелицензионного, стороннего, сомнительного, а также не проверенного программного обеспечения на наличие вредоносных программ;

7) обеспечивать обязательное использование лицензионного, своевременно обновляющегося антивирусного программного обеспечения. Действие вирусов может быть направлено на перехват идентификационной информации Пользователя и передаче ее злоумышленникам;

8) обеспечивать использование современных операционных систем своего компьютера, с автоматическим своевременным обновлением, рекомендуемым компанией-производителем в целях устранения выявленных в нем уязвимостей. Регулярно выполнять обновления (патчи) операционной системы и браузера Вашего компьютера, что значительно повышает уровень безопасности;

9) не подключать к компьютеру не проверенные на наличие вирусов отчуждаемые носители информации;

10) в целях обеспечения дополнительной безопасности Пользователь при вводе пароля может использовать «Виртуальную клавиатуру», исключая тем самым возможность перехвата вводимых символов;

11) не использовать в пароле свое имя, дату рождения, только цифры или простые слова, длина пароля должна быть не менее 8 (восеми) символов. Необходимо стараться применять в сочетании заглавные буквы, цифры и специальные символы;

12) срок действия между обязательной смены пароля составляет 30 (тридцать) календарных дней;

13) никогда не сохранять пароль (-и) в программах, устанавливающих Интернет-соединение, в текстовых файлах на компьютере либо на других электронных носителях информации, так как при этом существует риск его кражи и компрометации;

14) после окончания работы необходимо закрывать окно системы «Интернет-банкинг» с помощью кнопки «Выход» и никогда не оставлять компьютер с текущей сессией в системе «Интернет-банкинг» без присмотра;

15) производить замену ключей ЭЦП до истечения срока их действия. Кроме того, необходимо проводить замену ключей ЭЦП во всех случаях увольнения и\или смены лиц, имеющих доступ к системе «Интернет-банкинг», а также руководителей с правом подписи доверенностей на получение ключей ЭЦП, и в случае подозрения на их компрометацию;

16) в случае сбоев в работе компьютера или его поломки во время работы с системой «Интернет-банкинг» или сразу после сеанса (проблемы с загрузкой операционной системы, выход из строя жесткого диска и т.п.), следует немедленно извлечь ключи и выключить компьютер, а также обратиться в Банк и убедиться, что от Вашего имени не производились несанкционированные операции;

17) при возникновении любых сомнений в правильности функционирования системы «Интернет-банкинг» незамедлительно обратиться в Банк;

18) в случае появления предупреждений браузера о перенаправлении Вас на другой сайт при подключении системы «Интернет-банкинг» отложите совершение операций и обратитесь в Группу поддержки пользователей Банка.

После 3 (трех) попыток неверного ввода пароля, Банк автоматически осуществляет блокирование пароля Пользователя сроком на 30 (тридцать) минут. Если данное событие происходит повторно в течение полутора часов система «Интернет-банкинг» автоматически формирует почтовое сообщение сотрудникам Управления безопасности, которые принимают меры и при необходимости блокируют Пользователя в системе «Интернет-банкинг». Если Пользователь по каким-либо причинам не может вспомнить свой пароль, то ему необходимо обратиться в подразделение Банка для получения неперсонифицированного пароля в Пин- конверте и осуществить вход в систему «Интернет-банкинг» с последующей сменой пароля. По желанию Пользователя возможно предусмотреть дополнительные меры по реализации защиты и безопасности информации при работе в системе «Интернет-банкинг», например, такие как: организация фильтрации доступов по идентификационным признакам (фильтрация внутренних IP, фильтрация внешних IP, фильтрация по MAC адресам), а также настройка доступа по временным критериям.

Для осуществления анализа спорных ситуаций, Банком обеспечивается ведения архива всех отосланных/принятых Пользователем Клиента и Банком Электронных документов. Все действия Пользователей Клиента в системе «Интернет-банкинг» записываются в электронные журналы, сформированные системой «Интернет-банкинг».

При обнаружении несанкционированного доступа и/или попыток такого доступа к информации, составляющей банковскую тайну, ее несанкционированного изменения, осуществления несанкционированного платежа или перевода денег и иных несанкционированных действий, а также ситуаций, представляющих угрозу информационной безопасности Банка и Клиента, возникающих при предоставлении Банком электронных банковских услуг, Банк уведомляет об этом Клиента, не позднее следующего рабочего дня после их обнаружения путем направления таких уведомлений по уполномоченным электронным каналам связи и незамедлительно принимает все необходимые меры для устранения их последствий и предотвращения их появления в будущем.

Заключение

Система защиты информации – комплекс средств, направленных на повышение уровня защищенности информационной системы. Этот комплекс включает мероприятия организационного и инженерно-технического характера. Организационные средства являются основой системы защиты информации, а инженерно-технические применяются по мере необходимости.

Система защиты информации создается для объекта информатизации. Цель создания системы — обеспечение целостности, доступности и конфиденциальности обрабатываемой на объекте информации.

Как правило, системы защиты информации проектируются или, по меньшей мере, предусматриваются в преддверии либо в рамках рассмотрения вопроса о проектировании сети или ИТ-инфраструктуры. Такой подход позволяет заранее выявить риски, угрозы, определить структуру, компоненты, механизмы, технологии и другие составляющие будущей системы защиты. Тем не менее, формирование системы защиты информации возможно и позже, например, в рамках модернизации существующей ИТ-инфраструктуры либо при необходимости замены системы защиты на более современную и эффективную.

Сегодня на рынке есть продукты, с помощью которых любой банк может организовать надежную систему защиты информации от несанкционированного доступа и нецелевого использования. Правда, при их выборе нужно быть очень осмотрительным. В идеале этим должны заниматься собственные специалисты соответствующего уровня. Допускается использование услуг посторонних компаний. Однако в этом случае возможна ситуация, когда банку будет искусно навязано не адекватное программное обеспечение, а то, которое выгодно фирме – поставщику. Между тем сделать правильный выбор совсем несложно. Но здесь есть «подводный камень», о котором необходимо помнить. В идеальном случае система информационной безопасности банка должна быть единой. То есть все подсистемы должны интегрироваться в существующую информационную систему и, желательно, иметь общее управление. В противном случае неминуемы повышенные трудозатраты на администрирование защиты и увеличение рисков из-за ошибок в управлении.

Для пользователей систем удаленного банковского обслуживания класса «клиент—банк» вопрос защиты передаваемых данных особенно актуален, поскольку каждый клиент беспокоится за целость и конфиденциальность своих денежных средств и переводов, он выбирает для хранения активов тот банк, который более надежен. К счастью, сейчас существует богатый выбор сертифицированных криптографических средств.

Основной вывод, который можно сделать из анализа развития банковской отрасли, заключается в том, что автоматизация и компьютеризация банковской деятельности (и денежного обращения в целом) продолжает возрастать. Основные изменения в банковской индустрии за последние десятилетия связаны именно с развитием информационных технологий. Можно прогнозировать дальнейшее снижение оборота наличных денег и постепенный переход на безналичные расчеты с использованием пластиковых карт, сети Интернет и удаленных терминалов управления счетом юридических лиц.

В связи с этим следует ожидать дальнейшее динамичное развитие средств информационной безопасности банков, поскольку их значение постоянно возрастает.

Список использованной литературы

- Федеральный закон об информации, информационных технологиях и защите информации (Принят Гос. Думой 8 июля 2006 года, одобрен Советом Федерации 14 июля 2006 года).

- А. Клейменов, А. М. Петраков ; под ред. С. А. Клейменова. - 5-е изд., стер. - М. : Академия, 2012. - 336 с. - (Высшее профессиональное образование. Информатика и вычислительная техника). - Библиогр.: с. 327.

- Бабаш А.В. Информационная безопасность. Лабораторный практикум: учеб. пособие.- М.: КНОРУС, 2013.-135 с.

- Баранова Е.К., Бабаш А.В. Информационная безопасность и защита информации: учеб. пособие.- 2-е изд.- М.: РИОР: ИНФРА-М, 2014.-256 с.

- Баранова, Е. К. Основы информатики и защиты информации [Электронный ресурс] : Учеб. пособие / Е. К. Баранова. - М. : РИОР : ИНФРА-М, 2013. - 183 с.

- Галатенко В.А. Стандарты информационной безопасности. Интернет-Университет Информационных Технологий 2012 г. - 264 страницы

- Городов О. А. Информационно право: учебник – М.:ТК Велби, Изд-во Проспект, 2013. – 248 с.

- Доктрина информационной безопасности Российской Федерации (утв. Президентом РФ от 9 сентября 2000 г. N Пр-1895) // РГ от 28.09.2000 г. N 187.

- Ефимова, Л.Л. Информационная безопасность детей. Российский и зарубежный опыт: Монография. / Л.Л. Ефимова, С.А. Кочерга. - М.: ЮНИТИ, 2015. - 239 c.

- Жук А.П. и др. Защита информации: учеб. пособие.- М.: ИНФРА-М, 2013.-392 с.

- Журнал. Проблемы информационной безопасности. Компьютерные системы.

- Информационная безопасность компьютерных систем и сетей: Учебное пособие / В.Ф. Шаньгин. - М.: ИД ФОРУМ: ИНФРА-М, 2012. - 416 с.

- Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с.

- Комплексная защита информации в корпоративных системах: Учебное пособие / В.Ф. Шаньгин. - М.: ИД ФОРУМ: НИЦ ИНФРА-М, 2013. - 592 с.

- Конотопов, М.В. Информационная безопасность. Лабораторный практикум / М.В. Конотопов. - М.: КноРус, 2013. - 136 c.

- Мельников, Д.А. Информационная безопасность открытых систем: учебник / Д.А. Мельников. - М.: Флинта, 2013. - 448 c.

- Мэйволд Э. Безопасность сетей. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 572 с.

- Партыка, Т.Л. Информационная безопасность: Учебное пособие / Т.Л. Партыка, И.И. Попов. - М.: Форум, 2012. - 432 c.

- Петров, С.В. Информационная безопасность: Учебное пособие / С.В. Петров, И.П. Слинькова, В.В. Гафнер. - М.: АРТА, 2012. - 296 c.

- Проскурин В.Г. Защита программ и данных: учеб. пособие .- М.: Академия, 2012.-208 с.

- Смирнов, А.А. Обеспечение информационной безопасности в условиях виртуализации общества. Опыт Европейского Союза : монография / А.А. Смирнов .— М. : ЮНИТИ-ДАНА, 2012 .— 160 с. — (Научные издания для юристов) .— ISBN 978-5-238-02259-8

- Чернуха, Ю.В. Методы и средства защиты компьютерной информации. Ч.1-2. Основы криптографической защиты компьютерной информации: учеб. пособие/ИМСИТ.-Краснодар: Изд-во ИМСИТ,2012.-88 с.

- Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. - 702 c.

- Шаньгин, В.Ф. Информационная безопасность компьютерных систем и сетей. Рекомендовано МО РФ ISBN 978-5-8199-0331-5, 978-5-16-003132-3; 2014 г

-

Ефимова, Л.Л. Информационная безопасность детей. Российский и зарубежный опыт: Монография. / Л.Л. Ефимова, С.А. Кочерга. - М.: ЮНИТИ, 2015. - 239 c. ↑

-

Конотопов, М.В. Информационная безопасность. Лабораторный практикум / М.В. Конотопов. - М.: КноРус, 2013. - 136 c. ↑

-

Мельников, Д.А. Информационная безопасность открытых систем: учебник / Д.А. Мельников. - М.: Флинта, 2013. - 448 c. ↑

-

Партыка, Т.Л. Информационная безопасность: Учебное пособие / Т.Л. Партыка, И.И. Попов. - М.: Форум, 2012. - 432 c. ↑

-

Петров, С.В. Информационная безопасность: Учебное пособие / С.В. Петров, И.П. Слинькова, В.В. Гафнер. - М.: АРТА, 2012. - 296 c. ↑

-

Ефимова, Л.Л. Информационная безопасность детей. Российский и зарубежный опыт: Монография. / Л.Л. Ефимова, С.А. Кочерга. - М.: ЮНИТИ, 2015. - 239 c. ↑

-

Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. - 702 c. ↑

-

Петров, С.В. Информационная безопасность: Учебное пособие / С.В. Петров, И.П. Слинькова, В.В. Гафнер. - М.: АРТА, 2012. - 296 c. ↑

-

Петров, С.В. Информационная безопасность: Учебное пособие / С.В. Петров, И.П. Слинькова, В.В. Гафнер. - М.: АРТА, 2012. - 296 c. ↑

-

Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. - 702 c. ↑

-

Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. - 702 c. ↑

-

Мэйволд Э. Безопасность сетей. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 572 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Жук А.П. и др. Защита информации: учеб. пособие.- М.: ИНФРА-М, 2013.-392 с. ↑

-

Баранова Е.К., Бабаш А.В. Информационная безопасность и защита информации: учеб. пособие.- 2-е изд.- М.: РИОР: ИНФРА-М, 2014.-256 с. ↑

-

Жук А.П. и др. Защита информации: учеб. пособие.- М.: ИНФРА-М, 2013.-392 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

- Предмет, метод предпринимательского права и принципы предпринимательского права (Предмет, метод предпринимательского права и принципы предпринимательского права)

- ОБЩИЕ ПОЛОЖЕНИЯ О КЛАССИФИКАЦИИ ДОГОВОРОВ (ОСНОВНЫЕ КЛАССИФИКАЦИИ ДОГОВОРОВ)

- Учет наличных денежных средств в кассе предприятия (Теоретические основы учета денежных средств в кассе предприятия)

- Первичные учетные ДОКУМЕНТЫ: понятие, сущность, нормативное регулирование

- Административная и уголовная ответственность за нарушение авторских и смежных прав (Административная ответственность за нарушение авторских и смежных прав)

- Изучение покупательского спроса и формирование товарного ассортимента в магазине (на примере ИП Дмитриева магазин «Детская обувь»)

- Понятие и виды ценных бумаг (Ценные бумаги как объект гражданского права)

- Комплексный анализ правовых механизмов защиты чести, достоинства и деловой репутации граждан

- Изучение проблем, связанных с понятием наследственного права и анализ наследования по закону и по завещанию

- Гражданско-правовое регулирование творческой деятельности

- Нотариальная деятельность в Российской Федерации (История осуществления нотариальной деятельности в России)

- Проектирование реализации операций бизнес-процесса «Управление документооборотом». .