Проектирование маршрутизации в трёх двухуровневых сетях с использованием протокола RIP

Содержание:

ВВЕДЕНИЕ

При проектировании сети в компании, которая хочет обеспечить быстродействии и функциональность работы всех it сервисов необходимо уделять должную долю внимания на настройку маршрутизации.

Протокол динамической маршрутизации позволяет отслеживать изменения в сети: он информирует об этих изменениях все остальные маршрутизаторы. Использование статической маршрутизации не оптимизирует процесс, а напротив, вынуждает системного администратора вручную менять настройки таблиц маршрутизации

Д. Дэвиса, Д. Барбера, В. Прайса, В. Вилингера, Д. Вильсона, Д. Рахсона и др. – все эти ученые занимались вопросами организации и построения компьютерных мобильных сетей, в том числе и вопросам маршрутизации, посвящены работы отечественных ученых

Доставление данных адресату происходит через транзитные узлы и их интерфейсов – это позволяет определить маршрут и его последовательность. Это очень сложная задача, которая требует бережного и внимательного отношения к себе, особенно, когда бывает несколько сетевых интерфейсов, которые создают множество путей. Чаще всего выбор останавливают на одном оптимальном по некоторому критерию маршруте.

Есть несколько критериев оценки оптимальности маршрутизации: загруженность каналов связи; номинальная пропускная способность и задержки, вносимые каналами; надежность каналов и транзитных узлов; количество промежуточных транзитных узлов.

Что такое динамическая маршрутизация. Это процесс протокола маршрутизации, определяющий взаимодействие устройства с соседними маршрутизаторами. Маршрутизатор будет обновлять сведения о каждой изученной им сети.

Протокол RIP – дистанционно векторный протокол внутренней маршрутизации. Он обрабатывает, получает и рассылает векторы IP-сетей, находящихся в области действия протокола.

Цель работы: оценить релевантность и необходимость, а также спроектировать маршрутизацию в трёх двухуровневых сетях с использованием протокола RIP в компании ООО «ЛИКВИД»

Для достижения поставленной цели предполагается решить комплекс взаимосвязанных задач:

1. Исследовать, изучить научную литературу про протокол RIP.

2. Выявить, исследовать, изучить, рассмотреть основные определения и формулировки.

3. Применять полученную информацию на практике.

Задачи:

- анализ специфики деятельности предприятия, основных направлений его работы;

- анализ архитектуры локальной вычислительной сети;

- анализ архитектуры информационной безопасности;

- оценка использования систем виртуализации;

- изучить настройку маршрутизации в сети с помощью протокола RIP.

Объект исследования – ООО «ЛИКВИД».

Предмет исследования – использование телекоммуникационных технологий в работе ООО «ЛИКВИД».

1. ТЕХНИКО-ЭКОНОМИЧЕСКАЯ ХАРАКТЕРИСТИКА ПРЕДМЕТНОЙ ОБЛАСТИ И ПРЕДПРИЯТИЯ

1.1 Характеристика предприятия и его деятельности

Международная ИТ-компания, поставщик ИТ-решений и сервисов, работающий на рынках России, восточной Европы, центральной Азии, Америки, Индии и Юго-Восточной Азии. Компания предлагает частные и публичные облачные решения, комплексные технологические решения, лицензирование программного обеспечения, поставку аппаратного обеспечения и сопутствующие услуги.

Компания является партнером более чем 3000 поставщиков программного и аппаратного обеспечения, имеет высочайшие партнерские статусы таких компаний, как Microsoft, Oracle, Adobe, Veeam, EMC, Cortado, Symantec, Dell, VMware, Citrix, Autodesk, Лаборатория Касперского, ITooLabs, Amby и других.

Компания основана в 1997 году в Москве как поставщик научного программного обеспечения.

Общество с ограниченной ответственностью "ЛИКВИД"' создано в соответствии ФЗ РФ от 08.02.98г. № 14-ФЗ «Об обществах с ограниченной ответственностью» зарегистрировано 21 июля 2005 года по адресу: Москва, улица первомайская дом 10. строение 1.

Основной деятельностью компании являются продажи. Динамику и общие цифры можно посмотреть в таблице 1.

Таблица 1.

Динамика продаж ООО «ЛИКВИД»

|

Наименование характеристики (показателя) |

2015 |

2016 |

2017 |

2018 |

|

Объем продаж (ед.) |

12000 |

14000 |

13500 |

14700 |

|

Число постоянных клиентов (компаний) |

786 |

786 |

786 |

786 |

|

Прибыль (млн. руб.) |

2 |

3 |

2,65 |

4 |

Благодаря таблицы можно увидеть, что прирост прибыли компании, планомерно растет с каждым годом. Однако из-за отсутствия автоматизации и улучшения качества работы сети не позволяют выйти ООО «ЛИКВИД» на новый рыночный уровень и расти с ускоренным темпом.

1.2. Современные методы построения сетей для решения сходных задач

Сегодня стек TCP/IP широко используется как в глобальных, так и в локальных сетях. Этот стек имеет иерархическую структуру, в которой определено четыре уровня (рис. 14.1). Прикладной уровень стека TCP/IP соответствует трем верхним уровням модели OSI: прикладному, представления и сеансовому. Он объединяет сервисы, предоставляемые системой пользовательским приложениям. За долгие годы применения в сетях различных стран и организаций стек TCP/IP накопил большое количество протоколов и служб прикладного уровня. К ним относятся такие распространенные протоколы, как протокол передачи файлов (File Transfer Protocol, FTP), протокол эмуляции терминала telnet, простой протокол передачи почты (Simple Mail Transfer Protocol, SMTP), протокол передачи гипертекста (Hypertext Transfer Protocol, HTTP) и многие другие. Протоколы прикладного уровня развертываются на хостах1. Транспортный уровень стека TCP/IP может предоставлять вышележащему уровню два типа сервиса:

- гарантированную доставку обеспечивает протокол управления передачей (Transmission Control Protocol, TCP);

- доставку по возможности, или с максимальными усилиями, обеспечивает протокол пользовательских дейтаграмм (User Datagram Protocol, UDP).

Для того чтобы обеспечить надежную доставку данных, протокол TCP предусматривает установление логического соединения, что позволяет ему нумеровать пакеты, подтверждать их прием квитанциями, в случае потери организовывать повторные передачи, распознавать и уничтожать дубликаты, доставлять прикладному уровню пакеты в том порядке, в котором они были отправлены. Благодаря этому протоколу объекты на хосте-отправителе и хосте-получателе могут поддерживать обмен данными в дуплексном режиме. TCP дает возможность без ошибок доставить сформированный на одном из компьютеров поток байтов на любой другой компьютер, входящий в составную сеть. Второй протокол этого уровня, UDP, является простейшим дейтаграммным протоколом, который используется тогда, когда задача надежного обмена данными либо вообще не ставится, либо решается средствами более высокого уровня — прикладным уровнем или пользовательскими приложениями. В функции протоколов TCP и UDP входит также исполнение роли связующего звена между прилегающими к транспортному уровню прикладным и сетевым уровнями. От прикладного протокола транспортный уровень принимает задание на передачу данных с тем или иным качеством прикладному уровню-получателю. Нижележащий сетевой уровень протоколы TCP и UDP рассматривают как своего рода инструмент, не очень надежный, но способный перемещать пакет в свободном и рискованном путешествии по составной сети.

Программные модули, реализующие протоколы TCP и UDP, подобно модулям протоколов прикладного уровня устанавливаются на хостах.

1.2.1 RIP версии 1 и RIP версия 2 и аутентификация

RIP v.1 не поддерживает маски, т. е. он распространяет между маршрутизаторами информацию только о номерах сетей и расстояниях до них, но не о масках этих сетей, считая, что все адреса принадлежат к стандартным классам A, B или С. RIP v.2 передает данные о масках сетей, поэтому он в большей степени соответствует современным требованиям.

RIP версии 1 не поддерживает аутентификацию. Если мы отправляем и получаем RIP Version2, мы можем включить проверку подлинности RIP на интерфейсе.

Ключевой блок (KeyChain) определяет набор ключей, которые можно использовать на интерфейсе. Если Ключевой блок не настроен проверка подлинности не выполняется на этом интерфейсе.

1.2.2 Методы борьбы с ложными маршрутами в протоколе RIP

Несмотря на то что протокол RIP не способен полностью исключить переходные состояния в сети, когда некоторые маршрутизаторы пользуются устаревшей информацией о несуществующих уже маршрутах, отчасти подобные проблемы решаются при помощи специальных методов.

Так, трудности, возникающие от появления петли между соседними маршрутизаторами, предотвращаются с помощью метода, получившего название «расщепление горизонта» (splithorizon). Он заключается в том, что маршрутная информация о некоторой сети, хранящаяся в таблице маршрутизации, никогда не передается маршрутизатору, от которого она получена (это тот маршрутизатор, который является следующим в данном маршруте).

Однако расщепление горизонта не помогает в тех случаях, когда петли образуют не два, а несколько маршрутизаторов.

Для предотвращения зацикливания пакетов по составным петлям при отказах связей применяется два других приема, называемых «принудительные обновления» (triggeredupdate) и «замораживание изменений» (holddown).

Способ принудительных обновлений состоит в том, что, получив данные об изменении метрики до какой-либо сети, маршрутизатор не ждет истечения периода передачи таблицы маршрутизации, а передает данные об изменившемся маршруте немедленно. Этот прием помогает во многих случаях предотвратить передачу устаревших сведений об отказавшем маршруте, но он перегружает сеть служебными сообщениями, поэтому принудительные объявления также делаются с некоторой задержкой. В связи с этим возможна ситуация, когда регулярное обновление на каком-либо маршрутизаторе опередит поступление принудительного обновления от предыдущего маршрутизатора в цепочке, и данный маршрутизатор успеет передать по сети устаревшую информацию о несуществующем маршруте.

Второй прием позволяет исключить подобные ситуации. Он связан с введением тайм-аута на принятие новых данных о только что ставшей недоступной сети и предотвращает принятие устаревших сведений о конкретном маршруте от тех из них, кто находится на некотором расстоянии от отказавшей связи и передает устаревшие сведения о ее работоспособности.

Предполагается, что в течение тайм-аута замораживания изменений эти маршрутизаторы вычеркнут данный маршрут из своих таблиц, так как не получат о нем новых записей и не будут распространять устаревшую информацию.

2. РАЗРАБОТКА ПРОЕКТНЫХ РЕШЕНИЙ

2.1. Разработка и обоснование структуры сети

Будучи простым в реализации, этот протокол чаще всего используется в небольших сетях. Для IP имеются две версии RIP — RIPvl и RIPv2. Протокол RIPvl не поддерживает масок. Протокол RIPv2 передает информацию о масках сетей, поэтому он в большей степени соответствует требованиям сегодняшнего дня.

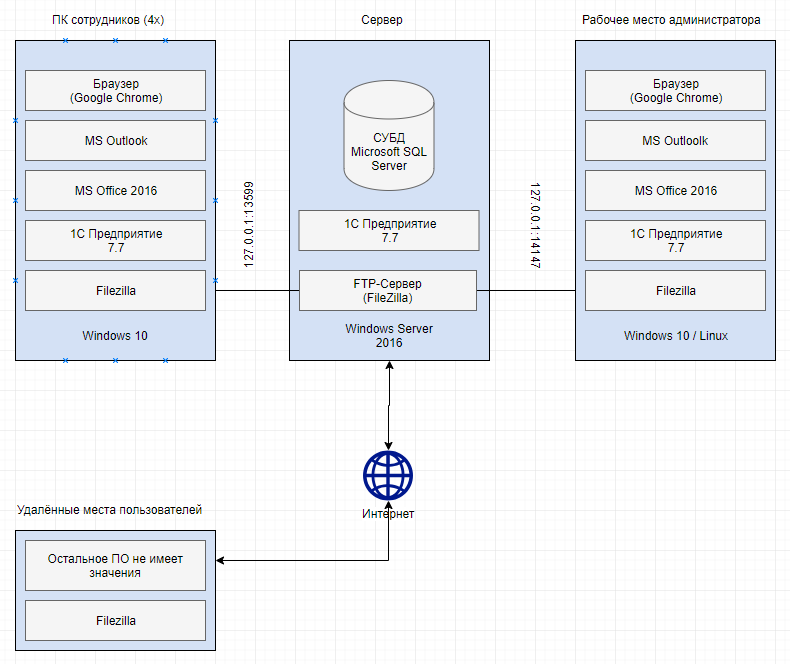

Программная архитектура компании представлена на рисунке ниже (Рисунок 1)

Рисунок 1. Программная архитектура предприятия

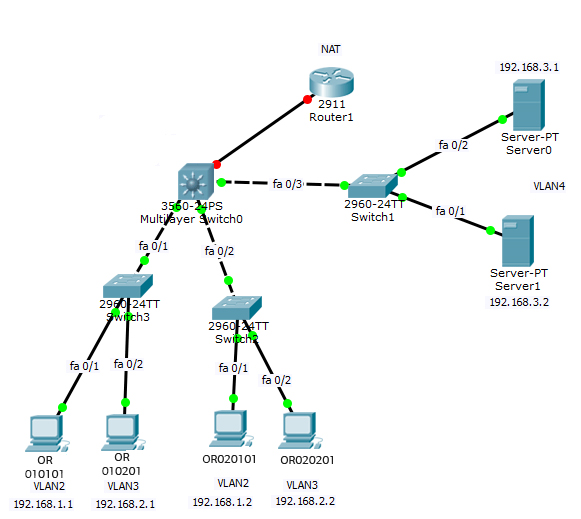

Компьютерная сеть предприятия показана на рисунке 2.

Рисунок 2. Компьютерная сеть предприятия

2.2. Выбор и обоснование используемых протоколов

2.2.1 Обзор протокола RIP

Алгоритмы маршрутизации по вектору расстояний (distance vector routing) работают, опираясь на таблицы (то есть векторы), поддерживаемые всеми маршрутизаторами и содержащие сведения о кратчайших известных путях к каждому из возможных адресатов и о том, какое соединение следует при этом использовать. Для обновления данных этих таблиц производится обмен информацией с соседними маршрутизаторами. В результате маршрутизатор знает наилучший способ добраться до любого адреса назначения.

Алгоритм маршрутизации по вектору расстояний иногда называют по именам его создателей распределенным алгоритмом Беллмана—Форда (Bellman—Ford) (Bellman, 1957; Ford и Filkerson, 1962). Этот алгоритм изначально применялся в сети ARPANET и в Интернете был известен под названием RIP.

Маршрутизация служит для приема пакета от одного устройства и передачи его по сети другому устройству через другие сети. Если в сети нет маршрутизаторов, то не поддерживается маршрутизация. Маршрутизаторы направляют (перенаправляют) трафик во все сети, составляющие объединенную сеть (Рисунок 3).

Рисунок 3. Маршрутизация RIP протокола

Для маршрутизации пакета маршрутизатор должен владеть следующей информацией:

- Адрес назначения

- Соседний маршрутизатор, от которого он может узнать об удаленных сетях

- Доступные пути ко всем удаленным сетям

- Наилучший путь к каждой удаленной сети

- Методы обслуживания и проверки информации о маршрутизации

Маршрутизатор узнает об удаленных сетях от соседних маршрутизаторов или от сетевого администратора. Затем маршрутизатор строит таблицу маршрутизации, которая описывает, как найти удаленные сети.

Если сеть подключена непосредственно к маршрутизатору, он уже знает, как направить пакет в эту сеть. Если же сеть не подключена напрямую, маршрутизатор должен узнать (изучить) пути доступа к удаленной сети с помощью статической маршрутизации (ввод администратором вручную местоположения всех сетей в таблицу маршрутизации) или с помощью динамической маршрутизации.

Периодически (раз в 30 сек) каждый маршрутизатор посылает широковещательно копию своей маршрутной таблицы всем соседям-маршрутизаторам, с которыми связан непосредственно. Маршрутизатор-получатель просматривает таблицу. Если в таблице присутствует новый путь или сообщение о более коротком маршруте, или произошли изменения длин пути, эти изменения фиксируются получателем в своей маршрутной таблице. Протокол RIP должен быть способен обрабатывать три типа ошибок:

- Циклические маршруты.

- Для подавления нестабильностей RIP должен использовать малое значение максимально возможного числа шагов (не более 16).

- Медленное распространение маршрутной информации по сети создает проблемы при динамичном изменении маршрутной ситуации (система не поспевает за изменениями). Малое предельное значение метрики улучшает сходимость, но не устраняет проблему.

Основное преимущество алгоритма вектора расстояний - его простота. Действительно, в процессе работы маршрутизатор общается только с соседями, периодически обмениваясь с ними копиями своих таблиц маршрутизации. Получив информацию о возможных маршрутах от всех соседних узлов, маршрутизатор выбирает путь с наименьшей стоимостью и вносит его в свою таблицу.

Недостатки RIP.

- RIP не работает с адресами субсетей. Если нормальный 16-бит идентификатор ЭВМ класса B не равен 0, RIP не может определить является ли не нулевая часть cубсетевым ID, или полным IP-адресом.

- RIP требует много времени для восстановления связи после сбоя в маршрутизаторе (минуты). В процессе установления режима возможны циклы.

- Число шагов важный, но не единственный параметр маршрута, да и 15 шагов не предел для современных сетей.

2.2.3 Обзор протокола OSPF

Протокол OSPF (Open Shortest Path First — выбор кратчайшего пути первым) является последним (он принят в 1991 году) протоколом, основанном на алгоритме состояния связей, и обладает многими особенностями, ориентированными на применение в больших гетерогенных сетях.

OSPF разбивает процедуру построения таблицы маршрутизации на два этапа, к первому относится построение и поддержание базы данных о состоянии связей сети, ко второму — нахождение оптимальных маршрутов и генерация таблицы маршрутизации. Построение и поддержание базы данных о состоянии связей сети. Связи сети могут быть представлены в виде графа, в котором вершинами графа являются маршрутизаторы и подсети, а ребрами — связи между ними (рис. 4). Каждый маршрутизатор обменивается со своими соседями той информацией о графе сети, которой он располагают к данному моменту. Этот процесс похож на процесс распространения векторов расстояний до сетей в протоколе RIP, однако сама информация качественно иная — это информация о топологии сети. Сообщения, с помощью которых распространяется топологическая информация, называются объявлениями о состоянии связей (Link State Advertisement, LSA) сети. При транзитной передаче объявлений LSA маршрутизаторы не модифицируют информацию, как это происходит в дистанционно-векторных протоколах, в частности в RIP, а передают ее в неизменном виде. В результате все маршрутизаторы сети сохраняют в своей памяти идентичные сведения о текущей конфигурации графа связей сети (Рисунок 4).

Рисунок 4. Граф сети, построенный протоколом OSPF

Для контроля состояния связей и соседних маршрутизаторов маршрутизаторы OSPF передают друг другу особые сообщения HELLO каждые 10 секунд. Небольшой объем этих сообщений делает возможным частое тестирование состояния соседей и связей с ними.

В том случае, когда сообщения HELLO перестают поступать от какого-либо непосредственного соседа, маршрутизатор делает вывод о том, что состояние связи изменилось с работоспособного на неработоспособное, и вносит соответствующие коррективы в свою топологическую базу данных. Одновременно он отсылает всем непосредственным соседям объявление LSA об этом изменении, те также вносят исправления в свои базы данных и в свою очередь рассылают данное объявление LSA своим непосредственным соседям. Нахождение оптимальных маршрутов и генерация таблицы маршрутизации. Задача нахождения оптимального пути на графе является достаточно сложной и трудоемкой. В протоколе OSPF для ее решения используется итеративный алгоритм Дейкстры. Каждый маршрутизатор сети, действуя в соответствии с этим алгоритмом, ищет оптимальные маршруты от своих интерфейсов до всех известных ему подсетей.

В каждом найденном таким образом маршруте запоминается только один шаг — до следующего маршрутизатора. Данные об этом шаге и попадают в таблицу маршрутизации. Если состояние связей в сети изменилось и произошла корректировка графа сети, каждый маршрутизатор заново ищет оптимальные маршруты и корректирует свою таблицу маршрутизации. Аналогичный процесс происходит и в том случае, когда в сети появляется новая связь или новый сосед, объявляющие о себе с помощью своих сообщений HELLO.

При работе протокола OSPF конвергенция таблиц маршрутизации к новому согласованному состоянию происходит достаточно быстро, быстрее, чем в сетях, в которых работают дистанционно-векторные протоколы. Это время состоит из времени распространения по сети объявления LSA и времени работы алгоритма Дейкстры, который обладает быстрой сходимостью.

Однако вычислительная сложность этого алгоритма предъявляет высокие требования к мощности процессоров маршрутизаторов. Когда состояние сети не меняется, то объявления о связях не генерируются, топологические базы данных и таблицы маршрутизации не корректируются, что экономит пропускную способность сети и вычислительные ресурсы маршрутизаторов.

Однако у этого правила есть исключение: каждые 30 минут маршрутизаторы OSPF обмениваются всеми записями базы данных топологической информации, то есть синхронизируют их для более надежной работы сети. Так как этот период достаточно большой, то данное исключение незначительно сказывается на загрузке сети.

Кроме того, известные положительные свойства протокола OSPF: устойчивое поведение при изменениях топологии сети, меньшие объемы служебного трафика по сравнению с протоколом RIP, а также возможность деления сети на области — полностью наследуются протоколом MOSPF, что делает его весьма привлекательным для применения в больших сетях.

2.3 Выбор и обоснование решений по техническому и программному обеспечению сети

В качестве сетевой операционной системы выбрана Windows Server 2016.

Администрирование сетевых служб связано с локальной сетью, приложениями, информационной безопасностью, доступам к данным.

Перечень сетевых служб, используемых в сети ООО «ЛИКВИД» приведен в таблице 3.

Таблица 3.

Перечень сетевых служб, используемых в сети

ООО «ЛИКВИД»

|

№ |

Служба |

Описание |

|

1 |

DHCP |

Выдача IP-адреса |

|

2 |

DNS |

Служба домена |

|

3 |

SQL Server |

Доступ к данным |

|

4 |

Служба терминалов |

Работа в режиме клиента терминалов |

|

5 |

Web-сервер |

Работа Web-сервера |

|

6 |

Kaspersky Net Agent |

Работа антивирусной системы |

|

7 |

FileZilla |

Работа с FTP сервером |

Продолжение таблицы 3.

Таблица 4.

IP – адресация рабочих станций

|

№ узла |

Отдел |

Имя рабочей станции |

IP-адрес |

Маска подсети |

Свободные IP-адреса |

|

1 |

1 |

OR010101 |

10.1.1.11 |

255.255.255.0 |

10.1.1.12-10.1.1.20 |

|

1 |

2 |

OR010201 |

10.1.1.21 |

255.255.255.0 |

10.1.1.23-10.1.1.30 |

|

1 |

3 |

OR010202 |

10.1.1.22 |

255.255.255.0 |

|

|

1 |

4 |

OR010401 |

10.1.1.41 |

255.255.255.0 |

10.1.1.42-10.1.1.5 |

|

1 |

5 |

OR010501 |

10.1.1.51 |

255.255.255.0 |

10.1.1.52-10.1.1.60 |

|

2 |

1 |

OR020101 |

10.1.2.11 |

255.255.255.0 |

10.1.2.12-10.1.2.40 |

|

2 |

3 |

OR020302 |

10.1.2.31 |

255.255.255.0 |

|

|

3 |

1 |

OR030301 |

10.1.3.11 |

255.255.255.0 |

10.1.3.12-10.1.3.20 |

|

3 |

3 |

OR030301 |

10.1.3.31 |

255.255.255.0 |

10.1.1.33-10.1.1.40 |

|

3 |

3 |

OR030302 |

10.1.3.32 |

255.255.255.0 |

|

|

4 |

5 |

OR040501 |

10.1.4.51 |

255.255.255.0 |

10.1.4.12-10.1.4.12 |

|

4 |

5 |

OR040501 |

10.1.4.52 |

255.255.255.0 |

10.1.4.32-10.1.4.32 |

|

4 |

6 |

OR040601 |

10.1.4.61 |

255.255.255.0 |

10.1.4.62-10.1.4.70 |

|

5 |

1 |

OR050101 |

10.1.5.11 |

255.255.255.0 |

10.1.5.12-10.1.5.13 |

|

5 |

7 |

OR050701 |

10.1.5.71 |

255.255.255.0 |

10.1.3.73-10.1.3.80 |

|

5 |

7 |

OR050702 |

10.1.5.72 |

255.255.255.0 |

|

|

6 |

2 |

OR060201 |

10.1.6.21 |

255.255.255.0 |

10.1.6.12-10.1.6.14 |

|

6 |

6 |

OR060601 |

10.1.6.61 |

255.255.255.0 |

10.1.6.63-10.1.6.70 |

|

6 |

6 |

OR060602 |

10.1.6.62 |

255.255.255.0 |

|

|

7 |

5 |

OR070502 |

10.1.7.52 |

255.255.255.0 |

10.1.7.53-10.1.7.60 |

|

7 |

5 |

OR070501 |

10.1.7.51 |

255.255.255.0 |

|

|

7 |

3 |

OR080301 |

10.1.7.31 |

255.255.255.0 |

10.1.7.32-10.1.7.40 |

Разграничение доступа к информационным ресурсам осуществляется программным путем. Согласно условиям задания, необходимо обеспечить распределение служб по отделам в следующем количестве (таблица 5).

Таблица 5.

Распределение сетевых служб по отделам.

|

Отделы |

1 |

2 |

3 |

4 |

|

Службы |

||||

|

DNS |

2 |

2 |

2 |

|

|

HTTP |

7 |

7 |

7 |

Для решения задачи разграничения доступа необходимо провести разграничение доступа в DNS и НТТР – серверах согласно таблице 6.

Таблица 6.

Разграничение доступа к информационным ресурсам.

|

Служба |

IP-адреса рабочих станций, с которых разрешен доступ |

|

DNS |

11.1.*.12-11.1.*.50 |

|

HTTP |

11.1.*.22-11.1.*.60 |

Архитектура локальной вычислительной сети ООО «ЛИКВИД» включает в себя решения базе решений от Windows Server 2016.

Текущего ПО хватает для работы и реализации RIP маршрутизации в компании

При попытке получения доступа с рабочей станции к соответствующему сервису происходит проверка IP-адреса, если данный адрес входит в диапазон разрешённых, то доступ разрешается, в противном случае отклоняется.

2.4. Контрольный пример реализации сети и его описание

Для измерения расстояния до сети стандарты протокола RIP допускают различные виды метрик: хопы, значения пропускной способности, вносимые задержки, надежность сетей, а также любые комбинации этих метрик. Метрика должна обладать свойством аддитивности — метрика составного пути должна быть равна сумме метрик составляющих этого пути. В большинстве реализаций RIP используется простейшая метрика — количество хопов, то есть количество промежуточных маршрутизаторов, которые нужно преодолеть пакету до сети назначения. Мы разделим этот процесс на 5 этапов.

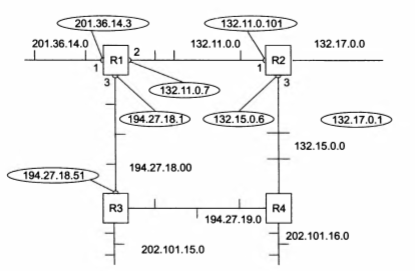

Этап 1 — создание минимальной таблицы. Данная составная сеть включает восемь IP- сетей, связанных четырьмя маршрутизаторами с идентификаторами: Rl, R2, R3 и R4.

Маршрутизаторы, работающие по протоколу RIP, могут иметь идентификаторы, однако для протокола они не являются необходимыми. В RIP-сообщениях эти идентификаторы не передаются. В исходном состоянии на каждом маршрутизаторе программным обеспечением стека ТСР/ IP автоматически создается минимальная таблица маршрутизации, в которой учитываются только непосредственно подсоединенные сети. На рисунке адреса портов маршрутизаторов в отличие от адресов сетей помещены в овалы. Таблица 7 позволяет оценить примерный вид минимальной таблицы маршрутизации маршрутизатора R1.

Таблица 7.

Минимальная таблица маршрутизации маршрута R1

|

Номер сети |

Адрес следующего маршрутизатора |

Порт |

Расстояние |

|

201.37.14.0 |

201.37.14.3 |

1 |

1 |

|

132.11.0.0 |

132.11.0.7 |

2 |

1 |

|

194.27.18.0 |

194.27.18.1 |

3 |

1 |

Минимальные таблицы маршрутизации в других маршрутизаторах выглядят соответственно, например, таблица маршрутизатора R2 состоит из трех записей (Таблица 8).

Таблица 8.

Минимальная таблица маршрутизации маршрута R2

|

Номер сети |

Адрес следующего маршрутизатора |

Порт |

Расстояние |

|

132.11.0. |

132.11.0.10 |

1 |

1 |

|

132.17.0.0 |

132.17.0.1 |

2 |

1 |

|

132.15.0.0 |

132.15.0.6 |

3 |

1 |

Этап 2 — рассылка минимальной таблицы соседям. После инициализации каждый маршрутизатор начинает посылать своим соседям сообщения протокола RIP, в которых содержится его минимальная таблица. RIP-сообщения передаются в дейтаграммах протокола UDP и включают два параметра для каждой сети: ее IP-адрес и расстояние до нее от передающего сообщение маршрутизатора.

По отношению к любому маршрутизатору соседями являются те маршрутизаторы, которым данный маршрутизатор может передать IP-пакет по какой-либо своей сети, не пользуясь услугами промежуточных маршрутизаторов. Например, для маршрутизатора R1 соседями являются маршрутизаторы R2 и R3, а для маршрутизатора R4 — маршрутизаторы R2 и R3.

Таким образом, маршрутизатор R1 передает маршрутизаторам R2 и R3 следующие сообщения:

- сеть 201.36.14.0, расстояние 1;

- сеть 132.11.0.0, расстояние 1;

- сеть 194.27.18.0, расстояние 1.

Этап 3 — получение RIP-сообщений от соседей и обработка полученной информации. После получения аналогичных сообщений от маршрутизаторов R2 и R3 маршрутизатор R1 наращивает каждое полученное поле метрики на единицу и запоминает, через какой порт и от какого маршрутизатора получена новая информация. Затем маршрутизатор начинает сравнивать новую информацию с той, которая хранится в его таблице маршрутизации. Таблица 9 является таблицей маршрутизации маршрута.

Таблица 9.

Таблица маршрутизации маршрута R1

|

Номер сети |

Адрес следующего маршрутизатора |

Порт |

Расстояние |

|

201.36.14.0 |

201.36.14.3 |

1 |

1 |

|

132.11.0.0 |

132.11.0.7 |

2 |

1 |

|

194.27.18.0 |

194.27.18.1 |

3 |

1 |

|

132.17.0.0 |

132.11.0.101 |

2 |

2 |

|

132.15.0.0 |

132.11.0.101 |

2 |

2 |

|

194.27.19.0 |

194.27.18.51 |

3 |

2 |

|

202.101.15.0 |

194.27.18.51 |

3 |

2 |

|

|

|

|

|

|

|

|

|

|

Записи с четвертой по девятую получены от соседних маршрутизаторов, и они претендуют на помещение в таблицу. Однако только записи с четвертой по седьмую попадают в таблицу, а записи восьмая и девятая — нет. Это происходит потому, что они содержат данные об уже имеющихся в таблице маршрутизатора R1 сетях, а расстояние до них больше, чем в существующих записях.

Протокол RIP замещает запись о какой-либо сети только в том случае, если новая информация имеет лучшую метрику (с меньшим расстоянием в хопах), чем имеющаяся. В результате в таблице маршрутизации о каждой сети остается только одна запись; если же имеется несколько записей, равнозначных в отношении путей к одной и той же сети, то все равно в таблице остается одна запись, которая пришла в маршрутизатор первая по времени. Для этого правила существует исключение: если худшая информация о какой- либо сети пришла от того же маршрутизатора, на основании сообщения которого была создана данная запись, то худшая информация замещает лучшую.

Аналогичные операции с новой информацией выполняют и остальные маршрутизаторы сети.

Этап 4 — рассылка новой таблицы соседям. Каждый маршрутизатор отсылает новое RIP- сообщение всем своим соседям. В этом сообщении он помещает данные обо всех известных ему сетях: как непосредственно подключенных, так и удаленных, о которых маршрутизатор узнал из RIP-сообщений.

Этап 5 — получение RIP-сообщений от соседей и обработка полученной информации. Этап 5 повторяет этап 3 — маршрутизаторы принимают RIP-сообщения, обрабатывают содержащуюся в них информацию и на ее основании корректируют свои таблицы маршрутизации. Посмотрим, как это делает маршрутизатор R1 (Таблица 10).

Таблица 10.

Таблица маршрутизации маршрута R1

|

Номер сети |

Адрес следующего маршрутизатора |

Порт |

Расстояние |

|

201.36.14.0 |

201.36.14.3 |

1 |

1 |

|

132.11.0.0 |

132.11.0.7 |

2 |

1 |

|

194.27.18.0 |

194.27.18.1 |

3 |

1 |

|

132.17.0.0 |

132.11.0.101 |

2 |

2 |

|

132.15.0.0 |

132.11.0.101 |

2 |

2 |

|

|

|

|

2 |

|

194.27.19.0 |

194.27.18.51 |

3 |

2 |

|

|

|

|

|

|

|

|

|

|

|

202.101.16.0 |

|

|

|

|

|

|

|

|

Продолжение таблицы 10

На этом этапе маршрутизатор R1 получает от маршрутизатора R3 информацию о сети 132.15.0.0, которую тот, в свою очередь, на предыдущем цикле работы получил от маршрутизатора R4. Маршрутизатор уже знает о сети 132.15.0.0, причем старая информация имеет лучшую метрику, чем новая, поэтому новая информация об этой сети отбрасывается.

О сети 202.101.16.0 маршрутизатор R1 узнает на этом этапе впервые, причем данные о ней приходят от двух соседей — от R3 и R4. Поскольку метрики в этих сообщениях указаны одинаковые, то в таблицу попадают данные, пришедшие первыми. В нашем примере считается, что маршрутизатор R2 опередил маршрутизатор R3 и первым переслал свое RIP-сообщение маршрутизатору R1.

Если маршрутизаторы периодически повторяют этапы рассылки и обработки RIP- сообщений, то за конечное время в сети установится корректный режим маршрутизации. Под корректным режимом маршрутизации здесь понимается такое состояние таблиц маршрутизации, когда все сети достижимы из любой сети с помощью некоторого рационального маршрута. Пакеты будут доходить до адресатов и не зацикливаться в петлях, подобных той, которая образуется на рис. 17.1, маршрутизаторами Rl, R2, R3 и R4.

Очевидно, если в сети все маршрутизаторы, их интерфейсы и соединяющие их линии связи остаются работоспособными, то объявления по протоколу RIP можно делать достаточно редко, например, один раз в день. Однако в сетях постоянно происходят изменения — меняется работоспособность маршрутизаторов и линий связи, кроме того, маршрутизаторы и линии связи могут добавляться в существующую сеть или же выводиться из ее состава.

ЗАКЛЮЧЕНИЕ

Протокол RIP — действительно очень несложный протокол. В этом и состоит его преимущество, но вместе с тем и основной недостаток, поскольку при использовании этого протокола могут очень часто возникать маршрутные циклы. Необходимость введения дополнительных средств вызвана стремлением предотвратить возникновение маршрутных циклов, но в результате протокол становится более сложным.

Использование протокола RIP упрощает работу с таблицами маршрутизации, он прост в использовании, но вместе с тем у него есть недостаток, так как при его использовании могут появляться маршрутные циклы. Использование дополнительных средств и инструментов решает эту проблем, но в то же время делает этот протокол сложным в использовании и теряет свою простоту.

В нашем случае, маршрутизация по RIP протоколу является простым и удобным решением в небольшой сети

Однако не стоит забывать, что протокол RIP маршрутизации имеет несомненный плюс в лице независимости. У него нет определенного поставщика. Это обеспечивает ему функциональную совместимость с оборудованием от разных поставщиков

Описания этих протоколов маршрутизации хранится в специальной таблице, называемой маршрутной. Она включает в себя данные пункты:

- IP-адрес места назначения.

- Метрика маршрута

- IP-адрес ближайшего маршрутизатора по пути к месту назначения

- Таймеры маршрута

В рамках данной работы проведен анализ ИТ-инфраструктуры ООО «ЛИКВИД»

В рамках выполнения работы было проведено решение следующих задач:

- Усовершенствование теоретических и практических знаний;

- анализ организационной структуры компании;

- оценка эффективности использования ресурсов ИС;

- анализ использования серверных ресурсов и средств виртуализации;

- анализ технологий маршрутизации и построения корпоративных сетей;

- настройка маршрутизации с помощью RIP протокола

СПИСОК ИСПОЛЬЗОВАННОЙ ЛИТЕРАТУРЫ

- Боченина, Н.В. Информационные технологиив менеджменте: Учебное пособие / С.В. Синаторов, О.В. Пикулик, Н.В. Боченина. - М.: Альфа-М: ИНФРА-М, 2013. - 346 с.

- Балдин, К.В. Бизнес-информатика. Учебник / Балдин К.В., Уткин В.Б., - 7-е изд. - М.:Дашков и К, 2017. - 395 с.

- Романов, А.Н. Информационные системы в экономике. /А.Н. Романов. - М.: Инфра-М, 2015. - 562 с.

- Коряковский, А.В. Информационные системы в организациях: Учебное пособие / А.О. Варфоломеева, А.В. Коряковский, В.П. Романов. - М.: НИЦ ИНФРА-М, 2016. - 383 с.

- Гаврилов, Л.П. Бизнес-информатика/ Л.П. Гаврилов. - М.: НИЦ Инфра-М, 2015. - 268 с.

- Черников, Б.В. Управленческие информационные технологии / Б.В. Черников. - 2-e изд., перераб. и доп. - М.: НИЦ Инфра-М, 2015. - 388 с.

- Федотова, Е.Л. Информационные технологии и системы: Учебное пособие / Е.Л. Федотова. - М.: ИД ФОРУМ: НИЦ Инфра-М, 2013. - 372 с.

- Гагарина, Л.Г. Информационные технологии: Учебное пособие / Е.Л. Румянцева, В.В. Слюсарь; Под ред. Л.Г. Гагариной. - М.: ИД ФОРУМ: НИЦ Инфра-М, 2013. - 206 с.

- Затонский, А.В. Информационные технологии: разработка информационных моделей и систем: Учеб. пос. / А.В.Затонский - М.: ИЦ РИОР: НИЦ ИНФРА-М, 2017 - 144с.

- Карпузова, В.И. Информационные технологии в менеджменте: Учебное пособие / В.И. Карпузова, Э.Н. Скрипченко, К.В. Чернышева, Н.В. Карпузова. - 2-e изд., доп. - М.: Вузовский учебник: НИЦ ИНФРА-М, 2015.

- Sebring M., Shellhouse E., Hanna M. & Whitehurst R. Expert Systems in Intrusion Detection: A Case Study. // Proceedings of the 11th National Computer Security Conference, 2009. – рр. 128-138.

- SrinivasMukkamala, Andrew H. Sung, Ajith Abraham, “Intrusion detection using an ensemble of intelligent paradigms.” // Journal of Network and Computer Applications, 2015

- Verbruggen H. B., Babuska R. Constructing fuzzy models by product space clustering // Fuzzy model identification. – Berlin: Springer, 2016. – рp. 53-90.

- Verwoerd Т., Hunt R. Intrusion detection techniques and approaches // Computer Communications. – 2012. – № 25.

- Автоматизированные информационные технологии. Под. ред. Г. А. Титоренко. – М.: Компьютер ЮНИТИ, 2013. – 336 с.

- Аграновский А. В. Статистические методы обнаружения аномального поведения в СОА. // Информационные технологии, 2015, № 1. – С. 61-64.

- Анализ защищенности: сетевой или системный уровень. Руководство по выбору технологии анализа защищенности. Пер. С англ. Лукацкого А. В., ЦаплеваЮ. Ю. Internet Security Systems, 2014. – C. 22-24.

- Булгаков М. В., Левшун Д. С. Основные проблемы обеспечения защиты линий связи систем физической безопасности // Материалы 9- й конференции «Информационные технологии в управлении» (ИТУ-2016). 4-6 октября 2016 г. СПб.: ОАО «Концерн «ЦНИИ «Электроприбор», 2016. – С.665-669.

- Васильев В. И., Катаев Т. Р., Свечников Л. А. Комплексный подход к построению интеллектуальной системы обнаружения атак. // Системы управления и информационные технологии. – Воронеж: Научная книга, 2017, – № 2. – С. 76-82.

- Понятие менеджмента. Менеджер и предприниматель (МЕНЕДЖЕР-РУКОВОДИТЕЛЬ, ЕГО ОСНОВНЫЕ ЧЕРТЫ)

- Понятие юридической ответственности ее цели и функции

- «Функционирование предприятия: сущность, цели и задачи»

- Теоретические аспекты формирование резервов по выданным кредитам

- Аналитические регистры налогового учета по налогу на прибыль (Теоретические аспекты налогового учета расчетов по налогу на прибыль)

- Систменый подход в менеджменте

- Понятие и виды наследования

- Изучение покупательского спроса и формирование товарного ассортимента в магазине. (на примере торгового предприятия) Теоретические основы исследования спроса в формировании стратегии товарной политики предприятия

- Формы государственного устройства (Понятие, формы государственного устройства)

- Организация бухгалтерского учета на предприятии (Терминология и нормативное обеспечение организации бухгалтерского учета)

- Понятие и признаки государства (Проблемы понятия, сущности и формы государства)

- Проектирование системы защищённого доступа к FTP-серверу организации ООО «ЛИКВИД»