Методика защиты информации в системах электронного документооборота (Основные требования к СЭД)

Содержание:

ВВЕДЕНИЕ

Современные организации производят и получают ежедневно огромное количество внутренних и внешних документов. Документы носят разнообразный характер, касаются вопросов различной актуальности, могут быть адресованы широкому кругу сотрудников или узкой группе лиц, быть срочными или требовать плановой работы. Успешно управлять непрерывным потоком документов позволяют специализированные системы.

Появление СЭД (систем электронного документооборота) кардинально изменило процедуру работы с документацией на предприятиях, а также предоставило крупным организациям широкие возможности для совершенствования.

Система электронного документооборота-- организационно-техническая система, контролирующая поток документов в организации и обеспечивающая создание, управление доступом и распространение электронных документов в корпоративной компьютерной сети. СЭД позволяет сократить временные затраты на обработку документов, повысить оперативность, наладить эффективное взаимодействие между отделами, поднять на качественно новый уровень управление бизнесом.

Спрос на СЭД появился в начале 90-х годов, на сегодняшний день рынок данного программного продукта достаточно развит и способен предложить широкий выбор систем с различным функционалом. Каждая компания выбирает программное решение, которое наиболее соответствует уровню ее развития и потребностям. Рынок предлагает решения для крупных компаний, малых и средних фирм. При этом целью СЭД является не искоренение бумажных документов, а создание благоприятной среды для эффективного функционирования и управления организацией.

Целью данной работы является повышение информационной грамотности пользователей систем электронного документооборота путем сбора и упорядочивания информации о данных системах.

Задачами данной работы являются:

- изучение понятия систем электронного документооборота;

- классифицирование систем электронного документооборота;

- обзор основных моментов в истории систем электронного документооборота;

- рассмотрение перспектив развития систем электронного документооборота;

- обзор ограничений доступа в системах электронного документооборота;

- изучение основных принципов и особенностей систем электронного документооборота.

В основу данного исследования легли работы Н. Н. Куняева и Г. Мингберга.

Кроме того, были изучены труды Ларина М.В., Рыскова О.И., Острогорского М.Ю., посвящённых электронным документам и системам электронного документооборота; Анфилатова В.С., Емельянова А.А., Кукушкина А.А., описывающих применение различных шкал измерения.

Также были использованы статьи различных авторов, посвящённые проблемам электронного документооборота и СЭД.

1. Угрозы и методы защиты

При электронном документообороте возникают различные угрозы со стороны пользователей ГВС, которые можно разделить на две основные категории:

- угрозы конфиденциальности информации,

- угрозы целостности информации.

Обеспечить конфиденциальность информации можно с помощью шифрования, использование же электронной цифровой подписи (ЭЦП) поможет сохранить целостность информации. ЭЦП позволит также установить авторство посланного документа.

В предлагаемой статье рассматривается комплексный метод защиты передаваемых электронных документов, обеспечивающий как целостность, так и конфиденциальность документов. Кроме того, рассматривается ряд проблем, возникающих при передаче и хранении ключевой информации, а также способы их решения.

1.1.2. Комплексный метод защиты

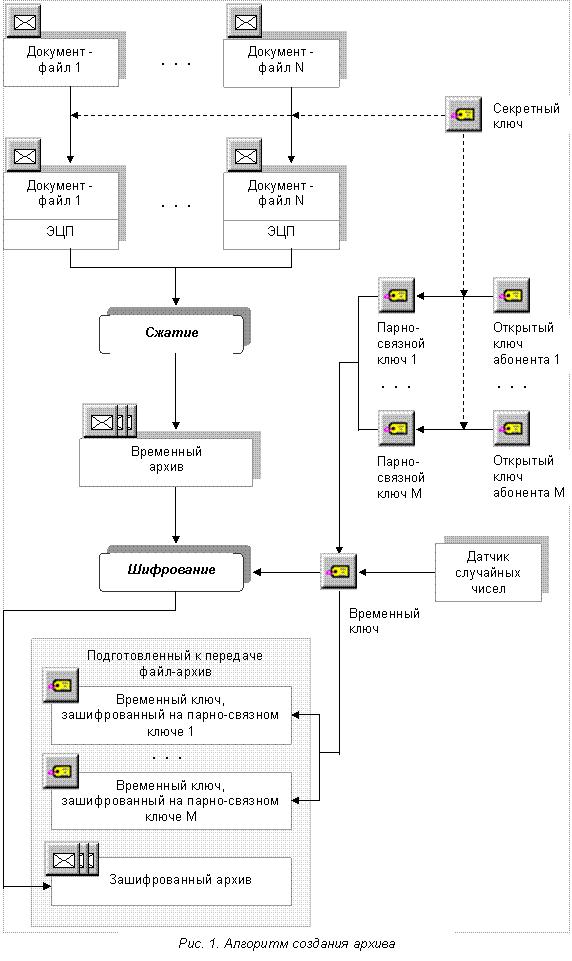

Естественно, для защиты и конфиденциальности, и целостности информации следует использовать в комплексе шифрование и ЭЦП, что также можно совместить с каким-либо дополнительным сервисом, например, сжатием информации (архивацией). В качестве примера таких систем следует привести специализированный архиватор электронных документов Crypton ArcMail, предлагаемый фирмой “Анкад”. Алгоритм создания специализированного архива (архива для передачи по сети) приведен на рис. 1.

Создаваемый таким образом файл-архив можно передавать по сети без каких-либо опасений. При создании архива исходные файлы подписываются на секретном ключе ЭЦП (СК) абонента сети, после чего файлы сжимаются и получаемый в результате сжатия архив шифруется на случайном временном ключе. Абоненты, которым предназначается архив, могут расшифровать его с помощью записанного в архив зашифрованного временного ключа. Временный ключ зашифровывается на парно-связном ключе, вычисляемом по алгоритму Диффи-Хеллмана из СК отправителя и открытого ключа ЭЦП (ОК) абонента-адресата. Таким образом, достигаются следующие цели:

- Передаваемые электронные документы снабжаются кодом подтверждения достоверности – ЭЦП, который защищает их от нарушения целостности или подмены.

- Документы передаются в защищенном виде, что обеспечивает их конфиденциальность.

- Абоненты-адресаты могут расшифровать документы, используя свой СК и ОК отправителя.

- Абоненты сети, которым не предназначается данный архив, не могут прочитать его содержимое, поскольку не имеют временного ключа и не могут его вычислить.

- Дополнительный сервис – уменьшение размера, обусловленное архивацией.

Данный метод, а также используемые алгоритмы шифрования (ГОСТ 28147-89) и ЭЦП (ГОСТ Р 34.10-94 и 34.11-94), а также алгоритм вычисления парно-связного ключа (алгоритм Диффи-Хеллмана) наиболее подробно описаны в вышедшей в издательстве «Радио и Связь» книге Ю.В.Романца, П.А.Тимофеева и В.Ф.Шаньгина «Защита информации в компьютерных системах и сетях». Тем, кому наиболее интересна тема предлагаемой статьи, особенно рекомендую прочитать данную книгу.

1.1.3. Проблемы распределения и хранения ключей

При использовании ЭЦП и вышеописанного метода комплексной защиты электронных документов, применяемые в алгоритме ключевые элементы должны распределяться следующим образом: СК должен находиться у его владельца, парный ему ОК должен быть передан владельцем всем абонентам сети, с которыми он хочет обмениваться защищенной информацией.

ОК не являются секретными, но существует возможность их подмены. Например, возможна ситуация, что у злоумышленника есть доступ на компьютер, на котором абонент №1 хранит открытые ключи. Злоумышленник считывает интересующие его сведения (ФИО, должность, …) из ОК, например, абонента №2, после чего генерирует где-либо СК и ОК с такими данными и заменяет на компьютере абонента №1 ОК абонента №2 на фиктивный. После чего злоумышленник может подписать любой документ своим СК с данными абонента №2 и переслать его абоненту №1. При проверке ЭЦП такого документа будет выдано сообщение типа «Подпись лица (ФИО, должность, …) верна», что, мягко говоря, введет в заблуждение абонента №1. Таким образом, очевидно, что необходима защита и открытых ключей. Такую защиту можно обеспечить несколькими способами.

1.1.4. Использование персональной дискеты.

Собственный СК и открытые ключи других абонентов могут быть записаны на персональную дискету, доступ к которой должен быть только у ее владельца. Однако, при большом количестве абонентов сети и большом потоке документов такой вариант нецелесообразен, так как замедляется обработка документов.

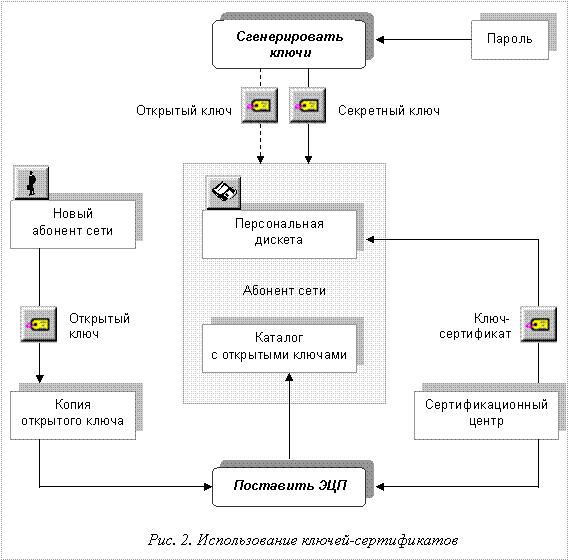

Более предпочтительный вариант хранения ключей изображен на рис. 2.

Смысл данного варианта состоит в использовании ключей-сертификатов. Предположительно, существует некий сертификационный центр (СЦ), в котором на специальном ключе (ключе-сертификате) подписывается открытый ключ абонента сети перед пердачей его другим абонентам. Открытый ключ-сертификат должен храниться у всех абонентов сети для проверки целостности всех используемых в сети ОК. При таком варианте рекомендуется при проверке ЭЦП какого-либо документа автоматически проверять подпись соответствующего ОК (что обычно и делается автоматически программными средствами).

Таким образом, сами ОК могут храниться в открытом виде, а персональная дискета, помимо СК владельца, должна содержать еще и ключ-сертификат.

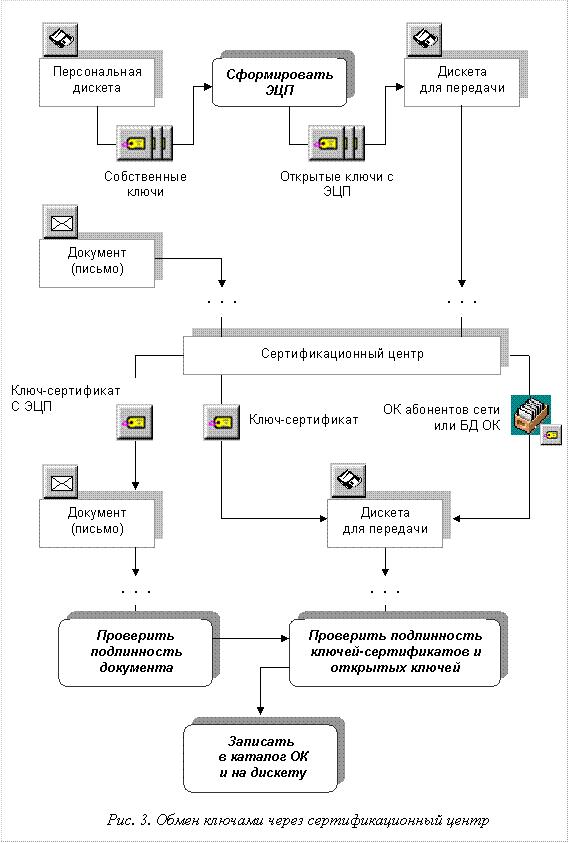

СЦ можно совместить с центром распределения ключей (ЦРК). В этом случае, это будет выделенное рабочее место, используемое как для генерации ключей абонентов, так и для их сертификации и рассылки абонентам. Даже в случае генерации ключей непосредственно абонентами на местах, СЦ можно использовать для рассылки абонентам заверенных открытых ключей, как показано на рис. 3.

Данная схема особенно рекомендуется при организации электронного документооборота между несколькими юридическими лицами.

Порядок распределения ключей согласно рис. 3 состоит в следующем:

- Абонент создает персональную дискету с собственными ключами. Секретный ключ закрывается паролем.

- Для собственного ОК формируется подпись на собственном СК. ОК записывается на дискету для передачи.

- Создается юридический документ на бумаге (например, письмо), в котором указываются: данные о владельце (Ф.И.О., должность, место работы), сам ОК (распечатка в шестнадцатеричном виде), полномочия владельца (перечень документов, которые уполномочен удостоверять владелец открытого ключа). Данный документ должен быть оформлен таким образом, чтобы иметь юридическую силу в случае возникновения спорных вопросов о принадлежности подписи и полномочиях владельца. Если в письме не установлено полномочий, то они определяются по должности и месту работы.

- Данный документ вместе с ОК пересылается в СЦ.

- СЦ проверяет юридическую силу полученного документа, а также идентичность ОК на дискете и в документе.

- В ответ абонент получает:

- сертифицированные ОК всех абонентов (в том числе, и свой),

- сертифицированные файлы с полномочиями владельцев ОК,

- ключ-сертификат, как в виде файла, так и в виде юридического документа.

- Владелец проверяет истинность ключа-сертификата, а также подписи всех полученных им ОК и файлов. При успешной проверке ОК записываются в соответствующий каталог, а ключ-сертификат – на персональную дискету.

При такой организации работ абонент формирует ЭЦП документов и не заботится об обмене открытыми ключами и полномочиями. Однако большая нагрузка по рассылке ОК и полномочий ложится на СЦ. Для пресечения фальсификации ОК сертификационный центр должен использовать организационные меры, о которых будет сказано ниже. В том случае, если у абонента сети остаются какие-либо сомнения относительно конкретного ОК, он может запросить распечатку ОК и полномочия напрямую у его владельца.

Можно оставить за СЦ только сертификацию ключей и полномочий, освободив его от рассылки ОК. В этом случае, при первой посылке в любой адрес документов, абоненту необходимо послать по этому адресу также сертифицированные ОК и полномочия.

В общем случае, сертификационных центров может быть несколько. Пользователь может сертифицировать свой ОК в разных, не связанных друг с другом, СЦ. Кроме того, СЦ могут быть связаны в сеть с любой необходимой иерархической организацией для обмена либо только ключами-сертификатами, либо дополнительно еще и открытыми ключами. Тогда пользователю достаточно сертифицировать ОК только в одном из таких СЦ для обмена информацией с абонентами всех охватываемых СЦ сетей.

При большом количестве абонентов сети рекомендуется использование баз данных (БД) ОК. В этом случае, вместо отдельных ОК, сертификационный центр пересылает абоненту одинаковый для всех абонентов файл БД, содержащий все используемые ОК.

Согласно сказанному выше, персональная дискета должна содержать следующее:

- СК владельца;

- открытые ключи-сертификаты по числу сертификационных центров.

В качестве ключа сертификационного центра может быть использован собственный СК абонента; в этом случае, при получении ОК другого абонента, его необходимо подписать. При этом на персональную дискету следует записать свой ОК для проверки целостности ОК других абонентов.

Вместо персональной дискеты может быть использован другой ключевой носитель, например электронная таблетка Touch Memory (TM) или смарт-карта (SC), что иногда предпочтительнее использованию ключевой дискеты, поскольку, например, с SC ключи шифрования могут быть непосредственно загружены в шифроустройтсво, минуя оперативную память компьютера.

Использование систем защиты от несанкционированного доступа (ЗНСД).

Нет необходимости в специальных мерах по защите ключей в том случае, если используется система ЗНСД, блокирующая доступ на компьютер неавторизованных пользователей, либо использующая прозрачное шифрование информации на компьютере абонента.

В том случае, если используются персональные дискеты с централизованной генерацией ключей абонентов, использование систем ЗНСД все же необходимо для защиты ЦРК.

1.1.5. Виртуальные частные сети

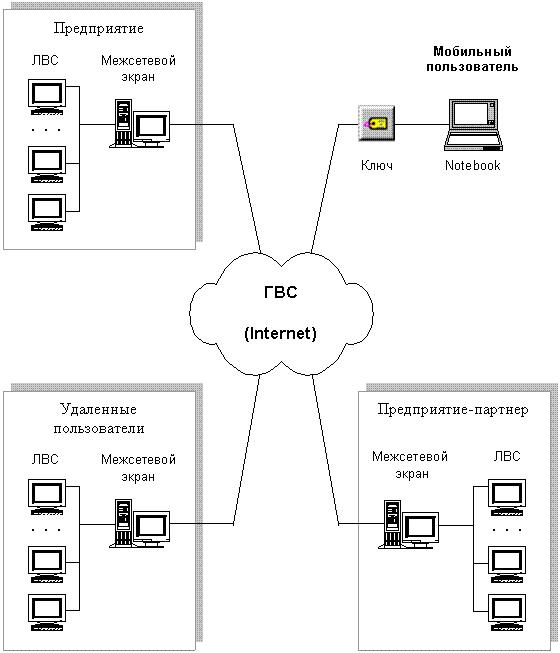

Другое решение проблемы защиты электронного документооборота – построение виртуальных частных сетей (VPN – Virtual Private Network). VPN представляет собой защищенную корпоративную сеть, использующую любую ГВС (в частности, Internet) для передачи защищенных данных между сегментами VPN. Сегментами VPN могут быть как ЛВС предприятия или его удаленного подразделения, так и мобильные или удаленные пользователи, клиенты или ЛВС предприятий-партнеров.

Защита сегментов VPN происходит, например, с помощью межсетевых экранов (см. рис. 4). Межсетевой экран представляет собой выделенный компьютер, который производит следующие действия:

- Фильтрует передаваемую через него информацию согласно определенным правилам и таблицам адресов пользователей VPN.

- Обеспечивает шифрование передаваемой информации на определенном ключе. Шифрование информации может происходить и на конкретном рабочем месте абонента сети.

- При получении информации из внешней сети – проверяет ее целостность, расшифровывает и передает конкретному абоненту сети.

- Позволяет изолировать внутреннее адресное пространство путем замены внутренних адресов сети в заголовках передаваемых пакетов.

Защита документооборота с удаленными или мобильными пользователями происходит путем шифрования передаваемой информации, обычно на парно-связном ключе удаленного пользователя и адресата (или отправителя).

Использование VPN имеет следующие преимущества:

- Обмен только защищенной информацией между авторизованными пользователями.

- Изолированность от ГВС внутренней сети и ее топологии.

- Прозрачность для абонентов сети.

К недостаткам использования VPN можно отнести некоторое замедление передачи информации в ГВС.

1.1.6. Использование криптосервера

Шифрование информации в различных системах документооборота производится как программными, так и аппаратными средствами. Аппаратные средства шифрования имеют ряд преимуществ по сравнению с программными (защищенность и неизменность алгоритма шифрования, возможность загрузки ключей шифрования непосредственно в устройство криптографической защиты данных (УКЗД), возможность одновременного использования УКЗД в системе ЗНСД). К недостаткам же аппаратных средств можно отнести несколько более низкую скорость обработки данных и более высокую стоимость.

Использование криптосервера решает ряд проблем, связанных с выбором шифратора. Криптосервер представляет собой отдельный компьютер в ЛВС, оснащенный аппаратным шифратором и используемый для шифрования информации для абонентов сети по их запросам. Зашифрованная информация может впоследствии использоваться абонентом по его усмотрению, в том числе, для передачи по ГВС. Информация абонента может быть также автоматически подписана криптосервером.

Порядок работы криптосервера может быть, например, таким:

- Абонент направляет на криптосервер открытые данные.

- Происходит взаимная аутентификация абонента и криптосервера. Для идентификации абонента используется его персональная SC, содержащая используемые для аутентификации СК абонента и ОК криптосервера.

- После успешной аутентификации криптосервер зашифровывает данные на персональном ключе абонента (выбираемом из хранящейся на сервере таблицы ключей абонентов) и подписывает их.

- Абонент получает зашифрованные и подписанные данные.

Преимущества использования криптосервера:

- Использование одного шифратора вместо нескольких (по числу абонентов).

- Хранение всех ключей для передачи документов в ГВС только на криптосервере.

- Упрощение администрирования – все полномочия абонентов определяются администратором и хранятся только на криптосервере.

- Использование микропроцессорной SC в качестве носителя ключей аутентификации – исключает возможность несанкционированного использования хранящихся на криптосервере ключей.

Следует учесть, что, как и у любого другого дешевого решения, у криптосервера есть некоторые недостатки. Прежде всего, это необходимость защиты такой сети от попыток доступа из ГВС, поскольку информация посылается на криптосервер в незащищенном виде. Во-вторых, криптосервер обязательно должен быть защищен системой ЗНСД, поскольку он содержит все ключевые элементы пользователей такой ЛВС.

1.1.7. Организационные мероприятия

Следует учесть, что использование любых систем защиты документооборота будет недостаточным без введения некоторых организационных мер. К ним можно отнести следующее:

- Использование протоколирования всех операций, совершенных с помощью системы защиты. Протоколирование (ведение журналов операций) во многих системах ведется автоматически; оно должно быть обязательным на особо важных рабочих местах, например, ЦРК, СЦ, рабочее место администратора по безопасности.

- Предотвращение получения злоумышленниками ключевых дискет и их тиражирования владельцами. Для этого, помимо простого введения паролей, можно использовать в качестве ключевых носителей микропроцессорные SC.

- Разграничение доступа на рабочие места, как административными мерами (напр., разграничение доступа в помещения), так и с использованием различных систем ЗНСД, что особенно актуально для тех же ЦРК и СЦ.

1.1.8. Основные требования к СЭД

Согласно ГОСТ Р52292-2004 "процессом" называется "изменение свойств некоторого объекта (при взаимодействии с другими элементами системы или внешней средой или в результате внутренних действий) или его перемещение в пространстве" ГОСТ Р 52292-2004. Электронный обмен информацией. Термины и определения. М.: ИПК Издательство стандартов, 2005.С. 5. .

По определению ИСО, процессом называется также вид деятельности, управляемый в целях преобразования определенных ресурсов в определенный результат. При этом все процессы, осуществляемые в деятельности организации, взаимосвязаны, и зачастую результат одного из процессов (выход) образует ресурс последующего процесса (вход) Ларин М.В., Рысков О.И. Электронные документы в управлении. М.: ИПО "У Никитинских ворот", 2008. .

В стандарте ИСО 15489 выделяются следующие процессы управления документами:

- включение документов в систему;

- регистрация;

- классификация;

- классификация доступа и защиты;

- установление порядка и сроков хранения;

- хранение;

- использование;

- обеспечение сохранности.

Исследователи М.В. Ларин и О.И. Рысков в своей работе "Электронные документы в управлении" немного уточняют данные процессы. Рассмотрим эти процессы более подробно.

Включение документов в документную систему

Принимается решение о том, какие документы в организации могут быть созданы, получены и сохранены; определяется, кто может иметь доступ к этим документам, сроки их хранения Там же. .

Цели включения документов в систему:

установление связи между документом, его создателем и управленческим контекстом, в котором документ был создан;

определение места документа в системе;

установление связей с другими документами.

К документам могут быть отнесены как оригиналы, так и копии документов, поскольку копия документа может служить отдельной управленческой цели и храниться в другой системе.

По международному стандарту ИСО 15489, требуют официального включения в систему в качестве документов только те записи, которые фиксируют какое-либо действие организации или индивида, какую-либо обязанность или ответственность или содержат информацию, связанную с подотчетной управленческой деятельностью организации ГОСТ Р ИСО 15489-1 - 2007.

Технологии, которые применяются для развития и разработки систем электронного документооборота, с каждым годом становятся более совершенными и прогрессивными, при этом часто возникает вопрос контролируемого и направленного развития систем электронного документооборота. Не совершенная нормативно-правовая база и разнообразие технологий приводят к тому, что рынок систем электронного документооборота с каждым годом становится все более и более разнородным. В таком случае у предприятия должен быть подход к развитию процессного подхода к контролю и управлению своей деятельности, для подготовки базы с целью развития, адаптации и внедрения выбранной системы электронного документооборота[1].

Сейчас документооборот перестал быть единственным предметом автоматизации. Задачи и цели ставятся значительно шире, так как управление знаниями происходит параллельно с оптимизацией. Современные технологии стали предлагать подходы для решения задач коллективной работы с документами.

Для развития систем электронного документооборота необходимо в первую очередь создать более основательную регламентную базу для массовой миграции к технологии электронно-цифровой подписи и других подобных функций ECM-систем, являющихся камнем преткновения при переходе от смешанного и традиционного документооборота к полностью электронному.

Можно сказать, что современная СЭД должна обеспечивать выполнение всех задач ДОУ: от создания документов до их хранения, включая справочную работу с документами. Кроме того, СЭД должна обеспечить необходимую степень защиты документов и разграничение доступа отдельных пользователей к ним.

1.1.9. Особенности СЭД

Электронный документ должен отвечать определенным требования, таким как:

- иметь структуру установленного образца;

- иметь возможность быть представленным в понятной для восприятия человеком форме;

- содержать реквизиты, которые позволяют идентифицировать его и придать ему юридическую силу;

- создаваться, передаваться и храниться с помощью технических и программных средств[2].

В связи с чем, система электронных документов наделена следующими свойствами:

- подписанный электронной цифровой подписью электронный документ, обладает юридической силой, которая аналогична документу на бумажном носителе;

- электронные документы подлежат хранению в электронных архивах в порядке, установленном нормативными правовыми актами Российской Федерации;

- все подписанные одинаковой электронной цифровой подписью экземпляры электронного документа должны иметь равную юридическую силу[3].

Хранение электронных документов должно быть обеспечено с соблюдением следующих условий:

- необходимо обеспечить возможность подтверждения подлинности электронных документов в течение всего срока хранения;

- необходимо обеспечить возможность предоставления хранимых электронных документов на бумажном носителе;

- необходимо обеспечить защиту электронных документов от несанкционированного доступа и искажений;

- необходимо обеспечить возможность предоставления заинтересованным лицам доступа к хранимым электронным документам в порядке, предусмотренном федеральными законами[4].

Структура электронного документа состоит из двух частей: реквизитной и содержательной. Содержательная часть может включать раздельно или в любом сочетании из текстовой, графической и аудиовизуальной информации об изделии. Она содержит всю необходимую информацию об изделии.

Реквизитная часть электронного документа состоит из реквизитов, а также допускается вводить дополнительные реквизиты с учетом специфики его применения и обращения[5].

Все варианты публикаций, то есть дубликаты, копии и оригиналы имеют одинаковую юридическую силу с бумажной формой выполнения документов аналогичных наименований. В копиях и дубликатах должны быть сохранены обязательные реквизиты, содержащиеся в подлиннике электронного документа.

Подлинные электронные документы, полученные путем изменения из форматов и подписанные электронной цифровой подписью в установленном порядке, имеют то же наименование документа, что и электронный документ, из которого они получены[6].

Подлинному электронному документу присваивают дополнительный признак, который записывается в реквизитной части документа. Подлинный документ должен содержать в реквизитной части указание на исходный электронный документ, из которого он получен.

При обращении электронного документа должна быть обеспечена возможность проверки электронной цифровой подписи всеми организациями, которые являются участниками обращения документа.

Отличительные признаки:

наличие устанавливаемых по соглашению нуля и единицы измерений;

применимость понятия "размерность";

допустимость линейных преобразований;

реализация только посредством эталонов.

2. Функциональные требования к системам электронного документооборота

2.1. Измерения требований к СЭД

Все СЭД обладают рядом свойств, которые необходимо проанализировать и оценить. Оценка сложных систем проводится для разных целей:

для оптимизации - выбора наилучшего алгоритма из нескольких, реализующих один закон функционирования системы;

для идентификации - определения системы, качество которой наиболее соответствует реальному объекту в заданных условиях.

В системном анализе существует раздел "теория эффективности", связанный с определением качества систем и процессов, их реализующих.

Теория эффективности - научное направление, предметом изучения которого являются вопросы количественной оценки качества характеристик и эффективности функционирования сложных систем.

Оценивание сложных систем состоит из четырёх этапов:

1. Определение цели оценивания. В системном анализе существует два типа целей:

качественная(достижение которой выражается в номинальной шкале или шкале порядка);

количественная(выражается в количественных шкалах).

2. Измерение свойств систем. Всем исследуемым свойствам систем присваивается определённое значение на шкалах.

3. Обоснование предпочтений критериев качества и критериев эффективности функционирования систем на основе измеренных на выбранных шкалах свойств.

4. Оценивание. Все исследуемые системы сравниваются по сформулированным критериям, ранжируются, выбираются, оптимизируются и т. д.

Количественные измерения характеристик исследуемых СЭД можно производить при помощи соответствующих шкал:

· шкала интервалов;

· шкалаотношений;

· шкала разностей;

· абсолютная шкала.

Шкала измерений (шкала) - отображение множества различных проявлений качественного или количественного свойства на принятое по соглашению упорядоченное множество чисел или другую систему логически связанных знаков.

Один из наиболее важных типов шкал - шкала интервалов. Тип шкал интервалов содержит шкалы, единственные с точностью до множества положительных линейных допустимых преобразований.

Настройка прав и ограничений доступа к документам может осуществляться как на уровне системы в отражающей организационную структуру компании базе, так и на уровне пользователя, самостоятельно определяющего список сотрудников, которые имеют возможность просмотра документа, его редактирования и осуществления других действий[7] [6, 7].

Основные принципы измерения СЭД:

- возможность параллельного выполнения операций, которая повышает оперативность их исполнения и позволяет сократить время движения документов;

- позволяющая однозначно идентифицировать документ однократная регистрация документа;

- единая база документной информации, которая позволяет исключить возможность дублирования документов;

- непрерывность движения документа, которая позволяет идентифицировать ответственного за исполнение документа в каждый момент времени жизни документа[8];

- развитая система отчетности по различным атрибутам и статусам документов, которая позволяет контролировать движение документов по процессам документооборота и принимать управленческие решения, основываясь на данных из отчетов;

- эффективно организованная система поиска документа, которая позволяет находить документ, обладая минимальной информацией о нем[9] [3].

Преимущества СЭД:

- Экономия времени, при которой служащие тратят меньше времени на поиск бумажных документов. Регулярно создаются резервные копии файлов благодаря центральной базе данных, за счет чего исключается возможность того, что документ будет безвозвратно потерян, если его забудут в транспорте, преднамеренно или случайно уничтожат или он просто пропадет в офисном беспорядке. Совершенно исключается потеря времени на поиски документов и файлов, которых не оказалось на своем месте по какой-то причине[10].

- Более адекватное использование техники и физического пространства, когда занятые лишними серверами и прочими устройствами для хранения документов ценные квадратные метры могут быть освобождены. В зависимости от актуальности и статуса информации, файлы и документы могут безопасно удаляться по истечении срока их хранения. Управление данными не только помогает соответствовать корпоративным нормам, но и способствует более адекватному использованию места для хранения.

- Повышение прозрачности внутренней работы предприятия, при котором системы электронного документооборота позволяют руководителям наблюдать за статусом документа, на протяжении всех этапов его утверждения и согласования. В дополнение к этому, системы электронного документооборота позволяет моментально и легко вызвать не только запрашиваемый файл, но также и полный отчет о том, кто его создал, имел к нему доступ и редактировал[11].

- Ведение личной истории каждого файла и сопутствующей документации, при которой системы электронного документооборота позволяют централизованно управлять взаимоотношениями с поставщиками и клиентами. К примеру, достаточно лишь одного щелчка мыши, для вызова всех необходимых документов, содержащих требования, которые связаны с различными типами взаимоотношений между внешними субъектами и организацией.

- Больше гибкости в отношении физического местонахождения сотрудников, когда, благодаря возможностям коммуникаций и электронного доступа, служащие получают возможность работать удаленно. И даже находясь в одном и том же географическом месте, служащим больше не потребуется дожидаться, пока бумажные копии файлов будут пересылаться из соседнего офиса[12].

- Повышение безопасности документов и информации: за счет того, что, центральная база данных позволяет делать резервные копии документов, снижая риск умышленной или случайной потери файлов. При этом, меньше времени тратится на поиски необходимого документа, если его местонахождение по какой-то причине изменилось.

- Снижение затрат на почтовые марки, распечатку, пересылку и конверты, за счет того, что пересылаемые между поставщиками или отделами бумажные документы могут пересылаться в электронном виде.

- Повышение уровня удовлетворенности руководителей и служащих за счет оптимизации ежедневных задач, что позволяет сотрудникам получать больше удовольствия от рабочего процесса. Освобождение сотрудников от таких задач, как обработка накладных, позволяет им посвятить себя другой деятельности. В то же время, руководители отделов получают больше возможностей для контроля работы своих подчиненных. В конечном счете, некоторые организации могут обнаружить, что сэкономленные средства позволяют им выйти на новый бизнес-уровень[13] [1, 3].

2.2. Рынок СЭД в России

По данным агентства InternationalDataCorporation, на которые ссылается издание PC Week, в 2012 году затраты компаний на внедрение СЭД выросли на 20 % по сравнению с 2011 годом, а объем продаж тиражных программных продуктов вырос на 13 %. Согласно обзору аналитического агентства TAdviser, который представлен в материале Cnews, российский рынок систем электронного документооборота и услуг по их внедрению в 2012 году составил в объеме 25,6 миллиарда рублей, а ежегодный рост рынка составляет от 20 до 35%. На российском рынке представлены как созданные внутри страны отечественные системы, так и решения на базе крупнейших систем электронного документооборота и ЕСМ-систем[14].

Лидером по количеству реализованных проектов внедрения систем электронного документооборота является продукт «Дело» компании «Электронные офисные системы» с 49% проектов. К числу крупнейших проектов внедрения систем электронного документооборота в коммерческой сфере в 2012—2013 году в обзоре отнесены внедрения система электронного документооборота «Дело» в Центробанке, проект по внедрению DocsVision в Сбербанке и внедрение EMC Documentum в Ростелекоме[15]. К крупнейшим интеграторам систем электронного документооборота авторы обзора отнесли компании «КРОК инкорпорейтед», «ИнтерТраст», «Логика бизнеса», ЭОС и все ее партнеры, «Хоулмонт» и «Парма-Телеком».

По данным аналитического отчета петербургской компании DSS-Consulting к числу наиболее внедряемых продуктов отечественного рынка систем электронного документооборота относятся следующие: по числу проектов внедрений в 2012 году — система электронного документооборота Дело, DocsVision, Directum, CompanyMedia, 1С: Документооборот; по числу автоматизированных рабочих мест — система электронного документооборота Дело, DocsVision, CompanyMedia, Directum. Еще одним критерием является количество новых внедрений в 2012 году, по данной позиции лидерами являются пять продуктов — система электронного документооборота, DocsVision, Directum, ТЕЗИС и Логика ЕСМ[16].

Что касается государственной сферы, по данным отчета Министерства коммуникаций и связи, основанного на данных опроса 79 ведомств, в 2013 году системы электронного документооборота были внедрены в 74 федеральных органах исполнительной власти, из них 4 органа используют несколько разных систем, а 17 ведомств подключены к межведомственным системам электронного документооборота, а три из них так же подключены к элементам электронного правительства. Не были внедрены системы электронного документооборота в ФСБ, ФСТЭК, МВД, Ростуризме и СВР[17] [7, 8].

ЗАКЛЮЧЕНИЕ

В данной работе были рассмотрены основные понятия систем электронного документооборота, такие как сама система электронного документооборота, документооборот, электронный документооборот, машиночитаемый документ, электронный документ и электронная подпись. Система электронного документооборота является автоматизированной многопользовательской системой, сопровождающей процесс управления работой иерархической организации для обеспечения выполнения данной организацией своих функций. Документооборот является движением документов в организации с момента их создания или получения до окончания отправления или исполнения. Электронный документооборот является единым механизмом по работе с документами, который представлен в электронном виде, с реализацией концепции «безбумажного делопроизводства». Машиночитаемый документ является документом, который пригоден для автоматического считывания содержащейся в нем информации. Электронный документ является документом, который создан с помощью средств компьютерной обработки информации и может быть подписан электронной подписью с сохранением в виде файла соответствующего формата на машинном носителе. Электронная подпись является аналогом собственноручной подписи, которая является обеспечивающим возможность контроля подтверждения и целостности подлинности электронных документов средством защиты информации.

Также были рассмотрены основные принципы электронного документооборота и были выделены этапы истории развития электронного документооборота, с начала 80-х годов 20 века до наших дней. Была проведена классификация систем электронного документооборота с выделением коробочных систем, индивидуально разрабатываемых и комбинированных

Отдельным вопросом были рассмотрены ограничения доступа в системах электронного документооборота. Были выделены общий доступ, доступ по типу документа и регулируемый доступ. Для регулируемого доступа были рассмотрены допустимые права.

Также были выделены восемь основных преимуществ систем электронного документооборота. В конце работы были рассмотрены особенности использования систем электронного документооборота в России.

СПИСОК ИСПОЛЬЗОВАННЫХ ИСТОЧНИКОВ

- Баласанян В. Э. СЭД на пути к безбумажному документообороту и электронному правительству /В. Э. Баласанян // Современные технологии делопроизводства и документооборота, 2011 – №9.

- Жеребенкова В. Документооборот на предприятии / В. Жеребенкова. – Вершина, 2015

- Анфилатов В.С., Емельянов А.А., Кукушкин А.А. Системный анализ в управлении: Учебное пособие. М.: Финансы и статистика, 2002.

- Куняев Н. Н. Конфиденциальное делопроизводство и защищенный электронный документооборот / Н. Н. Куняев, А. С. Демушкин, А. Г. Фабричнов. – М: Логос, 2011. – 452 с.

- Минцберг Г. Структура в кулаке: создание эффективной организации / Г. Минцберг. – СПб.: Питер, 2004. – 512 с.

- Сапков В. В. Информационные технологии и компьютеризация делопроизводства / В. В. Сапков. – СПб.: Academia, 2006. – 288 с.

- МИ 2365-96. ГСИ. Шкалы измерений. Основные положения. Термины и определения.

- Чернов В. Н. Системы электронного документооборота / В. Н. Чернов. – М: РАГС, 2019. – 84 с.

- ГОСТ Р ИСО 15489-1 - 2017. Управление документами. Общие требования.

- Мировые информационные ресурсы. Интернет: практикум для студентов вузов по специальности "Прикладная информатика (по обл.)" и др. специальностям / [В.А. Королев и др.]; под общ.ред. П.В. Акинина. - М.: Кнорус, 2018. - 255 c.

- Основы защиты промышленной и коммерческой информации: Термины и определения:(Словарь) / Рос. объединение инф. ресурсов научно-техн. развития при Правительстве Рос. Федерации, Ин-т повышения квалификации инф. работников. - 2-е изд., доп., испр. - М.: ИПКИР, 2014. - 68 c.

-

Клименко С. В. Электронные документы в корпоративных сетях / С. В. Клименко, И. В. Крохин, В. М. Кущ и др. – М.: Анкей-Экотрендз, 1999. – С. 153. ↑

-

Куняев Н. Н. Конфиденциальное делопроизводство и защищенный электронный документооборот / Н. Н. Куняев, А. С. Демушкин, А. Г. Фабричнов. – М: Логос, 2011. – С. 115. ↑

-

Жеребенкова В. Документооборот на предприятии / В. Жеребенкова. – Вершина, 2005 ↑

-

Чернов В. Н. Системы электронного документооборота / В. Н. Чернов. – М: РАГС, 2009. – С. 35. ↑

-

Куняев Н. Н. Конфиденциальное делопроизводство и защищенный электронный документооборот / Н. Н. Куняев, А. С. Демушкин, А. Г. Фабричнов. – М: Логос, 2011. – С. 116. ↑

-

Жеребенкова В. Документооборот на предприятии / В. Жеребенкова. – Вершина, 2005 ↑

-

Саттон М. Д. Д. Корпоративный документооборот. Принципы, технологии, методология внедрения / М. Д. Д. Саттон. – СПб.: Азбука, 2002. – С.366. ↑

-

Клименко С. В. Электронные документы в корпоративных сетях / С. В. Клименко, И. В. Крохин, В. М. Кущ и др. – М.: Анкей-Экотрендз, 1999. – С. 114. ↑

-

Баласанян В. Э. СЭД на пути к безбумажному документообороту и электронному правительству /В. Э. Баласанян// Современные технологии делопроизводства и документооборота, 2011 – №9. ↑

-

Клименко С. В. Электронные документы в корпоративных сетях / С. В. Клименко, И. В. Крохин, В. М. Кущ и др. – М.: Анкей-Экотрендз, 1999. – С. 214. ↑

-

Баласанян В. Э. СЭД на пути к безбумажному документообороту и электронному правительству /В. Э. Баласанян// Современные технологии делопроизводства и документооборота, 2011 – №9. ↑

-

Клименко С. В. Электронные документы в корпоративных сетях / С. В. Клименко, И. В. Крохин,В. М. Кущ и др. – М.: Анкей-Экотрендз, 1999. – С. 145. ↑

-

Баласанян В. Э. СЭД на пути к безбумажному документообороту и электронному правительству /В. Э. Баласанян// Современные технологии делопроизводства и документооборота, 2011 – №9. ↑

-

Саттон М. Д. Д. Корпоративный документооборот. Принципы, технологии, методология внедрения / М. Д. Д. Саттон. – СПб.: Азбука, 2002. – С. 241. ↑

-

Чернов В. Н. Системы электронного документооборота / В. Н. Чернов. – М: РАГС, 2009. – С. 52. ↑

-

Чернов В. Н. Системы электронного документооборота / В. Н. Чернов. – М: РАГС, 2009. – С. 72. ↑

-

Саттон М. Д. Д. Корпоративный документооборот. Принципы, технологии, методология внедрения / М. Д. Д. Саттон. – СПб.: Азбука, 2002. – С. 359. ↑

- «Конкурентные стратегии фирм на внутреннем или мировом рынках»

- Анализ денежных средств предприятия (Показатели, используемые при анализе издержек обращения)

- Формирование кадровой политики в современной организации .

- Собственность и право собственности в предпринимательских отношениях

- Нотариат в РФ (Функции нотариальной деятельности)

- Виды налогов. Классификация налогов. Налоговая система. Налоговая политика.(Налоги и их классификация)

- «Интернет-маркетинговые решения для авиакомпании»

- Роль рекламы в современном маркетинге на примере киноиндустрии

- Понятие и система обязательного медицинского страхования (Теоретические аспекты обязательного медиц)инского страхования

- Эффективность менеджмента организации (Экономическая оценка эффективности)

- Финансовое обеспечение коммерческой деятельности предприятий на рынке товаров и услуг (Принцип самофинансирования)

- Защита информации