Система защиты информации в банковских системах (Понятие информационной безопасности)

Содержание:

Введение

Актуальность темы исследования заключается в необходимости повышения систем информационной безопасности кредитных организаций. Онлайн-обслуживание становится достаточно популярным сегодня в условиях современного информационного общества, но проблемы такой деятельности заключаются в наличии и росте уровня киберпреступности и интернет-мошенничества.

К сожалению, современные существующие механизмы защиты клиентских счетов не в состоянии обеспечить полную защиту от несанкционированных доступов мошенников. Наличие такой угрозы заставляет людей отказываться от онлайн-кабинетов и интернет-облуживания, что создает большое неудобство и существенно снижает скорость финансовых операций. Кроме того, постоянное обращение в банк требует больших затрат времени, отвлекает банковских работников от обработки массивов данных, повышает вероятность сбоев в операционных системах банка. В связи с этим предметом данного исследования выступают экономические отношения, формирующиеся в процессе онлайн-обслуживания, и обеспечение их защиты.

Цель работы заключается в теоретическом и практическом обосновании необходимости и поиска эффективных механизмов повышения информационной безопасности банковского обслуживания. В соответствии с поставленной целью в работе сформулированы и последовательно решены следующие задачи:

- исследовать понятийный аппарат в области обеспечения безопасности информации;

- рассмотреть особенности информационной безопасности банковских систем и меры по ее обеспечению;

- исследовать обеспечение защиты информации при использовании интернет-банкинга;

- рассмотреть информационную безопасность банковской деятельности на примере ПАО «СБЕРБАНК РОССИИ».

Предметом исследования – системы защиты информации в банках.

Объектом исследования являются системы защиты информации.

Теоретико-методологическую основу исследования составили научные труды, посвященные анализу системы защиты информации. При разработке и решении поставленных задач использовались методы сравнительного анализа, а также группировки.

Структура работы. Работа включает введение, две главы, заключение и список литературы. В первой главе рассматриваются общие сведения о защите информации, основные угрозы и принципы построения систем защиты информации. Во второй главе рассматривается система защиты информации в банковской системе.

Научно-методической основой работы служат труды отечественных и зарубежных ученых в области IT-индустрии. При выполнении работы использовалась научно-методическая литература, публикации в периодической печати и научных изданиях, материалы Интернет-порталов.

Глава 1. Теоретические основы системы защиты информации

Понятие информационной безопасности

Комплексная система защиты информации (КСЗИ) – это совокупность организационных и инженерно-технических мероприятий, направленных на обеспечение защиты информации от разглашения, утечки, несанкционированного доступа и модификации[1]. Создание КСЗИ, в соответствии с требованиями системы нормативных документов России в области технической защиты информации, обусловлено необходимостью обработки предприятием информации с ограниченным доступом на компьютерах, не подключенных к сети, и в сетях предприятия[2].

При создании комплексной системы защиты конфиденциальной информации необходимо защищать информацию во всех фазах ее существования - документальной (бумажные документы, микрофильмы и т.п.), электронной, содержащейся и обрабатываемой в автоматизированных системах (АС) и отдельных средствах вычислительной техники (СВТ), включая персонал, который ее обрабатывает - всю информационную инфраструктуру[3].

Система защиты информации – комплекс средств, направленных на повышение уровня защищенности информационной системы. Этот комплекс включает мероприятия организационного и инженерно-технического характера. Организационные средства являются основой системы защиты информации, а инженерно-технические применяются по мере необходимости.

Организационные средства защиты информации – это разработка внутренней документации, которая четко регламентирует все аспекты функционирования системы защиты информации[4].

Инженерно-технические средства защиты информации – совокупность специальных технических средств, которые повышают уровень безопасности информационной системы[5].

К информации с ограниченным доступом относится[6]:

- информация, составляющая государственную тайну;

- служебная информация;

- информация, требования, к защите которой установлены Законами России, в том числе конфиденциальная информация о физических лицах (персональные данные) [7].

Если на предприятии создана КЗИ, то система защиты материальных средств создается автоматически. Главная цель создания КСЗИ – предотвращение нанесения ущерба интересам предприятия или по крайней мере минимизация этого ущерба и в дальнейшем исключения повторения подобных случаев[8].

Комплексная система защиты информации — название внушительное и серьезное, суть такой системы заключается в том, что она является своеобразным «щитом» для компании и сможет предохранить от несанкционированного доступа к информации, от внедрения специальных электронных устройств и вирусных программ, от утечки данных по техническим каналам, а также от многих других рисков и угроз[9].

КСЗИ разрабатывается для каждого конкретного случая, с учетом особенностей и финансовых возможностей заказчика, а перед ее внедрением проводится точнейший анализ того, какие подразделения нуждаются в усиленной защите. Не зря система называется комплексной — ведь она должна охватить целый ряд задач и учесть все особенности конкретного предприятия. В последнее время компании все больше интересуются КСЗИ, причем этот спрос рождается вовсе не предложением, а реальными угрозами и участившимися атаками. Но, к сожалению, многие задумываются об установке КСЗИ слишком поздно[10].

Некоторые компании вообще не уделяют должного внимания информационной безопасности[11]. Стоит ли потом удивляться, откуда конкурент узнал цену, предназначенную для тендера, и предложил более выгодные условия, а контракт буквально ушел из под носа; как «утекла» технология производства, и почему массово переманивают ваших клиентов. Неприятным сюрпризом может стать потеря данных на внезапно отформатированных жестких дисках и неработающий сайт, подвергшийся DoS-атакe[12].

В борьбе с вами соперники в бизнесе или недоброжелатели могут использовать самое высокотехнологичное специальное оборудование — всевозможные бинокли, прослушивающие устройства и маяки, инфракрасные системы и приборы ночного видения, а также — проводить информационно-психологическое воздействие и дезинформацию. Это все напоминает фильм про агента «007». Но, увы, это не выдумки, а реальность борьбы за секретные данные. Когда на чаше весов находится важная информация, от которой зависит успех компании, не стоит дожидаться, пока грянет гром. Потому что в какой-то момент даже служба безопасности может оказаться бессильной, а владельцам придется долго искать виновных и ломать голову, откуда же произошла утечка?

Можно подумать, что КСЗИ нужны только для ИТ-компаний и крупных предприятий. Но это не совсем верно. Например, шеф-повару ресторана вполне может пригодиться система защиты информации — оригинальные рецепты, поставщики продукции, расчеты стоимости блюд также представляют немалую ценность. Это говорит о том, что на каждую профессиональную тайну, если она способна принести прибыль, всегда найдутся желающие ее раскрыть. Не стоит также сбрасывать со счетов и шантаж[13].

Поэтому, к примеру, банковские структуры никогда не экономят на безопасности. Ведь речь идет об огромных денежных операциях и, в случае взлома или утечки данных, потери могут быть слишком высоки. Если же вернуться к компаниям, занимающимся программным обеспечением, то угрозы могут исходить из самых неожиданных мест. Информация буквально идет по проводам, а за территорией предприятия они превращаются в легкодоступный источник утечки. В этом случае лучше изолировать физические выходы, что и будет учтено при проектировании системы безопасности[14].

В век информационных технологий, когда главной ценностью становятся даже не драгоценные металлы или полезные ископаемые, а информация, основной задачей становится ее защита и контроль доступа к ней. Информационная безопасность по этой причине является приоритетным направлением для развития многих сфер деятельности.

С конца 70-х годов прошлого столетия широкое распространение получают системы криптозащиты информации, то есть ее преобразование с возможностью последующей дешифровки с помощью секретного параметра, ключа к шифру. При этом ключом может служить не только пароль, но и специальный код на определенном носителе, и даже биометрические данные индивидуума. От надежности методов криптозащиты напрямую зависит сохранность информации, устойчивость к преступным посягательствам на информацию, и как следствие, стабильность работы всей системы. Появление сети интернет, широкое внедрение компьютерных технологий в повседневную жизнь человека дало толчок для развития и совершенствования систем информационной безопасности, как для бизнеса, так и для частных лиц[15].

Наиболее остро вопрос контроля доступа к личной информации стоит в банковской сфере, где безопасность информации является главным показателем надежности банка. По некоторым оценкам экспертов ежегодно с карточных счетов российских граждан «уплывает» в карманы злоумышленников до 100 тыс. долларов. Поэтому постоянное совершенствование методов обеспечения безопасности транзакций, конфиденциальности обмена данными между банковскими серверами и терминалами, защита информации от различного рода копирования и перехвата, но в то же время надежной идентификацией всех участников процесса, это жизненная необходимость в работе каждого банка[16].

С развитием процесса автоматизации производства направление информационной безопасности и контроля доступа становится стратегически важным даже в отношении тех предприятий, чья деятельность напрямую не связана с компьютерными или интернет-технологиями. Это может относиться как к контролю доступа в помещение, так и доступа к определенной информации. Причем требования к способам контроля доступа на крупном предприятии не менее жесткие, чем для электронной коммерции: помимо высокой точности аутентификации важна скорость обработки данных об объекте.

Выделяют 4 вида автоматизированной идентификации объекта[17]:

- Оптическая

- Магнитная

- Радиочастотная

- Биометрическая

Самый простой и в то же время самый распространенный способ идентификации — оптический. В его основе лежит принцип распознавания видимых символов. Широко применяем в штрих-кодах и похожих системах. Низкая надежность данного способа идентификации не позволяет защищать особо важную информацию, поскольку легко поддается подделке, поэтому используется в торговле для внутреннего учета.

Более прогрессивный способ идентификации — магнитный, основан на считывании нанесенных на магнитную полосу спецсимволов. Карты с магнитной полосой достаточно популярны как в качестве платежного инструмента, так и для контроля доступа в помещение. Однако карты с магнитной полосой в настоящее время не могут полностью защитить пользователя от незаконного копирования информации злоумышленниками. Мошенники, занимающиеся кражей данных с карт, так называемые «кардеры», на данный момент располагают целым арсеналом средств для считывания информации с магнитных полос и подделкой карт. Поэтому помимо магнитных полос карты оснащают дополнительными средствами защиты[18].

Среди современных средств защиты информации от посягательств выделяют радиочастотные RFID и биометрические системы идентификации. Они обладают высокой устойчивостью к взлому и краже информации.

Карты с RFID чипом относятся к бесконтактным смарт-картам, в основу действия которых заложен принцип кодирования карт при помощи нанесения на чип RFID-метки. Такие карты отличаются высокой надежностью, большим объемом записываемой информации, долговечностью. Использование нескольких уровней криптозащиты делают практически невозможным их подделку. Запас прочности самого RFID-чипа огромен, срок эксплуатации RFID карт почти не ограничен, при этом стопроцентная идентификация может производиться даже через грязь, воду, пар, краску, пластмассу, древесину и даже сквозь металл. Уникальность RFID-карт состоит еще и в том, что благодаря высокой скорости считывания меток, RFID-карты могут применяться в системах контроля доступа автотранспорта[19].

Идентификация человека по персональным характеристикам успешно использовалась задолго до появления компьютерных технологий. Безупречная точность такого вида идентификации послужила поводом для разработки автоматизированных систем контроля доступа, где необходим высокий уровень конфиденциальности информации. Таким примером может служить повсеместное внедрение биометрических паспортов с идентификационным чипом[20].

Биометрические системы контроля доступа в настоящее время основываются на считывании и сравнении данных физиологического или поведенческого характера человека, таких как, радужная оболочка глаза, отпечаток пальца, геометрия и форма руки, голос. Несомненно, удобство такого метода — все идентификаторы всегда при себе, в отличие от внешнего носителя-карты, тем более, что индивидуальные особенности человека абсолютно уникальны и не поддаются подделке. Однако минус данного метода идентификации состоит в несовершенстве считывающей аппаратуры, поэтому в продуктивности они могут уступать стандартным кодам карт. Поэтому для наиболее точной аутентификации личности используются комбинированные биометрические системы контроля доступа с видеонаблюдением, использованием смарт-карты или учетом нескольких биометрических характеристик.

В системе обеспечения безопасности все большее значение приобретает обеспечение информационной безопасности предприятия. Это связано с растущим объемом информации, с необходимостью ее хранения, передачи и обработки. Перевод значительной части информации в электронную форму, использование локальных и глобальных сетей создают качественно новые угрозы конфиденциальной информации.

Проблемы, связанные с информационной безопасностью на предприятиях, могут быть решены только с помощью систематического и комплексного подхода. С методологической точки зрения, подход к проблемам информационной безопасности начинается с выявления субъектов информационных отношений и интересов этих субъектов.

В обеспечении информационной безопасности нуждаются разные субъекты информационных отношений:

– государство в целом или отдельные его органы и организации;

– общественные или коммерческие организации (объединения),

предприятия (юридические лица);

– отдельные граждане (физические лица).

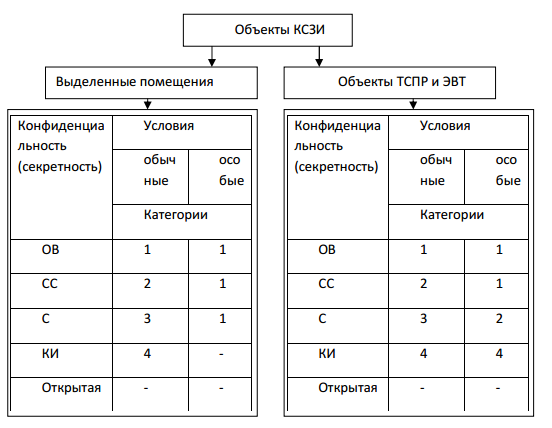

В зависимости от сочетания уровней конфиденциальности информации и характера условий размещений определяют категории объектов КСЗИ( рис.1).

Рисунок 1.Объекты системы защиты информации

Деятельность по созданию КСЗИ относится к лицензируемым видам деятельности и лицензируется Государственной службой специальной связи и защиты информации России. Право на проведение государственных экспертиз КСЗИ имеют лицензиаты в области ТЗИ, которые также входят в Реестр Организаторов экспертизы в сфере ТЗИ, который формирует и ведет Контролирующий орган. К проведению работ по созданию КСЗИ и государственной экспертизе КСЗИ привлекаются различные субъекты, для исключения нарушений и злоупотреблений в сфере защиты информации.

1.2. Проблемы информационной безопасности банков

Банковский сектор является важным элементом цельной финансовой системы любой страны. Коммерческие банки призваны аккумулировать денежные средства, осуществлять кредитование различных отраслей экономики. С момента своего возникновения, банки неистово вызывали и вызывают интерес, который связан не только с хранением или получением денежных средств, но и с секретной информацией о финансовой деятельности различных субъектов экономики, имеющих соглашения с банками[21].

В век современных технологий значение информационной безопасности банков в связи с глобальной компьютеризацией, распространением использования облачных ресурсов и развитием инструментов внедрения в информационные системы из внешней среды многократно возросло[22].

В нашей стране данная проблема является особенно актуальной, поскольку в отличие от западных банков, где программное обеспечение (ПО) разрабатывается конкретно под каждый банк и устройство автоматизированной системы обработки информации банка (АСОИБ) во многом является коммерческой тайной. В России получили распространение типовые, «стандартные» банковские пакеты, информация о которых известна большому кругу IT-сотрудников многочисленных банков, в т.ч. ушедшим из компании кадрам, что облегчает несанкционированный доступ в банковские информационные системы[23].

Причем, во-первых, надежность «стандартного» ПО ниже из-за того, что разработчик нацелен на более широкие условия, в которых этому ПО придется функционировать, а во-вторых, некоторые российские банковские пакеты, прежде всего, их ранние версии, не в полной мере удовлетворяют требованиям безопасности и разграничения доступа к информационным ресурсам. Так, на экономическом форуме в Казани «Finopolis 2016» было объявлено об объеме покушений на хищение денежных средств со счетов российских банков за 9 месяцев 2016 года. Цифра составила 5 млрд рублей. Кражу 3 млрд все-таки удалось предотвратить, но 2 млрд рублей мошенникам удалось похитить.

И хотя, по словам начальника главного управления безопасности и защиты информации ЦБ РФ Артема Сычева, «эта сумма совсем несущественна», так как составляет только «десятые доли от всего объема денежного оборота в России»[24], не обращать внимания на угрозы банковскому сектору нельзя. И многое уже делается. В июле текущего года заместителем председателя Банка России Ольгой Скоробогатовой было объявлено, что в России будет создан так называемый консорциум при участии регулятора (ЦБ РФ) для изучения технологии блокчейна[25].

Идея технологии блокчейн состоит в реализации огромной базы данных общего пользования, которая функционирует без централизованного руководства. Интерес к этой идее в форме консорциума проявили группа QIWI, Accenture, БИНБАНК, МДМ Банк, Банк «Открытие», Тинькофф Банк и совсем недавно – Сбербанк России. Участники консорциума ЦБ РФ будут выявлять проблемы функционирования предлагаемой инновационной системы, предполагающей защиту от отступлений в финансовом законодательстве. В чем же состоит идея данной технологии? Все привыкли, что операции с деньгами и документами обязательно проходят через посредников.

Государственные органы, банки или юристы призваны проверять подлинность каждой из проделанных операций. Но суть блокчейна состоит в том, чтобы каждый из участников системы был ее же регулятором. Таким образом, не подразумевается иметь центральный орган управления. Но так ли идеальна эта идея в будущем? Конечно, способ снижения затрат бизнеса на услуги посредников достаточно притягателен.

Однако в то же время нельзя не упомянуть об угрозах кибератак. Преступность вероятнее всего будет заинтересована в едином центре информации. Следовательно, создаваемому консорциуму, как представляется авторам, необходимо изучить и исследовать на практике все сбои и вероятные проблемы при эксплуатации такого рода технологии в реальной жизни. То есть перед правительством и заинтересовавшимися в блокчейне институтами стоит огромная задача выявления рисков новомодной инновации для безопасности банковского сектора. К данным условиям неопределенности можно отнести технологические риски, возникновение которых возможно на начальных этапах внедрения. Сбои в настройке системы и ее работе, – действия по устранению данных неполадок необходимо заранее предусмотреть, так как неточная проработка первых шагов внедрения на рынок блокчейна может привести к губительной системе в целом.

Следует добиться исключения или, по крайней мере, существенного снижения воздействия на банковские информационные системы, функционирующих в современных технологических реалиях, случайных и преднамеренных угроз, как внешних, так и внутренних.

Глава 2. Система защиты информации в банковских системах

2.1. Особенности информационной безопасности банковских систем и меры по ее обеспечению

Коммерческие банки, являясь важнейшим финансовым институтом современного социума, должны следовать определенным правилам информационной безопасности и уметь противостоять дестабилизирующим факторам[26]. В настоящее время стоимость и значимость банковской информации многократно возросли, что привело к росту преступного интереса к ней[27].

Каждый банк обязан обеспечить безопасность хранимых им данных, именно поэтому он должен следить за регулярной сменой и проверкой паролей, а также за контролем вероятности утечки информации. Банковские информационные системы и базы данных содержат конфиденциальную информацию о клиентах банка, состоянии их счетов и проведении различных финансовых операций. Необходимо поддерживать сохранность этих данных, обеспечивать их информационную безопасность, осуществлять быстрый и своевременный обмен и обработку информации, чтобы банковская система не дала сбой. Для этого необходима целая структура, которая будет способна обеспечить защиту информации, а также конфиденциальность клиентской базы. План действий, обеспечивающих информационную безопасность банков, принципиально отличается от плана действий других организаций.

Главными причинами этого являются специфический характер угроз, а также публичная деятельность банков, которые обязаны делать доступ к счетам несложным с целью удобства для клиентов.

Факторы, которые следует учитывать для обеспечения информационной безопасности банков[28]:

1. Информация, которая хранится и обрабатывается в банках, – это реальные деньги. При открытом доступе к данной информации через компьютеры могут открываться кредиты, производиться выплаты, а также могут переводиться значительные суммы денег без ведома владельца данного счета. Совершенно ясно, что такое незаконное манипулирование информацией приведет к убыткам различной степени. Данная особенность увеличила число мошенников, которые покушаются именно на банки, ведь информация, к примеру, промышленных компаний чаще всего не представляет такого интереса.

2. Информация, которая относится к банковской сфере, касается большого количества людей и организаций, то есть клиентов банков. Банк должен обеспечить достаточный уровень конфиденциальности информации, что является приоритетной задачей, поскольку каждый клиент вправе рассчитывать, что банк будет заботиться о его интересах, ведь от этого напрямую зависят репутация и успешность самого банка.

3. От того, как клиенту удобно работать с банком, а также от широкого спектра предоставляемых им услуг напрямую зависит конкурентоспособность банка. Именно поэтому банк должен предоставлять возможность быстрого и неутомительного распоряжения денежными средствами. Но именно такая легкость доступа к денежным активам и увеличивает число преступников, которые проявляют интерес к банковским системам.

4. Банк обязан обеспечить высокую надежность работы компьютерных систем даже в случае нештатных ситуаций, ведь банк, в отличие от большинства компаний, отвечает не только за свои денежные средства, но и за деньги клиентов.

5. Банк хранит важную информацию о своих клиентах, что расширяет круг потенциальных злоумышленников, заинтересованных в краже или порче такой информации. Чтобы защищать интересы и цели всей банковской системы Российской Федерации в условиях угроз, были созданы отечественные стандарты по информационной безопасности (Стандарт Банка России по обеспечению информационной безопасности организаций банковской системы РФ)[29]. Но, к сожалению, даже эти стандарты не могут ответить на все вопросы, поэтому они постоянно меняются и усовершенствуются за счет ранее накопленного всеми поколениями опыта по защите информации.

В условиях современной геополитической ситуации явно прослеживается тенденция к переходу на национальную систему платежных карт. Это, в свою очередь, требует повышение надежности и безопасности банковских информационных систем. Все эти факторы привели к очередному переизданию стандартов СТО БР ИББС. Июнь 2014 года ознаменовался вступлением в силу пятой обновленной версии СТО БР ИББС – 2014. В отдельных блоках этого стандарта подробно описаны требования к обеспечению безопасности, а также даются конкретные перечни мер защиты по тому или иному блоку (Таблица 1).

Таблица 1

Требования к обеспечению информационной безопасности в обновленной версии СТО БР ИББС – 2016 [6]

|

№ |

Требования к обеспечению информационной безопасности |

|

1 |

При назначении и распределении ролей и обеспечении доверия к персоналу |

|

2 |

В автоматизированных банковских системах (АБС) на стадиях жизненного цикла |

|

3 |

При управлении доступом и регистрацией пользователей |

|

4 |

К средствам антивирусной защиты |

|

5 |

При использовании ресурсов сети Интернет |

|

6 |

При использовании средств криптографической защиты информации |

|

7 |

В банковских платежных технологических процессах |

|

8 |

По обработке персональных данных |

|

9 |

Отдельным заголовком вынесены требования к системе менеджмента информационной безопасности |

5 мая 2014 года Президент Российской Федерации Владимир Владимирович Путин подписал закон о создании в России национальной системы платежных карт, а также об обеспечении бесперебойной работы международных платежных систем[30].

Национальная система платежных карт создается в форме ОАО, 100% активов которого принадлежит Банку России. Цель проекта – информационно замкнуть процесс осуществления денежных переводов внутри России. Если ранее деньги могли появляться из «ниоткуда» и исчезать в «никуда», то после выхода закона ситуация изменилась, то есть национальная платежная система позволяет отслеживать все денежные операции. Например, финансирование сомнительных сделок и мошеннические операции. И, что немаловажно, уход от наличного оборота, как считает правительство, поможет государству в борьбе с коррупцией. Чтобы обеспечить безопасность национальной платежной системы, был выпущен целый ряд подзаконных актов, среди которых основополагающее «Положение о защите информации в платежной системе» от 13.06.2012 г. № 584[31].

Большую роль сыграло выпущенное ответственным департаментом Банка России «Положение о требованиях к обеспечению защиты информации при осуществлении переводов денежных средств…» от 09.06.2012 г. № 382-П[32].

После внесения изменений в Положение Банка России от 09.06.2012 г. № 382-П тенденции обеспечения защиты смещены в сторону[33]:

• применения банкоматов и платежных терминалов;

• применения пластиковых платежных карт;

• использования сети Интернет (систем дистанционного банковского обслуживания (ДБО) и мобильного банкинга);

• требований к порядку разработки и распространения специализированного программного обеспечения, предназначенного для использования клиентом при переводе денежных средств;

• расширения требований по повышению осведомленности клиентов о возможных рисках получения несанкционированного доступа к защищаемой информации и рекомендуемых мерах по их снижению;

• требований о необходимости проведения классификации банкоматов и платежных терминалов, результаты которой должны учитываться при выборе мер защиты;

• процедур приостановления проведения платежа оператором по переводу денежных средств в случае обнаружения признаков мошеннических действий;

• процедур защиты от современных угроз безопасности, таких как скимминг (путем использования специализированных средств, препятствующих несанкционированному считыванию треков платежных карт);

• защиты сервисов, расположенных в сети Интернет, от внешних атак (DoS-атак);

• защиты от фишинга (фальсифицированных ложных ресурсов сети Интернет);

• требования по применению платежных карт, оснащенных микропроцессором, с 2015 года и запрета выпуска карт, не оснащенных микропроцессором, после 1 января 2015 года.

На наш взгляд, банковские структуры должны взять курс на эти тенденции, а именно, на скорейший переход от пластиковых карт с магнитной полосой к картам с чипами, технологически более защищённым от несанкционированного воздействия. Также банкам следует непрестанно совершенствовать механизмы защиты банкоматов от установки скиммингового оборудования. В том числе периодически изменять настройки, увеличивать количество штатных видеокамер, устанавливать банкоматы исключительно в людных общественных местах и крупных учреждениях.

Если банки смогут обеспечить высокий уровень информационной безопасности, то это позволит свести к минимуму следующие риски[34]:

− риск потери, а также разрушения ценных данных;

− риск утечки информации, которая составляет служебную/коммерческую/банковскую тайну;

− риск распространения во внешней среде информации, которая будет угрожать репутации банка;

− риск использования неполной или искаженной информации в деятельности банка.

И, конечно же, нельзя забывать о работе по широкому освещению проблематики информационной безопасности. В том числе, о разработке рекомендаций для клиентов, выработке у них навыков безопасного использования банкоматов и других дистанционных сервисов, ведь безопасность банков, как известно, имеет две составляющие: безопасность со стороны банка и безопасность со стороны клиента[35].

Вторая составляющая предполагает обеспечение безопасности процедуры подтверждения клиентом платежа. Данная задача решается посредством использования устройств защищенного хранения ключей электронной подписи (ЭП) и защищенной выработки электронной подписи, доверенных устройств отображения ключевых реквизитов и подписи платежного поручения, доверенных каналов подтверждения платежа, доверенной среды для работы с приложением «клиент – банк», а также посредством мониторинга платежей на предмет выявления подозрительных и потенциально мошеннических сделок.

Если говорить о безопасности платежных систем, признанным стандартом безопасности считается Payment Card Industry Data Security Standard (PCI DSS). В него вошли такие карточные брэнды как Visa, MasterCard, American Express, JCB и Discovery. Основной акцент в стандарте PCI DSS делается на обеспечении безопасности сетевой инфраструктуры и защите хранимых данных о держателях платежных карт как наиболее уязвимых с точки зрения угроз конфиденциальности местах[36].

Также следует отметить, что стандарт регламентирует правила безопасной разработки, поддержки и эксплуатации платежных систем, в том числе процедуры их мониторинга. Не менее важную роль стандарт отводит разработке и поддержке базы нормативных документов системы менеджмента информационной безопасности. Сертификация российских банков по зарубежному PCI DSS стандарту шла довольно медленно, а отечественного аналога на сегодняшний день нет.

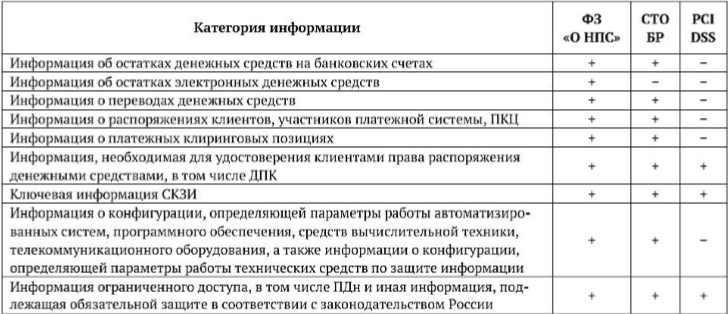

Однако, выполняя пункты «Положения о требованиях к обеспечению защиты информации при осуществлении переводов денежных средств…» и последней редакции СТО БР ИББС – 2016, можно во многом подготовиться к прохождению сертификации по PCI DSS, ведь многие его положения пересекаются с требованиями из отечественного документа: антивирусная безопасность, шифрование, фильтрация с помощью межсетевых экранов, разграничение доступа, отслеживании сеансов связи, а также мониторинг, аудит и менеджмент системы информационной безопасности (ИБ) (см. Рисунок 2).

Рисунок 2. Сравнение категорий защищаемой информации различными стандартами[37]: ФЗ «О НПС» – Федеральный закон «О национальной платежной системе»; СТО БР – Стандарт Банка России по обеспечению информационной безопасности организаций банковской системы РФ

Таким образом, СТО БР ИББС является очень важной вехой эволюционного пути развития отечественной системы обеспечения информационной безопасности. Стандарт Банка России по обеспечению информационной безопасности организаций банковской системы – один из первых отраслевых и адаптированных под российскую действительность стандартов. Выполняя требования стандарта, многие банки готовят себя к международной сертификации обеспечения безопасности платежных систем PCI DSS, обеспечивают защиту персональных данных в соответствии с последними требованиями регуляторов.

Проводимый ежегодный внутренний аудит позволяет объективно проверить защищенность банков от существенных рисков и угроз ИБ, а руководителям – эффективнее спланировать построение и управление комплексной системой защиты. И, разумеется, нужно развивать программы, направленные на повышение грамотности населения в сфере компьютерной безопасности. Перед банками, обществом и государством стоят общие цели, поэтому нужно развивать взаимодействие между данными структурами и совершенствовать методики их взаимной работы.

2.2. Обеспечение безопасности информации при использовании интернет- банкинга

Обеспечение безопасности при использовании услуг интернет-банкинга служит одним из основных вопросов для клиентов, которые предпочитают осуществлять операций с финансами через Интернет. Большая часть потребителей подобных услуг опасаются возможности стать обманутыми, ведь в докладах СМИ часто встречается информация о том, что атаки хакеров происходят в 6 случаях из 10, но фактически именно сами клиенты чаще всего являются виновниками подобных происшествий.

Несмотря на приведѐнные данные, компания Group-IB, которая занимается расследованием киберпреступлений, заявляет о том, что в 2015 г. ущерб от хакерских атак на системы интернет-банкинга в России упал в 3,7 раза до 2,6 млрд. руб. против 9,8 млрд. руб. в прошлом году[38].

Банковские работники предельно ясно осознают, насколько важно обеспечить безопасность предоставляемых услуг, и то, что сообщения о компрометации работы системы интернет-банкинга могут им нанести значительный ущерб. Именно поэтому абсолютно любой банк заинтересован в предотвращении взлома. На сегодняшний день обеспечение информационной безопасности с использованием услуг интернет-банкинга является довольно актуальной проблемой, ведь множество операций с финансовыми средствами происходят именно в сети Интернет. Целью данной статьи является обзор главных способов сохранения безопасного хранения и обработки информации при пользовании сервиса интернет-банкинга, а также анализ наиболее уязвимых процессов и построение рекомендаций для их защиты.

На данный момент в соответствии с Федеральным законом РФ от 27 июля 2006 года № 152-ФЗ «О персональных данных»[39] большинство банков, которые практикуются в представлении услуг интернет-банкинга, применяют SSL-шифрование данных, которое происходит в самой банковской системе от компьютера пользователя и обратно. Банк-клиент получает цифровые сертификаты и электронную цифровая подпись (ЭЦП), позволяющая определить IP пользователя. К сожалению, данных мер для обеспечения полноценной защиты счетов этого не достаточно.

Наиболее инновационно-развитые банки представляют к применению токены – usb-ключи, которые внешне напоминают флеш-карту и позволяют надежно сохранить различную информацию такую, как цифровые сертификаты, ключи ЭПЦ и иные авторизационные данные. Кроме того, с недавнего времени, изобрели ключи, при использовании которых возможно сформировать ЭПЦ аппаратно, т.е. внутри самого токена.

Другим способом защиты информации служит пин-код, благодаря которому сохраняется неприступность лицевого счѐта, в случае потери или хищения токена. При таких обстоятельствах токен является своеобразной защитой, обеспечивающей сохранность клиентского счѐта. Наиболее уязвимым несанкционированных действий мошенников считаются автоматические групповые операции, на которых хранятся счета и сумма, как правило, не поддаются абсолютному контролю и управлению. Опираясь на исследования, можно выделить следующие операции такого рода и возможные меры по их предотвращению (табл. 3)[40].

Таблица 3

Операции, подверженные наибольшему риску и меры предосторожности

|

Операции, подверженные наибольшему риску |

Меры предосторожности |

|

Редактирование внешнего получателя платежа |

Введение запрета на изменение данных после прохождения стадии контроля и до электронной подписи отправляемого рейса |

|

Начисление процентов счѐта до востребования и расчѐтные счета |

Создание службы контроля автоматических операций по закрытым для остальных сотрудников методикам |

|

Хищение денежных средств в системе клиент-банк |

Ограничение максимального ежедневного объема платежей, совершаемых по системе клиент-банк, для каждого клиента |

|

Поражение системы автоматизации или еѐ отдельного модуля |

Обязательное создание резервных копий, введение запрета на доступ бывших сотрудников в информационную систему |

Кроме отмеченных ранее рискованных операций интернет-банкинг не застрахован от других возможных рисков. Например, возникновение разнообразных технических сбоев в течение осуществления операции, однако подобная проблема не в состоянии нанести большой вред владельцу счета. Система интернет-банкинга, подобно другим системам обработки инфор мации, устроена таким образом, что при возникновении программного или технического сбоя во время транзакции данные не будут одобрены банковской системой. Если неверная операция всѐ-таки была осуществлена, необходимо незамедлительно обратиться в банк для того чтобы исправить ошибку. В таком случае банк должен возвратить денежные средства на счет клиента в ближайшие сроки.

Главной целью банка является демонстрация надежности своей системы безопасности интернет-банкинга. Одним из достоинств является наличие стандартов в области информационной безопасности, например PCI DSS, Стандарт Банка России и другие. После прохождения проверки на соответствие требованиям данных стандартов, банк показывает, что он в состоянии обеспечить защиту данных своих клиентов.

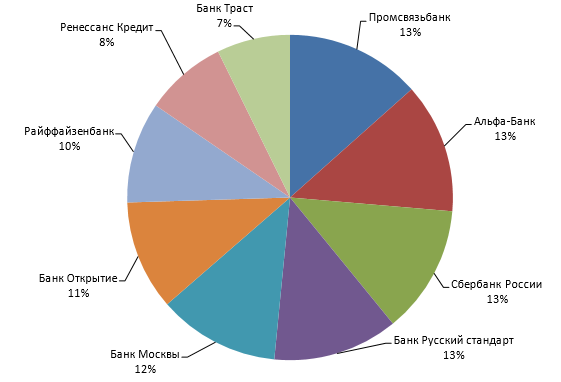

К сожалению, на сегодняшний день лишь 62,5 % кредитных учреждений в состоянии заявить о своѐм полном соответствии стандартам, которые касаются безопасного хранения и обработки информации. Ежегодное исследование эффективности российских сервисов интернет-банкинга физических лиц зафиксировало два основных параметра эффективности: функциональность – возможности управления собственными финансами клиента, а также удобство пользования – простота и понятность совершения операций в интернет-банке.

Рисунок 3. Рейтинг эффективности интернет-банков для частных лиц

На данных момент, ля защиты информационных систем так же используются и новые технологии, такие как средства мониторинга и сбора событий (Symantec Security Infomation Manager, envision), с помощью которых производится сбор информации, ее классификация, осуществляется постоянный мониторинг и управление безопасностью, системы управления уязвимостями и установка обновлений (Max-Patrol, SAFEsulte), которые позволяют получать объективную оценку состояния защищенности как всей информационной системы, так и отдельных подразделений, узлов и приложений, а так же системы управления и контроля конфигурациями (RealSecure), обладающие интеллектуальным анализатором пакетов с расширенной базой сигнатур атак, который позволяет обнаруживать враждебную деятельность и распознавать атаки на узлы сети[41].

В процессе анализа мер по обеспечению конфиденциальности личных данных можно выделить следующие рекомендации:

‒ не сообщать никому свой пароль и пин-код (даже сотрудникам банка, т.к. они ни при каких обстоятельствах не имеют право запрашивать пароли пользователей);

‒ пользоваться одним компьютером (не допускать смены паролей и проведение платежей с малознакомых компьютеров, к которым имеет доступ множество пользователей);

‒ при работе на чужом компьютере, ни в коем случае не сохранять ключ электронноцифровой подписи;

‒ если существуют подозрения о том, что кто-то подсмотрел пароль, обратиться в банк и заблокировать доступ в систему;

‒ в случае хищения личных данных или денежных средств со счетов проинформировать банк о случившемся и подать заявление[42].

Выполняя данные рекомендаций банков можно избежать хищения личной информации и средств клиента, пользующегося услугами интернетбанкинга.

Таким образом, обеспечение достоверности и конфиденциальности информации, передаваемой между банком и клиентом – один из самых важных аспектов дистанционного банковского обслуживания. Кроме того, следует помнить, что безопасное использование услуг интернет-банкинга в большей степени зависит от самих клиентов банка, так как развивая культуру безопасного пользования дистанционными услугами банка можно предотвратить возникновение негативных инцидентов.

2.3. Информационная безопасность банковской деятельности на примере ПАО «СБЕРБАНК РОССИИ»

Банковская деятельность – это банковские функции и другие действия кредитной организации, которые непосредственно направлены на извлечение прибыли из банковских операций и сделок[43].

В связи с развитием научно-технического прогресса, банковская система становится неотъемлемой частью денежного хозяйства, поскольку она непосредственно связана с потребностями воспроизводства. Банки – это не просто хранилище денег, это крупномасштабное явление, обладающее финансовой мощью, значительным денежным капиталом.

Обслуживание огромного количества информации приводит к тому, что в банковском бизнесе возникают проблемы, которые могут быть решены лишь благодаря использованию автоматизированных информационных систем. Они позволяют собирать, надежно хранить и оперативно обрабатывать информацию.

Политика информационной безопасности банков значительно отличается от политик других экономических объектов. Это связано с особыми видами угроз и публичностью банков, вынужденных создавать удобный доступ к счетам с целью упрощения пользования для клиентов. Всю деятельность коммерческих банков контролировал и продолжает контролировать Центральный банк Российской Федерации. В 1990-х годах не наблюдалось его активного вмешательства в дела информационной безопасности банков, однако в последнее время ситуация кардинально изменилась. Это связано, главным образом, с развитием всемирной информационной сети Интернет.

Вместе с тем, за последние двадцать лет существенно поменялось законодательство в сфере информационной безопасности. Появилось множество законов, регулирующих информационную безопасность банковских систем. Среди недавно принятых законов, большую роль в развитии информационной безопасности банковских систем сыграл Федеральный закон от 27 июня 2011 года 161-ФЗ «О национальной платежной системе», вступивший в силу в марте 2015 года, который регламентирует деятельность по переводу денежных средств. Безусловно, к банкам представляется большое количество требований и рекомендаций по обеспечению информационной безопасности.

Например, постановления Центрального банка Российской Федерации, различные стандарты: стандарт СТО БР ИББС-1.0-2006, СТО БР ИББС-1.0-2014, которые посвящены управлению информационной безопасностью банка, международные стандарты, требования Basel II; требования международных платежных систем и т.д. В связи с усилением защиты банковской информации разработан настоящий стандарт по обеспечению информационной безопасности организаций банковской системы Российской Федерации. Разработанный стандарт является основным для развивающей и обеспечивающей его группы документов в области стандартизации по обеспечению информационной безопасности организаций банковской системы России.

Основными целями введения Стандарта «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения» СТО БР ИББС-1.0 являются:

- повышение доверия к банковской системе Российской Федерации;

- повышение стабильности функционирования организаций банковской системы Российской Федерации и на этой основе – стабильности функционирования банковской системы Российской Федерации в целом;

- достижение адекватности мер по защите от реальных угроз информационной безопасности;

- предотвращение и (или) снижение ущерба от инцидентов информационной безопасности.

Среди основных задач Стандарта выделяют следующие:

- установление единых требований по обеспечению информационной безопасности организаций банковской системы Российской Федерации;

- повышение эффективности мероприятий по обеспечению и поддержанию информационной безопасности организаций банковской системы Российской Федерации[44].

В настоящее время безопасность российских банков обеспечивается на основе отечественных нормативных требований отраслевых стандартов Центрального банка Российской Федерации СТО БР ИББС -1.0-2014. Данный стандарт принят и введен действие Распоряжением Банка России от 17 мая 2014 года. Согласно данному стандарту выделяются основные требования к гарантированию безопасности, предоставляются определенные списки мер информационной безопасности в связи с назначением и разделением ролей и установлением доверия к сотрудникам банка, при регулировании доступа и регистрации клиентов, при применении источников сети Интернет и средств криптографической безопасности информации, а также при обработке персональных данных и т.д[45].

Основными источниками угроз информационной безопасности являются:

- неблагоприятные события природного, техногенного и социального характера;

- террористы и криминальные элементы;

- зависимость от поставщиков, провайдеров, партнеров, клиентов;

- сбои, отказы, разрушения или повреждения программных и технических средств;

- работники организации банковской системы России, которые реализуют угрозы информационной безопасности с применением легально предоставленных им прав и полномочий;

- работники организации Банковской системы России, которые реализуют угрозы информационной безопасности вне легально предоставленных им прав и полномочий, а также субъекты, не являющиеся работниками организации банковской системы Российской Федерации, но осуществляющие попытки несанкционированного доступа;

- несоответствие требованиям надзорных и регулирующих органов, действующему законодательству[46].

В настоящее время стало необходимым наличие в каждом банке «Политики информационной безопасности банка», главного документа при формировании системы его информационной безопасности. В данном документе выделяются серьезные угрозы безопасности информации в банке, представляется описание объектов защиты, устанавливаются ключевые задачи информационной безопасности, а также меры по обеспечению информационной безопасности банковской системы.

Главными элементами системы информационной безопасности банка являются:

- авторизация и аутентификация;

- защита от несанкционированного доступа к системам, в том числе и внутренняя защита от незаконного доступа сотрудников банка;

- защита каналов передачи данных, обеспечение целостности и актуальности данных при обмене информацией с клиентами;

- обеспечение юридической значимости электронных документов;

- управление инцидентами информационной безопасности;

- управление непрерывностью ведения бизнеса;

- внутренний и внешний аудит системы информационной безопасности[47].

При формировании системы информационной безопасности банка следует учесть и такие функциональные требования к системе:

- получение от должностных лиц в зависимости от их иерархической подчиненности той информации, которая необходима им для решения поставленных задач;

- возможность использования должностными лицами всего арсенала средств математического и программного обеспечения в интересах принятия решений;

- обеспечение диалогового взаимодействия участников при работе с системой;

- соответствие процессов функционирования и применения системы методам и логике деятельности должностных лиц;

- соответствие особенностей хранения информации свойствам ее источников и потребителей, обеспечение требуемой срочности, периодичности и очередности ее представления;

- возможность объективного контроля и проверки промежуточных данных и результатов на основе протоколирования[48].

Долгосрочное адекватное функционирование системы информационной безопасности способно обеспечить только систематическое поддержание баланса между всеми составляющими системы и элементами ее окружения. Такое соответствие является основной задачей поддержания информационной безопасности в банковской деятельности[49].

Одним из крупнейших банков Европы и России является российский публичный акционерный банк «Сбербанк России». Он контролируется Центральным банком Российской Федерации и оказывает широкий спектр банковских услуг. С целью обеспечения безопасности информации в ПАО «Сбербанк России» создана система защиты информации, представляющая собой совокупность направлений, требований, средств и мероприятий, сокращающих уязвимость информации и противодействующих незаконному доступу к информации и её утечке.

Для увеличения экономической безопасности ПАО «Сбербанк России» концентрируется на выборе персонала, периодически организовывает инструктажи по безопасности. В контрактах ПАО «Сбербанк России» отчетливо выделены персональные требования, функции к персоналу, а также ответственность за различные нарушения, так как в большинстве случаев именно он существенно влияет на информационную безопасность банка. Также, в деятельности Сбербанка широкое распространение получает введение в служебных документах грифа секретности и назначение увеличения суммы оклада для соответствующих категорий персонала[50].

Так как Сбербанк России отводит много времени на обеспечение информационной защиты, то для наиболее результативной организации ею и увеличения быстроты реагирования на, различного рода, угрозы нужен был инструмент, объединяющий информационную инфраструктуру банка. С данной целью был сформирован центр управления информационной безопасности SOC (Security Operation Center), который основывался на базе решения компании ArcSight ESM – лидера в сфере решений по контролю случаев нарушения безопасности и уровня исполнения норм отраслевого регулирования.

Обычно под определением Security Operation Center (SOC) понимают некоторую систему, которая построена на основе продукции класса SIEM (Security Information and Event Management), предназначенной, в свою очередь, для сбора и хранения лог-файлов устройств и приложений для их дальнейшего анализа и обнаружения инцидентов[51].

В настоящее время SOC на основе SIEM-продуктов помогает компаниям решать некоторые важнейшие задачи:

– собирать и хранить лог-файлы в едином централизованном хранилище;

– предъявлять специализированные отчеты аудиторам для соответствия требованиям законодательства и отраслевым стандартам;

– определить некоторую "базовую линию" сетевой активности организации, превышение которой может свидетельствовать о различных атаках;

– выполнять корреляцию событий между различными источниками.

Это предоставило возможность Волго-Вятскому банку осуществить ряд задач, в числе которых и мониторинг безопасности прикладных систем и сервисов, введение сбора необходимой информации[52].

Кроме того, была создана система оповещения персонала банка об угрозах информационной безопасности. Благодаря этому в настоящее время специалисты быстро реагируют на различные угрозы. Данные системы информационной безопасности необходимы для больших федерально-распределенных компаний, нуждающихся в надежности и бесперебойности работы информационных систем.

Таким образом, за последние 20 лет произошли существенные изменения в сфере информационной безопасности банковских систем. Однако, с огромной ролью информационных технологий в жизни общества, появляется всё большая необходимость в безопасности, так как риски и угрозы воздействия на информационную безопасность постоянно растут. А особенности банковской системы Российской Федерации таковы, что отрицательные последствия сбоев в деятельности отдельных организаций приводят к моментальному развитию системного кризиса платежной системы Российской Федерации, и, кроме того, могут нанести ущерб интересам собственников и клиентов.

При наступлении инцидентов информационной безопасности существенно увеличивается риск и вероятность нанесения ущерба организациям банковской системы Российской Федерации. Следовательно, для организаций банковской сферы Российской Федерации данные угрозы являются очень опасными.

Заключение

Коммерческие банки, являясь важнейшим финансовым институтом современного социума, должны следовать определенным правилам информационной безопасности и уметь противостоять дестабилизирующим факторам. В настоящее время стоимость и значимость банковской информации многократно возросли, что привело к росту преступного интереса к ней.

Каждый банк обязан обеспечить безопасность хранимых им данных, именно поэтому он должен следить за регулярной сменой и проверкой паролей, а также за контролем вероятности утечки информации. Банковские информационные системы и базы данных содержат конфиденциальную информацию о клиентах банка, состоянии их счетов и проведении различных финансовых операций.

СТО БР ИББС является очень важной вехой эволюционного пути развития отечественной системы обеспечения информационной безопасности. Стандарт Банка России по обеспечению информационной безопасности организаций банковской системы – один из первых отраслевых и адаптированных под российскую действительность стандартов. Выполняя требования стандарта, многие банки готовят себя к международной сертификации обеспечения безопасности платежных систем PCI DSS, обеспечивают защиту персональных данных в соответствии с последними требованиями регуляторов.

Сбербанк России отводит много времени на обеспечение информационной защиты, то для наиболее результативной организации ею и увеличения быстроты реагирования на, различного рода, угрозы нужен был инструмент, объединяющий информационную инфраструктуру банка. С данной целью был сформирован центр управления информационной безопасности SOC (Security Operation Center), который основывался на базе решения компании ArcSight ESM – лидера в сфере решений по контролю случаев нарушения безопасности и уровня исполнения норм отраслевого регулирования.

Обычно под определением Security Operation Center (SOC) понимают некоторую систему, которая построена на основе продукции класса SIEM (Security Information and Event Management), предназначенной, в свою очередь, для сбора и хранения лог-файлов устройств и приложений для их дальнейшего анализа и обнаружения инцидентов.

При наступлении инцидентов информационной безопасности существенно увеличивается риск и вероятность нанесения ущерба организациям банковской системы Российской Федерации. Следовательно, для организаций банковской сферы Российской Федерации данные угрозы являются очень опасными.

Список литературы

Федеральный закон об информации, информационных технологиях и защите информации (Принят Гос. Думой 8 июля 2006 года, одобрен Советом Федерации 14 июля 2006 года).

Аникеева К.А. Перспективы облачных технологий в банковском деле / К.А. Аникеева, А.В. Золотарюк, А.С. Макова // Валютное регулирование и валютный контроль. – 2014. – №9. – С. 52–56.

Бабаш А.В. Информационная безопасность. Лабораторный практикум: учеб. пособие.- М.: КНОРУС, 2013.-135 с.

Банковские информационные системы и технологии. Часть 1. Технология банковского учета / Я.Л. Гобарева, Е.Р. Кочанова, Д.В., Нестерова Т.Н. [и др.]; под ред. Д.В. Чистова. – М.: Финансы и статистика, 2005.

Городов О. А. Информационно право: учебник – М.:ТК Велби, Изд-во Проспект, 2013. – 248 с.

Ефремова Л. И. Формирование информационно-аналитической системы в области энергосбережения // Информационное общество. –М., 2013. – № 3. – С. 49–57.

Ефремова Л. И. Формирование корпоративной информационной системы энергетической компании с использованием геоинформационной системы // Информационные системы и технологии. – 2014. – № 3 (83). С. 39-43.

Жук А.П. и др. Защита информации: учеб. пособие.- М.: ИНФРА-М, 2013.-392 с.

- Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с.

- Комплексная защита информации в корпоративных системах: Учебное пособие / В.Ф. Шаньгин. - М.: ИД ФОРУМ: НИЦ ИНФРА-М, 2013. - 592 с.

Комплексная защита информации в корпоративных системах: Учебное пособие / В.Ф. Шаньгин. - М.: ИД ФОРУМ: НИЦ ИНФРА-М, 2013. - 592 с.

Конотопов, М.В. Информационная безопасность. Лабораторный практикум / М.В. Конотопов. - М.: КноРус, 2013. - 136 c.

Мельников В.П. Информационная безопасность и защита информации: Учебник / В.П. Мельников, С.А. Клейменов, А.М. Петраков. – М.: Академия, 2012.

Мельников, Д.А. Информационная безопасность открытых систем: учебник / Д.А. Мельников. - М.: Флинта, 2013. - 448 c.

Мовсесян У.Л., Перова М.В. Информационная безопасность в банковских системах.

Партыка, Т.Л. Информационная безопасность: Учебное пособие / Т.Л. Партыка, И.И. Попов. - М.: Форум, 2012. - 432 c.

Проскурин В.Г. Защита программ и данных: учеб. пособие .- М.: Академия, 2012.-208 с.

Смирнов, А.А. Обеспечение информационной безопасности в условиях виртуализации общества. Опыт Европейского Союза : монография / А.А. Смирнов .— М. : ЮНИТИ-ДАНА, 2012 .— 160 с.

Ханнанова Е.Н. «Информационная безопасность Сбербанка России» [Электронный доступ]. – Режим доступа: http://www.scienceforum.ru/2015/1005/9978 (дата обращения: 16.06.2019).

Чернуха, Ю.В. Методы и средства защиты компьютерной информации. Ч.1-2. Основы криптографической защиты компьютерной информации: учеб. пособие/ИМСИТ.-Краснодар: Изд-во ИМСИТ,2012.-88 с.

Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. - 702 c.

PCI DSS – Payment Card Industry Data Security Standard [Электронный ресурс]. URL: http://partner.jcbcard.com/ security/pcidss/index.html (дата обращения: 16.06.2019).

Газета «ВЕДОМОСТИ» [Электронный ресурс]. – Режим доступа: http://www.vedomosti.ru/.

Информационная безопасность банков [Электронный ресурс]. URL: http://www.arinteg.ru/articles/informatsionnayabezopasnost-bankov-26722.html (дата обращения: 16.06.2019).

Информационная безопасность организаций банковской системы Российской Федерации [Электронный ресурс] // Центральный банк Российской Федерации. – Режим доступа: http://www.cbr.ru/credit/gubzi_docs/ (дата обращения: 16.06.2019).

Информационный портал Banki.ru [Электронный ресурс]. – Режим доступа: http://www.banki.ru/news/bankpress/?id=9071339 (дата обращения: 16.06.2019).

Информзащита собственными силами [Электронный ресурс]. URL: http://nbj.ru/publs/upgrade-modernizatsija-irazvitie/2014/02/05/informzaschita-sobstvennymi-silami/index.html (дата обращения: 16.06.2019).

Новые технологии в Security operation center [Электронный ресурс]. – Режим доступа: http://www.bytemag.ru/articles/detail.php?ID=22469 (дата обращения: 16.06.2019).

О внесении изменений в Положение Банка России от 9 июня 2012 года № 382-П «О требованиях к обеспечению защиты информации при осуществлении переводов денежных средств и о порядке осуществления Банком России контроля за соблюдением требований к обеспечению защиты информации при осуществлении переводов денежных средств» [Электронный ресурс]: Указание Банка России от 05.06.2013 г. № 3007-У. URL: http://www.consultant.ru/ document/cons_doc_LAW_148817/ (дата обращения: 16.06.2019).

Об утверждении Положения о защите информации в платежной системе [Электронный ресурс]: Постановление Правительства РФ от 13.06.2012 г. № 584. URL: http://base.consultant.ru/cons/cgi/online.cgi?req=doc;base=LAW; n=131173 (дата обращения: 16.06.2019).

Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения: Стандарт Банка России СТО БР ИББС-1.0-2014 [Электронный ресурс]: Распоряжение Банка России от 17.05.2014 г. № Р-399. URL: http://www.consultant.ru/document/cons_doc_LAW_163762/ (дата обращения: 16.06.2019).

Обеспечение информационной безопасности современного банка [Электронный ресурс]. – Режим доступа: http://www.topsbi.ru/?artID=943 (дата обращения: 16.06.2019).

Особенности обеспечения информационной безопасности в банковской системе [Электронный ресурс]. URL:http://www.antimalware.ru/analytics/technology_analysis/features_information_security_in_the_banking_system (дата обращения: 16.06.2019).

Особенности обеспечения информационной безопасности в банковской системе [Электронный ресурс]. – Режим доступа: http://www.antimalware.ru/analytics/Technology_Analysis/Features_information_security_in_the_banking_syst em (дата обращения: 16.06.2019).

Положение о требованиях к обеспечению защиты информации при осуществлении переводов денежных средств и о порядке осуществления Банком России контроля за соблюдением требований к обеспечению защиты информации при осуществлении переводов денежных средств [Электронный ресурс]: утверждено Банком России 09.06.2012 г. № 382-П. URL: http://www.consultant.ru/document/cons_doc_LAW_131473/ (дата обращения: 16.06.2019).

Портал «PCWeek» [Электронный ресурс]. – Режим доступа: http://www.pcweek.ru/security/.

Проблемы информационной безопасности банков [Электронный ресурс]. URL:http://uchit.net/catalog/Bankovskoe_ delo/81596/ (дата обращения: 16.06.2019).

Путин подписал закон о создании национальной системы платежных карт [Электронный ресурс]. URL: http://ria.ru/ economy/20140505/1006613510.html (дата обращения: 16.06.2019).

РБК Новости [Электронный ресурс]. – Режим доступа: http://rt.rbc.ru/tatarstan/freenews/57ff9bba9a794717d71af1a2 (дата обращения: 16.06.2019).

Содержание банковской деятельности [Электронный ресурс] // Юридический портал. – Режим доступа: http://lawtoday.ru/razdel/biblo/ban-prav/DOC_017.php (дата обращения: 16.06.2019).

Центр управления информационной безопасности в Волго-Вятском банке Сбербанка России [Электронный ресурс]. – Режим доступа: http://www.nvg.ru/projects/ibcenter-sberbank/ (дата обращения: 16.06.2019).

Ясенев В. Н. Информационная безопасность в экономических системах [Электронный ресурс]: учебное пособие. Н. Новгород: Изд-во ННГУ, 2006. URL: http://www.iee.unn.ru/files/posobya/ib_yasenev.pdf (дата обращения: 16.06.2019).

-

Комплексная защита информации в корпоративных системах: Учебное пособие / В.Ф. Шаньгин. - М.: ИД ФОРУМ: НИЦ ИНФРА-М, 2013. - 592 с. ↑

-

Конотопов, М.В. Информационная безопасность. Лабораторный практикум / М.В. Конотопов. - М.: КноРус, 2013. - 136 c. ↑

-

Жук А.П. и др. Защита информации: учеб. пособие.- М.: ИНФРА-М, 2013.-392 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Мельников, Д.А. Информационная безопасность открытых систем: учебник / Д.А. Мельников. - М.: Флинта, 2013. - 448 c. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Партыка, Т.Л. Информационная безопасность: Учебное пособие / Т.Л. Партыка, И.И. Попов. - М.: Форум, 2012. - 432 c. ↑

-

Смирнов, А.А. Обеспечение информационной безопасности в условиях виртуализации общества. Опыт Европейского Союза : монография / А.А. Смирнов .— М. : ЮНИТИ-ДАНА, 2012 .— 160 с. ↑

-

Жук А.П. и др. Защита информации: учеб. пособие.- М.: ИНФРА-М, 2013.-392 с. ↑

-

Чернуха, Ю.В. Методы и средства защиты компьютерной информации. Ч.1-2. Основы криптографической защиты компьютерной информации: учеб. пособие/ИМСИТ.-Краснодар: Изд-во ИМСИТ,2012.-88 с. ↑

-

Смирнов, А.А. Обеспечение информационной безопасности в условиях виртуализации общества. Опыт Европейского Союза : монография / А.А. Смирнов .— М. : ЮНИТИ-ДАНА, 2012 .— 160 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. - 702 c. ↑

-

Проскурин В.Г. Защита программ и данных: учеб. пособие .- М.: Академия, 2012.-208 с. ↑

-

Комплексная защита информации в корпоративных системах: Учебное пособие / В.Ф. Шаньгин. - М.: ИД ФОРУМ: НИЦ ИНФРА-М, 2013. - 592 с. ↑

-

Городов О. А. Информационно право: учебник – М.:ТК Велби, Изд-во Проспект, 2013. – 248 с. ↑

-

Бабаш А.В. Информационная безопасность. Лабораторный практикум: учеб. пособие.- М.: КНОРУС, 2013.-135 с. ↑

-

Бабаш А.В. Информационная безопасность. Лабораторный практикум: учеб. пособие.- М.: КНОРУС, 2013.-135 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Мельников В.П. Информационная безопасность и защита информации: Учебник / В.П. Мельников, С.А. Клейменов, А.М. Петраков. – М.: Академия, 2012. ↑

-

Аникеева К.А. Перспективы облачных технологий в банковском деле / К.А. Аникеева, А.В. Золотарюк, А.С. Макова // Валютное регулирование и валютный контроль. – 2014. – №9. – С. 52–56. ↑

-

Банковские информационные системы и технологии. Часть 1. Технология банковского учета / Я.Л. Гобарева, Е.Р. Кочанова, Д.В., Нестерова Т.Н. [и др.]; под ред. Д.В. Чистова. – М.: Финансы и статистика, 2005. ↑

-

РБК Новости [Электронный ресурс]. – Режим доступа: http://rt.rbc.ru/tatarstan/freenews/57ff9bba9a794717d71af1a2 (дата обращения: 16.06.2019). ↑

-

Информационный портал Banki.ru [Электронный ресурс]. – Режим доступа: http://www.banki.ru/news/bankpress/?id=9071339 (дата обращения: 16.06.2019). ↑

-

Особенности обеспечения информационной безопасности в банковской системе [Электронный ресурс]. URL:http://www.antimalware.ru/analytics/technology_analysis/features_information_security_in_the_banking_system (дата обращения: 16.06.2019). ↑

-

Проблемы информационной безопасности банков [Электронный ресурс]. URL:http://uchit.net/catalog/Bankovskoe_ delo/81596/ (дата обращения: 16.06.2019). ↑

-

Ясенев В. Н. Информационная безопасность в экономических системах [Электронный ресурс]: учебное пособие. Н. Новгород: Изд-во ННГУ, 2006. URL: http://www.iee.unn.ru/files/posobya/ib_yasenev.pdf (дата обращения: 16.06.2019). ↑

-

Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения: Стандарт Банка России СТО БР ИББС-1.0-2014 [Электронный ресурс]: Распоряжение Банка России от 17.05.2014 г. № Р-399. URL: http://www.consultant.ru/document/cons_doc_LAW_163762/ (дата обращения: 16.06.2019). ↑

-

Путин подписал закон о создании национальной системы платежных карт [Электронный ресурс]. URL: http://ria.ru/ economy/20140505/1006613510.html (дата обращения: 16.06.2019). ↑

-

Об утверждении Положения о защите информации в платежной системе [Электронный ресурс]: Постановление Правительства РФ от 13.06.2012 г. № 584. URL: http://base.consultant.ru/cons/cgi/online.cgi?req=doc;base=LAW; n=131173 (дата обращения: 16.06.2019). ↑

-

Положение о требованиях к обеспечению защиты информации при осуществлении переводов денежных средств и о порядке осуществления Банком России контроля за соблюдением требований к обеспечению защиты информации при осуществлении переводов денежных средств [Электронный ресурс]: утверждено Банком России 09.06.2012 г. № 382-П. URL: http://www.consultant.ru/document/cons_doc_LAW_131473/ (дата обращения: 16.06.2019). ↑

-

О внесении изменений в Положение Банка России от 9 июня 2012 года № 382-П «О требованиях к обеспечению защиты информации при осуществлении переводов денежных средств и о порядке осуществления Банком России контроля за соблюдением требований к обеспечению защиты информации при осуществлении переводов денежных средств» [Электронный ресурс]: Указание Банка России от 05.06.2013 г. № 3007-У. URL: http://www.consultant.ru/ document/cons_doc_LAW_148817/ (дата обращения: 16.06.2019). ↑

-

Информационная безопасность банков [Электронный ресурс]. URL: http://www.arinteg.ru/articles/informatsionnayabezopasnost-bankov-26722.html (дата обращения: 16.06.2019). ↑

-

Информзащита собственными силами [Электронный ресурс]. URL: http://nbj.ru/publs/upgrade-modernizatsija-irazvitie/2014/02/05/informzaschita-sobstvennymi-silami/index.html (дата обращения: 16.06.2019). ↑

-

PCI DSS – Payment Card Industry Data Security Standard [Электронный ресурс]. URL: http://partner.jcbcard.com/ security/pcidss/index.html (дата обращения: 16.06.2019). ↑

-

Особенности обеспечения информационной безопасности в банковской системе [Электронный ресурс]. URL:http://www.antimalware.ru/analytics/technology_analysis/features_information_security_in_the_banking_system (дата обращения: 16.06.2019). ↑

-

Газета «ВЕДОМОСТИ» [Электронный ресурс]. – Режим доступа: http://www.vedomosti.ru/. ↑

-

Федеральный закон об информации, информационных технологиях и защите информации (Принят Гос. Думой 8 июля 2006 года, одобрен Советом Федерации 14 июля 2006 года). ↑

-

Мовсесян У.Л., Перова М.В. Информационная безопасность в банковских системах. ↑

-

Мовсесян У.Л., Перова М.В. Информационная безопасность в банковских системах. ↑

-

Портал «PCWeek» [Электронный ресурс]. – Режим доступа: http://www.pcweek.ru/security/. ↑

-

Содержание банковской деятельности [Электронный ресурс] // Юридический портал. – Режим доступа: http://lawtoday.ru/razdel/biblo/ban-prav/DOC_017.php (дата обращения: 16.06.2019). ↑

-

Информационная безопасность организаций банковской системы Российской Федерации [Электронный ресурс] // Центральный банк Российской Федерации. – Режим доступа: http://www.cbr.ru/credit/gubzi_docs/ (дата обращения: 16.06.2019). ↑

-

Особенности обеспечения информационной безопасности в банковской системе [Электронный ресурс]. – Режим доступа: http://www.antimalware.ru/analytics/Technology_Analysis/Features_information_security_in_the_banking_syst em (дата обращения: 16.06.2019). ↑

-

Особенности обеспечения информационной безопасности в банковской системе [Электронный ресурс]. – Режим доступа: http://www.antimalware.ru/analytics/Technology_Analysis/Features_information_security_in_the_banking_syst em (дата обращения: 16.06.2019). ↑

-

Обеспечение информационной безопасности современного банка [Электронный ресурс]. – Режим доступа: http://www.topsbi.ru/?artID=943 (дата обращения: 16.06.2019). ↑

-

Ефремова Л. И. Формирование информационно-аналитической системы в области энергосбережения // Информационное общество. –М., 2013. – № 3. – С. 49–57. ↑

-

Ефремова Л. И. Формирование корпоративной информационной системы энергетической компании с использованием геоинформационной системы // Информационные системы и технологии. – 2014. – № 3 (83). С. 39-43. ↑

-

Ханнанова Е.Н. «Информационная безопасность Сбербанка России» [Электронный доступ]. – Режим доступа: http://www.scienceforum.ru/2015/1005/9978 (дата обращения: 16.06.2019). ↑

-

Новые технологии в Security operation center [Электронный ресурс]. – Режим доступа: http://www.bytemag.ru/articles/detail.php?ID=22469 (дата обращения: 16.06.2019). ↑

-

Центр управления информационной безопасности в Волго-Вятском банке Сбербанка России [Электронный ресурс]. – Режим доступа: http://www.nvg.ru/projects/ibcenter-sberbank/ (дата обращения: 16.06.2019). ↑

- Интернет-маркетинговые решения для автосалона

- Роль рекламы в современном маркетинге (Роль рекламы в маркетинге в сети салонов красоты «Стиль»)

- Определение рыночных возможностей предприятия (на конкретном примере) (Основные характеристики отрасли машиностроения)

- Разработка системы визуальной идентификации Музея техники Вадима Задорожного

- Анализ деятельности спортивной организации (Технология управления кадрами в спортивных организациях)

- Процедура несостоятельности (банкротства) .

- Менеджмент человеческих ресурсов

- «Рынок образовательных услуг в России»

- Аттестация кадров и её процедура в образовательном учреждении (Роль аттестации в образовательном учреждении)

- Алгоритмизация как обязательный этап разработки программы (Моделирование как средство поддержки принятия решений в профессиональной области.)

- Облачные сервисы (Достоинства и недостатки облачных технологий)

- Проектирование реализации операций бизнес-процесса «Управление персоналом» (Характеристика существующих бизнес-процессов)