Роль информационного права и информационной безопасности в современном обществе (Международное информационное право)

Содержание:

ВВЕДЕНИЕ

Актуальность исследования. Информация, информационные технологии, право на информацию, информационное общество, информационная открытость органов государственной власти, - эти слова прочно вошли в нашу жизнь. Стремительное распространение новых информационно-телекоммуникационных технологий оказывает огромное влияние на все сферы жизнедеятельности общества - от политики и экономики до науки и культуры.

Техника, будучи усилителем способностей человека, всегда бросала вызов праву, ибо использовалась не только во благо, но и во вред личности, обществу и государству.

Нынешний этап развития информационных технологий характеризуется возможностью массированного информационного воздействия на индивидуальное и общественное сознание вплоть до проведения крупномасштабных информационных войн, в результате чего неизбежным противовесом принципу свободы информации становится принцип информационной безопасности.

Цель исследования заключалась в заключается в обосновании и развитии теоретических основ правового режима информации и обобщении опыта правового регулирования информационной безопасности и обосновании концептуальных положений системы правового регулирования в сфере обеспечения информационной безопасности России на примере региона.

Для достижения сформулированной цели в работе поставлены следующие задачи:

1. Исследовать информационное право и его основные принципы.

2. Обобщить опыт международного информационного права.

3. Исследовать новую доктрину информационной безопасности Российской Федерации как основу противодействия угрозам безопасности России в информационной сфере.

4. Провести анализ возможных угроз и управление безопасностью в защищенной информационно-телекоммуникационной системе на примере регионального сегмента.

Объект исследования: система общественных отношений, объектом которых выступает информация и информационная безопасность.

Предметом исследования являются законодательство Российской Федерации и других стран, международные правовые акты и другие документы, регулирующие общественные отношения, объектом которых выступает информация и информационная безопасность.

Степень разработанности темы исследования. Особое значение при проведении настоящего исследования имели труды специалистов в области информационного права: A.A. Антопольского, Ю.М. Батурина, И.Л. Бачило, Е.А. Войникайнис, Е.К. Волчинской, М.С. Дашяна, В.А. Копылова, П.У. Кузнецова, В.Н. Лопатина, В.Н. Монахова, В.Б. и др. Однако системное исследование опыта правого регулирования информационной безопасности и его применения в Российской Федерации с учетом роли информационных операций как источника крупномасштабных массированных угроз информационной безопасности до последнего времени не проводилось, равно как недостаточно полно рассматривались в правовых исследованиях проблемы применения международных стандартов информационной безопасности.

Методологическая основа исследования. В ходе проведения исследования автором были использованы такие общенаучные методы исследования, как анализ, синтез, индуктивный и дедуктивный методы, аналогия и моделирование, диалектическая логика и системный подход.

Структура работы состоит из введения, двух глав, заключения, списка литературы и приложений.

ГЛАВА1. ИНФОРМАЦИОННОЕ ПРАВО В СИСТЕМЕ ПРАВА: ТЕНДЕНЦИИ, ПЕРСПЕКТИВЫ СТАНОВЛЕНИЯ И РАЗВИТИЯ

1.1.Информационное право и его основные принципы

За последние двести лет человечество сформировало техносферу, которая представляет собой основу современной цивилизации. До изобретения паровой машины основными движущими силами была мускульная сила, сила ветра и воды. Мы не нарушали баланс в природе. После третьей информационной революции, связанной с изобретением электричества мы построили информационную сферу, которая может вступать в противоречие с биосферой. Это может приводить к конфликтам в социуме и ставить перед современной правовой системой, а также научной доктриной многочисленные правовые проблемы (например, проблему идентификации лиц, борьбы с кибернетической преступностью, внедрения новых «живых» технологий, оборота генетической информации, борьбы с глобальным потеплением и др.). Все большое значение приобретает информационное право. Сегодня существуют все предпосылки дя того, чтобы его признать в качестве комплексной отрасли права и научного направления исследований. Кроме того, информационное право выступает в качестве учебной дисциплины.

На сегодняшний день можно выделить следующие тенденции становления и развития самого информационного права как отрасли права и формирующейся юридической науки. Обозначим некоторые из них. Во-первых, происходит расширение понятийного аппарата этой отрасли, причем, как в Российской Федерации, так и в других странах. Наблюдается процесс обогощения и последовательного закрепления в нормативных правовых актах новых понятий. Это касается таких категорий как: «поисковая система», «операто поисковой системы», «блогер», «доменное имя», «инсайдер», «провайдер хостинга» и др. Однако, многие понятия еще пока не находят своего закрепления в современном российском законодательстве (например, это касается таких категорий как «электронная торговля», «электронная экономическая деятельность», «спам», «киберпреступность», «киберпреступление», «сетевой договор» и т.д.).

Во- вторых, это реализация второго этапа государственной программы Российской Федерации «Информационное общество (2011-2020 годы)», а также последовательное введение в гражданский оборот универсальной электронной карты (УЭК). Этотакже касается финансирования многих пилотных проектов, которые должны эффективным образом заработать к 2020-2025 году по вопросу развития концепции информационного общества. На сегодняшний день можно отметить положительную работу официального сайта Российской Федерации в сети Интернет для размещения информации о проведении торгов в системе государственных закупок нашей страны (www.torgi.gov.ru). Важной задачей сформулированной во многих программных документах по информационному обществу является повышение качества предоставляемых услуг, а также рейтинга конкурентоспособности нашей страны в мировом информационном пространстве.

В-третьих, это последовательная реализиция на практике новых законов, которые можно причислить к информационному законодательству. Они имеют особое значение для последующего развития информационной сферы общества и ее подсистем. В первую очередь, это касается Закона о блогерах[1], Антипиратского закона[2], Федерального закона от 29 декабря 2010года №436-ФЗ «О защите детей от информации, причиняющей вред их здоровью и развитию», Федерального закона от 27 июня 2011 года № 161-ФЗ «О национальной платежной системе»[3],Федерального закона от 6 апреля 2011 года №63-ФЗ «Об электронной подписи»[4] и др.

В 2014 году на июньском форуме «Интернет-предпринимательство в России», В.В. Путин встречался с главами «Яндекса», «Mail.Ru Group» и других компаний: и заявил, что представителям интернет-отрасли «надо вылезать из-под коряги». После данной встречи можно также отметить появление нового субъекта в области медиации интернет-споров (технологии альтернативного урегулирования конфликтов) – интернет-омбудсмена[5]. Основная задача работы этого лица сформулирована так: сделать интернет –индустрию значимой отраслью для экономики.

В-четвертых, появляются новые субъекты информационного права, а именно-разнообразные посредники, которых смело можно разделить на два вида: традиционных информационных посредников (например, операторов поисковой системы, блогеров, инсайдеров, регистраторов доменных имен) иторговых информационных посредников. К последним субъектам можно отнести крупные сетевые площадки, организаторов торговли. Здесь также можно выделить оператора платежной системы, то есть организацию, определяющую правила платежной системы, а также выполняющую иные обязанности, предусмотренные Федеральным законом «О нацилнальной платежной системе». Это также асается оператора услуг платежной инфраструктуры, который представляет собой операционный центр,платежный клиринговый центр или расчетный центр и осуществляет также информационные посреднические функции на профессиональной основе (ст.3 Федерального закона от 27 июня 2011года №161-ФЗ «О национальной платежной системе»)[6].

В-пятых, наблюдается процесс закрепления в нормативных правовых актах новых блоков общественных отношений, в частности, информационных отношений, возникающих, изменяющихся и прекращающихся в блогосфере, отношений в сфере обработки персоанльных данных, отношений в сфере использования электронных документов, отношений по ведению электронной торговли и др. и в этом плане интересным будет законодательный опыт наших соседей, в частности Республики Беларусь, Казахстана, где имеет место расширение правового регулирования сферы электронной торговли и электронного документоооборота, а также повышенное внимание к информационной безопасности[7]. Поэтому в среднесрочной перспективе можно было бы ставить вопрос о выделении отдельных подотраслей информационного законодательства из общего информационного законодательного массива.

В-шестых, это последовательное развитие законодательства о системах блокировки вредной информации, размещаемой на страницах сайта в Интернете.

Важным этапом регламентации процедурных норм информационного права в данной социальной сфере является принятие нового Федерального закона от 13 июля 2015 года №264-ФЗ «О внесении изменений в Федеральный закон «Об информации, информационных технологиях и о защите информации» и статьи 29 и 402 Гражданского процессуального кодекса Российской Федерации» (Закон о праве на забвения в Интернете)[8].

Он предусматривает, что поисковые Сети по требованию гражданина обязаны удалить информацию:

- являющейся недостоверной;

- являющейся неактуальной;

- утратившую значение для заявителя в силу последующих событий или действий заявителя.

Исключение составляет информация о событиях, содержащих признаки уголовно наказуемых деяний, сроки привлечения к уголовной ответственности по которым не истекли, а также информации о совершении гражданином преступления, по которому не снята или не погашена судимость.

Удалять информацию обязали и иностранных операторов поисковых систем, распространяющих рекламу, адресованную россиянам.

Поисковые ресурсы имеют право требовать документ, удостоверяющий личность обратившегося гражданина. Также в заявлении заинтересованное лицо обязательно должно привести конкретную ссылку на информацию, которая может быть исключена из результатов поиска, со своим именем и фамилией.

Таким образом, требование заявителя должно содержать:

- фамилию, имя, отчество, паспортные данные, контактную информацию (номер телефона, адрес электронной почты, почтовый адрес);

- информацию о заявителе, выдача ссылок на которую подлежит прекращению;

- указатель страницы сайта в сети Интернет, на которой размещена информация;

- основание для прекращение выдачи ссылок поисковой системой;

-согласие заявителя на обработку его персональных данных.

В течение 10 дней оператор поисковой системы рассматривает запрос и в случае его отклонения должен предоставить мотивированный отказ. При этом поисковики не имеют права раскрывать информацию о факте обращения пользователя. Оператор поисковой системы направляет заявителю уведомление об удовлетворении требования заявителя или мотивированный отказ в его удовлетворении в той жен форме, в которой сам получил указанное требование. Если заявитель считает отказ необоснованным, он может подать иск в суд.

В-седьмых, современный этап характеризуется постепенным разворотом государственной политики от развития четвертого сектора экономики к реиндустриализации. Представляется, что в ближайшие пять лет приоритетным будет именно второй сектор экономики, а именно промышленность. В этой связи следует переосмыслить роль и значение информационного права в период замедления экономики и геополитических шоков. Можно прогнозировать повышенное внимание законодателя к таким институтам информационного права как институт информационной безопвсности, институт интернет права,институт правового регулирования электронного документоооборота, институт рассмотренияинформационных споров и др.

В-восьмых, находит последовательное закрепление в учебных планах дисциплины «Информационное право», а также введение в олбучение смежных с этой дисциплиной спецкурсов.

На принципах информационного права базируется правовое регулирование информационных отношений[9]. Что же такое принципы? Это исходные положения, которые юридически объясняют и закрепляют объективные законо-мерности общественных отношений, они же, в свою очередь, проявляются в ин-формационной сфере. Как самостоятельную отрасль, информационное право, формируют изменяющиеся принципы[10].

Принципы делятся на общеправовые и специальные.

Для начала рассмотрим общеправовые принципы. Начнём с принципа за-конности, он гласит о том, что все субъекты должны соблюдать Конституцию Российской Федерации и законодательство. Противоречий между информаци-онно правовым регулированием и Конституцией, законодательством существо-вать не должно[11]. Российская Федерация и её субъекты осуществляют правовое регулирование информационных правоотношений – принцип федерализма[12]. Принцип ответственности: наступление ответственности за не-соблюдение информационно правовых норм. Принцип наказуемости предполагает правомерное деяние всех субъектов информационных правоотношений. Суть принципа гуманности состоит в том, что если субъекты информационного права нарушают нормы, связанные с данной отраслью, к ним применяются опре-делённые меры наказания, которые соответствуют представлениям о справедливости[13]. Также существует принцип гарантированности прав и свобод человека, принцип судебной защиты прав и интересов участников информационных правоотношений.

Теперь рассмотрим специальные принципы. Принцип приоритетности прав (ст. 2 Конституции Российской Федерации»). В информационной сфере, органы государственной власти должны соблюдать права и свободы человека[14]. Следующий принцип, принцип свободного производства и распространения ин-формации, в свою очередь, информация не должна противоречить федеральным законам. Также существует принцип запрещения производства и распространения информации, которая вредна для развития личности, общества, государства[15]. К специальным принципам, помимо названных, относятся принцип гласности, принцип полноты обработки.

В заключение, нужно сказать, что информационное право – неотъемлемая, стремительно развивающаяся часть современного общества.

1.2. Международное информационное право

Кибербезопасность, как оборонительная, так и наступательная, может затрагивать вопросы,относящиеся к международному экономическому праву. Существует два главных вопроса. Во-первых, какиетипы из возможных киберопераций могут нарушать конкретные положения международного экономического права. А во-вторых, в какой степени нормы международного экономического права согласуются с исключениями национальной безопасности, что может позволить осуществлять кибероперации, которые могли бы нарушить данные правила.

Кибероперации, затрагивающие международное экономическое право.

Следует начать с описания типов киберопераций, которые и вызывают наибольший интерес. Основной упор делается на наступательные и оборонительные кибероперации: кибератака и киберзащита.

Под кибератаками, обычно подразумевается программное обеспечение, которое передается по сети, которое стремится украсть данные или услуги или уничтожить машину. Вирус Stuxnet является примером кибератаки.

Подобные методы также могут быть использованы для шпионажа, когда данные отправляются для повреждения или разрушения информации.

В дополнение к передаче по сетям, вполне возможно, что кибератака может состояться за счет использования программного обеспечения, поставляемого физически. Программное обеспечение может поставляться путем включения его в оборудование. Единственной нормой международного экономического права, которая может ограничить кибератаки является право на интеллектуальную собственность.

Кибератака может осуществляться через сети, через оборудование, или может повлиять человеческий фактор, если есть доступ к сетям или оборудованию на месте.

В таблице 1 показана возможность применения норм международного экономического права для различных категорий.

Таблица 1

Применение норм международного права[16]

|

Закон о торговле |

Закон о Государст венных закупках |

Торговля услугами |

Закон об иностранных инвестициях |

Право на Интеллек туальную собствен ность |

|

|

Сеть |

- |

+ |

+ |

- |

+ |

|

Оборудование |

+ |

+ |

- |

- |

- |

|

Человеческий фактор |

- |

+ |

+ |

+ |

+ |

Ниже приведены меры, которыена наш взгляд, государство может предпринять, чтобы защититься от кибератак[17]:

1. Создать стандарты для кибербезопасности в отношении государственных закупок военного назначения;

2. Создать стандарты для кибербезопасности в отношении государственных закупок с другими правительственными организациями;

3. Создать стандарты для покупок товаров и услуг у частного сектора;

Стандарты, перечисленные выше, могут быть применены в целом для всех государственных и частных организаций.

Либерализации медиапространства способствует и трансформация законодательства о правах на результаты интеллектуальной деятельности. Усиление конкуренции за потенциальную аудиторию между производителями медиапродукции подталкивает законодателя к принятию необходимых решений. Конкуренция за зрителя заставляет продюсеров виртуальных приложений отказываться от взимания платы за пользование мультимедийными произведениями и порождает необходимость предлагать потребителю нечто новое и эксклюзивное[18]. Устойчивое развитие в либеральных условиях, без проявлений экстремизма, позволяет проводить политику открытости и взаимной заинтересованности в общении, вовлекает в виртуальные сети всё больше людей, создавая новые рекламные и товарные рынки в виртуальном мире.

Свобода для виртуальной реальности, в том числе свобода от проявлений

экстремизма, является необходимым правовым условием, без которого виртуальный мир деформируется, становится негармоничным и стремительно теряет свою привлекательность, сворачиваясь до уровня гипотетически существующего, возможного, но не реального. Реальность происходящего в социальных сетях и компьютерных приложениях подтверждается визуальными образами и рефлексией реального мира на виртуальную реальность.

Представляется необходимым изыскать юридико-политический подход на международном уровне, который позволил бы создать универсальную и либеральную виртуальную реальность при сохранении государствами своей способности регулировать общественные отношения, гарантировать базовые права и свободы человека.

ГЛАВА 2. ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ В СИСТЕМЕ ОБЕСПЕЧЕНИЯ НАЦИОНАЛЬНОЙ БЕЗОПАСНОСТИ РОССИИ, ФЕДЕРАЛЬНЫЕ И РЕГИОНАЛЬНЫЕ АСПЕКТЫ ОБЕСПЕЧЕНИЯ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

2.1. Новая доктрина информационной безопасности Российской Федерации как основа противодействия угрозам безопасности России в информационной сфере

В начале декабря 2016 года Указом Президента РФ утверждена Доктрина информационной безопасности Российской Федерации (далее - Доктрина)[19], которая представляет собой базовый документ для формирования государственной политики, развития общественных отношений и выработки мер по совершенствованию системы обеспечения информационной безопасности. Доктрина стала совокупностью официальных взглядов на обеспечение национальной безопасностиРоссийской Федерации в информационной сфере.

Предыдущая Доктрина информационной безопасности была принята в 2000 году, в совершенно иных условиях, и действовала 16 лет. С тех пор мир кардинально изменился. Глобальное информационное пространство и возможности скрытого трансграничного оборота информации все чаще используются для достижения отдельными государствами и организациями геополитических, военно-политических, а также террористических, экстремистских и криминальных целей в ущерб стратегической стабильности и международной безопасности. Территориальное распределение пользователей национальных доменных зон в Интернете выходит за рамки государственных

границ, что позволяет преступникам избегать преследования и наказания за противоправные действия. Киберпреступники и кибертеррористы в некоторых странах создают больше проблем, чем традиционный криминал. В информационном пространстве развернулись широкомасштабные войны, где информация используется как оружие нападения и защиты. При непосредственном использовании социальных сетей и технологий информационно-психологического воздействия в ряде стран были организованы государственные перевороты. В противостоянии идеологических

систем возникли такие модели межгосударственного развития, как «англо-саксонский мир», «арабский мир», «русский мир», «европейская цивилизация» и т.д.

Защита информационного суверенитета и национальных интересов в информационной сфере стала одной из важнейших функций государства, что отражено в новой Доктрине. По сравнению с предыдущей Доктриной приведенные в документе национальные интересы более глубоко и конкретно отражают стремление России стать открытым равноправным партнером в глобальном информационном пространстве, но при этом готовым отстаивать свой суверенитет и национальные ценности всеми доступными средствами.

Рассмотрим некоторые из национальных интересов в информационной сфере, выделенные Доктриной. Пункт г) статьи 8 Доктрины предусматривает «доведение до российской и международной общественности достоверной информации о государственной политике России и ее официальной позиции по социально значимым событиям в стране и мире, применение информационных

технологий в целях обеспечения национальной безопасности РФ в области культуры».

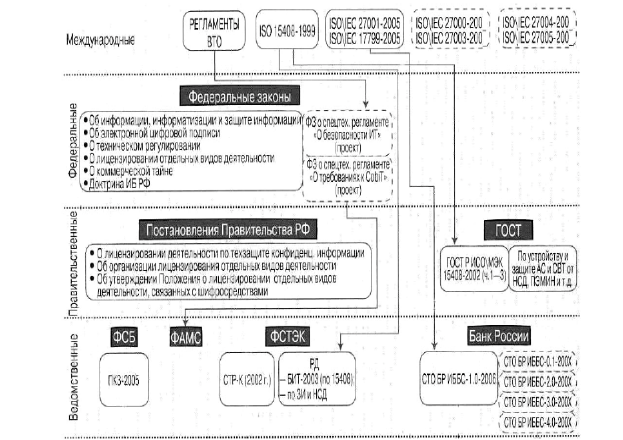

Важность вопросов доведения достоверной информации подтверждается соответствующими угрозами и негативными факторами в информационной сфере, которые определены в Доктрине. Базовый набор требований к системе информационн6ой безопасности представлен в Приложении1.

В частности, статья 12 Доктрины указывает, что «расширяются масштабы использования специальными службами отдельных государств средств оказания информационно-психологического воздействия, направленного на дестабилизацию внутриполитической и социальной ситуации в различных регионах мира и приводящего к подрыву суверенитета и нарушению территориальной целостности других государств».

Кроме того, анализ современной ситуации с информационной безопасностью в Интернете позволяет утверждать, что Всемирная паутина постоянно используется для создания угроз не только информационной безопасности, но и национальной безопасности России в целом.

Необходимо отметить, что утверждение о том, что «Интернет – это свободное киберпространство», никогда не было истиной. Единого владельца у Интернета действительно нет, однако администрирование ключевых ресурсов и

управление основными функциями осуществляется подконтрольными Западу организациями.

Корневые сервера, предоставляющие доступ ко всему адресному пространству глобальной сети, находятся за пределами России. Присвоение имен и адресов происходит по правилам ICANN[20], которая создана и контролируется США с 1998 года (штаб-квартира ICANN размещаетсяв Лос-Анджелесе).

Недавно ICANN официально сообщила, что с 1 октября 2016 года исполнение технических функций по работе Интернета IANA (Администрирование адресного пространства Интернета) будет контролировать международное сообщество, а не власти США, т.к. истек контракт ICANN с министерством торговли США и Национальным управлением информации и связи (NTIA). Но реального отстранения США от управления Интернетом не

произошло. Вместе с тем Россия еще в 2012 г. предлагала передать контроль над Интернетом Международному союзу электросвязи (МСЭ). Тогда эту идею поддержали Китай, Иран, Судан, Саудовская Аравия, Алжир, Бахрейн, но англосаксонский блок в лице США, Канады, Австралии и часть стран Евросоюза выступили против.

Независимость мировых СМИ – также спорное утверждение. Уже несколько десятилетий Запад пропагандирует идеологию «открытого общества», но фактическая «открытость» имеет однонаправленный характер. Необходимо отметить, что современная медиасреда контролируется несколькими международными холдингами («Эн-Би-Си Юниверсал», «Мердок Ньюс Корп»,«АОЛ Тайм Уорнер» и т.п.) и в этой среде для неискушенного потребителя информации можно создать или опровергнуть любую новость и даже создать виртуальный мир в интересах заказчика.

Государственным органом, который управляет «концертом независимых СМИ» и определяет, что, когда и как они должны освещать, является агентство правительства США – Совет управляющих по вопросам вещания (Broadcasting Board of Governors (BBG)). Указанный Совет контролирует работу СМИ, вещающих на 61 языке более чем в 125 странах. Основными из них являются:

- Голос Америки;

- Радио Свободная Европа / Радио Свобода (включает в себя Радио Фарда, Радио Азади и Радио Машааль);

- The Middle East Broadcasting Networks, Inc (MBN включает телекомпанию Аль-Хурра и Радио Сава);

- Радио Свободная Азия;

- Радио и телевидение Марти.

Согласно размещённой на официальном сайте агентства информации, его цель состоит в том, чтобы «поставлять достоверные новости и информацию стратегически значимым аудиториям зарубежных стран … и служить надежным источником новостей и наглядным примером свободной профессиональной прессы для стран, не имеющих независимых средств массовой информации»[21].

При отсутствии конкурентов западным и прозападным СМИ было легко соблюдать приличия и видимость объективности. Однако сейчас сформированы встречные информационные потоки.

Созданы российские СМИ, которые пытаются отстоять суверенитет в национальном информационном пространстве и довести до мировой общественности точку зрения «русского мира».

Подобное противодействие приводит в ярость как представителей англосаксонских СМИ, так и тех, кто их финансирует. В результате в зарубежных СМИ в последнее время резко увеличился объем материалов, со-

держащих негативную, явно предвзятую оценку и подтасованные факты для искажения российской государственной политики. Усилилась дискриминация российских СМИ за рубежом и откровенное противодействие их профессиональной деятельности. Для блокирования контента пророссийских

источников информации срочно стали создаваться так называемые «антифейковые» объединения, например, такие как First Draft News.

В июне 2015 г. 9 ведущих медиакомпаний (Google NewsLab, Bellingcat, DigDeeper, Eyewitness Media Hub, Emergent, Meedan, Reported.ly, Storyful,

Verification Junkie) реализовали совместный Интернет-проект First Draft News. Вскоре к нему присоединилась «тяжелая артиллерия»: Amnesty International, American Press Institute, социальные сети Facebook и Twitter, более 30 перио-

дических изданий (New York Times, Washington Post, Telegraph, Le Monde, и др.), телеканал CNN и даже Al Jazeera.

Официальная цель проекта – борьба с фейковыми новостями и улучшение качества информации в СМИ и социальных сетях. Внешне все выглядит прилично, никто не хочет пользоваться подделками, и многие СМИ уже давно проводят такую работу. Но в отношении своих новостей! А в данном случае создан единый международный центр цензуры любых новостей.

Аналогичная деятельность проводится в социальных сетях. 31 мая 2016 г. власти Евросоюза подписали соглашение с Facebook, Twitter, YouTube и Microsoft о предотвращении распространения «языка вражды» в соцсетях. Согласно этим договорённостям, все перечисленные компании обязались в течение 24 часов удалять из подконтрольных им ресурсов любые публикации,

расцениваемые как «разжигание ненависти» между людьми[22].

По сообщению ТАСС со ссылкой на слова вице-президента компании Facebook Адама Моссери социальная сеть начала тестирование новых инструментов для борьбы с распространением недостоверных и вымышленных новостей.

Пользователи сами будут определять ложь в новостных сообщениях и устанавливать соот-ветствующие маркеры на странице. Кроме этого появится инструмент, позволяющий обратиться за помощью к партнерам компании, которые займутся проверкой достоверности информации. Новости, достоверность которых вызвала сомнение в процессе верификации, будут помечены красным квадратом с треугольником и восклицательным знаком внутри. Перейдя по ссылке, пользователи смогут узнать, почему данная новость не соответствует действительности. Также будут применяться меры против пользователей, которые намеренно распространяют недостоверные новостные ссылки с единственной целью завлечь больше посетителей на конкретный сайт, который «в большинстве случаев является рекламным», отметил Моссери[23].

Звучит красиво, однако анализ документов позволяет утверждать, что вся эта деятельность направлена преимущественно на противодействие российским СМИ. Фактически создается новый «железный занавес». Если раньше информация из российского медиа-пространства, противоречащая генеральной линии Запада, провозглашалась недостоверной и недостойной внимания западного обывателя, то теперь за пределами рунета пользователи могут вообще не узнать, что существует российская точка зрения на происходящие мировые события, и что на самом деле происходит в «русском мире». Хорошим примером организованной подтасовки информации для мировой общественности и международных организаций может служить травля российского спорта. При полном отсутствии доказательств употребления нашими спортсменами допинга в массовых количествах и «наличия государственной поддержки допинга» создано общественное мнение о том, что эти явления существуют. Причем все действующие лица: следователи, руководители комиссий, лица, принимающие решения о дисквалификации и отстранениях, принадлежат к англосаксонскому лагерю. В тех федерациях,где руководят англичане, наши команды были полностью дисквалифицированы. В других федерациях разобрались и признали обвинения недоказанными, а информацию – недостоверной.Это позволяет говорить о целенаправленной операции спецслужб западных государств по дискредитации российского спорта.

По инициативе депутата от Польши Анны Фотыги 10 октября 2016 года комитет Европарламента по иностранным делам одобрил проект резолюции под названием «Стратегические коммуникации ЕС как противодействие пропаганде третьих сторон», в которой утверждается, что Россия наравне с ИГ ведет информационную войну против Евросоюза, и среди угроз указываются

российские СМИ – RT и Sputnik. Документ призывает включить стратегические коммуникации в сферу деятельности ЕС и создать профильное отделение борьбы с пропагандой. Таким образом, Евросоюз поставил в один ряд Россию и террористическое государство.

Продолжается опасная тенденция вербовки российских СМИ либерального направления и отдельных блогеров – «борцов за свободу». Наращивается информационное воздействие на население России, в первую очередь на молодежь, в целях размывания традиционных российских духовно-нравственных ценностей.

Необходимо отметить, что Россия успешно противостоит деятельности данных «борцов». Особо необходимо выделить принятие ряда законодательных актов, которые поставили барьеры на пути деструктивной деятельности англосаксонских деятелей. С 2012 года некоммерческие организации, занимающиеся политической деятельностью и получающие иностранное финансирование, обязаны регистрироваться в качестве иностранных агентов[24]6.

В результате у указанных организаций возникли существенные проблемы с финансированием их деструктивной деятельности.

Следующим шагом стало создание Минюстом Перечня иностранных и международных неправительственных организаций, деятельность которых признана нежелательной на территории Российской Федерации[25]7. Перечень создается на основании требований статьи 3.1 Федерального закона от 28.12.2012 № 272-ФЗ «О мерах воздействия на лиц, причастных к нарушениям

основополагающих прав и свобод человека, прав и свобод граждан Российской Федерации»[26]8.

Кроме того, в течение четырех лет действия законодательства об иностранных агентах продолжалось значительное противодействие по линии

«наша деятельность не является политической».

Однако существующие проблемы были сняты виюне 2016 года принятием поправок в пункт 6 статьи 2 Федерального закона «О некоммерческих организациях»[27].

Дополнения в текст статьи определили, что политической деятельностью является «распространение, в том числе с использованием современных информационных технологий, мнений о принимаемых государственными органами решениях и проводимой ими политике».

Кроме того, к политической деятельности было отнесено «формирование общественно-политических взглядов и убеждений, в том числе путем проведения опросов общественного мнения и обнародования их результатов или проведения иных социологических исследований»[28].

Попытки аналогичных встречных действий предпринимаются американской стороной. Так, в июне 2016 года на слушаниях в Конгрессе экс-посол США в России Майкл Макфол высказал мнение, что не стоит в ответ на российскую пропаганду отвечать американской. По словам «архитектора перезагрузки», лучшим способом борьбы с дезинформацией будут «правдивые репортажи заслуживающих доверия журналистов из России, Украины и других стран». Но при этом прямая американская финансовая помощь независимым изданиям может им только навредить. Необходимо сосредоточиться на развитии программ обмена, организации учебы в американских и европейских университетах, стажировки в западных СМИ[29] . Вместе с тем тот же Макфол 26 октября 2016 г. в статье для американского издания Washington Post предложил найти законодательный способ зарегистрировать российское агентство Sputnik и телеканалRT в качестве иностранных агентов.

Параллельно с информационно-психологическим воздействием в киберпространстве резко обострилось технологическое противостояние, связанное с нарушением конфиденциальности, доступности и целостности информации ограниченного доступа.

Пункт в) статьи 8 Доктрины в качестве одного из национальных интересов предусматривает «развитие в Российской Федерации отрасли информационных технологий и электронной промышленности, а также совершенствование деятельности производственных, научных и научно-технических организаций по разработке, производству и эксплуатации средств обеспечения информационной безопасности, оказанию услуг в области обеспечения информационной безопасности».

По данным Интернет-портала Tadviser, на 2015 год около 60 стран занимаются разработкой средств компьютерного шпионажа, хакерских атак и наблюдения. В общей сложности 29 стран, включая Китай, Данию и Францию,

имеют специализированные военные киберподразделения, занимающиеся противодействием угрозам информационной безопасности. В то же время 49 стран, включая Россию, Австралию, Бразилию и Египет, закупают специализированное хакерское программное обеспечение, а 63 страны, включая Чехию, Италию и Мексику, используют инструменты сплошного наблюдения

как внутри страны, так и глобально, говорилось в исследовании WSJ.

Национальные интересы Российской Федерации в информационной сфере во многом зависят от скорейшего преодоления технологического отставания IT-индустрии, импортозамещения и создания независимой защищенной информационной инфраструктуры Российской Федерации,особенно на ее критических участках, что также отражено в Доктрине. Уже давно не секрет, что некоторые разработчики как аппаратного, так и программного обеспечения закладывают в свои продукты скрытые (недокументированные) возможности для последующего использования в своих интересах (или интересах своих покровителей). Вся информация о пользователях сети сохраняется и анализируется. Постоянно совершенствуются алгоритмы обработки «больших данных» и извлечения из них значимой информации. В условиях идеологического противостояния активизировалась деятельность иностранных разведок с использованием разнообразных технологий несанкционированного доступа и несанкционированного воздействия на информационные ресурсы, а также съема информации по техническим каналам.

На этом фоне для информационной безопасности государства жизненно важно перейти на импортозамещение иностранных технических средств и комплектующих компонентов, а также программного обеспечения компьютерных систем.

Одним из примеров реализации государственной политики по совершенствованию системы обеспечения национальной безопасности в информационной сфере является Национальный центр управления обороны Российской Федерации (НЦУО РФ), введенный в эксплуатацию 1 декабря 2014 года. Наиболее важная информация, обрабатываемая НЦУО, оперативно отправляется в Ситуационный центр Президента РФ.

По словам министра обороны России Сергея Шойгу, Центр управления обороны на Фрунзенской набережной – это современная ставка верховного главнокомандующего, по ряду показателей в разы превосходящая пентагоновский аналог. Суперкомпьютер Минобороны способен хранить данные объёмом 236 петабайт (против 12 петабайт), а его производительность оценивается в 16 петафлопс (против 5 петафлопс), т.е. скорость обработки информации у машины составляет «50 библиотек имени Ленина в секунду»[30].

Главные задачи НЦУО – контроль выполнения гособоронзаказа, нормативных правовых актов, непрерывный мониторинг передвижения войск, трафика транспортной инфраструктуры, сбор и обработка информации, влияющей на обороноспособность страны, отслеживание публикаций в СМИ и сообщений в социальных сетях. С помощью математических моделей программно-аппаратный комплекс рассчитывает оптимальные варианты выполнения конкретных стратегических и тактических задач, оценивает риски, масштабы и последствия техногенных, природных и антропогенных угроз.

Компьютеры, установленные в НЦУО, а также более чем на 500 стратегических объектах оборонного ведомства, защищают отечественный софт.

Антихакерский комплекс в режиме реального времени выявляет и купирует угрозы информационной безопасности. Система обнаружения компьютерных атак на суперкомпьютер, анализирующая сетевой трафик и состояние оборудования, определяющая источник вторжения, а также оценивающая риски атаки, разработана Объединённой приборостроительной корпорацией. В случае выхода из строя комплекса на Фрунзенской набережной

управление обороной можно будет осуществлять из любого филиала, развернутого в каждом виде и роде войск и военных округах. В конце 2015 года было завершено техническое обеспечение НЦУО.

Следующей угрозой информационной безопасности, отмеченной в Доктрине, являются утечки информации. Аналитический центр InfoWatch 13

декабря 2016 года представил результаты глобального исследования утечек данных в период с 2013 по 2015 год[31], где отмечен значительный рост утечек данных в результате ошибочных действий персонала организаций. Если в 2013 году основная масса чувствительных данных в организациях (персональные данные, платежная информация, государственная и коммерческая тайна, а также секреты производства) была скомпрометирована в результате совершения умышленных утечек, то в последующие годы большая часть потерь критичной информации произошла вследствие непреднамеренных ошибок сотрудников.

Утечки информации в результате хакерской активности (целевой атаки, фишинга, взлома веб-ресурса и пр.) происходили в три раза реже, чем по вине внутренних нарушителей безопасности, однако они наносили компаниям больший ущерб. При этом уязвимость технологий,применяемых в глобальном информационном пространстве, стала благодатной средой для противоправной деятельности киберпреступников, как трансграничных, так и «местного значения».

По данным IDC (ноябрь 2016 г.), к концу 2016 года киберпреступность обойдется мировой экономике в $650 миллиардов, а к 2020 – в сумму более $1 триллиона. От утечек данных, как персональных, так и корпоративных, к этому

времени пострадает более 1,5 миллиарда людей,что приведет к ужесточению регулирования и развитию альтернативных методов аутентификации. К ним в первую очередь относится авторизация с помощью биометрии: к 2020 году с помощью нее будет осуществляться четверть всех мировых электронных транзакций[32].

Ниже в таблице 2 приведена оценка рынка высокотехнологичных преступлений в 2015 г. из отчета Group-IB – одной из ведущих международных

компаний по предотвращению и расследованию киберпреступлений и мошенничеств с использованием высоких технологий.

Таблица 2

Оценка рынка высокотехнологичных преступлений в 2015 г. из отчета Group-IB[33]

|

Сегмент рынка в России и СНГ |

Число выявленных преступных групп |

Общее число успешных атак в день |

Сумма хищений (тыс. руб.) |

|

Хищения в интернет-банкинге у юридических лиц |

8 |

16 |

1 912 320 |

|

Хищения в интернет-банкинге у физических лиц |

2 |

2 |

38097 |

|

Хищения у физических лиц с Android-троянами |

14 |

70 |

61005 |

|

Целевые атаки на банки |

3 |

- |

638000 |

|

Обналичивание похищаемых средств |

- |

- |

1 192240 |

|

Оборот «кард»-шопов |

7 |

- |

155315 |

Еще одной тенденцией на рынке информационной безопасности Доктрина определила постепенное приобретение кибератаками деструктивного характера. Так, уже порядка 5% информационных преступлений приводят либо

к уничтожению данных, либо к урону физическим ресурсам или инфраструктуре.

Подводя итог рассмотрению некоторых положений Доктрины информационной безопасности Российской Федерации, можно констатировать,

что принятие Доктрины является очень важным и своевременным шагом. Необходимо отметить, что даже краткий анализ показал актуальность проблем, обозначенных в Доктрине, и необходимость незамедлительного и постоянного противодействия деструктивной деятельности иностранных элементов в информационной сфере. При этом, поскольку Доктрина является документом стратегического планирования в информационной сфере, на ее основе будут создаваться новые концептуальные документы.

2.2. Анализ возможных угроз и управление безопасностью в защищенной информационно-телекоммуникационной системе на примере регионального сегмента

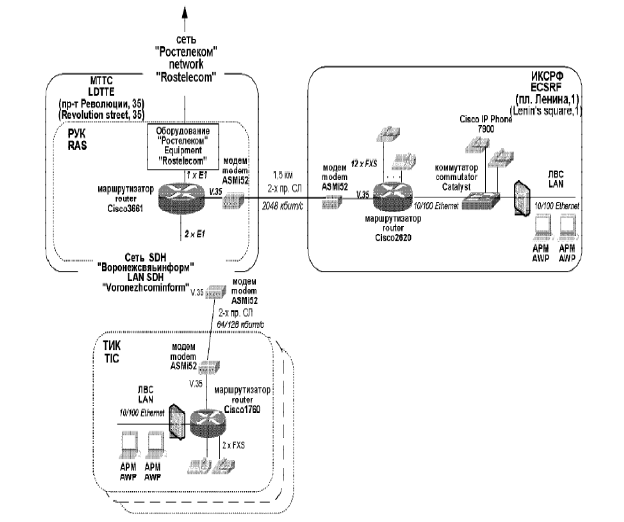

В целях эффективной реализации государственной политики региональной информатизации на территории Воронежской области[34] создается территориальная информационная система (ТИС). Она включает в себя информационные подсистемы, обеспечивающие поддержку деятельности органов государственной власти области.

Единая защищенная телекоммуникационная инфраструктура для государственных нужд, реализуемая на основе подсистемы связи и передачи данных государственной автоматизированной системы (ПСПД ГАС) «Выборы» Воронежской области, построена на основе цифровых каналов связи сети передачи данных (СПД) оператора филиала ОАО «Центртелеком»- ОАО «Воронежсвязьинформ», Приложение 2. Данные каналы используются для организации межсетевого взаимодействия между узлами связи избирательных комиссий, которое заключается в обмене трафиком голос/ данные между узлами ПСПД.

Основными элементами узлов связи ПСПД являются: мультимедийные маршрутизаторы; оборудование ведомственной телефонной связи; линии связи и каналообразующее оборудование; оборудование подсистемы обеспечения информационной безопасности (ПОИБ). Наиболее детально рассмотрим последнее.

В качестве системы защиты информации в узле ТИК используется аппаратно-программный комплекс защиты информации (АПКЗИ) «Континент» НИП «Информзащита»[35]. Основным компонентом АПКЗИ является криптографический шлюз (КШ) с 3-мя интерфейсами Ethernet 10/100. Один интерфейс объявляется как «внешний» и используется для включения в порт Ethernet 10/100 маршрутизатора. Второй Ethernet АПКЗИ «Континент» объявляется как «внутренний» и используется для включения в локальную вычислительную сеть (ЛВС) территориальной избирательной комиссии (ТИК), третий порт Ethernet порт АПКЗИ «Континент» также объявляется как «внутренний» и используется для включения в ЛВС Администрации. В данной схеме АПКЗИ «Континент» выполняет операции по шифрованию IP трафика ГАС «Выборы», (т.е. шифрование трафика между «внешним» интерфейсом и «внутренним» интерфейсом сегмента ЛВС ТИК), функции межсетевого экрана между «внешним» интерфейсом сегмента ЛВС ТИК), функции межсетевого экрана между «внутренним» интерфейсом сегмента ЛВС ТИК и «внутренним» интерфейсом сегмента ЛВС Администрации. Таким образом, обеспечивается защита информационной системы от несанкционированного доступа. Также на уровне ПСПД для разграничения прав доступа к IP сетям ТИК и Администрации на оборудование Cisco используются следующие основные механизмы фильтрации IP фреймов: фильтрация на уровне IP сетей, на уровне IP адреса отправителя и адреса получателя, а также организация фильтра на уровне логических портов IP трафика.

IP- пакеты, адресованные абонентам, сторонним по отношению к защищенной сети (Web-сайты, ftp-серверы), передаются в открытом виде. Это позволяет использовать КШ при доступе к общедоступным ресурсам сетей общего пользования в качестве межсетевого экрана пакетного уровня.

КШ осуществляет регистрацию следующих событий:

- загрузку и инициализацию системы и ее программный останов;

- вход (выход) администратора КШЩ в систему (из системы);

- запросы на установление виртуальных соединений между криптошлюзами, между КШ и центром управления;

- результат фильтрации входящих/исходящих пакетов;

- попытки несанкционированного доступа;

- люые нештатные ситуации, происходящие при работе КШ;

- информацию о потере и восстановлении связи на физическом уровне протоколов.

Перечень регистрируемых событий определяется администратором.

Учитывая уровни важности и обеспечения безопасности информации, циркулирующей в рассмотренной территориальной защищенной мультисервисной сети связи, целесообразно предположить, что модель вероятного нарушителя должна обладать характеристиками, близкими к потенциально достижимым. С учетом того, что по официальным данным[36] более 70% попыток злонамеренного прони кновения в открытые компьютерные системы имеют источник среди сотрудников организации, а в закрытых сетях уровень защиты от внешнего абонента гораздо выше, то вывод напрашивается сам собой. Наряду с применением технических средств защиты информации на программном и аппаратном уровнях необходимо проводить активную работу по подбору и обучению персонала, допущенного к защищаемой информации, мерам безопасности, а также контролю за их действиями.

ЗАКЛЮЧЕНИЕ

На основе проделанного исследования можно сделать следующие выводы:

1. Информационное право является самостоятельной, комплексной отраслью права, имеет свое индивидуально-определенное место в системе российского права, имеет свой специфичный, обособленный предмет правового регулирования - информационные общественные отношения, который однако, находится в тесной взаимосвязи с иными отраслями права.

Таким образом, мы считаем, что информационное право – довольно новая отрасль права, которая уже успела выделиться в самостоятельную, благодаря изменению принципов. Также, мы выяснили, что информационное право толкуется в нескольких вариациях. У этой отрасли права существует свои методы изучения. Она тесно связана с другими отраслями, такими как гражданское право, уголовное право, финансовое право и другие. Если говорить о принципах информационного права, то стоит сказать, что они делятся на два вида – общеправовые, специальные. К каждому из этих видов, принадлежит достаточное количество принципов, толкование которым мы дали в своей научной работе.

2.Систематизированы международные нормы правового регулирования информационной безопасности и выявлена прогрессирующая роль международных стандартов информационной безопасности. В работе приведены меры, которые государство может предпринять, чтобы защититься от кибератак: необходимо создать стандарты в отношении государственных закупок военного назначения; закупок с другими правительственными организациями; для покупок товаров и услуг у частного сектора.

3.Автором дана характеристика отдельным положениям Доктрины информационной безопасности Российской Федерации, проведен анализ текущего состояния глобального информационного пространства, приведены примеры активизации антироссийской деятельности иностранных государств, IT-компаний, СМИ и общественных организаций, а также конкретных шагов по противодействию основным угрозам и факторам, влияющим на состояние информационной безопасности Российской Федерации.

4. Изучены возможные угрозы и управление безопасностью в защищенной информационно-телекоммуникационной системе на примере регионального сегмента Воронежской области произвели через изучение территориальной информационной системы (ТИС) области. Она включает в себя информационные подсистемы, обеспечивающие поддержку деятельности органов государственной власти, которая реализуется на основе подсистемы связи и передачи данных государственной автоматизированной системы (ПСПД ГАС) «Выборы» Воронежской области и построена на основе цифровых каналов связи сети передачи данных (СПД) оператора филиала ОАО «Центртелеком»- ОАО «Воронежсвязьинформ».

СПИСОК ИСПОЛЬЗОВАННОЙ ЛИТЕРАТУРЫ

1. Федеральный закон от 12 января 1996 г. № 7-ФЗ «О некоммерческих организациях» [Электрон. ресурс] // Справочно-информационная система «КонсультантПлюс» – Режим доступа http://www.consultant.ru/document/cons_doc_LAW_139281/, свободный [дата обращения 12.09.2017].

2. Федеральный закон от 20 июля 2012 г. № 121-ФЗ «О внесении изменений в отдельные законодательные акты Российской Федерации в части регулирования деятельности некоммерческих организаций, выполняющих функции иностранного агента» // Российская газета. 2012. № 16. .

3. Федеральный закон от 28 декабря 2012 г. № 272-ФЗ «О мерах воздействия на лиц, причастных к нарушениям основополагающих прав и свобод человека, прав и свобод граждан Российской Федерации» // Российская газета. 2012. № 302.

4.Федеральный закон от 5 мая 2014 года № 97-ФЗ «О внесении изменений в Федеральный Закон «Об информации, информационных технологиях и о защите информации» / [Электрон. ресурс] // Справочно-информационная система «КонсультантПлюс» – Режим доступа http://www.consultant.ru/document/cons_doc_LAW_139281/, свободный [дата обращения 01.10.2017].

5.Федеральный закон от 2 июня 2016 г. № 179-ФЗ «О внесении изменений в статью 8 Федерального закона «Об общественных объединениях» и статью 2 Федерального закона «О некоммерческих организациях» // Российская газета. 2016. № 121.

6. Указ Президента РФ от 5 декабря 2016 г. № 646 «Об утверждении Доктрины информационной безопасности Российской Федерации» // Собрание законодательства РФ. 12.12.2016. № 50.

7. Приказ Минюста России от 3 сентября 2015 г. № 209 «О порядке ведения Перечня иностранных и международных неправительственных организаций, деятельность которых признана нежелательной на территории Российской Федерации, включения в него и исключения из него иностранных и международных неправительственных организаций» [Электрон. ресурс] // Справочно-информационная система «КонсультантПлюс» – Режим доступа http://www.consultant.ru/document/cons_doc_LAW_139281/, свободный [дата обращения 25.09.2017]

8. Актуальные проблемы информационного права : учебник / коллектив авторов ; под ред. И.Л. Бачило, М.А. Лапиной. — М. : ЮСТИЦИЯ,2016. - 534 с.

9. Батурин Ю.М. Проблемы компьютерного права. - М.: Юрид. лит., 1991. - 272 c.

10. Городов О.А. Информационное право : учебник. М. : Проспект, 2014.- 256 с.

11. Зима В., Молдовян А., Молдовян Н. Безопасность глобальных сетевых технологий (4-е изд.). Серия "Мастер систем". - СПб.: БХВ-Петербург, 2014. - 368 с.

12. Зорькин, В.Д. Право против хаоса / В.Д. Зорькин // Российская газета. – 2015. – 24 ноября.

13. Кириленко, В.П. Международное право и информационная безопасность государств: монография / В.П. Кириленко,Г.В. Алексеев. – СПб.: СПб ГИКиТ, 2016.– 396 с.

14. Ковалева Н. Н. Информационное право России: Учебное пособие. — М.: Издательско-торговая корпорация «Дашков и К°», 2007. - 360 с.

15. Концепция информатизации Воронежской области на 2011-2015 годы// Информатизация Воронежской области.- Воронеж.:Администрация Воронежской области, 2011.-124с.

16. Кузнецов П.У. Основы информационного права : учебник для бакалавров.

М. : Проспект, 2014.- 312 с.

17. Рассолов И.М. Информационное право : учебник и практикум для бака-

лавров и магистров. 3-е изд., перераб. и доп. М. : Юрайт, 2014. -479 с.

18.Соколов А.В. Защита от компьютерного терроризма/ А.В. Соколов, О.М. Степанюк –СПб.:БХВ-Петербург, 2014.-494с.

19.Страхов А.А., Анисимова Т.В. Правовые аспекты использования сети Интернет в Российской Федерации // Вестник Московского университета МВД России. 2015. № 11. С. 229-233.

20.Талимончик, В.П. Международно-правовое регулирование отношений информационного обмена / В.П. Талимончик. – СПб.: Юридический центр Пресс,2011. – 382 c.

21. Тедеев А.В. Развитие информационных технологий, информационной экономики и правовое регулирование дистанционного труда в Российской Федерации (некоторые проблемы)// Журнал «Российская юстиция».-№6.-2014.-С.25-29.

22. Федотов М.А. К вопросу о концептуальных основах информационного права как права киберпространства// Вопросы правововедения.-2011.-№3.-С.71-98.

23.ttps://life.ru/t/технологии/421037/sietievaia_tsienzura_pochiemu_facebook_i_twitter_nie_daiut_polzovatieliam_polnoi_svobody

24.http://hitech.vesti.ru/news/view/id/10656

25.https://www.novayagazeta.ru/articles/2016/10/26/70312-moskva-vyigryvaet-informatsionnuyu-voynu

26.http://geo-politica.info/kak-rabotaet-rossiyskaya-sistema-upravleniya-oboronoy---dva-goda-ntsuo.html

27. http://www.tadviser.ru/index.php/Статья%3AУтечки_данных

28.http://www.tadviser.ru/index.php/Статья:Потери_организаций_от_киберпреступности

Приложение 1

Базовый набор требований к системе информационной безопасности

Приложение 2

Функциональная схема ПСПД ГАС «Выборы» Воронежской области

-

Федеральный закон от 5 мая 2014 года № 97-ФЗ «О внесении изменений в Федеральный Закон «Об информации, информационных технологиях и о защите информации» и отдельные законодательные акты РФ по вопросам упорядочения обмена информацией с использованием информационно-телекоммуникационных сетей»/ Собрание законодательства РФ, 12.05.2014, №19, ст.2302. ↑

-

Федеральный закон от 2 июля 2013 года № 187 –ФЗ «О внесении изменений в отдельные законодательные акты РФ по вопросам защиты интеллектуальных прав в информационно-телекоммуникационных сетях» / Собрание законодательства РФ, 08.07.2013, №27, ст.3479. ↑

-

Собрание законодательства РФ, 04.07.2011, №27, ст.3872. ↑

-

Собрание законодательства РФ, 11.04.2011, №15, ст.2036. ↑

-

Официальное название должности-уполномоченный по вопросам, связанным с ликвидацией нарушений прав предпринимателей при осуществлении регулирования, контроля функционирования и развития Интернета. ↑

-

Тедеев А.В. Развитие информационных технологий, информационной экономики и правовое регулирование дистанционного труда в Российской Федерации (некоторые проблемы)// Журнал «Российская юстиция».-№6.-2014.-С.25-29. ↑

-

Федотов М.А. К вопросу о концептуальных основах информационного права как права киберпространства// Вопросы правововедения.-2011.-№3.-С.71-98. ↑

-

Собрание законодательства РФ, 20.07.2015, №129 (часть 1), ст.4390. ↑

-

Батурин Ю.М. Проблемы компьютерного права. – М., 1991. –С.45. ↑

-

Ковалёва Н.Н. Информационное право России: Учебное пособие. – М.: Издательско-торговая корпорация «Дашков и К», 2007.-С.56. ↑

-

Рассолов М.М. Информационное право. – М.: Юристъ, 2014..-С.97. ↑

-

Городов О.А. Информационное право. – М.: Проспект, 2014.-С.69. ↑

-

Кузнецов П.У. Информационное право: Методические материалы по учебному курсу. – М.: 2015.-С.32. ↑

-

Тедеев А.А. Информационное право: Учебник. – М.: Эксмо, 2015.-С.73. ↑

-

Городов О.А. Информационное право. – М.: Проспект, 2014. –С.132. ↑

-

Кириленко, В.П. Международное право и информационная безопасность государств: монография / В.П. Кириленко,Г.В. Алексеев. – СПб.: СПб ГИКиТ, 2016.– 396 с. ↑

-

Талимончик, В.П. Международно-правовое регулирование отношений информационного обмена / В.П. Талимончик. – СПб.: Юридический центр Пресс,2011. – 382 c. ↑

-

Зорькин, В.Д. Право против хаоса / В.Д. Зорькин // Российская газета. – 2015. – 24 ноября. ↑

-

Указ Президента РФ от 5 декабря 2016 г. № 646 «Об утверждении Доктрины информационной безопасности

Российской Федерации» // Собрание законодательства РФ. 12.12.2016. № 50. Ст. 7074. ↑

-

Internet Corporation for Assigned Names and Numbers – Корпорация по управлению доменными именами и IP-

адресами. ↑

-

Совет управляющих по вопросам вещания [Электронный ресурс]. – Режим доступа - https://ru.wikipedia.org/wiki/Совет_управляющих_по_вопросам_вещания ↑

-

ttps://life.ru/t/технологии/421037/sietievaia_tsienzura_pochiemu_facebook_i_twitter_nie_daiut_

polzovatieliam_polnoi_svobody ↑

-

http://hitech.vesti.ru/news/view/id/10656 ↑

-

Федеральный закон от 20 июля 2012 г. № 121-ФЗ «О внесении изменений в отдельные законодательные акты Российской Федерации в части регулирования деятельности некоммерческих организаций, выполняющих функции иностранного агента» // Российская газета. 2012. № 16. ↑

-

Приказ Минюста России от 3 сентября 2015 г. № 209 «О порядке ведения Перечня иностранных и международных неправительственных организаций, деятельность которых признана нежелательной на территории Российской Федерации, включения в него и исключения из него иностранных и международных неправительственных организаций» [Электронный ресурс]. – Режим доступа - http://www.pravo.gov.ru (08.09.2015). ↑

-

Федеральный закон от 28 декабря 2012 г. № 272-ФЗ «О мерах воздействия на лиц, причастных к нарушениям основополагающих прав и свобод человека, прав и свобод граждан Российской Федерации» // Российская газета. 2012. № 302. ↑

-

Федеральный закон от 12 января 1996 г. № 7-ФЗ «О некоммерческих организациях» // Российская газета. 1996. № 14. ↑

-

Федеральный закон от 2 июня 2016 г. № 179-ФЗ «О внесении изменений в статью 8 Федерального закона

«Об общественных объединениях» и статью 2 Федерального закона «О некоммерческих организациях» // Российская газета. 2016. № 121. ↑

-

https://www.novayagazeta.ru/articles/2016/10/26/70312-moskva-vyigryvaet-informatsionnuyu-voynu ↑

-

http://geo-politica.info/kak-rabotaet-rossiyskaya-sistema-upravleniya-oboronoy---dva-goda-ntsuo.html ↑

-

http://www.tadviser.ru/index.php/Статья%3AУтечки_данных ↑

-

http://www.tadviser.ru/index.php/Статья:Потери_организаций_от_киберпреступности ↑

-

Страхов А.А., Анисимова Т.В. Правовые аспекты использования сети Интернет в Российской Федерации // Вестник Московского университета МВД России. 2015. № 11. С. 229-233. ↑

-

Концепция информатизации Воронежской области на 2011-2015 годы// Информатизация Воронежской области.- Воронеж.:Администрация Воронежской области, 2011.-124с. ↑

-

Зима В.М. Безопасность глобальных сетевых технологий/ В.М. Зима, А.А. Молдовян- СПб.: БХВ-Петербург, 2003.-368с. ↑

-

Соколов А.В. Защита от компьютерного терроризма/ А.В. Соколов, О.М. Степанюк –СПб.:БХВ-Петербург, 2004.-494с. ↑

- Проектирование реализации операций бизнес-процесса «Управление персоналом» (на примере ООО «Лайнкор»)

- Распределенная технология обработки информации (Классификация кластерных вычислений)

- Правовое регулирование приватизации государственных и муниципальных предприятий (Значение и цели приватизации)

- Понятие и виды наследования (Наследование в гражданском праве как научные и практические проблемы)

- Понятие и виды наследования (Наследование в гражданском законодательстве)

- Защита сетевой инфраструктуры предприятия

- «ЗАЩИТА ПРАВА СОБСТВЕННОСТИ.»(Понятие, содержание и особенности гражданско-правовой защиты права собственности на недвижимое имущество )

- Отдельные способы защиты гражданских прав: возмещение убытков; признание недействительным акта государственного органа

- Нотариальные действия. Понятие нотариального действия и условия его действительности

- Государственное регулирование предпринимательской деятельности (Государственная поддержка малого и среднего предпринимательства в муниципальных образованиях)

- Нотариат и его роль в защите гражданских прав и охраняемых законом интересов (Нотариат в правовой системе России)

- Аудиторская деятельность как вид предпринимательства: общая характеристика