Определение понятия электронный документооборот

Содержание:

Введение

Сегодня на смену обычного документооборота на предприятиях стал внедряться электронный документооборот. Основой электронного документооборота так же является документ, только в электронной форме. Это привело к тому, что появились системы электронного документооборота.

Популярность данных систем объясняется тем, что их применение намного упрощает процесс работы с обычными документами, а именно:

• Сокращение времени доступа к информации;

• Уменьшение дублирования документов и информации;

• Повышение сохранности документов и информации;

• Упрощает доступа к данным;

• Оптимизация хранения документов;

• Происходит улучшение качества обслуживания клиентов;

• Повышение дисциплины и качества работы;

• То есть имеет место автоматизация в делопроизводстве.

Эффективный документооборот является обязательной составляющей эффективного управления. Документооборот исключительно важен для правильной организации финансового и управленческого учёта

Системы электронного документооборота формируют новое поколение систем автоматизации предприятий.

Но кроме преимуществ есть и недостатки, которые состоят в том, что необходимо организовать защиты данных, с которыми работают системы электронного документооборота.

Данная тема является наиболее актуальной в современном бизнесе, а защита информации – это залог успеха и конкурентоспособности организации, но и порой выступает как средство выживания в условиях жесткой конкуренции.

Цель исследования – определить методы защиты информации в СЭД.

Для достижения данной цели необходимо решение следующих задач:

- Дать определение понятия электронный документооборот;

- Выявить преимущества электронного документооборота на предприятию;

- Определить понятия «системы электронного документооборота»;

- Описать структуру СЭД;

- Описать угрозы для систем электронного документооборота;

- Описать основные методы защиты информации в СЭД;

- Привести пример построение защищенной модели электронного документооборота организации.

Объектом исследования является методы защиты информации Предметом исследования являются системы электронного документооборота.

Работа состоит из введения, трех глав, заключения и списка использованной литературы.

Глава 1. Основные понятия и определения

Понятие документооборот тесто связано с термином документ. Документ – это базовое понятие, под которым понимается материальный объект, который содержит информацию в зафиксированном виде и специально предназначенный для ее передачи во времени и пространстве[1].

Документооборот – это процесс движения документов с момента их создания (заполнения) или получения до завершения исполнения или отправки[2].

Различают – обычный – бумажный документооборот и электронный документооборот.

Электронный документооборот — это движение электронных документов на предприятии и деятельность по организации этого движения.

Следует отметить и другое определение которое, по мнению автора, просто раскрывает суть понятия «электронный документ». А именно под данным понятием понимается некий набор информации (текст, изображение, звукозапись), сохраненный на компьютере (файлы Word, Excel и т.п.). Этот набор информации сопровождается карточкой с атрибутами, подобно тому, как книги в библиотеке сопровождаются картотекой. По атрибутам (название, автор, дата создания и т.д.).документ можно быстро найти[3].

При этом, как правило, подразумевается полный цикл автоматизации движения документа (от получения или порождения до отправки или перевода в архив) и существенное (вплоть до нуля) сокращение объема использования бумажных документов. При этом электронный и безбумажный документооборот — не одно и то же, так как и электронный документооборот может оперировать (зачастую так и происходит) в том числе образами (отсканированными оригиналами) бумажных документов. Нельзя путать понятия «делопроизводство» и «документооборот».

Потому, что понятие делопроизводство – представляет собой отрасль деятельности, обеспечивающая документирование и организацию работы с официальными документами (ГОСТ Р 51141-98).

С определение понятия электронный документооборот более менее понятно. Далее рассмотрим как это «работает».

Так как документооборот предполагает «обмен» документами между двумя и более организациями, то следовательно процедура электронного документооборота следующая. Предположим, что обмен документами имеет место между 2 фирмами – фирма-продавец и фирма-покупатель.

• Фирма-продавец создает в своей учетной системе документ. С помощью криптографического программного обеспечения, созданный документ подписывается электронной подписью. Заполненный документ оператор отправляет фирме-покупателю. Прием документа осуществляется с помощью специального ПО.

• Фирма-покупатель после получения документа вводит его в свою учетную программу, проверяет на соответствие сделки в данном случае о купли-продажи. Затем проверяется если все оформлено без ошибок. Если их нет то фирма-продавец ставит свою электронную роспись – то есть сделка состоялась. В случае обнаружения ошибок или неточностей, фирма отправляет соответствующее сообщение с указанием причины отказа.

• Если фирма-покупатель ввел цифровую подпись и отправил документ фирме-продавцу, то он в свою очередь так же проверяет все на наличие ошибок. Если их нет ставит свою электронную подпись и через оператора отправляет обратно продавцу. Если вовремя проверки обнаружены неточности или ошибки, покупатель отправляет продавцу уведомление об отказе с указанием причин.

После завершения сделки все электронные документы отражаются в бухгалтерском учете. Следует отметить, что электронный документ по своей силе равносилен обычному бумажному документу. Так как электронный документ подписан электронной подписью, имеют равную правовую силу, как и подписанные руководителем бумажные документы.

Документооборот между организациями производится через оператора, что позволяет сократить время на учет и обработку

Причем, нет закона который запрещал бы электронный документооборот между фирмами.

Документооборот между организациями производится через оператора, что позволяет сократить время на учет и обработку[4].

То, есть, с технической точки зрения, процесс организации электронного документооборота следующий - на сервере (как фирмы-продавца, так и фирмы-покупателя) создается база данных, в которой хранятся созданные документы. Доступ к базе данных можно осуществлять через браузер (как правило, поддержку браузера определяется создателем программного интерфейса). Доступ к базе документов можно осуществлять как по локальной (внутренней) сети, так и через Интернет. Папки документов распределены в соответствии с иерархической структурой организации. Создавать, редактировать, а также удалять документы имеет право только владелец документов.

-

- Преимущества электронного документооборота на предприятию

До сих пор многие предприятия осуществляют документооборот в бумажной форме, а это создаем много недостатков. Среди которых можно отметить следующие:

- Затруднение поиска нужной информации;

- Сложно делать отчеты (статистические, сводные и другие);

- Сложно, а точнее будет сказано проблемно корректировать документы;

- Доставка документов фирмам с которыми сотрудничает затруднено, а так же дорого и в плане денег и в плане времени. Необходим держать в штате фирмы одного курьера для доставки документов.

- Проблематично работать с большим объемом информации, который ежедневно растет, но не уменрьшается;

- Становится проблематично оперативное принимать решение.

Все выше описанные недостатки привели к тому, что на многих предприятия, как российских, так и молдавских имеет место внедрение систем электронного документооборота. Эти системы, кроме того, что решают выше описанные недостатки они и предоставляют массу различных возможностей.

И так, преимущества, которые фирме дают использование электронного документооборота:

- Сокращение времени доступа к информации – электронный документооборот позволяет избавиться об большого объема бумаг. Причем, все электронные документы могут быть отправлены по электронной почте.

- Уменьшение дублирования документов и информации – в системе электронного документооборота один документ может быть доступен всем авторизованным пользователям системы, причем, следует отметить, что пользователю системы не обязательно находиться в пределах предприятия, доступ он может получить и с другого места – главное – это доступ к программе.

- Упрощение доступа к данным – системы электронного документооборота позволяют получить доступ к необходимым данным за счет средств поиска и экспорта данных непосредственно избизнес систем.

- Оптимизация хранения документов и данных – единственное хранилище данных приводит к тому, что нет необходимости хранить много копий документов. С помощью средства доступа и индексации документов, пользователи могут мгновенно получать доступ к необходимым документам и информации, которая есть в хранилище.

- Автоматизация бизнес процессов – системы электронного документооборота предполагают выполнение заданного процесса обработки документов. На основе действий с документами могут автоматически обновляться бизнес-приложения, создаваться новые документы, устанавливаться связь с внутренними и внешними пользователями.

- Происходит 3лучшение качества обслуживания клиентов – за счет быстрого доступа к необходимой информации, клиенты могут быстро получать ответы на свои запросы.

- Повышение дисциплины и качества работы – системы электронного документооборота задают жесткие правила и порядок работы сотрудников. Система не позволит сотрудникам нарушить эти правила. Все документы хранятся в системе, имеют необходимую идентификацию и порядок движения. Сотрудники не смогут изменить состояние документа не выполнив заданных действий.

- Повторное использование информации – за счет электронной обработки и хранения информации появляется возможность многократного использования данных, внесенных в систему. Например, при заполнении типовых форм или составлении отчетов.

- Повышение качества данных – в электронных системах документооборота множество форм и документов заполняются автоматически, что снижает риск возникновения ошибок. Кроме того, это позволяет сократить количество повторных проверок документов и их корректировок.

- Повышение сохранности документов и информации – за счет средств разграничения доступа можно строго контролировать доступ сотрудников к информации и документам. Наличие единой базы позволяет осуществлять архивирование и восстановление информации в короткий период времени.

Выводы

На основании проведенного изучения понятия «электронный документооборот», можно сказать, что сегодня это является необходимость, то есть предприятиям, как большим так и маленьким необходимо осуществить переход от бумажной формы к электронному, потому что этому «переходу» никто не препятствует. А самое главное то, что внедрение систем электронного документооборота позволяют снизить издержки до 70%.

Но следует отметить, и небольшое «но», еще не воспринимают электронные документа, так как воспринимают обычный бумажный документ заверенный подписью и штампом.

Глава 2. Сущность и структура СЭД

2.1 Системы электронного документооборота

Далее раскроем суть понятия «системы электронного документооборота» и опишем как происходит данный процесс на предприятиях.

Изучив литературу по данному вопросу, можно сказать, что есть различные определения данного понятия. Вот некоторые из них:

Система электронного документооборота (СЭД) или система автоматизации документооборота, как предлагают авторы сайта ru.wikipedia.org — это автоматизированная многопользовательская система, которая сопровождает процесс управления работой иерархической организации для того, что бы обеспечить выполнения этой организацией своих функций. И определение на этом не заканчивается, авторы с сайта ru.wikipedia.org, полагают, что процесс управления основывается на человеко-читаемые документы, которые содержат инструкции для сотрудников предприятия, которые необходимы к исполнению[5].

Исходя из определения (представленного выше), что электронный документ – это набор информации в электронном формате, можно определить и понятие электронный документооборот следующим образом. Электронный документооборот (ЭДО) – это способ организации работы с документами, причем работа выполняется с документами в электронном формате и все документы хранится централизованно.

Из данного определения понятия электронный документооборот, можно дать и определение понятия «система электронного документооборота» – представляет собой компьютерная программа (программное обеспечение, система), которая организовывает работу с электронными документами и процесс взаимодействие между работниками (передачу документов, выдачу заданий, отправку уведомлений и т.п.).

Следует отметить и тот момент, что многие считают понятия СЭД и ECM. Потому, что под аббревиатурой ECM понимается англ. EnterpriseContentManagement, что дословно переводится как "управление корпоративными информационными ресурсами (содержанием, наполнением, контентом)". Понятие ECM если его сравнить с понятием СЭД немного объемнее, потому, что под понятием ECM-системой подразумевается набор технологий, инструментов и методов, которые используются для сбора, управления, накопления, хранения и доставки информации всем пользователям внутри предприятия. Например, для того чтобы стать ECM-системой, СЭД должна содержать средства сканирования документов, гарантировать сохранность документов, поддерживать правила хранения документов и т.д.[6].

По мнению авторов курса «Информационные технологии в экономике» на сайте http://www.intuit.ru/ основная цель СЭД следующая:

• интеграции процесс повышение информированности руководства и специалистов за счёт увеличения объёмов информационного хранения, централизированной обработки информации, уменьшения времени поиска документов и, соответственно, подготовки отчётов и докладов, а также за счёт повышения полноты и достоверности отчётов;

• за счет перехода от бумажной формы документооборота к электронной форме документооборота, так как имеет место уменьшение стоимости копирования и передачи бумажных документов;

• за счет того, что все документы хранятся централизованно на сервере, уменьшается их «стоимость», с точки зрения поиска. То есть, на основании одного оригинала и он используется для получения информации. В электронной форме все это происходит за счет получения точной адресации в электронном виде;

• интеграции информационных процессов в рамках кооперации организации;

• для работы с электронными документами создается электронная база данных, которая в последствии приводит к процессу усовершенствования документационного обеспечения управления и технологии работы с документами[7].

То есть, можно заключить, что основное назначение СЭД — создание единого информационного пространства, которое будет связывать работников предприятия, центров и территориально-распределенных подразделений.

В результате проведенного исследования понятия «система электронного документооборота» можно заключить, что СЭД создает новое поколение систем автоматизации организаций. Основными объектами автоматизации в таких системах являются документы (в самом широком их понимании, от обычных бумажных до электронных любого формата и структуры) и бизнес-процессы, представляющие как движение документов, так и их обработку. Данный подход к автоматизации предприятий является одновременно и конструктивным и универсальным, обеспечивая автоматизацию документооборота и всех бизнес-процессов предприятия в рамках единой концепции и единого программного инструментария.

Конечных приложений автоматизации документооборота можно насчитать огромное количество. Приведем несколько примеров:

• регистрация корреспонденции (входящие, исходящие)

• электронный архив документов

• согласование и утверждение ОРД

• контроль исполнения документов и поручений

• автоматизация договорного процесса

• управление библиотекой книг (bookmanagement)

• библиотека регламентов управленческих процедур

• оформление командировок

• организация внутреннего информационного портала предприятия и его подразделений

• система контроля выполнения должностных инструкций.

2.2 Структура СЭД

Далее рассмотрим структуру СЭД с точки зрения программирования, а именно с точки зрения программно-аппаратного комплекса и с точки зрения выполняемых системой функций.

С точки зрения программно-аппаратного комплекса СЭД представляет собой совокупность аппаратных и программных компонентов, то есть в данный набор входит - серверы, рабочие станции, программное обеспечение, сетевое оборудование, дополнительное оборудование, которое предназначено для реализации специфических функций системы.

Сервер используется для выполнения всех необходимых операций с документами и информацией. В СЭД может использоваться как выделенный, так и виртуальный сервер. Тип сервера зависит от поставщика системы и используемых технологий работы. Сервер может использоваться для хранения базы данных системы документооборота.

Рабочие станции необходимы для осуществления взаимодействие пользователей с системой документооборота. Следует отметить, что рабочие станции могут отличаться между собой в зависимости от выполняемых функции по управлению документацией и данными.

Программное обеспечение это необходимый набор действий по управлению документацией. ПО это основа СЭД. ПО СЭД состоит из функциональной части, администраторской части и интерфейсной части. Функциональная часть используется для выполнения управления и обработки информации. Администраторская часть используется для выполнения настройки системы. Интерфейсная часть используется для выполнения представление информации и данных в том виде, который будет доступен и удобен конечному пользователю.

Дополнительное оборудование используется для выполнения для выполнения разных функций (как правило специфичных) СЭД. Примером дополнительного оборудования может служить устройства ввода и вывода информации, системы кодирования и шифрования информации и пр.

Сетевое оборудование используется для выполнения совместной работы пользователей системы и взаимодействия различных компонентов системы электронного документооборота.

С точки зрения выполняемых функций структура СЭД состоит из набора модулей, которые выполняют следующие действия: ввод данных, индексирование, обработка документов, управление доступом, маршрутизация документов, системная интеграция, хранение. Что схематично показано на рисунке 1 (См. Приложение А).

Модуль ввода данных используется для ввода в систему исходных данных. Эти данные могут поступать из разных источников: бумажных документов, сканеров, почты, online – форм и пр. Данный модуль осуществляет получение и первоначальную обработку данных.

Модуль индексирования используется для регистрации и систематизации данных. С помощью модуля индексирования СЭД осуществляет хранение и поиск нужных документов в соответствии с запросами пользователей системы.

Модуль обработки документов. После того, как данные были введены в системы их необходимо обработать, и для этого используется модуль обработки документов. А быть более точными данный модуль осуществляет распределение информации и документов по заданным правилам.

Модуль управления доступом отвечает за распределение информации и документов по пользователям. То есть, каждый пользователь системы может работать только с тем набором документов, которые ему необходимы и к которым он имеет доступ.

Модуль маршрутизации используется для выполнения работы с документами. В модуле маршрутизации заданы правила движения и обработки документов. Как правило, маршруты движения документов определяются все процессы документооборота.

Модуль системной интеграции. При работе используется не только СУД, но и другие управленческие системы, например, CRM, ERP, OLAP системами. Поэтому модуль системной интеграции используется для выполнения передачи данных между всеми используемыми системами.

Модуль хранения документов и данных. Данный модуль используется для реализации функции базы данных документов. То есть модуль хранения документов и данных выполняется хранение, архивирование, восстановление, резервное копирование документов.

Описанные компоненты СУД присущи почти всем системами. Набор функции отличается в зависимости от того, в какой области используется система, и если система была разработана на заказ, то она может быть дополнена дополнительными функциями.

Глава 3. Методы защиты СЭД

3.1 Угрозы для систем электронного документооборота

С внедрение СЭД появляется проблема не только разработка и внедрения системы, а ее эксплуатация. Так как эксплуатация системы сопровождается различными угрозами.

Так основой СЭД является документ, то следовательно его и необходимо защищать, а точнее ту информацию которая содержится в нем.

Основные угрозы СЭД представлены в Таблице 1.

Таблица 1 Основные угрозы ЭД

|

Угроза ЭД предприятия |

Способы реализации угроз |

|

I. Угроза целостности |

а) повреждение |

|

II. Искажение информации |

а) уничтожение информации б) сбои и ошибки в) повреждение г) подмена |

|

III. Угроза работоспособности системы |

а) ошибки пользователя |

|

IV. Угроза конфиденциальности |

а) компьютерные атаки б) вредоносное ПО в) кража информации г) подмена маршрутов следования |

Это стандартный набор угроз.

Поэтому при разработке любой СЭД необходимо учитывать данные угрозы, то есть необходимо разрабатывать и внедрять средства защиты от них.

Далее рассмотрим основные методы защиты системы.

3.2 Методы защиты информации

Следует отметить, что методы защиты СЭД – это не защита обычной компьютерной сети, сетевых устройств и ОС. Остановимся на данном вопросе более детально.

Что бы СЭД была защищенной от различных угроз, она должна обладать хотя бы одним или несколькими механизмами защиты, из ниже приведенных:

- обеспечение сохранности документов,

- обеспечение безопасного доступа,

- обеспечение подлинности документов,

- протоколирование действия пользователей.

Обеспечение сохранности документов

Каждая система должна позволять не только сохранять документы, но и иметь возможность их восстанавливать. Если верить статистике, то 45 % потерь информации в системе происходит в результате различных сбоев, то есть отказа техники, стихийных бедствий, 35% - в результате ошибок со стороны пользователей системы; и только 20% - это результат действием вредоносных программ и злоумышленников[8].

Например, БД Microsoft SQL Server или Oracle, для защиты используется метод резервного копирования. То есть, система разработана программистами таким образом, что она позволяет создавать копии всей системы. То есть система позволяет восстанавливать данные не только те которые были частично повреждены, но и всю систему полностью, если имело место ее повреждение.

Обеспечение безопасного доступа

Обеспечение безопасного доступа осуществляется на основе аутентификацией и разграничением прав пользователей системы.

Обозначим процессы установления личности пользователя и процессы подтверждения легитимности пользователя на то или иное действие или информацию одним термином — аутентификацией.

Аутентификация является процедурой, которая позволяет осуществить проверку подлинности указанных пользователем данных. После успешного прохождения аутентификации пользователю предоставляется доступ к закрытой информации в СЭД.

Причем, не следует путать аутентификацию с авторизацией (процедурой предоставления определённых прав субъекту) и идентификацией (процедурой распознавания субъекта по идентификатору).

В СЭД, и прочих системах, которые нуждаются в повышенном уровне безопасности, часто применяется биометрическая авторизация с применением сканирования радужной оболочки глаза или отпечатка ладони. В некоторых случаях применяется технология автоматической экспертизы почерка или голоса пользователя. Также существуют разработки, которые позволяют проводить авторизацию по ДНК человека.

Сегодня самый распространенный метод аутентификации – это парольный. При чем основным недостатком, а точнее фактором, который снижает надежность данного способа является человеческий фактор. Проблема в том, что даже если подобрать хороший пароль, тот который трудно взломать, появляется другая проблема, пользователи не выучивают наизусть данный пароль, а просто пишут на бумажку и оставляют ее на совеем рабочем места на виду у всех, или как правило прячут под клавиатурой.

Разграничения прав пользователя

В хорошей СЭД должно быть предусмотрено разграничения прав доступа, причем как говорит теория чем гибче и детальнее, тем лучше. А на это надо время, следовательно настройка системы займет 1-3 дня, а то и неделю, но это того стоит.

Процесс разграничения прав пользователей в СЭД может быть выполнен по-разному. Например, программисты, могут создать отдельную подсистему, которая будет выполнять разграничения прав. Или можно дополнять систему, то есть используя свои разработки и подсистемы СУБД. Комбинирование, намного лучше, потому, что комбинация позволяет скрыть минусы подсистем безопасности СУБД, которые также имеют уязвимости.

Конфиденциальность

Для конфиденциальности обычно применяют криптографические методы защиты информации. Криптографические методы хорошо защищают документ, даже если он попал в «чужие» руки. Но криптографические методы имеют свой «предел» защиты конфиденциальности. То есть, все шифры взламываются, главное в этом это время, используемые средства и опыт. А следовательно, так как сегодня информационные технологии развиваются бешенными темпами, те средства которые были 2-3 года назад надежными сегодня, просто взламываются. При использовании криптографических методов надо использовать как правило последние методы. Если еще один фактор, который нужно учесть, а точно нужна ли информация, что бы ее взломать, так как не каждая «конфиденциальная» информация стоит затраченного на нее времени и средств.

Обеспечение подлинности документов

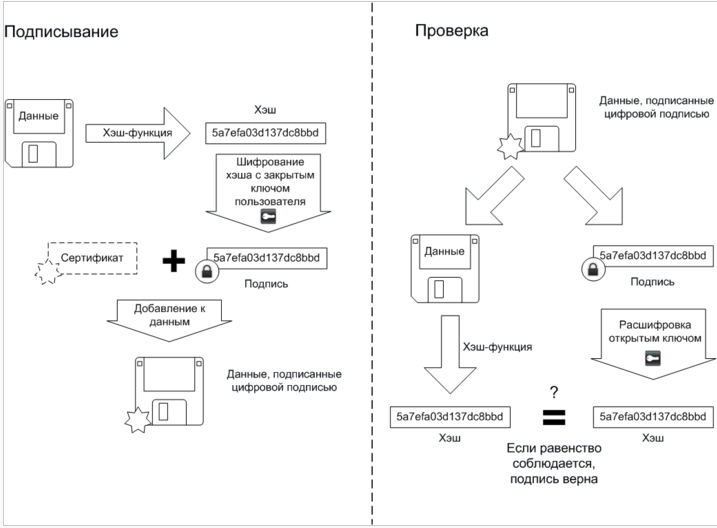

Для обеспечения подлинности документов на данный момент самым популярным методом сегодня является электронно-цифровая подпись (ЭЦП).

В литературе во всех просмотренных автором источниках, предлагается одно и то же определение понятия «электронно-цифровая подпись». А именно, электроно-цифровая подпись (ЭЦП) – представляет собой реквизит электронного документа, который получен в результате криптографического преобразования информации с применением закрытого ключа подписи и позволяющий проверить отсутствие искажения информации в электронном документе с момента формирования подписи (целостность), принадлежность подписи владельцу сертификата ключа подписи (авторство), а в случае успешной проверки подтвердить факт подписания электронного документа (неотказуемость).

Основной принцип работы ЭЦП основан на технологиях шифрования с ассиметричным ключом. Т.е. ключи для шифрования и расшифровки данных различны. Имеется «закрытый» ключ, который позволяет зашифровать информацию, и имеется «открытый» ключ, при помощи которого можно эту информацию расшифровать, но с его помощью невозможно «зашифровать» эту информацию.Таким образом, владелец «подписи» должен владеть «закрытым» ключом и не допускать его передачу другим лицам, а «открытый» ключ может распространяться публично для проверки подлинности подписи, полученной при помощи «закрытого» ключа[9]. Данное определение, дано и в законе "Об электронной цифровой подписи"[10].

Электронная Цифровая Подпись (ЭЦП) является полным электронным аналогом обычной подписи на бумаге, но реализуется не с помощью графических изображений, а с помощью математических преобразований над содержимым документа.

Особенности математического алгоритма создания и проверки ЭЦП гарантируют невозможность подделки такой подписи посторонними лицами, чем достигается неопровержимость авторства. На современном этапе развития электронной торговли надежность и удобство использования ЭЦП не вызывает сомнений.

ЭЦП представляет собой определенную последовательность символов, которая формируется в результате преобразования исходного документа (или любой другой информации) при помощи специального программного обеспечения. ЭЦП добавляется к исходному документу при пересылке. ЭЦП является уникальной для каждого документа и не может быть перенесена на другой документ. Невозможность подделки ЭЦП обеспечивается значительным количеством математических вычислений, необходимых для её подбора. Таким образом, при получении документа, подписанного ЭЦП, получатель может быть уверен в авторстве и неизменности текста данного документа.

Использование ЭЦП является на сегодняшний день законодательно оформленной и юридически значимой процедурой обмена защищенными данными через телекоммуникационные каналы связи, в частности, через Интернет. Особую актуальность применение ЭЦП, безусловно, приобретает в связи с переходом системы государственного и муниципального заказа на электронные схемы функционирования.

Пользоваться электронной подписью на практике очень просто. Не надо специальных знаний, навыков и умений. Каждому пользователю ЭЦП, который участвует в обмене электронными документами, генерируются уникальные открытый и закрытый (секретный) криптографические ключи.

Закрытый ключ – представляет собой закрытый уникальный набор информации объемом 256 бит, и который хранится в недоступном другим лицам месте на дискете, смарт-карте, ru-token. Надо помнить, что работает закрытый ключ только в паре с открытым ключом.

Открытый ключ - употребляет для проверки ЭЦП получаемых документов/файлов. С технической точки зрения ЭЦП представляет собой набор информации объемом 1024 бита. Открытый ключ отправляется вместе с письмом, которое подписано ЭЦП. Дубликат открытого ключа направляется в Удостоверяющий Центр, где создана библиотека открытых ключей ЭЦП. В библиотеке Удостоверяющего Центра осуществляется регистрация и надежное хранение открытых ключей во избежание попыток подделки или внесения искажений.

Пользователь просто создает обычный электронный документ с применением электронной подписи. При этом на основе секретного закрытого ключа ЭЦП и содержимого документа путем криптографического преобразования генерируется некоторое большое число – это число является электронно-цифровой подписью этого пользователя под созданным конкретным документом. ЭЦП может быть в конец электронного документа или сохраняется в отдельном файле.

Подпись содержит следующую информацию:

- имя файла открытого ключа подписи,

- информация о лице, получившего подпись,

- дата создания подписи.

Пользователь, который получил подписанный документ и имеющий открытый ключ ЭЦП отправителя на основании текста документа и открытого ключа отправителя выполняет обратное криптографическое преобразование, обеспечивающее проверку электронной цифровой подписи отправителя. Если ЭЦП под документом верна, то это значит, что документ действительно подписан отправителем и в текст документа не внесено никаких изменений. В противном случае будет выдаваться сообщение, что сертификат отправителя не является действительным.

Схема, поясняющая алгоритмы подписи и проверки представлена на рисунке 2 (См. Приложение А).

Таким образом, основные средства обеспечения безопасности СЭД и их методы следующие (См. Таблица 2):

Таблица 2 – Средства и методы информационной безопасности СЭД

|

Средства обеспечивающие ИБ ЭД |

Методы обеспечения ИБ СЭД |

|

I. Технические |

а) использование аппаратных фаерволов и маршрутизаторов б) физическое разграничение сетевого оборудования в) автоматическое создание резервных копий |

|

II. Программные |

а) использование антивирусное ПО б) логическое разграничение сети в) использование программных средств идентификации и аутентификации пользователей |

|

III. Организационно-правовые |

а) введения учета ознакомления сотрудников с информацией ограниченного распространения б) организация учета ключей шифрования и подписи, их хранения, эксплуатации и уничтожения в) предоставление прав доступа в соответствии с должностью |

|

IV. Криптографические |

а) использования криптографических средств шифрования конфиденциальной информации б) использования технологии открытых ключей для обеспечения подлинности и целостности информации |

Представленные в Таблице 2 методы обеспечения информационной безопасности СЭД являются общими для любой информационной системы электронного документооборота организации и их применение может значительно уменьшить риск реализации угроз ЭД.

3.3 Пример построение защищенной модели электронного документооборота организации

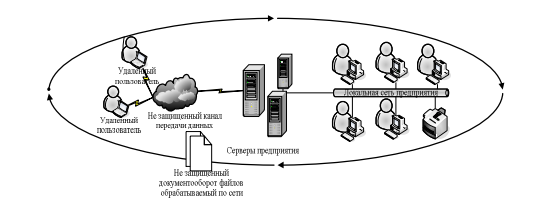

На основании изложенного материала составим пример не защищенного документооборота на предприятии, что показано на рисунке 1.

Рисунок 1 – Модель не защищенного документооборота на предприятии

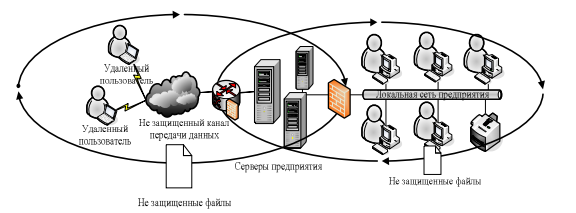

В результате проведенного исследования методов и средств защиты СЭД, можно разработать защищенную модель электронного документооборота организации, например всеми методами кроме криптографических и такая модель показана на рисунке 2.

Рисунок 2 - Защищенная модель электронного документооборота организации, без применение криптографических средств защиты

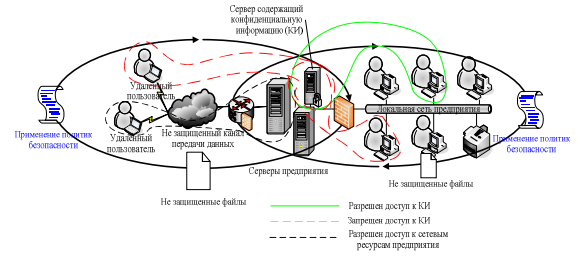

Защищенная модель электронного документооборота организации, представленная на рисунке 2, показывает как организовано физическое и логическое разделение двух сегментов сети. Такую защиту СЭД, можно применять в таких организациях, где нет работников, которые работаю удаленно. То есть нет необходимости в общедоступном ресурсе. В противном случае, то есть в том случае когда есть удаленные работники надо выделить отдельный ресурс, где будет хранится конфиденциальная информация, которая необходима в процессе работы. А так же надо организовать разграниченный доступ, для этого надо использовать политику конфиденциальности. Модель защиты СЭД с применением политик безопасности представлена на рисунке 3.

Рисунок 3 – Модель защиты СЭД фирмы после применения политик безопасности

Но данная модель показывает, что в случае удаленного доступа проблема защиты информации не будет решена, так как информация передается в открытом виде по каналам связи, то следовательно может быть похищена информация, в результате ее перехвата.

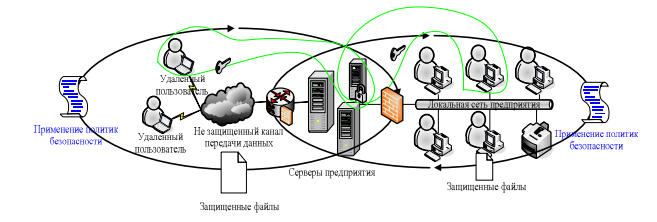

Что бы решить данную проблему можно использовать криптографический метод защиты информации, что позволит:

- обеспечить целостность данных;

- подлинность источника;

- сокрытия информации для строго определенного круга лиц;

- защиту от 11СД к информации;

- идентификацию пользователей;

- надежное архивирование информации.

Применение криптографический метод защиты информации позволит минимизировать угрозы СЭД. И следовательно следующий рисунок демонстрирует это.

Рисунок 4 - Модель защищенной СЭД фирмы

Заключение

Основное проблемное место при организации защиты СЭД, как отмечают большинство разработчиков систем защиты, это не технические средства, а лояльность пользователей. Как только документ попадает к пользователю, конфиденциальность этого документа по отношению к пользователю уже нарушена. Техническими мерами в принципе невозможно предотвратить утечку документа через этого пользователя. Он найдет множество способов скопировать информацию, от сохранения его на внешний носитель до банального фотографирования документа. Основные средства защиты здесь - это организационные меры по ограничению доступа к конфиденциальным документам и работы с самим пользователем. Он должен понимать степень своей ответственности, которую несет перед организацией и законом Российской Федерации.

Основное отличие в системах защиты - это алгоритмы, применяемые в шифровании и ЭЦП. К сожалению, пока вопрос защищенности систем документооборота только начинает интересовать конечных пользователей и разработчиков соответственно. Практически все системы обладают парольной аутентификацией и разграничением доступа пользователей. Некоторые из них имеют также возможности интеграции с Windows-аутентификацией, что дает возможность пользоваться дополнительными средствами аутентификации, поддерживаемыми Windows. Однако, не все из представленных сегодня на рынке решений имеют свою криптографическую защиту - шифрование документов или ЭЦП. В ряде продуктов это возможно только при помощи дополнительных средств сторонних разработчиков.

Подход к защите электронного документооборота должен быть комплексным. Необходимо трезво оценивать возможные угрозы и риски СЭД и величину возможных потерь от реализованных угроз. Как уже говорилось, защиты СЭД не сводится только лишь к защите документов и разграничению доступа к ним. Остаются вопросы защиты аппаратных средств системы, персональных компьютеров, принтеров и прочих устройств; защиты сетевой среды, в которой функционирует система, защита каналов передачи данных и сетевого оборудования, возможно выделение СЭД в особый сегмент сети. Комплекс организационных мер играют роль на каждом уровне защиты, но им, к сожалению, часто пренебрегают. А ведь здесь и инструктаж, и подготовка обычного персонала к работе с конфиденциальной информацией. Плохая организация может свести к нулю все технические меры, сколь совершенны они бы не были.

Библиография

на Allbest.ru

|

Документ [online] - URL: https://ru.wikipedia.org/wiki/%D0%94%D0%BE%D0%BA%D1%83%D0%BC%D0%B5%D0%BD%D1%82 (дата обращения 11.04.2016) |

|

|

ГОСТ Р 7.0.8-2013. Система стандартов по информации, библиотечному и издательскому делу. Делопроизводство и архивное дело. Термины и определения. - Введ. 2014-03-01. - М.: ФГУП "Стандартинформ", 2014. - Пункт 73. |

|

|

Просто об электронном документообороте [онлайн] - URL: http://www.ecm-journal.ru/mustknow (дата обращения 20.04.2016) |

|

|

Взаимодействие организации при помощи электронного документооборота с контрагентами [онлайн] - URL: http://tvoi.biz/%D0%B2%D0%B7%D0%B0%D0%B8%D0%BC%D0%BE%D0%B4%D0%B5%D0%B9%D1%81%D1%82%D0%B2%D0%B8%D0%B5-%D0%BE%D1%80%D0%B3%D0%B0%D0%BD%D0%B8%D0%B7%D0%B0%D1%86%D0%B8%D0%B8-%D0%BF%D1%80%D0%B8-%D0%BF%D0%BE%D0%BC%D0%BE/ (дата обращения 11.04.2016) |

|

|

Система автоматизации документооборота [онлайн] - URL:https://ru.wikipedia.org/wiki/%D0%A1%D0%B8%D1%81%D1%82%D0%B5%D0%BC%D0%B0_%D0%B0%D0%B2%D1%82%D0%BE%D0%BC%D0%B0%D1%82%D0%B8%D0%B7%D0%B0%D1%86%D0%B8%D0%B8_%D0%B4%D0%BE%D0%BA%D1%83%D0%BC%D0%B5%D0%BD%D1%82%D0%BE%D0%BE%D0%B1%D0%BE%D1%80%D0%BE%D1%82%D0%B0 (дата обращения 20.04.2016) |

|

|

Просто об электронном документообороте [онлайн] - URL: http://www.ecm-journal.ru/mustknow (дата обращения 20.04.2016) |

|

|

Лекция 10: Электронная документация и её защита [онлайн] - URL: http://www.intuit.ru/studies/courses/3735/977/lecture/14687?page=2 (дата обращения 21.04.2016) |

|

|

СИСТЕМЫ ЭЛЕКТРОННОГО ДОКУМЕНТООБОРОТА – ПРОБЛЕМЫ ЗАЩИТЫ [онлайн] - URL: http://www.scienceforum.ru/2015/1121/14136 (дата обращения 24.04.2016) |

|

|

Электронная подпись [онлайн] - URL: https://ru.wikipedia.org/wiki/%D0%AD%D0%BB%D0%B5%D0%BA%D1%82%D1%80%D0%BE%D0%BD%D0%BD%D0%B0%D1%8F_%D0%BF%D0%BE%D0%B4%D0%BF%D0%B8%D1%81%D1%8C (дата обращения 24.04.2016) |

|

|

Родичев Ю. А.Информационная безопасность: нормативно-правовые аспекты: Учебное пособие. — СПб.: Питер. 2008. — 272 с: ил. |

Приложение А

Рисунок 1 – СЭД с точки зрения выполняемых функций

Рисунок 2 - Схема, поясняющая алгоритмы подписи и проверки

-

Документ [online] - URL: https://ru.wikipedia.org/wiki/%D0%94%D0%BE%D0%BA%D1%83%D0%BC%D0%B5%D0%BD%D1%82 (дата обращения 11.04.2016) ↑

-

ГОСТ Р 7.0.8-2013. Система стандартов по информации, библиотечному и издательскому делу. Делопроизводство и архивное дело. Термины и определения. - Введ. 2014-03-01. - М.: ФГУП "Стандартинформ", 2014. - Пункт 73. ↑

-

Просто об электронном документообороте [онлайн] - URL: http://www.ecm-journal.ru/mustknow (дата обращения 20.04.2016) ↑

-

Взаимодействие организации при помощи электронного документооборота с контрагентами [онлайн] - URL: http://tvoi.biz/%D0%B2%D0%B7%D0%B0%D0%B8%D0%BC%D0%BE%D0%B4%D0%B5%D0%B9%D1%81%D1%82%D0%B2%D0%B8%D0%B5-%D0%BE%D1%80%D0%B3%D0%B0%D0%BD%D0%B8%D0%B7%D0%B0%D1%86%D0%B8%D0%B8-%D0%BF%D1%80%D0%B8-%D0%BF%D0%BE%D0%BC%D0%BE/ (дата обращения 11.04.2016) ↑

-

Система автоматизации документооборота [онлайн] - URL:https://ru.wikipedia.org/wiki/%D0%A1%D0%B8%D1%81%D1%82%D0%B5%D0%BC%D0%B0_%D0%B0%D0%B2%D1%82%D0%BE%D0%BC%D0%B0%D1%82%D0%B8%D0%B7%D0%B0%D1%86%D0%B8%D0%B8_%D0%B4%D0%BE%D0%BA%D1%83%D0%BC%D0%B5%D0%BD%D1%82%D0%BE%D0%BE%D0%B1%D0%BE%D1%80%D0%BE%D1%82%D0%B0 (дата обращения 20.04.2016) ↑

-

Просто об электронном документообороте [онлайн] - URL: http://www.ecm-journal.ru/mustknow (дата обращения 20.04.2016) ↑

-

Лекция 10: Электронная документация и её защита [онлайн] - URL: http://www.intuit.ru/studies/courses/3735/977/lecture/14687?page=2 (дата обращения 21.04.2016) ↑

-

СИСТЕМЫ ЭЛЕКТРОННОГО ДОКУМЕНТООБОРОТА – ПРОБЛЕМЫ ЗАЩИТЫ [онлайн] - URL: http://www.scienceforum.ru/2015/1121/14136 (дата обращения 24.04.2016) ↑

-

Электронная подпись [онлайн] - URL: https://ru.wikipedia.org/wiki/%D0%AD%D0%BB%D0%B5%D0%BA%D1%82%D1%80%D0%BE%D0%BD%D0%BD%D0%B0%D1%8F_%D0%BF%D0%BE%D0%B4%D0%BF%D0%B8%D1%81%D1%8C (дата обращения 24.04.2016) ↑

-

Родичев Ю. А.Информационная безопасность: нормативно-правовые аспекты: Учебное пособие. — СПб.: Питер. 2008. — 272 с: ил. ↑

- Основы программирования на языке HTML (Теоретические понятия классической теории языков программирования)

- Применение процессного подхода для оптимизации бизнес-процессов

- Правовое регулирование рынка банковских услуг (понятие и основы нормативно-правового регулирования рынка банковских услуг)

- Право требования и его передача третьему лицу ( Понятие и нормативные основы права требования)

- Бренд как конкурентное преимущество компании (Теоретические основы брендинга, его роль и значение в системе маркетинговых коммуникациях)

- Роль управленческих решений в развитии организации

- Мультипроцессорность. Основные понятия мультипроцессорности

- Применение процессного подхода для оптимизации бизнес-процессов ( Процессный подход – современный подход к управлению организацией)

- Основы программирования на языке HTML ( Определение языка программирования)

- Применение подхода для оптимизации бизнес-процессов

- Характеристики и типы мониторов для персональных компьютеров (Понятие монитор)

- Проектирование реализации операций бизнес-процесса «Управление персоналом»