Облачные сервисы (ОСОБЕННОСТИ РЕАЛИЗАЦИИ БЕЗОПАСНОСТИ В ОБЛАЧНЫХ СЕРВИСАХ)

Содержание:

ВВЕДЕНИЕ

Актуальность исследования. Современные информационные технологии переживают очередной взлёт. Появились технологии, которые выводят использование информации на новый уровень, делают ее одним из основных двигателей развития организаций и конкурентной борьбы. Эти новые технологии требуют новых подходов с точки зрения управления, внедрения, использования и обучения. К ним прежде всего можно отнести облачные технологии, мобильность и большие данные.

Тренд последнего времени в области хранения данных предприятием - перенос собственной ИТ-инфраструктуры на сторону хостинг-провайдера, предоставляющего услуги «облачных» сервисов. Первоочередное требование заказчика состоит не только в гарантированной возможности доступа к ресурсам и приложениям в любой момент времени, но и в безопасном использовании собственной информации. Порождаемый пользователями «облачного» подхода спрос заставляет хостеров задуматься о предоставлении услуги типа «инфраструктура как сервис» (Infrastructureas a Service, IaaS), которая активно внедряется в мире [1]. IaaS, как новая технология и модель обслуживания, способна изменить деятельность компаний и стать важнейшим стимулом инноваций и сокращения текущих расходов. В соответствии с ней серверы и другие ресурсы предоставляются по мере необходимости через «облако», обеспечивая самообслуживание и доступ к ИТ-ресурсам по запросу. В результате создание необходимых инструментов разработчиками может занимать очень короткий промежуток времени (минуты или часы).

Целью данной работы является изучение облачных сервисов, для достижения поставленной цели были выделены следующие задачи:

- рассмотреть облачные технологии;

- изучить применение облачных технологий в мобильных устройствах;

- рассмотреть технологическую и управленческую составляющие облачных технологий;

- рассмотреть облачное хранение данных;

- изучить подключение конечных пользователей к облачным сервисам;

Объект исследования – облачные сервисы.

Предмет исследования – развитие облачных технологий и использование облачных сервисов.

Структура работы состоит из введения, основной части, заключения и списка литературы.

Теоретической и методологической базой данной работы послужили труды российских и зарубежных авторов в области информационных технологий, материалы периодических изданий и сети Интернет.

ГЛАВА 1 ТЕОРЕТИЧЕСКИЕ АСПЕКТЫ ОБЛАЧНЫХ СЕРВИСОВ И ИХ ПРИМЕНЕНИЕ

1.1 Облачные технологии

По прогнозам всех аналитиков, как отечественных, так и западных, рост рынка облачных услуг существенно опережает рост ИТ в целом, а его рост в России опережает общемировой рост.

По оценке TAdviser рост рынка облачных услуг России в 2013 году превысил 70% и составил более 13 млрд.руб. По прогнозам IDC, отечественный рынок облачных услуг будет продолжать расти гораздо быстрее, чем ИТ-рынок в целом, и к концу 2016 года объем этого сегмента составит более 460 млн долл, а среднегодовой темп роста — более 50 %. По данным аналитического исследования Orange Business Services в общей сложности доля облачных сервисов и связанных с ними сопутствующих услуг достигнет 13% от рынка ИТ-услуг России (сейчас — около 1%).

По оценке J'son & Partners Consulting российский рынок облачных сервисов составили 19,9 млрд рублей в 2014 году и 25 млрд рублей — в 2015 г.

По данным SAP к 2016 году более 75% всех новых расходов на ИТ будут связаны с облачными сервисами и более 70% CIO будут считать переход к облачным решениям основной стратегической задачей.

Эти данные означают, что пока аналитики, консультанты, менеджеры и все, кто связан с рынком ИТ спорили, что такое облака, не очередной ли они мыльный пузырь отрасли, будут ли они использоваться и насколько широко, cloud не просто вошли, а влетели в мир ИТ. И похоже, что спорить уже поздно, а надо с максимальной скоростью придумать и воплотить средства их выбора, внедрения, использования, управления и вывода из эксплуатации. Если международные организации уже около 10 лет разрабатывают стандарты и юридические нормы применения облаков, то в нашей стране все это находится на самой ранней стадии развития. Возможно, именно потому, что долгое время сама возможность использования облаков в России оценивалась весьма невысоко.

В подтверждение своих слов приведу некоторые факты. В сентябре 2012г. Европейская комиссия разработала стратегию «Высвобождение потенциала облаков в Европе» ("Unleashing the Potential of Cloud Computing in Europe"). Целью создания документа по утверждению его создателей было сделать облака двигателем экономического развития и инноваций. А это невозможно без твердого нормативного и юридического фундамента. Европейская комиссия предлагает начать с общеприменимых определений требований, которые в дальнейшем конкретизировать для отдельных отраслей промышленности, в частности, для медицины, социальной защиты, оказания государственных услуг. Создание таких требований позволит сократить затраты на выбор и использование облачных сервисов и повысить их интероперабельность.

Стратегия состоит из трех ключевых частей:

В этой части стратегии обсуждаются следующие вопросы:

- защита данных после окончания договора;

- раскрытие и целостность данных;

- местоположение и передача данных;

- права собственности на данные;

- прямая и непрямая ответственность облачных провайдеров и

субподрядчиков за изменение сервиса.

Эта часть стратегии посвящена определению технических стандартов облачных сервисов, которые позволят пользователям достичь необходимого уровня интероперабельности, портируемости данных и реверсивности. В этой части члены комиссии работают над созданием сертификационных схем, которые должны быть созданы и утверждены в этом году.

Создание такого партнерства по мнению авторов стратегии объединит усилия различных отраслей промышленности в том числе публичного сектора экономики по созданию общих закупочных требований для облачных сервисов открытым и прозрачным способом. В этой работе признается руководство публичного сектора как играющего ключевую роль на рынке сервисных облаков. Однако отмечается, что этот сектор экономики фрагментарен и мало влиятелен, поэтому в партнерство необходимо вовлекать также представителей других областей экономики.

К созданию стратегии были привлечены высококвалифицированные эксперты ИТ и телекоммуникаций, а также специалисты ИТ государственных предприятий. Европейское сообщество выделило на создание стратегии внушительный бюджет (начальная сумма составила 10 млн. евро), который будет увеличен в течение ближайших лет.

Кроме этого Европейская комиссия работает над созданием методов для упрощения перехода от одного сервисного провайдера к другому. А ведь именно сложности такого перехода, а не пресловутая безопасность, больше всего тормозят использование облаков.

Впрочем, если говорить о безопасности облаков, то тут уже довольно давно существует стандарт аудита (который также подходит для самоаудита). Я имею в виду «Опросник оценки состояния безопасности облачной среды» Cloud Security Alliance (https://cloudsecurityalliance.org/). переведенный на русский язык Российским подразделением этой организации, который находится на их сайте (http://www.risspa.ru/csa/caiq) и может уже сейчас использоваться для анализа облачных провайдеров.

В России большинство заинтересованных сторон также понимают необходимость стандартизации и создания законодательной основы для рынка облачных услуг. В 2013 году Минсвязи объявило о проведении открытого конкурса на право заключения государственного контракта на выполнение научно-исследовательской работы по теме: «Нормативно- правовое обеспечение возможности использования облачных технологий». Конкурс выиграла Высшая школа экономики, однако результаты работы так и не появились в широком доступе. В июле этого года был создан Экспертный совет по вопросам использования облачных вычислений при Министерстве связи и массовых коммуникаций Российской Федерации. Есть надежда, что в ближайшее время этот Совет развернет работу по созданию фундамента использования облачных технологий в России.

Однако велика опасность, что Российской стандартизации и нормативно-правовой деятельности для облаков не успеет за самим развитием технологий и потребностями в них отечественных компаний.

А это приведет к еще большему отставанию государства и российских компаний в области ИТ. Ведь уже и государственные органы признали, что облака необходимы. В частности Минкомсвязи недавно сообщила, что все ведомственные IT-системы подключатся к «Гособлаку» после 2016 года. Причем опытная эксплуатация назначена уже на 2015 г. Поэтому сейчас очень важно не упустить время.

Большая часть рынка облачных технологий все еще составляет IaaS (Инфраструктура как сервис) или, проще говоря, Аренда ЦОД. Но SaaS (Программное обеспечение как сервис) все активнее догоняет, и по оценкам аналитиков уже в ближайшее время перегонит IaaS. Рынок PaaS (платформа как сервис) в России, в отличие от Европейских стран и США, пока занимает очень маленькую часть рынка. Возможно причина в разнообразии используемых платформ и в бедности российского рынка в этом сегменте.

Если обратить внимание на функционал SaaS решений, то уже около четверти рынка облаков в России приходится на рынок ERP-систем. Все больше компаний готовы использовать довольно серьезные облачные решения.

Почему? А потому, что облачная модель использования, прежде всего SaaS позволяет решить многие проблемы современных ИТ:

-

-

- Высокая стоимость проектов, длительные сроки и большие риски внедрения ИС;

- Недостаток гибкости при собственном владении ИС;

- Высокое ТСО (совокупная стоимость владения);

- Большое количество установленного, но малоиспользуемого или вовсе не используемого ПО;

- Необходимость компании, не относящейся к ИТ-рынку, нанимать, содержать и удерживать штат высококвалифицированных ИТ- специалистов.

-

Все это, возможно, не особо важно для крупных компаний, которые действительно предпочитают использовать частные или гибридные облака. Но эти проблемы препятствуют компаниям СМБ получать современные ИТ-сервисы и заставляют их довольствоваться теми, которые они в состоянии поддерживать. Таким образом, облака являются средством демократизации ИТ. Они позволяют большому количеству молодых компаний сосредоточиться на основной деятельности, получая необходимые для нее ИТ-сервисы из облака, гибко меняя эти сервисы и относительно легко наращивая мощности и качество их использования.

Интересно, что аналитики давно уяснили эту особенность облаков и в последних исследованиях обязательно отводят сектору СМБ отдельное место. В частности аналитики Parallels в 2013 году заявили, что к 2016 года размер рынка облаков в СМБ увеличится практически в 2,2 раза, что, как вы можете видеть, существенно превосходит общий рост рынка.

1.2 Применение облачных в мобильных устройствах

Мобильные устройства также активно захватывают рынок. В частности в соответствии с докладом Еврокомиссии, рынок мобильных приложений в Евросоюзе к 2018 году вырастет в три раза относительно 2013 г.- до 18,7 млрд. евро. По результатам исследования Dimensional Research, больше половины компаний разрешают своим сотрудникам подключать к корпоративным сетям собственные мобильные устройства. По данным исследования VMware в 2014 г. около 23% российских сотрудников станут полностью мобильными, а к 2019 этот показатель достигнет 40%. В этом исследовании приводится также информация, что 100% руководителей и 84% лиц, ответственных за принятие финансовых решений, уже являются мобильными, т.е. обладают мобильными устройствами, которые используют для выполнения профессиональных обязанностей.

И эти технологии также долгое время подвергались пристальному вниманию рынка, который решал, стоит их использовать или нет. Доводами, почему мобильность неприменима в российских компаниях, прежде всего, служили вопросы безопасности и желания (скорее нежелания) сотрудников быть постоянно в рабочем процессе. Однако опыт отдельных компаний показывает огромные возможности использования мобильности для повышения эффективности деятельности организаций. Действительно, своевременное решение, принятое руководителем или ключевым сотрудником, может оказать важнейшее воздействие на компанию. Подключение к бизнес-процессу или технологическому процессу сотрудников, которые не могут быть оснащены стационарным рабочим местом по причине специфики своей работы (например, страховые агенты, водители, и т.д.), позволит компании организовать эти процессы совершенно по-новому.

Кажется, и тут вопрос использования уже не стоит. Хотя б потому, что руководство, которое уже сейчас почти полностью мобильно, хочет пользоваться корпоративными сервисами всегда и везде.

В этой области вопросы стандартизации также активно исследуются. Хочу назвать рекомендации НИСТ (Национального института стандартизации США) «Руководство для управления и обеспечения безопасности мобильных устройств (Guidelines for Managing and Securing Mobile Devices in the Enterprise (Draft))» появившиеся в 2013 г. В России в том же 2013 г. на основе этого документа были выпущены рекомендации для ИТ-директоров «Корпоративная мобильность сегодня и завтра. Рекомендации СоДИТ».

Юридическая основа мобильности связана прежде всего с законом о персональных данных и на первый взгляд не требует специальных доработок в области законодательства. Возможно, должны появиться законы, определяющие ответственность работника за получение третьими лицами доступа через принадлежащее ему устройство к корпоративным сервисам и правила работы с этими устройствами.

Мобильность тесно связана с облаками. В ситуации использования мобильных устройств, т.е. осуществляя доступ к корпоративным сервисам ИТ через Интернет, местоположение программного обеспечения и тем более инфраструктуры становится совершенно неважно.

Пожалуй, большие данные — это наиболее неопределенная из рассматриваемых технологий с точки зрения перспектив ее широкого использования. Кто-то просто не видит в ней ничего нового по сравнению с классическими методами бизнес-аналитики. Кто-то, просто не находит в ней предмета, так как числа, с которых данные можно рассматривать как «большие», постоянно увеличиваются. Подобное отношение связано прежде всего с неправильным толкованием термина «большие данные». Под этим понимают просто большие объемы данных. Однако даже классическое определение McKinsey определяет, что термин «большие данные» относится к наборам данных, размер которых превосходит возможности обработки классических СУБД по занесению, хранению, управлению и анализу информации. Есть и еще один аспект больших данных, это то, что они должны уметь работать с разноформатными данными, в частности, с веб-журналами, видео-файлами, геопространственными данными. Т.е. большие данные позволяют извлечь информацию из неструктурированных и неподдающихся обычным методам обработки данных. Учитывая, что по мнению IDC уже в 2020 г. на каждого жителя нашей планеты будет приходиться 5200 гигабайт (Гб) накопленных данных, возможности получения полезной информации и использования ее на благо компании и ее бизнесу, воистину безграничны. Можно конечно успокаивать себя тем, что вполне хватит и информации, получаемой из не столь больших данных стандартным образом, как делают сегодня многие руководители. В очередной раз хочу напомнить закон Спенсера:

-

-

-

- Каждый может принять решение, располагая достаточной информацией;

- Хороший руководитель способен принять решение, располагая недостаточной информацией;

- Идеальный руководитель способен принять решение, не зная решительно ничего.

-

-

В соответствии с этим законом, только, как можно более полная информация, позволяет организации добиться успеха. Ведь трудно представить себе организацию, состоящую исключительно из гениев. И еще одно соображение: если компания не воспользуется полезной для себя информацией, это обязательно сделают конкуренты.

Многие компании уже на практике осознали для себя выгоду больших данных. Исследование Accenture, проведенное осенью 2014г. показало, что 60% компаний уже успешно завершили как минимум один проект, связанный с большими данными. Причем 92% представителей этих компаний оказалось довольны результатом, а 89% заявили, что большие данные стали крайне важной частью преобразования их бизнеса. Какие еще ИТ могут похвастаться такой результативностью!

Для больших данных не менее, чем для других рассмотренных нами технологий, важна информационная безопасность. Поврежденные, намеренно или случайно, данные, устаревшая информации могут привести не к полезным, а к пагубным для компании решениям. При работе с большими данным, когда сложность обработки многократно увеличивается, надо быть особенно осторожными.

Однако культура работы с данными и с информацией в нашей стране по-прежнему остается на невысоком уровне. Качество информации не является ее неотъемлемым признаком. Большинство руководителей не привыкли задумываться, откуда взялись числа, на которых они строят свои выводы и политику.

1.3 Технологическая и управленческая составляющие облачных технологий

Не секрет, что все вышеперечисленные новинки с технической точки зрения являются развитием уже знакомых нам моделей: облака — виртуализации, мобильность можно рассматривать как развитие персональных компьютеров и ноутбуков, большие данные — как развитие бизнес-аналитики. Однако важно то, что их можно и нужно рассматривать отнюдь не только с технической точки зрения, а как новые модели предоставления ИТ широкому кругу граждан.

Облака позволяют перейти к массовому и гибкому оказанию ИТ-услуг практически всем, кому они могут быть полезны: гражданам государства, сотрудникам организаций, клиентам и партнерам, контролирующим органам вне зависимости от размеров компании. Получение того или иного сервиса может быть больше не связано с высокозатратными и длительными ИТ-проектами с неопределенным исходим. При правильной организации работы, как поставщиков, так и потребителей, ИТ-сервисы должны подключаться просто и быстро и обладать всеми необходимыми заказчику качествами. Способы оплаты таких сервисов также кардинально меняются: теперь заказчик платит именно за то, что израсходовал. Мобильность позволяет кардинально перестроить деятельность предприятия, существенно повысить его гибкость и уровень автоматизации. Большие данные позволяют извлечь необходимую предприятию информацию, представить ее в наглядной форме и использовать для оперативного и стратегического управления.

Вышеперечисленные технологии окажут и уже оказывают существенное влияние на бизнес и общество. Не замечать эти тенденции и не учитывать их опасно, потому что методы управления, эксплуатации и обслуживания ИТ для эффективного использования этих технологий должны будут существенно измениться.

Обслуживание и эксплуатация таких технологий требуют новых подходов и стандартов. Необходимо учитывать принципиально новые требования к их надежности и скорости реакции на инциденты и проблемы. Обслуживание ИТ-сервисов должно стать в большей степени проактивным, предупреждающим возникновение сбоев, а не устраняющим их после того, как их обнаружили пользователи. Должны активно использоваться средства самовосстановления и краудсорсинга. Необходимо предусмотреть тонкую классификацию пользователей, с тем, чтобы максимально быстро помочь слабым и дать большую самостоятельность сильным.

Новые технологии выдвигают новые требования к тем, кто будет их использовать в качестве инструментов. От компьютерной грамотности, которая предполагает умение обращаться с ПК, нам придется перейти к массовому освоению ИТ-грамотности, которая потребует от нас навыков работы с информацией и новыми технологиями. В противном случае придется к каждому сотруднику приставить одного, а лучше несколько ИТ- специалистов, чтобы они помогали ему работать с новыми технологиями. Как вы понимаете, такой подход ни к чему хорошему привести не может.

Наиболее эффективно новые технологии могут применяться только в случае индивидуального подхода, когда каждый сотрудник полностью владеет этими инструментами и использует их по мере необходимости в своей работе. Ведь именно так мы поступаем с другими инструментами.

Это требует полного пересмотра методик обучения, как специалистов, так и руководителей.

Подтверждение тому, что ИТ выходят на новый виток своего развития, можно увидеть в массовом появлении новых специальностей в области ИТ. Это и менеджер по информации, огромную потребность в которых уже сегодня выявили многие иностранные компании, и которых уже готовят американские университеты. Это и технический писатель, профессиональный стандарт которого был недавно утвержден. Совершенно очевидно, что с развитием облаков и мобильности традиционные эникейщики уйдут со сцены, а специалисты по поддержке претерпят существенные изменения. Возможно на них ляжет задача развития ИТ-грамоности пользователей. Или эта роль отойдет в службу управлению персоналом и частично ляжет на средства дистанционного обучения. Важно, чтобы общество и учебные заведения своевременно реагировали на потребности отрасли и оперативно перестраивали учебные курсы в соответствии с ними.

Не секрет что продолжается работа над отечественными профессиональными стандартами, среди которых есть и 30 стандартов в области ИТ. В настоящее время проходит обсуждение «Методических рекомендаций по разработке профессиональных образовательных программ с учетом требований профессиональных стандартов». Важно предусмотреть процесс внесения изменения как в профессиональные, так и в образовательные стандарты, что особенно критично для ИТ, как для бурно развивающейся отрасли.

Важным вопросом развития ИТ-специалистов для развития и сопровождения новых технологий являются вопросы сертификации. В частности, компания Microsoft уже сертифицирует специалистов по облачным технологиям.

Использование новых технологий имеет и плюсы, и минусы. Поторопившись взять на вооружение новую, до конца не опробованную и мало используемую технологию, компания может бессмысленно потратить время и деньги. Но еще более опасно не заметить очевидных тенденций, считать на счетах, когда все уже сели за компьютер, строить свои дорогостоящие ЦОДы, когда все уже их арендуют, довольствоваться слабыми решениями, которые в силах поддерживать самостоятельно, когда все уже используют лучшие в своем классе решения из облака.

Но самое главное внимательно проанализировать возможности новых технологий для своих компаний, учесть все за и против и принять правильное и своевременное решение. А для этого сначала с ними надо познакомиться. И не стоит их игнорировать.

ГЛАВА 2 ОСОБЕННОСТИ РЕАЛИЗАЦИИ БЕЗОПАСНОСТИ В ОБЛАЧНЫХ СЕРВИСАХ

2.1 Облачное хранение данных

Модель IaaS отличается от традиционного порядка применения информационных технологий, открывая перед компаниями новые возможности использования сервисов. Компании любого масштаба могут получить доступ к самым современным центрам обработки данных (ЦОД), защищенным серверам и высокопроизводительным системам хранения. При этом компания может не тратить средства на создание инфраструктуры. Основные преимущества модели IaaS:

- Унифицированная система управления. IaaS предоставляет единый интерфейс управления вместо множества систем, требующих мониторинга и контроля. В результате увеличиваются эффективность и надежность частных и общественных «облачных» сред;

- Сервисы по запросу. Модель IaaS позволяет компаниям изменять набор используемых сервисов в зависимости от уровня эффективности их деятельности в то или иное время (при значительном росте бизнеса могут возрастать потребности в сервисах);

- Взаимная совместимость. Поддержка моделью IaaS любого количества платформ (виртуальных, физических или «облачных»), в отличие от традиционных ИТ- поставщиков, обычно использующих ряд патентованных систем. При смене провайдера в этом случае трудностей, как правило, не возникает.

Использование IaaS ослабляет зависимость от конкретного производителя и уменьшает связанные с этим сложности. Кроме того, у предприятий отпадает необходимость создавать у себя новую инфраструктуру, обеспечивать ее защиту и налаживать управление, направляя все ресурсы на развитие инноваций.

Как правило, к «облачному» сервису подключаются как отдельные пользователи, так и отдельные компании, уже располагающие собственной локальной инфраструктурой. Поэтому имеет смысл рассмотреть задачу подключения с двух сторон, уделяя внимание возможным способам, вариантам и инструментам. Отдельный акцент необходимо сделать на обеспечение проблемы безопасности подключения.

2.2 Подключение конечных пользователей к «облачным» сервисам

В качестве конечных пользователей можно рассматривать не только индивидуальных клиентов, но и отдельные мелкие и даже средние компании, которые не имеют своей локальной ИТ-инфраструктуры. Они предпочитают разворачивать все необходимые для бизнеса решения и сервисы в «облаке» IaaS-провайдера. Такой подход экономически оправдан, выгоден и удобен, хотя и требует выбора соответствующего метода подключения.

Как правило, для подключения к «облачным» сервисам конечными пользователями применяются комбинации различных решений. Наиболее распространенными являются [2]:

Выбор того или иного инструмента удаленного подключения зависит непосредственно от практических потребностей конкретного клиента, сотрудника или отдела. Веб-интерфейс будет удобен таким специалистам, как бухгалтеры, аналитики, маркетологи. Разработчикам или тестировщикам приложений, ERP-консультантам вполне подойдет вариант RDP-подключения или что-то другое. Выбор зависит от направления деятельности пользователей или мелкой компании.

1). Подключение посредством удаленного рабочего стола (RDP-клиент) - наиболее распространенный, удобный, универсальный и часто используемый инструмент, предоставляющий возможность удаленного доступа к рабочему месту, в том числе развернутому и в «облаке».

Его основой является Remote Desktop Protocol (RDP) - проприетарный протокол прикладного уровня, обеспечивающий удаленную работу пользователя с компьютером, на котором выполняется сервис терминального доступа. RDP-клиенты разработаны для всех часто используемых в бизнесе операционных систем (ОС).

Данное решение позволяет дополнительно конфигурировать параметры клиента удаленного рабочего стола. Пользователь может сохранить идентификационные данные, чтобы при подключении не вводить их каждый раз заново. Хотя политики безопасности, применяемые на предприятиях, этого делать не рекомендуют. Кроме того, можно настроить параметры экрана, раскладки клавиатуры, звуков проигрывания и прочее.

Со стороны сервис-провайдера выдвигается требование наличия выделенного сервера терминалов (Terminal Server). Подключение конечного пользователя осуществляется запуском программы клиента RDP в одной из используемых операционных систем, с помощью которой пользователь подключается к серверу терминалов и видит рабочий стол удаленной системы. В рамках установленного соединения пользователь может запускать развернутые на сервере терминалов приложения.

Настройки, выбираемые по умолчанию при подключении по RDP, при реализации удаленного доступа используют слабое шифрование, делая возможным перехват и расшифровку трафика. Повысить безопасность и оптимизировать RDP позволит только применение дополнительных технологий [3]. Как пример - технология Remote Desktop Gateway (шлюз удаленных рабочих столов), позволяющая удаленным авторизованным пользователям подключаться как к ресурсам физической сети предприятия, так и к сети в «облаке» IaaS-провайдера. Она использует RDP-протокол поверх протокола HTTPS, гарантируя при этом безопасное соединение с обеспечением надежного метода шифрования между удаленными пользователями Интернета и ресурсами в «облаке», необходимыми для работы пользовательских приложений.

2). Инструмент RemoteApp (удаленные приложения служб терминалов) является разновидностью рассмотренного выше RDP-клиента. Но в отличие от него, RemoteApp позволяет организовать удаленный доступ к установленным приложениям на сервере в «облаке».

RDP-клиента дает возможность использовать приложения, эмулируя их локальную установку - пользователь видит рабочий стол, программы, ярлыки, панель управления и прочее (иллюзия работы с экземпляром операционной системы). RemoteApp предоставляет пользователю доступ только к запущенному удаленному приложению в рамках своего физического устройства.

Например, клиент запускает ярлык редактора Microsoft Word, расположенный на рабочем столе своего локального компьютера, после чего инициируется процесс проверки подлинности (хотя редактор не установлен на локальной станции пользователя). Успешная аутентификация (авторизация) позволяет запустить приложение, которое «публикуется» на удаленном сервере. В свою очередь RemoteApp осуществляет подключение к удаленному серверу. Таким образом, формируется RDP-сессия, после чего стартует и запускается само приложение без возможности отображения удаленного рабочего стола. Этот процесс для пользователя создает эффект локальной установки приложения.

Применение RemoteApp актуально в случаях, когда:

- необходимо ограничить доступ к конкретным приложениям;

- совмещена работа пользователя на локальной машине с использованием какого-то приложения, вынесенного в «облако»;

- приложение должно быть доступно в специфических условиях и при низкой скорости Интернета.

Со стороны сервис-провайдера выдвигается требование наличия сконфигурированного RD Session Host Server с размещенным на нем списком соответствующих программ (Remote App Programslist). Именно из этого списка выполняется подключение конечного пользователя запуском сконфигурированного rdp-файла для инициирования подключения к приложению по RDP. Как вариант возможен запуск ярлыка приложения с рабочего стола или меню Пуск для инициирования подключения к приложению по RDP (из списка Remote App Programslist).

Со стороны пользователя запускаемые удаленные приложения служб терминалов выглядят так, как если бы они исполнялись непосредственно в системе пользователя. При этом приложения интегрируются в рабочий стол системы пользователя с масштабированием окна и собственным значком приложения в панели задач.

-

- . Веб-доступ к службам терминалов позволяет организовать доступ к определенным приложениям и рабочим столам в «облаке» (как в ранее рассмотренных вариантах) с помощью браузера, который установлен на подавляющем большинстве вычислительных устройств. Для пользователя такой вариант выглядит следующим образом: он запускает браузер, вводит необходимый адрес, проходит проверку подлинности, а далее работает с «опубликованным» приложением (приложениями) или удаленным рабочим столом (столами), получая доступ к приложениям или удаленному рабочему столу средствами web. При этом ярлыки приложений размещаются на предварительно настроенной веб-странице.

Со стороны сервис-провайдера выдвигается требование наличия выделенного сервера терминалов (Terminal Server). Как пример, операционная система Windows Server 2008/2012 + служба TS WebAccess. Подключение конечного пользователя осуществляется по URL для доступа к ресурсу посредством веб-браузера.

Еще одним из возможных вариантов подключения к «облачным» сервисам является Virtual Private Network (VPN) - виртуальная частная сеть, позволяющая обеспечить одно или несколько надежных сетевых соединений поверх сети Интернет, используя при этом различные средства криптографии.

Существует два типа VPN-туннелей: Remote Access VPN и Site-to-site VPN, на которых основаны следующие два решения.

-

- . Remote Access VPN - удобный, безопасный и достаточно часто используемый инструмент подключения к ресурсам «облака», создающий надежный и защищенный туннель между приложением на компьютере клиента и каким-либо устройством (например, VPN-концентратором, маршрутизатором, Cisco ASA и т.п.), расположенном в облаке хостинг-провайдера.

Со стороны сервис-провайдера выдвигается требование наличия сконфигурированного VPN-устройства (сервера). Со стороны клиента для подключения требуется:

- наличие интернет-подключения;

- запуск ярлыка для подключения к VPN-серверу, после установки которого реализуется доступ к ресурсам компании.

Со стороны пользователя работа решения выглядит следующим образом: на стороне клиента устанавливается исходящее VPN-подключение, которое пользователь использует по необходимости. Для реализации доступа к удаленному ресурсу пользователь запускает ярлык VPN, вводит свою идентификационную информацию и при успешной проверке подлинности получает доступ к необходимым ресурсам. Иными словами, компьютер пользователя за счет выданных при VPN-подключении параметров IP- конфигурации попадает в сеть виртуального удаленного офиса в «облаке» и может использовать ресурсы так, как если бы он находился непосредственно в офисе компании.

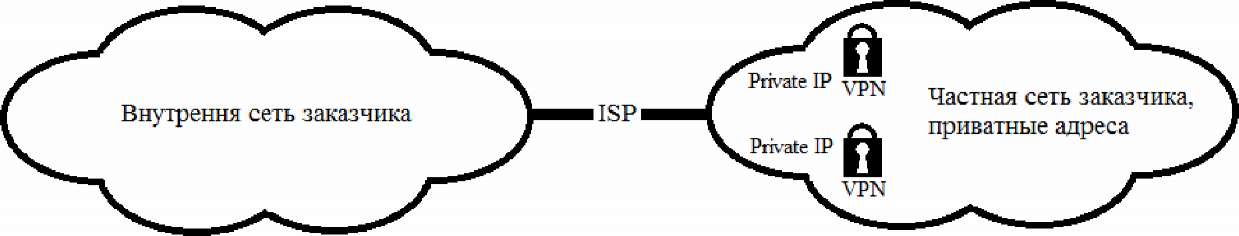

- . Site-to-site VPN - решение, устанавливающее туннель между двумя устройства (например, VPN Server 1 и VPN Server 2, изображенными на рисунке 1). В этом случае пользователи находятся за устройствами, в локальных сетях, и на их компьютерах не требуется установка какого-либо специального программного обеспечения.

Офис компании

Рис. 1. Пример реализации Site-to-Site VPN-соединения

Подключение Site-to-Site VPN на уровне VPN-сервера в «облаке» и VPN-сервера в офисе компании рекомендуется использовать в компании, имеющей значительное число сотрудников, которым необходим доступ к ресурсам файлового сервера. Для этого в офисе компании необходимо дополнительно развернуть VPN-сервер, а выглядеть процесс доступа к ресурсам файлового сервера будет так, как показано на рисунке 1.

В таком сценарии пользователь обращается к ресурсу в «облаке» напрямую. В нашем примере к ресурсу \\ File_server1 в подсети «облака» при таком обращении VPN Server 1 устанавливает VPN-соединение с сервером VPN Server 2 в «облаке», после чего пользователь видит содержимое запрашиваемого ресурса. На стороне клиента при этом отпадает необходимость создания исходящего VPN-подключения. Такая конфигурация носит название Site-to-Site VPN.

Со стороны сервис-провайдера выдвигается требование наличия двух сконфигурированных VPN-серверов (например, VPN-сервер в компании и VPN-сервер в «облаке»). При подключении конечного пользователя нет необходимости создавать и запускать ярлык VPN-подключения - обращение к ресурсам филиала, головного офиса, «облака» осуществляется напрямую. При обращении к ресурсам VPN-подключение организуется автоматически на уровне серверов и является прозрачным для конечного пользователя.

6). DirectAccess - новая технология, позволяющая реализовать возможность удаленного доступа к ресурсам и корпоративной сети и к ресурсам Интернета сразу же после подключения компьютера пользователя к сети Интернет. То есть пользовательский компьютер, сконфигурированный в качестве клиента DirectAccess, автоматически устанавливает туннель до сервера DirectAccess и через него получает доступ ко всей корпоративной сети. При этом от пользователя не требуется никаких дополнительных действий.

Технология DirectAccess устанавливает туннель между клиентом и сервером автоматически и прозрачно для пользователя. Не требует запуска каких-либо VPN- соединений, ввода учетных данных. Если связь с Интернетом на какое-то время теряется (туннель в это время разрывается), а затем восстанавливается, то опять же автоматически, без участия пользователя восстанавливается и туннель в корпоративную сеть.

Со стороны сервис-провайдера выдвигаются следующие требования:

- наличие одного или более серверов DirectAccess в составе домена;

- наличие центра сертификации (PKI);

- Windows-инфраструктура.

Для подключения конечного пользователя, кроме отсутствия необходимости в создании и запуске ярлыка подключения, также выдвигается ряд требований:

- список клиентских операционных систем, к которым возможно подключение, к сожалению, ограничен;

- компьютер клиента должен входить в состав домена;

- физическое местоположение клиента не имеет значения.

7). VDI (Virtual Desktop Infrastructure, виртуализация рабочих столов) - виртуальная инфраструктура рабочих столов, позволяющая централизовать рабочие станции пользователей на серверах виртуализации, создав при этом единую точку управления, развертывания и обслуживания. Данная технология реализована на многих «облачных» площадках корпоративных IaaS-провайдеров, что обусловлено требованием высокой мобильности бизнеса, а значит постоянной доступности приложений для сотрудников.

Со стороны клиента для обеспечения доступа к своему виртуальному рабочему месту необходимо только наличие интернет-соединения и настольного ПК (как вариант - ноутбука, мобильного телефона или планшета).

На практике виртуализация рабочих столов сводится к выделению сервера в «облаке» IaaS-провайдера, на который устанавливается гипервизор. На нем, в свою очередь, разворачиваются отдельные виртуальные машины с установленными на них клиентскими операционными системами. На конечном устройстве пользователя запускается программа-клиент и происходит подключение к инфраструктуре.

Такая схема подключения очень похожа на RDP-подключение. Однако RDP- подключение к терминальному серверу является отдельной сессией на общем сервере Windows. VDI представляет собой отдельный изолированный контейнер с клиентской ОС. Таким образом, можно выделить два ключевых отличия: серверная ОС против клиентской и отдельная сессия, разделяющая ресурсы одной ОС, против изолированной виртуальной машины.

При работе в терминальном режиме изоляция происходит на уровне сессии, и если приложение вызывает сбой на уровне самой ОС, то вместе с пользователем, запустившим такое приложение, перезагрузятся и остальные пользователи, работающие на этом же сервере. А при использовании виртуализации рабочих столов перезагружена будет только одна виртуальная машина.

Со стороны сервис-провайдера выдвигается требование наличия развернутой инфраструктуры виртуальных рабочих столов VDI. Как пример, это решения от VMware, Citrix, Microsoft. Пользователь получает свой собственный виртуальный ПК, к которому можно подключаться с помощью тонкого клиента, настольного ПК, ноутбука, планшета или смартфона.

Предложенные варианты подключения к «облачному» сервису отдельных пользователей позволят обеспечить эффективное использование хранимой в «облаке» информации с обеспечением высокого уровня безопасности.

2.3 Подключение локальной инфраструктуры компании к IaaS-инфраструктуре в «облаке»

Кроме рассмотренных выше вариантов подключения конечных пользователей к «облачным» сервисам, возникают и задачи подключения уже существующей локальной инфраструктуры компании к IaaS-инфраструктуре «облака». В этом случае также существует выбор из нескольких технологий.

Предположим, существует некая компания, располагающая набором собственных серверов, которых недостаточно для запуска нового проекта, требующего достаточно больших вычислительных мощностей и ресурсов. Для покупки нового оборудования компании недостает финансовых средств, и тогда выходом из сложившейся ситуации можно считать подключение локальной инфраструктуры компании к «облачной» инфраструктуре. Затратив незначительное количество финансовых ресурсов, компания получает единое сетевое пространство, удовлетворяющее требованиям реализуемого проекта.

Эффективными решениями для данного примера представляются следующие варианты:

- аренда выделенного канала и подключение к ЦОД для доступа к «облаку»;

- проброс своего кабеля до ЦОД;

- использование точек обмена трафиком.

Рассмотрим каждый из вариантов более подробно.

1). Аренда выделенного канала и подключение к ЦОД для доступа к «облаку»2 подразумевает прямое соединение внутренней сети заказчика с сетью в «облаке» IaaS- провайдера (см. рис. 2). Ввиду совместного использования собственных устройств компании и IaaS-провайдера часто его называют гибридным «облаком».

Офис заказчика IaaS провайдер

Рис. 2. Пример сценария с выделенным ISP-каналом для доступа к ЦОД в «облаке»

Для реализации такого решения обычно используются каналы связи «точка - точка», физически реализующиеся в виде нескольких выделенных каналов провайдера (а лучше нескольких независимых провайдеров), работающих в режиме автоматического переключения в случае падения одного из них.

Как правило, канал связи предоставляется на основе собственной оптоволоконной сети провайдера с возможностью подписания соглашения об уровне обслуживания, регламентирующего гарантии соблюдения технических характеристик канала. Достоинство такого метода: относительная дешевизна по сравнению с использованием заказчиком собственного кабеля. При этом провайдер, как правило, дает гарантию высокой плотности покрытия, а также безопасности и надежности арендуемых каналов, включая возможность резерва емкости при росте канала.

- . Прокладка своего кабеля до ЦОД подразумевает соединение внутренней сети заказчика и ЦОД назначения собственным кабелем. Такой вариант обычно выбирают компании, которые предъявляют повышенные требования к безопасности и эксплуатационным показателям канала связи.

- . Использование точек обмена трафиком - это способ подключения, при котором кабель прокладывается не до ЦОД «облачного» провайдера напрямую, а до коммутационного оборудования, размещенного IaaS-провайдером на площадках, где располагаются точки обмена трафиком.

Точка обмена трафиком - это место прямого обмена трафиком между интернет- операторами без использования сети сторонних провайдеров. Все ее участники имеют возможность построить соединения друг с другом, задействовав при этом лишь один порт. Благодаря прямым пирингам через точку обмена можно в разы уменьшить загрузку внешних каналов и сократить время передачи данных между участниками.

Большинство корпоративных IaaS-провайдеров размещают собственное сетевое оборудование на этих площадках, что значительно упрощает процесс подключения клиентов к «облачным» ресурсам дата-центров таких поставщиков.

Достоинством такого решения является простота и низкая стоимость прокладки кабеля клиентом. Недостатки - ограниченое количество крупных и известных площадок, где размещаются точки обмена трафиком. Особенно в регионах России.

Таким образом, применение предложенных вариантов и способов подключения к корпоративному «облаку» как со стороны конечного пользователя, так и со стороны организации в целом повышает эффективность использования потока данных, передаваемых между заказчиком и провайдером «облачных» сервисов, и снижает вероятность нарушения конфиденциальности, целостности и доступности данных. Важным является наличие нескольких вариантов, позволяющее конкретному клиенту подобрать наиболее подходящий метод и способ подключения.

ЗАКЛЮЧЕНИЕ

Таким образом, в результате решения выше стоящих задач, были получены следующие выводы:

1.Важным вопросом развития ИТ-специалистов для развития и сопровождения новых технологий являются вопросы сертификации. В частности, компания Microsoft уже сертифицирует специалистов по облачным технологиям.

2. Использование новых технологий имеет и плюсы, и минусы. Поторопившись взять на вооружение новую, до конца не опробованную и мало используемую технологию, компания может бессмысленно потратить время и деньги. Но еще более опасно не заметить очевидных тенденций, считать на счетах, когда все уже сели за компьютер, строить свои дорогостоящие ЦОДы, когда все уже их арендуют, довольствоваться слабыми решениями, которые в силах поддерживать самостоятельно, когда все уже используют лучшие в своем классе решения из облака.

Но самое главное внимательно проанализировать возможности новых технологий для своих компаний, учесть все за и против и принять правильное и своевременное решение. А для этого сначала с ними надо познакомиться. И не стоит их игнорировать.

3. Применение предложенных вариантов и способов подключения к корпоративному «облаку» как со стороны конечного пользователя, так и со стороны организации в целом повышает эффективность использования потока данных, передаваемых между заказчиком и провайдером «облачных» сервисов, и снижает вероятность нарушения конфиденциальности, целостности и доступности данных. Важным является наличие нескольких вариантов, позволяющее конкретному клиенту подобрать наиболее подходящий метод и способ подключения.

СПИСОК ЛИТЕРАТУРЫ

- «Большие данные (BigData)», аналитический обзор TAdviser, март 2014.

- «Бизнес-аналитика и большие данные в России 2014» Обзор cnews,http://www.cnews.ru/reviews/new/bi_bigdata_2014/

- Что такое IaaS = Что такое_1аа8. URL: http://www.tadviser.ru/index.php

- Юдина Е. Подключение к корпоративному облаку. URL: http://iaas-blog.it- grad.ru/podklyuchenie-k-korporativnomu-oblaku

- Довгаль В. А. Методы повышения безопасности в сфере «облачных» технологий // Вестник Адыгейского государственного университета. Сер. Естественно-математические и технические науки. 2014. Вып. 4 (147). С. 170-174. URL: http://vestnik.adygnet.ru

- «Облачные» вычисления и сервисы [Электронный ресурс]. - 2012. - Режим доступа: www.bizhit.ru/index/quot_oblachnye_quot_vychislenija_i_servisy/0-247 (дата обращения: 03.03.2019).

- Всё об SSL технологиях [Электронный ресурс]. - 2014. - Режим доступа: http://www.inssl.com/about-ssl-protocol.html%20%20 (дата обращения: 03.03.2019).

- Кравец, Н.С. Использование технологий «cloud computing» в образовательных проектах [Текст]/Н.С. Кравец/-2011. -№4. -С. 41-45.

- Облачные вычисления, как настоящее и будущее ИТ [Электронный ресурс]. - 2011. - Режим доступа: http://venture-biz.ru/informatsionnye-tekhnologii/205-oblachnye- vychisleniya

- Ошурков В.А., Макашова В.Н. Механизмы оптимизации управления программой ИТ-проектов // Сборник научных трудов SWORLD. - N 1. - С.66-72.

- Ошурков В. А., Макашова В.Н., Цуприк Л.С. Механизмы защиты обучающихся от киберэкстремизма в условиях развития облачных образовательных сервисов // Фундаментальные исследования. - 2014. - № 12-5. - С. 1089-1092.

- Unleashing the Potential of Cloud Computing in Europe», European Comission< Brussels, 27.09.2012.

- «Облачные сервисы (рынок России)», аналитический обзор TAdviser, сентябрь 2014 nhttp://www. tadviser.ru/.

- «Облачные сервисы 2013». О бзор cnewshttp: // www.cnews.ru/reviews / new/ oblachnye_servisy_2013/.

- «Guidelines for Managing the Security of Mobile Devices in the Enterprise», NIST, июнь, 2013.

- «Security Guidance for Critical Areas of Mobile Computing», Mobile Working Group, ноябрь 2012.

- Разработка концепции и структуры построения системы управления инцидентами информационной безопасности в организации (База персональных данных)

- Международный валютный фонд: цели, функции, особенности

- Финансы акционерных

- Роль мотивации в поведении организации ( Виды мотивации )

- Особенности кадровой стратегии кредитных организаций ( Базовые принципы кадровой стратегии )

- Выбор стиля руководства в организации (Ретроспективные взгляды)

- Теоретические аспекты финансовой политики государства

- Алгоритмы сортировки данных ( Сортировка подсчетом)

- Особенности и принципы управления государственной гражданской службой

- Виды и состав угроз информационной безопасности (Модуль слежения)

- Золото и его роль в мировой валютной системе (Золото как деньги. Рынки золота)

- Построение организационных структур (Методы проектирования структур.)