Исследование проблем борьбы с вирусами и антивирусные программы (Типы компьютерных вирусов)

Содержание:

Введение

Компьютеры стали настоящими помощниками человека и без них уже не может обойтись ни коммерческая фирма, ни государственная организация. Однако в связи с этим особенно обострилась проблема защиты информации. Вредительские программы и, прежде всего, вирусы представляют очень серьезную опасность для информации в компьютерных системах. Компьютерные вирусы, получившие широкое распространение в компьютерной технике, взбудоражили весь мир. Недооценка этой опасности может иметь серьезные последствия для информации пользователей. Знание механизмов действия вирусов, методов и средств борьбы с ними позволяет эффективно организовать противодействие вирусам, свести к минимуму вероятность заражения и потерь от их воздействия. Несмотря на принятые во многих странах законы о борьбе с компьютерными преступлениями и разработку специальных программных средств защиты от вирусов, количество новых программных вирусов постоянно растет. Это требует от пользователя персонального компьютера знаний о природе вирусов, способах заражения вирусами и защиты от них с помощью антивирусных программ. В настоящее время, с появлением все новых видов вирусов, шпионских программ, нарушающих нормальную работу компьютерных систем, без антивирусных программ нормальное функционирование систем становится невозможным.

1.Понятие. Классификация компьютерных вирусов.

Термин «компьютерный вирус» был введен сравнительно недавно - в середине 80-х годов. Малые размеры, способность быстро распространяться, размножаясь и внедряясь в объекты, заражая их, негативно воздействуя на систему - все эти признаки биологических вирусов присущи и вредительским программам, получившим по этой причине название «компьютерные вирусы». Вместе с термином «вирус», при работе с компьютерными вирусами используются и другие медицинские термины: заражение, среда обитания, профилактика и др. Компьютерные вирусы - это небольшие исполняемые или интерпретируемые программы, обладающие свойством распространения и самовоспроизведения (репликации) в компьютерных системах. Вирусы могут выполнять изменение или уничтожение программного обеспечения или данных, хранящихся в них. В процессе распространения вирусы могут себя модифицировать.

В настоящее время в мире насчитывается более ста тысяч только зарегистрированных компьютерных вирусов. Так как подавляющее большинство современных вредительских программ обладают способностью к саморазмножению, то часто их относят к компьютерным вирусам.

Все компьютерные вирусы могут быть классифицированы по следующим признакам:

• по среде обитания;

• по способу заражения;

• по степени опасности деструктивных (вредительских) воздействий;

• по алгоритму функционирования.

По среде обитания компьютерные вирусы делятся на:

• сетевые;

• файловые;

• загрузочные;

• комбинированные.

Средой обитания сетевых вирусов являются элементы компьютерных сетей. Файловые вирусы размещаются в исполняемых файлах. Загрузочные вирусы находятся в загрузочных секторах (областях) внешних запоминающих устройств (boot-секторах). Иногда загрузочные вирусы называют бутовыми. Комбинированные вирусы размещаются в нескольких средах обитания. Примером таких вирусов служат загрузочно-файловые вирусы. Эти вирусы могут размещаться как в загрузочных секторах накопителей на магнитных дисках, так и в теле загрузочных файлов.

По способу заражения среды обитания компьютерные вирусы делятся на:

• резидентные;

• нерезидентные.

Резидентные вирусы после их активизации полностью или частично перемещаются из среды обитания (сеть, загрузочный сектор, файл) в оперативную память ЭВМ. Эти вирусы, используя, как правило, привилегированные режимы работы, разрешенные только операционной системе, заражают среду обитания и при выполнении определенных условий реализуют деструктивную функцию. В отличие от резидентных нерезидентные вирусы попадают в оперативную память ЭВМ только на время их активности, в течение которого выполняют деструктивную функцию и функцию заражения. Затем вирусы полностью покидают оперативную память, оставаясь в среде обитания. Если вирус помещает в оперативную память программу, которая не заражает среду обитания, то такой вирус считается нерезидентным. Арсенал деструктивных или вредительских возможностей компьютерных вирусов весьма обширен. Деструктивные возможности вирусов зависят от целей и квалификации их создателя, а также от особенностей компьютерных систем.

По степени опасности для информационных ресурсов пользователя компьютерные вирусы можно разделить на:

• безвредные вирусы;

• опасные вирусы;

• очень опасные вирусы.

Безвредные компьютерные вирусы создаются авторами, которые не ставят себе цели нанести какой-либо ущерб ресурсам компьютерным системам. Ими, как правило, движет желание показать свои возможности программиста. Другими словами, создание компьютерных вирусов для таких людей - своеобразная попытка самоутверждения. Деструктивное воздействие таких вирусов сводится к выводу на экран монитора невинных текстов и картинок, исполнению музыкальных фрагментов и т. п. Однако при всей кажущейся безобидности таких вирусов они

наносят определенный ущерб компьютерной системе. Во-первых, такие вирусы расходуют ресурсы компьютерной системы, в той или иной мере снижая ее эффективность функционирования. Во-вторых, компьютерные вирусы могут содержать ошибки, вызывающие опасные последствия для информационных ресурсов системы. Кроме того, при модернизации

операционной системы или аппаратных средств компьютерных систем вирусы, созданные ранее, могут приводить к нарушениям штатного алгоритма работы системы.

К опасным относятся вирусы, которые вызывают существенное снижение эффективности КС, но не приводящие к нарушению целостности и конфиденциальности информации, хранящейся в запоминающих устройствах. Последствия таких вирусов могут быть ликвидированы без особых затрат материальных и временных ресурсов. Примерами таких вирусов являются вирусы, занимающие память вычислительной техники и каналы связи, но не блокирующие работу сети, а также вирусы, вызывающие необходимость повторного выполнения программ, перезагрузки операционной системы или повторной передачи данных по каналам связи. Очень опасными следует считать вирусы, вызывающие нарушение конфиденциальности, уничтожение, необратимую модификацию (в том числе и шифрование) информации, а также вирусы, блокирующие доступ к информации, приводящие к отказу аппаратных средств и наносящие ущерб здоровью пользователям. Такие вирусы стирают отдельные файлы, системные области памяти, форматируют диски, получают несанкционированный доступ к информации, шифруют данные и т. п. Известны публикации, в которых упоминаются вирусы, вызывающие неисправности аппаратных средств. Предполагается, что на резонансной частоте движущиеся части электромеханических устройств, например в системе позиционирования накопителя на магнитных дисках, могут быть разрушены. Именно такой режим и может быть создан с помощью программы-вируса. Другие авторы утверждают, что возможно задание режимов интенсивного использования отдельных электронных схем (например, больших интегральных схем), при которых наступает их перегрев и выход из строя. Использование в современных ПЭВМ постоянной памяти с возможностью перезаписи привело к появлению вирусов, изменяющих программы BIOS, что приводит к необходимости замены постоянных запоминающих устройств. Возможны также воздействия на психику человека - оператора ЭВМ с помощью подбора видеоизображения, выдаваемого на экран монитора с определенной частотой (каждый двадцать пятый кадр). Встроенные кадры этой видеоинформации воспринимаются человеком на подсознательном уровне. В результате такого воздействия возможно нанесение серьезного ущерба психике человека. В 1997 году 700 японцев попали в больницу с признаками эпилепсии после просмотра компьютерного мультфильма по телевидению. Предполагают, что именно таким образом была опробована возможность воздействия на человека с помощью встраивания 25-го кадра. В соответствии с особенностями алгоритма функционирования вирусы можно разделить на два класса:

• вирусы, не изменяющие среду обитания (файлы и секторы) при распространении;

• вирусы, изменяющие среду обитания при распространении.

В свою очередь, вирусы, не изменяющие среду обитания, могут быть разделены на две группы:

• вирусы - «спутники» (companion);

• вирусы - «черви» (worm).

Вирусы - «спутники» не изменяют файлы. Механизм их действия состоит в создании копий исполняемых файлов. Например, в MS DOS такие вирусы создают копии для файлов, имеющих расширение (.ЕХЕ). Копии присваивается то же имя, что и исполняемому файлу, но расширение изменяется на (.СОМ). При запуске файла с общим именем операционная система первым загружает на выполнение файл с расширением .СОМ, который является программой-вирусом. Файл-вирус запускает затем и файл с расширением (.ЕХЕ).

Вирусы - «черви» попадают в рабочую станцию из сети, вычисляют адреса рассылки вируса по другим абонентам сети и осуществляют передачу вируса. Вирус не изменяет файлов и не записывается в загрузочные секторы дисков. Некоторые вирусы - «черви» создают рабочие копии вируса на диске, другие – размещаются только в оперативной памяти ЭВМ.

По сложности, степени совершенства и особенностям маскировки алгоритмов вирусы, изменяющие среду обитания, делятся на:

• студенческие;

• «Стелс» - вирусы (вирусы-невидимки);

• полиморфные.

К «студенческим» относят вирусы, создатели которых имеют низкую квалификацию. Такие вирусы, как правило, являются нерезидентными, часто содержат ошибки, довольно просто обнаруживаются и удаляются. «Стеле»- вирусы и полиморфные вирусы создаются квалифицированными специалистами, хорошо знающими принцип работы аппаратных средств и операционной системы, а также владеющими навыками работы с машиноориентированными системами

программирования. «Стелс» - вирусы маскируют свое присутствие в среде обитания путем перехвата обращений операционной системы к пораженным файлам, секторам и переадресуют ОС к незараженным участкам информации. Вирус является резидентным, маскируется под программы операционной системы, может перемещаться в памяти. Такие вирусы активизируются при возникновении прерываний, выполняют определенные действия, в том числе и по маскировке, и только затем управление передается на программы операционной системы, обрабатывающие эти прерывания. «Стелс»- вирусы обладают способностью противодействовать резидентным антивирусным средствам. «Полиморфные вирусы» не имеют постоянных опознавательных групп - сигнатур. Обычные вирусы для распознавания факта заражения среды обитания размещают в зараженном объекте специальную опознавательную двоичную последовательность или последовательность символов (сигнатуру), которая однозначно идентифицирует зараженность файла или сектора. Сигнатуры используются на этапе распространения вирусов для того, чтобы избежать многократного заражения одних и тех же объектов, так как при многократном заражении объекта значительно возрастает вероятность обнаружения вируса. Для устранения демаскирующих признаков полиморфные вирусы используют шифрование тела вируса и модификацию программы шифрования. За счет такого преобразования полиморфные вирусы не имеют совпадений кодов.

Любой вирус, независимо от принадлежности к определенным классам, должен иметь три функциональных блока: блок заражения (распространения), блок маскирования и блок выполнения деструктивных действий. Разделение на функциональные блоки означает, что к определенному блоку относятся команды программы вируса, выполняющие одну из трех функций, независимо от места нахождения команд в теле вируса. После передачи управления вирусу, как правило, выполняются определенные функции блока маскировки. Например, осуществляется расшифровка тела вируса. Затем вирус осуществляет функцию внедрения в незараженную среду обитания. Если вирусом должны выполняться деструктивные воздействия, то они выполняются либо, безусловно, либо при выполнении определенных условий. Завершает работу вируса всегда блок маскирования. При этом выполняются, например, следующие действия: шифрование вируса (если функция шифрования реализована), восстановление старой даты изменения файла, восстановление атрибутов файла, корректировка таблиц ОС и др. Последней командой вируса выполняется команда перехода на выполнение зараженных файлов или на выполнение программ ОС. Для удобства работы с известными вирусами используются каталоги вирусов. В каталог помещаются следующие сведения о стандартных свойствах вируса: имя, длина, заражаемые файлы, место внедрения в файл, метод заражения, способ внедрения в оперативную память для резидентных вирусов, вызываемые эффекты, наличие (отсутствие) деструктивной функции и ошибки. Наличие каталогов позволяет при описании вирусов указывать только особые свойства, опуская стандартные свойства и действия.

Файловые вирусы могут внедряться только в исполняемые файлы: командные файлы (файлы, состоящие из команд операционной системы), самостоятельно распаковывающиеся файлы, пользовательские и системные программы в машинных кодах, а также в документы (таблицы), имеющие макрокоманды. Макрокоманды или макросы представляют собой исполняемые программы для автоматизации работы с документами (таблицами). Поэтому такие документы (таблицы) можно рассматривать как исполняемый файл. Для IBM - совместимых ПЭВМ вирус может внедряться в файлы следующих типов: командные файлы (ВАТ), загружаемые драйверы (SYS), программы в машинных (двоичных) кодах (ЕХЕ, СОМ), документы WORD (DOC) с версии 6.0 и выше, таблицы EXCEL (XLS). Макровирусы могут внедряться и в другие файлы, содержащие макрокоманды. Файловые вирусы могут размещаться в начале, середине и конце заражаемого файла .

Независимо от места расположения вируса в теле зараженного файла после передачи управления файлу первыми выполняются команды вируса. В начало файла вирус внедряется одним из трех способов. Первый из них заключается в переписывании начала файла в его конец, а на освободившееся место записывается вирус. Второй способ предполагает считывание вируса и зараженного файла в оперативную память, объединение их в один файл и запись его на место файла. При третьем способе заражения вирус записывается в начало файла без сохранения содержимого. В этом случае зараженный файл становится неработоспособным. Варианты размещения вирусов в файлах:

В середину файла вирус может быть записан также различными способами. Файл может «раздвигаться», а в освободившееся место может быть записан вирус. Вирус может внедряться в середину файла без сохранения участка файла, на место которого помещается вирус. Есть и более экзотические способы внедрения вируса в середину файла. Например, вирус «Mutant» применяет метод сжатия отдельных участков файла, при этом длина файла после внедрения вируса может не измениться. Чаще всего вирус внедряется в конец файла. При этом, как и в случае с внедрением вируса в середину файла, первые команды файла заменяются командами перехода на тело вируса. Рассмотрим алгоритм работы файлового вируса, он может быть представлен в виде следующей последовательности шагов:

Шаг 1. Резидентный вирус проверяет, заражена ли оперативная память, и при необходимости заражает ее. Нерезидентный вирус ищет незараженные файлы и заражает их.

Шаг 2. Выполняются действия по сохранению работоспособности программы, в файл которой внедряется вирус (восстановление первых байт программы, настройка адресов программ и т. д.)

Шаг 3. Осуществляется деструктивная функция вируса, если выполняются соответствующие условия.

Шаг 4. Передается управление программе, в файле которой находится вирус.

При реализации конкретных вирусов состав действий и их последовательность могут отличаться от приведенных в алгоритме.

1.1 Типы компьютерных вирусов.

Макровирусы.

Особое место среди файловых вирусов занимают макровирусы. Макровирусы представляют собой вредительские программы, написанные на макроязыках, встроенных в текстовые редакторы, электронные таблицы и др. Для существования вирусов в конкретной системе (редакторе) необходимо, чтобы встроенный в нее макроязык, имел следующие возможности:

• привязку программы на макроязыке к конкретному файлу;

• копирование макропрограмм из одного файла в другой;

• получение управления макропрограммой без вмешательства пользователя.

Таким условиям отвечают редакторы MS Word, MS Office, Ami Pro, табличный процессор MS Excel. В этих системах используются макроязыки Word Basic и Visual Basic.При выполнении определенных действий над файлами, содержащими макропрограммы (открытие, сохранение, закрытие и т. д.), автоматически выполняются макропрограммы файлов. При этом управление получают макровирусы, которые сохраняют активность до тех пор, пока активен соответствующий редактор (процессор). Поэтому при работе с другим файлом в «зараженном редакторе (процессоре)», он также заражается. Здесь прослеживается аналогия с резидентными вирусами по механизму заражения.

Для получения управления макровирусы, заражающие файлы MS Office, как правило, используют один из приемов:

1) в вирусе имеется автомакрос (выполняется автоматически, при открытии документа, таблицы);

2) в вирусе переопределен один из стандартных макросов, который выполняется при выборе определенного пункта меню;

3) макрос вируса автоматически вызывается на выполнение при нажатии определенной клавиши или комбинаций клавиш.

Первый макровирус «WinWord.Concept», поражающий документы Word, появился летом 1995 года. Вредительская функция этого вируса заключается в изменении формата документов текстового редактора Word в формат файлов стилей. Другой макровирус WinWord Nuclear уже не столь безобиден. Он дописывает фразу с требованием запрещения ядерных испытаний, проводимых Францией в Тихом океане. Кроме того, этот вирус ежегодно 5 апреля пытается уничтожить важные системные файлы.

Троянские кони

Троянский конь-это программа, предназначенная для выполнения определенных функций, преднамеренно скрывающая свои действия от владельца персонального компьютера. Данная программа делает все возможное для того, чтобы владелец до поры до времени не заметил ее пребывание на своем персональном компьютере. Как правило, она не регистрирует себя в реестре и это является отличительным признаком от вируса.

Условно всех троянов делят на четыре подкласса:

1.PSW-троянцы, занимающиеся хищением и отправкой конфиденциальной информации жертвы по определенному адресу. В классификации AVP их называют PSW-троянскими конями(Password-Stealing-Ware)

2. Backdoor - предназначены для скрытого удаленного администрирования компьютера в сети. Эти троянцы обеспечивают полный доступ к ресурсам атакованной системы. Функции, заложенные в «продвинутые» трояны этого типа, исчисляются десятками. Являются самыми высокотехнологичными из троянцев и наиболее потенциально опасным. Используется технология «клиент-сервер», в связи с чем процесс их обнаружения более легок, чем PSW-троянов.

3. Логические бомбы. Это программы, совершающие какие-либо разрушительные действия. В зависимости от определенных условий они при каждом запуске уничтожают информацию на дисках, «подвешивают» систему и т.д.

4. Дропперы (носители). Это зараженные программы. Их код подправлен таким образом, что известные версии антивирусных программ и не определяют в них троянца. Дроппер является одновременно программой-инсталлятором самого троянца.

Загрузочные вирусы

Загрузочные вирусы заражают загрузочные (Boot) сектора гибких дисков и Boot-сектора или Master Boot Record (MBR) жестких дисков (рис. 23). Загрузочные вирусы являются резидентными. Заражение происходит при загрузке операционной системы с дисков. После включения ЭВМ осуществляется контроль ее работоспособности с помощью программы, записанной в постоянном запоминающем устройстве. Если проверка завершилась успешно, то осуществляется считывание первого сектора с гибкого или жесткого диска. Порядок использования дисководов для загрузки задается пользователем при помощи программы Setup. Если диск, с которого производится загрузка ОС заражен загрузочным вирусом, то обычно выполняются следующие шаги:

Шаг 1. Считанный из 1-го сектора диска загрузочный вирус (часть вируса) получает управление, уменьшает объем свободной памяти ОП и считывает с диска тело вируса.

Шаг 2. Вирус переписывает сам себя в другую область Oil, чаще всего - в старшие адреса памяти.

Шаг 3. Устанавливаются необходимые вектора прерываний (вирус резидентный).

Шаг 4. При выполнении определенных условий производятся деструктивные действия.

Шаг 5. Копируется Boot-сектор в ОП и передается ему управление.

Если вирус был активизирован с гибкого диска, то он записывается в загрузочный сектор жесткого диска. Активный вирус, постоянно находясь в ОП, заражает загрузочные сектора всех гибких дисков, а не только системные диски. Заражение рабочих гибких дисков загрузочными вирусами выполняется в расчете на ошибочные действия пользователя ЭВМ в момент загрузки ОС. Если установлен порядок загрузки ОС сначала с гибкого диска, а затем - с жесткого, то при наличии гибкого диска в накопители будет считан 1-й сектор с гибкого диска.

Если диск был заражен, то этого достаточно для заражения ЭВМ. Такая ситуация наиболее часто имеет место при перезагрузке ОС после «зависаний» или отказов ЭВМ.

1.2 Методы и средства борьбы с вирусами.

Массовое распространение вирусов, серьезность последствий их воздействия на ресурсы компьютерных систем вызвали необходимость разработки и использования специальных антивирусных средств и методов их применения. Антивирусные средства применяются для решения следующих задач:

• обнаружение вирусов в компьютерных системах;

• блокирование работы программ-вирусов;

• устранение последствий воздействия вирусов.

Обнаружение вирусов желательно осуществлять на стадии их внедрения или, по крайней мере, до начала осуществления деструктивных функций вирусов. Необходимо отметить, что не существует антивирусных средств, гарантирующих обнаружение всех возможных вирусов. При обнаружении вируса необходимо сразу же прекратить работу программы-вируса, чтобы минимизировать ущерб от его воздействия на систему. Устранение последствий воздействия вирусов ведется в двух направлениях:

• удаление вирусов;

• восстановление (при необходимости) файлов, областей памяти.

Восстановление системы зависит от типа вируса, а также от момента времени обнаружения вируса по отношению к началу деструктивных действий. Восстановление информации без использования дублирующей информации может быть невыполнимым, если вирусы при внедрении не сохраняют информацию, на место которой они помещаются в память, а также, если деструктивные действия уже начались, и они предусматривают изменения информации. Для борьбы с вирусами используются программные и аппаратно-программные средства, которые применяются в определенной последовательности и комбинации, образуя методы борьбы с вирусами. Можно выделить методы обнаружения вирусов и методы удаления вирусов.

Известны следующие методы обнаружения вирусов:

• сканирование;

• обнаружение изменений;

• эвристический анализ;

• использование резидентных сторожей;

• вакцинирование программ;

• аппаратно-программная защита от вирусов.

Сканирование - один из самых простых методов обнаружения вирусов. Сканирование осуществляется программой-сканером, которая просматривает файлы в поисках опознавательной части вируса - сигнатуры. Программа фиксирует наличие уже известных вирусов, за исключением полиморфных вирусов, которые применяют шифрование тела вируса, изменяя при этом каждый

раз и сигнатуру. Программы-сканеры могут хранить не сигнатуры известных вирусов, а их контрольные суммы. Программы сканеры часто могут удалять обнаруженные вирусы. Такие программы называются полифагами. Метод сканирования применим для обнаружения вирусов, сигнатуры которых уже выделены и являются постоянными. Для эффективного использования метода необходимо регулярное обновление сведений о новых вирусах. Самой известной программой-сканером в России является Aidstest Дмитрия Лозинского.

Метод обнаружения изменений базируется на использовании программ-ревизоров. Эти программы определяют и запоминают характеристики всех областей на дисках, в которых обычно размещаются вирусы. При периодическом выполнении программ ревизоров сравниваются хранящиеся характеристики и характеристики, получаемые при контроле областей дисков. По результатам ревизии программа выдает сведения о предположительном наличии вирусов.

Обычно программы-ревизоры запоминают в специальных файлах образы главной загрузочной записи, загрузочных секторов логических дисков, характеристики всех контролируемых файлов, каталогов и номера дефектных кластеров. Могут контролироваться также объем установленной оперативной памяти, количество

подключенных к компьютеру дисков и их параметры. Главным достоинством метода является возможность обнаружения вирусов всех типов, а также новых неизвестных вирусов. Совершенные программы-ревизоры обнаруживают даже «стелс» - вирусы. Например, программа-ревизор Adinf, разработанная Д. Ю

Мостовым, работает с диском непосредственно по секторам через BIOS. Это не позволяет использовать «стелс» - вирусам возможность перехвата прерываний и «подставки» для контроля нужной вирусу области памяти. Имеются у этого метода и недостатки. С помощью программ-ревизоров невозможно определить вирусы в файлах, которые поступают в систему уже зараженными. Вирусы будут обнаружены только после размножения в системе. Программы-ревизоры непригодны для обнаружения заражения макровирусами, так как документы и таблицы очень часто изменяются.

Эвристический анализ сравнительно недавно начал использоваться для обнаружения вирусов. Как и метод обнаружения изменений, данный метод позволяет определять неизвестные вирусы, но не требует предварительного сбора, обработки и хранения информации о файловой системе.

Сущность эвристического анализа заключается в проверке возможных сред обитания вирусов и выявление в них команд (групп команд), характерных для вирусов. Такими командами могут быть команды создания резидентных модулей в оперативной памяти, команды прямого обращения к дискам, минуя ОС. Эвристические анализаторы при обнаружении «подозрительных» команд в файлах или загрузочных секторах выдают сообщение о возможном заражении. После получения таких сообщений необходимо тщательно проверить предположительно зараженные файлы и загрузочные сектора всеми имеющимися антивирусными средствами. Эвристический анализатор имеется, например, в антивирусной программе Doctor Web. Метод использования резидентных сторожей основан на применении программ, которые постоянно находятся в ОП ЭВМ и отслеживают все действия остальных программ. В случае выполнения какой-либо программой подозрительных действий (обращение для записи в загрузочные сектора, помещение в оперативную память резидентных модулей, попытки перехвата прерываний и т. п.) резидентный сторож выдает сообщение пользователю. Программа-сторож может загружать на выполнение другие антивирусные программы для проверки «подозрительных» программ, а также для контроля всех поступающих извне файлов (со сменных дисков, по сети). Существенным недостатком данного метода является значительный процент ложных тревог, что мешает работе пользователя, вызывает раздражение и желание отказаться от использования резидентных сторожей. Примером резидентного сторожа может служить программа Vsafe, входящая в состав MS DOS.

Под вакцинацией программ понимается создание специального модуля для контроля ее целостности. В качестве характеристики целостности файла обычно используется контрольная сумма. При заражении вакцинированного файла, модуль контроля обнаруживает изменение контрольной суммы и сообщает об этом пользователю. Метод позволяет обнаруживать все вирусы, в том числе и незнакомые, за исключением «стеле»- вирусов. Самым надежным методом защиты от вирусов является использование аппаратно-программных антивирусных средств. В настоящее время для защиты ПЭВМ используются специальные контроллеры и их программное обеспечение. Контроллер устанавливается в разъем расширения и имеет доступ к общей шине. Это позволяет ему контролировать все обращения к дисковой системе. В программном обеспечении контроллера запоминаются области на дисках, изменение которых в обычных режимах работы не допускается. Таким образом, можно установить защиту на изменение главной загрузочной записи, загрузочных секторов, файлов конфигурации, исполняемых файлов и др. При выполнении запретных действий любой программой контроллер выдает соответствующее сообщение пользователю и блокирует работу ПЭВМ.

Аппаратно-программные антивирусные средства обладают рядом достоинств перед программными:

• работают постоянно;

• обнаруживают все вирусы, независимо от механизма их действия;

• блокируют неразрешенные действия, являющиеся результатом работы вируса или неквалифицированного пользователя. Недостаток у этих средств один – зависимость от аппаратных средств ПЭВМ. Изменение ведет к необходимости замены контроллера. Примером аппаратно-программной защиты от вирусов может служить комплекс Sheriff.

Методы удаления последствий заражения вирусами. В процессе удаления последствий заражения вирусами осуществляется удаление вирусов, а также восстановление файлов и областей памяти, в которых находился вирус. Существует два метода удаления последствий воздействия вирусов антивирусными программами. Первый метод предполагает восстановление системы после воздействия известных вирусов. Разработчик программы-фага,

удаляющей вирус, должен знать структуру вируса и его характеристики размещения в среде обитания. Второй метод позволяет восстанавливать файлы и загрузочные сектора, зараженные неизвестными вирусами. Для восстановления файлов программа восстановления должна заблаговременно создать и хранить информацию о файлах, полученную в условиях отсутствия вирусов. Имея информацию о незараженном файле и используя сведения об общих принципах работы вирусов, осуществляется восстановление файлов. Если вирус подверг файл необратимым изменениям, то восстановление возможно только с использованием резервной копии или с дистрибутива. При их отсутствии существует только один выход - уничтожить файл и восстановить его вручную.

Если антивирусная программа не может восстановить главную загрузочную запись или загрузочные сектора, то можно попытаться это сделать вручную. В случае неудачи следует отформатировать диск и установить ОС. Существуют вирусы, которые, попадая в ЭВМ, становятся частью его ОС. Если просто удалить такой вирус, то система становится неработоспособной. Одним из таких вирусов является вирус One Half. При загрузке ЭВМ вирус постепенно зашифровывает жесткий диск. При обращении к уже зашифрованным секторам резидентный вирус One Half перехватывает обращения и расшифровывает информацию. Удаление вируса приведет к невозможности использовать зашифрованную часть диска. При удалении такого вируса необходимо сначала расшифровать информацию на диске. Для этого необходимо знать механизм действия вируса.

2. Антивирусные программы. Классификация

Сканеры

Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти и поиске в них известных и новых (неизвестных сканеру) вирусов. Для поиска известных вирусов используются так называемые «маски». Маской вируса является некоторая постоянная последовательность кода, специфичная для этого конкретного вируса. Если вирус не содержит постоянной маски, или длина этой маски недостаточно велика, то используются другие методы. Примером такого метода являетcя алгоритмический язык, описывающий все возможные варианты кода, которые могут встретиться при заражении подобного типа вирусом. Такой подход используется некоторыми антивирусами для детектирования полиморфик-вирусов.

Во многих сканерах используются также алгоритмы «эвристического сканирования», т.е. анализ последовательности команд в проверяемом объекте, набор некоторой статистики и принятие решения («возможно заражен» или «не заражен») для каждого проверяемого объекта. Поскольку эвристическое сканирование является во многом вероятностным методом поиска вирусов, то на него распространяются многие законы теории вероятностей. Например, чем выше процент обнаруживаемых вирусов, тем больше количество ложных срабатываний.

Сканеры также можно разделить на две категории — «универсальные» и «специализированные». Универсальные сканеры рассчитаны на поиск и обезвреживание всех типов вирусов вне зависимости от операционной системы, на работу в которой рассчитан сканер. Специализированные сканеры предназначены для обезвреживания ограниченного числа вирусов или только одного их класса, например макровирусов. Специализированные сканеры, рассчитанные только на макровирусы, часто оказываются наиболее удобным и надежным решением для защиты систем документооборота в средах MS Word и MS Excel.

Сканеры также делятся на «резидентные» (мониторы), производящие сканирование «на-лету», и «нерезидентные», обеспечивающие проверку системы только по запросу. Как правило, «резидентные» сканеры обеспечивают более надежную защиту системы, поскольку они немедленно реагируют на появление вируса, в то время как «нерезидентный» сканер способен опознать вирус только во время своего очередного запуска.

К достоинствам сканеров всех типов относится их универсальность, к недостаткам — размеры антивирусных баз, которые сканерам приходится «таскать за собой», и относительно небольшую скорость поиска вирусов.

CRC-сканеры

Принцип работы CRC-сканеров основан на подсчете CRC-сумм (контрольных сумм) для присутствующих на диске файлов/системных секторов. Эти CRC-суммы затем сохраняются в базе данных антивируса, как, впрочем, и некоторая другая информация: длины файлов, даты их последней модификации и т.д. При последующем запуске CRC-сканеры сверяют данные, содержащиеся в базе данных, с реально подсчитанными значениями. Если информация о файле, записанная в базе данных, не совпадает с реальными значениями, то CRC-сканеры сигнализируют о том, что файл был изменен или заражен вирусом.

CRC-сканеры, использующие анти-стелс алгоритмы, являются довольно сильным оружием против вирусов: практически 100% вирусов оказываются обнаруженными почти сразу после их появления на компьютере. Однако у этого типа антивирусов есть врожденный недостаток, который заметно снижает их эффективность. Этот недостаток состоит в том, что CRC-сканеры не способны поймать вирус в момент его появления в системе, а делают это лишь через некоторое время, уже после того, как вирус разошелся по компьютеру. CRC-сканеры не могут определить вирус в новых файлах (в электронной почте, на дискетах, в файлах, восстанавливаемых из backup или при распаковке файлов из архива), поскольку в их базах данных отсутствует информация об этих файлах. Более того, периодически появляются вирусы, которые используют эту «слабость» CRC-сканеров, заражают только вновь создаваемые файлы и остаются, таким образом, невидимыми для них.

Блокировщики

Антивирусные блокировщики — это резидентные программы, перехватывающие «вирусо-опасные» ситуации и сообщающие об этом пользователю. К «вирусо-опасным» относятся вызовы на открытие для записи в выполняемые файлы, запись в boot-сектора дисков или MBR винчестера, попытки программ остаться резидентно и т.д., то есть вызовы, которые характерны для вирусов в моменты из размножения.

К достоинствам блокировщиков относится их способность обнаруживать и останавливать вирус на самой ранней стадии его размножения, что, кстати, бывает очень полезно в случаях, когда давно известный вирус постоянно «выползает неизвестно откуда». К недостаткам относятся существование путей обхода защиты блокировщиков и большое количество ложных срабатываний, что, видимо, и послужило причиной для практически полного отказа пользователей от подобного рода антивирусных программ (мне, например, неизвестно ни об одном блокировщике для Windows95/NT — нет спроса, нет и предложения).

Необходимо также отметить такое направление антивирусных средств, как антивирусные блокировщики, выполненные в виде аппаратных компонентов компьютера («железа»). Наиболее распространенной является встроенная в BIOS защита от записи в MBR винчестера. Однако, как и в случае с программными блокировщиками, такую защиту легко обойти прямой записью в порты контроллера диска, а запуск DOS-утилиты FDISK немедленно вызывает «ложное срабатывание» защиты.

Существует несколько более универсальных аппаратных блокировщиков, но к перечисленным выше недостаткам добавляются также проблемы совместимости со стандартными конфигурациями компьютеров и сложности при их установке и настройке. Все это делает аппаратные блокировщики крайне непопулярными на фоне остальных типов антивирусной защиты.

Иммунизаторы

Иммунизаторы делятся на два типа: иммунизаторы, сообщающие о заражении, и иммунизаторы, блокирующие заражение каким-либо типом вируса. Первые обычно записываются в конец файлов (по принципу файлового вируса) и при запуске файла каждый раз проверяют его на изменение. Недостаток у таких иммунизаторов всего один, но он летален: абсолютная неспособность сообщить о заражении стелс-вирусом. Поэтому такие иммунизаторы, как и блокировщики, практически не используются в настоящее время.

Второй тип иммунизации защищает систему от поражения вирусом какого-то определенного вида. Файлы на дисках модифицируются таким образом, что вирус принимает их за уже зараженные (пример — печально известная строка «MsDos», предохраняющая от ископаемого вируса «Jerusalem»). Для защиты от резидентного вируса в память компьютера заносится программа, имитирующая копию вируса. При запуске вирус натыкается на нее и считает, что система уже заражена.

Такой тип иммунизации не может быть универсальным, поскольку нельзя иммунизировать файлы от всех известных вирусов: одни вирусы считают уже зараженными файлы, если время создания файла содержит метку 62 секунды, а другие — 60 секунд. Однако несмотря на это, подобные иммунизаторы в качестве полумеры могут вполне надежно защитить компьютер от нового неизвестного вируса вплоть до того момента, когда он будет определяться антивирусными сканерами.

2.1. Виды антивирусных программ и их возможности.

Пожалуй, самый знаменитый бесплатный антивирусный продукт это avast! Antivirus.

С ростом конкуренции в области разработки программ для PC платформы, компания AVAST Software выбрала, как нам кажется, единственно правильный эволюционный путь развития глобального современного разработчика антивирусного ПО и разделила свои продукты. Деление произошло на продвинутые версии с файерволом и дополнительными плюшками, такие как: avast! Internet Security, avast! Pro Antivirus и avast! Premier. А так же простые, часто обновляемые, бесплатные версии: avast! Free Antivirus 6, 7, 8. Что и стало двигателем успеха и всемирной популярности. А успех очевиден — компания AVAST Software лидер по использованию среди бесплатных антивирусов для PC.

Главные возможности антивирусной программы avast!.

Резидентный модуль антивируса, работает независимо друг от друга с различными составными компонентами («экранами»), которые вместе обеспечивают защиту от вредоносного ПО, вирусов, троянов, сетевых червей:

- Экран файловой системы — главный компонент сканера в реальном времени . Следит за всем, что происходит на компьютере.

- Экран почты — следит за всем входящим трафиком, предотвращая вред от заражённых писем, файлов. Фильтрует файловый обмен по протоколам POP/SMTP/IMAP/NNTP.

- Веб-экран — анализирует взаимодействие компьютера пользователя и веб ресурсов, защищая от агрессии со стороны последних.

- Экран P2P — мониторит трафик пир-ту-пир сетей и торрент-клиентов.

- Экран интернет-чатов — проверяет файлы чатов.

- Сетевой экран — посредством системы предупреждения вторжений обеспечивает защиту от заражения через сеть. Параллельно блокируя доступ к вредоносным веб сайтам.

- Экран сценариев — перехватывает и анализирует сценарии, исполняемые на компьютере и удалённо, для определения возможного риска повреждения данных или заражения компьютера.

- Экран поведения — так называемый поведенческий анализатор программ и утилит. Подозрительно себя ведущая программа блокируется.

- Эвристический анализ — упрощённый искусственный интеллект для предотвращения угроз типа ZERO DAY — неизвестных, ультра новых.

Усовершенствования и дополнения, применённые в различных версиях avast!:

- Детектирование и терминация шпионского ПО.

- Возможность установки сканирования во время появления экранной заставки на компьютере.

- Возможность антивируса сканировать запускаемые программные компоненты до загрузки драйверов Windows. Что в принципе исключает маскировку вредоносных процессов. avast! — единственный антивирус, в котором встречается подобного рода функция.

- Возможность работать со своей учётной записью на официальном сайте avast после регистрации.

- Использование облачных технологий при работе некоторых вспомогательных функций, ускоряющих процессы обновления и анализа файлов для предотвращения мгновенных вирусных эпидемий.

- Автоматическая песочница (Auto Sandbox). Приложение, которое при первом запуске блокирует неизвестные программы и файлы, предлагает пользователю время оценить риск запуска.

- Встраиваемые в известные браузеры модуль голосования и анализа репутации сайтов и порталов, для оценки риска при переходе на данный ресурс в интернете.

- Модуль Site Correct для контроля правильности вводимых адресов сайтов.

- Встроенный модуль Software Updater для напоминания пользователям важности обновления стороннего ПО, такого как, пакета Java, проигрывателя анимации в интернете Flash, архиватора RAR, а также браузеров. Устаревшие версии данных программ могут стать «входными воротами» вредоносных программ, эксплуатируя известные уязвимости.

- Функция, помогающая вернуть браузер в дефолтное состояние – служба «Очистка браузера». Если в ваш браузер встроились ненужные тулбары и Вы хотите от них избавиться – эта функция для Вас.

- Родительский контроль – блокировка сайтов по IP может помочь блокировать некоторые сайты – функция для чайников. Зачем она?

- Дистанционная помощь другим пользователям антивируса, по подобию TeamViewer. Полезная функция, недоступная в avast! Free.

- Есть спорная по надобности функция выбора в качестве второго, вспомогательного антивируса – режим совместимости.

- Режим автоматического обновления, как сигнатур, так и версии антивирусного движка.

Голосовая функция на русском и даже белорусском языках. Включите белорусский – звучит достаточно занятно! - Игровой режим — это когда информационные сообщения не отображаются пользователю. Может использоваться для того, чтобы не сворачивались окна программы или игры во время события в антивирусе (обновления сигнатур, блокирование сетевой атаки).

- Возможность устанавливать пароль на программу.

- Возможность делать экспорт созданных настроек антивируса для сохранения и переноса на другие компьютеры (например: при чистовой установке windows на ноутбуке или компьютере). Появилась в седьмой версии программы.

- Функция формирования отчётов по безопасности.

- 44 интерфейсных языка, в том числе белорусский. И справочные материалы.

Avast Mobile Security - полнофункциональный мобильный бесплатный антивирус, файервол, фильтр СМС и звонков, веб-защита, анти-вор для вашего Android смартфона или планшета с функциями удаленного управления через SMS-команды или веб-портал в Интернете.

Avast Mobile Security защищает персональные данные с автоматической проверкой на вирусы и оповещением о вредоносных URL-ссылках, блокирует действия хакеров с помощью встроенного файервола. Функция Анти-вор поддерживает удаленные команды с помощью СМС и позволяет: удалить историю на устройстве, блокировать телефон, активировать сирену, отслеживать местоположение с помощью GPS, выполнять аудио-мониторинг и другие полезные действия.

Тесно интегрированный в Avast Mobile Security компонент защиты от кражи телефона и личных данных Avast Anti-Theft - один из самых эффективных на рынке. Ранее известный как Theft Aware, компонент был рекомендован ведущими экспертами отрасли: T-Mobile, N-TV, AndroidPIT и Android Police.

Avast Free Mobile Security является бесплатным и предоставляет ряд функций, которые не доступы в ведущих продуктах. Отчет о конфиденциальности, фильтр СМС и звонков, менеджер приложений и функции удаленного управления защитой телефона помогают бесплатному антивирусу Avast для Android занимать ведущие позиции в комплексной защите и полному контролю над вашим Android-устройством.

Новое в Avast Mobile Security 5

- Новый компонент “Безопасность Wi-Fi” сканирует точки доступа беспроводных сетей, к которым подключено устройство и сообщает уровень их безопасности, идентифицирует потенциальные уязвимости Wi-Fi и предлагает решения по их устранению, дает советы по решению обнаруженных проблем.

- Встречайте новую защиту от рисков безопасности: функция оповещает при появлении неизвестных объектов на телефоне и уведомляет, когда режим откладки USB включен.

- Полностью новый интерфейс.

Основные возможности Avast Mobile Security для Android

• Антивирусный сканер. Антивирус выполняет проверки по требованию установленных приложений и содержимого SD-карты, а также сканирует в режиме реального времени во время первого запуска приложений. Включает функции для сканирование по расписанию, обновление антивирусных баз, удаление приложений, удаление файлов, а также отправка отчетов в лабораторию Avast о ложно-положительных срабатываниях.

• Советник по безопасности - отчет о конфиденциальности. Avast Free Mobile Security сканирует системы и показывает права доступа установленных на Android-устройство приложений, выявляя потенциальные риски конфиденциальности. Таким образом вы будете иметь представление какую информацию получает то или иное приложение.

• Фильтрация звонков и СМС. Фильтрует звонки и текстовые сообщения из списка контактов, используя набор параметров для фильтрации: дни недели, время начала и время окончания. Заблокированные звонки переадресовываются на голосовую почту, а заблокированные сообщения хранятся в журнале фильтра. Avast Free Mobile Security для Android позволяет также заблокировать исходящие звонки.

• Управление приложениями. Подобно Диспетчеру задач Windows, показывает списки запущенных приложений и их размер (MB), уровень загрузки процессора, используемую память и количество потоков и служб - с возможностью останавливать и удалять процессы.

• Веб-защита. Работает на основе облачной технологии Avast WebRep. Веб-защита Avast для Android проверяет каждую URL-ссылку, которую вы загружаете, предупреждая , если она является вредоносной. Новая функция SiteCorrect обнаруживает наиболее типичные ошибки при наборе URL-ссылки и позволяет перенаправить вас на веб-сайт, который вы намеревались посетить.

• Брандмауэр (требуется root-доступ). Файервол для защиты от хакеров и сетевых угроз для мобильного телефона. Отключает доступ приложениям к Интернету, когда телефон подключен к сети Wi-Fi, 3G или роумингу.

• Защита от USSD-атак. Защищает от возможности использования USSD-уязвимости, без необходимости устанавливать дополнительные инструменты.

• Анти-вор Avast Anti-Theft.

• Резервное копирование Avast Mobile Backup.

Основные возможности Avast Anti-Theft

• Маскировка приложения.

После загрузки Avast Anti-Theft, пользователь при установке может выбрать другое имя для приложения, чтобы никто не смог распознать и удалить его.

• Режим невидимки.

При включенных функциях Анти-Вор, значок приложения скрыт в трее приложения, работая без звуков и каких-либо следов - программа остается "невидимой", что затрудняет ее обнаружение и удаление.

• Самозащита.

Anti-Theft защищает себя от удаления, защищая компонентов различными методами самозащиты. Android-смартфон с root-доступом может выдержать жесткий сброс и даже отключить USB-порт телефона.

• Экономия заряда аккумулятора.

Anti-Theft запускается и начинает работу, только когда это необходимо для выполнения задач. Это позволяет сохранить время автономной работы смартфона и делает очень сложными попытки злоумышленников выключить его.

• Уведомления о смене SIM-карты.

Если телефон украден и в него вставлена другая (неразрешенная) SIM-карта, телефон можно заблокировать, включить сирену, отправить Вам уведомление (на удаленное устройство) с нового номера телефона, а также определить географическое местоположение Android-устройства.

• Список разрешенных SIM-карт.

В Avast Mobile Security вы можете создать "белый список" утвержденных SIM-карт, которые могут быть использованы в телефоне, без включения функций предупреждения о краже. Вы также легко можете редактировать список доверенных SIM-карты список и оставить вставленную в телефон SIM-карту - единственной разрешенной для использования.

• Функции удаленного управления.

SMS-команды или веб-портал в Интернете позволяют использовать следующие дистанционные функции для вашего потерянного (украденного) Android-телефона: включение звуковой сирены, блокировка телефона, отображение сообщений на экране, определение местоположения, удаление содержимого памяти телефона и SD-карты, переадресация СМС и звонков, перезагрузка смартфона и многое другое.

• Безопасность Wi-Fi.

Очередной представитель антивирусного программного обеспечения - антивирус AVG.

http://www.avg.com/ru-ru

AVG Antivirus FREE - не замедляющая работу системы базовая защита компьютера Windows.

Бесплатный антивирус AVG регулярно получает высокие оценки среди ведущих антивирусов в мире и предлагает часть лучших функций, обеспечивающих безопасность, совершенно бесплатно.

Основные возможности AVG AntiVirus FREE

Установка базового антивируса занимает несколько мгновений, защита же останется постоянной и не замедлит работу компьютера. AVG AntiVirus FREE обеспечивает два уровня защиты:

Защита компьютера

Защита в режиме реального времени защитит компьютер от вирусов, шпионского программного обеспечения, программ-вымогателей, руткитов, троянов и других неприятностей. Анализ в реальном времени, и улучшенный искусственный интеллект предотвратят опасность даже со стороны новейших угроз.

Веб-защита и защита электронной почты

Блокировка всех небезопасных ссылок, загрузок или вложений электронной почты позволит вам использовать Интернет без опасений за свою безопасность.

Что еще лучше, каждый раз, когда пользователь AVG встречает неизвестную угрозу, разработчик быстро изучают ее и создают средство противодействия, которое рассылается миллионам пользователей, обеспечивая каждому из них надежную защиту. При этом вам не придется ничего делать.

Обновления и новые функции рассылаются автоматически, благодаря чему вы всегда будете использовать лишь новейшее программное обеспечение.

Каждый, кто ищет простой и удобный антивирус, способный при этом обеспечивать надежую защиту и не замедляющий работу компьютера, должен попробовать бесплатный антивирус AVG AntiVirus FREE.

Уровни защиты AVG AntiVirus FREE

Несколько уровней защиты - основной секрет эффективности AVG в обнаружении вредоносных файлов и экплойтов. Все файлы предварительно проверяются, и безопасные объекты исключаются из списка быстрой проверки.

Сигнатурная система обнаружения - сравнивает файлы с известными вирусными определениями - последовательностью байт, которая является характеристикой отдельного вируса. Затем выполняется детальный анализ для выявления типа заражения.

Полиморфная система обнаружения - используется для обнаружения новых вариантов известного вируса, даже если новый вариант работает по-другому. Данный метод очень эффективен при обнаружении макровирусов и скрипт-вирусов.

Эвристическая система анализа - третий уровень обнаружения вирусов, осуществляет мониторинг поведения объектов для выявления их вредоносной природы. Данный уровень защиты позволяет выявить вредоносные программы, которые не содержаться в базе данных сигнатур.

Поведенческая система анализа - наблюдает за поведением программ и выявляет признаки вредоносного поведения после чего предотвращает дальнейшее исполнение объекта. Данная система была улучшена с помощью технологии машинного обучения AI Detection, которая позволяет идентифицировать новейшие угрозы, которые еще не были классифицированы командой AVG ThreatLabs. AI Detection постоянно обучается с помощью телеметрических данных, получаемых от пользователей AVG.

Обнаружение активных вредоносных вспышек - облачная система обнаружения распространенных заражений была усилена технологией коллективного обучения для улучшенной идентификации новых вариантов угроз в режиме реального времени.

Новое: CyberCapture - новая собственная облачная технология интеллектуального сканирования, которая позволяет снизить время обнаружения при изоляции и анализе неизвестных файлов в режиме реального времени. CyberCapture изолирует неизвестные файлы в облачную среду для глубокого анализа и автоматически устанавливает двухканальное соединение с центром AVG Threat Labs для ускоренного обнаружения.

Бесплатный антивирус AVG AntiVirus FREE для Android обеспечивает защиту смартфонов или планшетов в реальном времени, позволяет удаленно определять местоположение устройства и заблокировать его в случае кражи или потери.

AVG AntiVirus FREE - бесплатный мобильный антивирус, который защищает Android-устройства от вредоносных приложений и вирусов.

Антивирус позволяет удалить конфиденциальные данные и управлять приложениями, а также удаленно управлять телефоном через веб-интерфейс или SMS-сообщения в случае кражи или потери, определять его местоположение на картах Google Maps.

Новая и обновленная версия предназначена для повышения удобства и простого управления, так что защита вашего мобильного Android-устройства стало еще проще и более удобной для пользователей.

Основные преимущества AVG AntiVirus FREE для Android

• Проверка приложений, настроек, файлов и SD-карт в реальном времени.

• Позволяет определять местоположение вашего потерянного или украденного смартфона или планшета через Карты Google с использованием веб-портала AVG Mobilation.

• Блокировка / стирание данных на устройстве для защиты ваших конфиденциальных данных.

• Завершение задач, которые замедляют работу вашего мобильное устройства.

• Безопасный и надежный просмотр веб-страниц в Интернете.

• Мониторинг состояния батареи, свободного пространства на Android и использования мобильного Интернета.

С бесплатным антивирусом AVG для Android вы получаете эффективную и простую в использовании защиту от вирусов и вредоносного программного обеспечения. А также в режиме реального времени сканер приложений, локатор телефона, менеджер процессов, инструмент для блокировки приложений с помощью пароля и инструмент для локальной очистки данных на Android-устройстве, чтобы защиты ваших личных данных. Сканер реального времени защищает от угроз во время загрузки приложений или игр на ваш смартфон или планшет.

Мобильный антивирус AVG AntiVirus FREE также:

• Защищает от вредоносных приложений, вирусов и программ шпионов.

• Позволяет фильтровать и блокировать ненужные вызовы и SMS-сообщения.

• Определяет незащищенные настройки устройства и позволяет исправить их.

• Помогает обеспечивать безопасность контактов, закладок и текстовых сообщений.

• Проверяет медиа-файлы на наличие вредоносного ПО и угроз безопасности.

• Защищает Android-устройство от фишинговых атак.

• Антивирус может быть запланирован на запуск ежедневно, еженедельно или по запросу.

Основные возможности AVG AntiVirus FREE для Android:

Анти-Вор и определение местоположения:

• Найдите потерянный или украденный мобильный телефон и получить помощь в поиске его через Карты Google.

• Удаленно включите GPS на Android-устройстве и отправьте его координаты местоположения.

• Удаленная блокировка смартфона или планшета через веб-портал AVG Mobilation или с помощью текстового сообщения.

• Удаленное стирание содержимого на телефоне или SD-карте

• Установка сообщения на экран блокировки для помощи в поиске телефона.

• Включите звонок на устройстве, даже если он находится в беззвучном режиме.

Безопасный Интернет:

• Поиск в Интернете, онлайн-покупки и использование социальных сетей с надежной защитой от фишинга и веб-угроз.

• Сканирование веб-сайтов, для блокировки вредоносных ресурсов. Если подозрительный URL-адрес будет обнаружен, вы будете перенаправлены на "Безопасную страницу".

Производительность и быстродействие:

• Оптимизация: AVG AntiVirus FREE для Android включает монитор потребления заряда батареи, использования свободного пространства и объема переданных данных для оптимизации производительности устройства.

• Получайте уведомления, когда уровень заряда батареи ниже заданного вами, и выключите неиспользуемые функции для того, чтобы сохранить энергию.

• Управление использованием свободного пространства на устройстве и SD-карте помогает оптимизировать файловое пространство на вашем мобильном телефоне или планшете.

• Перемещайте приложения и игры с внутренней памяти устройства на SD-карту.

• Сетевой монитор позволяет следить за объемом переданных мобильных данных через 3G / 4G сети с использования уведомлений, когда вы достигаете предела указанного в настройках тарифа.

Диспетчер задач

• Диспетчер задач в AVG AntiVirus FREE позволяет завершать задачи, которые замедляют или тормозят ваше Android-устройство.

Стирание данных

• Возможность полностью стереть контакты, текстовые сообщения, фотографии, историю веб-браузера, календарь, отформатировать SD-карту и восстановить мобильное устройство До заводских настроек.

• Вручную выберите конкретные данные и информацию на вашем мобильном устройстве, которое вы хотите удалить, такие как синхронизированные учетные записи электронной почты, история веб-браузера и закладки.

Расширенные возможности конфиденциальности

Пробные функции AVG AntiVirus FREE на 30 дней бесплатно:

• Блокировка приложений для защиты конфиденциальных данных и настроек телефона с помощью пароля.

• Резервное копирование приложений на SD-карту.

• Анти-вор: функция камера-ловушка и функция блокировки SIM-карты

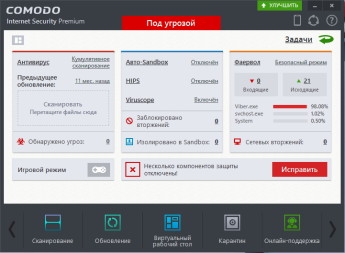

Comodo Internet Security 2016(антивирус и фаервол) — один из немногих действительно качественных решений для комплексной защиты компьютера от вирусного, шпионского программного обеспечения (кражи персональных данных), сетевых атак, фишинга и вредоносных WEB-сайтов

Разработчик: Comodo (США)

Официальный сайт: https://www.comodo.com

Comodo Internet Security 2016 включает в себя:

- Антивирус и антишпион с несколькими уровнями защиты — непосредственно сам антивирусный движок на основе анализа сигнатур; систему распознавания вирусной активности на основе поведенческого анализатора; систему HIPS для предотвращения вторжений с помощью угроз нулевого дня (zero day); систему Viruscop.

- Персональный программный фаервол и контент-фильтр, обеспечивающий избирательное применение правил безопасности при посещении WEB-сайтов с различной степенью потенциальной угрозы компьютеру.

- Виртуальную среду для изолированного запуска приложений (песочницу) и виртуальный рабочий стол для работы в изолированной среде (виртуальный киоск).

- Сканер по требованию для нахождения и удаления вирусов, уже проникших на компьютер пользователя — Comodo Cleaning Essentials (CCE).

На выбор пользователя в Comodo Internet Security 2016 также доступны для установки и использования настройки и утилиты:

- Comodo Secure DNS для фильтрации сайтов, представляющих реальную угрозу;

- Веб-браузер Chromodo browser (разработан на основе проекта Chromium — тот же Google Chrome, только работающий через DNS Comodo и использующий по умолчанию расширения, улучшающие эффективность Comodo Internet Security 2016);

- Диск аварийной очистки для загрузки минуя операционную систему и чистки зараженного вирусами компьютера;

- Менеджер процессов — расширенный менеджер запущенных процессов на компьютере пользователя;

- Плагин PrivDog для браузеров Google Chrome и Mozilla Firefox.

Comodo Internet Security 2016 в качестве одного из основных бесплатных антивирусных комплексов для использования как в офисе, так и на домашнем компьютере.

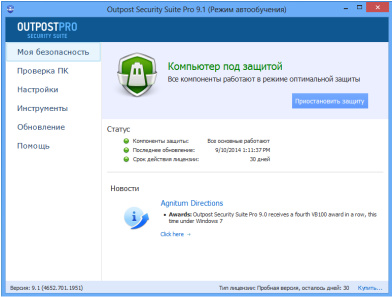

Комплексные антивирусные решения для дома и офиса от российского разработчика Agnitum с 1999 года

Данный проект закрыт разработчиком

Ссылка на сайт разработчика — http://www.agnitum.ru.

У разработчика есть платная и бесплатная версия комплексного решения под названием Outpost Security Suite FREE с русским программным интерфейсом. Надо отметить, что первые 5 лет программы Agnitum линейки Outpost были очень популярны среди пользователей. Наибольшим успехом пользовался знаменитый и очень удобный фаервол (брандмауэр) Outpost Firewall.Outpost Security Suite FREE и Agnitum позиционируется следующим образом: «Agnitum является поставщиком продукта для обеспечения полнофункциональной бесплатной безопасности для пользователей Windows. Outpost Security Suite FREE основывается на известной антивирусной защите, межсетевом экране и проактивной технологии. Это бесплатное антивирусное решение использует современные технологии для предотвращения инфекции, повреждения данных и сетевых вторжений.»

Антивирус Касперского (Kaspersky Anti-Virus) обеспечивает базовую защиту в режиме реального времени от всех типов вредоносных программ.

Как основа обороны вашего ПК, антивирус защищает вас от вирусов, шпионских программ, троянов, интернет-червей и многих других угроз. Это решение легко в использовании, а технологии безопасности, отмеченные многочисленными наградами в тестированиях независимых лабораторий AV-Comparatives, AV-TEST, MRG Effitas и т.д., защищают от самых последних угроз, не замедляя работу компьютера.

Kaspersky Anti-Virus предлагает следующие возможности:

- Защита в режиме реального времени от вирусов, программ-шпионов, троянов, руткитов и других угроз.

- Быстрая работа и эффективная производительность ПК.

- Быстрое реагирование на новые и возникающие угрозы.

- Мгновенная антивирусная проверка файлов, приложений и веб-сайтов.

- Откат изменений, сделанных вредоносными программами

Новое в Kaspersky Anti-Virus 2018

В Kaspersky Anti-Virus 2018 появились следующие возможности:

- Добавлено уведомление от Веб-Антивируса о страницах с рекламными программами и другими легальными программами, которые могут быть использованы злоумышленниками для нанесения вреда компьютеру или вашим данным.

- Добавлена защита от заражения во время перезагрузки операционной системы.

- Добавлена возможность перейти из окна Лицензирование на портал My Kaspersky, чтобы просмотреть информацию о коде активации.

- Добавлена возможность ввести новый код активации, если срок действия подписки истек.

- Улучшена диагностика проблем установки программы. Теперь при сбое установки программы сохраняются логи установки, которые раньше удалялись.

- Улучшена самозащита программы во время обновления до новой версии. Теперь защищена не только текущая версия, но и новая устанавливаемая программа до момента первого запуска.

- Улучшена скорость некоторых сценариев установки, первого запуска программы и первого обновления баз и программных модулей.

- Улучшена логика показа уведомлений.

- Улучшено уведомление, появляющееся, если вы отключаете компонент Мониторинг активности. Теперь уведомление содержит более детальное описание последствий отключения компонента, в частности, отсутствие защиты от программ-шифровальщиков.

- Увеличено время до отображения уведомления об устаревших базах и программных модулях при выходе компьютера из режима сна.

Основные компоненты Антивируса Касперского

|

• Файловый антивирус |

• IM-антивирус |

|

|

• Почтовый антивирус |

• Мониторинг активности |

|

|

• Веб-антивирус |

• Безопасный поиск |

|

|

• Kaspersky Security Network |

• Kaspersky Rescue Disk |

|

|

• Виртуальная клавиатура |

• Поиск уязвимостей |

|

|

• Восстановление после заражения |

• Kaspersky Secure Connection (VPN)* |

* Компонент Kaspersky Secure Connection (безопасное соединение) имеет ограничение трафика 200 MB в сутки. Снятие ограничения и возможность выбора VPN серверов доступны при оформлении дополнительной подписки.

|

Функции / версии |

Free |

KAV |

KIS |

KTS |

|---|---|---|---|---|

|

Файловый Антивирус |

✔ |

✔ |

✔ |

✔ |

|

Веб-Антивирус |

✔ |

✔ |

✔ |

✔ |

|

IM-Антивирус |

✔ |

✔ |

✔ |

✔ |

|

Почтовый антивирус |

✔ |

✔ |

✔ |

✔ |

|

Анти-Фишинг |

✔ |

✔ |

✔ |

✔ |

|

Экранная клавиатура |

✔ |

✔ |

✔ |

✔ |

|

Kaspersky Security Network |

✔ |

✔ |

✔ |

✔ |

|

Kaspersky Secure Connection* |

✔ |

✔ |

✔ |

✔ |

|

Мониторинг сети |

✗ |

✔ |

✔ |

✔ |

|

Мониторинг активности |

✗ |

✔ |

✔ |

✔ |

|

Управление в интернете |

✗ |

✔ |

✔ |

✔ |

|

Контроль программ (HIPS) |

✗ |

✗ |

✔ |

✔ |

|

Контроль изменений в ОС |

✗ |

✗ |

✔ |

✔ |

|

Доступ к веб-камере |

✗ |

✗ |

✔ |

✔ |

|

Сетевой экран |

✗ |

✗ |

✔ |

✔ |

|

Защита от сетевых атак |

✗ |

✗ |

✔ |

✔ |

|

Анти-Спам |

✗ |

✗ |

✔ |

✔ |

|

Анти-Баннер |

✗ |

✗ |

✔ |

✔ |

|

Защита от сбора данных |

✗ |

✗ |

✔ |

✔ |

|

Безопасные платежи |

✗ |

✗ |

✔ |

✔ |

|

Безопасный ввод данных |

✗ |

✗ |

✔ |

✔ |

|

Режим Безопасных программ |

✗ |

✗ |

✔ |

✔ |

|

Обновление программ |

✗ |

✗ |

✔ |

✔ |

|

Удаление программ |

✗ |

✗ |

✔ |

✔ |

|

Родительский контроль |

✗ |

✗ |

✔ |

✔ |

|

Резервное копирование |

✗ |

✗ |

✗ |

✔ |

|

Виртуальные сейфы |

✗ |

✗ |

✗ |

✔ |

|

Менеджер паролей |

✗ |

✗ |

✗ |

✔ |

Антивирус ESET NOD32 - новая версия антивируса с облачными технологиями, обеспечивающая усиленную защиту от сложных угроз. Включает мощный HIPS, контроль устройств, эффективную защиту от фишинга и уязвимостей.

Антивирус NOD32 - новое антивирусное решение от ESET, предлагающее улучшенный эвристический анализ неизвестных угроз, "облачные" технологии ESET Live Grid для определения репутации файлов и обновленный интерфейс.

Включает возможности автоматического сканирования компьютера во время его простоя, проверки файлов непосредственно во время загрузки и возможность отменять установленные обновления.

Антивирус ESET NOD32: Основные компоненты

Компьютер

- Защита файловой системы в режиме реального времени

- Защита документов

- Контроль устройств

- Проактивная защита HIPS

- Игровой режим

- Защита Anti-Stealth (обнаружение руткитов)

Интернет и электронная почта

- Защита доступа в Интернет

- Защита почтового клиента

- Защита от фишинга

Преимущества ESET NOD32:

- Оставайтесь на безопасном расстоянии от Интернет-угроз

- Устранение всех типов угроз, включая вирусы, руткиты и шпионское ПО. Возможности "облачного" сканирования для быстрой проверки компьютера, высокий уровень защиты и проверка USB-флешек, CD и DVD-дисков при подключении.

- Наслаждайтесь полной мощью вашего компьютера

- Антивирус NOD32 оставляет больше ресурсов для программ, которые вы используете ежедневно, решение позволяет играть, работать и посещать веб-сайты в Интернете без замедлений. Оставляет больше времени для онлайн-активности в режиме экономии батареи, и предлагает игровой режим, чтобы защита не отвлекала всплывающими окнами.

- Установите и забудьте

- Обеспечивает высокий уровень защиты с настройками по умолчанию. Антивирус NOD32 позволяет легко настроить и запустить сканирование и быстро найти необходимые параметры. Кроме того, вы можете точно настроить вашу безопасность с использованием более сотни детальных настроек.

Основные возможности ESET NOD32:

- Интеллектуальный режим "Smart mode" для HIPS: располагается между автоматическим и интерактивным режимами. Способен выявлять подозрительную активность и вредоносные процессы в системе.

- Блокировщик эксплойтов (Exploit Blocker): дополнительный уровень защиты для уязвимых приложений (например, браузеров, почтовых клиентов, программ просмотра PDF-файлов). Поддерживает Java и помогает улучшить обнаружение и защиту от такого рода уязвимостей.

- Дополнительный модуль сканирования памяти. Модуль HIPS включает в себя дополнительный модуль сканирования памяти, который сканирует выполняющиеся приложения при изменении их состояния с целью обнаружения возможных подозрительных или вредоносных действий. Работает в сочетании с Блокировщиком эксплойтов, чтобы укрепить защиту от вредоносных программ, разработанные для обхода обнаружения антивирусных продуктов за счет использования обфускации и/или шифрования.

- ESET SysRescue Live: Новое поколение утилиты ESET SysRescue, которая позволяет создавать загрузочный диск в виде USB флэш-носителя или CD/DVD-диска с возможностью сканировать и очищать систему от угроз, даже если Windows не может загрузиться.

- Защита от уязвимостей: дополнительные расширенные возможности фильтрации для обнаружения различных типов атак и уязвимостей, которые могут использоваться против компьютера.

- Контроль устройств. Этот модуль пришел на смену модулю защиты съемных носителей, который был доступен в версиях 5 и 6. Он дает возможность сканировать, блокировать или настраивать расширенные фильтры и разрешения, а также выбирать способ доступа к устройству и его использования для пользователя.

- Улучшенная защиты от фишинга. Добавлено блокирование мошеннических сайтов. Пользователи могут сообщать о подозрительных сайтах и сайтах, ошибочно квалифицированных как мошеннические.

Сравнение функций и возможностей ESET NOD32 Antivirus(EAV), ESET NOD32 Internet Security (EIS), ESET NOD32 Smart Security Premium (ESSP).

|

Функции / версии |

EAV |

EIS |

ESSP |

|---|---|---|---|

|

Антивирус |

✔ |

✔ |

✔ |

|

Антишпион |

✔ |

✔ |

✔ |

|

HIPS |

✔ |

✔ |

✔ |

|

Защита от уязвимостей |

✔ |

✔ |

✔ |

|

Защита от атак на основе сценариев |

✔ |

✔ |

✔ |

|

Анти-Фишинг |

✔ |

✔ |

✔ |

|

Анти-Спам |

✗ |

✔ |

✔ |

|

Фаервол |

✗ |

✔ |

✔ |

|

Защита домашней сети |

✗ |

✔ |

✔ |

|

Защита веб-камеры |

✗ |

✔ |

✔ |

|

Защита от сетевых атак |

✗ |

✔ |

✔ |

|

Защита от ботнетов |

✗ |

✔ |

✔ |

|

Защита банковских платежей |

✗ |

✔ |

✔ |

|

Родительский контроль |

✗ |

✔ |

✔ |

|

Анти-Вор |

✗ |

✔ |

✔ |

|

ESET Password Manager |

✗ |

✗ |

✔ |

|

ESET Secure Data |

✗ |

✗ |

✔ |

Можно найти три типа программ:

полностью свободно распространяемые (бесплатные);

условно-бесплатные (shareware-версия, или «пробный антивирус») со сроком пробной работы порядка 30 дней; коммерческие продукты (платные),

требующие покупки лицензии или специального активационного ключа.

Заключение

Антивирусное программное обеспечение помогает защищать компьютер от известных вирусов, "червей", "троянцев" и других зловредных программ, от которых может произойти сбой в работе компьютера. Это очень серьезная проблема. Вирусы, "черви" и подобные им вредоносные программы могут предпринять злонамеренные действия, например, уничтожить файлы, предоставить посторонним доступ к личным сведениям, использовать компьютер для атаки на другие компьютеры. Использование антивирусного программного обеспечения позволит проверить компьютер на наличие вирусов, предпринять различные профилактические меры. Однако нужно помнить, что однократного применения этих средств недостаточно. Необходимо постоянно пользоваться антивирусами, а кроме того, необходимо регулярно обновлять антивирусное программное обеспечение. Обычно обновления можно получать у поставщика антивирусных программ по подписке.

Список использованной литературы

http://fb.ru/article/244435/antivirusnyie-programmyi---eto-kompyuternyie-utilityi-dlya-obnarujeniya-i-udaleniya-virusov

http://mirznanii.com/

http://helpiks.org/

Гульев И. А. Компьютерные вирусы. Взгляд изнутри.1998 г.

Завгородний В.И. Комплексная защита информации в компьютерных системах. Учебное пособие. - М.: Логос. 2001 г.

С.А. Белоусов, А.К. Гуц, М.С. Планков Троянские кони. Принципы работы и методы защиты. Омск 2003 г.

- Проектирование реализации операций бизнес-процесса «Управление персоналом

- «Виды и состав угроз информационной безопасности»

- Формирование ассортимента товаров на предприятиях торговли (на примере торгового преООО «Подушечка»)дприятия) (

- Управления Каналами сбыта в системе товародвижения реально существующей организации (Анализ управления сбытовой деятельность и каналами сбыта в системе товародвижения ООО «Южное»)

- Особенности политики мотивации персонала организаций бюджетной сферы

- Исследование и диагностика конфликт

- Разработка бизнес-плана развлекательного заведения (клуба)

- Менеджмент человеческих ресурсов (ООО «ЯрКлимат»)

- Разработка конфигурации Анализ и изучение

- Влияние деловой репутации фирмы на поведение ее сотрудников (Сущностная характеристика понятия «деловая репутация» )

- Корпоративная культура в организации

- Политика регулирования численности персонала в системе стратегического управления кадровым направлением деятельности организации (ПАО «Лакантао»)