Исследование проблем борьбы с вирусами и антивирусные программы (История появления компьютерных вирусов)

Содержание:

Введение

Жизнь современного человека связана с работой за компьютером. На компьютере содержится много информации важной для человека. Однако в связи с этим особенно обострилась проблема защиты информации. Вирусы, получившие широкое распространение в компьютерной технике, взбудоражили весь мир. Первые исследования саморазмножающихся искусственных конструкций проводились в середине прошлого столетия Термин "компьютерный вирус" появился позднее. Официально считается, что его впервые употребил сотрудник университета в США Ф. Коэн в 1984 г. на 7-й конференции по безопасности информации, проходившей в США. С тех пор прошло немало времени, острота проблемы вирусов многократно возросла.

Вирус - вредоносная программа, распространяющая (в рамках файловой системы одного компьютера) и начинающая исполнение без ведома пользователя. Вирусы заражают компьютер и мешают работать, уничтожают [2] файлы и директории. Самые злобные из них могут полностью разрушить информацию на диске, который приходится заново форматировать и заново устанавливать все программы. Поэтому каждому пользователю необходимо иметь программу защиты от вирусов. Зачем нужен антивирус, могут сказать те, кто работает всегда на одном и том же компьютере, за который не пускают посторонних. Но вирус может проникнуть в компьютер и с безобидным рисунком, полученным по электронной почте, и с Word документом, и с дискетой знакомого, побывавшем на информационном компьютере. Антивирусов существует довольно много, отечественных и иностранных таких как, например, AVP лаборатории Касперского или Доктор Web фирмы Диалог-Наука. Рассмотрение курсовой работы "Компьютерные вирусы и борьба с ними" является актуальной тем, что в связи с ежедневным и стремительным развитием компьютерных технологий развиваются так же и вредоносные программы.

Поэтому, пользователю необходимо знать: какие существуют на сегодняшний день опасные вирусы и как с ними бороться. Знание и умение пользоваться антивирусными программами гарантирует надёжность и безопасность [3] документов, файлов и компьютера в целом.

Целями моей курсовой работы являются:

изучение методов борьбы с вредоносными программами;

ознакомление с разновидностями антивирусных программ;

анализ работы антивирусных программ.

Глава 1. История компьютерных вирусов

1.1 История появления компьютерных вирусов

Небольшое вступление хотелось бы разобрать термин что такое компьютерный вирус.

Компьютерный вирус - это специально написанная, как правило, небольшая по размерам программа, которая может записывать свои копии в компьютерные программы, расположенные в исполнимых файлах, системных областях дисков, драйверах, документах и т.д., причем эти копии сохраняют возможность к «размножению». Процесс внедрения вирусом своей копии в другую программу называется заражением, а программа или иной объект, содержащий вирус - зараженным.

Мнений по поводу даты рождения первого компьютерного вируса очень [4] много. Мне доподлинно известно только одно: на машине Беббиджа его не было, а на Univac 1108 и IBM-360/370 они уже были («Pervading Animal» и «Christmas tree»). Таким образом, первый вирус появился где-то в самом начале 70-х или даже в конце 60-х годов, хотя «вирусом» его никто еще не называл.

1.2 Начало появление компьютерных вирусов

Самые первые компьютерные вирусы: «Brain», «Vienna», «Cascade» и т.д. Те, кто начал работать на IBM-PC, еще не забыли повальную эпидемию этих вирусов. Буквы сыпались на экранах, а толпы пользователей неслись к специалистам по ремонту дисплеев (сейчас все наоборот: винчестер вышел из строя от старости, а валят на неизвестный передовой науке вирус). Затем компьютер заиграл чужеземный гимн «Yankee Doodle», но чинить динамики уже никто не бросился - очень быстро разобрались, что это - вирус, да не один, а целый десяток. Так вирусы начали заражать файлы.

Вирус «Brain» и скачущий по экрану шарик вируса «Ping-pong» ознаменовали победу вируса и над Boot-сектором.

Все это очень не нравилось пользователям IBM-PC, и - появились противоядия. Первым антивирусом был отечественный ANTI-KOT: это легендарный Олег Котик выпустил в свет первые версии своей программы, которая уничтожала целых 4 вируса.

Время шло, вирусы плодились. Все они были чем-то похожи друг на друга, лезли в память, цеплялись к файлам и секторам, периодически убивали файлы, дискеты и винчестеры. Одним из первых «откровений» стал вирус «Frodo.4096» - первый из известных мне файловых вирусов-невидимок (стелс).[5] Этот вирус перехватывал INT 21h и, при обращении через DOS к зараженным файлам, изменял информацию таким образом, что файл появлялся перед пользователем в незараженном виде. Но это была только надстройка вируса над MS-DOS. Не прошло и года, как электронные тараканы полезли внутрь ядра DOS (вирус-невидимка «Beast.512»). Идея невидимости продолжала приносить свой плоды и далее: летом 1991 года пронесся, кося компьютеры как бубонная чума, вирус «Dir_II».

Признаки заражения компьютера вирусом:

на экран выводятся посторонние символы, рисунки, сообщения;

работа ПК существенно замедляется;

объём свободного места на жёстком диске резко сокращается;

некоторые файлы оказываются испорченными;

некоторые программы перестают работать или работают неправильно;

производится операция сохранения файлов без команды пользователя.

1.3 Классификация компьютерных вирусов

Вирусы можно разделить на классы по следующим основным признакам:

среда обитания;

операционная система (OC);

особенности алгоритма работы;

деструктивные возможности.

1.3.1 Среда обитания

По среде обитания вирусы можно разделить на:

файловые;

загрузочные;

макро;

сетевые.

Файловые вирусы либо различными способами внедряются в выполняемые файлы (наиболее распространенный тип вирусов), либо создают файлы-двойники (компаньон - вирусы), либо используют особенности организации[6] файловой системы (link-вирусы).

Загрузочные вирусы записывают себя либо в загрузочный сектор диска (boot - сектор), либо в сектор, содержащий системный загрузчик винчестера (Master Boot Record), либо меняют указатель на активный boot-сектор.

Макро - вирусы заражают файлы - документы и электронные таблицы нескольких популярных редакторов.

Сетевые вирусы используют для своего распространения протоколы или команды компьютерных сетей и электронной почты. Сетевые черви (Worms) - данная категория вредоносных программ для распространения использует уязвимости в сетевой защите. Название этого класса было дано исходя из способности червей "переползать" с компьютера на компьютер, используя сети, электронную почту и другие информационные каналы. Благодаря этому черви обладают исключительно высокой скоростью распространения.Черви проникают на компьютер, вычисляют сетевые адреса других компьютеров и рассылают по этим адресам свои копии. Помимо сетевых адресов черви часто используют данные адресной книги почтовых клиентов для рассылки зараженных сообщений. Представители этого класса вредоносных программ иногда создают рабочие файлы на дисках системы, но могут вообще не обращаться к ресурсам компьютера (за исключением оперативной памяти).Черви также являются своего[7] рода подготовительным этапом для проникновения на компьютер других вредоносных программ. Так, червь может создать ряд уязвимостей, используя которые, на компьютер проникают троянские программы.

Существует большое количество сочетаний - например, файлово-загрузочные вирусы, заражающие как файлы, так и загрузочные сектора дисков. Такие вирусы, как правило, имеют довольно сложный алгоритм работы, часто применяют оригинальные методы проникновения в систему, используют стелс и полиморфик - технологии. Другой пример такого сочетания - сетевой макро-вирус, который не только заражает редактируемые документы, но и рассылает свои копии по электронной почте.

1.3.2 Операционная система

Заражаемая Операционная система (вернее, ОС, объекты которой подвержены заражению) является вторым уровнем деления вирусов на классы. Каждый файловый или сетевой вирус заражает файлы какой-либо одной или нескольких OS - DOS, Windows, Win95/NT, OS/2 и т.д. Макро-вирусы заражают файлы форматов Word, Excel, Office 97. Загрузочные вирусы также ориентированы на конкретные форматы расположения системных данных в[8] загрузочных секторах дисков.

1.3.3 Особенности алгоритма работы

Среди особенностей алгоритма работы вирусов выделяются следующие пункты:

резидентность;

использование стелс-алгоритмов;

самошифрование и полиморфичность;

использование нестандартных приемов.

Резидентный вирус при инфицировании компьютера оставляет в оперативной памяти свою резидентную часть, которая затем перехватывает обращения операционной системы к объектам заражения и внедряется в них. Резидентные вирусы находятся в памяти и являются активными вплоть до выключения компьютера или перезагрузки операционной системы. Нерезидентные вирусы не заражают память компьютера и сохраняют активность ограниченное время. Некоторые вирусы оставляют в оперативной памяти небольшие резидентные программы, которые не распространяют вирус. Такие вирусы считаются нерезидентными.

Резидентными можно считать макро-вирусы, поскольку они постоянно присутствуют в памяти компьютера на все время работы зараженного редактора. При этом роль операционной системы берет на себя редактор, а понятие «перезагрузка операционной системы» трактуется как выход из редактора. В многозадачных операционных системах время «жизни» резидентного DOS-вируса также может быть ограничено моментом закрытия зараженного DOS-окна, а активность загрузочных вирусов в некоторых операционных системах ограничивается моментом инсталляции дисковых драйверов OC.

Использование СТЕЛС - алгоритмов позволяет вирусам полностью или[9] частично скрыть себя в системе. Наиболее распространенным стелс - алгоритмом является перехват запросов OC на чтение/запись зараженных объектов. Стелс - вирусы при этом либо временно лечат их, либо «подставляют» вместо себя незараженные участки информации. В случае макро - вирусов наиболее популярный способ - запрет вызовов меню просмотра макросов. Один из первых файловых стелс - вирусов - вирус «Frodo», первый загрузочный стелс - вирус - «Brain».

Самошифрование и полиморфичность используются практически всеми типами вирусов для того, чтобы максимально усложнить процедуру детектирования вируса. Полиморфик - вирусы (polymorphic) - это достаточно труднообнаруживаемые вирусы, не имеющие сигнатур, т.е. не содержащие ни одного постоянного участка кода. В большинстве случаев два образца одного и того же полиморфик - вируса не будут иметь ни одного совпадения. Это достигается шифрованием основного тела вируса и модификациями программы - расшифровщика.

1.3.4 Деструктивные возможности

По Деструктивным возможностям вирусы можно разделить на:

безвредные, т.е. никак не влияющие на работу компьютера (кроме уменьшения свободной памяти на диске в результате своего распространения);

неопасные, влияние которых ограничивается уменьшением свободной памяти на диске и графическими, звуковыми и пр. эффектами;

опасные вирусы, которые могут привести к серьезным сбоям в работе компьютера;

очень опасные, в алгоритм работы которых заведомо заложены процедуры, которые могут привести к потере программ, уничтожить данные, стереть необходимую для работы компьютера информацию, записанную в системных[10] областях памяти, и даже, как гласит одна из непроверенных компьютерных легенд, способствовать быстрому износу движущихся частей механизмов - вводить в резонанс и разрушать головки некоторых типов винчестеров.

Но даже если в алгоритме вируса не найдено ветвей, наносящих ущерб системе, этот вирус нельзя с полной уверенностью назвать безвредным, так как проникновение его в компьютер может вызвать непредсказуемые и порой катастрофические последствия. Ведь вирус, как и всякая программа, имеет ошибки, в результате которых могут быть испорчены как файлы, так и сектора дисков. Возможно также «заклинивание» резидентного вируса и системы при использовании новых версий DOS, при работе в Windows или с другими мощными программными системами.

1.4 Троянские кони - особый класс вирусов

Троянские кони (Trojans) - программы, которые выполняют на поражаемых компьютерах несанкционированные пользователем действия, т.е.в зависимости от каких-либо условий уничтожают информацию на дисках, приводят систему к "зависанию", воруют конфиденциальную информацию и т.д. Данный класс вредоносных программ не является вирусом в традиционном понимании этого термина (т.е. не заражает другие программы или данные); троянские программы не способны самостоятельно проникать на компьютеры и распространяются злоумышленниками под видом "полезного" программного обеспечения. При этом вред, наносимый ими, может во много раз превышать потери от[11] традиционной вирусной атаки.

Общая черта этих программ - то, что после внедрения они не начинают действовать немедленно, а ждут получения команды извне или наступления какого-либо события.

Самые опасные вирусы

Nimda - компьютерный червь/вирус, повреждающий файлы и негативно влияющий на работу компьютера. Впервые был замечен 18 сентября 2001 года. Название вируса происходит от слова admin, написанного наоборот. Благодаря тому, что червь Nimda использует несколько методов распространения, он в течение 22 минут стал самым распространённым вирусом/червём интернета. Распространяется по электронной почте, через открытые сетевые ресурсы, общие папки и передачи файлов, а также через просмотр вредоносных веб - сайтов.

Storm Worm - троянский конь типа бэкдор, заражающий операционные системы Microsoft Windows. Впервые был обнаружен 17 января 2007 года. Распространяется в основном по электронной почте письмом, который имеет заголовок «230 человек погибли в результате разгромивших Европу штормов» (230 dead as stоrm batters Eurоpe), а позже и с другими заголовками. Прикреплённый к письму файл содержит вирус, который проделывает в системе компьютера информационную «брешь», используемую для получения данных или рассылки спама. По подсчётам, вредоносной программой Storm Worm было заражено около 10 млн. компьютеров.

Melissa - первый почтовый макровирус, инфицировавший около 20% всех компьютеров по всему миру. Впервые был замечен в марте 1999[12] года.Вредоносная программа рассылалась по первым 50 адресам OutlookExpress. Письмо имело прикреплённый файл LIST.DOC (вирус), якобы содержащий пароли к 80 платным порно сайтам. Программа была придумана Дэвидом Смитом из Нью-Джерси. 10 декабря 1999 он был приговорён к 20 месяцам лишения свободы и штрафу в 5 000 долларов США. В то время как ущерб, нанесённый вирусом, составил около $ 80 млн.

SQL Slammer - компьютерный червь, который генерировал случайные IP адреса и отправлял себя по этим адресам. 25 января 2003 года он поразил сервера Microsoft и ещё 500 000 серверов по всему миру, что привело к значительному снижению пропускной способности интернет - каналов, а Южную Корею, вообще, отключил от интернета на 12 часов. Замедление было вызвано крахом многочисленных маршрутизаторов, под бременем чрезвычайно высокого исходящего трафика с заражённых серверов. Вредоносная программа распространялась с неимоверной скоростью, за 10 минут она инфицировала около 75 000 компьютеров.

Code Red - специфический тип компьютерного вируса/червя, атакующий компьютеры с работающим веб - сервером Microsoft IIS. Впервые был обнаружен 15 июля 2001. Эта вредоносная программа в основном заменяла содержимое страниц на поражённом сайте на фразу «HELLO! Welcome to http://www.worm.com! Hacked By Chinese!». Менее чем за неделю «красный код» поразил более 400 000 серверов, включая сервер Белого дома. Общая сумма ущерба, нанесённая вирусом, составляет около 2,6 миллиарда долларов.

Sobig F - компьютерный червь, заразивший за 24 часа 19 августа 2003 года около миллиона компьютеров под управлением операционных систем Microsoft[13] Windows, тем самым поставив рекорд (хотя позже он был побит вирусом Mydoom). Распространялся по электронной почте письмом с вложением. После активации вирус, искал адреса на заражённом компьютере и отправлял себя по ним. Sobig F сам деактивировался 10 сентября 2003 года, а компания Microsoft пообещала $ 250 тыс. за информацию о создателе вируса. На сегодняшний день преступник не пойман. Ущерб, нанесённый вредоносной программой по подсчётам, составляет $ 5–10 миллиардов.

Mydoom - почтовый червь, заражающий компьютеры под управлением Microsoft Windows. Эпидемия началась 26 января 2004 года. Вредоносная программа стала очень быстро распространяться при помощи электронной почты, письмом с темой «Привет», «Тест», «Ошибка», «Система доставки почты», «Уведомление о доставке», «Сервер отчётов», которое имело вложение. При открытии червь рассылал себя по другим адресам, а также модифицировал операционную систему таким образом, что пользователь не мог зайти на сайты многих новостных лент, антивирусных компаний и к некоторым разделам сайта Microsoft. Вирус также создал огромную нагрузку на интернет - каналы. Mydoom содержит текстовое сообщение «Энди, я просто делаю свою работу, ничего личного, извините». Был запрограммирован, прекратить распространятся 12 февраля 2004.

ILOVEYOU - компьютерный вирус, успешно поразивший более трёх миллионов персональных компьютеров под управлением Windows. В 2000 году распространялся электронной почтой, письмом с темой «ILOVEYOU» и вложением «LOVE-LETTER-FOR-YOU.TXT.VBS». После открытия приложения, червь рассылал себя по всем адресам из адресной книги, а также выполнял многочисленные изменения в системе. Ущерб, нанесённый вирусом, составляет $ 10–15 миллиардов, из-за чего он был занесён в Книгу рекордов Гиннесса, как самый разрушительный компьютерный вирус в мире.

Впервые вирус - вымогатель Petya был обнаружен в марте 2016 года. Вирус шифровал содержимое компьютера жертвы и требовал выкуп в размере около 2 биткоинов (на то время это почти 1 млн. дол). Но основная волна заражений[14] началась 27 июня 2017 года. На этот раз вирус использовал те же уязвимости системы, что и другой опасный вирус WannaCry, а за восстановление доступа к данным требовал отправить 300 долларов в биткойнах. Аналитики высказываются о том, что цель вируса не просто набить карманы создателям, а массовое уничтожение данных. В пользу этого говорит тот факт, что версия вируса 2017 года (NotPetya) не предполагает возможности расшифровки информации на жёстком диске, а уничтожает её безвозвратно

Wanna cry как и Petya является вирусом - вымогателем. Массовое распространение началось 12 мая 2017 года. Программа шифрует почти все хранящиеся на компьютере файлы и требует денежный выкуп за их расшифровку. По состоянию на 6 июня 2017 г., по данным сайта MalwareTech Botnet Tracker, заражены более 520 000 компьютеров и 200 000 IP-адресов. Общий ущерб оценивается в 1 млрд. дол.

1.5 Методы борьбы с компьютерными вирусами

Для того чтобы не подвергнуть компьютер заражению вирусами и обеспечить надежное хранение информации на дисках, необходимо соблюдать следующие правила:

оснастить компьютер современными антивирусными программами, например NOD32 , Doctor Web, и постоянно обновлять их версии

перед считыванием с дискет информации, записанной на других компьютерах, всегда проверять эти дискеты на наличие вирусов, запуская антивирусные программы

при переносе на компьютер файлов в архивированном виде проверять их сразу[15] же после разархивации на жестком диске, ограничивая область проверки только вновь записанными файлами периодически проверять на наличие вирусов жесткие диски компьютера,

запуская антивирусные программы для тестирования файлов, памяти и системных областей дисков с защищенной от записи дискеты, предварительно загрузив операционную систему с защищенной от записи системной дискеты

всегда защищать дискеты от записи при работе на других компьютерах, если на них не будет производится запись информации

обязательно делать архивные копии на дискетах ценной информации

не оставлять в кармане дисковода А дискеты при включении или перезагрузке операционной системы, чтобы исключить заражение компьютера загрузочными вирусами использовать антивирусные программы для входного контроля всех исполняемых файлов, получаемых из компьютерных сетей.

Глава 2. Антивирусные средства

2.1 Способы противодействия компьютерным вирусам

Способы противодействия компьютерным вирусам можно разделить на несколько групп: профилактика вирусного заражения и уменьшение предполагаемого ущерба от такого заражения; методика использования антивирусных программ, в том числе обезвреживание и удаление известного вируса; способы обнаружения и удаления неизвестного вируса.

Наиболее эффективны в борьбе с компьютерными вирусами антивирусные программы. Однако сразу хотелось бы отметить, что не существует антивирусов,[16] гарантирующих стопроцентную защиту от вирусов, и заявления о существовании таких систем можно расценить как либо недобросовестную рекламу, либо непрофессионализм. Таких систем не существует, поскольку на любой алгоритм антивируса всегда можно предложить контр - алгоритм вируса, невидимого для этого антивируса (обратное, к счастью, тоже верно: на любой алгоритм вируса всегда можно создать антивирус).

Следует также обратить внимание на несколько терминов, применяемых при обсуждении антивирусных программ:

«Ложное срабатывание» (False positive) - детектирование вируса в незараженном объекте (файле, секторе или системной памяти). Обратный термин - «False negative», т.е. недетектирование вируса в зараженном объекте.

«Сканирование по запросу» («on-demand») - поиск вирусов по запросу пользователя. В этом режиме антивирусная программа неактивна до тех пор, пока не будет вызвана пользователем из командной строки, командного файла или программы-расписания (system scheduler).

«Сканирование на-лету» («real-time», «on-the-fly») - постоянная проверка на вирусы объектов, к которым происходит обращение (запуск, открытие, создание и т.п.). В этом режиме антивирус постоянно активен, он присутствует в памяти «резидентно» и проверяет объекты без запроса пользователя.

2.1.1 Антивирусные программы

Для обнаружения, удаления и защиты от компьютерных вирусов разработаны специальные программы, которые позволяют обнаруживать и уничтожать вирусы. Такие программы называются антивирусными. Современные антивирусные[17] программы представляют собой многофункциональные продукты, сочетающие в себе как превентивные, профилактические средства, так и средства лечения вирусов и восстановления данных.

2.1.2 Требования к антивирусным программам

Количество и разнообразие вирусов велико, и чтобы их быстро и эффективно обнаружить, антивирусная программа должна отвечать некоторым параметрам.

Стабильность и надежность работы. Этот параметр, без сомнения, является определяющим - даже самый лучший антивирус окажется совершенно бесполезным, если он не сможет нормально функционировать на вашем компьютере, если в результате какого-либо сбоя в работе программы процесс проверки компьютера не пройдет до конца. Тогда всегда есть вероятность того, что какие-то зараженные файлы остались незамеченными.

Размеры вирусной базы программы (количество вирусов, которые правильно определяются программой). С учетом постоянного появления новых вирусов база данных должна регулярно обновляться - что толку от программы, не видящей половину новых вирусов и, как следствие, создающей ошибочное ощущение “чистоты” компьютера.

Сюда же следует отнести и возможность программы определять разнообразные типы вирусов, и умение работать с файлами различных типов (архивы, документы). Немаловажным также является наличие резидентного монитора, осуществляющего проверку всех новых файлов “на лету” (то есть автоматически, по мере их записи на диск).

Скорость работы программы, наличие дополнительных возможностей типа алгоритмов определения даже неизвестных программе вирусов (эвристическое[18] сканирование). Сюда же следует отнести возможность восстанавливать зараженные файлы, не стирая их с жесткого диска, а только удалив из них вирусы. Немаловажным является также процент ложных срабатываний программы (ошибочное определение вируса в “чистом” файле).

Многоплатформенность (наличие версий программы под различные операционные системы). Конечно, если антивирус используется только дома, на одном компьютере, то этот параметр не имеет большого значения. Но вот антивирус для крупной организации просто обязан поддерживать все распространенные операционные системы. Кроме того, при работе в сети немаловажным является наличие серверных функций, предназначенных для административной работы, а также возможность работы с различными видами серверов.

2.1.3 Характеристика антивирусных программ

Антивирусные программы делятся на:

программы-детекторы

программы-доктора

программы-ревизоры

программы-фильтры

программы-вакцины

Программы-детекторы обеспечивают поиск и обнаружение вирусов в оперативной памяти и на внешних носителях, и при обнаружении выдают соответствующее сообщение. Различают детекторы универсальные и специализированные.

Универсальные детекторы в своей работе используют проверку неизменности файлов путем подсчета и сравнения с эталоном контрольной суммы. Недостаток универсальных детекторов связан с невозможностью определения причин искажения файлов.

Специализированные детекторы выполняют поиск известных вирусов по их[19] сигнатуре (повторяющемуся участку кода). Недостаток таких детекторов состоит в том, что они неспособны обнаруживать все известные вирусы.

Детектор, позволяющий обнаруживать несколько вирусов, называют полидетектором.

Недостатком таких антивирусных программ является то, что они могут находить только те вирусы, которые известны разработчикам таких программ.

Программы-доктора (фаги), не только находят зараженные вирусами файлы, но и "лечат" их, т.е. удаляют из файла тело программы вируса, возвращая файлы в исходное состояние. В начале своей работы фаги ищут вирусы в оперативной памяти, уничтожая их, и только затем переходят к "лечению" файлов. Среди фагов выделяют полифаги, т.е. программы-доктора, предназначенные для поиска и уничтожения большого количества вирусов.

Учитывая, что постоянно появляются новые вирусы, программы-детекторы и программы-доктора быстро устаревают, и требуется регулярное обновление их версий.

Программы-ревизоры относятся к самым надежным средствам защиты от вирусов. Ревизоры запоминают исходное состояние программ, каталогов и системных областей диска тогда, когда компьютер не заражен вирусом, а затем периодически или по желанию пользователя сравнивают текущее состояние с исходным. Обнаруженные изменения выводятся на экран видеомонитора. Как правило, сравнение состояний производят сразу после загрузки операционной системы. При сравнении проверяются длина файла, код циклического контроля (контрольная сумма файла), дата и время модификации, другие параметры.

Программы-ревизоры имеют достаточно развитые алгоритмы, обнаруживают стелс-вирусы и могут даже отличить изменения версии проверяемой программы от изменений, внесенных вирусом.

Программы-фильтры (сторожа) представляют собой небольшие резидентные[20] программы, предназначенные для обнаружения подозрительных действий при работе компьютера, характерных для вирусов. Такими действиями могут являться:

попытки коррекции файлов с расширениями СОМ и ЕХЕ;

изменение атрибутов файлов;

прямая запись на диск по абсолютному адресу;

запись в загрузочные сектора диска;

загрузка резидентной программы.

При попытке какой-либо программы произвести указанные действия "сторож" посылает пользователю сообщение и предлагает запретить или разрешить соответствующее действие.

Программы-фильтры весьма полезны, так как способны обнаружить вирус на самой ранней стадии его существования до размножения. Однако они не "лечат" файлы и диски. Для уничтожения вирусов требуется применить другие программы, например фаги. К недостаткам программ - сторожей можно отнести их "назойливость" (например, они постоянно выдают предупреждение о любой попытке копирования исполняемого файла), а также возможные конфликты с другим программным обеспечением.

Вакцины (иммунизаторы) - это резидентные программы, предотвращающие заражение файлов. Вакцины применяют, если отсутствуют программы-доктора,[21] "лечащие" этот вирус. Вакцинация возможна только от известных вирусов. Вакцина модифицирует программу или диск таким образом, чтобы это не отражалось на их работе, а вирус будет воспринимать их зараженными и поэтому не внедрится. В настоящее время программы-вакцины имеют ограниченное применение.

Существенным недостатком таких программ является их ограниченные возможности по предотвращению заражения от большого числа разнообразных вирусов.

2.1.4 Методики антивирусных программ

Существует несколько основополагающих методов поиска вирусов, которые применяются антивирусными программами:

Сканирование

Эвристический анализ

Обнаружение изменений

Резидентные мониторы

Антивирусные программы могут реализовывать все перечисленные выше методики, либо только некоторые из них.

Сканирование

Сканирование является наиболее традиционным методом поиска вирусов. Оно заключается в поиске сигнатур, выделенных из ранее обнаруженных вирусов. Антивирусные программы-сканеры, способные удалить обнаруженные вирусы, обычно называются полифагами.

Недостатком простых сканеров является их неспособность обнаружить полиморфные вирусы, полностью меняющие свой код. Для этого необходимо использовать более сложные алгоритмы поиска, включающие эвристический анализ проверяемых программ.

Кроме того, сканеры могут обнаружить только уже известные и[22] предварительно изученные вирусы, для которых была определена сигнатура. Поэтому программы-сканеры не защитят ваш компьютер от проникновения новых вирусов, которых, кстати, появляется по несколько штук в день. Как результат, сканеры устаревают уже в момент выхода новой версии.

Эвристический анализ

Эвристический анализ зачастую используется совместно со сканированием для поиска шифрующихся и полиморфных вирусов. В большинстве случаев эвристический анализ позволяет также обнаруживать и ранее неизвестные вирусы. В этом случае, скорее всего их лечение будет невозможно.

Обнаружение изменений

Заражая компьютер, вирус делает изменения на жестком диске: дописывает свой код в заражаемый файл, изменяет системные области диска и т. д.

На обнаружении таких изменений основываются работа антивирусных программ-ревизоров.

Антивирусные программы-ревизоры запоминают характеристики всех областей диска, которые могут подвергнутся нападению вируса, а затем периодически проверяют их. В случае обнаружения изменений, выдается сообщение о том, что возможно на компьютер напал вирус.

Следует учитывать, что не все изменения вызваны вторжением вирусов. Так,[23] загрузочная запись может изменится при обновлении версии операционной системы, а некоторые программы записывают внутри своего выполнимого файла данные.

Резидентные мониторы

Антивирусные программы, постоянно находящиеся в оперативной памяти компьютера и отслеживающие все подозрительные действия, выполняемые другими программами, носят название резидентных мониторов или сторожей. К сожалению, резидентные мониторы имеют очень много недостатков, которые делают этот класс программ малопригодными для использования. Они раздражают пользователей большим количеством сообщений, по большей части не имеющим отношения к вирусному заражению, в результате чего их отключают.

2.2 Краткий обзор антивирусных программ

При выборе антивирусной программы необходимо учитывать не только процент обнаружения вирусов, но и способность обнаруживать новые вирусы, количество вирусов в антивирусной базе, частоту ее обновления, наличие дополнительных функций.

В настоящее время серьезный антивирус должен уметь распознавать не менее 25000 вирусов. Это не значит, что все они находятся "на воле".

На самом деле большинство из них или уже прекратили свое существование[24] или находятся в лабораториях и не распространяются. Можно встретить 200-300 вирусов, а опасность представляют только несколько десятков из них.

Существует множество антивирусных программ. Рассмотрим наиболее известные из них.

AVSP (Anti-Virus Software Protection)

Интересным программным продуктом является антивирус AVSP. Эта программа сочетает в себе и детектор, и доктор, и ревизор, и даже имеет некоторые функции резидентного фильтра (запрет записи в файлы с атрибутом READ ONLY). Антивирус может лечить как известные, так и неизвестные вирусы, причем о способе лечения последних программе может сообщить сам пользователь. К тому же AVSP может лечить самомодифицирующиеся и Stealth-вирусы (невидимки).

При запуске AVSP появляется система окон с меню и информация о состоянии программы. Очень удобна контекстная система подсказок, которая дает пояснения к каждому пункту меню. Она вызывается классически, клавишей F1, и меняется при переходе от пункта к пункту. Так же не маловажным достоинством в наш век Windows-ов и "Полуосей"(OS/2) является поддержка мыши. Существенный недостаток интерфейса AVSP - отсутствие возможности выбора пунктов меню нажатием клавиши с соответствующей буквой, хотя это несколько компенсируется возможностью выбрать пункт, нажав ALT и цифру, соответствующую номеру этого пункта.

В состав пакета AVSP входит также резидентный драйвер AVSP.SYS, который позволяет обнаруживать большинство невидимых вирусов (кроме вирусов типа Ghost-1963 или DIR), дезактивировать вирусы на время своей работы, а также запрещает изменять READ ONLY файлы.

Ещё одна функция AVSP.SYS - отключение на время работы AVSP.EXE[25] резидентных вирусов, правда вместе с вирусами драйвер отключает и некоторые другие резидентные программы. При первом запуске AVSP следует протестировать систему на наличие известных вирусов. При этом проверяется оперативная память, BOOT-сектор и файлы. В ряде случаев можно восстанавливать даже файлы, испорченные неизвестным вирусом. Можно установить проверку размеров файлов, их контрольных сумм, наличие в них вирусов, либо все это вместе. Так же можно указать, что именно проверять (Boot-сектор, память, или файлы). Как и в большинстве антивирусных программ, здесь пользователю предоставляется возможность выбрать между скоростью и качеством. Суть скоростной проверки заключается в том, что просматривается не весь файл, а только его начало; при этом удается обнаружить большинство вирусов. Если же вирус пишется в середину, либо файл заражён несколькими вирусами (при этом "старые" вирусы как бы оттесняются в середину "молодым") то программа его и не заметит. Поэтому следует установить оптимизацию по качеству, тем более что в AVSP качественное тестирование занимает не намного больше времени, чем скоростное.

При автоматическом определении новых вирусов AVSP может допустить множество ошибок. Так что при автоматическом определении шаблона следует не полениться проверить, действительно ли это вирус и не будет ли этот шаблон встречаться в здоровых программах.

Если в процессе AVSP обнаружит известный вирус, то следует предпринять те же действия, как и при работе с Dr.Web: скопировать файл на диск, перезагрузиться с резервной дискеты и запустить AVSP. Желательно также, чтобы при этом в память был загружен драйвер AVSP.SYS, так как он помогает основной программе лечить Stealth-вирусы.

Ещё одной полезной функцией является встроенный дизассемблер. С его помощью можно разобраться, есть ли в файле вирус или при проверке диска произошло ложное срабатывание AVSP. Кроме того, можно попытаться выяснить способ заражения, принцип действия вируса, а также место, куда он "спрятал" замещённые байты файла (если мы имеем дело с таким типом вируса). Все это позволит написать процедуру удаления вируса и восстановить испорченные файлы. Ещё одна полезная функция - выдача наглядной карты изменений. Карта изменений позволяет оценить, соответствуют ли эти изменения вирусу или нет, а также сузить область поиска тела вируса при дизассемблировании.

В программе AVSP есть два алгоритма нейтрализации стелс-вирусов[26] ("невидимок") и оба они работают только при наличии активного вируса в памяти. Вот, что происходит при реализации этих алгоритмов: все файлы копируются в файлы данных, а потом стираются. Спасаются только файлы с атрибутом SYSTEM. В Adinf процесс удаления Stealth-ов реализован гораздо проще.

Программа AVSP контролирует также и состояние загрузочных секторов. Если заражен BOOT-сектор на дискете и антивирус не может его вылечить, то следует стереть загрузочный код. Дискета при этом станет несистемной, но данные при этом не потеряются. С винчестером так поступать нельзя. При обнаружении изменений в одном из BOOT-секторов жесткого диска AVSP предложит его сохранить в некотором файле, а затем попытается удалить вирус.

AVP (AntiViral Toolkit Pro)

Данная программа была создана ЗАО «Лаборатория Касперского». AVP обладает одним из самых совершенных механизмов обнаружения вирусов. Сегодня AVP практически ни в чем не уступает западным аналогам.

AVP предоставляет пользователям максимум сервиса - возможность обновления антивирусных баз через Интернет, возможность задания параметров автоматического сканирования и лечения зараженных файлов. Обновления на сайте AVP появляются практически еженедельно, а база данных включает описания уже почти 40 тысяч вирусов.

AVP состоит из нескольких важных модулей:

1)AVP сканер проверяет жесткие диски на предмет заражения вирусами. Можно[27] задать полный поиск, при котором программа будет проверять все файлы подряд, а также задать режим проверки архивированных файлов. Одно из главных преимуществ AVP - борьба с макровирусами. Пользователь может выбрать специальный режим, при котором будут проверяться документы, созданные в формате Microsoft Office. После обнаружения вирусов или зараженных файлов, AVP предлагает на выбор несколько вариантов: удалить вирусы из файлов, удалить сами зараженные файлы или переместить их в специальную папку.

2)AVP Monitor. Эта программа автоматически загружается при запуске Windows. AVP Monitor автоматически проверяет все запускаемые на компьютере файлы и открываемые документы и в случае вирусной атаки сигнализирует об этом пользователю. Более того, в большинстве случаев AVP Monitor просто не дает зараженному файлу запуститься, блокируя процесс его выполнения. Эта функция программы очень полезна для тех, кто постоянно имеет дело со множеством новых файлов, например, для активных пользователей Интернет (т.к. каждые пять минут запускать AVP для проверки скачанных файлов невозможно, то здесь на помощь приходит AVP Monitor).

3)AVP Inspector - последний и очень важный модуль комплекта AVP, позволяющий отлавливать даже неизвестные вирусы. «Инспектор» использует метод контроля изменения размера файлов. Внедряясь в файл, вирус неизбежно увеличивает его объем, и «инспектор» легко его обнаруживает.

Кроме всего перечисленного существует так называемый Центр Управления AVP - «пульт управления» всеми программами комплекса AVP. Самая важная функция этой программы - встроенный Планировщик Задач, позволяющий осуществлять оперативную проверку (а если понадобится – и лечение системы) в автоматическом режиме, без участия пользователя, но в заданное им время.

2.3 Восстановление пораженных объектов

В большинстве случаев заражения вирусом процедура восстановления[28] зараженных файлов и дисков сводится к запуску подходящего антивируса, способного обезвредить систему. Если же вирус неизвестен ни одному антивирусу, то достаточно отослать зараженный файл фирмам-производителям антивирусов и через некоторое время (обычно — несколько дней или недель) получить лекарство-«апдейт» против вируса. Если же время не ждет, то обезвреживание вируса придется произвести самостоятельно.

Восстановление файлов-документов и таблиц

Для обезвреживания Word и Excel достаточно сохранить всю необходимую информацию в формате не документов и не таблиц — наиболее подходящим является текстовый RTF-формат, содержащий практически всю информацию из первоначальных документов и не содержащий макросов. Затем следует выйти из Word/Excel, уничтожить все зараженные Word-документы, Excel-таблицы, NORMAL.DOT у Word и все документы/таблицы в StartUp-каталогах Word/Excel. После этого следует запустить Word/Excel и восстановить документы/таблицы из RTF-файлов.

В результате этой процедуры вирус будет удален из системы, а практически вся информация останется без изменений. Однако этот метод имеет ряд недостатков. Основной из них - трудоемкость конвертирования документов и таблиц в RTF-формат, если их число велико.

К тому же в случае Excel необходимо отдельно конвертировать все Листы (Sheets) в каждом Excel-файле. Второй недостаток - потеря невирусных макросов, используемых при работе. Поэтому перед запуском описанной процедуры следует сохранить их исходный текст, а после обезвреживания вируса - восстановить необходимые макросы в первоначальном виде.

Восстановление файлов

В подавляющем большинстве случаев восстановление зараженных файлов[29] является достаточно сложной процедурой, которую невозможно произвести «руками» без необходимых знаний - форматов выполняемых файлов, языка ассемблера и т.д. К тому же обычно зараженными на диске оказываются сразу несколько десятков или сотен файлов и для их обезвреживания необходимо разработать собственную программу-антивирус (можно также воспользоваться возможностями редактора антивирусных баз из комплекта AVP).

При лечении файлов следует учитывать следующие правила:

необходимо протестировать и вылечить все выполняемые файлы (COM, EXE, SYS, OVL) во всех каталогах всех дисков вне зависимости от атрибутов файлов (т.е. файлы read-only, системные и скрытые);

желательно сохранить неизменными атрибуты и дату последней модификации файла;

необходимо учесть возможность многократного поражения файла вирусом («бутерброд» из вирусов).

Само лечение файла производится в большинстве случаев одним из нескольких стандартных способов, зависящих от алгоритма размножения вируса. В большинстве случаев это сводится к восстановлению заголовка файла и уменьшению его длины.

2.4 Антивирусная профилактика

Необходимо всегда иметь диск, записанный на не зараженном компьютере. На этот диск надо записать последние версии антивирусных программ-полифагов, таких как Doctor Web или Antiviral Toolkit Pro. Кроме антивирусных программ, на диск полезно записать драйверы внешних устройств компьютера, например драйвер устройства чтения компакт-дисков, программы для форматирования дисков - format и переноса операционной системы - sys, программу для ремонта файловой системы Norton Disk Doctor или ScanDisk.

Диск будет полезен не только в случае нападения вирусов. Им можно воспользоваться для загрузки компьютера в случае повреждения файлов операционной системы.

Необходимо периодически проверять компьютер на заражение вирусами.[30] Выполнять проверку не только выполнимых файлов, имеющих расширение COM, EXE, но также пакетных файлов BAT и системных областей дисков.

Если в компьютере записано много файлов, их проверка антивирусами-полифагами, скорее всего, будет отнимать достаточно много времени. Поэтому во многих случаях предпочтительней для повседневной проверки использовать программы-ревизоры, а новые и изменившиеся файлы подвергать проверке полифагами.

Практически все ревизоры в случае изменения системных областей диска (главной загрузочной записи и загрузочной записи) позволяют восстановить их, даже в том случае если неизвестно, какой именно вирус их заразил.

Лечащий модуль ADinf Cure Module даже позволяет удалять неизвестные файловые вирусы. Практически все современные антивирусы могут правильно работать даже на зараженном компьютере, когда в его оперативной памяти находится активный вирус.

Однако перед удалением вируса все же рекомендуется предварительно загрузить компьютер с диска, чтобы вирус не смог препятствовать лечению.

Когда производится загрузка компьютера с диска, следует обратить внимание на два важных момента.

Во-первых, для перезагрузки компьютера надо использовать кнопку Reset,[31] расположенную на корпусе системного блока, или даже временно выключить его питание. Не использовать для перезагрузки комбинацию из трех известных клавиш. Некоторые вирусы могут остаться в памяти даже после этой процедуры.

Во-вторых, перед перезагрузкой компьютера с диска проверить конфигурацию дисковой подсистемы компьютера и особенно параметры дисководов и порядок загрузки операционной системы (должна быть установлена приоритетная загрузка с диска), записанную в энергонезависимой памяти.

Существуют вирусы, ловко меняющие параметры, записанные в энергонезависимой памяти компьютера, в результате чего компьютер загружается с зараженного вирусом жесткого диска, в то время как оператор думает, что загрузка происходит с чистого диска.

Обязательно проверять с помощью антивирусных программ все диски и все программы, поступающие на ПК через любые носители или через модем. Если компьютер подключен к локальной сети, необходимо проверять файлы, полученные через сеть от других пользователей.

С появлением вирусов, распространяющихся через макрокоманды текстового процессора Microsoft Word и электронной таблицы Microsoft Excel, необходимо особенно внимательно проверять не только выполнимые файлы программ и системные области дисков, но также и файлы документов.

Крайне важно постоянно следить за выходом новых версий применяемых антивирусных средств и своевременно выполнять их обновления на диске и компьютере; использовать для восстановления зараженных файлов и системных областей диска только самые последние версии антивирусов.

2.5 Сравнительный анализ антивирусных средств.

Существует много различных антивирусных программ как отечественного, так и неотечественного происхождения. И для того, чтобы понять какая из[32] антивирусных программ лучше, проведем их сравнительный анализ. Для этого возьмем современные антивирусные программы, а также такие, которые наиболее часто используются пользователями ПК.

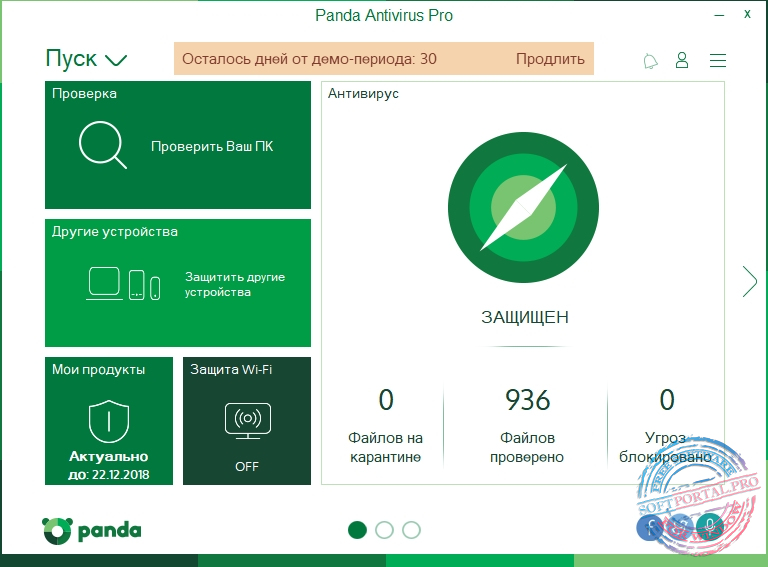

Panda Antivirus (Рисунок 4. Panda Antivirus)

Совместимые системы: Windows 2000/XP/Vista/7/8/8.1/10

Установка

Сложно представить себе более простую и быструю установку, чем предлагает Panda. Нам лишь сообщают, от каких угроз защитит данное приложение и без всякого выбора типа установки или источника обновлений менее чем через минуту предлагают защиту от вирусов, червей, троянов, spyware и фишинга, предварительно произведя сканирование памяти компьютера на предмет наличия вирусов. При этом некоторые другие расширенные функции современных антивирусов, такие, как блокировка подозрительных веб-страниц или защита личных данных, он не поддерживает.

Интерфейс и работа

Интерфейс программы очень яркий. Присутствующие настройки обеспечивают минимальный уровень изменений, в наличии только самое необходимое. Вообще, самостоятельная настройка в данном случае не является обязательной: параметры по умолчанию соответствуют большинству пользователей, обеспечивая защиту от фишинговых атак, spyware, вирусов, хакерских приложений и других угроз.

Обновляться Panda может только через интернет. Причем обновление настоятельно рекомендуется установить сразу же после установки антивируса, в противном случае, Panda небольшим, но достаточно заметным окошком внизу экрана будет регулярно требовать доступ к "родительскому" серверу, указывая на низкий уровень текущей защиты.

Все угрозы Panda разделяет на известные и неизвестные. В первом случае[33] мы можем отключить проверку тех или иных видов угроз, во втором случае определяем, подвергать ли файлы, IM-сообщения и электронные письма глубокому сканированию для поиска неизвестных вредоносных объектов. Если Panda обнаруживает подозрительное поведение какого-либо приложения, то немедленно сообщит вам, обеспечивая таким образом защиту от угроз, не включенных в базу данных антивируса.

Panda позволяет производить сканирование всего жесткого диска или отдельных его участков. При этом следует помнить, что по умолчанию проверка архивов отключена. В меню настроек представлены расширения файлов, подвергающихся сканированию, в случае надобности можно добавить собственные расширения. Отдельного упоминания заслуживает статистика обнаруженных угроз, которая представлена в виде круговой диаграммы, наглядно демонстрирующей долю каждого вида угрозы в общем количестве вредоносных объектов. Отчет обнаруженных объектов можно формировать по выбранному промежутку времени.

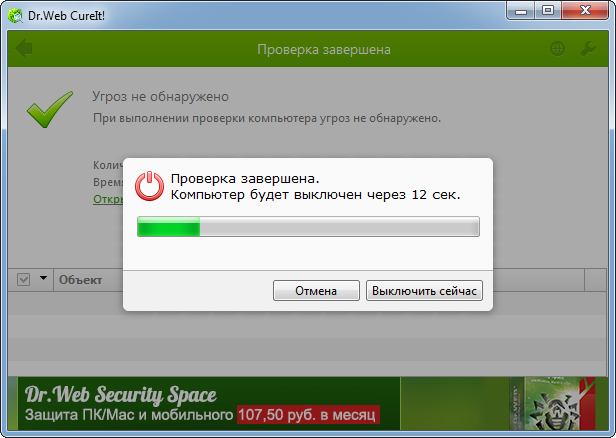

Dr.Web (Рисунок 3. Dr.Weber)

Совместимые системы Windows 98/NT/Me/2000/XP/7/8/8.1/10

Аппаратные требования соответствуют заявленным для указанных ОС.

Основные функциональные особенности

защита от червей, вирусов, троянов, полиморфных вирусов, макровирусов, spyware, программ-дозвонщиков, adware, хакерских утилит и вредоносных скриптов;

обновление антивирусных баз до нескольких раз в час, размер каждого обновления до 15 KB;

эвристический анализатор, позволяющий обезвредить неизвестные угрозы до выхода соответствующих обновлений вирусных баз.

Установка

Вначале Dr.Web честно предупреждает, что не собирается уживаться с[34] другими антивирусными приложениями и просит убедиться в отсутствии таковых на компьютере. В противном случае совместная работа может привести к "непредсказуемым последствиям". Далее выбираем "Выборочную" или "Обычную" (рекомендуемую) установку и приступаем к изучению представленных основных компонентов:

сканер для Windows. Проверка файлов в ручном режиме;

консольный сканер для Windows. Предназначен для запуска из командных файлов;

SpiDer Guard. Проверка файлов "на лету", предотвращение заражений в режиме реального времени;

SpiDer Mail. Проверка сообщений, поступающих через протоколы POP3, SMTP, IMAP и NNTP.

Интерфейс и работа

В глаза бросается отсутствие согласованности в вопросе интерфейса между модулями антивируса, что создает дополнительный визуальный дискомфорт при и так не слишком дружелюбном доступе к компонентам Dr.Web. Большое количество всевозможных настроек явно не рассчитано на начинающего пользователя, однако довольно подробная справка в доступной форме объяснит назначение тех или иных интересующих вас параметров. Доступ к центральному модулю Dr.Web - сканер для Windows - осуществляется не через трей, как у всех рассмотренных в обзоре антивирусов, а только через "Пуск" - далеко не лучшее решение, которое в свое время было исправлено в Антивирусе Касперского.

Обновление доступно как через Интернет, так и с помощью прокси-серверов,[35] что при небольших размерах сигнатур представляет Dr.Web весьма привлекательным вариантом для средних и крупных компьютерных сетей.

Задать параметры проверки системы, порядок обновления и настройку условий работы каждого модуля Dr.Web можно с помощью удобного инструмента "Планировщик", который позволяет создать слаженную систему защиты из "конструктора" компонентов Dr.Web.

В итоге мы получаем нетребовательную к ресурсам компьютера, достаточно несложную (при ближайшем рассмотрении) целостную защиту компьютера от всевозможных угроз, чьи возможности по противодействию вредоносным приложениям однозначно перевешивают единственный недостаток, выраженный "разношерстным" интерфейсом модулей Dr.Web.

Рассмотрим процесс непосредственного сканирования выбранной директории. В качестве "подопытного" использовалась папка, заполненная текстовыми документами, архивами, музыкой, видео и прочими файлами, присущими винчестеру среднестатистического пользователя. Общий объем информации составил 20 GB.

Первоначально предполагалось сканирование раздела винчестера, на котором была установлена система, но Dr.Web вознамерился растянуть проверку на два-три часа, досконально изучая системные файлы, в итоге под "полигон" была отведена отдельная папка. В каждом антивирусе были использованы все предоставленные возможности по настройке максимального числа проверяемых файлов.

Первое место по отношению к затраченному времени досталось Panda.[36] Невероятно, но факт: сканирование заняло всего пять (!) минут. Dr.Web отказался рационально использовать время пользователя и более полутора часов изучал содержимое папок. Время, показанное Panda, вызвало некоторые сомнения, требовавшие дополнительной диагностики, казалось бы, незначительного параметра - количества проверенных файлов. Сомнения появились не зря, и нашли практическое основание при повторных испытаниях. Следует отдать должное Dr.Web - антивирус не напрасно потратил столько времени, продемонстрировав лучший результат: чуть больше 130 тысяч файлов.К сожалению, определить точное количество файлов в тестовой папке не представлялось возможным. Поэтому показатель Dr.Web был принят как отражающий реальное положение в данном вопросе.

К процессу "крупномасштабного" сканирования пользователи относятся по-разному: одни предпочитают оставлять компьютер и не мешать проверке, другие не желают идти на компромисс с антивирусом и продолжают работать или играть. Последний вариант, как оказалось, без проблем позволяет осуществить Panda Antivirus. Да, эта программа, в которой оказалось невозможным выделить ключевые особенности, при любой конфигурации причинит единственное беспокойство зеленой табличкой, возвещающей об успешном завершении сканирования. Звание наиболее стабильного потребителя оперативной памяти получил Dr.Web, в режиме полной загрузки его функционирование потребовало всего на несколько мегабайт больше, чем при обычной работе.

Теперь рассмотрим более подробно такие антивирусы как:

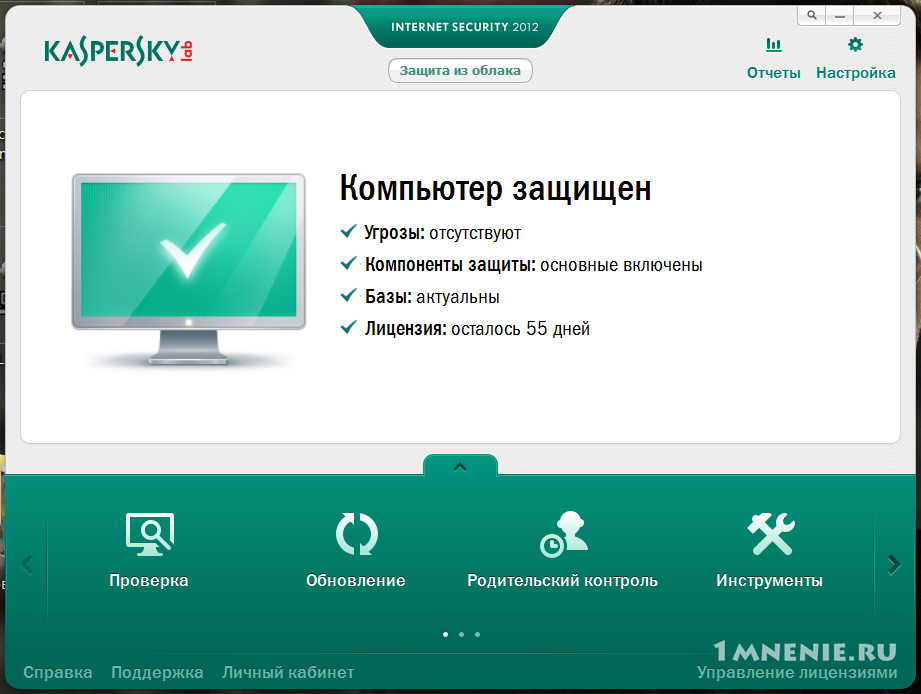

1. Антивирус Касперского;(Рисунок 1. Antivirus Kaspersky)

2. Dr. Web;

3. Panda Antivirus;

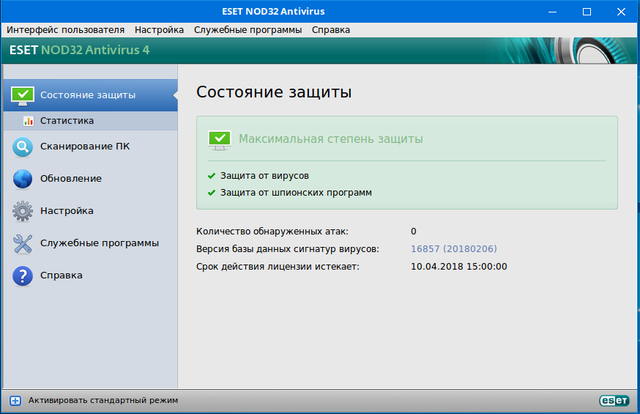

4. NOD 32(Рисунок 2. NOD 32).

по следующим критериям:

Оценка удобства пользовательского интерфейса;

Оценка удобства в работе;

Анализ набора технических возможностей;

Оценка стоимости.

Из всех рассмотренных антивирусов наиболее дешевым является Panda Antivirus,[37] а самым дорогим NOD 32. Но это не значит, что Panda Antivirus хуже и об этом говорят остальные критерии. Три программы из четырех рассмотренных (Антивирус Касперского, Panda Antivirus, NOD 32) имеют более простой, функциональный и удобный интерфейс, чем Dr. Web, который имеет множество настроек, непонятных начинающему пользователю. В программе можно воспользоваться подробной справкой, которая объяснит назначение тех, или иных необходимых вам параметров.

Все программы предлагают надежную защиту от червей, традиционных вирусов, почтовых вирусов, шпионских программ, троянских программ и т.д. Проверка файлов в таких программах как Dr. Web, NOD 32, осуществляется при запуске системы, а вот Антивирус Касперского проверяет файлы в момент обращения к ним.

Антивирус Касперского, NOD 32 в отличие от всех остальных обладают продвинутой системой проактивной защиты, базирующейся на алгоритмах[38] эвристического анализа; возможностью поставить пароль и, тем самым, защитить программу от вирусов, нацеленных на разрушение антивирусной защиты. Помимо этого Антивирус Касперского обладает поведенческим блокиратором. Panda Antivirus в отличие от всех остальных не поддерживает блокировку подозрительных веб-страниц или защиту личных данных. Все эти антивирусы имеют автоматическое обновление баз и планировщик задач. Также эти антивирусные программы полностью совместимы с Vista. Но все они кроме Panda Antivirus требуют, чтобы помимо них в системе не было других подобных программ. На основе этих данных составлю таблицу.(см. Таблица 1)

Каждый из рассмотренных антивирусов по тем или иным показателям заслужил свою популярность, но абсолютно идеального решения для всех категорий пользователей не существует.

По моему мнению, наиболее полезными являются Антивирус Касперского и NOD 32. Так как они обладают почти всеми требованиями, которыми должна обладать антивирусная программа. Это и интерфейс и набор технических возможностей. В общем, в них есть то, что необходимо для того, чтобы обезопасить свой компьютер от вирусов.

Заключение

При работе с современным персональным компьютером пользователя может подстерегать множество неприятностей: потеря данных, зависание системы, выход из строя отдельных частей компьютера и др. Одной из причин этих проблем наряду с ошибками в программном обеспечении) и неумелыми действиями самого оператора ЭВМ могут быть проникшие в систему компьютерные вирусы.

Эти программы подобно биологическим вирусам размножаются,[39] записываясь в системные области диска или приписываясь к файлам и производят различные, нежелательные действия, которые, зачастую, имеют катастрофические последствия. Чтобы не стать жертвой этой напасти, каждому пользователю следует хорошо знать принципы защиты от компьютерных вирусов.

С давних времён известно, что к любому яду рано или поздно можно найти противоядие. Таким противоядием в компьютерном мире стали программы, называемые антивирусными. В настоящее время в мире информационных технологий существует огромное количество антивирусных программ, которые защищают компьютер от различных, вредоносных программ.

Я считаю, что я справился с поставленными передо мной задачами. Я достиг той цели, которой хотел достичь и выполнил все задачи, которые необходимо было выполнить. Я считаю проведённую мной работу весьма актуальной для нашего времени так как компьютерные вирусы - это одна из основных проблем связанных с компьютером.

Список литературы

1.Самые опасные вирусы https://decem.info/top-10-samyh-opasnyh-kompyuternyh-virusov-v-istorii.html.

2.Как написать вирусы в блокноте https://www.burn-soft.ru/nachalnoe-obuchenie-kompyuteru/kak-napisat-virusy-v-bloknote-primer-prostogo-virusa.html

3.Самые опасные вирусы в истории https://zen.yandex.ru/media/pcforyou/samye-opasnye-kompiuternye-virusy-v-istorii-5b2114701aa80cb8ecae3b01

4. https://ru.wikipedia.org/wiki/Антивирусная_программа

5. А.Левин «Самоучитель полезных программ »С-Петербург 2003 г. 3-е издание[40] https://www.docme.ru/doc/13858/aleksandr-levin-samouchitel._-poleznyh-programm

6. Безруков, Н.Н. Классификация компьютерных вирусов и методы защиты от них http://read.newlibrary.ru/read/bezrukov_n_n_/page0/kompyuternaja_virusologija_ch__1.html

7. Лучшие антивирусы https://lifehacker.ru/10-luchshix-antivirusov/

.

Приложения

Таблица 1. Характеристика антивирусных программ

Приложение 1[41]

|

Rритерии |

Антивирус Касперского |

NOD 32 |

Dr. Web |

Panda Antivirus |

|

Оценка стоимости |

_ |

_ |

_ |

+ |

|

Оценка удобства пользовательского интерфейса |

+ |

+ |

_ |

+ |

|

Оценка удобства в работе |

+ |

+ |

+ |

_ |

|

Анализ набора технических возможностей |

+ |

+ |

+ |

_ |

|

Общее впечатление программе |

+ |

+ |

+ |

_ |

Приложение 2 [42]

Рисунок 1. Antivirus Kaspersky

- Психологические основы бизнес-тренинга как метод профессионального обучения

- Основные функции в системе менеджмента (Основные функции управления)

- Понятие системы права и ее структурные характеристики (Понятие системы права)

- Анализ внутренней и внешней среды организации (Теоретические подходы к изучению внутренней и внешней среды предприятия)

- Проектирование организации управления предприятием

- Анализ состава загрязняющих веществ цеха ремонта оборудования

- Особенности управленческого контроля на инновационном предприятии

- Особенности планирования на современном производственном предприятии

- Роль классного руководителя в работе с родителями младших школьников

- Курсовая работа (Психолого-педагогические основы формирования познавательной сферы детей младшего школьного возраста)

- Организационная культура и ее роль в современных организациях (Сущность организационной культуры)

- ПРОЕКТИРОВАНИЕ РЕАЛИЗАЦИИ ОПЕРАЦИЙ БИЗНЕС-ПРОЦЕССА «ДВИЖЕНИЕ БИБЛИОТЕЧНОГО ФОНДА» (ТРЕБОВАНИЯ ЗАКАЗЧИКА К СИСТЕМЕ)