Функции операционных систем персональных компьютеров (Семейство операционных систем Windоws NT)

Содержание:

Введение

Актуальность выполнения данной работы обусловлена тем, что операционные системы прочно вошли в жизнь человечества, ведь функционирование персонального компьютера без установленной операционной системы является невозможным. В связи с этим, выходит на первый план изучение функций операционных систем для более точного решения информационных потребностей пользователя персонального компьютера,

Операционная система представляет комплекс системных и служебных программных средств. С одной стороны, она опирается на базовое программное обеспечение компьютера, входящее в его систему BIOS, с другой стороны, она сама является опорой для прикладного программного обеспечения более высоких уровней - прикладных и большинства служебных программных приложений. Приложениями операционной системы принято называть программы, которые предназначены для работы под управлением данной системы.

Основная функция всех операционных систем - посредническая. Она заключаются в непосредственном обеспечении нескольких видов интерфейса: интерфейса между пользователем и программно-аппаратными средствами компьютера (интерфейс пользователя); интерфейса между программным и аппаратным обеспечением (аппаратно-программный интерфейс); интерфейса между разными видами программного обеспечения (программный интерфейс).

Операционная система не только предоставляет пользователям и программистам удобный интерфейс к аппаратным средствам компьютера, но и является механизмом, распределяющим ресурсы компьютера.

К числу основных ресурсов современных вычислительных систем могут быть отнесены такие ресурсы, как процессоры, основная память, таймеры, наборы данных, диски, накопители на магнитных лентах, принтеры, сетевые устройства и некоторые другие.

Объект исследования – операционные системы.

Предмет исследования – функции операционных систем.

Целью данной работы является изучение функций операционных систем персонального компьютера.

В соответствии с целью была определена необходимость постановки и решения следующих задач:

– изучить понятие операционной системы;

– описать особенности операционных систем;

– описать подсистемы управления ресурсами операционных систем;

– описать функции операционных систем персонального компьютера;

– описать возможности обеспечения безопасности операционной системы.

В процессе выполнения курсовой работы были использованы современные источники литературы. Так, вопросами изучения особенностей операционных систем занималась группа авторов (Э. Таненбаум, Х. Бос, С. Яремчук, А. Матвеев, В.П. Леонтьев, К. Петцке). Изучением связи программного обеспечения и операционных систем были предметом исследования (С.В. Назаров, А.В. Васильков, И.А. Васильков, Н.В. Будылдина, В.П. Шувалов, В.Н. Яшин, И.И. Сергеева, А.А. Музалевская, Н.В. Тарасова). Также, авторами было уделено внимание вопросам обеспечения безопасности, как операционных систем, так и прикладного программного обеспечения (Е.К. Баранова, А.В. Бабаш, В.Ф. Шаньгин).

Глава 1. Характеристика операционных систем

1.1. Понятие операционной системы

Операционная система (ОС) представляет собой комплекс управляющих и обрабатывающих программ, которые, с одной стороны, выступают как интерфейс между аппаратурой компьютера и пользователем с его задачами, а с другой стороны, предназначены для наиболее эффективного расходования ресурсов вычислительной системы и организации надежных вычислений [4].

Операционная система изолирует аппаратное обеспечение компьютера от прикладных программ пользователей. И пользователь, и его программы взаимодействуют с компьютером через интерфейсы операционной системы.

Пренебрегая детализацией, можно сказать, что операционные системы выполняют две основные функции. Во-первых, расширяют реальные физические возможности компьютера [1]. Например, путем виртуального увеличения объема его оперативной памяти или обеспечения многозадачного режима работы на одном процессоре. Во-вторых, управляют ресурсами компьютера, в частности, памятью и устройствами ввода-вывода.

Операционная система состоит из множества программных модулей. Главный модуль операционной системы называется супервизором (supervisor). В сложных операционных системах он может состоять из нескольких модулей, например супервизора ввода-вывода, супервизора прерываний, супервизора программ, диспетчера задач и т.д. Классификация операционных систем представлена в Приложении.

При необходимости использовать какой-нибудь ресурс (оперативную память, устройство ввода-вывода и т.п.) вычислительный процесс путем обращения к супервизору операционной системы посредством специальных вызовов сообщает о своем требовании [9]. При этом указывается вид ресурса и, если надо, его объем. Например, при запросе оперативной памяти указывается количество адресуемых ячеек, необходимое для дальнейшей работы.

1.2. Особенности операционных систем

Согласно многолетней традиции, при рассмотрении основ функционирования ОС принято выделять четыре основных группы функций, выполняемых системой [13].

Управление устройствами. Имеются в виду все периферийные устройства, подключаемые к компьютеру, – клавиатура, монитор, принтеры, диски и т.п.

Управление данными. Под этим старинным термином сейчас понимается работа с файлами, хотя были времена, когда обращение к данным на магнитных носителях выполнялось путем указания адреса размещения данных на устройстве, а понятия файла не существовало.

Управление процессами. Эта сторона работы ОС связана с запуском и завершением работы программ, обработкой ошибок, обеспечением параллельной работы нескольких программ на одном компьютере [7].

Управление памятью. Оперативная память компьютера — это такой ресурс, которого всегда не хватает. В этих условиях разумное планирование использования памяти является важнейшим фактором эффективной работы.

Имеется еще несколько важных обязанностей, ложащихся на ОС, которые трудно втиснуть в рамки традиционной классификации функций. К ним, прежде всего, относятся следующие.

Организация интерфейса с пользователем. Формы интерфейса могут быть разнообразными, в зависимости от типа и назначения ОС: язык управления пакетами заданий, набор диалоговых команд, средства графического интерфейса [11].

Защита данных. Как только система перестает быть достоянием одного изолированного от внешнего мира пользователя, вопросы защиты данных от несанкционированного доступа приобретают первостепенную важность. ОС, обеспечивающая работу в сети или в системе разделения времени, должна соответствовать имеющимся стандартам безопасности.

Ведение статистики. В ходе работы ОС должна собираться, храниться и анализироваться разнообразная информация: о количестве времени, затраченном различными программами и пользователями, об интенсивности использования ресурсов, о попытках некорректных действий пользователей, о сбоях оборудования [15]. Собранная информация хранится в системных журналах и в учетных записях пользователей.

1.3. Подсистемы управления ресурсами

Функциями ОС по управлению памятью являются: отслеживание свободной и занятой памяти; выделение памяти процессам и освобождение памяти при завершении процессов; защита памяти; вытеснение процессов из оперативной памяти на диск, когда размеры основной памяти недостаточны для размещения в ней всех процессов, и возвращение их в оперативную память, когда в ней освобождается место, а также настройка адресов программы на конкретную область физической памяти [17].

Управление файлами и внешними устройствами. Способность ОС к «экранированию» сложностей реальной аппаратуры очень ярко проявляется в одной из основных подсистем ОС - файловой системе. Операционная система виртуализирует отдельный набор данных, хранящихся на внешнем накопителе, в виде файла - простой неструктурированной последовательности байтов, имеющей символьное имя [2]. Для удобства работы с данными файлы группируются в каталоги, которые, в свою очередь, образуют группы - каталоги более высокого уровня. Пользователь может с помощью ОС выполнять над файлами и каталогами такие действия, как поиск по имени, удаление, вывод содержимого на внешнее устройство (например, на дисплей), изменение и сохранение содержимого.

При выполнении своих функций файловая система тесно взаимодействует с подсистемой управления внешними устройствами, которая по запросам файловой системы осуществляет передачу данных между дисками и оперативной памятью.

Подсистема управления внешними устройствами, называемая также подсистемой ввода–вывода, исполняет роль интерфейса ко всем устройствам, подключенным к компьютеру. Программа, управляющая конкретной моделью ВУ и учитывающая все его особенности, обычно называется драйвером этого устройства (от английского drive - управлять, вести) [3].

Защита данных и администрирование. Безопасность данных вычислительной системы обеспечивается средствами отказоустойчивости ОС, направленными на защиту от сбоев и отказов аппаратуры и ошибок программного обеспечения, а также средствами защиты от несанкционированного доступа. В последнем случае ОС защищает данные от ошибочного или злонамеренного поведения пользователей системы [5].

Первым рубежом обороны при защите данных от несанкционированного доступа является процедура логического входа. Важным средством защиты данных являются функции аудита ОС, заключающиеся в фиксации всех событий, от которых зависит безопасность системы. Поддержка отказоустойчивости реализуется операционной системой, как правило, на основе резервирования. Чаще всего в функции ОС входит поддержание нескольких копий данных на разных дисках или разных дисковых накопителях [8].

Интерфейс прикладного программирования. Возможности операционной системы доступны прикладному программисту в виде набора функций, называющегося интерфейсом прикладного программирования (Application Programming Interface, API). От конечного пользователя эти функции скрыты за оболочкой алфавитно-цифрового или графического пользовательского интерфейса.

Глава 2. Функции операционных систем

2.1. Семейство операционных систем Windоws NT

Операционные системы семейства Windows NT в настоящее время работают на процессорах с архитектурами x86, x86-64, и Itanium, ARM. Ранние версии также поддерживали некоторые RISC-процессоры: Alpha, MIPS, и Power PC. Все операционные системы этого семейства являются полностью 32- или 64- битными операционными системами, и не нуждаются в MS-DOS даже для загрузки [19].

Только в этом семействе представлены операционные системы для серверов. До версии Windows 2000 включительно они выпускались под тем же названием, что и аналогичная версия для рабочих станций, но с добавлением суффикса, например, «Windows NT 4.0 Server» и «Windows 2000 Datacenter Server». Начиная с Windows Server 2003 серверные операционные системы называются добавлением суффикса «Server» и года выпуска.

Линейка операционных систем Windows NT включает:

– Windows NT 3.1 (1993);

– Windows NT 3.5 (1994);

– Windows NT 3.51 (1995);

– Windows NT 4.0 (1996);

– Windows 2000 – Windows NT 5.0 (2000);

– Windows XP – Windows NT 5.1 (2001);

– Windows XP 64-bit Edition – Windows NT 5.2 (2003);

– Windows Server 2003 – Windows NT 5.2 (2003);

– Windows XP Professional x64 Edition – Windows NT 5.2 (2005);

– Windows Vista – Windows NT 6.0 (2006);

– Windows Home Server – Windows NT 5.2 (2007);

– Windows Server 2008 – Windows NT 6.0 (2008);

– Windows Small Business Server – Windows NT 6.0 (2008);

– Windows 7 – Windows NT 6.1 (2009);

– Windows Server 2008 R2 – Windows NT 6.1 (2009);

– Windows Home Server 2011 – Windows NT 6.1 (2011);

– Windows 8 – Windows NT 6.2 (2012);

– Windows Server 2012 – Windows NT 6.2 (2012);

– Windows 8.1 – Windows NT 6.3 (2013);

– Windows Server 2012 R2 – Windows NT 6.3 (2013);

– Windows 10 – Windows NT 10.0 (2015).

В основу семейства Windows NT положено разделение адресных пространств между процессами. Каждый процесс имеет возможность работать с выделенной ему памятью [10]. Однако он не имеет прав для записи в память других процессов, драйверов и системного кода. Семейство операционных систем Windows NT относится к операционным системам с вытесняющей многозадачностью.

Одним из ярких представителей сетевых операционных систем линейки Windows NT является операционная система Windows Server 2008 R2.

2.2. Операционная система Windows Server

Windows Server 2008 R2 представляет собой серверную операционную систему компании «Microsoft», которая является усовершенствованной версией Windows Server 2008. Поступила в продажу 22 октября 2009. Как и Windows 7, Windows Server 2008 R2 использует ядро Windows NT 6.1. Новые возможности включают улучшенную виртуализацию, новую версию Active Directory, Internet Information Services 7.5 и поддержку до 256 процессоров [6]. Это первая операционная система Windows, которая доступна исключительно в 64-разрядном варианте.

Windows Server 2008 R2 включает специализированный вариант установки, называемый Server Core, который позволяет существенно облегчить установку операционной системы. Вся настройка и последующее обслуживание выполняется по средствам использования специального интерфейса командной строки операционной системы Windows, или по средствам удалённого подключения к серверу посредством использования специальной консоли управления [12].

При помощи использования технологии Active Directory пользователи могут управлять взаимоотношениями и удостоверениями, которые формируют сеть предприятия. Службы Active Directory являются интегрированными с операционной системой Windows Server 2008 R2, могут быть сразу использованы после ее непосредственного развертывания и позволяют используемым ее различными организациям централизованно настраивать необходимые параметры используемых вычислительных систем, пользователей и прикладных приложений и управлять этими параметрами в удобной для себя форме.

Доменные службы Active Directory можно использовать для непосредственной организации хранения данных каталогов и управлять взаимодействиями между доменами и пользователями операционной системы, в том числе выполнением входа в домен, управление поиском в каталоге и проверкой подлинности [23].

Кроме того, интегрированные роли поддерживают специализированные средства и передовые технологии управления доступом и удостоверениями, позволяющие централизованно управлять используемыми технологиями и пользовательскими учетными данными и предоставлять необходимый пользовательский доступ к используемым устройствам, прикладным программным приложениям и оперативным данным только уполномоченным пользователям [21].

Windows Server 2008 R2 является первой операционной системой Windows, которая была выпущена со встроенным Windows PowerShell, представляющий собой расширяемую оболочку с интерфейсом командной строки и наличием сопутствующего языка сценариев, разработанный корпорацией Microsoft. Язык сценариев PowerShell был разработан специально для непосредственного выполнения административных задач, и может заменить собой потребность в использовании командной строки cmd.exe и Windows Script Host.

Windows PowerShell также предоставляет специализированный механизм встраивания, благодаря которому исполняемые прикладные программные компоненты PowerShell могут быть встроены в другие прикладные программные приложения. Эти приложения затем могут использовать функциональность PowerShell для реализации различного рода операций, включая те, которые предоставляются по средствам использования графического интерфейса [14].

Поддержка виртуализации, а также технологии позиционирования в операционной системе Windows Server как облачной системы, стали одним из поводов для последующего развития надежной поддержки кластеров, в связи с тем, что высокая плотность производимых вычислений требует достаточно высокие показатели к доступности и надежности инфраструктуры непосредственного функционирования операционной системы Windows Server. Поэтому, начиная с операционной системы Windows Server 2008, именно в этой области сгруппирована основная масса практических усовершенствований.

В операционной системе Windows Server 2008 R2 реализованы базовые тома кластера Hyper-V (CSV), которые позволяют всем активным узлам одновременно проводить операции обращения к одной файловой системе NTFS. В результате чего несколько кластерных виртуальных машин могут использовать один адрес LUN и мигрировать с узла на узел независимо друг от друга [16]. Схема реализации общих томов кластера Hyper-V(CSV) приведена в Приложении.

За счет достаточно высокой простоты и большой функциональности предложенного решения был сформирован новый класс оборудования «кластер-в-коробке» (Сluster-in-a-Box, CiB). Как правило, представляется в виде специализированного шасси с двумя блейд-серверами и дисковым массивом SAS JBOD с наличием поддержки Storage Spaces. Здесь является важным то обстоятельство, чтобы SAS JBOD были двухпортовыми, и был SAS HBA для выполнения реализации перекрестного подключения.

В операционной системе Windows Server 2008 была расширена технология поддержки виртуализации за счет использования значительного упрощения создания гостевых кластеров (по средствам использования виртуальных машин) [20].

В отличие от операционной системы Windows Server 2008 R2, где для этого нужно было предоставлять iSCSI Target в общее пользование активных виртуальных машин вычислительной сети, в операционной системе Windows Server 2012 появилась функция, которая позволяет виртуализировать FC-контроллер, за счет чего виртуальные машины получают возможность непосредственного доступ к LUN.

2.3. Операционные системы Unix

UNIX – семейство переносимых, многозадачных и многопользовательских операционных систем.

Идеи, заложенные в основу операционных систем UNIX, оказали огромное влияние на развитие компьютерных операционных систем. В настоящее время UNIX-системы признаны одними из самых исторически важных операционных систем.

Коммерциализация UNIX привела к тому, что патенты и лицензии на исходный код системы оказываются в руках нескольких компаний: SCO, Novell, Sun Microsystems, IBM [18].

Широкое использование операционных систем UNIX в университетах, с одной стороны, и невозможность ее свободного распространения, с другой стороны, приводит к тому, что в 1984 году создается проект GNU (GNU Not Unix) и некоммерческая организация Free Software Foundation (FSF). Целью проекта является разработка программного обеспечения свободного от коммерческих лицензий и создание на его основе свободно распространяемой UNIX-подобной операционной системы.

Основное отличие UNIX-подобных операционных систем от других операционных систем заключается в том, что это изначально многопользовательские многозадачные системы. То есть в один и тот же момент времени сразу множество людей может выполнять множество вычислительных задач (процессов).

Даже популярную во всём мире систему Microsoft Windows нельзя назвать полноценной многопользовательской системой, так как кроме как на некоторых серверных версиях, в один и тот же момент за одним компьютером с Windows может работать только один человек. В Unix может работать сразу много людей, при этом каждый из них может выполнять множество различных вычислительных процессов, которые будут использовать ресурсы именно этого компьютера [22].

Вторая колоссальная заслуга Unix в её мультиплатформенности. Ядро операционной системы написано таким образом, что его легко можно приспособить практически под любой микропроцессор, а не только под популярное семейство i-386 (i-686).

Операционные системы UNIX имеет специфические характерные особенности:

– использование простых текстовых файлов для настройки и управления системой;

– широкое применение специализированынх утилит, запускаемых из командной строки;

– взаимодействие с пользователем посредством виртуального устройства – терминала;

– представление физических и виртуальных устройств и некоторых средств межпроцессового взаимодействия в виде файлов;

– использование конвейеров из нескольких программ, каждая из которых выполняет одну задачу [24].

UNIX обеспечивает легкость, эффективность и гибкость программного обеспечения, имеет несколько полезных функций:

– основная цель системы - это выполнять широкий спектр заданий и программ;

– интерактивное окружение, которое позволяет вам связываться напрямую с компьютером и получать немедленно ответы на ваши запросы и сообщения;

– многопользовательское окружение, которое позволяет вам разделять ресурсы компьютера с другими пользователями без уменьшения производительности. Этот метод называется разделением времени. Система UNIX взаимодействует с пользователями поочередно, но так быстро, что кажется, что взаимодействует со всеми пользователями одновременно;

– многозадачное окружение, которое позволяет вам выполнять более одного задания в одно и тоже время.

Основные характеристики UNIX-подобных операционных систем:

– переносимость (в настоящий момент поддерживается несколько десятков аппаратных платформ);

– вытесняющая многозадачность;

– изолированность адресных пространств виртуальной памяти операционной системы;

– поддержка одновременной работы многих пользователей;

– поддержка вычислительных сетей (TCP/IP, IPX);

– поддержка сетевых файловых систем NFS, GFS;

– поддержка RAID-массивов, LVM, специализированных сетевых хранилищ данных (NAS);

– поддержка асинхронных процессов;

– иерархическая, журналируемая файловая система;

– поддержка независимых от устройств операций ввода-вывода (через специальные файлы устройств);

– стандартный интерфейс для программ (программные каналы, IPC);

– встроенные средства учета использования системы [25].

Операционная система UNIX занимает лидирующие позиции как платформа для: серверов и сервисов интернет; виртуализации и построения облачных систем (Cloud System); встраиваемых систем сетевого оборудования; суперпроизводительных вычислительных систем мобильных вычислительных устройств.

Глава 3. Возможности обеспечения безопасности операционных систем

3.1. Система безопасности Windows

Обеспечение защиты информации в автоматизированных информационных системах можно обеспечить по средствам использования различных средств, к которым можно отнести: внутренние технологии аутентификации пользователей автоматизированных информационных систем; алгоритмы шифрования передачи данных в компьютерных сетях; использование стандартных средств безопасности операционных систем, например, использование системы безопасности операционной системы Windows линейки NT.

Модель безопасности Windows NT базируется на концепции пользовательских бюджетов (user accounts). Можно создать неограниченное количество пользовательских бюджетов и сгруппировать их наиболее удобным методом. После этого для каждого бюджета или группы можно представить или ограничить доступ к любому из ресурсов компьютера [9].

Бюджеты всех зарегистрированных пользователей сохраняются в Базе данных бюджетов, доступ к которой осуществляется только через Диспетчер бюджета безопасности. Кроме того, Распорядитель локальной безопасности управляет политикой локальной безопасности - разрешениями на доступ и ведет Базу данных локальной безопасности, а также управляет политикой контроля и регистрирует контрольные сообщения в Журнале безопасности.

Основную работу выполняет Менеджер безопасности в составе Исполнительной системы. Этот модуль проверяет права доступа к объектам по запросам других модулей Исполнительной системы и генерирует контрольные сообщения. Для получения информации о правах и передачи контрольных сообщений Менеджер безопасности взаимодействует с Распорядителем локальной безопасности [8].

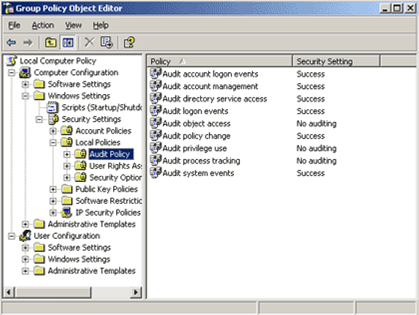

В отличие от списка разграничительного контроля доступа (DACL) список управления доступа к активным объектам (SACL) не сразу же используется операционной системой. SACL просто обозначает, какие действия подлежат аудиту; активная система аудита сама по себе также должна быть включена для того, чтобы события записывались в журналы. На рис. 1 показано, где это обычно выполняется конфигурация в объекте групповых политик.

Рис. 1. Настройка аудита в объекте групповых политик

Большинство организаций будет конфигурировать аудит в высокоуровневых объектах групповых политик, таких, которые применяются ко всем контроллерам используемых доменов или даже ко всем активным серверам в домене. Обозначенный объект групповых политик относится к настройке политики аудита, которая включает в себя включение аудита для события входа в систему/подключений. Политика аудита, так же как и ресурсов SACL, должна быть настроена для генерации желаемых событий аудита.

Модель безопасности операционной системы Windows NT включает следующие компоненты [11]:

– процессы входа в систему (Logon processes), которые принимают от регистрирующегося пользователя в системе. К ним относятся начальные интерактивные процессы регистрации, которые отображают диалоговые окна входа в операционную систему, и процессы организации удаленной регистрации, которые позволяют удаленным пользователям выполнить доступ к серверу операционной системы Windows NT;

– диспетчер бюджетов безопасности (Security Accounts Monitor, SAM). Данный компонент обеспечивает поддержку базы данных специальных пользовательских бюджетов. База данных Диспетчера бюджетов безопасности включает статистическую информацию про все пользовательские и групповые бюджеты. Диспетчер бюджетов безопасности обеспечивает сервис валидизации текущих пользовательских паролей, используемый Распорядителем локальной безопасности операционной системы. База данных Диспетчера бюджетов безопасности известна также под названием базы данных каталога операционной системы (Directory Database);

– распорядитель локальной безопасности (Local Security Authority, LSA), гарантирует, что все пользователи, которые регистрируются в операционной системе, имеет определенное право доступа к ней. Данный компонент является основой для организации общей подсистемы безопасности операционной системы Windows NT. Распорядитель локальной безопасности позволяет создать специальные маркеры безопасного доступа, которые позволяют управлять локальной политикой безопасности и обеспечить интерактивный сервис аутентификации пользователей операционной системы. Кроме того, Распорядитель локальной безопасности позволяет организовать управление политикой аудита и обеспечивает регистрацию сообщений аудита, которые генерируются монитором безопасности операционной системы Windows NT (Security Reference Monitor);

– монитор безопасности (Security Reference Monitor) представляет собой специальный компонент системы безопасности операционной системы, отвечающий за выполнение проверки наличия у пользователей прав доступа к объектам операционной системы и выполнения определенных действий, которые они будут выполнить. Монитор безопасности позволяет принудительным образом выполнить проверку прав доступа к объектам операционной системы и установить определенную политику аудита заданную Распорядителя локальной безопасности.

Монитор безопасности обеспечивает возможности по предоставлению сервиса процессам, которые выполняются как в режиме ядра, так и в режиме определенного пользователя. Это гарантирует, что все пользователи и процессы в операционной системе Windows NT, которые пытаются получить доступ к объектам и выполнить над ним определенные действия, имеют соответствующие права доступа. Кроме того, монитор безопасности позволяет выполнить генерацию специальных сообщений аудита в тех случаях, когда это будет точно необходимо.

Возможные права доступа к объектам зависят от типа объекта. Права доступа будут иметь разное значение для директории и для файла. Список управления доступом (ACL) содержит записи управления доступом (Access Control Entries - ACE). Каждая запись управления доступом содержит права доступа одного пользователя или группы. Если для пользователя или группы нет записи управления доступом к данному объекту, то пользователь или группа не имеет доступа к объекту.

3.2. Управление доступом Windows

Основной особенностью системы безопасности операционной системы Windows NT является наличие возможностей по управлению доступом к объектам операционной системы. Модель безопасности поддерживает информацию защиты для всех пользователей, групп и объектов. Она обеспечивает возможности идентификации попыток доступа, которые выполнены непосредственно пользователями, а также способна определить непрямые попытки операций доступа, которые были предприняты не самим пользователем, а вредоносной программой или другими процессами, которые действуют от лица определенного пользователя.

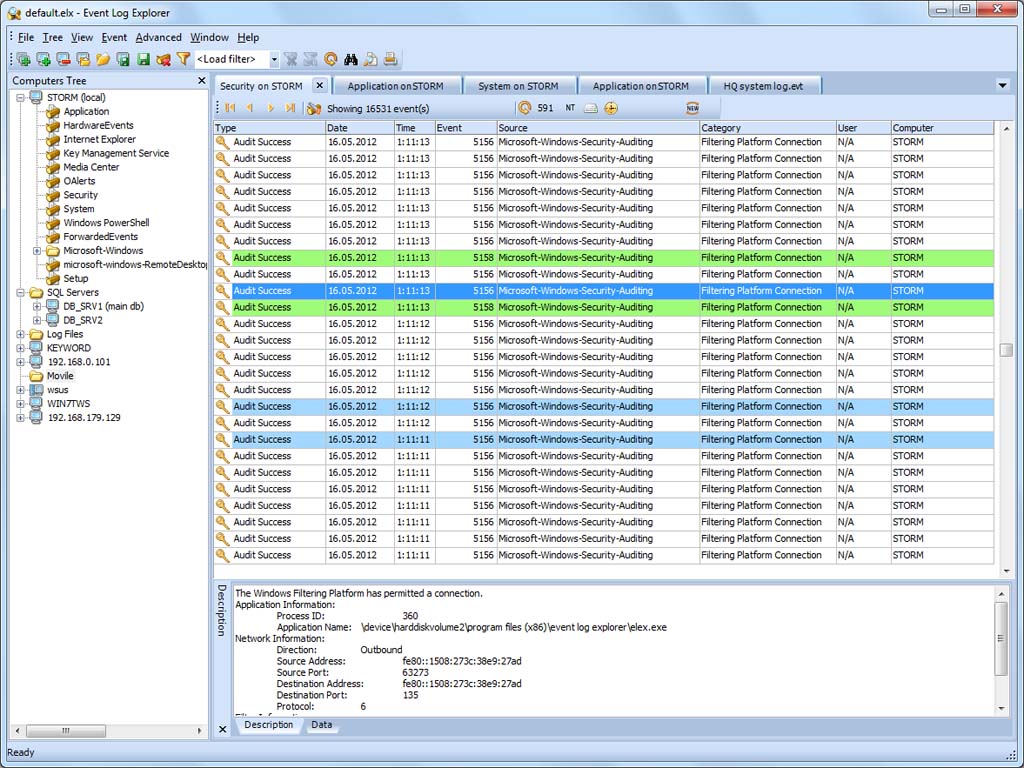

Операционная система Windows NT содержит инструменты по отслеживанию всех попыток получения доступа и позволяет выполнить управление доступом как к объектам, которые пользователи могут просматривать при помощи пользовательского интерфейса (например, каталогам, файлам и принтерам), так и к абстрактным объектам, которые при помощи пользовательского интерфейса просмотреть невозможно [10]. Также, для просмотра журнала событий Windows NT можно воспользоваться сторонней программой Event Log Explore, рис. 2.

Рис. 2. Просмотр журнала событий

Event Log Explorer помогает быстро находить причины проблем по событиям, генерируемым операционной системой Windows. Основные возможности Event Log Explorer, которые существенно упрощают работу системных администраторов [12].

Администратор операционной системы Windows NT позволяет присвоить всем необходимым пользователям и группам специальные права доступа (permissions), при помощи которых можно выполнить предоставление или отклонение пользовательского доступа к информационным объектам операционной системы.

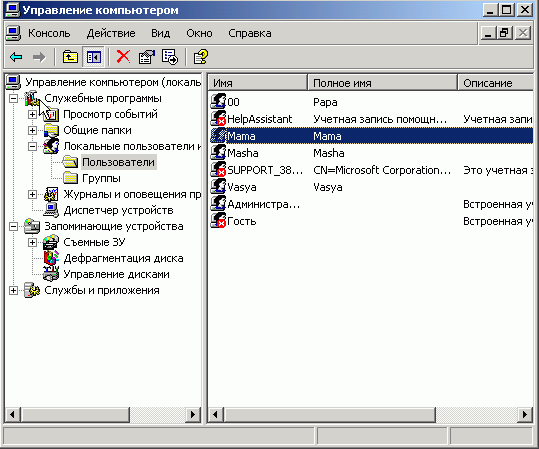

Возможности по избирательному присвоению прав доступа по усмотрению владельца объекта (или пользователя, который уполномочен изменять права доступа), называется избирательным контролем доступа (discretionary access control). Интерфейс компонента операционной системы настройки прав доступа представлен на рис. 3.

Система безопасности идентифицирует пользователей с помощью идентификатора безопасности (security ID, SID). Уникальность идентификаторов безопасности гарантирована, и существование двух идентичных SID полностью исключено.

Когда пользователь регистрируется в операционной системе, Windows NT создает специализированный маркер безопасности операции доступа (security access token). В состав маркера безопасного доступа входят специализированный SID пользователя, SID всех групп, к которым этот пользователь принадлежит, а также дополнительная информация о пользователе и его группах.

Кроме того, любой отдельный процесс, работающий от имени определенного пользователя, получает копию его маркера безопасного доступа к ресурсам операционной системы. Когда пользователь пытается получить доступ к объекту, операционная система Windows NT ссылается на содержащийся в маркере безопасного доступа SID.

Идентификаторы безопасности (SID) сравниваются со списком контроля доступа к объекту, чтобы гарантировать, что пользователь имеет достаточные права.

Рис. 3. Настройка прав доступа

Каждый тип объекта может иметь до 5 специфических возможностей - операций, выполняемых только для данного типа объекта. Кроме того, имеются стандартные возможности - операции, выполняемые для объектов любого типа, а именно:

– синхронизация доступа к объекту;

– назначение владельца;

– запись;

– чтение;

– удаление.

Системные принтеры можно защитить, не позволяя конкретным пользователям отправлять на них задания (постоянно или только в течение указанного времени суток).

Заключение

В процессе выполнения данной работы были получены следующие результаты. Установлено, что операционная система представляет собой комплекс управляющих и обрабатывающих программ, которые, с одной стороны, выступают как интерфейс между аппаратурой компьютера и пользователем с его задачами, а с другой стороны, предназначены для наиболее эффективного расходования ресурсов вычислительной системы и организации надежных вычислений.

Согласно многолетней традиции, при рассмотрении основ функционирования ОС принято выделять четыре основных группы функций, выполняемых системой: управление устройствами; управление данными; управление процессами; управление памятью.

Функциями ОС по управлению памятью являются: отслеживание свободной и занятой памяти; выделение памяти процессам и освобождение памяти при завершении процессов; защита памяти; вытеснение процессов из оперативной памяти на диск, когда размеры основной памяти недостаточны для размещения в ней всех процессов, и возвращение их в оперативную память, когда в ней освобождается место, а также настройка адресов программы на конкретную область физической памяти.

Также, были описаны функции операционных систем Windоws NT; Windows Server; Unix.

Операционные системы семейства Windows NT в настоящее время работают на процессорах с архитектурами x86, x86-64, и Itanium, ARM. Ранние версии также поддерживали некоторые RISC-процессоры: Alpha, MIPS, и Power PC.

Windows Server 2008 R2 представляет собой серверную операционную систему компании «Microsoft», которая является усовершенствованной версией Windows Server 2008.

UNIX – семейство переносимых, многозадачных и многопользовательских операционных систем. Идеи, заложенные в основу операционных систем UNIX, оказали огромное влияние на развитие компьютерных операционных систем. В настоящее время UNIX-системы признаны одними из самых исторически важных операционных систем.

Немаловажным является наличие возможностей обеспечения безопасности средствами операционной системы. Так, установлено, что система безопасности операционной системы Windows NT обеспечивает возможности по разграничению прав доступа к объектам операционной системы. Модель безопасности операционной системы Windows NT базируется на концепции пользовательских бюджетов и организации им необходимых прав доступа.

В операционную систему Windows NT встроена возможность аудита позволяющая отслеживать пользовательские бюджеты и их действия в операционной системе. Модель безопасности операционной системы включает следующие компоненты: процессы входа в систему; диспетчер бюджетов безопасности; распорядитель локальной безопасности; монитор безопасности. Операционная система Windows NT содержит все необходимые инструменты по отслеживанию всех попыток получения доступа и позволяет выполнить управление доступом как к объектам, которые пользователи могут просматривать при помощи пользовательского интерфейса, так и к абстрактным объектам, которые при помощи пользовательского интерфейса просмотреть невозможно.

Список использованной литературы

- Архитектура и проектирование программных систем : монография / С.В. Назаров. – 2-е изд., перераб. и доп. – М. : ИНФРА-М, 2018. – 374 с.

- Баранова Е.К. Информационная безопасность и защита информации : учебное пособие / Е. К. Баранова, А. В. Бабаш. - 3-е изд., перераб. и доп. – М. : РИОР ; М. : ИНФРА-М, 2017. – 322 с.

- Безопасность и управление доступом в информационных системах : учеб. пособие / А.В. Васильков, И.А. Васильков. – М. : ФОРУМ : ИНФРА-М, 2017. – 368 с.

- Борзунов С.В. Практикум по параллельному программированию: учеб. пособие / С.В. Борзунов, С.Д. Кургалин, А.В. Флегель. – СПб.: БХВ, 2017. – 236 с.

- Будылдина Н.В. Сетевые технологии высокоскоростной передачи данных: Учебное пособие для вузов / Н.В. Будылдина, В.П. Шувалов. - М.: РиС, 2016. – 342 c.

- Валитов Ш.М. Современные системные технологии в отраслях экономики: Учебное пособие / Ш.М. Валитов, Ю.И. Азимов, В.А. Павлова. - М.: Проспект, 2016. – 504 c.

- Гаврилов М.В. Информатика и информационные технологии: Учебник / М.В. Гаврилов, В.А. Климов. - Люберцы: Юрайт, 2016. – 383 c.

- Дарков А.В. Информационные технологии: теоретические основы: Учебное пособие / А.В. Дарков, Н.Н. Шапошников. - СПб.: Лань, 2016. – 448 c.

- Замятина О.М. Вычислительные системы, сети и телекоммуникации. моделирование сетей.: Учебное пособие для магистратуры / О.М. Замятина. - Люберцы: Юрайт, 2016. – 159 c.

- Информатика: программные средства персонального компьютера : учеб. пособие / В.Н. Яшин. – М. : ИНФРА-М, 2018. – 236 с.

- Информатика : учебник / И.И. Сергеева, А.А. Музалевская, Н.В. Тарасова. – 2-е изд., перераб. и доп. – М. : ИД «ФОРУМ» : ИНФРА-М, 2018. – 384 с.

- Информатика (курс лекций) : учеб. пособие / В.Т. Безручко. – М. : ИД «ФОРУМ» : ИНФРА-М, 2018. – 432 с.

- Информатика и информационно-коммуникационные технологии (ИКТ) : учеб. пособие / Н.Г. Плотникова. – М. : РИОР : ИНФРА-М, 2018. – 124 с.

- Информационные технологии в профессиональной деятельности : учеб. пособие / Е.Л. Федотова. – М. : ИД «ФОРУМ» : ИНФРА-М, 2018. – 367 с.

- Кренке Д. Теория и Практика построения баз данных / Д. Кренке. - М.: СПб: Питер; Издание 9-е, 2017. – 858 c.

- Леонтьев В.П. Windows 10. Новейший самоучитель / Виталий Леонтьев. – Москва : Эксмо, 2015. – 528 с.

- Олифер, В.Г. Безопасность компьютерных сетей / В. Г. Олифер, Н. А. Олифер. – М. : Горячая линия-Телеком, 2017. – 644 с.

- Петцке К. Linux. От понимания к применению: Пер. с нем. – М.: ДМК. 2017. – 576 с.

- Современные информационно-коммуникационные технологии для успешного ведения бизнеса: Учеб. пособие. - Москва: - ИНФРА – М, 2017. – 279 с.

- Таненбаум Э., Бос Х. Современные операционные системы. 4-е изд. – СПб.: Питер, 2015. – 1120 с.

- Цуриков А.Н. Компьютерные системы и сети: учеб. пособие / А.Н. Цуриков; ФГБОУ ВО РГУПС. – Ростов н/Д, 2016. – 64 с.

- Шаньгин В.Ф. Информационная безопасность и защита информации – М.: ДМК Пресс, 2017. – 421 с.

- Шишов О.В. Современные технологии и технические средства информатизации: учебник / О.В. Шишов. - Москва: ИНФРА-М, 2017. – 462 с.

- Яремчук С., Матвеев А. Системное администрирование Windows 7 и Windows Server 2008 R2 на 100%. – СПб.: Питер, 2016. – 384 с.

- Ясенев В.Н. Информационные системы и технологии в экономике: учебное пособие / В.Н. Ясенев. - 3-е изд., перераб. и доп. - М. : Юнити-Дана, 2015. – 560 с.

Классификация операционных систем

- Разработка регламента выполнения процесса «Управление персоналом»

- Теоретические основы управления инновационными проектами на предприятии

- Интегрированные коммуникации: барьеры и проблемы (На примере конкретной организации).

- Маркетинговый подход к ценообразованию и ценовой политикой предприятия (ООО «Молодость»)

- Диалектическое единство данных и методов в информационном процессе

- Применение процессного подхода для оптимизации бизнес-процесса

- Роль мотивации в поведении организации ( «Таежные дачи»)

- История возникновения и развития языка программирования Си (С++) и Java (История создания языка программирования Java)

- Построение организационных структур в компании ООО «Домино»

- Анализ внешней и внутренней среды организации (Методы анализа внешней среды организации )

- Местное самоуправление в Российской Федерации: тенденции и перспективы развития

- Технология CORBA (Java-CORBA как мощное средство решения проблемы)