Функции операционных систем персональных компьютеров

Содержание:

Введение

Актуальность исследования обусловлена потребностью модернизации операционных систем для повышения качества работы пользователя с ЭВМ, упрощая работу, распределение ресурсов, скорость работы и так же в соответствии с появлением новых архитектур систем.

Объект исследования - операционные системы.

Предмет исследования - современные технологии, глубокий анализ и результат работы высококвалифицированных программистов, применяемые пользователем в работе над операционной системой.

Цель исследования - заключается в представлении общей системы работы ОС, выбор между самыми распространенными под типовые задачи пользователя ЭВМ.

Задачи исследования:

1. Изучить характеристики ОС.

2. Определить задачи ОС.

3. Проанализировать современные ОС и выявить их недостатки и достоинства.

Гипотеза исследования - постоянно повышается удобство интерактивной работы с компьютером путём включения в ОС развитых графических интерфейсов, использующих наряду с графикой звук, видео и анимацию. Пользовательский интерфейс ОС становится более интуитивным, наглядным и автономным, не требующим дополнительного обслуживания.

Основные понятия

Операционная система представляет комплекс системных и служебных программных средств. С одной стороны, она опирается на базовое программное обеспечение компьютера, входящее в его систему ВIOS (базовая система ввода-вывода), с другой стороны, она сама является опорой для программного обеспечения более высоких уровней — прикладных и большинства служебных приложений. Приложениями операционной системы принято называть программы, предназначенные для работы под управлением данной системы.

Она состоит из следующих компонентов:

- Ядро;

- Командный модуль;

- Комплекс драйверов;

- Сервисные утилиты;

- Оболочка.

Ядро - центральная часть операционной системы (ОС), обеспечивающая приложениям координированный доступ к ресурсам компьютера, таким как процессорное время, память, внешнее аппаратное обеспечение, внешнее устройство ввода и вывода информации. Также обычно ядро предоставляет сервисы файловой системы и сетевых протоколов.

Командный модуль - ПО, которое запрашивает команды у пользователя и выполняет их, яркий пример тому является работа с файлами (удалить\переместить\переименовать).

Комплекс драйверов – данный комплекс позволяет взаимодействовать пользователю с основными (жесткий диск, процессор, монитор и т.п.) и дополнительными (МФУ, wifi-адаптер, граф. планшет и т.п.) устройствами.

Сервисные утилиты – утилиты, предназначенные для предоставления пользователю дополнительных возможностей (антивирусная защита, восстановление поврежденных файлов, архиваторы и т.п.).

Оболочка операционной системы - интерпретатор команд операционной системы, обеспечивающий интерфейс для взаимодействия пользователя с функциями системы. В основном оболочки используются для более удобной работы с файлами и имеют намного больше настраиваемых средств работы с файлами, чем стандартные оболочки, зашитые в ОС.

Функции ОС:

- Обеспечение интерфейса.

- Обеспечение автоматического самозапуска.

- Организация файловой системы.

- Обслуживание файловой структуры.

- Прием указаний от пользователя

- Управление установкой, исполнением и удалением приложений.

- Взаимодействие с аппаратным обеспечением.

- Обслуживание компьютера.

- Дополнительные функции.

- Идентификация программ и данных

- Прием и исполнение запросов от программ

- Обеспечение операций ввода-вывода

- Обеспечение работы СУФ или СУБД

- Обеспечение взаимодействия связанных компьютеров

- Аутентификация и идентификация пользователей

- Предоставление услуг на случай сбоя системы

Каждая ОС содержит несколько интерфейсов:

Интерфейс пользователя – интерфейс между пользователем и программно-аппаратными средствами компьютера.

Аппаратно-программный интерфейс – интерфейс между программным и аппаратным обеспечением.

Программный интерфейс – интерфейс между различными видами программного обеспечения.

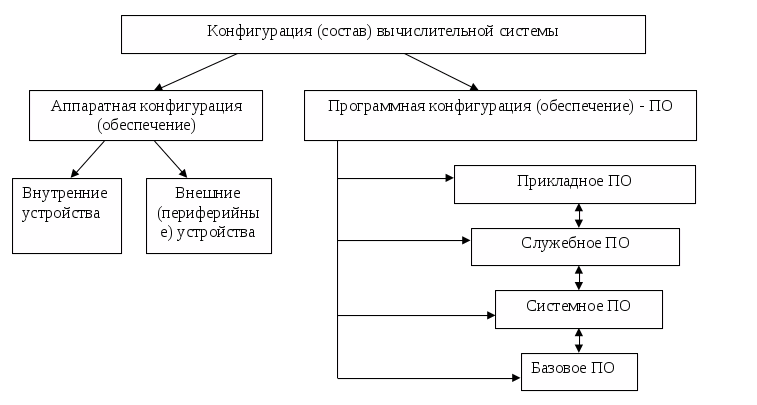

Наглядное представление ЭВМ в целом указано на рисунке 1:

Рис. 1

Функции MS OS, Mac OS и Linux

Для наглядности расширения функционала и задач операционных систем рассмотрим самые популярные из них: Windows 10, Mac OS X и Linux.

Споры о том, какая из этих операционных систем лучше, наверное, не закончится никогда, но можно выделить фаворитов для каждой сферы деятельности.

Начнем с того, что Linux принадлежит к семейству открытых и свободных систем, это значит, что можно совершенно бесплатно и законно произвести установку ОС на своем ПК или ноутбуке. В свою очередь Mac OS и Windows относятся к закрытому семейству операционных систем, для их установки требуется приобрести ключ (лицензию). Широко распространены и пиратские версии, так же можно отметить, что Win 10 возможно установить и без лицензии, но с ограниченным функционалом и маркой поверх окон о требовании активации продукта.

Теперь кратко о каждой из названных ОС:

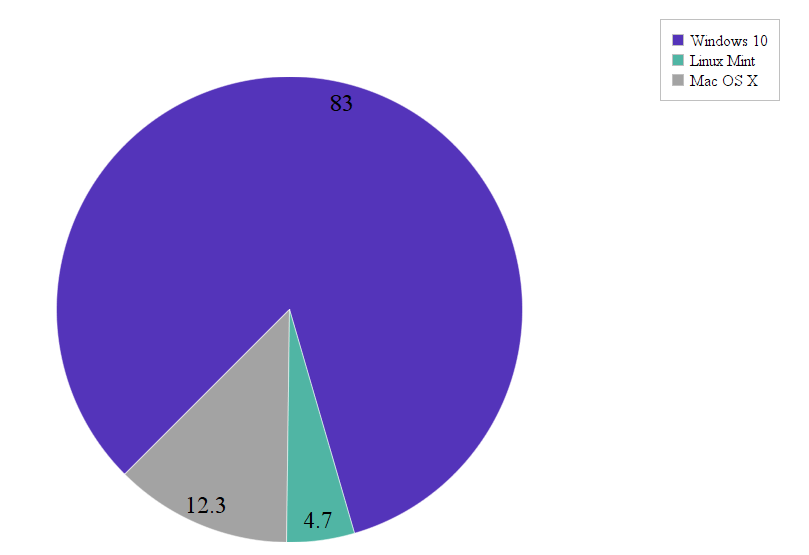

Windows 10. Самая распространенная операционная система. По данным статистики она установлена на 83% устройств: ноутбуки, компьютеры, планшеты и массово используются как дома, так и на предприятиях.

Преимущества:

- отличная прямая и обратная совместимость и распространенность;

- широкий выбор ПО;

- техническая поддержка и большая база знаний;

- интуитивный интерфейс и быстрая настройка системы.

Linux Mint из семейства операционных систем Unix. Хоть и существуют различные дистрибутивы, которые имеют ядро в зависимости от версии, и заточены под определенные цели. Они подходят и для работы с повседневными задачами, и для мощных кластерных серверных систем. Более 80% серверов в Интернете работают на базе одного из дистрибутивов Linux, FreeBSD или другой Unix-подобной системы, в то время как на персональные ПК занимают 4.7%.

Преимущества:

- оперативная доработка недочетов и неточностей благодаря открытому исходному коду

- «заточка» ОС под сферу деятельности и задачи, при должном навыке программирования возможность настроить систему под себя или под сервер.

Mac OS X. Система, которая была разработана компанией Apple. Это сопутствующее ПО для выпускаемых этой корпорацией устройств. Основана на FreeBSD, исходный код закрыт. В настоящий момент занимает 12.3% рынка и считается второй по популярности.

Преимущества:

- стабильность и производительность;

- рекомендуется для использования в работе с большим объемом графических данных.

Наглядная диаграмма, показывающая преимущество Win 10 на рынке (рис.2):

Рис.2

Системные требования

Конечно, на данный параметр сейчас обращают гораздо меньшее внимание, чем каких-нибудь 10-15 лет назад. Однако количество приложений, которым для работы необходимы серьезные ресурсы, увеличивается, и так же зависит от задач, специфики работы. Это значит, что и свободное место на ПК или другом устройстве будет не лишним. Рассмотрим последние версии:

|

ОС |

Требования |

|

Win 10 |

Процессор: 1 ГГц или выше с поддержкой PAE, NX и SSE2; ОЗУ: 1 Гб (для 32-разрядной системы) или 2 Гб (для 64-разрядной системы); Свободное место на жестком диске: 16 Гб (для 32-разрядной системы) или 20 Гб (для 64-разрядной системы); Графическая плата: Microsoft DirectX 9 с драйвером WDDM |

|

Linix Mint |

Процессор: x86; ОЗУ: 512 МБ (Cinnamon, XFCE, MATE), 2 ГБ (KDE); Свободное место на жестком диске: 9 ГБ свободного места на жёстком диске; Графическая плата: любая, для которой есть драйвер; Привод CD-ROM или порт USB. |

|

Mac OS X |

(!)Компьютер Mac с процессором Intel, PowerPC G5 или PowerPC G4 («пиратскую» версию можно поставить и на другой ПК, отвечающий требованиям ниже, но не рекомендуется); ОЗУ: 512 МБ; Свободное место на жестком диске: 9 ГБ свободного пространства на диске; Графическая плата: встроенная в Mac, с «пиратской» надо тестировать самому или смотреть рекомендации других специалистов; Привод CD-ROM или порт USB. |

Безопасность/защищенность от вирусов

Большинство пользователей хранят ПК личную информацию, документы, осуществляют денежные переводы, оплату покупок, активно используют Интернет общаются. Вся эта информация требует хорошей защиты. Хотелось бы остановиться подробнее на данном блоке, так как безопасность является одним из самых главных пунктов выбора ОС для компаний и обычных пользователей, например, система может иметь идеальный интерфейс, но серьезные дыры в защите, которые будут критичнее удобства использования.

Windows 10. Раньше считалось, что эта ОС наиболее уязвимая ввиду своей распространенности. Но Microsoft хорошо постаралась над Win 10, отчего мы получаем просто миллион плюшек к безопасности. Новейшая версия создавалась разработчиками компании для работы в информационном окружении, значительно изменившемся с точки зрения угроз для системы безопасности и конфиденциальности данных.

Авторы вредоносных программ и создатели мошеннических сетевых ресурсов в Интернете стараются каким-либо образом завлечь пользователей с целью кражи нужной им информации. В противоположность таким действиям, целевые атаки подготовленных хакеров нацелены не только на наивность и доверчивость пользователей, но и на использование слабостей сетевой и программной инфраструктуры компаний и организаций. При этом под угрозой оказываются как предприятия в ответственных и критичных к наличию защиты данных отраслях (оборонные, энергетические, финансовые, государственные организации), так и небольшие компании других секторов, в которых не задумываются о защите данных.

В Win 10 реализована поддержка всех аппаратных функций цифровой защиты и идентификации, в том числе биометрия, шифрование данных на дисках с использованием доверенного платформенного модуля TPM и многое другое. Win 10 лучше, чем все предыдущие версии, защищена по основным областям функционирования, включая защиту процесса загрузки операционной системы на устройстве, защиту данных на пользовательском устройстве, защиту процесса идентификации пользователей, защиту от внешних угроз и защиту конфиденциальности пользователей.

Защита процесса загрузки операционной системы

Первым уровнем защиты устройства с Win 10 выступает аппаратное обеспечение, на котором запущена операционная система. Одним из самых опасных и сложно идентифицируемых типов вредоносных программ являются наборы скрытого проникновения и сокрытия следов взлома, так называемые руткиты и буткиты, которые могут загружаться до загрузки операционной системы и работать в режиме ее ядра, получая максимальный уровень доступа к ресурсам компьютера. Технологии безопасной загрузки Secure Boot и надежной загрузки Trusted Boot защищают Windows 10 с самого начала загрузки ОС, контролируя процесс запуска устройства и разрешая старт только доверенных компонентов.

Защита данных в локальном хранилище пользовательского устройства

Шифрование диска BitLocker — это функция защиты данных, которая интегрируется с операционной системой и борется с угрозами хищения или незащищенности данных в случае потери, кражи или неправильного списания компьютеров. BitLocker может шифровать жесткие диски полностью, включая системные диски и диски с данными.

Защита процесса идентификации пользователей

Привычная пара «имя пользователя и пароль» — популярный способ проверки подлинности при регистрации в системе или на информационном ресурсе. Win 10 включает в себя новую платформу авторизации, позволяющую внедрить более безопасную альтернативу привычным многократно повторяющимся паролям в виде двухфакторной аутентификации. Технология Windows Hello дает возможность проверять биометрические данные пользователя в качестве одного из факторов аутентификации наряду с привычным идентификатором PIN. На устройствах, оснащенных необходимым оборудованием (специальной цифровой фотокамерой или сканером отпечатков пальцев), можно выполнять регистрацию путем распознавания лица пользователя или отпечатка его пальца.

Злоумышленники нередко используют атаку, основанную на методе подбора, что позволяет получить доступ к устройству простым угадыванием пароля пользователя или его ПИН-кода. Иногда злоумышленник даже выполняет подбор биометрических данных до тех пор, пока ему не удастся взломать устройство. Windows 10 поддерживает мощную защиту от атак методом подбора: если операционная система обнаруживает, что некто пытается воздействовать на механизмы регистрации в системе Windows, то системный диск остается защищенным средствами BitLocker, а Windows может автоматически перезагрузить устройство и BitLocker будет находиться в режиме восстановления до тех пор, пока кто-нибудь не введет ключ-пароль восстановления.

Защита от внешних угроз

Для противостояния постоянно расширяющемуся набору внешних угроз, Win имеет как хорошо зарекомендовавшие себя и знакомые по предыдущим версиям улучшенные инструменты (Защитник Windows), так и новые продвинутые технологии, такие как облачная служба для выявления вредоносных кодов на основе мониторинга поведения программ Windows Defender Advanced Threat Protection, служба защиты на основе виртуализации Credential Guard, следящая за тем, чтобы только привилегированные системные компоненты могли получать доступ к системным данным, а также служба Device Guard, контролирующая оборудование и программы устройства, чтобы на нем запускались только доверенные приложения, определенные в политиках целостности кода.

Защита конфиденциальности пользователей

В современном информационном мире пользователи осуществляют подсоединения к многочисленным цифровым ресурсам. Потоки информации движутся в обоих направлениях, приложения Windows способны принимать и отправлять файлы. Почтовые сообщения и другие связанные с пользователем данные, в том числе диагностического характера, пересылаются в обе стороны, а также отправляются различным веб-службам. Корпоративные и индивидуальные пользователи могут управлять такими информационными потоками, используя для этого как специальную вкладку «Конфиденциальность» в приложении «Безопасность», так и групповую политику, которую составляют и применяют для пользовательских систем сисадмины.

Linux Mint. Если посмотреть на Linux, то все недостатки безопасности устраняются считанные часы. Все продукты семейства Unix имеют очень мало изъянов. Есть возможность шифрования данных, но, чтобы это выполнять, потребуются определенные навыки. Что касается всплывающих блокираторов – про них можно забыть. Во многом безопасность данных на этой ОС зависит от сисадмина на предприятии или от домашнего пользователя.

Защита на уровне BIOS

При установке Linux-системы необходимо внимательно ознакомиться с документацией на BIOS. BIOS представляет собой ближайший к аппаратным средствам слой ПО, и многие загрузчики Linux используют функции BIOS для защиты от перезагрузки системы злоумышленниками, а также манипулирования Linux-системой. Некоторые загрузчики Linux позволяют установить пароль, запрашиваемый при загрузке системы.

Периодически появляется необходимость отлучаться от компьютера. В таких ситуациях полезно заблокировать консоль, чтобы исключить возможность ознакомления с вашим именем и результатами работы. Для решения этой задачи в Linux используются программы xlock и vlock. С помощью xlock блокируется доступ для X дисплея (для восстановления доступа необходимо ввести регистрационный пароль). Vlock позволяет заблокировать работу отдельных (или всех) виртуальных консолей Linux-машины. Однако следует знать, что они не защищают от перезагрузки или других способов прерывания работы системы.

Большинство методов, с помощью которых злоумышленник может получить доступ к ресурсам, требуют перезагрузки или выключения питания машины. В связи с этим нужно очень серьезно относиться к любым признакам взлома, фиксировать и анализировать все странности и несоответствия в системном журнале. При этом нужно исходить из того, что любой взломщик всегда пытается скрыть следы своего присутствия. Для просмотра системного журнала обычно достаточно проверить содержимое файлов syslog, messages, faillog и maillog в каталоге /var/log. Полезно также установить скрипт ротации журнальных файлов или демона, который сохраняет журналы на заданную глубину.

Локальная безопасность

Локальная безопасность обычно связана с двумя моментами: защита от локальных пользователей и защита от администратора системы. Не секрет, что получение доступа к счетам локальных пользователей - это первая задача, которую ставит перед собой злоумышленник, пытаясь проникнуть в систему. Если надежные средства локальной защиты отсутствуют, то, используя ошибки в ОС и/или неверно сконфигурированные службы, злоумышленник может легко изменить полномочия в сторону увеличения, что чревато тяжелыми последствиями. Общие правила, которые необходимо соблюдать для повышения локальной защиты состоят в следующем: предоставление минимально необходимого уровня привилегий; контроль за регистрацией всех пользователей; своевременное изъятие счетов пользователей. Нужно постоянно помнить о том, что неконтролируемые счета - идеальный плацдарм для проникновения в систему.

Защита Linux с помощью паролей

Анализ рисков на уровне ОС показывает, что наибольшую опасность представляют действия злоумышленников, связанные с кражей или подбором паролей. Защита паролей поэтому должна занимать ведущее место в системе защиты любой ОС. Защита паролей - область, в которой Linux существенно отличается от многих коммерческих версий Unix и других ОС, причем в лучшую сторону.

В большинстве современных реализаций Linux программа passwd не позволяет пользователю вводить легко разгадываемые пароли путем предупреждения о потенциальной опасности пароля (ввод пароля при этом, к сожалению, не блокируется). Для проверки устойчивости ансамбля конкретного пароля к подбору существует немало программ. Причем используются они с успехом как системными администраторами, так и взломщиками. Наиболее распространенные представители этого класса программ - Crack и John Ripper. Стоит отметить, что эти программы требуют дополнительного процессорного времени, но эта потеря вполне оправдана - замена слабых паролей значительно снижает вероятность проникновения в систему.

Защита данных

Для контроля целостности данных, которая может быть нарушена в результате как локальных, так и сетевых атак, в Linux используется пакет Tripwire. При запуске он вычисляет контрольные суммы всех основных двоичных и конфигурационных файлов, после чего сравнивает их с эталонными значениями, хранящимися в специальной базе данных. В результате администратор имеет возможность контролировать любые изменения в системе. Целесообразно разместить Tripwire на закрытом от записи гибком магнитном диске и ежедневно запускать.

Безусловно, что для повышения конфиденциальности полезно хранить данные на дисках в зашифрованном виде. Для обеспечения сквозного шифрования всей файловой системы в Linux используются криптографические файловые системы CFS (Cryptographic File System) и TCFS (Transparent Cryptographic File System).

Защита дисплеев

Защита графического дисплея - важный момент в обеспечении безопасности системы. Она направлена на исключение возможности перехвата пароля, ознакомления с информацией, выводимой на экран, и т. п. Для организации этой защиты в Linux предусмотрены следующие средства:

- программа xhost (позволяет указать, каким узлам разрешен доступ к вашему дисплею);

- регистрация с использованием xdm (x display manager) - для каждого пользователя генерируется 128-битный ключ (cookie);

- организация обмена с помощью защищенной оболочки ssh (secure shell) - в сети исключается поток незашифрованных данных.

Дополнительно к этому для организации контроля доступа к видеоподсистеме компьютера в рамках Linux разработан проект GGI (Generic Graphics Interface). Идея GGI состоит в переносе части кода, обслуживающего видеоадаптеры, в ядро Linux. С помощью GGI практически исключается возможность запуска на вашей консоли фальшивых программ регистрации.

Сетевая защита

По мере развития сетевых технологий вопросы безопасности при работе в сети становятся все более актуальными. Практика показывает, что зачастую именно сетевые атаки проходят наиболее успешно. Поэтому в современных ОС сетевой защите уделяется очень серьезное внимание. В Linux для обеспечения сетевой безопасности тоже применяется несколько эффективных средств:

- защищенная оболочка ssh для предотвращения атак, в которых для получения паролей используются анализаторы протоколов;

- программы tcp_wrapper для ограничения доступа к различным службам вашего компьютера;

- сетевые сканеры для выявления уязвимых мест компьютера;

- демон tcpd для обнаружения попыток сканирования портов со стороны злоумышленников (в дополнение к этому средству полезно регулярно просматривать файлы системного журнала);

- система шифрования PGP (Pretty Good Privacy);

- программа stelnet (защищенная версия хорошо известной программы telnet);

- программа qmail (защищенная доставка электронной почты);

- программа ipfwadm для настройки межсетевых экранов (firewall);

- режим проверки паролей входных соединений для систем, разрешающих подключение по внешним коммутируемым линиям связи или локальной сети.

Отрадно отметить, что многие из перечисленных средств включены в состав последних дистрибутивов Linux.

Mac OS X. Наиболее безопасная ОС, за ее взлом даже назначают неплохую награду на некоторых хакерских сайтах. Помогает поддерживать систему в стабильности за счет шифрования данных и распределения их на личные и системные. К тому же новая Mac OS переписана с нуля и не совместима с предыдущими версиями. Это значит, что искать пути взлома стало еще труднее.

Антивирус Gatekeeper

Это старая (представлена ещё в Mac OS X Mountain Lion 10.8) функция защиты Mac от вредоносного ПО и «неподобающих приложений, загруженных из интернета».

Функция по своим целям и поведению напоминает контроль учетных записей Windows (UAC). В двух словах, она проверяет наличие ID разработчика у приложения, скачанного откуда-либо еще, кроме Mac App Store. Если ID нет, программа не запустится, если не поменять установки вручную. Другие опции включают «Anywhere» (наименее безопасную) и «Mac App Store» (и ничего кроме; это установка высокого уровня безопасности).

Шифрование диска FileVault 2

Еще один инструмент безопасности. Он шифрует весь диск на Mac, защищая данные шифрованием XTS-AES 128. Apple утверждает, что первичное шифрование осуществляется быстро и ненавязчиво. Оно также может закодировать любой съемный диск, помогая пользователю обеспечить резервное копирование Time Machine или на других внешних накопителях.

FileVault 2 также позволяет стереть все данные на диске, делается это в два этапа. Во-первых, программа убивает ключи шифрования от Mac, что сделает данные «полностью недоступными», как полагают в Apple. Затем происходит тщательное стирание всех данных с диска. Так что у тех, кто задумает восстановить что-либо с этого диска, будет много «веселья».

Сброс устройства RemoteWipe

Эта функция позволяет удалить все личные данные и восстановить заводские настройки Mac, если компьютер «сменил владельца» без согласия последнего. Есть опция и помягче, с удаленной установкой пароля доступа.

iCloud.com и приложение Find My iPhone на устройствах iOS позволяют определить местонахождение пропавшего Mac на карте. А если он отключен, то вы получите сообщение, как только компьютер установит беспроводное соединение. Существует также вариант отображения сообщения на экране с информацией о том, как вернуть пропавший компьютер владельцу.

Хранение паролей

Браузер Safari оснащен генератором паролей, который создает надежные комбинации для интернет-аккаунтов.

Еще есть iCloud Keychain, который хранит логины и пароли (вместе с данными кредитной карты) с использованием 256-битного шифрования AES. iCloud также позволяет синхронизировать все имена пользователей и пароли между выпущенными Apple устройствами.

У автозаполнения всего один недостаток: если некто недружественный получает шанс воспользоваться Mac в отсутствие владельца, то возможны осложнения. Так что настоятельно рекомендуется отключить автоматическое заполнение в настройках безопасности и конфиденциальности.

Управление конфиденциальностью

Данные опции позволяют (или запрещают) определенным приложениям запрашивать данные о вашем местоположении, при этом даются объяснения того, как Location Services могут навредить личной жизни.

Существуют также некие вкладки «Доступности», которые позволяют разрешать определенным приложениям «управлять компьютером» (очевидная аналогия с Windows, где некоторые приложения, особенно вторичные, запрашивают установку «Выполнить от имени администратора» перед запуском). Пользователю решать самому, какие приложения получат привилегии. Притом, что это не затрагивает конфиденциальность как таковую, в качестве дополнительной функции безопасности ее, безусловно, стоит упомянуть.

Антифишинг

Такой инструмент (фактически введен уже некоторое время назад) сегодня просто необходим. Проблема постепенно усугубляется, так как фишинг требует специальных контрмер, и хорошо, что Apple их предлагает.

Брандмауэр

Это основной инструмент, который позволяет принять или отклонить входящие соединения на Mac с помощью приложения.

Однако этот брандмауэр не обеспечивает исходящей защиты, поэтому было бы разумно установить нечто серьезнее.

Win 10. Заключения экспертов неутешительны – последней версии Win 10 не достает стабильности по сравнению с популярными до сих пор Win XP и Win 7. Экраны смерти, плохая интеграция и совместимость со сторонним ПО, проблемы администрирования и т.д. Анализируя форумы, мнения экспертов и заверения Microsoft можно сделать вывод, что ОС годится для использования неприхотливых пользователей домашних ПК, но часто является головной болью для сисадминов компаний.

Linux Mint. Пожалуй, самая стабильная система из всех троих. Так почему Linux стабильна? Прежде всего из-за доставшегося в наследство от UNIX фундаментального принципа: пользователь и администратор здесь — разные лица. В смысле, они, конечно, могут быть одним человеком (домашний ПК), но даже в таком случае разделение прав по-прежнему строгое. Чтобы навредить системе, необходимо действовать в ней с правами администратора, а для этого необходимо потрудиться как минимум ввести пароль.

В системах Microsoft схема формально такая же, однако с начала 80-х и до начала нулевых администратор и пользователь в её ОС были либо одним лицом, либо значительно пересекались: простой юзер имел доступ к ресурсам, которые в Линуксе доступны только админу. А это сформировало дурную привычку: пользователи Windows до сих пор искренне недоумевают, когда система что-то им запрещает. Они привыкли решать пользовательские проблемы с привлечением полномочий администратора: перезагрузить, переустановить...

Далее, в Linux, опять же как наследство UNIX, действует строгое разделение между ядром системы и приложениями пользователя. Грубо говоря, ядро — это коллекция драйверов. С приложениями ядро общается по стандартным протоколам. И сами приложения общаются между собой по тем же протоколам. Так что если вдруг одна программа надумает «упасть», то нагадит только себе, но не соседям и уж тем более не ядру. А значит, система продолжит работать.

Принцип этот универсален, из него практически нет исключений. Например, даже графический рабочий стол — X Window и навешанный на него GNOME, KDE, XFCE или любой другой оконный менеджер — является всего лишь набором приложений, которые можно перезапустить, не навредив ядру. А вот в MS Windows такой фокус не пройдёт, там рабочий стол включён в число системных процессов и манипуляции с ним могут требовать перезагрузки.

Так же специалисты говорят, что в Linux нет порочной практики сохранения явно неудачных решений из прошлого. В той же Windows это делается ради совместимости со старыми программными продуктами.

Mac OS X. Сбои случаются примерно с той же периодичностью, что и у Windows. Это чаще всего происходит из-за использования несовместимых со стандартом Apple ПО. Однако если использовать исключительно лицензионное и совместимое ПО проблем со стабильностью системы не возникнет. Обновление версии ПО происходит в фоновом режиме и чаще всего не требует перезагрузки.

Удобство в использовании

Все разработчики стремятся сделать свои продукты максимально простыми и доступными в применении, но не у всех это получается. Рассмотрим так же на примере трех самых популярных ОС, насколько они могут быть удобны для пользователя.

Win 10. Работа не такая интуитивная, как для пользователей ранних версий (до Win 7). Мы имеем плиточное представление меню «Пуск», при этом большая часть «плит» никогда не будет использоваться. Едва ли не первое, куда пойдет пользователь, это «Панель управления», чтобы отключить ненужные функции, настроить цвета, расположение панелей, параметры шрифта и т.д. Вызвать данное меню довольно сложно с первого раза, пуск не намекает на наличие параметров – нужно пользоваться поиском, который так же ищет не только внутренние ресурсы, а подсказки автозаполнения чаще всего ведут в поиск в Интернете. Сами «Параметры» вызывают кучу вопросов: после выбора категории выдается минимальный список настроек, а в некоторых случаях только информация о текущей конфигурации. В 70% случаях требуется заходить во вкладки расширенных параметров и уже там интерфейс более дружелюбный и содержит в себе все, что требуется для настройки системы. К файловой системе и администрированию вопросов нет, как и к проводнику, единственное, что смущает – это огромные «выезжающие» окна и подсказки, которые больше заточены под сенсорные экраны и совершенно не смотрятся для пользователей обычных ПК с мониторами без сенсора.

На рисунке 3 показан скриншот рабочего стола Win 10:

Рис. 3

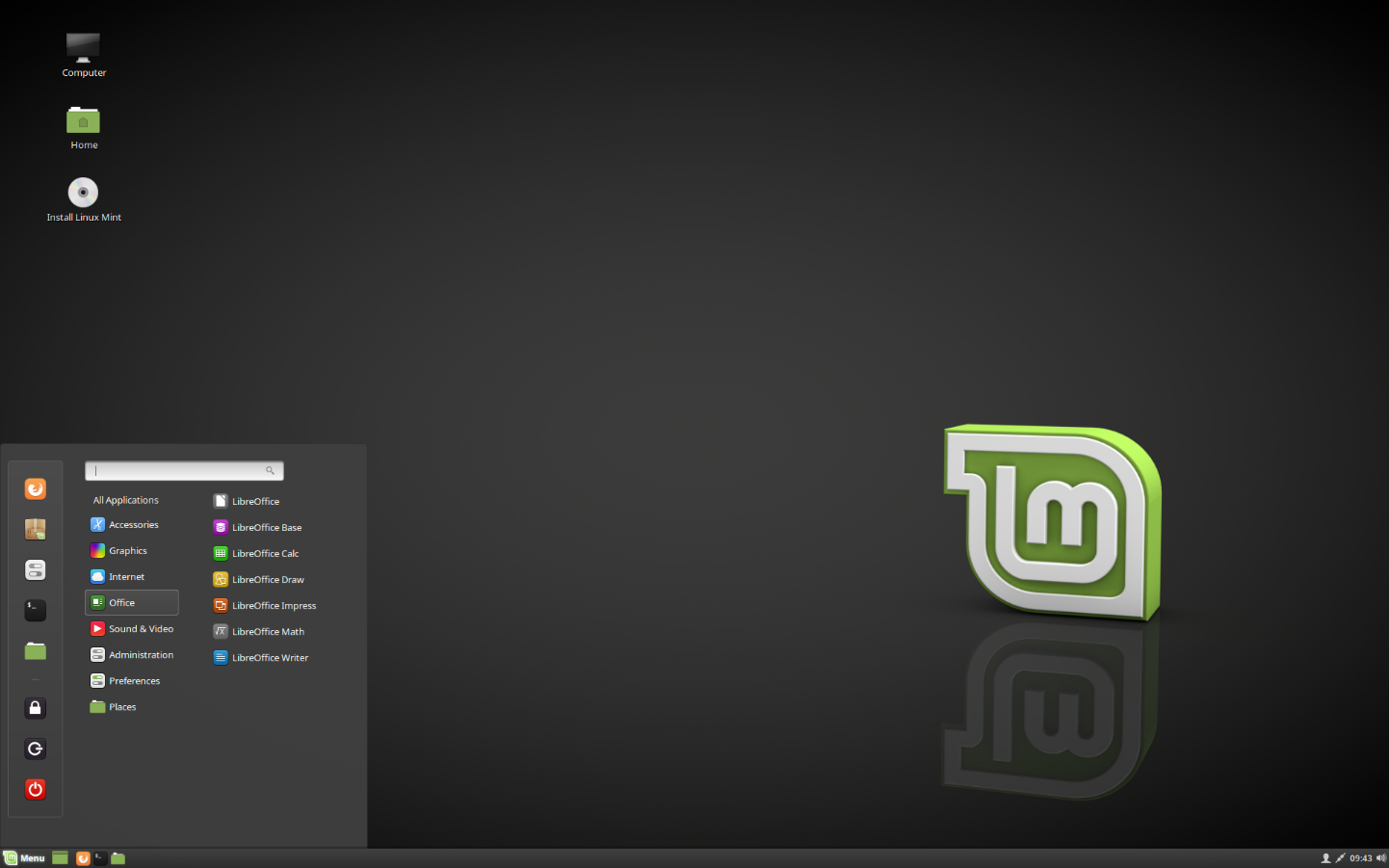

Linux Mint. Каждый дистрибутив разрабатывается группой единомышленников из разных стран, а не отдельными людьми или фирмами. Любой может подобрать дистрибутив, исходя из рекомендаций других пользователей, с учетом своих знаний и вкусов. Мнение неоднозначное – для бывших пользователей ОС от Windows к интерфейсу будет тяжело привыкнуть, однако новые пользователи, которые ранее не работали ни в какой ОС, отмечают простоту и легкость использования.

На рисунке 4 показан скриншот рабочего стола:

Рис. 4

Mac OS. Тоже удобная и простая система, в ней учитываются все мелочи. Работа с ней будет понятна даже непосвященному. Из минусов стоит отметить фишку отображения текста: на первый взгляд он кажется не таким четким и можно заподозрить проблему с работой монитора, но Apple решила отображать текст таким, каким бы он был на бумаге. Еще отличная функция нескольких рабочих столов, которые можно настроить на свой вкус – один для работы, другой для творчества, третий для развлечений и отдыха. Она кардинально отличается от семейства Windows расположением кнопок в проводнике, файловой системой и панелью задач.

На рисунке 5 показан скриншот рабочего стола:

Рис. 5

Файловая система

Файловая система – это порядок, определяющий способ организации, хранения и именования данных на носителях информации в компьютерах, а также в другом электронном оборудовании (смартфон, flash-накопители и т.п.). Она связывает носитель информации с одной стороны API для доступа к файлам – с другой. Прикладные программы знают только имя, его размер и атрибуты, данные о которых ей предоставляет драйвер файловой системы. Именно файловая система устанавливает, где и как будет записан файл на физическом носителе (например, жестком диске).

Со стороны ОС, весь диск представляет собой набор кластеров. Драйверы файловой системы организуют кластеры в файлы и каталоги. Эти же драйверы отслеживают, какие из кластеров в настоящее время используются, какие свободны, какие помечены как неисправные.

Однако файловая система не обязательно напрямую связана с физ. Носителем. Существуют так же виртуальные файловые системы, а также сетевые файловые системы, которые являются лишь способом доступа к файлам, находящимся на удаленном компьютере.

Классификаций файловых систем (далее - ФС) достаточно много, и в основном они зависят от железа носителя, но мы рассмотрим те, которые используются для жестких дисков под разными ОС.

Win 10. ReFS – новая ФС, которая используется в Windows 10. Ее можно перевести на русский как «Устойчивая».

Данная ФС была разработана для того, чтобы устранить некоторые недостатки NTFS, повысить устойчивость, минимизировать возможные потери данных, а также работыть с большим количеством данных. Она разрабатывалась не для повышения производительности файловой системы по сравнению с NTF - Microsoft сделала систему ReFS намного эффективнее в строго определённых случаях.

Например, при использовании с Дисковым пространством, ReFS поддерживает «оптимизацию в режиме реального времени». Допустим у вас есть пул накопителей с двумя дисками, один обеспечивает максимальную производительность, другой используется для объема. ReFS всегда будет записывать данные на более быстрый диск, обеспечивая максимальную производительность. В фоновом режиме файловая система автоматически переместит большие куски данных на более медленные диски для продолжительного хранения.

Одна из главных ее особенностей – защита от потери данных: по умолчанию, на дисках хранятся контрольные суммы для метаданных или файлов. При операциях чтения-записи данные файлов сверяются с хранимыми для них контрольными суммами, таким образом, в случае повреждения данных есть возможность сразу обратить на это внимание.

В случае с дисковыми пространствами её особенности могут быть наиболее полезными при обычном использовании: например, если вы создаете зеркальные дисковые пространства с файловой системой REFS, то при повреждении данных на одном из дисков, поврежденные данные сразу будут перезаписаны неповрежденной копией с другого диска.

ReFS более современна и поддерживает гораздо большие объемы и более длинные имена файлов чем NTFS. В долгосрочной перспективе это важные улучшения. В файловой системе NTFS имя файла ограничено 255 символами, в ReFS имя файла может содержать до 32768 символов.

Также новая файловая система содержит другие механизмы проверки, поддержки и исправления целостности данных на дисках, причем они работают в автоматическом режиме. Для обычного пользователя это означает меньшую вероятность повреждения данных в случаях, например, внезапного отключения питания при операциях чтения-записи.

Linux Mint. Как и все Linux-овые системы, LM не определена жестким выбором файловой системы – все на усмотрение сборщика или пользователя. Рассмотрим самую любимую пользователями Linux – Ext4.

Ext4 - это результат эволюции Ext3. Во многих аспектах Ext4 представляет собой больший шаг вперёд по сравнению с Ext3, чем Ext3 была по отношению к Ext2. Наиболее значительным усовершенствованием Ext3 по сравнению с Ext2 было журналирование, в то время как Ext4 предполагает изменения в важных структурах данных, таких как, например, предназначенных для хранения данных файлов. Это позволило создать файловую систему с более продвинутым дизайном, более производительную и стабильную и с обширным набором функций.

На сегодняшний день максимальный размер файловой системы Ext4 равен одному экзабайту, и файлы могут быть размером до 16 терабайт, а также позволяет создавать неограниченное количество подкаталогов.

В современных файловых системах применяется иной подход, основанный на так называемых экстентах. Экстент — это в общем-то набор последовательных физических блоков. Благодаря их применению улучшается производительность, а также уменьшается фрагментированность, поскольку экстенты способствуют непрерывному размещению данных.

Ext4 использует механизм многоблочного распределения (multiblock allocator, mballoc) который позволяет распределить любое количество блоков с помощью единственного вызова и избежать огромных накладных расходов. Благодаря этому производительность существенно вырастает, что особенно заметно при отложенном распределении с использованием экстентов. Эта возможность никак не влияет на формат данных.

Отложенное распределение. Суть этого метода состоит в отсрочке выделения блоков насколько это возможно. При использовании блоки сразу не выделяются при обращении к write(). Вместо этого распределение откладывается до момента, когда файл будет записан из кэша на диск. Благодаря этому механизм получает возможность оптимизировать процесс распределения. Наибольший выигрыш получается при использовании двух ранее упомянутых возможностей — экстентов и многоблочного распределения, поскольку часто встречается ситуация, когда окончательный файл пишется на диск в виде экстентов, распределённых с помощью mballoc. Это даёт существенный прирост производительности, и иногда сильно снижает фрагментированность данных.

Ext4 подсчитывает контрольные суммы журнальных данных, что позволяет определить факт их повреждения. У этого есть и ещё одно преимущество: благодаря контрольным суммам можно превратить систему двухфазной фиксации журнала Ext3 в однофазную, что ускоряет файловые операции в отдельных случаях до 20%, таким образом, улучшаются одновременно и надёжность, и производительность.

MacOS. Объемы HFS Plus разделены на секторы (так называемые логические блоки в HFS), которые, как правило размером 512 байт. Эти секторы затем группируются в блоки распределения, которые могут содержать один или несколько секторов; количество блоков распределения зависит от общего размера тома. HFS Plus использует большее значение для решения блоков распределения, чем HFS, 32 бита, а не 16 бит; это означает, что он может получить доступ к 4294967296 (= 232) блоки распределения, а не блоки распределения 65536 (= 216), доступных для HFS.

Раньше объемы HFS Plus были встроены внутри стандартной файловой системы HFS. Это было прекращено переходом Tiger на Intel Macs, где файловая система HFS Plus не был встроен внутри обертки. Оболочка была разработана для двух целей; это позволило компьютеры Macintosh без поддержки HFS Plus в их ROM для загрузки томов HFS Plus и он также был разработан, чтобы помочь переходу пользователей к HFS Plus, включив минимальный объем HFS с файлом только для чтения под названием Where_have_all_my_files_gone ?, объясняя пользователям с версиями Mac OS 8.0 и более ранних версий без HFS Plus, что объем необходима система с поддержкой HFS Plus.

Оригинальный объем HFS содержит подпись и смещение к встраиваемой объема HFS Plus в его заголовке тома. Все блоки распределения в объеме HFS, которые содержат встроенный объем сопоставляются из файла распределения HFS как плохих блоков. К наиболее важным из файловых систем, используемых для систем Unix, HFS Plus не поддерживает разреженные файлы.

Для управления размещением данных на диске HFS+ хранит на нем также и служебную информацию — метаданные. Среди них наиболее важны для работы файловой системы и наиболее интересны нам в деле поиска пропавших данных:

- Секторы 0 и 1 объема являются загрузочные блоки HFS. Они идентичны загрузочных блоков в томе HFS. Они являются частью обертки HFS.

- Volume header (заголовок тома). Содержит общую информацию о томе. Например, размер блока данных и информацию о расположении других блоков метаданных на диске.

Сектор 2 содержит эквивалент заголовок тома на мастер-директорию блока в томе HFS. Заголовок тома хранит широкий спектр данных о самом объеме, например, размер блоков распределения, метку времени, которая указывает, когда был создан объем или местонахождения других структур, таких как объем файла каталога или степень переполнением файла. Заголовок тома всегда находится в том же самом месте.

- Allocation file (файл размещения или карта тома). Bitmap, в котором отмечен статус каждого блока на диске. (1 — занят, 0 — свободен).

Размещения файлов, которая отслеживает, какие блоки распределения свободны и которые находятся в использовании. Он аналогичен объему Bitmap в HFS, в котором каждый блок распределения представлен одним битом. Ноль означает, что блок свободен и один означает, что блок находится в использовании. Основное различие с объемом Bitmap HFS, является то, что распределение файлов хранится в виде обычного файла, она не занимает специальное зарезервированное пространство около начала тома. Размещения файлов можно также изменить размер и не должны храниться последовательно в пределах объема.

- Catalog file (каталог). В нем хранится большая часть данных о размещении файлов и папок на диске.

Каталог файлов представляет собой B-дерево, которое содержит записи для всех файлов и каталогов, хранящихся в томе. Каталог файлов HFS Plus очень похож на файл каталога HFS, основные различия являются записи больше, чтобы позволить больше полей и, чтобы позволить эти поля, чтобы быть больше (например, чтобы позволить более длинные имена Unicode файлов 255-символов в HFS Plus, ). Запись в файл каталога HFS составляет 512 байт, запись в файл каталога HFS Plus равен 4 КБ в Mac OS и 8 КБ в OS X. Поля в HFS имеют фиксированный размер, в HFS Plus размер может варьироваться в зависимости от фактического размера данных, которые они хранят.

— Экстенты Переполнение Файл является еще одним B-дерево, которое записывает блоки распределения, которые выделяются для каждого файла в виде экстентов. Каждый файл записи в файл каталога может записывать восемь экстентов для каждой развилки файла; как только те, которые используются дополнительные экстенты записываются в файл Экстенты переполнением. Сбойные блоки также записываются как экстентов в файле Экстенты переполнением. По умолчанию размер записи в степени в Mac OS 1 KB и 4 КБ в OS X.

- Attributes file (файл атрибутов). Используются для контроля доступа и т.п

Атрибуты файла представляет собой новый B-дерево в HFS Plus, которая не имеет соответствующую структуру в HFS. Атрибуты файла могут хранить три различных типа 4 КБ записей: Инлайн данных атрибутов записей, вилка данных атрибутов записей и атрибутов Extension записей. Инлайн данных атрибутов записи хранят небольшие атрибуты, которые могут соответствовать внутри самой записи. Вилка данных атрибутов записей содержат ссылки на максимум восьми экстентов, который может содержать большие атрибуты. Атрибуты расширения используются для расширения вилке данных атрибутов записи, когда его восемь записей экстентов уже используются. -Файл запуска предназначен для не-Mac OS систем, которые не имеют HFS или HFS Plus поддержку. Это похоже на загрузочные блоки из тома HFS. — Второй в последнем секторе содержит альтернативный эквивалент заголовок тома на альтернативный мастер-директорию Блока HFS. — Последний сектор в объеме зарезервировано для использования Apple. Он используется в процессе производства компьютеров.

Заключение

Самые распространенные операционные системы имеют исключительную надежность, безопасность и схожий графический интерфейс. В свою очередь каждая из систем имеет свои привилегии в той или иной сфере. На основании анализа нескольких ОС можно сделать следующие выводы:

По использованию:

-Семейство Windows. Домашнее и корпоративное использование ввиду распространенности системы. Интерфейс дружелюбный и интуитивный, новый сотрудник фирмы не будет теряться в использовании стандартных функций, а системные администраторы под семейством Win встречаются куда чаще, чем по другим ОС.

-Семейство Unix. Подойдет для продвинутых пользователей, серверов (ввиду отказоустойчивости), небольших фирм как способ экономии на лицензиях.

-Семейство MOS. Сомнительная переплата за функционал, который в большинстве случаев не будет использоваться на домашнем ПК. Рекомендуется для дизайнеров, фотографов и подобных сфер деятельности, где требуется работа с графикой, где важна цветопередача и вид печати на бумаге.

Список используемой литературы

-

- Информационные технологии и вычислительные системы / Под ред. С.В. Емельянова. - М.: Ленанд, 2010. - 104 c.

- Корпоративные информационные системы. Учебник для вузов. / П.П. Олейник, С.П. Олейник. - СПб.: Питер, 2012. - 176 c.

- Поддержка продуктов Microsoft URL: https://support.microsoft.com/ru-ru (дата обращения: 9.03.2020)

- Продукты Apple URL: https://www.apple.com/ru/business/products-platform/ (дата обращения: 9.03.2020)

- Форум поддержки Linux Mint URL: https://forums.linuxmint.com/ (дата обращения: 12.03.2020)

- Сравнение операционных систем семейства Linux/UNIX и Windows URL: https://habr.com/ru/post/62811/ (дата обращения: 8.03.2020)

- Операционные системы: зачем они инженеру URL: https://habr.com/ru/post/310122/ (дата обращения: 8.03.2020)

- Мелехин, В.Ф. Вычислительные машины, системы и сети / В.Ф. Мелехин. - М.: Academia, 2017. - 304 c.

- Операционная система UNIX (LINUX) и распараллеливание; Издательство Санкт-Петербургского университета - Москва, 2005. - 112 c.

- Информатика. Операционные системы. Назначение. Классификация. ОС Windows: учебное пособие [Текст] /Шацукова Л.З,- Москва: Издательство СГПИ,2010. - 130с.

- Современные операционные системы / Таненбаум Эндрю, Бос Херберт –Питер, 2019

- Введение в операционные системы: в 2 т. / пер. с англ. Л.А. Теплицкого, А.Б. Ходулева, В.С. Штаркмана; под ред. В.С. Штарк- мана / Г. Дейтел. М.: Мир, 1987.

- Социально-экономические права и свободы граждан

- Обязательное социальное страхование в государственной системе социального обеспечения

- Выбор стиля руководства в организации

- Соотношение государства и гражданского общества (Понятие и признаки правового государства)

- Анализ процесса принятия решения о выборе места размещения потенциальными потребителями (Теоретические основы процесса принятия решений на потребительском рынке)

- Особенности корпоративного управления в России (Понятие и становление корпоративного управления в России)

- Коммерческая деятельность розничного торгового предприятия и ее совершенствование (на примере конкретной организации) Теоретические основы организации коммерческой деятельности розничного торгового предприятия)

- Функции менеджмента

- Технологии и методы продаж в гостиничном бизнесе

- Повышения производительности труда в компании: совершенствование мотивации работников.(СУЩНОСТЬ, СОДЕРЖАНИЕ И СТРУКТУРА ПРОЦЕССА МОТИВАЦИИ)

- Коммерческие риски и способы их уменьшения (на примере конкретной организации) (ООО « Оргаропром»)

- Программные средства создания клиентских программ (на примере платформы «1С:Предприятие 8»)