Коммерческая информация и её защита (Теоретико-правовые основы защиты коммерческой информации)

Содержание:

Введение

Актуальность темы курсовой работы заключается в том, что в условиях свободного предпринимательства экономическая деятельность хозяйствующих субъектов должна осуществляться с соблюдением принципов коммерческой тайны.

По мнению западных теоретиков-экономистов, успешное развитие предпринимательство существенно зависит от той политико-экономической среды (рыночно-конкурентной), в которой оно осуществляет свою деятельность. Представляется, что подобный взгляд в сфере коммерческой деятельности следует признать в качестве основополагающего фактора.

Однако не менее важным фактором, постоянно сопутствующим определенной экономической среде, является криминогенная и иная, затрудняющая или сводящая на нет действия предпринимателя, обстановка. Наличие условий, при которых создается реальная угроза причинения вреда (ущерба) субъектом хозяйствования, ставит в ряд первоочередных и долговременных задач, требующих оперативного решения, проблему обеспечения экономической безопасности.

В рыночно-конкурентных условиях возникает масса проблем, связанных с обеспечением безопасности не только физических и юридических лиц, их имущественной собственности, но и предпринимательской (коммерческой) информации, как вида интеллектуальной собственности. Для защиты предпринимательских информационных потоков от различного рода посягательств используются как правовые, так и специальные меры, а в необходимых случаях комплексное их применение.

Совокупность сведений, циркулирующих в предпринимательской деятельности, в целях их уяснения, можно условно сгруппировать по направлениям:

1. Предпринимательская (коммерческая) информационная система (сведения о состоянии экономической системы, факторах, положительно или отрицательно влияющих на ту сферу хозяйствования и коммерции, в которой действует предприниматель);

2. Правовая информационная система (сведения о действующем законодательстве, регулирующем и охраняющем деятельность предпринимательских (коммерческих) структур);

3. Специально-оперативная информационная система (сведения о способах, силах и средствах обеспечения безопасности предпринимательской информации от доступа третьих лиц).

Объектом исследования являются коммерческая информация и ее защита.

Предметом курсовой работы является система защиты конфиденциальной информации в ПАО «Магнит».

Целью курсовой работы является изучение организации информации, составляющей коммерческую тайну.

В ходе написания курсовой работы были поставлены следующие задачи:

1. Изучить понятие коммерческой информации

2. Рассмотреть правовое обеспечение конфиденциальности информации и коммерческой тайны

3. Выявить способы обеспечения защиты коммерческой информации

4. Изучить систему защиты конфиденциальной информации в ПАО «Магнит»

5. Изучить источники угрозы для системы информационной безопасности

6. Исследовать средства и методы защиты конфиденциальной информации в ПАО «Магнит».

Глава 1. Теоретико-правовые основы защиты коммерческой информации

1.1. Понятие коммерческой информации

Коммерческая информация представляет собой сведения о сложившейся ситуации на рынке различных товаров и услуг.

Назначение коммерческой информации состоит в том, что она позволяет торговым фирмам проводить анализ своей коммерческой деятельности, планировать ее и осуществлять контроль за результатами этой деятельности (т.е. за получением прибыли).[1]

Источниками коммерческой информации могут служить маркетинговые исследования по конкретным товарам. Однако перед тем, как вкладывать денежные средства в проведение исследований, сбор и анализ информации, необходимо провести сравнительную оценку затрат и значимости (ценности) возможных результатов. Если прирост прибыли от использования коммерческой информации превысит прирост затрат на ее получение, то проведение маркетинговых исследований является целесообразным.

Важным источником коммерческой информации являются также внутренние материалы и документы торговой фирмы, в частности, сведения об объемах товарооборота, затратах на продажу, товарных запасах, прибыли предприятия, расходах на рекламу и др.

Еще одним из источников коммерческой информации являются данные внешней статистики и публикуемые в средствах массовой информации сведения о состоянии рынка. [2]

В последнее время все большее распространение получает покупка информации у различных фирм, основным видом деятельности которых является «производство и продажа чистой информации». Так, например, в настоящее время в Российской Федерации создано «Международное бюро информации и телекоммуникации» (МБИТ), которое специализируется на создании информационных ресурсов, способствующих развитию информационной инфраструктуры рынка. На основе «Международного бюро информации и телекоммуникации» создана база данных экспортеров и импортеров России. На рынке предлагается база данных под названием «Партнер-2», в которую вошли 3,5 тысячи наиболее крупных экспортеров и импортеров (указаны адрес, факс, телефон, полная номенклатура товаров, которыми фирма торгует).

Переход к рыночным отношениям неизбежно ведет к усилению конкуренции между предприятиями (фирмами). Зарубежный опыт показывает: кто не заботится о защите своей коммерчески ценной информации, тот теряет до 30% и более возможной выручки либо становится банкротом. Ежегодный урон американского бизнеса от потери коммерчески ценной информации превышает 40 млрд. долларов. Поэтому предприятие (фирма) должны приложить все усилия для обеспечения защиты собственной информации. [3]

В широком смысле слова собственная информация предприятия (фирмы) может быть определена как «коммерчески ценные идеи». При этом не обязательно, чтобы это было что-то новое на уровне изобретения. Важно, чтобы эта информация не была общеизвестной, а состояла из знаний, способствующих прибыльности предприятия (фирмы), т.е. собственной информацией являются те знания, которые можно продать, обменять или реализовать на рынке. Бывает, что такая информация может показаться весьма незначительной, т.е. ее можно получить практически без всяких затрат или с малыми затратами, либо вообще случайно, как совокупность или комбинацию известных знаний. Тем не менее, обладание ею дает то или иное преимущество перед конкурентами, и очень важно своевременно ее капитализировать.

Существует два вида собственной информации:

- технологическая;

- деловая. [4]

Эти понятия используются не только потому, что они просты и имеют определенный смысл, но и потому, что каждое из них имеет свои разновидности и особенности. Это разделение особенно полезно, когда собственная информация определена как коммерчески ценная и разрабатываются эффективные способы ее защиты и реализации.

Технологическая информация может определяться тем или иным оборудованием, дизайном, химическим составом (формулой) или способом производства. Что-то из этого может быть запатентовано. Все это подпадает под категорию «технология» и обратной трактовки может не иметь, т.е. не вся технологическая информация может быть запатентована. Технологическая информация отличается от деловой также сферой применения, так как она значительно шире, например способ приготовления раствора, рецепт, электронная схема, программный продукт и т.д. Деловая информация больше связана непосредственно с бизнесом и борьбой с конкурентами, например список клиентов, маркетинговый план фирмы, финансовые отчеты и т.д.

Таким образом, собственная информация фирмы- это коммерчески ценная информация для данного предприятия (фирмы), хотя она может не принадлежать ему целиком. В ряде случаев несколько взятых вместе и общеизвестных идей составляют уникальную комбинацию коммерчески ценной информации, знанием которой обладает это предприятие (фирма). [5]

Некоторые исследователи данной проблемы называют собственную ценную информацию предприятия, например, предпринимательской тайной, подразделяя ее на:

промышленную (секреты производства, «ноу-хау», изобретения, открытия, формулы, методы и способы управления финансами, маркетингом, производством и т.д.);

коммерческую (индивидуальные детали коммерческой деятельности, деловые связи и т.д.);

финансово-кредитную (бухгалтерская и финансовая документация и т.д.).

1.2. Правовое обеспечение конфиденциальности информации и коммерческой тайны

В целях охраны конфиденциальности информации работодатель обязан ознакомить под расписку работника с установленным режимом коммерческой тайны и с мерами ответственности за его нарушение, а также создать работнику необходимые условия для соблюдения этого режима.

Законом «О коммерческой тайне» предусматривается, что его нарушение влечет за собой дисциплинарную, гражданско-правовую, административную или уголовную ответственность. [6]

В современном бизнесе промышленный шпионаж — достаточно распространенное явление. Основными причинами утечки секретной информации являются передача информации сотрудниками по их неосмотрительности (неосторожные высказывания), намеренное разглашение ими информации или передача документов в корыстных целях, получение доступа к документации сторонними лицами, а также деятельность профессионалов промышленного шпионажа.

В этих обстоятельствах компании, заинтересованные в надежной защите коммерческой тайны, предпринимают следующие меры:

• создание службы безопасности и организация охраны;

• создание пропускной системы;

• установка сейфов, сигнализации;

• установление порядка работы с документами, представляющими коммерческую тайну, контроль за их оборотом и хранением;

• инструктаж персонала, заключение договоров о неразглашении коммерческой тайны, проверка сотрудников, особенно вновь пришедших на работу или подлежащих увольнению, изучение личных дел служащих, имеющих допуск к коммерческим секретам, стимулирование персонала, работающего с секретной информацией. [7]

Защита коммерческой тайны регулируется ФЗ № 98 »О коммерческой тайне», который регулирует правила установления режима КТ и методическую часть организации защиты КТ на предприятии. В регулирующие коммерческую тайну издания российской законодательной системы входит также ТКРФ, который регулирует отношения между работником и работодателем в контексте работы с КТ; а также ГКРФ (ч.4, глава 75: регулирует взаимоотношения владельца и контрагента, право на секрет производства и меру ответственности сторон). И, естественно, КоАП и УКРФ: в случаях нарушения режима КТ (как и требования любого другого федерального закона) должна быть предусмотрена хорошая полноценная ответственность. Останавливаться на конкретных особенностях в приведённых выше документах не будем (хотя это отдельная и не менее интересная тема), а ограничимся перечислением обусловленных 98-ым законом мер по защите КТ и на комментариях к ним. [8]

Сама по себе защита КТ на коммерческом предприятии, вполне может являться (и часто является) центральным звеном в ИБ, что следует из определения информации, составляющей КТ, где сказано о том, что это информация, имеющая (внимание!) действительную коммерческую ценность в силу её неизвестности третьим лицам и разглашение которой, одновременно, может привести к убыткам предприятия. Если чётких обоснований и доказательств финансовой ценности информации, находящейся под грифом КТ, нет, то все попытки доказательства чего-либо в суде – можно смело утверждать – потерпят неудачу, потому первым и важным шагом защиты КТ должен стать полноценный анализ рисков разглашения и действительной финансовой ценности информации / возможных убытков в случае её разглашения. Приоритетной задачей защиты, говоря о КТ, понятное дело, является конфиденциальность, реализуемая в системе СЗКТ (система защиты КТ).

1.3. Способы обеспечения защиты коммерческой информации

Основной мерой защиты информации, составляющей коммерческую тайну, станет установление режима коммерческой тайны. Основные мероприятия носят административно-организационный характер. Например, одним из основополагающих элементов системы является трудовой договор, который предусматривает ответственность сотрудников за нарушение режима конфиденциальности. С учетом того, что внешние угрозы проявляются в форме хищения из компьютерных сетей компании информации, составляющей коммерческую тайну, вместе с административными необходимо внедрять и технические меры, гарантирующие полноту защиты.[9]

В первую очередь административно-организационные меры нацелены на информирование сотрудников о том, какие сведения относятся к коммерческой тайне, и какие обязанности по неразглашению возлагаются на персонал.

Еще одна цель – убедиться, что компания выполнила все требования закона и проявила предусмотрительность. Это усилит позиции в случае возможного судебного процесса против похитителя коммерческой тайны или заказчика похищения, получившего выгоду от преступного деяния. [10]

Административно-организационные меры включают

- Издание приказа о введении режима коммерческой тайны. В документе определяются основные параметры системы защиты и лица, ответственные за организацию защитных мероприятий.

- Определение перечня сведений, относящихся к коммерческой тайне. Часто авторы документов включают в перечень все сведения, о существовании которых знают. Это неверный путь, так как многие данные общедоступны, например, публикуемая отчетность. В случае судебного разбирательства слишком широкий перечень данных может служить основанием для признания всего списка несоответствующим режиму коммерческой тайны. Более целесообразно ограничить перечень действительно ценной информацией. К конфиденциальным нельзя отнести сведения из учредительных документов, большинство данных о штатном расписании, режиме труда, информацию о соблюдении экологических и пожарных требований.

- Разработка системы локальных нормативных актов, которые обеспечат соблюдение режима конфиденциальности и защиту сведений, составляющих коммерческую тайну. Помимо основного документа – положения «О коммерческой тайне» – могут быть разработаны положения о работе со средствами электронно-вычислительной техники, о порядке предоставления информации контрагентам и государственным органам, порядке копирования документации, типовые договоры с контрагентами, приложения к трудовым договорам и другие. [11]

Положение должно включать разделы, посвященные перечислению сведений, определяемых как коммерческая тайна; порядок внесения изменений в перечень или общие критерии, по которым информация признается коммерческой тайной; перечень рангов и уровней допусков лиц с правом оперировать конфиденциальной информацией; процедуру работы с документами и информационными базами, являющимися носителями информации, составляющей коммерческую тайну; права и обязанности рядовых пользователей и лиц, которым доверили функции по обеспечению режима тайны; порядок хранения, учета и уничтожения различных носителей.

Кроме того, положение должно содержать меры ответственности за несоблюдение требований. Остальные документы, разработанные в соответствии с положением, не должны ему противоречить. Сотрудники компании должны быть ознакомлены с положением. Законодательство не обязывает привлекать к разработке документа профсоюз или другие представительные органы трудового коллектива, но при необходимости их мнение может быть учтено. - Определение круга лиц, у которых есть право работать с материалами, где содержатся сведения, составляющие коммерческую тайну, и уровень допуска. На этом этапе организационные меры должны взаимодействовать с техническими, так как уровни допуска реализуются в IT-структуре компании. Для более надежной защиты имеет смысл присваивать уровень допуска не только по степени ценности информации, но и по отраслевому характеру. Уполномоченные лица, которые определяются на уровне приказа исполнительного органа, должны быть уведомлены о том, что доверенная им информация составляет коммерческую тайну, и предупреждены о возможности увольнения и других санкций за ее разглашение. [12]

- Разработка трудовых договоров и договоров с контрагентами, которые содержат норму о защите коммерческой тайны. В договор с работниками обязательно включать пункт, которые предупреждает об ответственности за разглашение конфиденциальных сведений и о праве компании обязать сотрудника компенсировать материального ущерба. Закон позволяет также указать в трудовом договоре срок, начинающийся после расторжения трудового договора, в течение которого работник не вправе разглашать информацию, ставшую известной в связи с выполнением трудовых обязанностей. Обычно срок составляет три года. С перечнем информации сотрудник должен быть ознакомлен под подпись. Наличие личной подписи удостоверяет, что работник полностью осознает ответственность и в случае разглашения сведений готов нести наказание.

- Включение в договоры с контрагентами условия о конфиденциальности в случаях, когда информация, доверенная контрагенту или его сотрудникам в связи с выполнением условий договора, составляет коммерческую тайну. Контрагентами подобного рода могут быть аудиторские, консалтинговые, оценочные и другие компании. Пункт в договоре должен обязывать в полном объеме компенсировать ущерб, причиненный разглашением тайны.

- Функционирование грифов «коммерческая тайна» для защиты конфиденциальной информации и средств идентификации копий документов. Это не защищает документы от копирования в целях передачи информации потенциальным заказчикам, но ограничивает распространение среди широкого круга лиц в открытом доступе.

- Особые режимы пользования телекоммуникационным оборудованием, копировальными устройствами, внешней электронной почтой, интернетом. Допуск сотрудника к ресурсам должен осуществляться на основе заявок с обоснованием необходимости использования. Заявки должны согласовываться на уровне руководства сотрудника и служб безопасности.

- Строгий контроль за использованием учетных записей в сетях только владельцами учетных записей с предупреждением о том, что передача пароля может служить основанием для увольнения из-за «разглашения коммерческой тайны». [13]

Среди технических мер защиты информации, составляющей коммерческую тайну, в первую очередь рассматривают программы, позволяющие полностью защитить информационный периметр от утечек, несанкционированного копирования или передачи данных. К таким средствам относятся DLP-системы и SIEM-системы.

Системы класса DLP настраивают таким образом, чтобы максимально исключить хищение информации внутренними пользователями. Системы класса SIEM выявляют угрозы и идентифицируют различные инциденты информационной безопасности, позволяя осуществлять полный риск-менеджмент и обеспечивать защиту от проникновений через внешний периметр защиты. [14]

К техническим мерам защиты можно отнести все способы кодирования и шифрования данных, установление запрета на копирование, контроль компьютеров сотрудников и мониторинг использования учетных записей. [15]

Если все утечка произошла и распространения конфиденциальная информация избежать не удалось, возникает необходимость привлечь к ответственности виновника и возместить ущерб. Это возможно только в судебном порядке. В суде также может быть оспорено увольнение по основанию «разглашение коммерческой тайны».

Глава 2. Организация защиты конфиденциальной информации (на примере ПАО «Магнит»)

2.1. Система защиты конфиденциальной информации в ПАО «Магнит»

Рассмотрим защиту конфиденциальной информации в ПАО «Магнит». Организация «Магнит» занимается распространением торговлей товаров народного потребления.

ПАО «Тандер» «Магнит» - одна из ведущих торговых сетей страны.

Компания работает, чтобы удовлетворить все потребности и желания клиентов в любом месте через семейство предложений «Магнит». Цель компании-стать номером один для каждой российской семьи.

«Магнит» является лидером по количеству магазинов и территории их размещения. По состоянию на 30 июня 2018 года в состав компании входило

16 690 торговых точек, из них 12 503 в формате «магазин дома», 244 гипермаркета «Магнит», 213 магазинов «Магнит Семья» и 4000 магазинов. Магазины компании расположены в 2 808 населенных пунктах России.

Розничная сеть работает в многоформатном режиме, что позволяет Магниту удовлетворять различные потребности и желания клиентов.

ПАО «Тандер» «Магнит» магазины в шаговой доступности, рядом с жилыми домами и основными пешеходными и транспортными потоками. Торговая площадь объектов-200-600 кв. м.м. в магазинах «у себя дома» просто совершайте ежедневные покупки благодаря удобной навигации, отображению товаров, вежливому обслуживанию. Большую часть ассортимента составляют продукты повседневного спроса-свежие овощи и фрукты, хлеб, молочные и мясные продукты, кондитерские изделия и другие товары.

Эффективный процесс доставки товаров в магазины возможен благодаря мощной логистической системе. Для лучшего хранения товаров и оптимизации их доставки в торговые точки компания создала дистрибьюторскую сеть, которая включает 37 дистрибьюторских центров и 36 транспортных компаний. Своевременная доставка продукции во все розничные магазины позволяет осуществлять собственный автопарк, который насчитывает около 6000 автомобилей. Кроме того, торговая сеть» Магнит « является крупнейшим частным работодателем в России. Общее число сотрудников составляет более 270 000 человек. Компания неоднократно удостаивалась звания «Привлекательный работодатель года».

Розничный рынок Российской Федерации имеет предпосылки для перехода на новый уровень развития:

Требования потребителей возросли: они хотят больше удобства, времени и бюджета.

В розничном секторе не появился действительно ведущий игрок. Новые мелкие игроки выигрывают от дифференциации, а крупные уже не могут конкурировать только по цене. В будущем потребительский рынок России завоюет того, кто завоюет сердца покупателей.

В таких условиях «Магнит» ставит перед собой цель-стать основной потребительской площадкой и самым известным потребительским брендом Российской Федерации, поставив покупателя в центр стратегии и прикрыв до 70% кошелька. Стратегия магазина Магнит основана на 5 ключевых направлениях:

- Установить новый стандарт доступного потребления: значительно повысить качество и улучшить ассортимент, особенно в хлебе, молоке, фруктах, овощах, мясе, кулинарии, сохраняя при этом доступные цены за счет современной системы категорийного менеджмента и создания уникальной линейки СТМ; адаптировать ассортимент к потребностям людей в конкретном месте.

- Установите новый стандарт для положительного клиентского опыта: удобные, чистые, яркие магазины со стабильным присутствием на полке товаров, которые легко найти, правильные ценники, приветливый персонал, качественное и быстрое обслуживание. Все улучшения достигаются за счет повышения собственной эффективности, а не за счет повышения цен.

- Закрыть наиболее важные потребности клиентов семейных магазинов «Магнит»: обеспечить присутствие в 70% кошелька, за счет расширения предложений в категориях: продукты питания, косметика, аптека, детские товары, различные партнерства, например, в финансовом секторе. Все услуги будут объединены в многоканальный экосистемы под одним зонтичным брендом с единой уникальной программе лояльности.

- Стать бесспорным лидером присутствия во всех регионах Российской Федерации: использовать мощь бренда и мощную логистическую сеть. Впервые созданы серьезные позиции в ведущих областях рентабельности, Москве и Санкт-Петербурге, за счет значительно улучшенного предложения потребителю. Укрепить позиции в удобных для покупателей небольших форматах, а также активно развивать супермаркеты.

- Внедрить клиентоориентированную операционную модель: обеспечить скорость и гибкость принятия решений за счет передачи полномочий и ресурсов регионам, инвестировать в современные технологии, такие как big data и аналитика, цифровой маркетинг, создать уникальную аналитическую базу потребителей. [16]

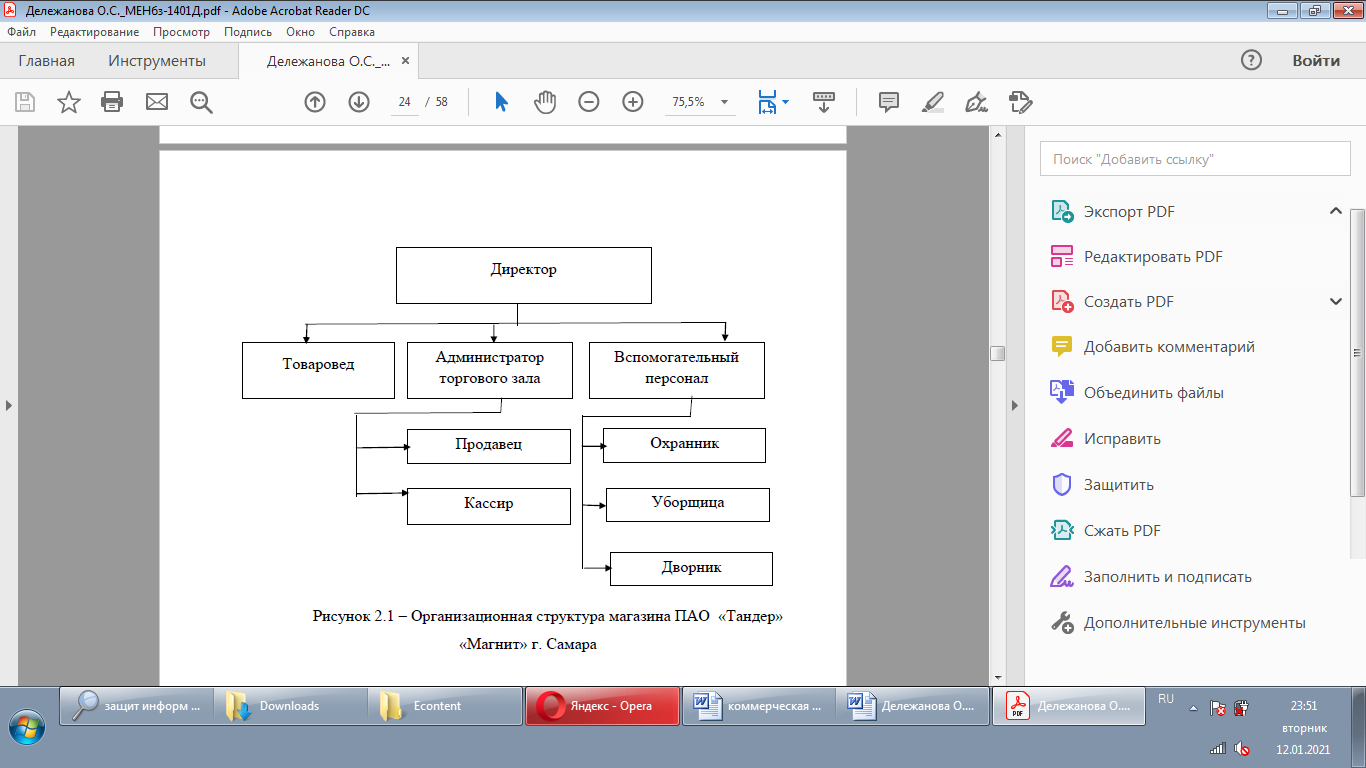

Организационная структура-это своеобразная модель устройства любого предприятия с перечнем всех подразделений и обязательным указанием подотчетности каждого из них. Эта модель предназначена для обеспечения понимания бизнес-логики организации и взаимодействия ее компонентов друг с другом.

Можно также сказать, что организационная структура определяет все формальные отношения внутри любой компании и, по сути, фиксирует принадлежность той или иной сферы задач к компетенции того или иного подразделения.

Организационная структура представлена на рисунке 1.

Рисунок 1. Организационная структура магазина ПАО «Тандер» «Магнит»

Магазин «Магнит» использует линейную структуру организации. Преимущества этой структуры:

- в результате строгого управления формируется строгая дисциплина;

- быстрые решения приводят к быстрым и эффективным действиям;

- есть ясность в структурах власти и ответственности;

- так как управление лежит на одном Боссе, в некоторых случаях он может быть гибким;

- есть хорошие карьерные перспективы у людей, которые качественно работают.

К недостаткам можно отнести:

- администратор и мерчендайзер могут быть перегружены работой;

- босс с властью может использовать это в своих интересах.;

- решения принимает один человек.

Проанализируем распределение мощностей в магазине «Магнит»

В штат магазина «Магнит» входят следующие сотрудники: директор, мерчендайзер, администратор торгового зала, продавец, кассир, охранник, уборщик.

Технико-экономические характеристики представлены в таблице 1.

Таблица 1

Основные технико-экономические показатели ПАО «Тандер» «Магнит»

за 2017-2019 гг. [17]

|

Показатели |

2017 г. |

2018 г. |

2019 г. |

Изменение (+,-) |

Темп прироста, |

||||

|

% |

|||||||||

|

2018/ |

2019/ |

2018 |

2019 |

||||||

|

2017 |

2018 |

/2017 |

/2018 |

||||||

|

Годовой товарооборот, тыс. руб |

331 967 |

344 604 |

370 517 |

12 637 |

25 913 |

3,8 |

7,51 |

||

|

Себестоимость,продаж тыс. руб. |

57 840 |

53 989 |

53 836 |

3 851 |

153 |

-6,65 |

-0,28 |

||

|

Валовая прибыль |

274 127 |

290 615 |

316 681 |

16 488 |

26 066 |

6,01 |

8,96 |

||

|

Чистая прибыль, тыс. руб. |

49.343 |

52.311 |

57.003 |

2.968 |

4.692 |

6,01 |

8,96 |

||

|

Стоимость основных средств, тыс. руб. |

831 223 |

789 603 |

750 428 |

41 620 |

39 175 |

-5,01 |

-4,9 |

||

|

Среднесписочная численность персонала, чел. |

40 |

45 |

50 |

5 |

5 |

112.5 |

111.11 |

||

|

Фонд тыс.руб. |

оплаты |

труда, |

9.600 |

11.880 |

13.200 |

2.200 |

1.400 |

23,75 |

11,11 |

|

Производительность труда работающего, руб |

8 299,2 |

7 657,8 |

7 410,3 |

-641,4 |

-247,5 |

-7,72 |

-3,23 |

||

|

Среднегодовая заработная плата работающего,руб. |

240 000 |

262 222 |

264 000 |

22 222 |

1 778 |

9,2 |

0,67 |

||

|

Фондоотдача |

0,39 |

0,43 |

0,49 |

- |

- |

- |

- |

||

|

Рентабельность, %. |

14,8 |

15,1 |

15,3 |

- |

- |

- |

- |

||

Одним из важнейших экономических показателей любой торговой организации является годовой товарооборот. В 2019 году произошло увеличение данного показателя на сумму 25 913 тыс. рублей, что означает увеличение данного показателя по отношению к 2018 году на 7,51%.

Увеличение данного показателя является позитивным изменением в компании, так же за 2019 году происходит увеличение чистой прибыли 8,96%. Численность персонала магазина Магнит с каждым годом растет на 5 человек, следовательно увеличивается и фонд оплаты труда.

Среди функций секретаря генерального директора есть функция «Работа с конфиденциальными документами, участие в разработке и пополнении «Перечня сведений, составляющих коммерческую тайну» и других нормативных актов, регламентирующих порядок обеспечения безопасности и защиты информации».

Секретарь подчиняется заместителю директора предприятия.

На отдел кадров возложено:

1. документирование трудовых правоотношений организации со штатным и временным персоналом;

2. разработка «Перечня сведений, составляющих коммерческую тайну» и других нормативных актов, регламентирующих порядок обеспечения безопасности и защиты информации;

3. хранение и ведение документации по личному составу, трудовых книжек и личных дел;

4. защита персональных данных работников организации.

Отдел кадров является самостоятельным структурным подразделением, подчиненным непосредственно первому заместителю директора. В отделе кадров два менеджера по персоналу, один из которых занимается оформлением кадровой документации, а другой – текущими вопросами (подбором персонала, подготовкой нормативных документов, организацией корпоративных мероприятий и т.п.).

Разработка документов по защите коммерческой тайны возложена на отдел кадров. Подготовка этих документов осуществляется при содействии секретаря и юридического отдела.

Сотрудники ПАО «Магнит» которые имеют к информации, содержащей сведения конфиденциального характера, при приеме на работу знакомятся с Перечнем сведений, содержащих коммерческую тайну, и подписывают обязательство о неразглашении коммерческой тайны. [18]

Перечень сведений, составляющих коммерческую тайну ПАО «Магнит», составлен с учетом ФЗ «О коммерческой тайне».

Хранение документов с грифом «Коммерческая тайна» осуществляется в сейфах и сейфовых шкафах или на металлических закрывающихся стеллажах, а также в закрытых для свободного доступа помещениях, либо, с разрешения генерального директора, в других подразделениях при обеспечении условий их гарантированной сохранности.

Выдача сотрудникам конфиденциальных документов ведется строго в соответствии со списком фамилий на обороте последнего листа документа. Движение (выдача и возврат) документов с грифом «Коммерческая тайна» отражается в журнале учета выдачи документов с грифом «Коммерческая тайна».

Управлению кадров в настоящее время поручена разработка новой документации по работе с конфиденциальными документами: Положения о коммерческой тайне и корректировка Перечня сведений, содержащих коммерческую тайну.

Функции работника по обработке секретных документов и документов с грифом «Коммерческая тайна» выполняет секретарь.

Для соблюдения безопасности на рассматриваемом предприятии компьютеры, подключенные к интернету, установлены отдельно (по количеству кабинетов в офисе, сотрудников, другим критериями на собственное усмотрение). Разработан порядок переноса информации с компьютеров и на них, назначен ответственный.

Съемные диски хранятся в запертом сейфе и выдаются под расписку.

Ведутся два комплекта архивов. Один, обновляемый раз месяц – в банковской ячейке, другой, повседневный – в сейфе.

Таким образом, проанализировав систему защиты информации в ПАО «Магнит» можно выявить следующие недостатки которые следует исправить:

1. В целом о защите персональных данных соблюдается в организации практически во всех отношениях. Но нужно установить локальный нормативный акт, который закрепляет порядок получения, обработки, хранения и передачи персональных данных работника с учетом недавно принятых нормативно-правовых документов. Данная разработка сегодня регулируется положениями Трудового кодекса и ФЗ «О персональных данных».

2. Для документов по личному составу и постоянного срока хранения за прошедшие годы выделить помещение, отвечающее нормам и требованиям к хранению архивных документов согласно «Основным правилам работы архивов организаций».

3. Необходимость приобретения документа, четко устанавливающего порядок конфиденциального документооборота в организации, требования к составлению и оформлению конфиденциальных документов, а также к обработке.

4. Более четкий подбор охраны магазина.

5. Отсутствие системы конфиденциального делопроизводства в организации.

6. На предприятии существуют устаревшие методы и принципы организации работы с документами.

2.2. Источники угрозы для системы информационной безопасности

Прежде чем разрабатывать систему защитных мер, чтобы сохранить конфиденциальность информации, и вводить в компании режим коммерческой тайны, необходимо определить наиболее вероятные угрозы безопасности. Угрозы подразделяются на внутренние и внешние.

Внешние угрозы включают три группы субъектов, которые могут быть заинтересованы в получении сведений, составляющих коммерческую тайну:

- непосредственные конкуренты, которые действуют на тех же рынках, или компании, которые планируют выйти на те же рынки и осуществляют различные сценарии подрыва положения компании;

- субъекты, заинтересованные в переделе долей участия в предприятии, рейдерские группировки, миноритарные акционеры и иные лица, которые могут использовать полученные сведения в борьбе за активы;

- субъекты, которые посягают на активы, принадлежащие компании: недвижимость, земельные участки, акции и доли. Получение данных об активах облегчит процесс.

Внутренние угрозы прежде всего связаны с персоналом компании, включая и топ-менеджеров. Сотрудники с доступом к корпоративным информационным системам могут присвоить сведения, составляющие коммерческую тайну, чтобы продать, использовать в собственных коммерческих проектах или распространить среди неопределенно широкого круга лиц с целью причинить вред компании.

Система защиты должна определить все возможные угрозы и включать механизмы борьбы с конкретными опасностями.

Защита коммерческой тайны на предприятии начинается с определения, что именно составляет коммерческую тайну, какие документы и данные наиболее ценны, какая информация имеет критическое значение для поддержания концепции, выдерживания стандартов, прохождения экспертизы качества и пр. Определение круга таких документов и проставление на них грифа «Секретно» уже снимает 90% инцидентов, поскольку многие утечки совершаются без злого умысла, по недосмотру или незнанию. Вряд ли большинство сотрудников не дорожит своим рабочим местом настолько, чтобы с легкостью совершать запрещенные действия. А регулярные ликбезы, информирование и обучение сотрудников приемам защиты информации поддержат не только режим коммерческой тайны, но и лояльность сотрудников: учеба работает лучше, чем карательные меры.

Цифровизация ритейла – это не только переход торговли в онлайн. Это еще и более полное использование информационных технологий для разнообразных целей. В частности, очень хорошо работают программные средства в области защиты информации. [19]

Ритейлеру, как правило, есть что защищать, поскольку в такой высококонкурентной области, подверженной быстрым изменениям, выход конфиденциальных данных за пределы компании может иметь катастрофические последствия.

Например, если конкурент узнает закупочные цены или условия промоакций, он сможет продавить поставщика и выбить цены ниже, таким образом компания может утратить конкурентное преимущество. То же самое касается цен на недвижимость. Торговые сети постоянно покупают, продают и берут в аренду торговые площади, стоимость которых исчисляется миллионами. Эти миллионы отражаются на стоимости товаров и напрямую влияют на привлечение покупателей.

Объем конфиденциальной информации, с которой работает любой ритейлер, очень велик и включает в себя разнообразные сведения: от персональных данных, работа с которым регламентируется на законодательном уровне, до коммерческой тайны, в которую может входить, например, рецептура собственного производства.

Критически важная информация, которая ни в коем случае не должна попасть за пределы организации – это, например, закупочные цены, условия и сроки промоакций на те или иные продукты. Важно не допустить, чтобы эти сроки совпали со сроками местных конкурентов, – компания недополучит прибыль, потому что половина покупателей придет к конкуренту. Также крайне важно сохранить в тайне цены на недвижимость, поскольку это один из важных факторов создания конкурентоспособной цены. Не говоря уже о рецептуре изделий собственного производства, которая вырабатывалась годами, либо была куплена по франшизе, либо ее уникальность сильно зависит от поставщика сырья: это именно та информация, сохранность которой важна для региональных рынков в конкурентной борьбе с федеральными сетями.

Конечно, можно ограничить использование смартфонов сотрудниками в производственном помещении, но это не единственный способ утечки информации. Человеческий фактор играет здесь ключевую роль.

Недоверие могут вызывать как новые сотрудники, так и персонал со стажем, особенно если в силу тех или иных причин лояльность работников снизилась. Особая категория – топ-менеджеры, которые имеют доступ ко многим внутренним документам. Да и рядовые сотрудники в курсе регламентов бизнес-процессов, и случайно могут стать легким орудием злоумышленников. Хотелось бы знать наверняка, что они лояльны к работодателю.

Как показывает статистика, большинство случаев утечки информации происходят по недосмотру, по причине незнания правил или отсутствия регламентов.

Для технического контроля особо важной информации используются системы мониторинга, которые не только позволяют отслеживать движение информации внутри компании, но могут защитить необходимые документы от копирования, перемещения, внесения изменений, вывода на печать, отправки по почте.

Такая система позволяет отслеживать:

- чем именно занимались сотрудники, имеющие привилегированный доступ;

- копировали ли файлы на флешках или других съемных носителях, вообще использовали ли съемные носители;

- совершали ли выход в интернет, на какие именно сайты, с указанием времени, которое они там проводили и действий;

- некоторые сайты можно поставить под особый контроль, когда скриншоты с экрана снимаются чаще, а кейлоггер предоставляет полную информацию по нажатию клавиш на клавиатуре;

- перемещение, копирование, отправка файлов на печать, по почте, в облако.

И если уж инцидент произошел, сотрудник совершил сознательно хищение информации, отправил критически важные сведения, то такая система позволит расследовать все обстоятельства: что именно было отправлено, куда, по каким каналам, какие люди к этому причастны и пр. Это даст возможность выявить инсайдера, который сливает информацию на сторону, и понять, каким именно способом он это делал. [20]

Как правило, злоумышленники пользуются не одним каналом передачи информации, есть возможность поймать их за руку при одном из способов передачи данных. Если же система мониторинга среагировала на факт утечки ценной информации, то служба безопасности может моментально отреагировать и заблокировать пользователя во внутренней ИТ-системе, а далее известны случаи, когда инсайдера ловят тут же за компьютером. Если вдруг не получится решить вопрос с сотрудником моментально, то результаты работы системы мониторинга можно использовать в суде как юридические доказательства вины.

Для того чтобы оценить, насколько вам необходима установка системы мониторинга, компании-поставщики предлагают своим клиентам тестовый период, в течение которого можно оценить уязвимости системы информационной безопасности на предприятии, и даже раскрыть инциденты.

В последнее время тестовый период стал отраслевым стандартом на рынке систем информационной безопасности, поскольку компании нужно понимать, что за продукт она приобретает и удобно ли с ним работать. Как правило, такие системы можно установить самостоятельно, с помощью инструкций вендоров. В случае затруднений инженеры технической поддержки окажут необходимую помощь.

2.3. Средства и методы защиты конфиденциальной информации в ПАО «Магнит»

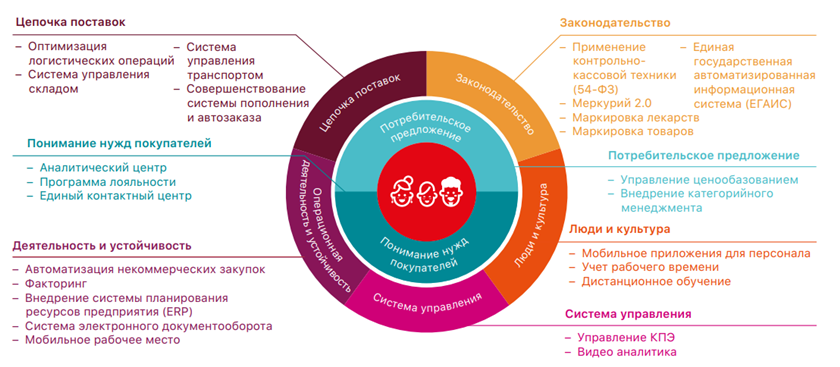

В годовом отчете за 2019 год сеть «Магнит» подвела итоги деятельности в области ИТ. В документе говорится, что 2019 год был для «Магнита» фундаментальным для определения ключевого вектора по обеспечению непрерывности бизнеса, органического роста компании, реализации стратегических инициатив и формированию плана изменений и трансформации, направленного на повышение всех основных показателей эффективности.

В 2019 году компания утвердила ИТ-стратегию, которая учитывает ключевые цели и задачи бизнес-стратегии. В отчетном году ИТ-проекты компании были нацелены на то, чтобы лучше понять потребности и приоритеты покупателей, утверждают в «Магните». Сеть запустила программу лояльности и планирует продолжить ее развивать ее с помощью различных инновационных решений, например приложения для оплаты с помощью технологии распознавания лица. А еще «Магнит» открыл первый «суперстор» в Краснодаре, оснащенный видеомониторингом очередей и наличия продуктов на полках.

Рисунок 2. Основные направления цифрового развития в «Магните»

Кроме того, «Магнит» запустил новую информационную систему, работающую с Национальным каталогом товаров. В компании рассчитывают, что это позволит ей сократить сроки, необходимые для вывода на рынок новых продуктов.

Важными ИТ-проектами стали технология голосового управления складскими операциями pick-by-voice и технология сортировки товара на момент прибытия pick-by-line, повысившие эффективность управления складом и сократившие время, необходимое для выполнения рутинных операций при обращении с товарами, - отмечают составители годового отчета «Магнита»

Для складов «Магнит» «обкатывает» новую систему управления (WMS), запущенную в пилотном режиме в одном из своих распределительных центров. В розничной сети ожидают, что она позволит управлять всеми операциями в распределительных центрах: от обработки заявок вплоть до доставки в магазины. Этот проект призван повысить пропускную способность распределительных центров.

В 2019 году «Магнит» также запустил электронный документооборот в подразделении логистики. В пилотном проекте использование электронных накладных позволило значительно сократить время обработки документов: с трех дней до трех часов. В компании говорят, что стали первым ритейлером в России, который внедрил такое решение.

К другим важным проектам относится, например, развертывание безопасной облачной инфраструктуры в Microsoft Azure. В «Магните» утверждают, что это позволило сократить сроки и снизить стоимость проектов общих центров обслуживания (ОЦО), СЭД, Service Desk и других.

Еще в годовом отчете приводится внедрение собственной платформы управления мобильными устройствами на торговых объектах TanderStore, которая, ожидают в компании, позволит снизить затраты на сопровождение устройств.

В компании отмечают, что сейчас для управления каждодневными операциями в «Магните» используется ERP-система на основе «1С: Предприятие». Данные обо всех операциях изо всех магазинов поступают в главный контрольный центр, где после их обработки готовятся аналитические отчеты. В 2019 году компания оптимизировала эту систему в соответствии со своей новой организационной структурой: сократила число баз данных, что снизило стоимость обслуживания системы.

В 2020 году «Магнит» сообщал, что цифровым ядром, объединяющим все бизнес-процессы компании, станет система SAP S/4HANA Retail, которая позволит осуществлять сквозной товарно-финансовый учет. В ходе программы планируется внедрение более 40 модулей SAP S/4HANA: на первом этапе система охватит автоматизацию финансов, товародвижения, кадров и отчетности. Цифровую трансформацию на базе решений немецкого вендора «Магнит» объявил после 25 лет сотрудничества с «1С». Подробнее о переходе компании на SAP здесь.

На предприятии ПАО Магнит следующие средства защиты информации:

Офис ПАО «Магнит» состоит из 7 комнат: торговый зал (магазин), группа ПО, сервис, бухгалтерия, а также кабинета начальства. Также имеется ряд вспомогательных комнат на прямую не относящихся к деятельности компании (туалет, кухня). В офисе имеется 14 компьютеров и 2. Их соединяет единая информационная система, на базе локальной сети типа «звезда», с использованием двух восьми портовых коммутатора Ethernet, фирмы-производителя Acorp, с проускной способностью 10/100 Мбит/с (является управляемым коммутатором 10/100-Мбит/с предназначенным для повышения производительности работы малой группы пользователей, обеспечивая при этом высокий уровень гибкости. Мощный и, одновременно с этим, простой в использовании, Acorp позволяет пользователям без труда подключить к любому порту сетевое оборудование, работающее на скоростях 10 Мбит/с или 100 Мбит/с, понизить время отклика и удовлетворить потребности в большой пропускной способности сети).

Все конфиденциальные документы сосредоточены в службе конфиденциального делопроизводства.

Выделено специальное помещение и оборудовано соответствующим образом для проведения конфиденциальных совещаний и переговоров.

В целях обеспечения информационной безопасности внутренняя сеть и Интернет должен быть разделен. В идеале, компьютер для выхода в Интернет должен быть обособлен и, не иметь никакой прямой связи с другими рабочими станциями.

1. Архивы на оптических носителях,в конце рабочего дня должны сдаваться в службу конфиденциального делопроизводства.

2. Исходя из ситуации, и в целях совершенствования системы защиты информации, нужно, чтобы на предприятии функционировала служба безопасности.

Служба безопасности:

1. Пропускной пункт в офисе внутри магазина, осуществляется путем соблюдение режима сотрудниками, с помощью выдаваемых карточек для электронных дверей;

2. разрабатывает и осуществляет совместно с другими подразделениями мероприятия по обеспечению работы с документами, содержащими сведения, являющиеся информацией ограниченного доступа, при всех видах работ организует и контролирует выполнение требований инструкции по защите конфиденциальной информации;

3. изучает все стороны производственной, коммерческой, финансовой и другой деятельности для выявления и закрытия возможных каналов утечки конфиденциальной информации, ведет учет и анализ нарушений режима безопасности, накапливает и анализирует данные о злоумышленных устремлениях конкурентов и других организаций в отношении деятельности организации и е клиентов, партнеров, смежников;

4. организует и проводит служебные расследования по фактам разглашения сведений, утрат документов и других нарушений безопасности организации;

5. разрабатывает, ведет, обновляет и пополняет перечень сведений, составляющих конфиденциальную информацию и другие нормативные акты, регламентирующие порядок обеспечения безопасности и защиту информации;

6. обеспечивает строгое выполнение требований нормативных документов по защите конфиденциальной информации;

7. осуществляет руководство службами и подразделениями безопасности предприятий организации в части оговоренных в договорах условий по защите конфиденциальной информации

8. организует и регулярно проводит учебу сотрудников фирмы и службы безопасности по всем направлениям защиты конфиденциальной информации, добиваясь, чтобы к охране коммерческих секретов был глубоко осознанный подход;

9. ведет учет сейфов, металлических шкафов, специальных хранилищ и других помещений, в которых разрешено постоянное или временное хранение конфиденциальной информации;

10. ведет учет выделенных для конфиденциальной работы помещений, технических средств в них, обладающих потенциальными каналами утечки информации;

Защита магазина и офиса внутри него

1. В магазине ведется традиционный метод продажи товаров, а также продажа товаров с открытой выкладкой. Планировка торгового зала разработана линейным и островным методом.

2. ПАО «Магнит» оснащен современным торговым оборудованием, используется компьютеризованная система учета движения товара.

3. Внешние двери, установленные в офисе металлические

4. Для контроля доступа посетителей в магазин используют турникет, который обеспечивает проход по одному или группы лиц одновременно.

5. Для предотвращения несанкционированного выноса товара его маркируют специальными защитными этикетками или жесткими пластиковыми датчиками, которые крепятся на защищаемый товар с помощью гвоздиков, элементов самого датчика или тросиков. Обладают высокой надежностью крепления и высокой способностью к их детектированию антикварными воротами. На выходе из торгового зала установлены антенные рамки, которые сигнализируют при выносе неоплаченного товара. На расчетно-кассовом узле установлен прибор - активатор.

6. Де активаторы применяются для деактивации защитных краж этикеток. Процесс деактивации заключается в сознательном приведении в не рабочем состояния защитных этикеток, после чего оплаченный товар можно вынести из магазина без необходимости ручного отклеивания этикеток. На деактивированные этикетки система срабатывать не будет. Для некоторых технологий против краж возможен и обратный процесс - реактивации этикетки - приведения этикетки в рабочее состояние. При расчете за покупку кассир деактивирует защитную этикетку, и покупатель проходит через ворота. Если покупатель «забыл» предъявить кассиру товар, а значит, защитная этикетка осталась активной, на выходе сработает сигнал тревоги. Бирки и этикетки крепятся к товару так, что без специального устройства их чрезвычайно сложно снять. Это процесс долгий и кропотливый. Человек, который решит это сделать, непременно привлечет к себе внимание персонала.

7. Неотъемлемой частью системы безопасности в магазина «Продукты» в настоящее время является система видеонаблюдения. Она дают всю информацию о происходящем в торговом зале. Видеокамеры установлены в торговом зале таким образом, чтобы можно было заметить кражу.

8. Для наблюдения за персоналом за труднодоступными участками торгового зала на потолке располагаются специальные сферические зеркала, которые помогают работникам магазина следить за действиями покупателей, что приводит к снижению попыток воровства.

9. Укрепляются связи между сотрудниками службы безопасности и сотрудниками производства;

10. При входе в офис на дверь центральной комнаты можно установилен видеодомофон

11. В офисе магазина установлена сигнализация Sapsan PRO 3. ;

12. рассмотрение существующих проблем безопасности с позиций отделов;

13. сокращение штата службы безопасности;

Важно уделить внимание поддержанию и совершенствованию нововведении, чтобы не вернуться к прежним методам работы. Итогом данного исследования является принятие руководством анализируемого предприятия решения о необходимости совершенствования конфиденциального делопроизводства с учетом всех описанных рекомендаций и факторов по их внедрению.

AxCrypt - программа-шифровальщик, выполняющее свое основное предназначение без лишних вопросов и настроек. Встраивается и вызывается через контекстное меню проводника, не торчит в трее и не занимает места в оперативной памяти. Для зашифровки и расшифровки достаточно щелкнуть правой кнопкой мыши на требуемом файле или папке и выбрать нужное действие в подменю AxCrypt.

Заключение

В реальной жизни все эти отдельные «объекты информатизации» расположены в пределах одного предприятия и представляют собой единый комплекс компонентов, связанных общими целями, задачами, структурными отношениями, технологией информационного обмена и т. д.

Характерной особенностью подобных систем является прежде всего наличие человека в каждой из составляющих ее подсистем и отдаленность (разделенность) человека от объекта его деятельности. Это происходит в связи с тем, что множество компонентов, составляющих объект информатизации, интегрально может быть представлено совокупностью трех групп систем: 1) люди (биосоциальные системы); 2) техника (технические системы и помещения, в которых они расположены); 3) программное обеспечение, которое является интеллектуальным посредником между человеком и техникой (интеллектуальные системы). Совокупность этих трех групп образует социотехническую систему. Такое представление о социотехнических системах является достаточно широким и может быть распространено на многие объекты. Круг наших интересов ограничивается исследованием безопасности систем, предназначенных для обработки поступающей на их вход информации и выдачи результата, т. е. социотехнических систем информационного типа.

В каждом конкретном случае ответ на данный вопрос определяется тем, какую информацию предприятие рассматривает для себя в качестве имеющей высокую ценность. Для какой-то компании это может быть клиентская база, для другой — геопозиционная информация, и, наверное, для всех предприятий — это информация, связанная с их финансовой деятельностью.

При этом любое предприятие — это совокупность бизнес-подразделений и сервисных служб, руководители которых могут помочь специалисту по ИБ понять, что именно ценно для предприятия, какая конкретная информация. Например, для электросетевой компании с точки зрения финансовой службы необходимо защищать структуру себестоимости тарифа, а с точки зрения кадровой — информацию о компенсациях (зарплатах и бонусах), а также базу резюме.

После формирования общего видения, что будет отнесено к ценным данным, необходимо перейти к классификации существующего на предприятии массива данных. Снизить трудоемкость и повысить качество выполнения этого этапа работ позволяют широко представленные на рынке средства автоматизации класса Data Classification Application (или «паук», «краулер») — Digital Guardian, Forcepoint, Varonis IDU Classification Framework, Titus, Classifier360 и другие. Указанные решения обеспечивают поиск и классификацию массива данных предприятия по заданным критериям и часто используются в качестве одного из элементов комплекса средств защиты от утечек информации.

К конфиденциальной информации относятся и персональные данные сотрудников ПАО «Магнит»«. С персональными данными в первую очередь работают сотрудники отдела кадров.

Наиболее распространенными операциями с персональными данными являются их получение, обработка, хранение и передача.

К документам, содержащим информацию, необходимую работодателю при приеме на работу, относятся документы, предъявляемые при заключении трудового договора. Все эти документы указаны в ст.65 Трудового кодекса РФ и соответствующих положениях иных федеральных законов.

Хранятся личные дела и другие документы, отражающие персональные данные сотрудников, в сейфовых шкафах в помещении отделе кадров. Ключи от сейфовых шкафов находятся у сотрудников отдела.

Выдача персональной информации о сотрудниках осуществляется по первому их требованию, сотрудники получают полную информацию об их персональных данных и обработке этих данных, имеют свободный бесплатный доступ к своим персональным данным, включая право на получение копий любой записи, содержащей персональные данные работника.

Персональных данные не сообщаются третьей стороне без письменного согласия работника, причем лица, получающие персональные данные работника, предупреждаются о том, что эти данные могут быть использованы лишь в целях, для которых они сообщены.

На предприятии ведется разделение документов по типам с заведением соответствующих папок (каталогов). Например, основной каталог именуется «Документы». Следующий уровень – входящие в него подкаталоги: «Договоры», «Презентации», «Заказчики», «Конкуренты» и т.п.

В каждом подкаталоге заведены папки с различными наименованиями. В «Договорах» каждому из них присвоен № – в одной папке хранится вся документация по данному конкретному договору, для «Конкурентов» используются буквы алфавита и цифры, в них уже находятся папки с наименованием конкурента со складируемой о нем информацией и т.д.

Все сотрудники уведомлены в том, что документы не следует оставлять на рабочем столе, необходимо помещать их в соответствующую папку. Ответственность за соблюдение этого правила несет специально назначенный сотрудник.

Сотрудники, согласно установленным правилам, не должны выкидывать в мусорную корзину ненужные документы (пусть и не конфиденциальные). Для этих целей используется шредер – уничтожитель бумаг.

Список литературы

- Баранова, Е.К. Информационная безопасность и защита информации: Учебное пособие / Е.К. Баранова, А.В. Бабаш. - М.: Риор, 2018. - 400 c.

- Бессонов А. Б. Организационно-правовое обеспечение информационной безопасности организации // Науч.-техн. информ. - 2018 .- N 9 .- С. 16-28

- Бузов, Г.А. Защита информации ограниченного доступа от утечки по техническим каналам / Г.А. Бузов. - М.: ГЛТ, 2016. - 586 c.

- Быкова А. Тот, кто владеет информацией..., или Персонал как слабый элемент системы безопасности компании // Кадровик. - 2019. - N 5 .- С. 12-14.

- Волчинская Е. К. О проблемах формирования правовой системы ограничения доступа к информации // Информационное право. 2018. № 4. С. 3.

- Дьякова, Л. А. Об охране сведений, составляющих коммерческую тайну // Молодой ученый. — 2018. — № 42 (228). — С. 102-104. Жук, А.П. Защита информации: Учебное пособие / А.П. Жук, Е.П. Жук, О.М. Лепешкин, А.И. Тимошкин. - М.: Риор, 2017. - 480 c.

- Иванов В. П. К вопросу о создании основания теории защиты информации как внутренне совершенной и внешне оправданной научной теории// Защита информ. Инсайд. - 2019 .- N 5 .- С. 28-31

- Ищейнов В. Я. Организация защиты коммерческой тайны на объектах информатизации // Делопроизводство. - 2018 .- N 1 .- С. 49-54

- Ключко Н. В. Закладываем фундамент информационной безопасности предприятия // Делопроизводство и документооборот на предприятии. – 2017. - N 5. - С. 44-55

- Кондрашин М. Проблемы корпоративной информационной безопасности : взгляд // КомпьютерПресс. – 2016. - N 3. - С. 12-16

- Краковский, Ю.М. Защита информации: учебное пособие / Ю.М. Краковский. - РнД: Феникс, 2017. - 347 c.

- Максимович Г. Ю. Современные информационные технологии хранения информации и организация доступа к ней // Секретарское дело. – 2015. - N 1. - С. 30-36

- Малюк, А.А. Защита информации в информационном обществе: Учебное пособие для вузов / А.А. Малюк. - М.: ГЛТ, 2015. - 230 c.

- Мелехина, В. С. Коммерческая тайна организации и способы ее обеспечения // Молодой ученый. — 2019. — № 47 (285). — С. 215-217.

- Мельников, В.П. Защита информации: Учебник / В.П. Мельников. - М.: Академия, 2019. - 320 c.

- Москвитин, Г.И. Комплексная защита информации в организации / Г.И. Москвитин. - М.: Русайнс, 2017. - 400 c.

- Официальный сайт ПАО «Магнит» [Электронный ресурс]. Режим доступа: https://www.magnit.com/ru/

- Рахимова, Г. А. Информационная безопасность для бизнес-организаций // Молодой ученый. — 2016. — № 9 (113). — С. 77-79.

- Северин, В.А. Правовая защита информации в коммерческих организациях: Учебное пособие / В.А. Северин. - М.: Академия, 2019. - 656 c.

- Хорев, П.Б. Программно-аппаратная защита информации: Учебное пособие / П.Б. Хорев. - М.: Форум, 2018. - 352 c.

-

Хорев, П.Б. Программно-аппаратная защита информации: Учебное пособие / П.Б. Хорев. - М.: Форум, 2018. - 352 c. ↑

-

Дьякова, Л. А. Об охране сведений, составляющих коммерческую тайну // Молодой ученый. — 2018. — № 42 (228). — С. 102-104. ↑

-

Северин, В.А. Правовая защита информации в коммерческих организациях: Учебное пособие / В.А. Северин. - М.: Академия, 2019. - 656 c. ↑

-

Мелехина, В. С. Коммерческая тайна организации и способы ее обеспечения // Молодой ученый. — 2019. — № 47 (285). — С. 215-217. ↑

-

Москвитин, Г.И. Комплексная защита информации в организации / Г.И. Москвитин. - М.: Русайнс, 2017. - 400 c. ↑

-

Волчинская Е. К. О проблемах формирования правовой системы ограничения доступа к информации // Информационное право. 2018. № 4. С. 3. ↑

-

Мельников, В.П. Защита информации: Учебник / В.П. Мельников. - М.: Академия, 2019. - 320 c. ↑

-

Рахимова, Г. А. Информационная безопасность для бизнес-организаций // Молодой ученый. — 2016. — № 9 (113). — С. 77-79. ↑

-

Малюк, А.А. Защита информации в информационном обществе: Учебное пособие для вузов / А.А. Малюк. - М.: ГЛТ, 2015. - 230 c. ↑

-

Баранова, Е.К. Информационная безопасность и защита информации: Учебное пособие / Е.К. Баранова, А.В. Бабаш. - М.: Риор, 2018. - 400 c. ↑

-

Краковский, Ю.М. Защита информации: учебное пособие / Ю.М. Краковский. - РнД: Феникс, 2017. - 347 c. ↑

-

Быкова А. Тот, кто владеет информацией..., или Персонал как слабый элемент системы безопасности компании // Кадровик. - 2019. - N 5 .- С. 12-14. ↑

-

Жук, А.П. Защита информации: Учебное пособие / А.П. Жук, Е.П. Жук, О.М. Лепешкин, А.И. Тимошкин. - М.: Риор, 2017. - 480 c. ↑

-

Бессонов А. Б. Организационно-правовое обеспечение информационной безопасности организации // Науч.-техн. информ. - 2018 .- N 9 .- С. 16-28 ↑

-

Бузов, Г.А. Защита информации ограниченного доступа от утечки по техническим каналам / Г.А. Бузов. - М.: ГЛТ, 2016. - 586 c. ↑

- Теория происхождения государства (Восточный (азиатский) путь возникновения государства)

- Государственное социальное страхование (Фонды социального страхования)

- Состояние и развитие потребительской кооперации РФ, на примере реально существующей организации (Социально-экономическое развитие потребительской кооперации в начале 21 века)

- «Признаки платёжеспособности и подлинности банкнот и монеты банка России» (История Возникновения денег и основы их производства)

- Свойства и показатели ассортимента шоколада («Гастрономчик» ИП Андрианова С.В.)

- Организация коммерческой деятельности (Теоретические основы управления конкурентоспособностью предприятия)

- Роль мотивации в поведении персонала организации

- Управления Каналами сбыта в системе товародвижения реально существующей организации (Теоретические основы управления каналами сбыта в системе товародвижения предприятия)

- Управление конфликтами в организации (Теоретические основы управления конфликтами в организации)

- «Потребительские свойства и показатели качества шоколада»

- Коммерческие риски и способы их уменьшения (на примере ООО «АртСтрой»)

- «Управление конфликтами в организации гостиницы «Диомид»»