Система защиты информации в банковских системах»

Содержание:

Введение

Актуальность темы исследования заключается в необходимости повышения систем информационной безопасности кредитных организаций. Онлайн-обслуживание становится достаточно популярным сегодня в условиях современного информационного общества, но проблемы такой деятельности заключаются в наличии и росте уровня киберпреступности и интернет-мошенничества.

К сожалению, современные существующие механизмы защиты клиентских счетов не в состоянии обеспечить полную защиту от несанкционированных доступов мошенников. Наличие такой угрозы заставляет людей отказываться от онлайн-кабинетов и интернет-облуживания, что создает большое неудобство и существенно снижает скорость финансовых операций. Кроме того, постоянное обращение в банк требует больших затрат времени, отвлекает банковских работников от обработки массивов данных, повышает вероятность сбоев в операционных системах банка. В связи с этим предметом данного исследования выступают экономические отношения, формирующиеся в процессе онлайн-обслуживания, и обеспечение их защиты.

Цель работы заключается в теоретическом и практическом обосновании необходимости и поиска эффективных механизмов повышения информационной безопасности банковского обслуживания. В соответствии с поставленной целью в работе сформулированы и последовательно решены следующие задачи:

- исследовать понятийный аппарат и основные угрозы в области обеспечения безопасности информации;

- рассмотреть безопасный режим банка;

- исследовать обеспечение защиты информации при использовании интернет-банкинга;

- изучить механизмы повышения информационной безопасности систем интернет – банкинга.

Предметом исследования – системы защиты информации в банках.

Объектом исследования являются системы защиты информации.

Теоретико-методологическую основу исследования составили научные труды, посвященные анализу системы защиты информации. При разработке и решении поставленных задач использовались методы сравнительного анализа, а также группировки.

Структура работы. Работа включает введение, две главы, заключение и список литературы. В первой главе рассматриваются общие сведения о защите информации, основные угрозы и принципы построения систем защиты информации. Во второй главе рассматривается система защиты информации в банковской системе.

Научно-методической основой работы служат труды отечественных и зарубежных ученых в области IT-индустрии. При выполнении работы использовалась научно-методическая литература, публикации в периодической печати и научных изданиях, материалы Интернет-порталов.

Глава 1. Теоретические основы системы защиты информации

Понятие информационной безопасности

Комплексная система защиты иформации (КСЗИ) – это совокупность организационных и инженерно-технических мероприятий, направленных на обеспечение защиты информации от разглашения, утечки, несанкционированного доступа и модификации[1]. Создание КСЗИ, в соответствии с требованиями системы нормативных документов России в области технической защиты информации, обусловлено необходимостью обработки предприятием информации с ограниченным доступом на компьютерах, не подключенных к сети, и в сетях предприятия[2].

При создании комплексной системы защиты конфиденциальной информации необходимо защищать информацию во всех фазах ее существования - документальной (бумажные документы, микрофильмы и т.п.), электронной, содержащейся и обрабатываемой в автоматизированных системах (АС) и отдельных средствах вычислительной техники (СВТ), включая персонал, который ее обрабатывает - всю информационную инфраструктуру[3].

Система защиты информации – комплекс средств, направленных на повышение уровня защищенности информационной системы. Этот комплекс включает мероприятия организационного и инженерно-технического характера. Организационные средства являются основой системы защиты информации, а инженерно-технические применяются по мере необходимости.

Организационные средства защиты информации – это разработка внутренней документации, которая четко регламентирует все аспекты функционирования системы защиты информации[4].

Инженерно-технические средства защиты информации – совокупность специальных технических средств, которые повышают уровень безопасности информационной системы[5].

К информации с ограниченным доступом относится[6]:

- информация, составляющая государственную тайну;

- служебная информация;

- информация, требования, к защите которой установлены Законами России, в том числе конфиденциальная информация о физических лицах (персональные данные) [7].

Если на предприятии создана КЗИ, то система защиты материальных средств создается автоматически. Главная цель создания КСЗИ – предотвращение нанесения ущерба интересам предприятия или по крайней мере минимизация этого ущерба и в дальнейшем исключения повторения подобных случаев[8].

Комплексная система защиты информации — название внушительное и серьезное, суть такой системы заключается в том, что она является своеобразным «щитом» для компании и сможет предохранить от несанкционированного доступа к информации, от внедрения специальных электронных устройств и вирусных программ, от утечки данных по техническим каналам, а также от многих других рисков и угроз[9].

КСЗИ разрабатывается для каждого конкретного случая, с учетом особенностей и финансовых возможностей заказчика, а перед ее внедрением проводится точнейший анализ того, какие подразделения нуждаются в усиленной защите. Не зря система называется комплексной — ведь она должна охватить целый ряд задач и учесть все особенности конкретного предприятия. В последнее время компании все больше интересуются КСЗИ, причем этот спрос рождается вовсе не предложением, а реальными угрозами и участившимися атаками. Но, к сожалению, многие задумываются об установке КСЗИ слишком поздно[10].

Некоторые компании вообще не уделяют должного внимания информационной безопасности[11]. Стоит ли потом удивляться, откуда конкурент узнал цену, предназначенную для тендера, и предложил более выгодные условия, а контракт буквально ушел из под носа; как «утекла» технология производства, и почему массово переманивают ваших клиентов. Неприятным сюрпризом может стать потеря данных на внезапно отформатированных жестких дисках и неработающий сайт, подвергшийся DoS-атакe[12].

В борьбе с вами соперники в бизнесе или недоброжелатели могут использовать самое высокотехнологичное специальное оборудование — всевозможные бинокли, прослушивающие устройства и маяки, инфракрасные системы и приборы ночного видения, а также — проводить информационно-психологическое воздействие и дезинформацию. Это все напоминает фильм про агента «007». Но, увы, это не выдумки, а реальность борьбы за секретные данные. Когда на чаше весов находится важная информация, от которой зависит успех компании, не стоит дожидаться, пока грянет гром. Потому что в какой-то момент даже служба безопасности может оказаться бессильной, а владельцам придется долго искать виновных и ломать голову, откуда же произошла утечка?

Можно подумать, что КСЗИ нужны только для ИТ-компаний и крупных предприятий. Но это не совсем верно. Например, шеф-повару ресторана вполне может пригодиться система защиты информации — оригинальные рецепты, поставщики продукции, расчеты стоимости блюд также представляют немалую ценность. Это говорит о том, что на каждую профессиональную тайну, если она способна принести прибыль, всегда найдутся желающие ее раскрыть. Не стоит также сбрасывать со счетов и шантаж[13].

Поэтому, к примеру, банковские структуры никогда не экономят на безопасности. Ведь речь идет об огромных денежных операциях и, в случае взлома или утечки данных, потери могут быть слишком высоки. Если же вернуться к компаниям, занимающимся программным обеспечением, то угрозы могут исходить из самых неожиданных мест. Информация буквально идет по проводам, а за территорией предприятия они превращаются в легкодоступный источник утечки. В этом случае лучше изолировать физические выходы, что и будет учтено при проектировании системы безопасности[14].

В век информационных технологий, когда главной ценностью становятся даже не драгоценные металлы или полезные ископаемые, а информация, основной задачей становится ее защита и контроль доступа к ней. Информационная безопасность по этой причине является приоритетным направлением для развития многих сфер деятельности.

С конца 70-х годов прошлого столетия широкое распространение получают системы криптозащиты информации, то есть ее преобразование с возможностью последующей дешифровки с помощью секретного параметра, ключа к шифру. При этом ключом может служить не только пароль, но и специальный код на определенном носителе, и даже биометрические данные индивидуума. От надежности методов криптозащиты напрямую зависит сохранность информации, устойчивость к преступным посягательствам на информацию, и как следствие, стабильность работы всей системы. Появление сети интернет, широкое внедрение компьютерных технологий в повседневную жизнь человека дало толчок для развития и совершенствования систем информационной безопасности, как для бизнеса, так и для частных лиц[15].

Наиболее остро вопрос контроля доступа к личной информации стоит в банковской сфере, где безопасность информации является главным показателем надежности банка. По некоторым оценкам экспертов ежегодно с карточных счетов российских граждан «уплывает» в карманы злоумышленников до 100 тыс. долларов. Поэтому постоянное совершенствование методов обеспечения безопасности транзакций, конфиденциальности обмена данными между банковскими серверами и терминалами, защита информации от различного рода копирования и перехвата, но в то же время надежной идентификацией всех участников процесса, это жизненная необходимость в работе каждого банка[16].

С развитием процесса автоматизации производства направление информационной безопасности и контроля доступа становится стратегически важным даже в отношении тех предприятий, чья деятельность напрямую не связана с компьютерными или интернет-технологиями. Это может относиться как к контролю доступа в помещение, так и доступа к определенной информации. Причем требования к способам контроля доступа на крупном предприятии не менее жесткие, чем для электронной коммерции: помимо высокой точности аутентификации важна скорость обработки данных об объекте.

Выделяют 4 вида автоматизированной идентификации объекта[17]:

- Оптическая

- Магнитная

- Радиочастотная

- Биометрическая

Самый простой и в то же время самый распространенный способ идентификации — оптический. В его основе лежит принцип распознавания видимых символов. Широко применяем в штрих-кодах и похожих системах. Низкая надежность данного способа идентификации не позволяет защищать особо важную информацию, поскольку легко поддается подделке, поэтому используется в торговле для внутреннего учета.

Более прогрессивный способ идентификации — магнитный, основан на считывании нанесенных на магнитную полосу спецсимволов. Карты с магнитной полосой достаточно популярны как в качестве платежного инструмента, так и для контроля доступа в помещение. Однако карты с магнитной полосой в настоящее время не могут полностью защитить пользователя от незаконного копирования информации злоумышленниками. Мошенники, занимающиеся кражей данных с карт, так называемые «кардеры», на данный момент располагают целым арсеналом средств для считывания информации с магнитных полос и подделкой карт. Поэтому помимо магнитных полос карты оснащают дополнительными средствами защиты[18].

Среди современных средств защиты информации от посягательств выделяют радиочастотные RFID и биометрические системы идентификации. Они обладают высокой устойчивостью к взлому и краже информации.

Карты с RFID чипом относятся к бесконтактным смарт-картам, в основу действия которых заложен принцип кодирования карт при помощи нанесения на чип RFID-метки. Такие карты отличаются высокой надежностью, большим объемом записываемой информации, долговечностью. Использование нескольких уровней криптозащиты делают практически невозможным их подделку. Запас прочности самого RFID-чипа огромен, срок эксплуатации RFID карт почти не ограничен, при этом стопроцентная идентификация может производиться даже через грязь, воду, пар, краску, пластмассу, древесину и даже сквозь металл. Уникальность RFID-карт состоит еще и в том, что благодаря высокой скорости считывания меток, RFID-карты могут применяться в системах контроля доступа автотранспорта[19].

Идентификация человека по персональным характеристикам успешно использовалась задолго до появления компьютерных технологий. Безупречная точность такого вида идентификации послужила поводом для разработки автоматизированных систем контроля доступа, где необходим высокий уровень конфиденциальности информации. Таким примером может служить повсеместное внедрение биометрических паспортов с идентификационным чипом[20].

Биометрические системы контроля доступа в настоящее время основываются на считывании и сравнении данных физиологического или поведенческого характера человека, таких как, радужная оболочка глаза, отпечаток пальца, геометрия и форма руки, голос. Несомненно, удобство такого метода — все идентификаторы всегда при себе, в отличие от внешнего носителя-карты, тем более, что индивидуальные особенности человека абсолютно уникальны и не поддаются подделке. Однако минус данного метода идентификации состоит в несовершенстве считывающей аппаратуры, поэтому в продуктивности они могут уступать стандартным кодам карт. Поэтому для наиболее точной аутентификации личности используются комбинированные биометрические системы контроля доступа с видеонаблюдением, использованием смарт-карты или учетом нескольких биометрических характеристик.

В системе обеспечения безопасности все большее значение приобретает обеспечение информационной безопасности предприятия. Это связано с растущим объемом информации, с необходимостью ее хранения, передачи и обработки. Перевод значительной части информации в электронную форму, использование локальных и глобальных сетей создают качественно новые угрозы конфиденциальной информации.

Проблемы, связанные с информационной безопасностью на предприятиях, могут быть решены только с помощью систематического и комплексного подхода. С методологической точки зрения, подход к проблемам информационной безопасности начинается с выявления субъектов информационных отношений и интересов этих субъектов.

В обеспечении информационной безопасности нуждаются разные субъекты информационных отношений:

– государство в целом или отдельные его органы и организации;

– общественные или коммерческие организации (объединения),

предприятия (юридические лица);

– отдельные граждане (физические лица).

В зависимости от сочетания уровней конфиденциальности информации и характера условий размещений определяют категории объектов КСЗИ( рис.1).

Рисунок 1.Объекты системы защиты информации

Деятельность по созданию КСЗИ относится к лицензируемым видам деятельности и лицензируется Государственной службой специальной связи и защиты информации России. Право на проведение государственных экспертиз КСЗИ имеют лицензиаты в области ТЗИ, которые также входят в Реестр Организаторов экспертизы в сфере ТЗИ, который формирует и ведет Контролирующий орган. К проведению работ по созданию КСЗИ и государственной экспертизе КСЗИ привлекаются различные субъекты, для исключения нарушений и злоупотреблений в сфере защиты информации.

Виды и состав угроз информационной безопасности

По своей общей направленности угрозы информационной безопасности Российской Федерации подразделяются на следующие виды[21]:

угрозы конституционным правам и свободам человека и гражданина в области духовной жизни и информационной деятельности, индивидуальному, групповому и общественному сознанию, духовному возрождению России;

угрозы информационному обеспечению государственной политики Российской Федерации;

угрозы развитию отечественной индустрии информации, включая индустрию средств информатизации, телекоммуникации и связи, обеспечению потребностей внутреннего рынка в ее продукции и выходу этой продукции на мировой рынок, а также обеспечению накопления, сохранности и эффективного использования отечественных информационных ресурсов[22];

угрозы безопасности информационных и телекоммуникационных средств и систем, как уже развернутых, так и создаваемых на территории России.

Угрозами конституционным правам и свободам человека и гражданина в области духовной жизни и информационной деятельности, индивидуальному, групповому и общественному сознанию, духовному возрождению России могут являться:

- принятие федеральными органами государственной власти, органами государственной власти субъектов Российской Федерации нормативных правовых актов, ущемляющих конституционные права и свободы граждан в области духовной жизни и информационной деятельности;

- создание монополий на формирование, получение и распространение информации в Российской Федерации, в том числе с использованием телекоммуникационных систем;

- противодействие, в том числе со стороны криминальных структур, реализации гражданами своих конституционных прав на личную и семейную тайну, тайну переписки, телефонных переговоров и иных сообщений;

- нерациональное, чрезмерное ограничение доступа к общественно необходимой информации;

- противоправное применение специальных средств воздействия на индивидуальное, групповое и общественное сознание;

- неисполнение федеральными органами государственной власти, органами государственной власти субъектов Российской Федерации, органами местного самоуправления, организациями и гражданами требований федерального законодательства, регулирующего отношения в информационной сфере[23];

- неправомерное ограничение доступа граждан к открытым информационным ресурсам федеральных органов государственной власти, органов государственной власти субъектов Российской Федерации, органов местного самоуправления, к открытым архивным материалам, к другой открытой социально значимой информации;

- дезорганизация и разрушение системы накопления и сохранения культурных ценностей, включая архивы;

- нарушение конституционных прав и свобод человека и гражданина в области массовой информации;

- вытеснение российских информационных агентств, средств массовой информации с внутреннего информационного рынка и усиление зависимости духовной, экономической и политической сфер общественной жизни России от зарубежных информационных структур;

- девальвация духовных ценностей, пропаганда образцов массовой культуры, основанных на культе насилия, на духовных и нравственных ценностях, противоречащих ценностям, принятым в российском обществе;

- снижение духовного, нравственного и творческого потенциала населения России, что существенно осложнит подготовку трудовых ресурсов для внедрения и использования новейших технологий, в том числе информационных;

- манипулирование информацией (дезинформация, сокрытие или искажение информации)[24].

Угрозами информационному обеспечению государственной политики Российской Федерации могут являться монополизация информационного рынка России, его отдельных секторов отечественными и зарубежными информационными структурами; блокирование деятельности государственных средств массовой информации по информированию российской и зарубежной аудитории и другое.

Угрозами развитию отечественной индустрии информации, включая индустрию средств информатизации, телекоммуникации и связи, обеспечению потребностей внутреннего рынка в ее продукции и выходу этой продукции на мировой рынок, а также обеспечению накопления, сохранности и эффективного использования отечественных информационных ресурсов могут являться:

- противодействие доступу Российской Федерации к новейшим информационным технологиям, взаимовыгодному и равноправному участию российских производителей в мировом разделении труда в индустрии информационных услуг, средств информатизации, телекоммуникации и связи, информационных продуктов, а также создание условий для усиления технологической зависимости России в области современных информационных технологий;

- закупка органами государственной власти импортных средств информатизации, телекоммуникации и связи при наличии отечественных аналогов, не уступающих по своим характеристикам зарубежным образцам;

- вытеснение с отечественного рынка российских производителей средств информатизации, телекоммуникации и связи;

- увеличение оттока за рубеж специалистов и правообладателей интеллектуальной собственности.

Угрозами безопасности информационных и телекоммуникационных средств и систем, как уже развернутых, так и создаваемых на территории России, могут являться: противоправные сбор и использование информации; нарушения технологии обработки информации; разработка и распространение программ, нарушающих нормальное функционирование информационных и информационно-телекоммуникационных систем, в том числе систем защиты информации и многое другое[25].

Нетрудно заметить, что приведенные выше четыре вида угроз информационной безопасности РФ составляют, по сути, две группы:

Первая группа (к ней относятся угрозы первого и второго вида) – угрозы, обусловленные негативными явлениями, процессами и действиями в сфере власти и гражданского общества, в сфере деятельности государственных структур разных уровней, средств массовой информации, правоохранительных органов. Появление этих угроз связано прежде всего с неадекватными формами взаимодействия государства и общества, власти и гражданина, личности и права.

В конкретизированной формулировке к угрозам данной группы относятся, например, следующие:

- Принятие властными органами разных уровней нормативных правовых актов, ущемляющих конституционные права и свободы граждан в области духовной жизни и информационной деятельности.

- Противодействие, в том числе со стороны криминальных структур, реализации гражданами своих конституционных прав на личную и семейную тайну, тайну переписки, телефонных переговоров и иных сообщений.

- Монополизация информационного рынка России, его отдельных секторов отечественными и зарубежными информационными структурами.

- Низкая эффективность информационного обеспечения государственной политики Российской Федерации вследствие дефицита квалифицированных кадров, отсутствия системы формирования и реализации государственной информационной политики и т.д.

К основным характеристикам рассматриваемой группы угроз информационной безопасности РФ следует отнести, прежде всего, отсутствие или нечеткость критерия определения какого-то негативного явления в информационной сфере как “угрозы информационной безопасности РФ”. По ряду ключевых вопросов, касающихся информационной безопасности, нормативная база далеко неполна, несовершенна или даже противоречива[26].

Не менее важна и такая характеристика как мимикризация угроз информационной безопасности первой группы ставшей закономерным явлением в информационном пространств России, которое имеет на современном этапе дискретный характер, является ареной постоянно меняющегося баланса различных социальных сил и потоков и внешних влияний.

Следует отметить также тотальность угроз информационной безопасности в рассматриваемой группе, выражающейся в их способности проникновения через самые традиционные и примитивные формы и каналы информации в самые широкие слои общества.

Долгосрочный и устойчивый характер действия указанных угроз, обусловленный тем, что их актуализация в реальной общественной жизни поражает такие сферы, как социально-психологическое состояние групп, коллективов, индивидуумов, сферу традиций и ценностей, т.е. такие пласты общественной жизни, которые отличаются консерватизмом и временной стабильностью.

Вторая группа угроз информационной безопасности (к ней в Доктрине отнесены угрозы третьего и четвертого видов) – это угрозы, которые обусловлены негативными явлениями и противозаконными действиями в рамках существующих информационных и телекоммуникационных систем, систем связи, а также на рынке информационных технологий.

Эти угрозы существенным образом отличаются от угроз, относящихся к первой группе, прежде всего тем, что в их формировании и реализации доминируют не правовые, духовно-идеологические и социально-психологические аспекты, а технические и организационно-технологические.

В этой группе угроз как для отдельных стран, так и для мирового сообщества в целом особую опасность представляет информационный терроризм. Определены различные приемы достижения террористических целей в информационном киберпространстве, как например модификации в информационных системах и системах управления; нанесение ущерба отдельным физическим элементам киберпространства (разрушение сетей электропитания, наведение помех, использование специальных программ, стимулирующих разрушение аппаратных средств, биологические и химические средства разрушения элементной базы и др.); кража или уничтожение информационного, программного или технического ресурсов, имеющих общественную значимость, путем преодоления систем защиты, внедрения вирусов, программных закладок и т.п.; захват каналов СМИ с целью распространения дезинформации, слухов, демонстрации мощи террористической организации и объявление своих требований, уничтожение или активное подавление линий связи, неправильное адресование, искусственная перегрузка узлов коммутации и др[27].

Организованные преступные группировки, коммерческие структуры быстро оценили широкие возможности и преимущества специальных технических средств по добыванию конфиденциальной информации о деятельности как государственных структур, так и субъектов негосударственного сектора (бирж, банков, частных фирм и т.п.).

Глава 2.Система защиты информации в банковских системах

2.1 Безопасный режим банка

Банковская информация всегда была объектом пристального внимания разного рода злоумышленников, поэтому банки превратились в оборудованные по последнему слову техники «бастионы». Однако действия злоумышленников совершенствуются не менее интенсивно, чем средства их предупреждения, поэтому для защиты информации требуется не просто разработка частных механизмов защиты, а организация целого комплекса мер, т.е. использование специальных средств, методов и мероприятий с целью предотвращения потери информации. Таким образом, сегодня требуется новая современная технология защиты информации в автоматизированных информационных системах и сетях передачи данных.

Несмотря на предпринимаемые дорогостоящие меры, функционирование банковских автоматизированных информационных систем выявило наличие слабых мест в защите информации. Открытый характер систем, их широкое распространение порождает новые формы преступности.

В настоящее время особенно опасными для банка являются компьютерные преступления. Уровень потерь, связанных с несанкционированным доступом к банковской информации, достаточно высок, при этом сохраняется тенденция к росту потерь.

Действия злоумышленников часто достигают цели по следующим причинам:

- в большинстве банков используются однотипные стандартные вычислительные средства — IBM-совместимые персональные компьютеры; локальные вычислительные сети со стандартной техникой и программным обеспечением; программное обеспечение автоматизированных банковских систем написано на стандартных языках программирования;

- возрастает компьютерная грамотность клиентов. Недооценка вопросов безопасности влечет за собой финансовые потери, потерю клиентов и доверия на рынке услуг.

Следовательно, при создании автоматизированных банковских систем необходимо уделять внимание их безопасности, т.е. профессионально обеспечить их защиту.

Безопасность АБС — это защищенность банковской системы от случайного или преднамеренного вмешательства в нормальный процесс ее функционирования, а также от попыток хищения, модификации или разрушения ее компонентов. Безопасность АБС включает безопасность сотрудников, безопасность помещений и ценностей и информационную безопасность.

Различают безопасность:

• внутреннюю, состоящую в обеспечении надежной и корректной работы системы, целостности ее программ и данных;

• внешнюю, состоящую в защите от стихийных бедствий, от проникновения злоумышленников извне с целью хищения информации или вывода системы из строя. Главная цель защиты АБС заключается в том, чтобы эффективно препятствовать хищению, уничтожению и изменению информации, хранящейся в системе.

В 1985 г. Национальным центром компьютерной безопасности США была опубликована «Оранжевая книга». В ней в систематизированном виде приведены: классификация угроз безопасности; рекомендации по анализу рисков; методы и средства защиты от любой группы угроз.

Системные принципы обеспечения безопасности состоят в следующем: − принимать принципиальные решения в области безопасности на основе текущего состояния системы; − прогнозировать возможные угрозы и анализировать связанный с ними риск; − планировать мероприятия по выходу из критических ситуаций; − планировать мероприятия по предотвращению критических ситуаций.

Одним из основных понятий является политика безопасности - совокупность норм, правил и методик, на основе которых строится функционирование информационной системы, т.е. реализуются сие темные принципы, рассмотренные выше. Одним из важнейших видов работ является анализ риска, он состоит из ряда этапов. Анализ риска уведомляет руководство о сильных и слабых сторонах системы защиты, является базой для принятия решений в области безопасности, позволяет оптимизировать затраты на защиту.

Этапы анализа риска:

1) описание автоматизированной банковской системы (технического обеспечения, программного обеспечения, информационного обеспечения, документации персонала);

2) определение уязвимых мест автоматизированной банковской системы, на этом этапе оценивается уязвимость системы по каждому ее элементу с определением возможных угроз;

3) оценка вероятности реализации угроз;

4) оценка ожидаемых размеров потерь, этот этап достаточно сложен, так как не всегда возможна количественная оценка в определенных показателях;

5) анализ возможных методов и средств защиты;

6) оценка выигрыша от предлагаемых мер.

На основе анализа риска составляется план защиты, в котором отражается текущее состояние системы защиты, рекомендации, список сотрудников и зон ответственности, расписание — определение порядка работы, предусмотрена корректировка плана.

При определении меры ответственности сотрудников за безопасность необходимо учитывать следующие положения: − основополагающие решения в области политики безопасности принимаются руководством банка; − только специалисты могут обеспечить правильное функционирование системы безопасности; − никакая внешняя организация не заинтересована в экономической эффективности системы безопасности.

С точки зрения безопасности автоматизированных банковских систем важно рассмотреть классификацию информации по нескольким основаниям:

По конфиденциальности различают: — конфиденциальную информацию, доступ к которой посторонних лиц и части персонала нежелателен и ведет к материальным потерям; — открытую информацию, доступ к ней не связан с потерями. По степени важности выделяют: − важную информацию, которая незаменима и необходима в работе банка; ее потеря или искажение приводит к невосполнимому ущербу; трудно восстанавливается или вообще не подлежит восстановлению; − полезную информацию, которая является желательной; ее потеря или искажение не приносит больших потерь; легко восстанавливается.

Защита информации в автоматизированных банковских системах - это способы и средства по ограничению доступа к информационной системе, направленные на предотвращение всех видов атак, т.е. на обеспечение безопасности автоматизированной банковской системы.

Функции защиты:

1) защита системы от посторонних лиц заключается в создании надежных барьеров на всех возможных путях доступа к системе;

2) защита системы от пользователя исключает доступ к общесистемным данным, к данным других пользователей, возможность изменения программного обеспечения, сбор информации;

3) защита пользователей друг от друга реализуется при совместной работе и при хранении информации; исключает «маскарад»;

4) защита пользователя от самого себя состоит в защите автоматизированной системы от случайных ошибок пользователя; случайные ошибки не должны приводить к потере информации;

5) защита системы от самой себя предусматривает исключение потери или искажения данных при ошибках или сбоях в компонентах системы.

Способы и средства обеспечения безопасности информации показаны на рис. 2.

Рисунок 2. Способы и средства обеспечения безопасности информации (на примере банковской системы)

Сделаем выводы, деятельность любого банка напрямую зависит от того, насколько хорошо построена система безопасности. Если инфраструктура банка дает сбои, то последствия катастрофичны: банк может потерять не только базу клиентов, но и их доверие. Столкновение с этой проблемой привело к созданию новых систем защиты информации.

2.2. Обеспечение безопасности информации при использовании интернет- банкинга

Обеспечение безопасности при использовании услуг интернет-банкинга служит одним из основных вопросов для клиентов, которые предпочитают осуществлять операций с финансами через Интернет. Большая часть потребителей подобных услуг опасаются возможности стать обманутыми, ведь в докладах СМИ часто встречается информация о том, что атаки хакеров происходят в 6 случаях из 10, но фактически именно сами клиенты чаще всего являются виновниками подобных происшествий.

Несмотря на приведѐнные данные, компания Group-IB, которая занимается расследованием киберпреступлений, заявляет о том, что в 2015 г. ущерб от хакерских атак на системы интернет-банкинга в России упал в 3,7 раза до 2,6 млрд. руб. против 9,8 млрд. руб. в прошлом году[28].

Банковские работники предельно ясно осознают, насколько важно обеспечить безопасность предоставляемых услуг, и то, что сообщения о компрометации работы системы интернет-банкинга могут им нанести значительный ущерб. Именно поэтому абсолютно любой банк заинтересован в предотвращении взлома. На сегодняшний день обеспечение информационной безопасности с использованием услуг интернет-банкинга является довольно актуальной проблемой, ведь множество операций с финансовыми средствами происходят именно в сети Интернет. Целью данной статьи является обзор главных способов сохранения безопасного хранения и обработки информации при пользовании сервиса интернет-банкинга, а также анализ наиболее уязвимых процессов и построение рекомендаций для их защиты.

На данный момент в соответствии с Федеральным законом РФ от 27 июля 2006 года № 152-ФЗ «О персональных данных»[29] большинство банков, которые практикуются в представлении услуг интернет-банкинга, применяют SSL-шифрование данных, которое происходит в самой банковской системе от компьютера пользователя и обратно. Банк-клиент получает цифровые сертификаты и электронную цифровая подпись (ЭЦП), позволяющая определить IP пользователя. К сожалению, данных мер для обеспечения полноценной защиты счетов этого не достаточно.

Наиболее инновационно-развитые банки представляют к применению токены – usb-ключи, которые внешне напоминают флеш-карту и позволяют надежно сохранить различную информацию такую, как цифровые сертификаты, ключи ЭПЦ и иные авторизационные данные. Кроме того, с недавнего времени, изобрели ключи, при использовании которых возможно сформировать ЭПЦ аппаратно, т.е. внутри самого токена.

Другим способом защиты информации служит пин-код, благодаря которому сохраняется неприступность лицевого счѐта, в случае потери или хищения токена. При таких обстоятельствах токен является своеобразной защитой, обеспечивающей сохранность клиентского счѐта. Наиболее уязвимым несанкционированных действий мошенников считаются автоматические групповые операции, на которых хранятся счета и сумма, как правило, не поддаются абсолютному контролю и управлению. Опираясь на исследования, можно выделить следующие операции такого рода и возможные меры по их предотвращению (табл. 1)[30].

Таблица 1

Операции, подверженные наибольшему риску и меры предосторожности

|

Операции, подверженные наибольшему риску |

Меры предосторожности |

|

Редактирование внешнего получателя платежа |

Введение запрета на изменение данных после прохождения стадии контроля и до электронной подписи отправляемого рейса |

|

Начисление процентов счѐта до востребования и расчѐтные счета |

Создание службы контроля автоматических операций по закрытым для остальных сотрудников методикам |

|

Хищение денежных средств в системе клиент-банк |

Ограничение максимального ежедневного объема платежей, совершаемых по системе клиент-банк, для каждого клиента |

|

Поражение системы автоматизации или еѐ отдельного модуля |

Обязательное создание резервных копий, введение запрета на доступ бывших сотрудников в информационную систему |

Кроме отмеченных ранее рискованных операций интернет-банкинг не застрахован от других возможных рисков. Например, возникновение разнообразных технических сбоев в течение осуществления операции, однако подобная проблема не в состоянии нанести большой вред владельцу счета. Система интернет-банкинга, подобно другим системам обработки инфор мации, устроена таким образом, что при возникновении программного или технического сбоя во время транзакции данные не будут одобрены банковской системой. Если неверная операция всѐ-таки была осуществлена, необходимо незамедлительно обратиться в банк для того чтобы исправить ошибку. В таком случае банк должен возвратить денежные средства на счет клиента в ближайшие сроки.

Главной целью банка является демонстрация надежности своей системы безопасности интернет-банкинга. Одним из достоинств является наличие стандартов в области информационной безопасности, например PCI DSS, Стандарт Банка России и другие. После прохождения проверки на соответствие требованиям данных стандартов, банк показывает, что он в состоянии обеспечить защиту данных своих клиентов.

К сожалению, на сегодняшний день лишь 62,5 % кредитных учреждений в состоянии заявить о своѐм полном соответствии стандартам, которые касаются безопасного хранения и обработки информации. Ежегодное исследование эффективности российских сервисов интернет-банкинга физических лиц зафиксировало два основных параметра эффективности: функциональность – возможности управления собственными финансами клиента, а также удобство пользования – простота и понятность совершения операций в интернет-банке.

Рисунок 3. Рейтинг эффективности интернет-банков для частных лиц

На данных момент, ля защиты информационных систем так же используются и новые технологии, такие как средства мониторинга и сбора событий (Symantec Security Infomation Manager, envision), с помощью которых производится сбор информации, ее классификация, осуществляется постоянный мониторинг и управление безопасностью, системы управления уязвимостями и установка обновлений (Max-Patrol, SAFEsulte), которые позволяют получать объективную оценку состояния защищенности как всей информационной системы, так и отдельных подразделений, узлов и приложений, а так же системы управления и контроля конфигурациями (RealSecure), обладающие интеллектуальным анализатором пакетов с расширенной базой сигнатур атак, который позволяет обнаруживать враждебную деятельность и распознавать атаки на узлы сети[31].

В процессе анализа мер по обеспечению конфиденциальности личных данных можно выделить следующие рекомендации:

‒ не сообщать никому свой пароль и пин-код (даже сотрудникам банка, т.к. они ни при каких обстоятельствах не имеют право запрашивать пароли пользователей);

‒ пользоваться одним компьютером (не допускать смены паролей и проведение платежей с малознакомых компьютеров, к которым имеет доступ множество пользователей);

‒ при работе на чужом компьютере, ни в коем случае не сохранять ключ электронноцифровой подписи;

‒ если существуют подозрения о том, что кто-то подсмотрел пароль, обратиться в банк и заблокировать доступ в систему;

‒ в случае хищения личных данных или денежных средств со счетов проинформировать банк о случившемся и подать заявление[32].

Выполняя данные рекомендаций банков можно избежать хищения личной информации и средств клиента, пользующегося услугами интернетбанкинга.

Таким образом, обеспечение достоверности и конфиденциальности информации, передаваемой между банком и клиентом – один из самых важных аспектов дистанционного банковского обслуживания. Кроме того, следует помнить, что безопасное использование услуг интернет-банкинга в большей степени зависит от самих клиентов банка, так как развивая культуру безопасного пользования дистанционными услугами банка можно предотвратить возникновение негативных инцидентов.

2.3. Механизмы повышения информационной безопасности систем интернет- банкинга

Услуги банков, предоставляемые удаленно с помощью Интернета, сейчас являются одним из наиболее востребованных элементов электронной коммерции во всем мире. Одновременно данная система продолжает свое динамичное развитие вместе с распространённостью глобальной сетью и стремительными темпами роста числа пользователей Интернета. В погоне за каждым клиентом банкам уже мало того, что они понижают стоимость обслуживания и повышают проценты по кредитам.

Интернет-банкинг – один из наиболее динамичных секторов электронной коммерции, при этом возможности использования сети Интернет в сфере банковского дела регулярно расширяются, возникают новые службы и технологические процессы, а совместно с ними – новейшие возможности формирования бизнеса. Экономически важные процессы стали переноситься в электронную форму. Однако только с развитием «глобальной сети» стало допустимым рассматривать банковские операции, протекающие в ней в электронной форме, в качестве отдельного вида экономической деятельности. Непосредственно с возникновением сети Интернет в его нынешнем варианте электронная банковская работа приобрела сильнейший стимул к формированию.

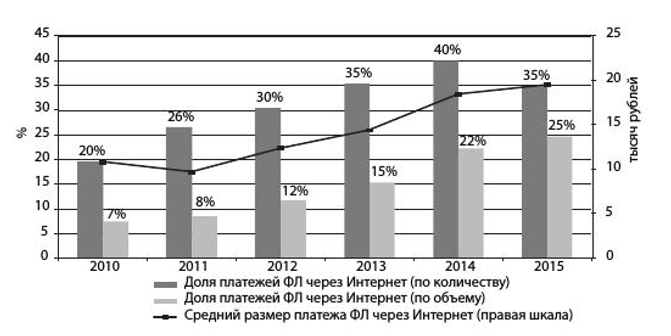

Дистанционное обслуживание стало частью повседневной жизни граждан Российской Федерации. Темп развития настолько велик, что за столь короткий промежуток времени рынок интернетбанкинга насытился. Доля онлайнтранзакций в общем объеме платежей увеличивается с каждым днем. И на данный момент фаза массового внедрения дистанционного обслуживания пройдена. Банкам остается только расширять функционал, совершенствовать работу, упрощать процессы и уделять особое внимание рекламе и безопасности совершения операций. В современной России новое поколение технологически образованно и не хотят совершать операции с помощью обращения в отделении банка. Традиционный способ вытесняется новыми возможностями удаленного банкинга. На рисунке 1 показан рост оплат различных услуг пользователями интернет-банкинга на основе информации, предоставленной «Эксперт РА» по данным Центрального банка Российской Федерации.

Рисунок 4. Рост популярности услуг дистанционного банковского обслуживания для физических лиц

На сегодняшний день в России интернет-банкинг хорошо внедрен и налажены мгновенные платежи в реальном времени. Интернет-банкинг – перспективный и быстроразвивающийся сегмент банковского обслуживания. Данная услуга популярна не только среди физических лиц, но и среди юридических.

Постепенно организации переходят на такой тип обслуживания из-за удобства и безопасности совершения сделок. Конечно, в России из-за особого сложившегося менталитета людей недоверие к интернет-банкингу все-таки остается. Население более привязано к наличности. Это связано с тем, что они не видят, не могут держать в руках денежные средства, т. к. она в виде электронных денег на счете. Но по истечении времени и с развитием технологий, которые уже плотно вошли в жизнь населения, обстановка меняется. Новое поколение не представляет свою жизнь без интернеттехнологий. Это является неотъемлемым атрибутом повседневной жизни.

В скором времени наличность станет пережитком прошлого. Зачастую услуга интернет-банкинга сопровождается с предоставлением пластиковых карт. В совокупности это дает максимальный доступ к денежным средствам клиента и онлайн, и в реальной жизни. Если судить по развитию в России пластиковых банковских карт, то по сравнению с заграничной системой карточного бизнеса США или Европы мы отстаем на несколько позиций. В любом случае у России есть все условия для развития данной дистанционной услуги и перспективы повышения уровня обслуживания в целом. Связь банковских карт и интернетбанкинга дает возможность: выдачи срочного кредита, размещения средств в банке на срочные депозиты, выпуска новых карт и перечисления денежных средств на другой счет. В свободное пользование вошел безналичный расчет – более удобный и надежный вид платежа не только в Интернете, но и в реальной жизни. Тут нет ограничений географических и международных.

Такие возможности дает только дистанционное банковское обслуживание. Целесообразное использование интернет-банкинга возможно только при извлечении конкретной выгоды как банка, так и клиента. Использование дистанционного обслуживания первоначально создано для удовлетворения потребностей клиента, но не стоит забывать о выгоде, которую получает сам банк при внедрении такой услуги.

Руководство коммерческого банка должно четко понимать, что такой сервис сложный по своей структуре подключения и требует соблюдения правил безопасности.

По факту интернет-банкинг дает коммерческому банку не новых клиентов, а конкурентоспособность. Для выбора банка, в котором обслуживаться в дальнейшем, люди пользуются одновременно нескольким услугами различных банков. Интернет-банкинг позволяет удержать собственных клиентов и завлечь «посторонних». Развитие розничного банковского обслуживания обеспечивает благоприятное будущее удаленного обслуживания. Корпоративным клиентам превыше всего необычный, неповторимый сервис и индивидуальный подход. В настоящее время трудно представить себе банк, не предоставляющий услуги дистанционного обслуживания.

Интернет-банкинг еще относительно новая услуга, но уже успевшая занять свое место среди банковских услуг. Использование высокопроизводительных линий коммуникаций позволило существенно ускорить проведение взаиморасчетов между участниками платежных систем.

С экономической точки зрения интернет-банкинг – это система предоставления, с использованием того или же иного программного обеспечения, разных услуг банка с помощью доступа к счету (счетам) клиента посредством Интернета и исполнению расчетов в режиме реального времени, а кроме того, согласно доступу к сопутствующим банковским услугам, в частности к управлению операциями на фондовом рынке. Интернет-банкинг в первую очередь нацелен на замещение традиционного обслуживания в коммерческих банках, в которых для совершения какой-либо операции нужно присутствие клиента в самом филиале, поэтому интернет-банкинг максимально расширяет область применения и разновидность услуг[33].

Система удаленного доступа банка имеет ряд факторов, определяющих его конкурентоспособность перед традиционными услугами банка. Во-первых, стоит отметить широкие функциональные возможности, которые доступны клиентам: чем обширнее функционал системы, тем она более популярна и полноценна. Во-вторых, интуитивный интерфейс, которым легко пользуется клиент и делает услугу доступной для любого вида пользователя.

Защита интернет-банкинга – одна из основных задач информационной безопасности для современного финансовокредитного учреждения. Повышение уровня угроз сопровождается усложнением комплекса предлагаемых решений и обязательно должно вести к повышению зрелости процессов интернет-банкинга в самом банке.

Безопасная работа в интернет-банкинге возможна только при одном условии – клиент не разглашает личные данные, такие как логин и пароль от системы. Некоторые коммерческие банки настолько уверены в безопасности системы, что гарантируют возместить убыток денежных средств в полном объёме, если доказан факт мошенничества, но за это, в свою очередь, идет отдельная плата как за услугу[34].

Популярность интернет-банкинга среди клиентов банков повышается также за счет повышения финансовой и компьютерной грамотности граждан. Онлайнплатежи не кажутся сложными и подозрительными. Пользователи начинают привыкать к операциям с денежными средствами в реальном времени через удаленный банкинг. Будущее коммерческих банков за дистанционным банковским обслуживанием. Это наиболее динамично развивающийся сектор электронной коммерции. Развитие интернет-нововведений в организациях кредитной сферы является актуальной и значимой для построения кардинально новой формы ведения банковского дела. Очевидно превосходство использования систем интернет-банкинга и его конкурентных преимуществ перед традиционными услугами банковских офисов.

В настоящее время главную роль в оказании финансовых онлайн-услуг занимают коммерческие банки. Именно они сосредоточивают огромные денежные потоки и направляют их на формирование государственной экономики и развития рыночных отношений в целом. Из-за этого большого финансового потока банки подвергаются повышенной угрозе. Обеспечение безопасного совершения финансовых онлайн-услуг – первостепенная задача кредитных организаций.

Финансовая онлайн-услуга – это услуга, предоставляемая коммерческим банком посредством использования интернеттехнологий, доступная каждому клиенту, кто желает самостоятельно удаленно совершать денежные операции и управлять своими денежными средствами[35]. С развитием компьютерных технологий не только повышается популярность совершения операций через системы интернет-банкинга, но и сам уровень угрозы мошенничества в данной сфере. На данный момент банки заинтересованы проблемой безопасности совершения операций при помощи удаленного доступа к банковским счетам.

Киберпреступность – это вид преступности, которая совершается в виртуальном пространстве с помощью или посредством компьютерных систем. Увеличение количества кредитных организаций, которые используют системы интернет-банкинга в качестве эффективного канала продаж, спровоцировали всплеск киберпреступности в данной сфере. Весь потенциал роста функционала дистанционного банковского обслуживания заключен в формировании персонифицированных предложений для клиентов, с последующим онлайнодобрением, оформлении кредитов, удаленном открытии и закрытии вкладов и расчетных счетов.

Основными мишенями киберпреступников остаются системы интернет-банкинга и мобильного банкинга. Единственной существенной опасностью, которая может подстерегать пользователей, является риск противоправного завладения их денежными средствами злоумышленниками с использованием возможностей систем, поэтому коммерческие банки стараются использовать различные системы и механизмы для повышения безопасности использования интернет-банкинга.

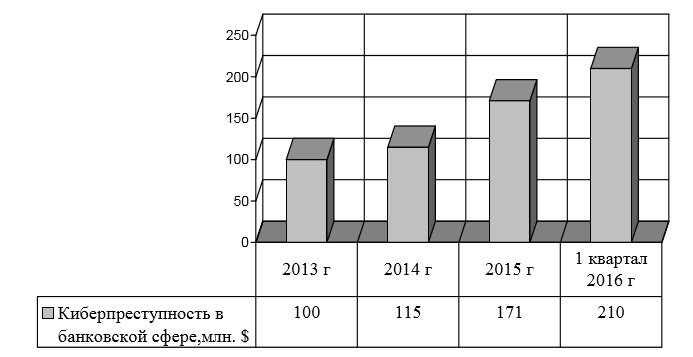

Банки не могут гарантировать абсолютную безопасность систем интернет-банкинга, т. к. это зависит и от банка, и от клиента – у каждого своя зона ответственности. Есть только возможность снизить уровень угрозы совершения услуг при помощи дистанционного банковского обслуживания. На рисунке 5 приведены данные ущерба за последние 4 года действий киберпреступников в кредитно-финансовых организациях в России. По данным Центрального банка, количество кибератак на финансовые организации увеличивается примерно на 30% ежемесячно. По прогнозам некоторых специалистов ущерб от злоумышленников в сфере дистанционного банковского обслуживания удвоится и достигнет к 2020 году 1 трлн долл[36].

Рисунок 5. Прирост убытков от киберпреступности в финансово-кредитной сфере

Каждый год увеличение денежных переводов, совершенных через дистанционное банковское обслуживание, в среднем составляет 10%, прогнозы роста мошенничества в данной сфере неутешительны: примерно в три раза больше по сравнению с ростом денежных переводов[37].

Сбор статистики Банком России по киберпреступности в сфере интернетбанкинга начался относительно недавно, в 2012 г., и поэтому отсутствует открытая статистика, ко всему прочему не определены классификации инцидентов. А между тем, по мнению экспертов, количество инцидентов интернетбанкинга в российском банковском секторе увеличивается от года к году и большинство из них связано с онлайнбанкингом. Центральный банк оценивает объем мошеннических списаний с банковских счетов граждан и компаний в 3,5 млн руб. за 2015 г., но данная цифра серьезно расходится с данными криминалистов, по оценкам которых ежегодные потери клиентов превышают 100 млрд руб[38].

Отличительной особенностью киберпреступности в кредитно-финансовой сфере являются значительные суммы нанесенного ущерба. Местом преступления и одновременно инструментом стало информационное пространство. При помощи вирусов и противозаконных программ либо технических средств киберпреступник получает доступ к денежным средствам своей жертвы. Цель мошенников – завладение данными платежных пластиковых карт, данными доступа к системе интернет-банкинга, персональных данных и коммерческой информации из персональных компьютеров или серверов (рис. 6).

Противодействие мошенничеству в банковской сфере должно сочетать различные комплексы правовых, технических, организационных и информационных мероприятий. Важно понимать, что полное избавление от киберпреступности финансово-кредитных организаций невозможно, т. к. использование наличных средств является одним из распространенных способов сокрытия движения незаконного дохода, его направлений и вложений. Возросло количество вирусов, целью создания которых является кража денег со счетов пользователей. Самой уязвимой считается операционная система Android, а наиболее защищенной – IOS. Основной угрозой для мобильных устройств являются банковские трояны[39].

Рисунок 6. Общий объем несанкционированных операций[40]

Большинство антивирусов при инфицировании устройства сразу же проверяют, прикреплена ли к нему карточка, и пытаются заблокировать и удалить вредоносное ПО. Но на практике не все так просто. Троянцев развелось очень много видов, которые имеют усовершенствованные методы самозащиты, поэтому обхитрить антивирусные программы не составит особого труда.

Некоторые из них способны проверять баланс счета, чтобы снять или перевести максимальное количество денег. Выявить вредоносное ПО не под силу обычному пользователю, и в итоге жертвы узнают о том, что их устройство было поражено вирусом, лишь после снятия средств со счета.

С ростом популярности социальных сетей (“Одноклассники”, Twitter, Facebook) мошенники тут же начали использовать для “фишинга” сообщения социальных сетей. Также злоумышленники создают подложные копии сайтов для интернет-банкинга с именами, очень похожими на настоящие», – поясняет Борис Косяков. И если вы введете на таком сайте данные своей учетной записи, то они тут же попадут в руки к мошенникам[41].

Банки стараются использовать различные системы и механизмы, призванные если не гарантировать, то, по крайней мере, повысить безопасность использования онлайн-банкинга. Помимо перечисленного выше, банкам стоит добавить новый способ защиты. Так как технический прогресс не стоит на месте и активно появляются устройства, распознающие отпечатки пальцев или сетчатку глаза, стоит воспользоваться новейшими тенденциями, а именно биометрической идентификацией.

В последнее время ряд стран вводят на своей территории биометрические паспорта. В мире данное явление восприняли по-разному. Биометрический паспорт нужен обязательно как метод борьбы с преступностью. Другие считают, что биометрический паспорт – это метод тотального шпионажа за гражданами. Распознавание отпечатков пальцев является исключительно адаптивным способом идентификации и подходит для разностороннего применения, в том числе для объектов, где традиционно используются ключи, карты доступа и пароли[42].

Эта технология уже используется в оборудовании контроля прохода, в автоматах выдачи инструментов, в складских помещениях, при оказании сетевых услуг и на многих других объектах, почему бы не использовать данный способ в банковском обслуживании для защиты информации. Отпечаток пальца – это уникальный идентификатор личности. Если сравнивать отпечаток пальца и ключ, то можно сказать, что у каждого человека есть десять ключей, поскольку все отпечатки пальцев отличны друг от друга. Даже если вы порезали палец или вся рука находится в гипсе, у вас остается достаточное количество пальцев для целей идентификации. Идентификация с помощью отпечатка – весьма надежный способ, т. к. отпечатки пальцев у всех людей уникальны. Даже у однояйцевых близнецов разные отпечатки пальцев[43].

По сравнению с другими методами идентификации, когда используется ключ, карта доступа, цифровой код или пароль, биометрический метод идентификации по отпечатку пальца обеспечивает высокую степень защиты. Отпечаток невозможно потерять, забыть или украсть. Этот способ также отличает высокая практичность, поскольку ничего не нужно носить с собой – в карманах бумаги, одноразовые пароли и другие устройства. Кроме того, это позволяет значительно сократить расходы, связанные с организацией контроля доступа. Так, можно зарегистрировать отпечатки пальцев посетителей и предоставить им доступ лишь на один день.

При распознавании происходит сравнение отпечатка пальца с ранее зарегистрированными данными. Данные могут храниться в базе данных системы идентификации, в чипе паспорта или в памяти карты доступа. Функцию идентификации может выполнять установленный на входе считыватель отпечатков пальцев, подключенный к компьютеру датчик или встроенный сканер смартфона.

Существуют два метода идентификации: идентифицируемый отпечаток пальца сравнивается с различными образами отпечатков, сохраненными в системе, либо с зарегистрированным отпечатком конкретного человека. Примером первого варианта может служить система контроля и управления доступом предприятия, где отпечаток пальца сопоставляется с зареги стрированными образами, чтобы подтвердить право доступа идентифицируемого лица. Примером второго варианта является система лучевой терапии, где цель проверки – удостовериться в том, что план лечения предназначен именно для этого пациента, пришедшего на сеанс. Идентификация по отпечаткам пальцев основана на распознавании образа, когда папиллярные узоры сравниваются с зарегистрированными данными. Процесс идентификации выполняется в три этапа[44].

1. Формируется изображение отпечатка пальца. Захват изображения может производиться с помощью встроенной камеры считывателя либо с помощью регистрации разности потенциалов электрического поля между бугорками и впадинами папиллярного узора. Возможно применение комбинаций методов. В результате получается цифровой чернобелый снимок узоров отпечатка пальца.

2. Изображение отпечатка пальца преобразуется в математическую модель, в которой уникальные признаки, такие как дуги, завитки, петли и расстояния между ними, сохраняются в виде цифрового кода. 3. Производится сравнение идентифицируемой цифровой модели с шаблонами в базе данных и выполняется поиск соответствий. Нет единого правильного способа защиты. Защита должна быть комплексной, состоящей из многочисленных уровней.

В безопасности совершения операций с помощью интернет-банкинга заинтересованы не только коммерческие банки, но и сами пользователи данной услуги. Поэтому помимо создания способов защиты совершения финансовых онлайнопераций банкам следует уделить особое внимание разработке инструкций и правил пользования данной услуги. Клиенты, которые несерьезно относятся к использованию дистанционного банковского обслуживания, должны также нести ответственность[45].

Из всего выше сказанного можно отметить, что защитные механизмы, как правило, разрабатываются только после нанесенного «удара» по системе и являются, по сути, ответом на действия мошенников. Технологии защиты всегда отставали от технологий нападения мошенников, только потому, что они являются вторичными. Вопрос не только в том, как сократить данное отставание, но и в опережении будущих действий киберпреступников.

Заключение

Система защиты информации – комплекс средств, направленных на повышение уровня защищенности информационной системы. Этот комплекс включает мероприятия организационного и инженерно-технического характера. Организационные средства являются основой системы защиты информации, а инженерно-технические применяются по мере необходимости.

Система защиты информации создается для объекта информатизации. Цель создания системы — обеспечение целостности, доступности и конфиденциальности обрабатываемой на объекте информации.

Как правило, системы защиты информации проектируются или, по меньшей мере, предусматриваются в преддверии либо в рамках рассмотрения вопроса о проектировании сети или ИТ-инфраструктуры. Такой подход позволяет заранее выявить риски, угрозы, определить структуру, компоненты, механизмы, технологии и другие составляющие будущей системы защиты. Тем не менее, формирование системы защиты информации возможно и позже, например, в рамках модернизации существующей ИТ-инфраструктуры либо при необходимости замены системы защиты на более современную и эффективную.

Банковская информация всегда была объектом пристального внимания разного рода злоумышленников, поэтому банки превратились в оборудованные по последнему слову техники «бастионы». Однако действия злоумышленников совершенствуются не менее интенсивно, чем средства их предупреждения, поэтому для защиты информации требуется не просто разработка частных механизмов защиты, а организация целого комплекса мер, т.е. использование специальных средств, методов и мероприятий с целью предотвращения потери информации. Таким образом, сегодня требуется новая современная технология защиты информации в автоматизированных информационных системах и сетях передачи данных.

Деятельность любого банка напрямую зависит от того, насколько хорошо построена система безопасности. Если инфраструктура банка дает сбои, то последствия катастрофичны: банк может потерять не только базу клиентов, но и их доверие. Столкновение с этой проблемой привело к созданию новых систем защиты информации.

Обеспечение безопасности при использовании услуг интернет-банкинга служит одним из основных вопросов для клиентов, которые предпочитают осуществлять операций с финансами через Интернет. Большая часть потребителей подобных услуг опасаются возможности стать обманутыми, ведь в докладах СМИ часто встречается информация о том, что атаки хакеров происходят в 6 случаях из 10, но фактически именно сами клиенты чаще всего являются виновниками подобных происшествий.

Обеспечение достоверности и конфиденциальности информации, передаваемой между банком и клиентом – один из самых важных аспектов дистанционного банковского обслуживания. Кроме того, следует помнить, что безопасное использование услуг интернет-банкинга в большей степени зависит от самих клиентов банка, так как развивая культуру безопасного пользования дистанционными услугами банка можно предотвратить возникновение негативных инцидентов.

В безопасности совершения операций с помощью интернет-банкинга заинтересованы не только коммерческие банки, но и сами пользователи данной услуги. Поэтому помимо создания способов защиты совершения финансовых онлайн операций банкам следует уделить особое внимание разработке инструкций и правил пользования данной услуги. Клиенты, которые несерьезно относятся к использованию дистанционного банковского обслуживания, должны также нести ответственность.

Из всего выше сказанного можно отметить, что защитные механизмы, как правило, разрабатываются только после нанесенного «удара» по системе и являются, по сути, ответом на действия мошенников. Технологии защиты всегда отставали от технологий нападения мошенников, только потому, что они являются вторичными. Вопрос не только в том, как сократить данное отставание, но и в опережении будущих действий киберпреступников.

Список использованной литературы

- Федеральный закон об информации, информационных технологиях и защите информации (Принят Гос. Думой 8 июля 2006 года, одобрен Советом Федерации 14 июля 2006 года).

- А. Клейменов, А. М. Петраков ; под ред. С. А. Клейменова. - 5-е изд., стер. - М. : Академия, 2012. - 336 с. - (Высшее профессиональное образование. Информатика и вычислительная техника). - Библиогр.: с. 327.

- Бабаш А.В. Информационная безопасность. Лабораторный практикум: учеб. пособие.- М.: КНОРУС, 2013.-135 с.

- Баранова Е.К., Бабаш А.В. Информационная безопасность и защита информации: учеб. пособие.- 2-е изд.- М.: РИОР: ИНФРА-М, 2014.-256 с.

- Баранова, Е. К. Основы информатики и защиты информации [Электронный ресурс] : Учеб. пособие / Е. К. Баранова. - М. : РИОР : ИНФРА-М, 2013. - 183 с.

- Галатенко В.А. Стандарты информационной безопасности. Интернет-Университет Информационных Технологий 2012 г. - 264 страницы

- Городов О. А. Информационно право: учебник – М.:ТК Велби, Изд-во Проспект, 2013. – 248 с.

- Дворядкина Е. Б., Новикова Н. В. Экономическая безопасность. – Екатеринбург: Изд-во Урал. гос. экон. ун-та, 2010. – С. 45–49.

- Ефимова, Л.Л. Информационная безопасность детей. Российский и зарубежный опыт: Монография. / Л.Л. Ефимова, С.А. Кочерга. - М.: ЮНИТИ, 2015. - 239 c.

- Жук А.П. и др. Защита информации: учеб. пособие.- М.: ИНФРА-М, 2013.-392 с.

- Журнал. Проблемы информационной безопасности. Компьютерные системы.

- Информационная безопасность компьютерных систем и сетей: Учебное пособие / В.Ф. Шаньгин. - М.: ИД ФОРУМ: ИНФРА-М, 2012. - 416 с.

- Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с.

- Комплексная защита информации в корпоративных системах: Учебное пособие / В.Ф. Шаньгин. - М.: ИД ФОРУМ: НИЦ ИНФРА-М, 2013. - 592 с.

- Конотопов, М.В. Информационная безопасность. Лабораторный практикум / М.В. Конотопов. - М.: КноРус, 2013. - 136 c.

- Мельников, Д.А. Информационная безопасность открытых систем: учебник / Д.А. Мельников. - М.: Флинта, 2013. - 448 c.

- Мовсесян У.Л., Перова М.В. Информационная безопасность в банковских системах.

- Мусатаева М. О. Источники, виды и факторы угроз экономической безопасности, создание службы экономической безопасности // Научно-методический электронный журнал «Концепт». – 2015. – Т. 23. – С. 26–30.

- Мэйволд Э. Безопасность сетей. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 572 с.

- Партыка, Т.Л. Информационная безопасность: Учебное пособие / Т.Л. Партыка, И.И. Попов. - М.: Форум, 2012. - 432 c.

- Петров, С.В. Информационная безопасность: Учебное пособие / С.В. Петров, И.П. Слинькова, В.В. Гафнер. - М.: АРТА, 2012. - 296 c.

- Проскурин В.Г. Защита программ и данных: учеб. пособие .- М.: Академия, 2012.-208 с.

- Смирнов, А.А. Обеспечение информационной безопасности в условиях виртуализации общества. Опыт Европейского Союза : монография / А.А. Смирнов .— М. : ЮНИТИ-ДАНА, 2012 .— 160 с.

- Чернуха, Ю.В. Методы и средства защиты компьютерной информации. Ч.1-2. Основы криптографической защиты компьютерной информации: учеб. пособие/ИМСИТ.-Краснодар: Изд-во ИМСИТ,2012.-88 с.

- Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. - 702 c.

- Якунина И. А., Сандрыгайло В. П., Федотова Г. В. Обзор экономических изменений в России в период санкций // Юность и Знания – Гарантия Успеха – 2015: сб. науч. тр. 2-й Междунар. науч.-практ. конф. (1-2 окт. 2015 г.): в 2 т. / редкол.: А. А. Горохов (отв. ред.). – Курск, 2015. – Т. 1. – C. 165–169.

- Якунина И. А., Федотова Г. В. Кредитование юридических лиц в российской банковской системе в условиях финансового кризиса // Юность и Знания – Гарантия Успеха – 2015: сб. науч. тр. 2-й Междунар. науч.-практ. конф. (1-2 окт. 2015 г.): в 2 т. / редкол.: А. А. Горохов (отв. ред.). – Курск, 2015. – Т. 1. – C. 251–255.

- Якунина И. А., Федотова Г. В. Причины отказа кредитования юридических лиц // Молодёжь и XXI век – 2016 : материалы VI Междунар. молодёж. науч. конф. (25-26 февр. 2016 г.): в 4 т. / редкол.: А. А. Горохов (отв. ред.) [и др.]. – Курск, 2016. – Т. 1. – C. 414–417.

- Автокредиты нащупали дно [Электронный ресурс]. – URL: http://bankir.ru/publikacii/20160329/avtokre dity-nashchupali-dno-10007367/.

- Банковский сектор в 2016 году: «черная полоса» затянулась [Электронный ресурс]. – URL: http://www.klerk.ru/ bank/articles/437809/.

- Газета «ВЕДОМОСТИ» [Электронный ресурс]. – Режим доступа: http://www.vedomosti.ru/.

- Денежные переводы (рынок России) [Электронный ресурс]. – URL: http://www.tadviser.ru/index.php/Статья:Де нежные_переводы_(рынок_России).

- Дистанционное банковское обслуживание [Электронный ресурс]. – URL: http://www.bankdbo.ru.

- Обзор финансовой стабильности. IV квартал 2015 – I квартал 2016 [Электронный ресурс]. – URL: http:// www.cbr.ru/ publ/Stability/fin-stab-201516_4-1r.pdf.

- Платежи клиентов кредитных организаций с использованием платежных поручений, поступивших в кредитные организации, по способам поступления [Электронный ресурс]. – URL: http:// www.cbr.ru/statistics/p_sys/print.aspx?file=s heet011.htm&pid=psrf&sid=ITM_51883.

- Портал «PCWeek» [Электронный ресурс]. – Режим доступа: http://www.pcweek.ru/security/.

- Сведения об ипотечных жилищных кредитах, предоставленных кредитными организациями физическим лицамрезидентам, и приобретенных правах требования по ипотечным жилищным кредитам в рублях [Электронный ресурс]. – URL: http://www.cbr.ru/statistics/UDStat. aspx?TblID=4-3.

-

Комплексная защита информации в корпоративных системах: Учебное пособие / В.Ф. Шаньгин. - М.: ИД ФОРУМ: НИЦ ИНФРА-М, 2013. - 592 с. ↑

-

Конотопов, М.В. Информационная безопасность. Лабораторный практикум / М.В. Конотопов. - М.: КноРус, 2013. - 136 c. ↑

-

Жук А.П. и др. Защита информации: учеб. пособие.- М.: ИНФРА-М, 2013.-392 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Мельников, Д.А. Информационная безопасность открытых систем: учебник / Д.А. Мельников. - М.: Флинта, 2013. - 448 c. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Партыка, Т.Л. Информационная безопасность: Учебное пособие / Т.Л. Партыка, И.И. Попов. - М.: Форум, 2012. - 432 c. ↑

-

Смирнов, А.А. Обеспечение информационной безопасности в условиях виртуализации общества. Опыт Европейского Союза : монография / А.А. Смирнов .— М. : ЮНИТИ-ДАНА, 2012 .— 160 с. ↑

-

Жук А.П. и др. Защита информации: учеб. пособие.- М.: ИНФРА-М, 2013.-392 с. ↑

-

Чернуха, Ю.В. Методы и средства защиты компьютерной информации. Ч.1-2. Основы криптографической защиты компьютерной информации: учеб. пособие/ИМСИТ.-Краснодар: Изд-во ИМСИТ,2012.-88 с. ↑

-

Смирнов, А.А. Обеспечение информационной безопасности в условиях виртуализации общества. Опыт Европейского Союза : монография / А.А. Смирнов .— М. : ЮНИТИ-ДАНА, 2012 .— 160 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. - 702 c. ↑

-

Проскурин В.Г. Защита программ и данных: учеб. пособие .- М.: Академия, 2012.-208 с. ↑

-

Комплексная защита информации в корпоративных системах: Учебное пособие / В.Ф. Шаньгин. - М.: ИД ФОРУМ: НИЦ ИНФРА-М, 2013. - 592 с. ↑

-

Городов О. А. Информационно право: учебник – М.:ТК Велби, Изд-во Проспект, 2013. – 248 с. ↑

-

Бабаш А.В. Информационная безопасность. Лабораторный практикум: учеб. пособие.- М.: КНОРУС, 2013.-135 с. ↑

-

Бабаш А.В. Информационная безопасность. Лабораторный практикум: учеб. пособие.- М.: КНОРУС, 2013.-135 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Кияев В. Граничин О. Безопасность информационных систем. Национальный Открытый Университет "ИНТУИТ" 2016 г. - 192 с. ↑

-

Газета «ВЕДОМОСТИ» [Электронный ресурс]. – Режим доступа: http://www.vedomosti.ru/. ↑

-

Федеральный закон об информации, информационных технологиях и защите информации (Принят Гос. Думой 8 июля 2006 года, одобрен Советом Федерации 14 июля 2006 года). ↑

-

Мовсесян У.Л., Перова М.В. Информационная безопасность в банковских системах. ↑

-

Мовсесян У.Л., Перова М.В. Информационная безопасность в банковских системах. ↑

-

Портал «PCWeek» [Электронный ресурс]. – Режим доступа: http://www.pcweek.ru/security/. ↑

-

Мусатаева М. О. Источники, виды и факторы угроз экономической безопасности, создание службы экономической безопасности // Научно-методический электронный журнал «Концепт». – 2015. – Т. 23. – С. 26–30. ↑

-

Дворядкина Е. Б., Новикова Н. В. Экономическая безопасность. – Екатеринбург: Изд-во Урал. гос. экон. ун-та, 2010. – С. 45–49. ↑

-

Сведения об ипотечных жилищных кредитах, предоставленных кредитными организациями физическим лицамрезидентам, и приобретенных правах требования по ипотечным жилищным кредитам в рублях [Электронный ресурс]. – URL: http://www.cbr.ru/statistics/UDStat. aspx?TblID=4-3. ↑

-

Автокредиты нащупали дно [Электронный ресурс]. – URL: http://bankir.ru/publikacii/20160329/avtokre dity-nashchupali-dno-10007367/. ↑

-

Денежные переводы (рынок России) [Электронный ресурс]. – URL: http://www.tadviser.ru/index.php/Статья:Де нежные_переводы_(рынок_России). ↑

-

Дистанционное банковское обслуживание [Электронный ресурс]. – URL: http://www.bankdbo.ru. ↑

-

Обзор финансовой стабильности. IV квартал 2015 – I квартал 2016 [Электронный ресурс]. – URL: http:// www.cbr.ru/ publ/Stability/fin-stab-201516_4-1r.pdf. ↑

-

Банковский сектор в 2016 году: «черная полоса» затянулась [Электронный ресурс]. – URL: http://www.klerk.ru/ bank/articles/437809/. ↑

-

Якунина И. А., Федотова Г. В. Кредитование юридических лиц в российской банковской системе в условиях финансового кризиса // Юность и Знания – Гарантия Успеха – 2015: сб. науч. тр. 2-й Междунар. науч.-практ. конф. (1-2 окт. 2015 г.): в 2 т. / редкол.: А. А. Горохов (отв. ред.). – Курск, 2015. – Т. 1. – C. 251–255. ↑

-

Платежи клиентов кредитных организаций с использованием платежных поручений, поступивших в кредитные организации, по способам поступления [Электронный ресурс]. – URL: http:// www.cbr.ru/statistics/p_sys/print.aspx?file=s heet011.htm&pid=psrf&sid=ITM_51883. ↑

-

Якунина И. А., Сандрыгайло В. П., Федотова Г. В. Обзор экономических изменений в России в период санкций // Юность и Знания – Гарантия Успеха – 2015: сб. науч. тр. 2-й Междунар. науч.-практ. конф. (1-2 окт. 2015 г.): в 2 т. / редкол.: А. А. Горохов (отв. ред.). – Курск, 2015. – Т. 1. – C. 165–169. ↑

-

Якунина И. А., Федотова Г. В., Сандрыгайло В. П. Особенности кредитного процесса в коммерческом банке [Электронный ресурс] // Управление, Бизнес и Власть : электрон. науч. журнал. – 2015. – № 1. – URL: http:/ /ubv.esrae.ru/133. ↑

-

Якунина И. А., Федотова Г. В. Причины отказа кредитования юридических лиц // Молодёжь и XXI век – 2016 : материалы VI Междунар. молодёж. науч. конф. (25-26 февр. 2016 г.): в 4 т. / редкол.: А. А. Горохов (отв. ред.) [и др.]. – Курск, 2016. – Т. 1. – C. 414–417. ↑

- Использование в предпринимательской деятельности современных концепции лидерства (Оценка важности лидерства в современном мире)

- Ценообразование в торговле, на пример ООО «ВОСТОК»

- «Банковские риски и основы управления ими на примере АО «Альфа-Банк. »

- Организация кассовой работы в банке (Порядок приема и выдачи наличных денег в банке)

- Нотариат в РФ (изучение нотариата в РФ, его исторических особенностей и современного состояния)

- Золото и его роль в мировой валютной системе (Перспективы развития мирового рынка золота)

- Субъектный состав отношений, связанных с регулированием несостоятельности (банкротства) ( Понятие, критерии и признаки несостоятельности (банкротства))

- Понятие и виды ценных бумаг ( Понятие ценных бумаг )

- Понятие и виды сделок (Теоретические аспекты сделок)

- Передача удостоверенного должностными лицами завещания нотариусу

- Облачные сервисы (практические основы облачных сервисов)

- Проектирование реализации операций бизнес-процесса (Выбор комплекса задач автоматизации).