Методика защиты информации в системах электронного документооборота (1. Построение защищенного электронного документооборота на предприятии)

Содержание:

Введение

Организации конфиденциального документооборота в системе информационной безопасности предприятия уделяется, как правило, наименьшее внимание, хотя получение конфиденциальной информации через пробелы в делопроизводстве является наиболее простым и малозатратным способом получения информации. В связи с вышесказанным актуальной на сегодняшний день является задача создания системы конфиденциального документооборота на предприятии составными частями которой являются: бумажный документооборот, электронный документооборот, системы взаимодействия и сопряжения бумажного и электронного документооборота.

Цель данной работы состоит в том, чтобы исследовать документооборот и ознакомиться с основными способами его защиты.

Объектом исследования является документооборот.

Предметом исследования является защита документооборота на предприятии.

Из сформулированной цели следуют задачи данной работы:

1. Рассмотреть основные этапы документооборота;

2. Сформулировать основы построения и организации защищенного документооборота, его принципы;

3. Показать основные способы совершенствования документооборота на предприятии.

В первой главе данной работы содержатся теоретические сведения, раскрывающие понятие документа и документооборота в организации. Во второй главе показаны основы построения и организации конфиденциального документооборота, формулируются его принципы;

В третьей главе отображены практические способы совершенствования защиты документооборота на примере малого предприятия.

Трудно представить нашу жизнь без документов: гражданина– без паспорта, водителя – без водительских прав, туриста – без туристической визы, студента – без студенческого билета и зачетной книжки и т.д. Особенно это затрагивает практически все сферы экономики: торговлю, управление, банковскую деятельность. Ни одна фирма, компания, корпорация не может обойтись без документа и, следовательно, без документооборота. Оборот документов является обязательной частью деятельности любой из выше перечисленных сфер экономики и организаций.

С развитием информационных технологий для документооборота открылись огромные возможности. С появлением и развитием глобальной сети Интернет и его важным атрибутом – электронной почтой, проблема расстояния перестала быть проблемой. По электронной почте электронный документ приходит к получателю в считанные минуты. Но, с устранением одной проблемы, появилась другая – защита информации, которую содержит электронный документ. Безопасность информации особенно важна в наше время, поэтому настоящая работа содержит некоторые возможности ее обеспечения.

Электронный документ, в отличие от обычного (бумажного), невозможно закрепить печатью или подписью. Поэтому в нем их функции выполняет электронная цифровая подпись (ЭЦП). ЭЦП также рассматривается в данной работе.

1. Построение защищенного электронного документооборота на предприятии

Документооборот – это непрерывный процесс движения документов, объективно отражающий деятельность предприятия и позволяющий оперативно управлять им, поэтому автоматизация документооборота становится одной из приоритетных задач любого предприятия [1].

Во многом от организации документооборота и работы с информационными ресурсами зависит эффективность работы предприятия. Горы макулатуры, длительный поиск нужного документа, потери, дублирующие документы, задержки с отправкой и получением, ошибки персонала составляют не полный перечень проблем, возникающих при плохой организации документооборота. Все это может сильно затормозить, а в исключительных случаях полностью парализовать работу предприятия.

Необходимость внедрения системы электронного документооборота (СЭД) предприятия возникает, когда становится очевидным, что движение документов объективно отражает деятельность предприятия и позволяет оперативно управлять им [9].

Внедрение Системы электронного документооборота призвано решить определенный ряд проблем, который в той или иной степени характерен для предприятий с технологией «бумажного документооборота». Автоматизация документооборота позволит осуществить:

- формализацию, оптимизацию, автоматизацию бизнес-процессов организации;

- повышение эффективности управления за счет увеличения прозрачности деятельности в организации, контроля исполнения документов;

- исключение отклонения от утвержденного бизнес-процесса по прохождению различных типов документов;

- структурированное хранение и быстрый удобный доступ к информации;

- автоматизированное получение отчетов, аналитической информации для принятия оперативных решений;

- сокращение непроизводительных затрат времени и материальных ресурсов;

- повышение исполнительской дисциплины;

- существенное сокращение доли бумажных документов (экономия материалов и ресурсов при хранении и\или утилизации).

Но эта технология имеет и недостатки, например, возможность влияния из вне на информацию, передаваемую по каналам связи. Этим активно пользуются конкуренты, пытаясь внедрится в процесс обработки информации для затруднения работы предприятия с ней.

1.1 Построение модели угроз электронного документооборота предприятия

Для нормальной работы электронного документооборота, необходим надежный процесс обработки информации, для этого необходимо четко определить актуальные риски и способы уменьшения их возникновения.

Основные угрозы электронному документообороту (ЭД) можно представить в таблице 1.1.

Таблица 1.1 – Основные угрозы ЭД

|

Угроза ЭД предприятия |

Способы реализации угроз |

|

I. Угроза целостности |

а) повреждение |

|

б) уничтожение информации |

|

|

II. Искажение информации |

а) сбои и ошибки |

|

б) повреждение |

|

|

в) подмена |

|

|

III. Угроза работоспособности системы |

а) ошибки пользователя |

|

б) компьютерные атаки |

|

|

в) вредоносное ПО |

|

|

IV. Угроза конфиденциальности |

а) кража информации |

|

б) подмена маршрутов следования |

|

|

в) НСД |

На основании угроз электронного документооборота можно схематично представить модель не защищенного ЭД предприятия (рисунок 1.1).

Рисунок 1.1 – Модель не защищенного документооборота предприятия

1.2 Классификация средств и методов защиты электронного документооборота предприятия на основе угроз

Средства и методы защиты электронного документооборота схожи со средствами защиты информации в целом, поэтому их можно рассматривать почти равнозначными с оговоркой, что конкретно к ЭД системе предприятия.

Система защиты информации в электронном документообороте – это рациональная совокупность направлений, методов, средств и мероприятий, снижающих уязвимость информации и препятствующих несанкционированному доступу к информации, ее разглашению или утечке [1,с.].

Собственники информационных ресурсов самостоятельно определяют (за исключением информации, отнесенной к государственной тайне) необходимую степень защищенности ресурсов и тип системы, способы и средства защиты, исходя из ценности информации. Ценность информации и требуемая надежность ее защиты находятся в прямой зависимости. Важно, что структура системы защиты должна охватывать не только электронные информационные системы, а весь управленческий комплекс объекта в единстве его реальных функциональных и производственных подразделений, традиционных документационных процессов.

Основной характеристикой системы является её комплексность, то есть наличие в ней обязательных элементов, охватывающих все направления защиты информации. Систему защиты можно разбить на пять элементов.

Правовая защита информации

Правовой элемент системы защиты информации основывается на нормах информационного права и предполагает юридическое закрепление взаимоотношений фирмы и государства по поводу правомерности использования системы защиты информации, фирмы и персонала по поводу обязанности персонала соблюдать установленные собственником информации ограничительные и технологические меры защитного характера, а также ответственности персонала за нарушение порядка защиты информации [4]. Этот элемент включает:

-

- наличие в организационных документах фирмы, правилах внутреннего трудового распорядка, контрактах, заключаемых с сотрудниками, в должностных и рабочих инструкциях положений и обязательств по защите конфиденциальной информации;

- формулирование и доведение до всех сотрудников фирмы (в том числе не связанных с конфиденциальной информацией) положения о правовой ответственности за разглашение конфиденциальной информации, несанкционированное уничтожение или фальсификацию документов;

- разъяснение лицам, принимаемым на работу, положения о добровольности принимаемых ими на себя ограничений, связанных с выполнением обязанностей по защите информации.

Инженерно-техническая защита информации

Технические (аппаратные) средства. Это различные по типу устройства (механические, электромеханические, электронные и другие), которые аппаратными средствами решают задачи защиты информации [1]. Они препятствуют доступу к информации, в том числе с помощью её маскировки. К аппаратным средствам относятся: генераторы шума, сетевые фильтры, сканирующие радиоприемники и множество других устройств, «перекрывающих» потенциальные каналы утечки информации или позволяющих их обнаружить. Преимущества технических средств связаны с их надежностью, независимостью от субъективных факторов, высокой устойчивостью к модификации. Слабые стороны – недостаточная гибкость, относительно большие объём и масса, высокая стоимость.

Инженерно-технический элемент системы защиты информации предназначен для пассивного и активного противодействия средствам технической разведки и формирования рубежей охраны территории, здания, помещений и оборудования с помощью комплексов технических средств. При защите информационных систем этот элемент имеет весьма важное значение, хотя стоимость средств технической защиты и охраны велика. Элемент включает в себя:

-

- сооружения физической (инженерной) защиты от проникновения посторонних лиц на территорию, в здание и помещения;

- средства защиты технических каналов утечки информации, возникающих при работе ЭВМ, средств связи, копировальных аппаратов, принтеров, факсов и других приборов офисного оборудования, при проведении совещаний, заседаний, беседах с посетителями и сотрудниками, диктовке документов;

- средств защиты помещений от визуальных способов технической разведки;

- средства обеспечения охраны территории, здания и помещений (средства наблюдения, оповещения, сигнализации, информирования и идентификации);

- средства против охраны;

- средства обнаружения приборов и устройств технической разведки (подслушивающих и передающих устройств, тайно установленной миниатюрной звукозаписывающей и телевизионной аппаратуры);

- технические средства контроля, предотвращающие вынос персоналом из помещений специально маркированных предметов, документов, дискет, книг.

Организационная защита информации

Организационные средства складываются из организационно-технических (подготовка помещений с компьютерами, прокладка кабельной системы с учетом требований ограничения доступа к ней) и организационно-правовых (национальные законодательства и правила работы, устанавливаемые руководством конкретного предприятия). Преимущества организационных средств состоят в том, что они позволяют решать множество разнородных проблем, просты в реализации, быстро реагируют на нежелательные действия в сети, имеют неограниченные возможности модификации и развития. Недостатки – высокая зависимость от субъективных факторов, в том числе от общей организации работы в конкретном подразделении.

Организационная защита – это регламентация производственной деятельности и взаимоотношений исполнителей на нормативно-правовой основе, исключающей или существенно затрудняющей неправомерное овладение конфиденциальной информацией и проявление внутренних и внешних угроз. Организационная защита обеспечивает:

-

- организацию охраны, режима, работу с кадрами, с документами;

- использование технических средств безопасности и информационно-аналитическую деятельность по выявлению внутренних и внешних угроз предпринимательской деятельности.

К основным организационным мероприятиям можно отнести:

-

- организацию режима и охраны. Их цель – исключение возможности тайного проникновения на территорию и в помещения посторонних лиц;

- организацию работы с сотрудниками, которая предусматривает подбор и расстановку персонала, включая ознакомление с сотрудниками, их изучение, обучение правилам работы с конфиденциальной информацией, ознакомление с мерами ответственности за нарушение правил защиты информации и др.;

- организацию работы с документами и документированной информацией, включая организацию разработки и использования документов и носителей конфиденциальной информации, их учет, исполнение, возврат, хранение и уничтожение;

- организацию использования технических средств сбора, обработки, накопления и хранения конфиденциальной информации;

- организацию работы по анализу внутренних и внешних угроз конфиденциальной информации и выработке мер по обеспечению ее защиты;

- организацию работы по проведению систематического контроля за работой персонала с конфиденциальной информацией, порядком учета, хранения и уничтожения документов и технических носителей.

В каждом конкретном случае организационные мероприятия носят специфическую для данной организации форму и содержание, направленные на обеспечение безопасности информации в конкретных условиях.

Программно-аппаратная защита информации

Программные средства включают программы для идентификации пользователей, контроля доступа, шифрования информации, удаления остаточной (рабочей) информации типа временных файлов, тестового контроля системы защиты и др [1]. Преимущества программных средств – универсальность, гибкость, надежность, простота установки, способность к модификации и развитию. Недостатки – ограниченная функциональность сети, использование части ресурсов файл-сервера и рабочих станций, высокая чувствительность к случайным или преднамеренным изменениям, возможная зависимость от типов компьютеров (их аппаратных средств).

Программно-аппаратный элемент системы защиты информации предназначен для защиты ценной информации, обрабатываемой и хранящейся в компьютерах, серверах и рабочих станциях локальных сетей в различных информационных системах. Однако фрагменты этой защиты могут применяться как сопутствующие средства в инженерно-технической и организационной защите. Элемент включает в себя:

-

- автономные программы, обеспечивающие защиту информации и контроль степени ее защищенности;

- программы защиты информации, работающие в комплексе с программами обработки информации;

- программы защиты информации, работающие в комплексе с техническими (аппаратными) устройствами защиты информации (прерывающими работу ЭВМ при нарушении системы доступа, стирающие данные при несанкционированном входе в базу данных).

Криптографическая защита информации

Криптографические методы защиты информации – это специальные методы шифрования, кодирования или иного преобразования информации, в результате которого ее содержание становится недоступным без предъявления ключа криптограммы и обратного преобразования [1]. Криптографический метод защиты, безусловно, самый надежный метод защиты, так как охраняется непосредственно сама информация, а не доступ к ней (например, зашифрованный файл нельзя прочесть даже в случае кражи носителя). Данный метод защиты реализуется в виде программ или пакетов программ.

Современная криптография включает в себя четыре крупных раздела:

- симметричные криптосистемы. В симметричных криптосистемах и для шифрования, и для дешифрования используется один и тот же ключ. (Шифрование – преобразовательный процесс: исходный текст, который носит также название открытого текста, заменяется шифрованным текстом, дешифрование – обратный шифрованию процесс. На основе ключа шифрованный текст преобразуется в исходный);

- криптосистемы с открытым ключом. В системах с открытым ключом используются два ключа – открытый и закрытый, которые математически связаны друг с другом. Информация шифруется с помощью открытого ключа, который доступен всем желающим, а расшифровывается с помощью закрытого ключа, известного только получателю сообщения;

- электронная подпись. Системой электронной подписи называется присоединяемое к тексту его криптографическое преобразование, которое позволяет при получении текста другим пользователем проверить авторство и подлинность сообщения;

- управление ключами. Это процесс системы обработки информации, содержанием которых является составление и распределение ключей между пользователями.

Криптографический элемент системы защиты информации предназначен для защиты конфиденциальной информации методами криптографии. Элемент включает:

-

- регламентацию использования различных криптографических методов в ЭВМ и локальных сетях;

- определение условий и методов криптографирования текста документа при передаче его по незащищенным каналам почтовой, телеграфной, телетайпной, факсимильной и электронной связи;

- регламентацию использования средств криптографирования переговоров по незащищенным каналам телефонной и радио связи;

- регламентацию доступа к базам данных, файлам, электронным документам персональными паролями, идентифицирующими командами и другими методами;

- регламентацию доступа персонала в выделенные помещения с помощью идентифицирующих кодов, шифров.

На основании анализа угроз электронного документооборота предприятия, можно сформировать основные средства защиты информации и методы обеспечения информационной безопасности (ИБ) электронного документооборота (таблица 1.2).

Таблица 1.2 – Основные средства обеспечения ИБ ЭД и их методы

|

Средства обеспечивающие ИБ ЭД |

Методы обеспечения ИБ ЭД |

|

I.Технические |

а) использование аппаратных фаерволов и маршрутизаторов б) физическое разграничение сетевого оборудования в) автоматическое создание резервных копий |

|

II.Программные |

а) использование антивирусное ПО б) логическое разграничение сети в) использование программных средств идентификации и аутентификации пользователей |

|

III.Организационно-правовые |

а) введения учета ознакомления сотрудников с информацией ограниченного распространения б) организация учета ключей шифрования и подписи, их хранения, эксплуатации и уничтожения в) предоставление прав доступа в соответствии с должностью |

|

IV.Криптографические |

а) использования криптографических средств шифрования конфиденциальной информации б) использования технологии открытых ключей для обеспечения подлинности и целостности информации |

Описанные средства и методы являются общими для любой информационной системы электронного документооборота предприятия, и их применение может значительно уменьшить риск реализации угроз ЭД.

На основе средств и методов защиты электронного документооборота можно построить защиту от угроз ЭД.

1.3 Постановка цели защиты электронного документооборота предприятия

Целью защиты электронного документооборота предприятия является уменьшение рисков реализации его угроз. Поскольку сведение до нуля рисков реализации угроз возможно только в информационной системе черного ящика, где нет входных и выходных данных, то невозможно построить документооборот без угроз, а вот уменьшение вероятности их появления возможно средствами защиты и методами защиты ЭД. Исходя из существующей модели угроз, можно поставить цели защиты:

- разграничение уровня доступа пользователей к ресурсам ЭД;

- логическое и физическое разграничение сегментов сети ЭД;

- разграничение ресурсов ЭД;

- защита программного обеспечения от несанкционированной модификации, копирования, удаления;

- применение организационно-правовых способов управления персоналом для уменьшения ошибок допускаемых в работе;

- организация защиты от несанкционированного копирования, модификации, удаления информации на ресурсах информационной системы;

- обеспечить защищенное создание резервных копий информации, обрабатываемой в ЭД предприятия;

- обеспечить достоверность, целостность, конфиденциальность информации, передаваемой по каналам связи. На основании целей защиты информации, обрабатываемой в ЭД предприятия, можно определить их решение средствами защиты информации электронного документооборота (таблица 1.3).

Таблица 1.3 – Средства ИБ ЭД и решаемые ими задачи

|

Средства обеспечивающие ИБ ЭД |

Решаемые задачи |

|

I.Технические |

Создание резервных копий на случай выхода оборудования из строя |

|

Разграничение локального и сетевого трафика предприятия |

|

|

Средства аутентификации и авторизации пользователей к ресурсам сети |

|

|

II.Программные |

Защиту ПО и информации от вирусов Защиту от НСД Аутентификация и авторизация пользователей |

|

III.Организационно-правовые |

Уменьшение количества допускаемых ошибок в процессе обработки информации |

|

IV.Криптографические |

Разграничение прав пользователей к конфиденциальной информации Контроль целостности информации Подлинность информации Защита информации в случаи кражи или утечки по каналам связи |

Как видно из таблицы 1.3 обеспечение защищенного электронного документооборота предприятия – это комплексный подход и использование только некоторых средств ИБ ЭД не сможет значительно снизить вероятность реализации его угроз. Только использование основных четырех средств, вместе даст значительное уменьшение вероятности реализации угроз предприятия.

2. Описание исследуемого объекта

2.1 Краткая характеристика ООО «Торговый дом «Демидовский»

Краткая характеристика ООО «Торговый дом «Демидовский» приведена в таблице 2.1.

Таблица 2.1 – Описание предприятия

|

Название |

«Торговый дом «Демидовский» |

|

Форма собственности |

Общество с ограниченной ответственностью |

|

Вид деятельности |

Оптовая и розничная торговля |

|

Руководитель |

Майоров Юрий Станиславович |

|

Количество штатных единиц |

18 |

В соответствии с федеральным законом «Об обществах с ограниченной ответственностью» (Об ООО) от 08.02.1998 N 14-ФЗ обществом с ограниченной ответственностью признается учрежденное одним или несколькими лицами хозяйственное общество, уставный капитал которого разделен на доли определенных учредительными документами размеров; участники общества не отвечают по его обязательствам и несут риск убытков, связанных с деятельностью общества, в пределах стоимости внесенных ими вкладов.

Особенностью ООО по сравнению с другими формами собственности является то, что учредители общества не отвечают по его обязательствам и несут риск убытков, связанных с деятельностью общества, в пределах стоимости внесенных ими вкладов. За текущую деятельность отвечают должностные лица (Генеральный директор, Главный бухгалтер).

Структурная схема организации представлена на рисунке 1.1

Начальник отдела

Начальник отдела

Секретарь

Директор

Директор

Бухгалтерия

Отдел по работе с клиентами

Гл. Бухгалтер

Бухгалтер

Секретарь

Начальник отдела

Юрист

Рисунок 2.1 – Структурная схема ООО «Торговый дом «Демидовский»

На рассматриваемом предприятии отсутствует служба безопасности, так как для предприятия таких масштабов содержание данного подразделения экономически не целесообразно.

План-схема офисного помещения ООО «Торговый дом «Демидовский» представлена на рисунке А.1. Далее рассмотрим отделы предприятия, и определим, какие функции выполняют сотрудники описанных отделов.

Закрытая информация циркулирует повсеместно, во всех отделах фирмы. Рассмотрим деятельность каждого отдела в отдельности.

Основными задачами данного подразделения на исследуемом предприятии являются:

осуществление приема и контроля первичной документации по соответствующим участкам бухгалтерского учета;

учет основных средств, товарно-материальных ценностей, затрат на производство, реализации продукции, результатов хозяйственно-финансовой деятельности;

начисление и перечисление платежей в государственный бюджет и внебюджетные фонды;

отражение в бухгалтерском учете операций, связанных с движением денежных средств и товарно-материальных ценностей;

подготовка данных по участкам бухгалтерского учета для составления отчетности.

Также на предприятии бухгалтерия выполняет функции отдела кадров, такие как:

оформление трудовых контрактов;

оценка трудовой деятельности каждого работника;

перевод, повышение, понижение, увольнение в зависимости от результатов труда;

профориентация и адаптация – включение набранных работников в коллектив, в процесс производства;

определение заработной платы и льгот в целях привлечения, сохранение, закрепления кадров;

организация обучения кадров.

В состав бухгалтерии входят три человека: главный бухгалтер, бухгалтер, секретарь бухгалтерии.

Основными задачами сотрудников отдела по работе с клиентами являются:

выполнение плана продаж;

анализ и систематизация клиентской базы;

контроль состояния дебиторской и кредиторской задолженностей клиентов;

разрешение конфликтных ситуации с клиентами;

консультации потенциальных покупателей.

В состав отдела входят десять человек, включая начальника отдела.

Приёмная директора предприятия

Единственным сотрудником приемной директора является секретарь, в обязанности которого входит:

осуществление работы по организационно-техническому обеспечению административно-распорядительной деятельности руководителя;

приём поступающей на рассмотрение руководителя корреспонденции, передача ее в соответствии с принятым решением в структурные подразделения или конкретным исполнителем для использования в процессе работы либо подготовки ответов;

ведение делопроизводства, выполнение различных операций с применением компьютерной техники, предназначенной для сбора, обработки и представления информации при подготовке и принятии решений;

приём документов и личных заявлений на подпись руководителя;

подготовка документов и материалов, необходимых для работы руководителя;

по поручению руководителя составление писем, запросов, других документов, подготовка ответов авторам писем.

2.2 Анализ документов, регулирующих защиту электронного документооборота

В соответствии со специальными требованиями и рекомендациями по технической защите конфиденциальной информации, утвержденными приказом Гостехкомиссии России от 30 августа 2002 года, конфиденциальная информация – информация с ограниченным доступом, не содержащая сведений, составляющих государственную тайну, доступ к которой ограничивается в соответствии с законодательством Российской Федерации

Перечень конфиденциальной информации утвержден Указом Президента Российской Федерации от 6 марта 1997 г. N 188. К настоящему времени принят ряд законодательных актов, в которых регулируются отношения, связанные с различными видами конфиденциальной информации:

Федеральный закон от 27 июля 2006 г. N 149-ФЗ «Об информации, информационных технологиях и о защите информации»;

Федеральный закон от 29 июля 2004 г. N 98-ФЗ «О коммерческой тайне»;

Федеральный закон от 27 июля 2006 г. N 152-ФЗ «О персональных данных».

В статье 5 Федерального закона «Об информации, информационных технологиях и защите информации» даётся классификация информации в зависимости от порядка её распространения, Законодатель разделяет информацию на следующие группы:

информацию, свободно распространяемую;

информацию, предоставляемую по соглашению лиц, участвующих в соответствующих отношениях;

информацию, которая в соответствии с федеральными законами подлежит предоставлению или распространению;

информацию, распространение которой в Российской Федерации ограничивается или запрещается.

В статье 9 говориться, что Федеральными законами устанавливаются условия отнесения информации к сведениям, составляющим коммерческую тайну, служебную тайну и иную тайну, обязательность соблюдения конфиденциальности такой информации, а также ответственность за ее разглашение. Ниже будут рассмотрены упомянутые законы.

Коммерческая тайна в соответствии с законом «О коммерческой тайне» определена как конфиденциальность информации. Данная конфиденциальность дает возможность обладателю коммерческой тайны получить при равных возможностях экономическую выгоду в виде сохранения на рынке, в виде увеличения доходов и сокращения расходов. Содержание коммерческой тайны – это экономическая, в том числе финансовая, научно-техническая, в том числе «ноу-хау», и производственная информация.

Чтобы вышеуказанная информация получила статус коммерческой тайны, в отношении этой информации обладателем должен быть введен режим коммерческой тайны. Кроме того, эта информация должна иметь действительную или потенциальную коммерческую ценность в силу того, она неизвестна никому, кроме ее обладателя. Также не должно быть свободного доступа к этой информации.

Режим коммерческой тайны определен в законе как меры, которые предпринимает ее обладатель для охраны ее конфиденциальности. Эти меры носят правовой, организационный, технический и иной характер.

В статье 4 закона содержится норма о том, кому принадлежит право решать, относится или нет информация к коммерческой тайне. Данное право принадлежит обладателю такой информации с учетом положения данного Закона.

Весьма важна для понимания совокупности норм закона статья 5, закрепляющая состав сведений, которые не могут составлять коммерческую тайну. Перечислим сведения, которые не могут составлять коммерческую тайну:

содержащихся в учредительных документах юридического лица, документах, подтверждающих факт внесения записей о юридических лицах и об индивидуальных предпринимателях в соответствующие государственные реестры;

содержащихся в документах, дающих право на осуществление предпринимательской деятельности;

о составе имущества государственного или муниципального унитарного предприятия, государственного учреждения и об использовании ими средств соответствующих бюджетов;

о загрязнении окружающей среды, состоянии безопасности, санитарно-эпидемиологической и радиационной обстановке, безопасности пищевых продуктов и других факторах, оказывающих негативное воздействие на обеспечение безопасного функционирования производственных объектов, безопасности каждого гражданина и безопасности населения в целом;

о численности, о составе работников, о системе оплаты труда, об условиях труда, в том числе об охране труда, о показателях производственного травматизма и профессиональной заболеваемости, и о наличии свободных рабочих мест;

о задолженности работодателей по выплате заработной платы и по иным социальным выплатам;

о нарушениях законодательства Российской Федерации и фактах привлечения к ответственности за совершение этих нарушений;

об условиях конкурсов или аукционов по приватизации объектов государственной или муниципальной собственности;

о размерах и структуре доходов некоммерческих организаций, о размерах и составе их имущества, об их расходах, о численности и об оплате труда их работников, об использовании безвозмездного труда граждан в деятельности некоммерческой организации;

о перечне лиц, имеющих право действовать без доверенности от имени юридического лица;

обязательность раскрытия или недопустимость ограничения доступа к которым установлена иными федеральными законами.

Права обладателей коммерческой тайны закреплены в ст.7 Закона. Данные права приобретаются владельцем с момента установления режима коммерческой тайны для той или иной информации. Обладатель имеет следующие права:

устанавливать, изменять и отменять режим коммерческой тайны;

использовать информацию, составляющую коммерческую тайну, для собственных нужд;

разрешать или запрещать доступ к информации, составляющей коммерческую тайну, определять порядок и условия доступа к этой информации;

вводить в гражданский оборот информацию, составляющую коммерческую тайну, на основании договоров, предусматривающих включение в них условий об охране конфиденциальности этой информации;

требовать от юридических и физических лиц, получивших доступ к информации, составляющей коммерческую тайну, органов государственной власти, иных государственных органов, органов местного самоуправления, которым предоставлена информация, составляющая коммерческую тайну, соблюдения обязанностей по охране ее конфиденциальности;

требовать от лиц, получивших доступ к информации, составляющей коммерческую тайну, в результате действий, осуществленных случайно или по ошибке, охраны конфиденциальности этой информации;

защищать в установленном законом порядке свои права в случае разглашения, незаконного получения или незаконного использования третьими лицами информации, составляющей коммерческую тайну, в том числе требовать возмещения убытков, причиненных в связи с нарушением его прав.

Ст.10-13 Закона посвящены охране коммерческой тайны. Общими мерами обеспечения соблюдения конфиденциальности информации являются следующие:

разработка перечня информации, относящейся к коммерческой тайне;

ограничение и регламентирование доступа к носителям информации;

определение круга лиц, имеющих права доступа к информации;

разработка и закрепление правил по регулированию отношений по использованию информации, составляющей коммерческую тайну, в системе трудовых договоров, договоров с контрагентами;

нанесение на документы, договора, составляющие коммерческую тайну надписи «конфиденциальная информация», при этом необходимо указывать обладателя информации (место нахождения, наименование).

После принятия вышеуказанных мер режим коммерческой тайны считается установленным.

Кроме того, обладатель информации, признанной коммерческой тайной, вправе применить разрешенные, не противоречащие закону, методы и средства технической защиты носителей конфиденциальной информации.

Ст.11 Закона посвящена охране конфиденциальной информации в рамках трудовых правоотношений. Здесь работодатель для охраны коммерческой тайны обязан:

составить перечень информации, составляющей коммерческую тайну;

ознакомить с указанным перечнем под роспись всех сотрудников, доступ к коммерческой тайне которых необходим по долгу службы;

ознакомить под роспись сотрудников с режимом коммерческой тайны и мерой ответственности за его нарушение;

обеспечить условия для соблюдения режима коммерческой тайны на рабочих местах.

Получение работником сведений, составляющих коммерческую тайну, осуществляется только с его согласия, за исключением случая, когда получение таких сведений прямо предусмотрено его трудовыми обязанностями. В случае незаконного установления режима коммерческой тайны относительно информации, к которой работник получил доступ при исполнении им своих трудовых обязанностей, он может обжаловать это в суде.

Для защиты конфиденциальности информации работник должен придерживаться следующих правил. Он обязуется:

выполнять установленный в организации режим коммерческой тайны;

не разглашать сведения, составляющие коммерческую тайну, и не использовать без согласия работодателя и его контрагентов эти сведения в личных целях;

вернуть все имеющиеся у него документы, содержащие информацию, составляющую коммерческую тайну;

не разглашать вышеуказанные сведения после окончания трудового договора. Если между работником и работодателем было заключено соглашение о неразглашении коммерческой тайны с указанием срока такого неразглашения, то работник обязан хранить молчание по поводу коммерческой тайны в течение этого срока. Если данное соглашение не заключалось, то в течение трех лет с момента прекращения трудового договора.

При разглашении коммерческой тайны работник обязан возместить причиненный работодателю ущерб.

Федеральный закон от 27.07.06 № 152-ФЗ «О персональных данных» регулирует отношения по обработке информации, относящейся к физическим лицам (субъектам персональных данных), в государственных и муниципальных органах юридическими и физическими лицами (операторами). Рассмотрим положения данного Закона, касающиеся трудовых правоотношений.

К персональным данным относится любая информация о физическом лице: фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы и другая информация. Обработкой персональных данных признаются действия (операции) с ними, включая сбор, систематизацию, накопление, хранение, уточнение (обновление, изменение), использование, распространение (в т. ч. передачу), обезличивание, блокирование, уничтожение данных.

Одной из важнейших норм Закона является обязанность оператора по обеспечению конфиденциальности персональных данных, полученных от субъекта, что подразумевает недопущение распространения такой информации без согласия на это субъекта, к которому они относятся. Есть и исключения: например, на обработку общедоступных персональных данных (т.е. уже содержащихся в открытых для общественности справочниках, адресных книгах) получения такого согласия не требуется. Также не требуется согласия субъекта и в том случае, если обработка его персональных данных осуществляется в целях исполнения договора, одной из сторон которого является данный субъект, в частности трудового договора. Что же касается хранения работодателем данных о лицах, с которыми его не связывают договорные отношения, то получение согласия на их обработку обязательно.

На обработку своих персональных данных субъект должен дать согласие, причем он имеет право его отозвать в любой момент. Согласие может быть выражено в устной или письменной форме – в зависимости от категории персональных данных, а также характера их обработки.

Согласие субъекта персональных данных в письменной форме требуется в следующих случаях:

при обработке специальных категорий персональных данных, касающихся расовой, национальной принадлежности, политических взглядов, религиозных или философских убеждений, состояния здоровья, интимной жизни. Обрабатывать такие сведения без письменного согласия субъекта категорически запрещено (за исключением случаев, когда они являются общедоступными). Письменное согласие на подобные действия необходимо, даже если субъекта персональных данных и оператора связывают договорные отношения. В общественных объединениях или религиозных организациях обработка специальных категорий персональных данных членов (участников) осуществляется при условии, что персональные данные не будут распространяться без согласия субъектов, данного в письменной форме;

при обработке биометрических персональных данных – сведений, которые характеризуют физиологические особенности человека и на основе которых можно установить его личность (сведения об особенностях строения папиллярных узоров пальцев рук человека, сетчатки глаз, о коде ДНК и т.д.). Это требование также должно соблюдаться независимо от наличия договорных отношений между субъектом персональных данных и оператором, кроме отношений, связанных с прохождением государственной гражданской службы;

при передаче персональных данных субъекта оператором через Государственную границу РФ органу власти иностранного государства, физическому или юридическому лицу иностранного государства, не обеспечивающему адекватную защиту прав субъекта персональных данных.

В соответствии с Законом «о персональных данных» письменное согласие субъекта на обработку его персональных данных должно включать:

фамилию, имя, отчество, адрес субъекта персональных данных, номер основного документа, удостоверяющего его личность, сведения о дате выдачи указанного документа и выдавшем его органе;

наименование (фамилия, имя, отчество) и адрес оператора, получающего согласие субъекта персональных данных;

цель обработки персональных данных;

перечень персональных данных, на обработку которых дается согласие субъекта персональных данных;

перечень действий с персональными данными, на совершение которых дается согласие, общее описание используемых оператором способов обработки персональных данных;

срок, в течение которого действует согласие, а также порядок его отзыва.

Оператор обязан предоставить субъекту персональных данных доступ к его данным в любой момент по просьбе субъекта. У субъекта есть право на получение следующей информации:

подтверждение факта обработки персональных данных оператором, а также цель такой обработки;

способы обработки персональных данных, применяемые оператором;

сведения о лицах, которые имеют доступ к персональным данным или которым может быть предоставлен такой доступ;

перечень обрабатываемых персональных данных и источник их получения;

сроки обработки персональных данных, в т. ч. сроки их хранения;

сведения о том, какие юридические последствия для субъекта персональных данных может повлечь за собой обработка его данных.

В том случае, если оператор осуществляет обработку персональных данных с нарушением требований закона, субъект вправе обжаловать его действия в Федеральную службу по надзору в сфере связи, которая является уполномоченным органом по защите прав субъектов персональных данных, или в суд.

Что касается хранения персональных данных, то оно может реализовываться оператором как на материальных носителях, так и путем включения данных сведений в информационные системы персональных данных. Важно, что оператор при обработке подобной информации обязан принимать необходимые организационные и технические меры, в частности использовать шифровальные (криптографические) средства, для защиты персональных данных от неправомерного или случайного доступа к ним, от уничтожения, изменения, блокирования, копирования, распространения.

2.3 Анализ системы защиты конфиденциальной информации

На момент анализа на предприятии абсолютно не были реализованы организационные меры по защите информации, однако были представлены программно-аппаратные и инженерно-технические средства защиты информации. Из инженерно-технических мероприятий стоит отметить наличие сейфа в бухгалтерии, а также наличие железной двери на входе в офисное помещение. Программно-аппаратные средства защиты информации на предприятии представлены ниже.

ФПСУ-IP/Клиент

Комплекс ФПСУ-IP/Клиент обеспечивает защиту информационного обмена, а также защиту персонального компьютера клиента при взаимодействии с автоматизированными системами Сбербанка России через сеть интернет [19].

Общая схема применения комплекса на примере подключения клиентов к АС «Клиент – Сбербанк» представлена на рисунке 2.

Рисунок 2.2 – Общая схема функционирования «ФПСУ-IP/Клиент»

Защита от несанкционированного доступа к автоматизированным системам, а также самого информационного обмена между клиентом и Сбербанком России обеспечивается:

аутентификацией клиентов банка по уникальному ключу, записанному в устройство VPN-key;

созданием криптографически защищенного VPN-туннеля между персональным компьютером клиента и комплексом ФПСУ-IP («Фильтр пакетов сетевого уровня – IP»).

Подключение к автоматизированным системам Сбербанка России через сеть Интернет возможно только с использованием устройства VPN-key, подключаемого к USB-порту компьютера.

Комплекс состоит из двух подсистем [19]:

подсистема персонального межсетевого экрана;

подсистема создания VPN-туннеля в соответствии с алгоритмом шифрования ГОСТ 28147-89 на базе аппаратно-программного средства криптографической защиты информации «Туннель/Клиент», сертифицированного ФАПСИ по классу стойкости КНВ-2.99 (Сертификат соответствия №СФ/124-643 от 20 июня 2002 года).

В комплект поставки комплекса ФПСУ-IP/Клиент входят:

устройство хранения ключевой информации VPN-key, содержащее уникальный ключ;

инсталляционная дискета с программным модулем комплекса ФПСУ-IP/Клиент;

конверты с персональными PIN (PersonalIdentityNumbercode) и PUK (PersonalUnblockedKeycode) кодами пользователя и администратора для работы с VPN-key.

АРМ «Клиент» АС «Клиент-Сбербанк»

Рабочее место «Клиент» автоматизированной системы «Клиент-Сбербанк» предназначено для ввода, редакции и отправки документов в банк, а также получения из банка информации о проведенных платежах, выписок по счетам, справочных данных и почты свободного формата.

Применяемые в системе «Клиент-Сбербанк» процедуры электронной подписи и шифрования передаваемых файлов исключают злоумышленный перехват, прочтение и искажение передаваемой информации. Процедура электронной подписи удовлетворяет стандартам Российской Федерации ГОСТР 34.10-94 «Информационная технология».

Криптографическая защита информации [8]. Система электронной цифровой подписи на базе асимметричного криптографического алгоритма» и ГОСТР 34.11-94 «Информационная технология. Криптографическая защита информации. Функция хеширования», а процедура шифрования – требованиям ГОСТ 28147-89. При работе с системой различным категориям пользователей могут быть назначены различные права, что обеспечивает дополнительный уровень защиты от несанкционированного использования программы. Встроенная в программное обеспечение транспортная подсистема обмена данными с банком использует стандартный протокол TCP/IP, что позволяет устанавливать сеанс связи через глобальные сети.

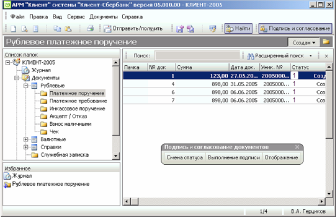

Внешний вид окна АРМ «Клиент» АС «Сбербанк-Клиент» представлен на рисунке 2.3.

Рисунок 2.3 – АРМ «Клиент» АС «Сбербанк-Клиент»

Антивирус «Dr. Web для Windows»

Антивирус Dr. Web – эффективный инструмент для постоянного мониторинга состояния компьютера, надежно блокирующий попытки вирусов, троянских программ, почтовых червей, шпионского ПО и других вредоносных объектов проникнуть в систему из любых внешних источников. Антивирус Dr. Web удобен в использовании и нетребователен к системным ресурсам – может быть установлен на любой ПК, на котором установлена ОС Windows.

Отличительные особенности Dr. Web для Windows[21]:

возможность работы на уже инфицированном компьютере и исключительная вирусоустойчивость выделяют Dr. Web среди всех других аналогичных программ;

может быть установлен на уже инфицированный компьютер и способен вылечить его;

сканер Dr. Web можно запустить с внешнего носителя без установки в системе;

большинство атаковавших систему вирусов могут быть устранены уже во время установки антивируса Dr. Web при сканировании памяти и файлов автозагрузки. Более того, непосредственно перед сканированием (в процессе установки) предусмотрена возможность обновления вирусных баз.

3. Анализ документооборота организации

3.1 Структурирование защищаемой информации на объекте

Конфиденциальная информация – информация с ограниченным доступом, не содержащая сведений, составляющих государственную тайну, доступ к которой ограничивается в соответствии с законодательством Российской Федерации [1]. В соответствии с Указам Президента РФ «Об утверждении перечня сведений конфиденциального характера», к конфиденциальной информации на рассматриваемом предприятии можно отнести сведения о фактах, событиях и обстоятельствах частной жизни гражданина, позволяющие идентифицировать его личность, а также сведения, связанные с коммерческой деятельностью, доступ к которым ограничен в соответствии с Гражданским кодексом Российской Федерации и федеральными законами.

Выделим в каких отделах ООО «Торговый дом «Демидовский» циркулируют документы, содержащие информацию, подлежащую защите.

Сотрудники бухгалтерии работают со следующими документами:

счета;

банковские выписки;

личные карточки сотрудников;

трудовые книжки сотрудников;

приказы по личному составу;

бухгалтерская отчётность.

В отделе по работе с клиентами обрабатываются следующие документы, содержащие конфиденциальную информацию:

договора с клиентами;

договора с поставщиками;

счета.

Сотрудник приемной директора работает с деловой перепиской предприятия, а также принимает документы на подпись директора, которые могут содержать конфиденциальную информацию. Юрист предприятия занимается разработкой договоров, а также проверкой документов, разработанных деловыми партнёрами предприятия. Директор предприятия имеет доступ ко всем документам, циркулирующим в ООО «Торговый дом «Демидовский».

Стоит отметить, что все сотрудники ООО «Торговый дом «Демидовский» пользуются для выполнения своих должностных обязанностей программой «1С: Предприятие», на компьютерах в бухгалтерии установлена «1С: Бухгалтерия», а на компьютерах в других отделах предприятия «1С: Управление торговлей», один из компьютеров бухгалтерии является сервером, на котором хранится база данных программы «1С: Предприятие». С компьютера главного бухгалтера можно получить доступ к АС «Клиент – Сбербанк», которая используется для осуществления платежей, а также получения информации о банковском счёте предприятия. Из сказанного выше следует, что на данном объекте необходимо обеспечить защиту информации, содержащейся на компьютерах предприятия.

Для бумажных документов целесообразно ввести на предприятии следующие грифы:

«Коммерческая тайна», для документов, содержащих сведения, отнесённые на предприятии к коммерческой тайне;

«Конфиденциально», для документов, содержащих персональные данные.

Степень конфиденциальности сведений, содержащихся в документах, имеющих грифы «Коммерческая тайна» и «Конфиденциально» может быть равна, однако, в соответствии со п.5 ст.10 закона «О коммерческой тайне», на документы содержащие коммерческую тайну необходимо наносить гриф «Коммерческая тайна», а не какой-либо другой.

Характеристика конфиденциальной информации, циркулирующей в ООО «Торговый дом «Демидовский», приведена в таблице В.1.

Движение документов, содержащих конфиденциальные сведения, внутри организации, отражено на рисунке 2.1.

Рисунок 2.1- Движение документов внутри ООО «Торговый дом «Демидовский»

3.2 Оценка рисков информационных угроз безопасности защищённого документооборота

Сегодня существует ряд подходов к измерению рисков. Наиболее распространенные из них оценка рисков по двум и по трем факторам [1]. В простейшем случае производится оценка двух факторов: вероятность происшествия и тяжесть возможных последствий. Обычно считается, что риск тем больше, чем больше вероятность происшествия и тяжесть последствий. Общая идея может быть выражена формулой (1).

Риск = Р-происшествия× Цена потери (1)

В методиках, рассчитанных на более высокие требования, используется модель оценки риска с тремя факторами: угроза, уязвимость, цена потери. В этих методиках под понятиями «угроза» и «уязвимость» понимается следующее.

Угроза – совокупность условий и факторов, которые могут стать причиной нарушения целостности, доступности, конфиденциальности информации.

Уязвимость – слабость в системе защиты, которая делает возможным реализацию угрозы.

Вероятность происшествия, которая в данном подходе может быть объективной либо субъективной величиной, зависит от уровней угроз и уязвимостей и выражается формулой (2).

P-происшествия = Р-угрозы × Р-уязвимости (2)

Соответственно, риск рассчитывается по формуле (3).

Риск = Р-угрозы х Р-уязвимости × Цена потери (3)

Данное выражение можно рассматривать как математическую формулу, если используются количественные шкалы, либо как формулировку общей идеи, если хотя бы одна из шкал – качественная.

Оценим риски информации на предприятии, используя методику оценки по трём факторам. Результаты оценки приведены в таблице 2.1

Таблица 3.1 – Оценка рисков информационной безопасности

|

Наименование элемента информации |

Цена информации |

Вероятность угрозы |

Вероятность уязвимости |

Риск |

|

Личные карточки сотрудников |

10000 |

0,6 |

0,8 |

4800 |

|

Трудовые книжки сотрудников |

10000 |

0,6 |

0,8 |

4800 |

|

Приказы по личному составу |

10000 |

0,8 |

0,4 |

3200 |

|

Счета |

50000 |

0,6 |

0,8 |

24000 |

|

Банковские выписки |

50000 |

0,2 |

0,8 |

8000 |

|

Договора с клиентами |

300000 |

0,8 |

0,6 |

144000 |

|

Договора с поставщиками |

300000 |

0,8 |

0,6 |

144000 |

|

Бухгалтерская отчётность |

50000 |

0,2 |

0,8 |

8000 |

|

Деловая переписка |

100000 |

0,8 |

0,4 |

32000 |

|

Сервер |

350000 |

0,4 |

0,4 |

56000 |

|

Компьютер с АРМ «Клиент» АС «Сбербанк-Клиент» |

200000 |

0,4 |

0,4 |

32000 |

|

Итого: |

460800 |

3.3 Оценка общего информационного риска в организации

Как видно из представленной выше таблицы суммарный информационный риск на предприятии составляет 460800 рублей. Бюджет предприятия не позволяет принять такой риск, отсюда следует, что необходимо снизить его до приемлемого уровня.

3.4 Организационно-правовые мероприятия

Организационно-правовые нормы обеспечения безопасности и защиты информации на любом предприятии отражаются в совокупности учредительных и организационных документов.

В Устав организации необходимо внести дополнения, перечисленные ниже. Раздел «Права и обязанности» следует дополнить следующими пунктами:

Фирма имеет право:

определять состав, объем и порядок защиты конфиденциальной информации;

требовать от сотрудников защиты конфиденциальной информации;

осуществлять контроль за соблюдением мер обеспечения экономической безопасности и защиты конфиденциальной информации.

Фирма обязана:

обеспечить экономическую безопасность и сохранность конфиденциальной информации;

осуществлять действенный контроль выполнения мер экономической безопасности и защиты конфиденциальной информации.

Необходимо в также добавить раздел «Конфиденциальная информация», который будет содержать следующее:

Общество организует защиту своей конфиденциальной информации.

Состав и объем сведений конфиденциального характера, и порядок их защиты определяются генеральным директором.

Внесение перечисленных дополнений даёт администрации предприятии право:

создавать организационные структуры по защите коммерческой тайны или возлагать эти функции на соответствующих должностных лиц;

издавать нормативные и распорядительные документы, определяющие порядок выделения сведений, составляющих коммерческую тайну, и механизмы их защиты;

включать требования по защите коммерческой тайны в договоры по всем видам хозяйственной деятельности (коллективный и совместные со смежниками);

требовать защиты интересов фирмы перед государственными и судебными органами;

распоряжаться информацией, являющейся собственностью фирмы, в целях извлечения выгоды и недопущения экономического ущерба коллективу и собственнику средств производства.

В Коллективный договор необходимо добавить требования, представленные ниже. В раздел «Предмет договора» необходимо добавить:

Администрация обязуется в целях недопущения нанесения экономического ущерба коллективу обеспечить разработку и осуществление мероприятий по защите конфиденциальной информации.

Трудовой коллектив принимает на себя обязательства по соблюдению установленных на фирме требований по защите конфиденциальной информации.

В раздел «Кадры. Обеспечение дисциплины труда» необходимо добавить: Администрация обязуется нарушителей требований по защите конфиденциальной информации привлекать к ответственности в соответствии с законодательством РФ.

Для защиты конфиденциальной информации в организации должны быть разработаны следующие нормативно-правовые документы:

перечень сведений, составляющих коммерческую тайну;

договорное обязательство о неразглашении коммерческой тайны;

инструкция по защите коммерческой тайны.

Защита информации, представленной в электронном виде, должна осуществляться в соответствии с требованиями РД ФСТЭК, и СТР-К (специальные требования и рекомендации по технической защите конфиденциальной информации).

В первую очередь следует разработать перечень сведений, составляющий коммерческую тайну (Приложение Г).

Сведения, включенные в Перечень, имеют ограниченный характер на использование (применение). Ограничения, вводимые на использования сведений, составляющих коммерческую тайну, направлены на защиту интеллектуальной, материальной, финансовой собственности и других интересов, возникающих при организации трудовой деятельности работников (персонала) её подразделений, а также при их сотрудничестве с работниками других предприятий.

Перечень должен доводиться не реже одного раза в год до всех сотрудников организации, которые используют в своей работе сведения, конфиденциального характера. Все лица принимаемы на работу в организацию, должны пройти инструктаж и ознакомиться с памяткой о сохранении конфиденциальной информации.

Сотрудник, получивший доступ к конфиденциальной информации и документам, должен подписать индивидуальное письменное договорное обязательство об их неразглашении. Обязательство составляется в одном экземпляре и хранится в личном деле сотрудника не менее 5 лет после его увольнения. При его увольнении из организации ему даётся подписка о неразглашении конфиденциальной информации организации.

Далее должна быть разработана инструкция, регламентирующая порядок доступа сотрудников к конфиденциальной информации (Приложение Д), порядок создания, учёта, хранения и уничтожения конфиденциальной документов организации.

3.5 Инженерно-технические средства защиты

Система сигнализации

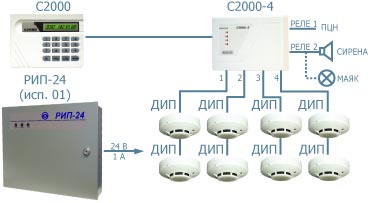

Для обеспечения защиты бумажных документов и средств вычислительной техники от пожара, необходимо на объекте установить систему сигнализации (рис 3.1).

Рисунок 4.1 – Система сигнализации

На рисунке представлена типовая система сигнализации для малого объекта, каким и является офисное помещение ООО «Торговый дом «Демидовский». Данная система состоит из следующих элементов:

пульт контроля и управления «С 2000»;

резервный источник питания аппаратуры охранно- сигнализации «РИП 24»;

прибор приёмно-контрольный охранно-пожарный «С 2000-4»;

извещатель пожарный дымовой «ДИП».

К релейным выходам можно подключить выход на пульт центрального наблюдения и звуковой или световой оповещатели.

Описанная система сигнализации при всех своих возможностях является достаточно недорогой, что является основным фактором, повлиявшим на выбор.

Система бесперебойного питания

На описанном предприятии наиболее важными потребителями электроэнергии являются сервер, на котором установлена база данных программы «1С: Предприятие» и компьютер с установленным АРМ «Клиент» АС «Сбербанк-Клиент», перечисленное оборудование необходимо обеспечить источниками бесперебойного питания.

Для сервера необходимо выбрать надёжный источник бесперебойного питания, с высокими потребительскими качествами, предъявляемым требованиям соответствует источник бесперебойного питания Исток ИДП-1/1-1-220-Д (рис.3.2).

Рисунок 4.2 – Источник бесперебойного питания Исток ИДП-1/1-1-220-Д

Источники бесперебойного питания ИСТОК серии ИДП предназначены для защиты электрооборудования пользователя от любых неполадок в сети, включая искажение или пропадание напряжения сети, а также подавления высоковольтных импульсов и высокочастотных помех, поступающих из сети. ИБП ИСТОК с двойным преобразованием обладает наиболее совершенной технологией по обеспечению качественной электроэнергией без перерывов в питании нагрузки при переходе с сетевого режима (питание нагрузки энергией сети) на автономный режим (питание нагрузки энергией аккумуляторной батареи), обеспечивает синусоидальную форму выходного напряжения. ИБП ИСТОК используются для ответственных потребителей электроэнергии, предъявляющих повышенные требования к качеству электропитания (файловые серверы, телекоммуникационного оборудования, сложного технологического оборудования, систем управления газового хозяйства и т.д.).

Для компьютера с установленным АРМ «Клиент» АС «Сбербанк-Клиент» можно использовать недорогой офисный источник бесперебойного питания, такой как UPS 500VA Ippon Back Power Pro 500 (рис.3.3).

Рисунок 4.3 – UPS 500VA Ippon Back Power Pro 500

Источники бесперебойного питания (UPS) серии Back Power Pro предназначены для защиты персональных компьютеров и рабочих станций от основных неполадок с электропитанием: высоковольтных выбросов, электромагнитных и радиочастотных помех, понижений, повышений и полного исчезновения напряжения в электросети. Данные ИБП (UPS) имеют функцию циклического самотестирования и снабжены функцией Green Power, которая при пропадании напряжения в сети и отсутствии нагрузки автоматически выключит ИБП (UPS) через 5 минут.

Все ИБП (UPS) серии Back Power Pro комплектуются программным обеспечением на CD, благодаря которому на экране монитора отображаются такие диагностические данные, как напряжение, частота, уровень заряда аккумулятора, уровень нагрузки. Программное обеспечение имеется для Windows 95/98/ME/NT/2000 и Linux.

Уничтожитель бумаги.

Для уничтожения документов, имеющих грифы «Конфиденциально» или «Коммерческая тайна» целесообразно использовать специальное устройство – уничтожитель бумаги, которое разрезает листы бумаги на полосы, делая считывание информации носителей невозможным. Для рассматриваемого предприятия оптимальным является приобретение устройства

SHRED-ET С-06P (с корзиной), обладающего высокой скоростью уничтожения бумаги. И вместе с тем приемлемой ценой.

3.6 Программно-аппаратные средства защиты

Система резервного копирования данных

Резервное копирование – процесс создания копии данных на носителе (жёстком диске, дискете и т.д.), предназначенном для восстановления данных в оригинальном месте их расположения в случае их повреждения или разрушения [1].

На исследуемом объекте целесообразно использовать систему резервного копирования на сервере, содержащем базу данных программы «1С: Предприятие», для обеспечения возможности восстановления базы данных после программных или аппаратных сбоев.

Для организации резервного копирования целесообразно использовать программу AcronisTrueImageEcho. Данная программа является средством для резервного копирования и аварийного восстановления данных на отдельном компьютере, имеющим широкий ряд опций, таких как возможность резервного копирования систем целиком или отдельных файлов и папок, аварийное восстановление отдельных файлов и папок или диска целиком, удаленное управление задачами резервного копирования и восстановления данных, восстановление систем на различное оборудование. Использование описанной выше программы позволяет снизить вероятность угроз целостности и доступности информации, содержащейся на компьютере.

Межсетевой экран или сетевой экран – комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов на различных уровнях модели OSI в соответствии с заданными правилами.

Основной задачей сетевого экрана является защита компьютерных сетей или отдельных узлов от несанкционированного доступа. Также сетевые экраны часто называют фильтрами, так как их основная задача – не пропускать пакеты, не подходящие под критерии, определённые в конфигурации.

На объекте имеет смысл установить межсетевой экран на сервере, который в принципиальной схеме локальной вычислительной сети предприятия (рисунок Б.1) находится между модемом и сетевым коммутатором.

Сегодня в интернете можно найти только два бесплатных полноценных сетевых экрана – ComodoFirewallPro и ZoneAlarmFree остальные серьёзные программы этого класса стали платными. Между тем по своему функционалу Comodo вряд ли в чём-то уступит аналогичным коммерческим продуктам. Он может использоваться как на домашних компьютерах, так и в корпоративных сетях. Программа не требует от пользователя глубоких знаний принципов работы и защиты сетей. На предприятиях, где необходима работа с глобальной сетью, установка межсетевого экрана просто необходима.

Перечислим основные функции программы ComodoFirewallPro:

система правил доступа приложений к Интернету;

анализатор поведения программ;

мониторинг доступа к файлам программ сторонними процессами;

средства противодействия различным видам проникновений и атак, в том числе DDoS;

интеграция с центром безопасности Windows;

экономное использование системных ресурсов;

компактный дистрибутив;

экспорт/импорт настроек программы.

3.7 Этапы обработки документов

- Регистрация документа (создание электронных РК)

- Заполнение РК документа;

- Присоединение файлов;

- Создание связок;

- Наложение на документ резолюции

-

- указание автора резолюции

- назначение исполнителей документа

- назначение контролера по документу

- назначение срока исполнения документа

- постановка документа на контроль;

-

- Наложение на документ резолюции

- Исполнения документов

- Рассылка документов исполнителям (задание маршрута обработки документа);

- Исполнение резолюций по документу;

- Снятие документа с контроля;

- Получение формируемых системой стандартных отчетов о степени исполнения документов

- Поиск документов;

- реквизитный поиск

- поиск по форме

- полнотекстовой поиск

- Рассылка исходящих документов

- Списание документа в дело

Выделяют три основных типа документов, составляющих документооборот:

-

-

- Входящие документы (поступившие из внешних организаций, письма и обращения граждан);

- Исходящие документы;

- Внутренние документы.

-

Маршрут входящего документа:

-

-

-

- Первичная обработка;

- Регистрация;

- Рассмотрение руководством и выдача резолюции;

- Ознакомление в структурном подразделение или исполнение;

- Постановка на контроль документа, контроль за исполнением документов;

- Отслеживание хода исполнения;

- Составление отчетов об исполнительской дисциплине;

- Принятие решения по исполненному документу;

- Снятие исполненных документов с контроля;

- Списание дел в архив

-

-

Маршрут исходящего документа

- Разработка проекта документа в структурном подразделении;

- Согласование проекта документа в структурных подразделениях организации;

- Утверждение документа руководством;

- Регистрация документа;

- Рассылка исходящего документа.

Маршрут внутреннего документа

- Подготовка проекта внутреннего документа;

- Обеспечение согласования документа;

- Утверждение;

- Регистрация;

- Рассылка по подразделениям;

- Контроль исполнения документа;

- Списание дел в архив

3.8 Система электронного документооборота «Дело»

Система «ДЕЛО», разработанная компанией ЭОС, – комплексное решение, обеспечивающее автоматизацию процессов делопроизводства компаний различных масштабов и сфер деятельности, а также ведение полностью электронного документооборота в организации.

Система «ДЕЛО» эффективно используется как в небольших коммерческих компаниях, так и в распределенных холдинговых и ведомственных структурах. Система призвана обеспечить электронный документооборот любого предприятия, в организации любого типа и повысить эффективность и качество работы сотрудников с документами. Это в свою очередь оптимизирует бизнес-процессы организации любого профиля и масштаба.

На сегодняшний день программа электронного документооборота предприятия «ДЕЛО» – самая распространенная в России, она фактически является отраслевым стандартом

Система разработана для использования в традиционных делопроизводственных службах: управлениях делами, секретариатах, канцеляриях, общих отделах, экспедициях и т.д.

Продукт реализует автоматизацию делопроизводства в классическом его понимании. ДЕЛО лучше остальных систем ориентирована на нормы отечественного делопроизводства и прекрасно учитывает российскую бизнес-логику работы с документами. Обладая всем необходимым функционалом, который предусматривает поддержку делопроизводства и документооборота в сложившихся традициях, она одинаково хорошо подходит для использования, как в государственных, так и коммерческих структурах.

САДЭД ДЕЛО, является готовым («коробочным») промышленным, настраиваемым решением, открытым для расширения и интеграции. Данный продукт отличается интуитивно понятным интерфейсом, быстрыми и безболезненными сроками внедрения, так как он не только не меняет сложившиеся процессы работы с документами, но и позволяет еще более их оптимизировать в соответствии с нормами российского делопроизводства. Кроме того, компания ЭОС имеет развитую сеть партнеров по всей России и странам СНГ, занимающихся внедрением и поддержкой системы ДЕЛО, что позволяет удерживать фиксированные цены на поставку и внедрение независимо от степени удаленности разработчика.

Примечательно, что ДЕЛО является первой системой документооборота в России, получившей государственный сертификат наивысшего качества.

Одним из достоинств ДЕЛО, которое хотелось бы особо отметить, является функция «справочники», подобной которой, не встречается более ни у одной из рассматриваемых систем. Она позволяет учитывать всю информацию об организациях-контрагентах (название организации (полное и сокращенное), регион, индекс, город, адрес, e-mail, ФИО, тел., факс, юридический адрес, ИНН, ОКПО, ОКОНХ, представителей организации, банковские реквизиты и дополнительные примечания). Данная информация необходима не только бухгалтеру предприятия, но и секретарю, менеджеру, юристу и другим должностным лицам в повседневной работе.

Очень удобно и просто выстроена работа с кабинетами и папками системы. ДЕЛО содержит папки «поступившие», «на подписи», «на исполнении», «на визировании», «проекты документов», «на контроле». Для удобства пользователь может создавать собственные папки. Таким образом, очень легко отследить стадии работы с документами. А принцип «кабинетов» позволяет объединить несколько должностных лиц в один кабинет, как это чаще всего и бывает в реальности. Принцип «кабинетов» является характерной особенностью системы ДЕЛО. Иначе говоря, автоматизирован «живой процесс» работы с документами.

Все документы, подлежащие регистрации, делятся в системе на произвольное количество групп (сформированных на основе базовых), каждая, из которых регистрируется отдельно, т. е. имеет отличные от других групп правила формирования регистрационного номера и, как правило, различный набор реквизитов. Системой ДЕЛО поддерживаются три базовые группы:

• входящие – из вышестоящих организаций, из разных организаций и предприятий;

• исходящие (внутренние) – инициативные документы, ответы на запросы, ответы на письма граждан;

• письма и обращения граждан.

Система поддерживает регистрацию сопроводительных, повторных, связанных документов, регистрацию проектов документов, связанных проектов документов и работу с ними, позволяет назначить соисполнителей по документу. Причем при регистрации сопроводительных документов имеется возможность прикрепить сам файл документа, а не только указать информацию о нем, как это реализовано во многих других системах.

Очень удобно работать с регистрационной карточкой (далее РК). Во-первых, в ней нет всевозможных закладок, скрытых полей, либо полей обязательных для заполнения, не нужно прописывать схемы и маршруты рассылки РК, т.к. система автоматически рассылает их всем исполнителям и контролерам по данному документу (реализован принцип свободной маршрутизации). Дополнительно возможно использовать произвольные списки рассылки документов. Во-вторых, она сама генерирует регистрационный номер и дату документа, что упрощает процесс регистрации и предотвращает возникновение путаницы с номерами и индексами документов.

Недочетом является отсутствие функциональной возможности, называемой «мастер регистрационных карточек», позволяющей создать регистрационную карточку с некоторыми «индивидуальными» реквизитами организации, либо скорректировать реквизиты на основе имеющейся РК. В ДЕЛЕ имеется такая функция как «дополнительные реквизиты», позволяющая создавать произвольные реквизиты заданных типов (дата, тест, числовые типы и т.п.) в разделе РК «Дополнительные реквизиты». Но отсутствует возможность поместить эти реквизиты в основной раздел РК.

Система ДЕЛО максимально полно поддерживает классическое делопроизводство, об этом свидетельствует наличие функций: реестр рассылки, номенклатура и опись дел, списание документов дело с соблюдением всех архивных норм и правил.

Она рассчитана и на организации, ведущие работу с удаленными подразделениями и филиалами.

ДЕЛО изначально разрабатывалась для государственных учреждений, поэтому в ней реализован механизм по работе с обращениями граждан. При регистрации гражданина очень удобно вводить его личные данные (фамилию, город, индекс, телефон, адрес, регион, статус, категорию, пол, ИНН, паспортные данные, e-mail, примечания). А для удобства обработки данных обращений граждан, в системе указывается вид обращения – личное, коллективное либо анонимное.

Система поддерживает режим печати РК документа, регистрационного штампа, штрих-кода, используемого при поточном сканировании, реестра рассылки документов, наклеек на документ. При этом шаблоны печати можно задавать собственные шаблоны печати.

Поддержка электронного документооборота обеспечивается вследствие реализации таких функций как: интеграция системы с внешними приложениями MS Word, MS Excel, MS Outlook, регистрация бумажных документов и преобразования их в электронную форму с применением функции поточного сканирования, придание юридической значимости электронным документам с помощью средств электронно-цифровой подписи (ЭЦП) и криптозащиты, регистрация и отправка документов при помощи интеграции с электронной почтой.

Особое внимание разработчиками уделено конфиденциальности и безопасности информации. В системе учитывается регламентация прав доступа пользователей к картотекам документов в соответствии с их грифами. Предусмотрена совместимость системы с антивирусными пакетами.

ДЕЛО – единственная система из рассмотренных, имеющая подробную сопроводительную печатную документацию, и электронную встроенную помощь с изображениями и подсказками. При этом имеет наибольшее количество дополнительных модулей: подсистема архивное хранение, ДЕЛО-WEB, поточное сканирование, ЭЦП и шифрование, eDocLib, система ДЕЛО-Кадры и др.

Как отмечалось выше, в системе ДЕЛО отсутствует такая функциональная возможность как «дизайнер форм карточек», которая позволяет создавать новые формы РК, добавлять «нестандартные» реквизиты, учитывающие индивидуальность организации на основе имеющихся РК в основной раздел РК.

В ДЕЛЕ Вы также не найдете «графического дизайнера маршрутов», да и вообще любого другого маршрутизатора. Маршрут в системе ДЕЛО задается только при работе с проектами документов. В системе предусмотрено три вида задания маршрута:

• параллельный (проект документа рассылается сразу всем участникам процесса визирования, а затем подписания);

• последовательный (проект документа направляется на визирование и подписание должностным лицам в порядке очерёдности);

• параллельно-последовательный.

ДЕЛО содержит стандартные отчетные формы, генерируемые на основе шаблона в файл MS Word. Шаблоны формы легко редактируются пользователем в MS Word. А любые дополнительные отчеты разрабатываются при помощи специального API, поставляемого с системой.

В ДЕЛЕ также отсутствует система ролей – механизма обеспечения информационной безопасности, который формирует пользовательские роли и определяет объем информации и операций, к которым допущена каждая конкретная роль. В дальнейшем роли можно указывать вместо конкретных исполнителей, что позволяет организовать работу в режиме реального времени или постоянного замещения одного сотрудника другим. Однако в модуле Администрирование имеется функция, позволяющая скопировать права пользователя. Таким образом, достаточно легко создать нового пользователя, наследующего все (или часть) прав и личных настроек от уже существующего в системе пользователя.

В системе ведется полное протоколирование действий пользователя и действий администратора по изменению прав пользователей. Но, не реализован механизм обработки данных протоколов: поиск в протоколе по критериям т.п.

Однако стоит оценить по достоинству встроенные в систему средства электронной почты, позволяющие проводить рассылку прямо из регистрационной карточки, что позволяет значительно экономить время и силы. Предусмотрена передача, как копий, так и оригиналов документов.

Кроме того, ДЕЛО, единственная поддерживает наличие нескольких картотек в системе. Каждое подразделение с большим объемом документооборота может иметь собственную картотеку. Все картотеки могут взаимодействовать между собой.

Ну и самое главное, в ней реализована поддержка всех наиболее важных делопроизводственных функций, таких как: реестр рассылки, опись дел, списание документов в дело с соблюдением всех архивных норм и правил. Что позволяет избежать ведения дополнительных журналов, специализированных программ, Excel- и Word-документов, облегчая тем самым труд персонала.

Подводя итог, хотелось, чтобы в системе были учтены недоработки и появился полноценный редактор регистрационной карточки для обеспечения возможности настройки вида РК для «нетипичных» документов. Возможно стоит увеличить количество предлагаемых стандартных отчетов. Но в целом, это действительно удобный и продуманный продукт.

Заключение

В курсовой работе были даны основные понятия и определения, классифицированы основные угрозы и способы из реализации на предприятии, обрабатывающем электронные документы.

Исследованы общие методы защиты информации, на основании проведенного анализа был выбран программный метод защиты электронного документооборота, основанный на: легкой масштабируемости приложений, гибкости реализации и экономической эффективности. Проанализировав полученные данные, была построена типовая модель защищенной информационно-телекоммуникационной системы предприятия, с применением программных средств криптографической защиты.