Исследование проблем борьбы с вирусами и антивирусные программы.

Содержание:

Введение

В настоящее время компьютерные технологии входят почти во все сферы нашей жизни. В государственных учреждениях, в коммерческих фирмах, в повседневной жизни все чаще применяются различные компьютерные технологии. Чем больше сфер нашей жизни становятся охвачены компьютерами, тем острее встает вопрос защиты информации и конфиденциальных данных. Один лишь файл, украденный вирусом с вашего личного компьютера может дать злоумышленнику доступ к вашей кредитной карте, банковским переводам, аккаунтам в социальных сетях. Коммерческие же фирмы могут таким образом утратить перспективную разработку, лишиться средств на лицевых счетах и т.д. В ночь со 2 на 3 ноября 1988 года произошло бесконтрольное размножение экспериментальной программы аспиранта Корнелльского университета (Cornell University) Роберта Морриса – младшего, приведшее к заражению как внутренней сети учебного заведения, так и целого сектора Интернета. Вирус был нейтрализован единственным доступным в то время способом – физическим отключением серверов от сети. Данное ЧП стало первым официально зафиксированным и оцененным случаем эпидемии вируса в Интернете (количество пораженных компьютеров составило более 6 тысяч, материальный ущерб достиг, по различным оценкам, от 100 тысяч до 10 миллионов долларов)[1][1]. Выбор данной темы был обусловлен тем, что в процессе моей работы в муниципальном учреждении мне приходится сталкиваться с защитой от проникновения вирусов в сеть предприятия, предупреждения вирусных атак и защиты информации.

Целью данной курсовой работы является исследование проблем борьбы с компьютерными вирусами и обзор антивирусных программ.

Данную цель можно раскрыть через несколько задач:

- Исследовать определение компьютерных вирусов и их классификацию.

- Исследовать проблемы борьбы с вирусами.

- Исследовать методы борьбы с компьютерными вирусами и работу антивирусных программ.

- Практические методы решения проблем борьбы с вирусами на примере предприятия.

Глава 1. Понятие вирусов и их классификация

Компьютерный вирус – вид вредоносного программного обеспечения, способный создавать копии самого себя и внедрятся в код других программ, системные области памяти, загрузочные секторы, а также распространять свои копии по разнообразным каналам связи, с целью нарушения работы программно-аппаратных комплексов, удаления файлов, приведения в негодность структур размещения данных, блокирования работы пользователей или же приведение в негодность аппаратных комплексов компьютера[2][2].

Сейчас очень сложно дать четкую классификацию вирусов, так – как только за 2015 год Лабораторией Касперского было задетектировано 121 262 075 уникальных вредоносных объектов (скрипты, эксплойты, исполняемые файлы и т.д.)[3][3].

1.1. Классификация вирусов

Имеются несколько признаков классификации существующих вирусов:

- по среде обитания (файловые – поражают исполняемые файлы программ с расширением COM и EXE; загрузочные – вирусы, заражающие загрузочный сектор жесткого диска; сетевые – используют протоколы сетевого взаимодействия для распространения, файлово-загрузочные – могут распространяться как путем заражения файлов так и путем сетевых протоколов)

- по особенности алгоритма (Вирусы спутники(companion) - эти вирусы поражают EXE-файлы путем создания COM-файла двойника, и поэтому при запуске программы запустится, сначала COM-файл с вирусом, после выполнения своей работы вирус запустит EXE-файл. Вирусы "черви" (Worms) - вирусы, которые распространяются в компьютерных сетях. Они проникают в память компьютера из компьютерной сети, вычисляют адреса других компьютеров и пересылают на эти адреса свои копии. Иногда они оставляют временные файлы на компьютере, но некоторые могут и не затрагивать ресурсы компьютера за исключением оперативной памяти и разумеется процессора. «Паразитические» - все вирусы, которые модифицируют содержимое файлов или секторов на диске. К этой категории относятся все вирусы не являются вирусами-спутниками и вирусами червями. «Стелс-вирусы» (вирусы-невидимки, stealth) - представляющие собой весьма совершенные программы, которые перехватывают обращения DOS к пораженным файлам или секторам дисков подставляют вместо себя незараженные участки информации. Кроме этого, такие вирусы при обращении к файлам используют достаточно оригинальные алгоритмы, позволяющие «обманывать» резидентные антивирусные мониторы. «Полиморфные» (самошифрующиеся или вирусы-призраки, polymorphic) - вирусы, достаточно трудно обнаруживаемые вирусы, не имеющие сигнатур, т.е. не содержащие ни одного постоянного участка кода. В большинстве случаев два образца одного и того же полиморфного вируса не будут иметь ни одного совпадения. Это достигается шифрованием основного тела вируса и модификациями программы-расшифровщика. «Макровирусы» - вирусы этого семейства используют возможности макроязыков, встроенных в системы обработки данных (текстовые редакторы, электронные таблицы и т.д.). В настоящее время наиболее распространены макровирусы, заражающие текстовые документы редактора Microsoft Word).

- по способу заражения (Резидентные - вирусы, которые при инфицировании компьютера оставляют свою резидентную часть в памяти. Они могут перехватывать прерывания операционной системы, а также обращения к инфицированным файлам со стороны программ и операционной системы. Нерезидентные - вирусы, не оставляющие своих резидентных частей в оперативной памяти компьютера. Некоторые вирусы оставляют в памяти некоторые свои фрагменты не способные к дальнейшему размножению такие вирусы считаются не резидентными;

- по деструктивным возможностям (безопасные – не несут выраженного деструктивного действия, максимум снижают место на жестком диске при самокопировании; неопасные – вируcы, проявляющие себя выводом графических эффектов, звуковых сигналов; опасные - вирусы, которые могут привести к различным сбоям в работе компьютеров, а также их систем и сетей; очень опасные - вирусы, приводящие к потере, уничтожению информации, потере работоспособности программ и системы в целом)[4][4].

Данную классификацию нельзя назвать полной так как в настоящее время разновидностей вирусов и методов их классифицирования намного больше. Это связано с появлением новых типов вирусов, например, для мобильных телефонов.

Компьютерная индустрия внесла значительный вклад в различные отрасли промышленности и продолжает радовать мир новинками. В связи со стремительным развитием компьютерных технологий, возникает угроза безопасности различных программных приложений, которые в настоящее время активно разрабатываются. Помимо приложений, которые облегчают жизнь, существуют и вредоносные программы. Наиболее опасные вирусы заражают системные файлы, отвечающие за работу всей операционной системы. С годами появилось множество компьютерных вирусов, нанесших ущерб, исчисляемый миллионами долларов. Сначала они распространялись посредством съемных носителей, в частности дисков (дискет). С развитием компьютерных сетей и Интернета, степень вреда, наносимого компьютерными вирусами, стала намного выше. Итак, представляем вашему вниманию список 10 самых опасных компьютерных вирусов всех времен.

10. MELISSA[5][5] Под номером 10 значится вирус Melissa, который представляет собой тип вируса, поражающий файлы Microsoft Office. Разработанный Дэвидом Смитом. Вирус распространяется посредством массовой отправки электронных сообщений. Когда пользователь открывает письмо, загружает приложение и открывает его, вирус нацеливается на файлы, относящиеся к Microsoft Word 97/2000, затем происходит рассылка этого вируса 50-ти первым контактам из адресной книги электронной почты. Разработчика вируса Дэвида Смита арестовали позже. Он заплатил штраф в $5000 и провел 20 месяцев в тюрьме.

9. I LOVEYOU[6][6] Девятым в списке стоит вирус ILOVEYOU. Вирус этого типа атаковал миллионы компьютеров с операционной системой Windows, причинив ущерб на миллионы долларов. Он был разработан программистом из Филиппин. Он распространяется по электронной почте и содержит вложенный файл под названием «LOVE-LETTER-FOR-YOU.txt.vbs». Получив вложение, VBS расширение файла не появится, и он по ошибке будет принят за простой текстовый файл. Функция Visual Basic Script предназначена для отправки сообщений по электронной почте 50-ти адресатам из списка контактов электронной почты. Поскольку вирус выглядит на первый взгляд безобидно, множество людей открывали вложение, позволяя вредоносной программе легко распространяться по корпоративным почтовым системам.

8. KLEZ[7][7] Номер 8 в списке - вирус Klez, который распространяется через электронную почту и заражает файлы системы Windows. Благодаря уязвимости почты в Internet Explorer, клиенту не требуется даже загружать почтовое вложение. Как и другие вирусы, Klez ищет контакты и самостоятельно размножается.

7. CODE RED[8][8] И CODE RED II Седьмым номером в списке стал вирус Code Red. Он считается одним из самых опасных вирусов, потому что нападает на веб-серверы Microsoft. Он работает, пользуясь уязвимостью переполнения буфера, и отображает сообщение «Привет! Добро пожаловать на http://www.worm.com! Взломано китайцами!». Code Red II является разновидностью вышеупомянутого вируса, но вместо того, чтобы напасть, он заходит через черный ход, чтобы компьютер-мишень стал уязвимым для других вирусов.

6. NIMDA[9][8]. Номером 6 в списке является Nimda. Это такой тип вируса, который, как говорят, быстро распространился по всему Интернету всего за 22 минуты. Он может распространяться либо через электронную почту, через сетевые ресурсы, посредством открывания и просмотра веб-сайтов, либо через черный ход, открытый вирусом Code Red II. Название происходит от слова «Admin», если его прочесть наоборот. Поскольку вирус может распространяться разными способами, Nimda причинил убытки на сумму $620 млн за время своего существования.

5. SQL SLAMMER[10][9] SQL Slammer стоит под номером 5. Этот вирус существует до сих пор. Он провоцирует отказ в обслуживании на некоторых интернет-хостах, которые привели к существенному снижению интернет-трафика. Также пользуясь уязвимостью переполнения буфера, вирус передает случайные IP адреса различным интернет-хостам, и, если так получается, что адрес использует неисправный Microsoft SQL Server Resolution service, хост будет распространять вирус дальше.

4. MYDOOM[11][10] Четвертый в списке - вирус MyDoom, который также представляет из себя разновидность вируса, распространяемого через Интернет. Файл-вложение автоматически загружается, если электронная почта открыта, и автоматически распространяется через различные контакты в электронной почте. Помимо этого, он может передавать программы от одного персонального компьютера с операционной системой Windows другому.

3. SASSER[12][11] Третий в списке - вирус Sasser, который специально ориентирован на компьютерные сети, работающие под управлением устаревших операционок, таких как Windows XP и Windows 2000. Он распространяется через сетевой порт, который считается уязвимым для атак компьютерных вирусов и славится своей ненадежностью в связи с тем, что использование сетевого порта как средства для распространения вируса означает, что он может распространяться без вмешательства пользователя. Когда вычислительное устройство заражено вирусом Sasser, будет появляться всплывающее окно, сообщая, что система начнет необратимое закрытие через 1 минуту. Всплывающее окно называетсяSasser, что является сокращением от Local Security Authority Subsystem Service (LSASS)[13][12].

2. OOMPA-LOOMPA[14][13] Второй опасный вирус всех времен - Oompa-Loompa, или просто "скачок". Файл, содержащий такой вирус, распространяется во время обмена мгновенными сообщениями. Файл называется «latestpics.tgz». Пользователь должен сначала открыть архивный файл, а затем и содержащийся в нем исполняемый файл, в процессе чего вирус заражает систему и будет распространяться через контакты в сервисе обмена мгновенными сообщениями. Поскольку файл замаскирован под иконку изображения, никто не будет знать, что это вирус.

1. STORM WORM[15][14] Первое место в списке 10 самых опасных компьютерных вирусов всех времен занял Storm Worm. Он распространяется через электронную почту, содержащую подробную информацию о разнообразных новостях, что, несомненно, привлекает внимание любого получателя. Он считается одним из самых опасных, поскольку может быть доставлен 14-ю разными субъектами электронной почты и 18-ю уникальными исполняемыми файлами, произвольно прикрепленными в письмах.Когда вложение открывается получателем, повреждаются системные файлы, и начинают беспрерывно повреждаться важные документы, хранящиеся на компьютере. Вирус также может распространяться через бот-сети и руткиты. Поскольку Storm Worm существует и по сей день, он считается самым опасным компьютерным вирусом всех времен.

Исследовав определение вирусов и их классификацию можно сделать вывод – вирус это прежде всего программа, которая приводит к дестабилизации работы компьютера, компьютерных сетей, отдельных программ.

Глава 2. Проблемы борьбы с вирусами

2.1. Проблема количества вирусов

Основной проблемой борьбы с компьютерными вирусами является то, что количество вирусов растет с каждым годом. По статистике лаборатории Касперского в 2013 году было зафиксировано 1,8 млн. вредоносных и потенциально нежелательных программ, то уже в 2015 году было задетектировано 121 262 075 уникальных вредоносных объектов[16][15]. Антивирусные компании стараются каждый день выпускать обновления для своих программных продуктов, поддерживая актуальность баз сигнатур вирусов. Например, у лаборатории Касперского частота обновлений баз вирусов в среднем составляет 10 раз в сутки[17][16]. Для успешной нейтрализации вируса нужно сначала обнаружить вирус, понять, как он действует, какие использует средства для попадания в компьютер, какие действия при этом происходят. Но из-за слишком большого количества вирусов это не удается сделать быстро и вирус успевает нанести пусть минимальный по количеству, но все же вред. Для сокращения временного интервала между нахождением вируса и выпуском мер противодействия для него в сети Интернет идет постоянный мониторинг вирусной активности с выявлением новых вирусов и внесения их в базы данных антивирусных компаний. Некоторые антивирусные компании создают интерактивные карты, отмечающие вирусную активность в режиме реального времени. С одной такой картой вы можете ознакомиться по ссылке https://cybermap.kaspersky.com/

2.2. Проблема уязвимостей в программном обеспечении

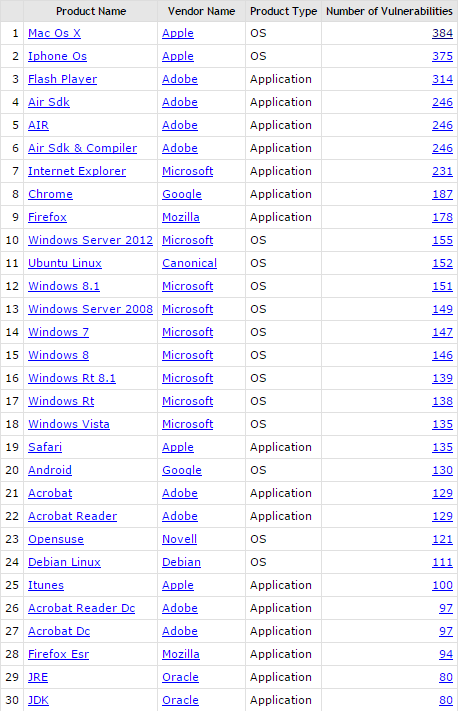

Второй проблемой является использование на компьютере программ, имеющих так называемые «уязвимости», то есть ошибки в коде программы, используя которые вирус может проникнуть в компьютер. Данные за 2015 год по количеству уязвимостей в различных программных продуктах опубликовала компания MITRE CVE, которая анализирует статистику Национального института стандартов и технологий США (The National Institute of Standards and Technology, NIST). Для сравнения, в 2014 году топ-5 наиболее уязвимых приложений и ОС выглядел так: Internet Explorer, Mac OS X, ядро Linux, Chrome и iOS. Сегодня IE на седьмом месте (около 200 уязвимостей), а Chrome – на восьмом (187). Полный рейтинг насчитывает 50 позиций (Приложение 1). Сама по себе уязвимость это как приоткрытая дверь для хакера – найдя её он сможет войти в программу, подгрузить в неё вредоносный код, который активируется при следующем запуске вполне безобидной программы. Данные уязвимости зачастую остаются в программном обеспечении надолго, если вовремя не обнаруживаются разработчиками или же пользователями. Некоторые разработчики программного обеспечения специально проводят в сети Интернет акции по привлечению пользователей к поиску таких уязвимостей. Стимулом для пользователей становится вознаграждение от компании – разработчика.

2.3. Хакеры и хакерские группы

Третьей проблемой является что с течением времени увеличивается профессионализм людей, создающих вирусы. Если в 90-х годах это были, в основной своей массе, энтузиасты-одиночки, создававшими вредоносное ПО либо для собственного развлечения, либо в целях самоутверждения, то в новом тысячелетии производство троянских программ и компьютерных вирусов встало на коммерческие рельсы. Злоумышленники научились извлекать из распространения своих творений непосредственную финансовую выгоду, и в наши дни объемы этого незаконного теневого рынка составляют, по разным подсчетам, многие сотни миллионов долларов[18][17]. Создаются целые группы хакеров, занимающиеся написанием и распространением вирусов. В таких группах прослеживается четкая структура и иерархия, то есть одни хакеры стоят в начале «пищевой цепи» и дёргают за все ниточки, на них лежит ответственность за распространение опаснейших вирусов, астрономические финансовые и информационные убытки целых стран, и есть хакеры, на которых сваливается вина и которые сидят в тюрьмах за чужие преступления, так называемое «пушечное мясо»[19][18]. Из такого построения следует, что привлечь к ответственности глав таких хакерских групп очень сложно, порою даже невозможно. Написание вирусов поставлено на коммерческие рельсы. Если раньше это были просто шуточные программы и программы-розыгрыши, то в настоящее время вирусы направлены на кражу личных данных, информации по банковским операциям, данные кредитных карт. Хакеры так же не обходят своим вниманием и крупные корпорации, специализируясь на технологическом шпионаже, краже разработок, уничтожении данных исследований по приказу конкурентов.

Ознакомившись с проблемами можно сделать вывод – полностью уничтожить все компьютерные вирусы невозможно, можно лишь защитить компьютер от проникновения в систему вирусного программного обеспечения. Сделать это можно используя антивирусные программы и утилиты. Обзор данных программ мы проведем в следующей главе.

Глава 3. Обзор антивирусных программ

На сегодняшний день существует очень много антивирусных программ. Рассмотрим 10 антивирусных программ, расположив их по эффективности защиты и популярности. При составлении рейтинга учитывались такие параметры, как: защита компьютерной системы от заражения вирусами, троянами и интернет-червями; защита от новых угроз, найденных за последние несколько месяцев; минимальный процент ложных срабатываний; влияние антивирусной программы на быстродействие компьютера; удобство в использовании.

3.1. Рейтинг антивирусных программ

McAfee Internet Security[20][19] – на 10 позиции в числе лучших антивирусных программ. Представляет собой надежную комплексную защиту системы от угроз и включает в себя антиспам, антифишинг, двухсторонний фаервол и родительский контроль. Инструмент McAfee SiteAdvisor позволяет совершать безопасные покупки, McAfee QuickClean помогает находить и удалять бесполезные файлы, системный мусор, неиспользуемые приложения.

Panda Free Antivirus[21][20]. Бесплатная программа, работающая с использованием облачных технологий. Выглядит это следующим образом – на компьютер устанавливается приложение, которое при обнаружении подозрительной программы, файла или вируса связывается через интернет с базой данных (ее сообща создают разработчики антивируса и его пользователи). Применение «облачной» системы, по мнению создателей антивируса, помогает обнаружить и обезвредить большее количество угроз. Для работы программы необходимо активное Интернет-соединение. Антивирусная технология, применяемая в Panda Free Antivirus, заслужила высокие оценки экспертов.

Norton Internet Security[22][21] – комплексная антивирусная защита. Ее особенность – использование 5 уровней безопасности системы. Надежно защищает компьютер от большинства видов интернет-угроз: фишинга, подозрительных загрузок, вредоносных сайтов. Антивирус предотвращает перехват личных данных пользователя и обеспечивает безопасность интернет-банкинга. Уничтожает сложные вирусы, которые могут быть пропущены менее продвинутыми и бесплатными антивирусными программами.

ESET NOD32 Smart Security[23][22] – продукт словацкого разработчика, впервые представленный пользователям в далеком 1987 году. Защищает компьютер от вирусов, троянов, червей, фишинг-атак в реальном времени. Антивирус использует технологию ThreatSense и эвристические методы. ESET NOD32 неоднократно называли в числе лучших антивирусов для ПК за высокую степень защиты от вирусов. Примечательно, что за все годы существования продукция словацкого разработчика практически не изменила интерфейс.

AVG Internet Security[24][23]– на шестой позиции нашего топа антивирусных программ. В бесплатной версии доступна защита от вирусов, шпионского и вредоносного ПО, сканирование ссылок в социальных сетях и защита почты от вредоносных приложений в сообщениях. Полная версия антивируса предоставляет надежную защиту от вредоносных загрузок, спама, безопасный интернет-банкинг благодаря улучшенному фаерволу.

F-Secure Internet Security[25][24]. Программа от европейского разработчика F—Secure Internet Security на 5 месте топ-10 самых продуктивных антивирусов 2015 года. Она предоставляет комплексную защиту от вирусов, троянов, шпионских программ, кражи конфиденциальных данных. К достоинствам программы относятся: применение «облачной» технологии защиты компьютерной системы в реальном времени, непрерывный мониторинг на наличие новых вирусов, контроль за программами. Антивирус имеет приятный и понятный интерфейс. Вкладка «Статус» позволяет просмотреть степень защиты компьютера и дату последних обновлений, «Инструмент очистки» проверяет систему на наличие более совершенных вирусов, в «Статистике» можно посмотреть, какое количество вирусов или вредоносных файлов было обнаружено за все время работы антивируса.

Avira Internet Security[26][25], занимающая четвертое место в топ-10 антивирусов, предоставляет комплексную защиту компьютера от угроз. Антивирус состоит из нескольких элементов, которые устанавливаются как отдельные программы. Главная из них – это антивирусная защита компьютерной системы и предотвращение ее заражения через интернет. Специальная утилита System Speedup ускоряет работу компьютера.

Bitdefender Internet Security[27][26] – мощная защита системы от большинства известных вирусов, шпионских и вредоносных программ с персональным фаерволом и усиленной защитой персональных данных пользователя. Антивирус включает в себя антифишинг, безопасный интернет-банкинг, родительский контроль.

Avast Free AntiVirus[28][27]– на втором месте рейтинга лучших антивирусов 2015 года. Программа распространяется бесплатно и предоставляет мощную защиту компьютера от большинства известных угроз. Из-за небольшой нагрузки на системные ресурсы и хорошую степень защиты от вредоносных программ во время веб-серфинга этот антивирус популярен у большого числа пользователей. Уникальная функция Avast – проверка дисков до загрузки OS Windows, что исключает влияние операционной системы и драйверов на данные проверки.

Kaspersky Internet Security[29][28] Первое место в рейтинге занимает одна из самых известных антивирусных программ – Kaspersky Internet Security. Ее можно ругать или хвалить, но именно этот антивирус выбирает в качестве надежной защиты компьютера большинство пользователей. Антивирусная программа от «Лаборатории Касперского» предлагает целый пакет компонентов защиты: почтовый и файловый антивирусы, анти-спам, проактивную защиту, родительский контроль, анти-фишинг, мониторинг сети и многое другое. На протяжении нескольких лет он входит в десятку лучших антивирусных программ мира.

3.2. Инструменты антивирусной проверки.

Каждый антивирус обладает своими достоинствами и недостатками. Идеального антивируса не существует. Нельзя сказать, что Антивирус Касперского, стоящий в данном рейтинге на первом месте защищает от 100% вирусных угроз. Нет, это не так. Просто за счет совокупности нескольких инструментов антивирусной проверки он дает максимальную степень защиты от вирусов. Рассмотрим эти инструменты:

1. Антивирусные сканеры[30][29].

Программа-сканер, появилась на свет практически одновременно с самими компьютерными вирусами. Принцип работы сканера заключается в просмотре всех файлов, загрузочных секторов и памяти с цепью обнаружения в них вирусных сигнатур, то есть уникального программного кода вируса.

Главным недостатком сканера является неспособность отслеживать различные модификации вируса. К примеру, существует несколько десятков вариантов вируса «Melissa», и почти для каждого из них антивирусным компаниям приходилось выпускать отдельное обновление антивирусной базы.

Отсюда вытекает и вторая проблема: между появлением новой модификации вируса и выходом соответствующего антивируса пользователь остается практически незащищенным. Правда, позднее в программу-сканер был внедрен оригинальный алгоритм обнаружения неизвестных вирусов - эвристический анализатор, который проверял код программы на возможность присутствия в нем компьютерного вируса. Однако этот метод имеет высокий уровень ложных срабатываний, недостаточно надежен и, кроме того, не позволяет ликвидировать обнаруженные вирусы.

Третий недостаток антивирусного сканера – проверка файлов происходит при запуске программы сканирования. Между тем пользователи очень часто забывают проверять сомнительные файлы, загруженные, например, из Интернета, и в результате своими собственными руками заражают компьютер. Сканер способен определить факт заражения только после того, как в системе уже появился вирус.

2. Антивирусные мониторы[31][30].

Антивирусный монитор - это разновидность сканера, но в отличие от последнего он постоянно находится в памяти компьютера и осуществляют фоновую проверку файлов, загрузочных секторов и памяти в масштабе реального времени. Для включения антивирусной защиты пользователю достаточно загрузить монитор при загрузке операционной системы и далее все запускаемые файлы будут автоматически проверяться на вирусы.

3. Ревизоры изменений[32][31].

Из названия следует что этот инструмент следит за изменениями в файлах. Происходит это при помощи снятия оригинальных «отпечатков» (CRC-сумм) с файлов и системных секторов. Эти «отпечатки» хранятся в базе данных. При следующем запуске ревизор сверяет «отпечатки» с их оригиналами и сообщает пользователю о произошедших изменениях.

У ревизоров изменений тоже есть недостатки. Во-первых, программа-ревизор не способна поймать вирус в момент его появления в системе, а делает это лишь через некоторое время, уже после того как вирус попал в компьютер. Во-вторых, невозможность обнаружить вирус в новых файлах (в электронной почте, на дискетах, в файлах, восстанавливаемых из резервной копии, или при распаковке файлов из архива), поскольку в базах данных ревизоров информация об этих файлах отсутствует. Этим и пользуются некоторые вирусы, заражая только вновь создаваемые файлы и оставаясь, таким образом, невидимыми для ревизоров. В-третьих, программа-ревизор требует регулярного запуска - чем чаще это делать, тем надежнее будет контроль за вирусной активностью.

4. Иммунизаторы[33][32].

Программы-иммунизаторы делятся на два вида: иммунизаторы, сообщающие о заражении, и иммунизаторы, блокирующие заражение каким-либо типом вируса.

Первые обычно записываются в конец файлов (по принципу файлового вируса) и при запуске файла каждый раз проверяют его на изменение. Недостаток у таких иммунизаторов всего один - они абсолютно не способны обнаруживать вирусы-невидимки, хитро скрывающие свое присутствие в зараженном файле.

Второй тип иммунизатора защищает систему от поражения каким-либо определенным вирусом. Для этого файлы модифицируются таким образом, чтобы вирус принимал их за уже зараженные. А для защиты от резидентного вируса в память компьютера заносится программа, имитирующая копию вируса. При запуске вирус находит данную копию и считает, что система уже заражена и можно ею не заниматься.

В настоящее время данный вид антивирусных программ не используется так, как таким способом можно защититься от какого-то конкретного вируса, а не от всех существующих угроз.

5. Поведенческие блокираторы[34][33].

Все перечисленные выше типы антивирусов не решают главной проблемы - защиты от неизвестных вирусов. Таким образом, компьютерные системы оказываются беззащитны перед ними до тех пор, пока производители антивирусов не разработают противоядия. Иногда на это уходит несколько недель. За это время можно потерять всю важную информацию.

Однозначно ответить на вопрос «что же делать с неизвестными вирусами?» нам удастся лишь в грядущем тысячелетии. Однако уже сегодня можно сделать некоторые прогнозы. На наш взгляд, наиболее перспективное направление антивирусной защиты - это создание так называемых поведенческих блокираторов. Именно они способны практически со стопроцентной гарантией противостоять атакам новых вирусов.

Поведенческий блокиратор - это программа, постоянно находящаяся в оперативной памяти компьютера и «перехватывающая» различные события в системе. В случае обнаружения «подозрительных» действий (которые может производить вирус или другая вредоносная программа), блокиратор запрещает это действие или запрашивает разрешение у пользователя. Иными словами, блокиратор не ищет код вируса, но отслеживает и предотвращает его действия.

Теоретически блокиратор может предотвратить распространение любого как известного, так и неизвестного (написанного после блокиратора) вируса. Но проблема заключается в том, что «вирусоподобные» действия может производить и сама операционная система, а также полезные программы. Поведенческий блокиратор (здесь имеется в виду «классический» блокиратор, который используется для борьбы с файловыми вирусами) не может самостоятельно определить, кто именно выполняет подозрительное действие - вирус, операционная система или какая-либо программа, и поэтому вынужден спрашивать подтверждения у пользователя. Таким образом пользователь, принимающий конечное решение, должен обладать достаточными знаниями и опытом для того, чтобы дать правильный ответ. Но таких людей мало. Именно поэтому блокираторы до сих пор не стали популярными, хотя сама идея их создания появилась довольно давно. Достоинства этих антивирусных программ зачастую становились их недостатками: они казались слишком навязчивыми, утруждая пользователя своими постоянным запросами, и пользователи их просто удаляли. К сожалению, эту ситуацию может исправить лишь использование искусственного интеллекта, который самостоятельно разбирался бы в причинах того или иного подозрительного действия.

Исследовав несколько антивирусных программ и инструменты поиска вирусов можно сделать вывод, что комплексное использование нескольких видов поиска вирусной активности дает наиболее полную защиту от вирусных угроз. Так же внимание надо уделить своевременному обновлению антивирусного программного обеспечения на компьютерах пользователей, чтобы базы сигнатур вирусов всегда были актуальны.

Глава 4. Решение проблем борьбы с вирусами на практике

Работая системным администратором в лечебном учреждении мне часто приходится сталкиваться защитой компьютеров и локальной сети от антивирусных атак. Когда я только начал работать в данной организации на всех компьютерах стояли разные антивирусные системы – Avast FreeAntivirus, Windows Defender[35][34], на некоторых не было антивируса совсем. Из-за недостатся финансирования приходилось искать наиболее выгодный в плане защиты бесплатный антивирус. В итоге был выбран антивирус Avast, на тот момент, являющийся антивирусом, дающим наиболее полную защиту и не загружающим ресурсы компьютера. Установка его на все компьютеры позволила поднять уровень защищенности от вирусных угроз хотя –бы на минимальный уровень. За год его работы от пользователей не поступало жалоб на какие-либо действия вирусного характера, антивирус справлялся со своей задачей. Поменять его на более современных пришлось из-за конфликта некоторых программ и антивируса – антивирус блокировал работу программы, принимая её за зараженную, попытки поставить программу в исключения игнорировались. При проверке сторонним антивирусом срабатывания по этой программе не было обнаружено.

В дальнейшем во всем учреждении был поставлен антивирус AVG Free antivirus. Конфликтов с программным обеспечением со стороны антивируса не было, в процессе работы так же не было нареканий. Единственный раз, когда эта программа не сработала была установка рекламного программного обеспечения. Пользователем была скачана программа из сети Интернет, замаскированная под бланк отчета, при открытии данной программы началась установка программ от Mail.ru – Амиго, Спутник@Mail.ru, MailАгент. Так же установились плагины для браузера, заменяющие стандартный поисковик на поисковик от компании Mail.ru. Данные программы не являются вирусными, но затрудняют нормальную работу пользователя. Данные программы были удалены утилитой AdwCleaner[36][35].

Тут свою роль сыграл человеческий фактор – исполняемый файл с расширением EXE был замаскирован под файл отчета. При запуске началась распаковка и установка программ. Хорошо, что данный инцидент был оперативно устранен и работа компьютера была восстановлена в полной мере.

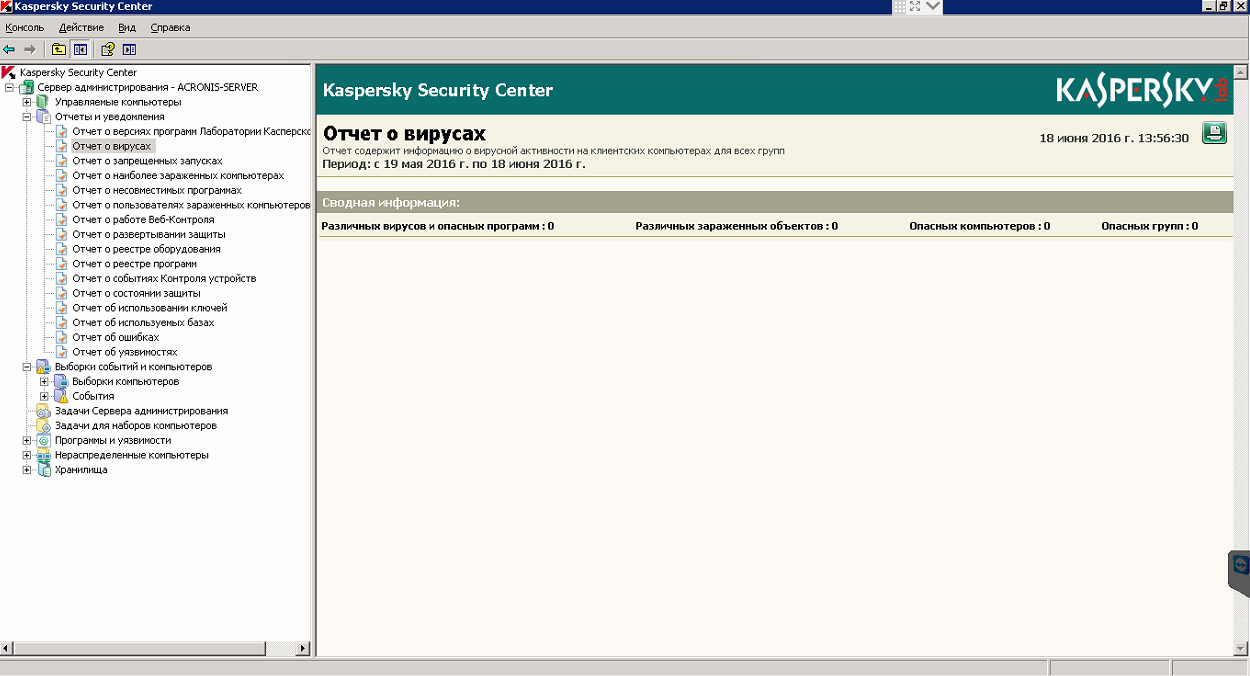

После произошедшего были приняты меры по усилению антивирусной защиты и был приобретен Kaspersky Endpoint Security 8 с установкой сервера администрирования Kaspersky Security Center. Данный комплекс программ позволяет настроить политику защиты для всех копий антивируса в локальной сети, так же обновления для антивируса скачиваются централизованно и раздаются уже внутри сети, тем самым обеспечивая экономию трафика учреждения. После установки данного антивируса статистика проникновения вирусов в компьютеры пользователей полностью перешла на ноль (Приложение 2).

Практика показывает, что принятие комплексных мер по защите предприятия от проникновения вирусов как из сети Интернет, так и со съемных носителей приносит свои плоды. При использовании антивирусных средств главной задачей становится соблюдение той золотой середины, при которой сеть предприятия защищена и не происходит блокировки лицензионных программ при их работе.

Заключение

В заключении можно сделать общий вывод – пока существуют компьютеры и компьютерные сети будут существовать и вредоносные программы для них. Неважно на что они направлены – просто на шутку или на кражу данных. Для борьбы с ними с каждым годом требуются все более сложные меры, на каждый антивирус хакеры придумывают свои способы обхода данных систем защиты. Но прежде всего надо знать – вирусы не берутся из ниоткуда. Каждый вирус написан человеком и бороться следует не с результатом - вирусом, а с его создателями – хакерами. До конца победить данную проблему не представляется возможным, так как любой программист может написать вирус и выложить его в сеть Интернет, так как все знания для этого зачастую есть в открытом доступе. При защите компьютерных сетей нельзя полагаться только на антивирусные системы – существует также и человеческий фактор. Поэтому для защиты предприятия нужно не только своевременно обновлять антивирусные системы, но и проводить своего рода мини лекции о правильном пользовании сетью Интернет и о мерах безопасности.

Список использованной литературы

- AdwCleaner - уникальная программа по удалению вирусов и рекламного ПО с вашего персонального компьютера. URL: http://adwcleaner.ru/ (Дата обращения – 18.06.2016 г.)

- AVG Internet Security Наша лучшая антивирусная защита и обеспечение конфиденциальности. URL: http://www.avg.com/ru-ru/internet-security (Дата обращения - 18.06.2016 г.)

- Avira Internet Security Suite - это комплексное решение для безопасной работы в Интернете. URL: http://www.avira.com/ru/avira-internet-security-suite (Дата обращения - 18.06.2016 г.)

- Bitdefender Internet Security. URL: http://www.bitdefender.com/solutions/internet-security.html (Дата обращения - 18.06.2016 г.)

- ESET NOD32 Smart Security. URL: https://www.esetnod32.ru/home/products/smart-security (Дата обращение - 18.06.2016 г.)

- Kaspersky Internet Security для всех устройств. URL: http://www.kaspersky.ru/multi-device-security (Дата обращения - 18.06.2016 г.)

- Kaspersky Security Bulletin 2013. Основная статистика за 2013 год. URL: https://securelist.ru/analysis/ksb/19145/kaspersky-security-bulletin-2013-osnovnaya-statistika-za-2013-god (Дата обращения - 17.06.2016 г)

- Kaspersky Security Bulletin 2015. Основная статистика за 2015 год. URL: https://securelist.ru/analysis/ksb/27543/kaspersky-security-bulletin-2015-osnovnaya-statistika-za-2015-god (Дата обращения - 17.06.2016 г.)

- Klez.H - самый опасный вирус за всю историю интернета. URL:http://www.cnews.ru/news/top/klez.h__samyj_opasnyj_virus_za_vsyu (Дата обращения 25.06.2016 г.)

- Local Security Authority Subsystem Service (lsass.exe). URL: http://www.anvir.net/local-security-authority-subsystem-service-lsass.exe.htm (Дата обращения 25.06.2016 г.)

- McAfee® Internet Security. URL: https://home.mcafee.com/store/internet-security (Дата обращения - 18.06.16 г.)

- Storm Worm «бушует» по всему миру. URL:http://www.freeantivirus.ru/?q=node/90 (Дата обращения 25.06.2016 г.)

- The best free antivirus. URL: http://www.pandasecurity.com/russia/homeusers/solutions/free-antivirus (Дата обращения - 18.06.2016 г.)

- Ализар А. Slammer уронил Интернет. URL: https://xakep.ru/2003/01/27/17448/ (Дата обращения 25.06.2016 г.)

- Антивирус, которому вы можете доверять. URL: https://www.avast.ru/index (Дата обращения - 18.06.2016 г.)

- Вирус Code Red. URL: http://ono.org.ua/virus-code-red.html (Дата обращения 25.06.2016 г.)

- Вирусные атаки в Интернете в 1988-2009 годах. Справка. URL:http://ria.ru/society/20090426/169015507.html (Дата обращения 12.06.2016 г.)

- Встречайте новый Norton Internet Security! URL: http://ru.norton.com/internet-security (Датп обращения - 18.06.2016 г)

- «Вышел» первый вирус под Mac OS X и это только начало… URL: http://www.11channel.dp.ua/print/news/hi-tech/2006/02/17/11297.html (Дата обращения 25.06.2016 г.)

- Гудилин О. Проактивность как средство борьбы с вирусами. URL: https://securelist.ru/analysis/obzor/859/proaktivnost-kak-sredstvo-bor-by-s-v/ (Дата обращения – 18.06.2016 г.)

- Касперски К. Записки исследователя компьютерных вирусов. - СПб.: Питер, 2006. - 316 с.

- Классификация вирусов. URL:http://www.null-bit.ru/index.php?name=news&op=view&id=22 (Дата обращения – 17.06.2016 г.)

- Компьютерные вирусы. URL:http://avdesk.kiev.ua/virus/83-virus.html (Дата обращения 15.06.2016 г)

- Кто написал вирус Mydoom? URL: http://www.securitylab.ru/news/213505.php (Дата обращения 25.06.2016 г.)

- Лаборатория Касперского - ваш надежный проводник в мире антивирусных технологий. URL: http://www.comprice.ru/articles/detail.php?ID=43681 (Дата обращения – 18.06.2016 г.)

- Лаборатория Касперского выпускает новую версию AVP Inspector. URL: http://www.kaspersky.ru/about/news/product/2000/Laboratoriya_Kasperskogo_vyipuskaet_novuyu_versiyu_AVP_Inspector (Дата обращения - 18.06.2016 г.)

- Начало эпидемии ILOVEYOU. URL: http://www.securitylab.ru/informer/240711.php (Дата обращения 25.06.2016 г.)

- Начало эпидемии Melissa. URL:http://www.securitylab.ru/informer/240689.php (Дата обращения - 25.06. 2016 г.)

- Не волнуйтесь, вы защищены F-SECURE INTERNET SECURITY. URL: https://www.f-secure.com/ru_RU/web/home_ru/internet-security (Дата обращения - 18.06.2016 г.)

- Новый очень опасный сетевой червь Sasser. URL: http://www.diwaxx.ru/hak/sasser.php (Дата обращения 25.06.2016 г.)

- Рекомендуемая частота обновления антивирусных баз на сервера администрирования. URL: https://forum.kaspersky.com/index.php?showtopic=326442 (Дата обращения – 18.06.2016 г.)

- Самые знаменитые хакеры. URL: http://lifeglobe.net/entry/2385 (Дата обращения - 18.06.2016 г.)

- Ташков П. Защита компьютера на 100%: сбои, ошибки и вирусы.- Спб.: Питер, 2010. - 288 с.

- Холмогоров В. PRO вирусы.- СПб.: Страта, 2015. – 142 с.

- Что такое автономный Защитник Windows? URL: http://windows.microsoft.com/ru-ru/windows/what-is-windows-defender-offline (Дата обращения - 18.06.2016 г.)

- Что такое компонент Мониторинг активности в Антивирусе Касперского/Kaspersky Internet Security 2012. URL: https://support.kaspersky.ru/6270 (Дата обращения - 18.06.2016 г.)

- Что такое Файловый Антивирус в составе продукта Kaspersky CRYSTAL 2.0. URL: https://support.kaspersky.ru/7851 (Дата обращения - 18.06.2016 г.)

Приложение 1

Рейтинг уязвимостей программных продуктов за 2015 год

Таблица составлена по материалам статьи Рейтинг самых уязвимых приложений и ОС 2015 года. Майя Яровая 08 Января 2016 URL: http://ain.ua/2016/01/08/625635

Приложение 2

Kaspersky Security Center. Отчет о вирусной активности на клиентских компьютерах для всех групп.

Отчет сформирован по статистике программы Kaspersky Security Center.

-

[1] Вирусные атаки в Интернете в 1988-2009 годах. Справка. URL:http://ria.ru/society/20090426/169015507.html (Дата обращения 12.06.2016 г.) ↑

-

[2] Компьютерные вирусы. URL:http://avdesk.kiev.ua/virus/83-virus.html (Дата обращения 15.06.2016 г) ↑

-

[3] Kaspersky Security Bulletin 2015. Основная статистика за 2015 год. URL: https://securelist.ru/analysis/ksb/27543/kaspersky-security-bulletin-2015-osnovnaya-statistika-za-2015-god (Дата обращения - 17.06.2016 г.)

-

[4] Классификация вирусов. URL:http://www.null-bit.ru/index.php?name=news&op=view&id=22 (Дата обращения – 17.06.2016 г.) ↑

-

[5] Начало эпидемии Melissa. URL:http://www.securitylab.ru/informer/240689.php (Дата обращения - 25.06. 2016 г.) ↑

-

[6] Начало эпидемии ILOVEYOU. URL: http://www.securitylab.ru/informer/240711.php (Дата обращения 25.06.2016 г.) ↑

-

[7] Klez.H - самый опасный вирус за всю историю интернета. URL:http://www.cnews.ru/news/top/klez.h__samyj_opasnyj_virus_za_vsyu (Дата обращения 25.06.2016 г.) ↑

-

[8] Вирус Code Red. URL: http://ono.org.ua/virus-code-red.html (Дата обращения 25.06.2016 г.) ↑

-

[ ↑

-

[9] Ализар А. Slammer уронил Интернет. URL: https://xakep.ru/2003/01/27/17448/ (Дата обращения 25.06.2016 г.) ↑

-

[10] Кто написал вирус Mydoom? URL: http://www.securitylab.ru/news/213505.php (Дата обращения 25.06.2016 г.) ↑

-

[11] Новый очень опасный сетевой червь Sasser. URL: http://www.diwaxx.ru/hak/sasser.php (Дата обращения 25.06.2016 г.) ↑

-

[12] Local Security Authority Subsystem Service (lsass.exe). URL: http://www.anvir.net/local-security-authority-subsystem-service-lsass.exe.htm (Дата обращения 25.06.2016 г.) ↑

-

[13] «Вышел» первый вирус под Mac OS X и это только начало… URL: http://www.11channel.dp.ua/print/news/hi-tech/2006/02/17/11297.html (Дата обращения 25.06.2016 г.) ↑

-

[14] Storm Worm «бушует» по всему миру. URL:http://www.freeantivirus.ru/?q=node/90 (Дата обращения 25.06.2016 г.) ↑

-

[15] Kaspersky Security Bulletin 2013. Основная статистика за 2013 год. URL: https://securelist.ru/analysis/ksb/19145/kaspersky-security-bulletin-2013-osnovnaya-statistika-za-2013-god (Дата обращения - 17.06.2016 г)

Kaspersky Security Bulletin 2015. Основная статистика за 2015 год. URL: https://securelist.ru/analysis/ksb/27543/kaspersky-security-bulletin-2015-osnovnaya-statistika-za-2015-god (Дата обращения - 17.06.2016 г.) ↑

-

[16] Рекомендуемая частота обновления антивирусных баз на сервера администрирования. URL: https://forum.kaspersky.com/index.php?showtopic=326442 (Дата обращения – 18.06.2016 г.) ↑

-

[17] Холмогоров В. PRO вирусы.- СПб.: Страта, 2015. – 142 с./ Холмогоров В./ C. 17 ↑

-

[18] Самые знаменитые хакеры. URL: http://lifeglobe.net/entry/2385 (Дата обращения - 18.06.2016 г.) ↑

-

[19] McAfee® Internet Security. URL: https://home.mcafee.com/store/internet-security (Дата обращения - 18.06.16 г.) ↑

-

[20] The best free antivirus. URL: http://www.pandasecurity.com/russia/homeusers/solutions/free-antivirus (Дата обращения - 18.06.2016 г.) ↑

-

[21] Встречайте новый Norton Internet Security! URL: http://ru.norton.com/internet-security (Дата обращения - 18.06.2016 г) ↑

-

[22] ESET NOD32 Smart Security. URL: https://www.esetnod32.ru/home/products/smart-security (Дата обращение - 18.06.2016 г.) ↑

-

[23] AVG Internet Security Наша лучшая антивирусная защита и обеспечение конфиденциальности. URL: http://www.avg.com/ru-ru/internet-security (Дата обращения - 18.06.2016 г.) ↑

-

[24] Не волнуйтесь, вы защищены F-SECURE INTERNET SECURITY. URL: https://www.f-secure.com/ru_RU/web/home_ru/internet-security (Дата обращения - 18.06.2016 г.) ↑

-

[25] Avira Internet Security Suite - это комплексное решение для безопасной работы в Интернете. URL: http://www.avira.com/ru/avira-internet-security-suite (Дата обращения - 18.06.2016 г.) ↑

-

[26] Bitdefender Internet Security. URL: http://www.bitdefender.com/solutions/internet-security.html (Дата обращения - 18.06.2016 г.) ↑

-

[27] Антивирус, которому вы можете доверять. URL: https://www.avast.ru/index (Дата обращения - 18.06.2016 г.) ↑

-

[28] Kaspersky Internet Security для всех устройств. URL: http://www.kaspersky.ru/multi-device-security (Дата обращения - 18.06.2016 г.) ↑

-

[29] Что такое Файловый Антивирус в составе продукта Kaspersky CRYSTAL 2.0. URL: https://support.kaspersky.ru/7851 (Дата обращения - 18.06.2016 г.) ↑

-

[30] Что такое компонент Мониторинг активности в Антивирусе Касперского/Kaspersky Internet Security 2012. URL: https://support.kaspersky.ru/6270 (Дата обращения - 18.06.2016 г.) ↑

-

[31] Лаборатория Касперского выпускает новую версию AVP Inspector. URL: http://www.kaspersky.ru/about/news/product/2000/Laboratoriya_Kasperskogo_vyipuskaet_novuyu_versiyu_AVP_Inspector (Дата обращения - 18.06.2016 г.) ↑

-

[32] Лаборатория Касперского - ваш надежный проводник в мире антивирусных технологий. URL: http://www.comprice.ru/articles/detail.php?ID=43681 (Дата обращения – 18.06.2016 г.) ↑

-

[33] Гудилин О. Проактивность как средство борьбы с вирусами. URL: https://securelist.ru/analysis/obzor/859/proaktivnost-kak-sredstvo-bor-by-s-v/ (Дата обращения – 18.06.2016 г.) ↑

-

[34] Что такое автономный Защитник Windows? URL: http://windows.microsoft.com/ru-ru/windows/what-is-windows-defender-offline (Дата обращения - 18.06.2016 г.) ↑

-

[35] AdwCleaner - уникальная программа по удалению вирусов и рекламного ПО с вашего персонального компьютера. URL: http://adwcleaner.ru/ (Дата обращения – 18.06.2016 г.) ↑

- Проектирование реализации операций бизнес-процесса «Учет реализации лекарственных препаратов через аптечную сеть»

- Виды и состав угроз информационной безопасности.

- Безопасность сетевой инфраструктуры предприятия и рекомендации по ее повышению

- Теоретические аспекты анализа и оптимизации приянтия управленческих решений

- Нотариальные действия (Система юридических фактов гражданского права )

- Управление входными денежными потоками на предприятии

- «Трудовая мотивация и адаптационный потенциал сотрудников организаций»

- Соотношение социальной и юридической ответственности. Юридическая ответственность как особый вид правоотношений

- «Право общей собственности»

- Рынок ценных бумаг .

- Цветопроба в полиграфии

- «Правовые основы организации нотариата» .