Роль информационного права и информационной безопасности в современном обществе (Понятие и система информационного права)

Содержание:

ВВЕДЕНИЕ

Научно – технический прогресс и стремительно развивающиеся информационные технологии незаметно проникли в повседневную жизнь общества настолько, что современный человек уже не мыслит себя без них и благ, которые они предоставляют.

Информация стала самым настоящим товаром, которую можно продать, обменять, купить. При этом, особенность информационного товара такова, что порой ее стоимость в несколько сотен и тысяч раз превосходит стоимость той компьютерной системы и того компьютерного оборудования, в которой данная информация хранится.

Однако наряду со всеми преимуществами и значительными возможностями, которые несут в себе информационные технологии, более остро встает вопрос информационной безопасности.

Степень информационной безопасности в значительно мере влияет на жизнедеятельность общества в целом и отдельных личностей, в частности. От уровня информационной безопасности информационных технологий и информационного товара иногда зависит не только благополучие, но и жизнь некоторых людей.

Под информационной безопасностью в широком смысле понимается защищенность информационной системы от случайного или преднамеренного вмешательства, наносящего ущерб владельцам или пользователям информации.

Информационную безопасность характеризуют три основных признака.

Первый признак – это доступность, то есть за разумный промежуток времени возможно получить информационный продукт или товар, который необходим и заказан.

Второй признак – это целостность. Данный признак подразумевает актуальность и отсутствие противоречивости информации, а также степень ее защищенности от несанкционированного вмешательства, проникновения и изменения и даже удаления.

Третий признак информационной безопасности кроется в ее конфиденциальности, то есть защите от незаконного обнаружения информации и ее использования в корыстных и иных целях.

Нарушения доступности, целостности и конфиденциальности информации могут быть вызваны различными опасными воздействиями на информационные компьютерные системы. Поэтому проблема обеспечения информационной безопасности стала закрепляться отдельными нормативными актами в законодательстве России, породив новую отрасль права – информационного права. Комплексный подход к решению данной проблемы позволит обеспечить надлежащий уровень информационной безопасности не только отдельной личности, но и хозяйствующих субъектов и общества в целом.

Таким образом, все изложенное и определяет актуальность выбранной темы курсовой работы для исследования «Роль информационного права и информационной безопасности в современном обществе».

Цель исследования состоит в анализе роли и значения информационного права и информационной безопасности в современном обществе, а также в анализе методов и средств, которые помогут достичь защищенного уровня информационной безопасности.

Для достижения данной цели необходимо решение следующих задач:

1) рассмотреть понятие и систему информационного права в современном обществе.

2) исследовать роль и значение информационной безопасности для субъектов информационных отношений.

3) рассмотреть мероприятия, которые позволят обеспечить достойный уровень информационной безопасности.

4) дать анализ методам и средствам обеспечения информационной безопасности.

5) исследовать антивирусные средства защиты информации, оценить их преимущества и недостатки.

Объектом исследования является информационная безопасность современного общества в различных сферах деятельности, в частности в экономике. Предметом исследования система обеспечения информационной безопасности в рамках информационного права, а также практическое обеспечение информационной безопасности на предприятиях.

Теоретическую основу данного курсового исследования составили как авторы теоретической литературы по выбранной тематике, но и статьи из периодических изданий и интернет – ресурсов.

Структура работы следующая: работа состоит из введения, двух глав («Обеспечение информационной безопасности в деятельности общества», «Мероприятия по обеспечению информационной безопасности предприятия»), заключения и библиографии.

ГЛАВА 1. Обеспечение информационной безопасности в деятельности общества

Понятие и система информационного права

Информационное право – совокупность правовых норм, регулирующих отношения, связанные с информацией[1]. Общественные отношения в процессе осуществления информационной деятельности приобретают статус информационных отношений[2]. А право само по себе относится к информации особого рода, это управляющая информация, подкрепленная властно-организационными механизмами. То есть, право – такая информационная система, которая привносит в обслуживаемую ею среду (и в среду ее порождающую) воздействие, которое упорядочено[3].

Предмет информационного права достаточно сложно определить по причине того, что информация является элементом всех правоотношений.

Предмет информационного права состоит в том, что представляет собой ту часть правоотношений, которая оперирует следующими действиями:

- созданием, хранением, использованием, обработкой информации, как ресурса.

- управлением в части создания данного информационного ресурса.

- внедрение и использование наиболее совершенных технологий, которые могут позволить работать с данной информацией, а также реализовывать меры по достижению необходимого уровня информационной безопасности.

- определение уровня юридической ответственности субъектов информационного права.

Информационное право выступает комплексной отраслью, поскольку предполагает использование различных методов. Информационные отношения предполагают информационную деятельность различного характера[4]. Также информационное право можно понимать как науку и учебную дисциплину. При этом информационное право как наука – система научных знаний об информационном праве как отрасли, его предмете, методах, истории развития и основных институтах[5]. А как учебная дисциплина – система знаний об информационном праве, обязательная для изучения в юридических вузах[6].

Рассмотрим цели исследования отрасли информационного права:

1) формирование теоретической базы в области создания информационного продукта и теоретические основы законного его использования, как автором данного информационного продукта, так и иными субъектами информационных правоотношений.

2) повышение уровня правовой культуры использования информации участниками и субъектами информационных правоотношений.

3) формирование необходимого уровня профессиональных знаний, навыков и умений.

Далее рассмотрим систему информационного права.

Информационное право как отрасль системы права представляет собой совокупность правовых норм, которые регулируют деятельность субъектов права в информационной сфере (информационную деятельность). Каждая отрасль информационного права группируется в подотрасль. Следующее деление системы информационного права таково, что каждая подотрасль группируется в правовой институт. Правовой институт в системе информационного права представляет собой связанные между собой группы, которые осуществляют регулирование общественных отношений, которые являются по своей структуре однородными внутри определенной отрасли либо подотрасли информационного права.

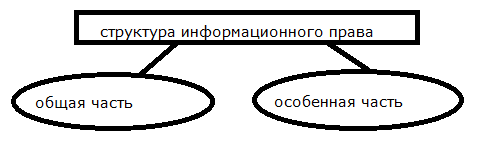

Структуру информационного права можно разделить на общую и особенную часть[7].

Общая часть структуры информационного права предполагает исследование таких вопросов, как:

1) исследование понятия, предмета и объекта информационного права. Также в данную группу включается и исследование источника информационного права.

2) изучение права на поиск, доступ и использование информации, как отдельного продукта и объекта самостоятельного оборота.

3) анализ информационных технологий в целом, а также порядок их обеспечения, как объектов отношений информационно-правового характера.

4) изучение и исследование правовых проблем информационной безопасности. Особую роль в данном случае играет анализ правовых проблем визуальной среды сети Интернет.

Особенная часть структуры информационного права предполагает исследование таких вопросов, как:

1) исследование аспектов информационной защиты интеллектуальной собственности, а также особенности правовых информационных правоотношений при распространении массовой информации.

2) исследование порядка правового регулирования в области библиотечного дела.

3) исследование порядка правового регулирования в области ведения архивов.

4) исследование порядка правового регулирования в области соблюдения государственных секретов и тайн.

5) исследование порядка правового регулирования в области сохранения коммерческой тайны.

6) исследование порядка правового регулирования в области сохранения персональных данных.

Рисунок 1. Структура информационного права

Рассматривая вопросы о месте информационного права в системе права, следует отметить следующее. Информационное право активно использует основные положения теории государства и права, «взаимодействует» с такими отраслями, как конституционное право, административное право, финансовое право, уголовное право, гражданское право, трудовое право, судоустройство, международное публичное и частное право[8].

Информационное право, а также возникающие информационные правовые отношения проникают практически во все отрасли права, так как информация на сегодняшний день фигурирует во всех правоотношениях между субъектами.

Это объясняется тем, что в современном обществе информация является неотъемлемой частью деятельности каждого человека.

Информационное право оперирует категорией информации.

Информация в зависимости от порядка ее предоставления или распространения подразделяется на[9]:

-информацию, свободно распространяемую;

-информацию, предоставляемую по соглашению лиц, участвующих в соответствующих отношениях;

-информацию, которая в соответствии с федеральными законами подлежит предоставлению или распространению;

-информацию, распространение которой в Российской Федерации ограничивается или запрещается[10].

Таким образом, в заключении раздела можно сделать следующие выводы:

- информационное право представляет собой вид права, которое регулирует возникающие правовые отношения между субъектами информационных отношений в части действий, связанных с информацией.

- цели исследования отрасли информационного права достаточно широки и разнообразны. Они состоят в формировании теоретической базы в области создания информационного продукта и теоретические основы законного его использования, как автором данного информационного продукта, так и иными субъектами информационных правоотношений. Также целью исследования отрасли информационного права является повышение уровня правовой культуры использования информации участниками и субъектами информационных правоотношений. Также целью исследования отрасли информационного права является формирование необходимого уровня профессиональных знаний, навыков и умений.

- структура информационного права подразделяется на общую и особенную части, которые представлены в виде блок – схемы, а также в описательном варианте.

- информационное право, а также возникающие информационные правовые отношения проникают практически во все отрасли права, так как информация на сегодняшний день фигурирует во всех правоотношениях между субъектами.

Значение информационной безопасности для субъектов информационных отношений

Понятие «информационная безопасность», в зависимости от его применения, может быть рассмотрено с нескольких сторон.

В общем понятии информационная безопасность — это состояние защищенности информации. Информационная безопасность создает условия формирования безопасного состояния информационной среды общества, его использование и развитие в интересах граждан, предприятий и даже государства[11].

Информационная среда представляет собой сферу деятельности субъектов, которые связаны между собой процессом создания, изменения и преобразования, а также потребления информации, как продукта[12].

Информационную среду можно разделить на три элемента, однако следует учитывать, что данное деление является условным.

1) Создание, формирование и распространение информации.

2) Создание информационных ресурсов, подготовки информационных продуктов, предоставления информационных услуг.

3) Потребление информации.

Таким образом, информационная безопасность - это состояние защищенности потребностей в информации граждан, общества и государства, при котором поддерживается их существование и динамичное развитие независимо от присутствия внутренних и внешних угроз для информации[13].

Информационная безопасность определяется следующими способностями, которые присущи, как личности, обществу и хозяйствующему субъекту.

1) Способность искать и находить надежные информационные ресурсы, которые будут способствовать повышению уровня работоспособности и стабильного функционирования, а также обеспечивать прогресс в своем дальнейшем развитии.

2) Способность противостоять и противодействовать угрозам и рискам информационного характера, отрицательному и негативному влиянию на мнение индивида и общества, а также на различные источники информации: компьютерные системы, сети и прочее.

3) Способность формирования навыков безопасного поведения.

4) Способность быть в постоянной боевой готовности в части противодействия угрозам информационной безопасности различного характера и степени поражения.

5) Способность защитить необходимую информацию от несанкционированного вторжения, доступа и незаконного использования.

6) Способность в целом обеспечить информационную безопасность всего предприятия, как хозяйствующего субъекта с одной стороны, и субъекта информационного права, с другой стороны.

В задачи приоритетного характера для каждого современного предприятия входит обеспечение необходимого уровня информационной безопасности. Когда предприятие работает в режиме стабильности и защищенности, то и его информационная среда находится под постоянным контролем. Обеспечение информационной безопасности является ключом к созданию надежной и безопасной среде для реализации своей деятельности. Ведь проникновение незаконного характера в информационную систему предприятия всегда чревато хищением, копированием, удалением, искажением, кодирование и даже заражением вирусами информации. Это, в свою очередь, неизменно ведет предприятие к потерям и убыткам.

Рассмотрим пример. Предприятие долго и упорно разрабатывало новый продукт для вывода его на рынок с целью завоевания нового сегмента рынка и расширения своей существующей целевой аудиторией клиентов. Все разработки, переговоры, совещания и используемые документы были снабжены грифом «Коммерческая тайна». Однако по недобросовестности одного из сотрудников, либо по безалаберности работников службы безопасности, данная информация в последний момент «утекает» из предприятия к конкурирующему субъекту. Конкурент, не медля, сам выводит данный продукт на рынок. Предприятие терпит огромные убытки, которые связаны не только с затратами на создание и внедрение нового продукта. Гораздо более значительные убытки оцениваются в качестве упущенной выгоды, которую предприятие могло бы получить, если бы его планы реализовались. Причина такой ситуации – обеспечение недостаточного уровня информационной безопасности на предприятии.

На данный момент сформулировано три базовых задачи, которые должна обеспечивать информационная безопасность:

Целостность данных — защита от сбоев, ведущих к потере информации, а также защита от незаконного создания или уничтожения данных. Примером нарушения целостности данных является повреждение бухгалтерских баз, в дальнейшем это повлечет за собой последствия, которые определенно станут негативными для компании[14].

Конфиденциальность информации — незаконное разглашение, утечка, повреждение информации[15];

Доступность информации для всех пользователей — отказ в обслуживании или услугах, которые могут быть вызваны вирусной активностью или действиями злоумышленников.

Нарушение одного из этих аспектов может привести к невозможности нормальной работы предприятия. На наличие любого из нарушений могут повлиять и внутренние, и внешние угрозы. Учитывая сегодняшнее развитие информационного общества, можно сделать вывод о тенденции к росту количества угроз безопасности.

Информационная безопасность на предприятии должна быть полноценной. Этого возможно достичь путем постоянного контроля всех событий и действий, мероприятий, которые реализуются на предприятии в данный момент, в режиме реального времени, так как утечка информации может совершиться всего за несколько минут или даже секунд.

Информационная защита предприятия должна охватывать и контролировать весь жизненный путь информации: от момента ее формирования до момента ее уничтожения, либо же утраты важности для предприятия[16].

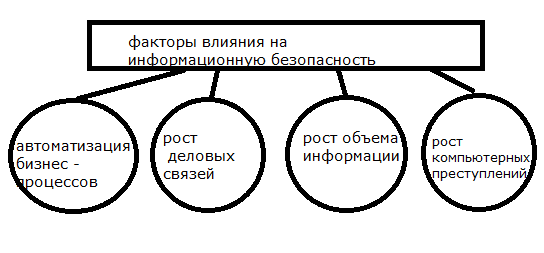

Основными факторами, оказывающими влияние на защиту информации и данных на предприятии, являются[17]:

-Приумножение сотрудничества компании с партнерами;

-Автоматизация бизнес-процессов;

-Тенденция к росту объемов информации предприятия, которая передается по доступным каналам связи;

-Тенденция к росту компьютерных преступлений[18].

Рисунок 2. Факторы влияния на информационную безопасность

Информационная защита предприятия определяется целым сочетанием предпринимаемых мер, которые направлены на безопасность важной информации.

Данные меры можно представить, как организационные и технические.

Организационные меры заключаются в формальных процедурах и правилах работы с важной информацией, информационными сервисами и средствами защиты. Технические меры включают в себя использование программных средств контроля доступа, мониторинг утечек и краж информации, антивирусную защиту, защиту от электромагнитных излучений и т. д.

Таким образом, в заключении раздела можно сделать следующие выводы:

- было рассмотрено понятие и значение обеспечения информационной безопасности на предприятии.

- информационная безопасность — это состояние защищенности информации. Информационная безопасность создает условия формирования безопасного состояния информационной среды общества, его использование и развитие в интересах граждан, предприятий и даже государства. Информационная среда представляет собой сферу деятельности субъектов, которые связаны между собой процессом создания, изменения и преобразования, а также потребления информации, как продукта.

- приоритетной задачей для каждого современного предприятия входит обеспечение необходимого уровня информационной безопасности. Когда предприятие работает в режиме стабильности и защищенности, то и его информационная среда находится под постоянным контролем. Обеспечение информационной безопасности является ключом к созданию надежной и безопасной среде для реализации своей деятельности.

Выводы по главе 1.

В первой главе данного курсового исследования было определено значение информационного права и информационной безопасности.

- информационное право представляет собой вид права, которое регулирует возникающие правовые отношения между субъектами информационных отношений в части действий, связанных с информацией.

- цели исследования отрасли информационного права достаточно широки и разнообразны. Они состоят в формировании теоретической базы в области создания информационного продукта и теоретические основы законного его использования, как автором данного информационного продукта, так и иными субъектами информационных правоотношений. Также целью исследования отрасли информационного права является повышение уровня правовой культуры использования информации участниками и субъектами информационных правоотношений. Также целью исследования отрасли информационного права является формирование необходимого уровня профессиональных знаний, навыков и умений.

- структура информационного права подразделяется на общую и особенную части, которые представлены в виде блок – схемы, а также в описательном варианте.

- информационное право, а также возникающие информационные правовые отношения проникают практически во все отрасли права, так как информация на сегодняшний день фигурирует во всех правоотношениях между субъектами.

- было рассмотрено понятие и значение обеспечения информационной безопасности на предприятии.

- информационная безопасность — это состояние защищенности информации. Информационная безопасность создает условия формирования безопасного состояния информационной среды общества, его использование и развитие в интересах граждан, предприятий и даже государства. Информационная среда представляет собой сферу деятельности субъектов, которые связаны между собой процессом создания, изменения и преобразования, а также потребления информации, как продукта.

- приоритетной задачей для каждого современного предприятия входит обеспечение необходимого уровня информационной безопасности. Когда предприятие работает в режиме стабильности и защищенности, то и его информационная среда находится под постоянным контролем. Обеспечение информационной безопасности является ключом к созданию надежной и безопасной среде для реализации своей деятельности.

ГЛАВА 2. Мероприятия по обеспечению информационной безопасности предприятия

2.1 Методы и средства обеспечения информационной безопасности

Обеспечение информационной безопасности возможно благодаря различным методам и средствам. Рассмотрим их и дадим им определение.

Препятствие – метод физического преграждения пути злоумышленнику к защищаемой информации (к аппаратуре, носителям информации и т. п.).

Управление доступом – метод защиты информации регулированием использования всех ресурсов автоматизированной информационной системы организации (фирмы). Управление доступом включает следующие функции защиты[19]:

-идентификацию пользователей, персонала и ресурсов информационной системы (присвоение каждому объекту персонального идентификатора);

-аутентификацию (установление подлинности) объекта или субъекта по предъявленному им идентификатору;

-проверку полномочий (проверка соответствия дня недели, времени суток, запрашиваемых ресурсов и процедур установленному регламенту);

-разрешение и создание условий работы в пределах установленного регламента;

-регистрацию (протоколирование) обращений к защищаемым ресурсам;

-реагирование (сигнализация, отключение, задержка работ, отказ в запросе) при попытках несанкционированных действий.

Маскировка – метод защиты информации в автоматизированной информационной системе путем ее криптографического закрытия.

Регламентация. Суть данного метода состоит в том, что создаются такие условия для защиты информации, которые автоматизируют обработку, порядок хранения и передачи информации. При таком методе регламентации несанкционированный доступ к информации, находящейся под защитой данного метода, практически невозможен.

Принуждение. Суть данного метода состоит в том, чтобы защитить информацию посредством принуждения персонала и пользователей информации соблюдать правила обработки, хранения и передачи информации в рамках рабочего процесса. В случае нарушения установленных правил ответственному лицу грозит материальная, административная и даже уголовная ответственность.

Побуждение отличается от принуждения. Суть данного метода состоит в том, чтобы защитить информацию посредством побуждения персонала и пользователей информации соблюдать правила обработки, хранения и передачи информации в рамках рабочего процесса. То есть персонал и все пользователи выполняют правила добровольно, исходя их моральных и этических норм.

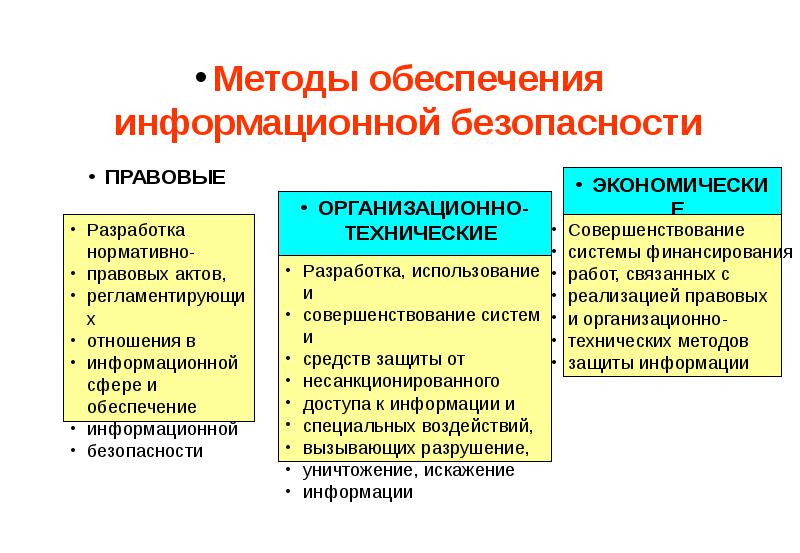

Далее рассмотрим, как часто на предприятии используют те или иные методы для обеспечения своей информационной безопасности в виде рисунка – структурной диаграммы.

Рисунок 3. Виды методов защиты информации

Следует отметить, что согласно различным исследованиям, наиболее широко предприятия пользуются методом управления доступом – 35% в общей структуре средств обеспечения информационной безопасности.

Далее предприятия предпочитают использовать метод препятствие – 20%.

Методы маскировки и принуждения занимают лишь 15% в общей системе средств обеспечения информационной безопасности.

Регламентация по причине своей дороговизны используется в 10% случаев.

Как ни парадоксально, но самый непопулярный, но в то же время самый эффективный метод – побуждение – составляет лишь 5%. Это вызвано тем, что человек в большинстве своем существо безответственное, что может повлечь за собой различные проблемы и угрозы информационной безопасности предприятия.

Указанные выше методы обеспечения информационной безопасности организации (фирмы) реализуются на практике применением различных механизмов защиты, для создания которых используются следующие основные средства: физические, аппаратные, программные, аппаратно-программные, криптографические, организационные, законодательные и морально-этические[20].

Физические средства защиты предназначены для внешней охраны территории объектов, защиты компонентов автоматизированной информационной системы предприятия и реализуются в виде автономных устройств и систем.

Наряду с традиционными механическими системами при доминирующем участии человека разрабатываются и внедряются универсальные автоматизированные электронные системы физической защиты, предназначенные для охраны территорий, охраны помещений, организации пропускного режима, организации наблюдения; системы пожарной сигнализации; системы предотвращения хищения носителей.

Аппаратные средства защиты – это различные электронные, электромеханические и другие устройства, непосредственно встроенные в блоки автоматизированной информационной системы или оформленные в виде самостоятельных устройств и сопрягающиеся с этими блоками.

В настоящее время создано большое количество операционных систем, систем управления базами данных, сетевых пакетов и пакетов прикладных программ, включающих разнообразные средства защиты информации.

С помощью программных средств защиты решаются следующие задачи информационной безопасности:

1) возможность контролировать загрузку информационной системы и входа в данную информационную систему при помощи персональных данных, ранее занесенных в код программы данной информационной системы.

2) разграничение и контроль доступа субъектов к ресурсам и компонентам системы, внешним ресурсам[21].

3) обеспечение работы пользователя в каждой индивидуальной среде. Этого возможно достичь при помощи отделении программы одного субъекта от программы другого субъект. Рассмотрим пример. На предприятии существует отдел бухгалтерии, в котором трудятся несколько бухгалтеров. Задача программиста состоит в том, чтобы отделить программу бухгалтера отдела продаж от программы бухгалтера производственного цеха. Программа останется единой, но каждый бухгалтер сможет пользоваться только той программой, которая ему необходима для выполнения своих функциональных обязанностей.

4) управление потоками конфиденциальной информации с целью предотвращения записи на носители данных несоответствующего уровня (грифа) секретности.

5) защита информации от компьютерных вирусов.

6) стирание остаточной конфиденциальной информации в разблокированных после выполнения запросов полях оперативной памяти компьютера, а также на различных магнитных устройствах и носителях информации.

7) обеспечение целостности информации путем введения лишних и избыточных данных.

8) обеспечение автоматического контроля, воздание автоматических протоколов и отчетов в специальном системном регистрационном журнале[22].

В заключении раздела можно сделать следующие выводы:

- были рассмотрены методы защиты информации. Согласно различным исследованиям, наиболее широко предприятия пользуются методом управления доступом – 35% в общей структуре средств обеспечения информационной безопасности.

Далее предприятия предпочитают использовать метод препятствие – 20%.

Методы маскировки и принуждения занимают лишь 15% в общей системе средств обеспечения информационной безопасности.

Регламентация по причине своей дороговизны используется в 10% случаев.

Как ни парадоксально, но самый непопулярный, но в то же время самый эффективный метод – побуждение – составляет лишь 5%. Это вызвано тем, что человек в большинстве своем существо безответственное, что может повлечь за собой различные проблемы и угрозы информационной безопасности предприятия.

- были рассмотрены средства защиты информации на предприятии. Существуют физические, технические, аппаратные и программные средства защиты информации. При помощи программных средств можно решить такие задачи, как возможность контролировать загрузку информационной системы и входа в данную информационную систему при помощи персональных данных, ранее занесенных в код программы данной информационной системы; обеспечение работы пользователя в каждой индивидуальной среде. Этого возможно достичь при помощи отделении программы одного субъекта от программы другого субъект. Также возможно обеспечение автоматического контроля, воздание автоматических протоколов и отчетов в специальном системном регистрационном журнале.

2.2 Антивирусные средства защиты информации

При работе с современным персональным компьютером пользователь может оказаться в неприятных различных ситуациях: потеря введенной информации, зависание программы, выход из строя отдельных составляющих компонентов компьютера и другое. Причинами наряду с ошибками в программировании и ошибками самого пользователя могут быть проникшие в систему компьютерные вирусы.

Заражение компьютера может происходить только в результате контакта компьютера с внешним миром, то есть загрузки в него информации, объектов, программ с носителей - через гибкие диски или по электронным сетям.

Основными признаками заражения компьютера вирусом являются:

-замедления работы компьютера;

-неадекватные решения или выполнение команд компьютером;

-зависание программ или отказ от выполнения определенных действий;

-невозможность загрузки определенных программ или выполнения действий;

-необычные сообщения, появление различных непредусмотренных программами объектов;

-нарушения файловой структуры, невозможность загрузки и (или) считывания и проверки отдельных файлов;

-появление сообщения о наличии «сбойных» секторов на поверхности диска, даже если не проводилась проверка диска по служебным программам дефрагментации диска и мастера переноса файлов и параметров;

-потеря введенной информации на диске или невозможность ее прочтения;

-другие возможные появившиеся особенности, не характерные при стабильной работе «незараженной» программы[23].

Компьютерные вирусы по своему действию, характеру расположения в программном обеспечении компьютера, особенностям алгоритма работы, деструктивным возможностям можно разделить на несколько категорий:

-файловые вирусы, поражающие и парализующие командные и исполняемые файлы с расширением *.СОМ или *.ЕХЕ;

-загрузочные вирусы - поражают загрузочные области диска и остаются резидентными, то есть находятся в оперативной памяти и готовы к заражению новых дисков, вплоть до выключения или перезагрузки компьютера;

-комбинированные вирусы, поражающие и файлы и загрузочные сектора дисков;

-сетевые вирусы, которые существуют и размножаются в среде локальных и глобальных сетей;

-макровирусы, которые существуют в среде Windows и поражают файлы, созданные некоторыми ее приложениями, а в частности программами Word и Excel[24].

Для борьбы с вирусами разрабатываются и применяются специальные программы.

Средства антивирусной защиты предназначены для проверки файлов и памяти компьютера на наличие известных и новых вредоносных программ, лечения зараженных объектов и удаления угроз.

Первые компьютерные вирусы и антивирусные утилиты появились еще в 70-е годы прошлого века. В то время вирусы были «экспериментальными» – не имели вредоносного функционала и создавались в рамках исследований самовоспроизводящихся программ. Но скоро проявилось и их деструктивное действие, которое на тот момент заключалось лишь в том, что они активно самокопировались и занимали ценное дисковое пространство и другие ресурсы. Антивирусные программы тогда были нацелены на нейтрализацию одного-двух специфических вирусов, а не антивирусную защиту в целом.

В 80-е годы были зафиксированы первые массовые вирусные эпидемии. Вирусописатели стали распространять вредоносное ПО, способное уничтожать ценные документы, программы и системные файлы. Средства антивирусной защиты начали бурно развиваться, хотя в то время они ещё представляли собой главным образом примитивные сканеры и иммунизаторы, а распространенность антивирусного софта была очень низкой.

Реализуют антивирусную защиту следующие модули:

- Антивирусный сканер

- Антивирусный монитор, использующий многочисленные технологии защиты

- Поведенческий блокиратор

- Антивирусный ревизор или система контроля CRC

- Антивирусный фаг или доктор[25].

В антивирусных продуктах нового поколения eScan реализован весь комплекс современных технологий защиты. Антивирусные программы по характеру их борьбы с вирусами можно условно классифицировать по нескольким группам: фильтры, детекторы, ревизоры, доктора, вакцинаторы.

В данном разделе были рассмотрены средства антивирусной защиты информации.

Выводы по главе 2.

Во второй главе были рассмотрены основные мероприятия, которые направлены на обеспечение информационной безопасности предприятия.

- были рассмотрены методы защиты информации. Согласно различным исследованиям, наиболее широко предприятия пользуются методом управления доступом – 35% в общей структуре средств обеспечения информационной безопасности.

Далее предприятия предпочитают использовать метод препятствие – 20%.

Методы маскировки и принуждения занимают лишь 15% в общей системе средств обеспечения информационной безопасности.

Регламентация по причине своей дороговизны используется в 10% случаев.

Как ни парадоксально, но самый непопулярный, но в то же время самый эффективный метод – побуждение – составляет лишь 5%. Это вызвано тем, что человек в большинстве своем существо безответственное, что может повлечь за собой различные проблемы и угрозы информационной безопасности предприятия.

- были рассмотрены средства защиты информации на предприятии. Существуют физические, технические, аппаратные и программные средства защиты информации. При помощи программных средств можно решить такие задачи, как возможность контролировать загрузку информационной системы и входа в данную информационную систему при помощи персональных данных, ранее занесенных в код программы данной информационной системы; обеспечение работы пользователя в каждой индивидуальной среде. Этого возможно достичь при помощи отделении программы одного субъекта от программы другого субъект. Также возможно обеспечение автоматического контроля, воздание автоматических протоколов и отчетов в специальном системном регистрационном журнале.

- были рассмотрены средства антивирусной защиты информации.

ЗАКЛЮЧЕНИЕ

В заключении данной курсовой работы следует отметить следующие выводы:

В первой главе данного курсового исследования было определено значение информационного права и информационной безопасности.

- информационное право представляет собой вид права, которое регулирует возникающие правовые отношения между субъектами информационных отношений в части действий, связанных с информацией.

- цели исследования отрасли информационного права достаточно широки и разнообразны. Они состоят в формировании теоретической базы в области создания информационного продукта и теоретические основы законного его использования, как автором данного информационного продукта, так и иными субъектами информационных правоотношений. Также целью исследования отрасли информационного права является повышение уровня правовой культуры использования информации участниками и субъектами информационных правоотношений. Также целью исследования отрасли информационного права является формирование необходимого уровня профессиональных знаний, навыков и умений.

- структура информационного права подразделяется на общую и особенную части, которые представлены в виде блок – схемы, а также в описательном варианте.

- информационное право, а также возникающие информационные правовые отношения проникают практически во все отрасли права, так как информация на сегодняшний день фигурирует во всех правоотношениях между субъектами.

- было рассмотрено понятие и значение обеспечения информационной безопасности на предприятии.

- информационная безопасность — это состояние защищенности информации. Информационная безопасность создает условия формирования безопасного состояния информационной среды общества, его использование и развитие в интересах граждан, предприятий и даже государства. Информационная среда представляет собой сферу деятельности субъектов, которые связаны между собой процессом создания, изменения и преобразования, а также потребления информации, как продукта.

- приоритетной задачей для каждого современного предприятия входит обеспечение необходимого уровня информационной безопасности. Когда предприятие работает в режиме стабильности и защищенности, то и его информационная среда находится под постоянным контролем. Обеспечение информационной безопасности является ключом к созданию надежной и безопасной среде для реализации своей деятельности.

Во второй главе были рассмотрены основные мероприятия, которые направлены на обеспечение информационной безопасности предприятия.

- были рассмотрены методы защиты информации. Согласно различным исследованиям, наиболее широко предприятия пользуются методом управления доступом – 35% в общей структуре средств обеспечения информационной безопасности.

Далее предприятия предпочитают использовать метод препятствие – 20%.

Методы маскировки и принуждения занимают лишь 15% в общей системе средств обеспечения информационной безопасности.

Регламентация по причине своей дороговизны используется в 10% случаев.

Как ни парадоксально, но самый непопулярный, но в то же время самый эффективный метод – побуждение – составляет лишь 5%. Это вызвано тем, что человек в большинстве своем существо безответственное, что может повлечь за собой различные проблемы и угрозы информационной безопасности предприятия.

- были рассмотрены средства защиты информации на предприятии. Существуют физические, технические, аппаратные и программные средства защиты информации. При помощи программных средств можно решить такие задачи, как возможность контролировать загрузку информационной системы и входа в данную информационную систему при помощи персональных данных, ранее занесенных в код программы данной информационной системы; обеспечение работы пользователя в каждой индивидуальной среде. Этого возможно достичь при помощи отделении программы одного субъекта от программы другого субъект. Также возможно обеспечение автоматического контроля, воздание автоматических протоколов и отчетов в специальном системном регистрационном журнале.

- были рассмотрены средства антивирусной защиты информации.

БИБЛИОГРАФИЯ

1. «Гражданский кодекс Российской Федерации» от 30 ноября 1994 года N 51-ФЗ.

2. «Трудовой кодекс Российской Федерации» от 30.12.2001 N 197-ФЗ (ред. от 03.07.2016) (с изм. и доп., вступ. в силу с 01.01.2017).

3. Федеральный закон «О коммерческой тайне» от 29.07.2004 N 98-ФЗ.

4. Бабаш, А.В. Информационная безопасность. Лабораторный практикум: Учебное пособие / А.В. Бабаш, Е.К. Баранова, Ю.Н. Мельников. - М.: КноРус, 2013. - 136 c.

5. Бирюков, А.А. Информационная безопасность: защита и нападение / А.А. Бирюков. - М.: ДМК Пресс, 2013. - 474 c.

6. Гафнер, В.В. Информационная безопасность: Учебное пособие / В.В. Гафнер. - Рн/Д: Феникс, 2010. - 324 c.

7. Громов, Ю.Ю. Информационная безопасность и защита информации: Учебное пособие / Ю.Ю. Громов, В.О. Драчев, О.Г. Иванова. - Ст. Оскол: ТНТ, 2010. - 384 c.

8. Ефимова, Л.Л. Информационная безопасность детей. Российский и зарубежный опыт: Монография / Л.Л. Ефимова, С.А. Кочерга.. - М.: ЮНИТИ-ДАНА, 2013. - 239 c.

9. Партыка, Т.Л. Информационная безопасность: Учебное пособие / Т.Л. Партыка, И.И. Попов. - М.: Форум, 2012. - 432 c.

10. Петров, С.В. Информационная безопасность: Учебное пособие / С.В. Петров, И.П. Слинькова, В.В. Гафнер. - М.: АРТА, 2012. - 296 c.

11. Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. - 702 c.

12. Информационная безопасность на предприятии: что ей угрожае? Средства защиты в сфере информационных технологий: какой антивирус наиболее эффективен? / [Электронный ресурс] — Режим доступа. URL: https://nauchforum.ru/archive/MNF_tech/4(11).pdf

13. Краткий взгляд на методы, средства и правовую базу технических средств защиты информации в российских условиях / [Электронный ресурс] — Режим доступа. URL: http://www.comprice.ru/articles/detail.php?ID=41111

ПРИЛОЖЕНИЕ 1

Методы обеспечения информационной безопасности

-

Петров, С.В. Информационная безопасность: Учебное пособие / С.В. Петров, И.П. Слинькова, В.В. Гафнер. - М.: АРТА, 2012. - 296 c. ↑

-

Партыка, Т.Л. Информационная безопасность: Учебное пособие / Т.Л. Партыка, И.И. Попов. - М.: Форум, 2012. - 432 c. ↑

-

Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. – 702 с. ↑

-

Партыка, Т.Л. Информационная безопасность: Учебное пособие / Т.Л. Партыка, И.И. Попов. - М.: Форум, 2012. - 432 c. ↑

-

Петров, С.В. Информационная безопасность: Учебное пособие / С.В. Петров, И.П. Слинькова, В.В. Гафнер. - М.: АРТА, 2012. - 296 c. ↑

-

Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. – 702 с. ↑

-

Партыка, Т.Л. Информационная безопасность: Учебное пособие / Т.Л. Партыка, И.И. Попов. - М.: Форум, 2012. - 432 c. ↑

-

Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. – 702 с. ↑

-

Петров, С.В. Информационная безопасность: Учебное пособие / С.В. Петров, И.П. Слинькова, В.В. Гафнер. - М.: АРТА, 2012. - 296 c. ↑

-

Партыка, Т.Л. Информационная безопасность: Учебное пособие / Т.Л. Партыка, И.И. Попов. - М.: Форум, 2012. - 432 c. ↑

-

Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. – 702 с. ↑

-

Партыка, Т.Л. Информационная безопасность: Учебное пособие / Т.Л. Партыка, И.И. Попов. - М.: Форум, 2012. - 432 c. ↑

-

Петров, С.В. Информационная безопасность: Учебное пособие / С.В. Петров, И.П. Слинькова, В.В. Гафнер. - М.: АРТА, 2012. - 296 c. ↑

-

Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. – 702 с. ↑

-

Громов, Ю.Ю. Информационная безопасность и защита информации: Учебное пособие / Ю.Ю. Громов, В.О. Драчев, О.Г. Иванова. - Ст. Оскол: ТНТ, 2010. - 384 c. ↑

-

Петров, С.В. Информационная безопасность: Учебное пособие / С.В. Петров, И.П. Слинькова, В.В. Гафнер. - М.: АРТА, 2012. - 296 c. ↑

-

Громов, Ю.Ю. Информационная безопасность и защита информации: Учебное пособие / Ю.Ю. Громов, В.О. Драчев, О.Г. Иванова. - Ст. Оскол: ТНТ, 2010. - 384 c. ↑

-

Шаньгин, В.Ф. Информационная безопасность и защита информации / В.Ф. Шаньгин. - М.: ДМК, 2014. – 702 с. ↑

-

Краткий взгляд на методы, средства и правовую базу технических средств защиты информации в российских условиях / [Электронный ресурс] — Режим доступа. URL: http://www.comprice.ru/articles/detail.php?ID=41111 ↑

-

Краткий взгляд на методы, средства и правовую базу технических средств защиты информации в российских условиях / [Электронный ресурс] — Режим доступа. URL: http://www.comprice.ru/articles/detail.php?ID=41111 ↑

-

Краткий взгляд на методы, средства и правовую базу технических средств защиты информации в российских условиях / [Электронный ресурс] — Режим доступа. URL: http://www.comprice.ru/articles/detail.php?ID=41111 ↑

-

Краткий взгляд на методы, средства и правовую базу технических средств защиты информации в российских условиях / [Электронный ресурс] — Режим доступа. URL: http://www.comprice.ru/articles/detail.php?ID=41111 ↑

-

Информационная безопасность на предприятии: что ей угрожае? Средства защиты в сфере информационных технологий: какой антивирус наиболее эффективен? / [Электронный ресурс] — Режим доступа. URL: https://nauchforum.ru/archive/MNF_tech/4(11).pdf ↑

-

Информационная безопасность на предприятии: что ей угрожае? Средства защиты в сфере информационных технологий: какой антивирус наиболее эффективен? / [Электронный ресурс] — Режим доступа. URL: https://nauchforum.ru/archive/MNF_tech/4(11).pdf ↑

-

Информационная безопасность на предприятии: что ей угрожае? Средства защиты в сфере информационных технологий: какой антивирус наиболее эффективен? / [Электронный ресурс] — Режим доступа. URL: https://nauchforum.ru/archive/MNF_tech/4(11).pdf ↑

- Информационная безопасность

- Защита сетевой инфраструктуры компании

- Основания приобретения и прекращения права собственности

- Особенности организации проблемного обучения в начальной школе

- Профессиональный стресс в управленческой деятельности

- Особенности профессиональной мотивации служащих организации

- Проектирование реализации операций бизнес-процесса «Запасы-склад (приходование товара) ».

- Проектирование реализации операций бизнес-процесса «Расчет заработной платы».

- Проектирование реализации операций бизнес-процесса «Расчет заработной платы»

- Обзор методов и средств анализа сетевого трафика и поиска аномалий трафика.

- Анализ методов кодирования данных

- Проектирование реализации операций бизнес-процесса «Предоставление рекламных услуг».