Методика защиты информации в системах электронного документооборота)

Содержание:

Введение

В настоящее время широкое распространение получает электронный документооборот. Одновременно с внедрением средств обеспечения доступа к электронным средствам доступа и безопасности. Обмен документами между хозяйствующими субъектами и физическими лицами постепенно переходит с бумажного на электронный. Система электронного документооборота имеет ряд преимуществ перед простой бумагой — она позволяет сэкономить время и увеличить эффективность принимаемых решений. СЭД может быть построена как внутри компании, так и между разными фирмами через сеть Интернет.

Проблема безопасной и гарантированной доставки электронных документов ныне актуальна как никогда. Повсеместная компьютеризация производства привела к тому, что документы в электронном виде циркулируют в информационных системах, начиная и заканчивая свой жизненный цикл зачастую не будучи ни разу распечатанными. Безусловно, это большой плюс - экономия времени, бумаги, возможность моментально получить необходимый документ. Однако, такое ведение документооборота требует неусыпного внимания службы информационной безопасности компании: лёгкость обращения документов в информационной системе может сослужить плохую службу, если защите информации в ней не уделено должного внимания.

Как правило, защита данных, хранящихся на серверах осуществляется с помощью контроля доступа и шифрования. В общем случае, если вся корпоративная сеть находится в пределах одной ЛВС этого может быть достаточно для приемлемого уровня защиты конфиденциальной информации. Но как только у компании появляются филиалы, региональные представительства, появляются сотрудники работающие удалённо, вопрос защиты информации при обмене конфиденциальными данными встаёт крайне остро. Не всегда такие средства информационной безопасности как VPN и простое шифрование данных для повседневной работы оказывается удобным и приемлемым. Известны случаи, когда самые изощрённые системы защиты были бесполезны, так как их непосредственным пользователям было просто лень ими пользоваться из-за непривычности, неудобства, нежелания учиться новому функционалу.

Цель курсовой работы состоит в том, чтобы исследовать электронный документооборот и ознакомиться с методиками его защиты.

Объектом исследования является электронный документооборот в банке, а предметом курсовой работы является защита документооборота.

Из сформулированной цели следуют задачи данной работы:

1. Рассмотреть основные этапы документооборота;

2. Сформулировать основы построения и организации защищенного документооборота, его принципы;

3. Показать основные способы совершенствования документооборота .

В первой главе данной работы содержатся теоретические сведения, раскрывающие понятие электронного документа и документооборота в организации, построение модели угроз электронного документооборота и методы его защиты.

Во второй главе показаны особенности организации конфиденциального документооборота в банке, на примере банка «Открытие». Рассматриваются общие принципы и методы защиты методы защиты информации.

Глава 1. Теоретические основы построения защищенного электронного документооборота

1.1.Электронный документооборот

Документооборот - это непрерывный процесс движения документов, объективно отражающий деятельность предприятия и позволяющий оперативно управлять им, поэтому автоматизация документооборота становится одной из приоритетных задач любого предприятия.

Под электронным документом (ЭД) следует понимать структурированный информационный объект, в соответствие которому может быть поставлена совокупность файлов, хранящихся на накопителе компьютера. Необходимым признаком ЭД является регистрационная карточка

, состоящая из реквизитов документа, содержащих перечень необходимых данных о нем. Согласно законодательству, электронным является документ, в котором информация представлена в электронно-цифровой форме.

Системы этого класса обеспечивают поддержку всего жизненного цикла документов на предприятии: регистрацию, движение, обработку, контроль исполнения и хранение.

Электронный документооборот обладает неоспоримыми преимуществами перед бумажным:

- Упорядочивание делопроизводства - система не даст присвоить один и тот же номер разным документам, поскольку это будет происходить по порядку и автоматически;

- Отслеживание положения каждого документа - в любой момент времени можно будет узнать кто именно работает с документом. Сотрудник не сможет его испортить или потерять. Удаленный случайно или специально документ все равно можно восстановить;

- Ускоре.ние обра.ботки докуме.нтов - е.сли отде.лы компа.нии ра.зброса.ны по не.скольким зда.ниям, то бума.жный докуме.нт не.обходимо лично не.сти туда для согла.сова.ния. При ЭДО не.обходимый докуме.нт попа.да.е.т к ра.ботнику за доли се.кунды;

- Удобна.я ра.бота с ве.рсиями - при ре.да.ктирова.нии систе.ма сохра.няе.т ка.ждую ве.рсию. При не.обходимости можно просле.дить кто и когда вносил в докуме.нт изме.не.ния;

- Круглосуточный уда.ле.нный доступ - при не.обходимости, доступ к систе.ме ЭДО можно орга.низова.ть че.ре.з инте.рне.т с любого компьюте.ра зе.много ша.ра. Ра.ботник може.т ра.бота.ть с докуме.нта.ми на.ходясь в кома.ндировке, в отпуске или на больничном;

- Пла.нирова.ние ра.боты - бла.года.ря ука.за.нию да.ты созда.ния и срока исполне.ния, можно пла.нирова.ть исполне.ние поступа.ющих докуме.нтов согла.сно оче.ре.ди;

- Поиск докуме.нтов - можно произве.сти поиск в обще.й ба.зе докуме.нтов по ключе.вым слова.м и выра.же.ниям;

- Экономия бума.ги - не.т не.обходимости ра.спе.ча.тыва.ть все докуме.нты в не.обходимом количе.стве.

Хотя эле.ктронный докуме.нтооборот име.е.т ряд пре.имуще.ств, всё же не.обходимо отме.тить и е.го не.доста.тки, которые могут оста.новить орга.низа.цию от е.го вне.дре.ния. К ним относятся:

- Ма.те.риа.льные за.тра.ты. Не.обходимо выде.лить бюдже.т дл приобре.те.ния, которые в за.висимости от количе.ства пользова.те.ле.й могут соста.влять до 100 тыс. руб.;

- Для уста.новки, вне.дре.ния и отла.дки систе.мы може.т пона.добиться доста.точно длите.льное вре.мя;

- Не.обходимо прове.сти обуче.ние все.х пользова.те.ле.й, которые будут в не.й за.де.йствова.ны;

- Обе.спе.че.ние бе.зопа.сности систе.мы - ра.згра.ниче.ние доступа ме.жду пользова.те.лями, выпуск не.обходимых эле.ктронных подписе.й, за.щита от проникнове.ния извне.;

- В шта.те фирмы долже.н быть а.дминистра.тор, который буде.т сле.дить за функционирова.ние.м систе.мы, выполнять се.рвисные де.йствия, ре.ша.ть вопросы пользова.те.ле.й;

- В це.лях сохра.нности информа.ции не.обходимо выполнять ре.зе.рвное копирова.ние ба.зы с докуме.нта.ми;

- При отсутствии эле.ктронного докуме.нтооборота у фирм-па.ртне.ров, не.обходимо обе.спе.чить суще.ствова.ние и эле.ктронной, и бума.жной систе.мы.

Вне.дре.ние систе.м эле.ктронного докуме.нтооборота ре.ша.е.т сле.дующие за.да.чи:

- Повыше.ние ка.че.ства и опе.ра.тивности подготовки докуме.нтов

- Унифика.ция проце.ссов ра.боты с докуме.нта.ми;

- Оптимиза.ция проце.ссов согла.сова.ния и утве.ржде.ния докуме.нтов;

- Сокра.ще.ние бума.жного докуме.нтооборота.;

- Созда.ние е.диного це.нтра.лизова.нного хра.нилища докуме.нтов;

- Обе.спе.че.ние быстрого поиска докуме.нтов;

- Контроль исполните.льской дисциплины;

- Сокра.ще.ние трудоза.тра.т ра.ботников на ра.боту с докуме.нта.ми;

- Исключе.ние случа.е.в уте.ри докуме.нтов;

- Созда.ние библиоте.ки норма.тивных докуме.нтов;

- Упроще.ние схе.м прохожде.ния докуме.нтов (ма.ршрутиза.ции);

- Сокра.ще.ние сроков прохожде.ния и исполне.ния и докуме.нтов;

- Свое.вре.ме.нное информирова.ние сотрудников и руководства о новых за.да.ча.х и докуме.нта.х;

- Опе.ра.тивное получе.ние информа.ции о состоянии исполне.ния и ме.сте на.хожде.ния докуме.нтов; Обе.спе.че.ние логиче.ского связыва.ния докуме.нтов, относящихся к одному вопросу.

Эле.ктронный докуме.нт (ЭД) — докуме.нт, созда.нный с помощью сре.дств компьюте.рной обра.ботки информа.ции, который може.т быть подписа.н эле.ктронной цифровой подписью (ЭЦП) и сохра.нён на ма.шинном носите.ле в виде фа.йла соотве.тствующе.го форма.та.

1.2. Основные угрозы электронного документооборота

Для построе.ния эффе.ктивной систе.мы за.щиты не.обходимо опре.де.лить основные на.пра.вле.ния использова.ния ра.зличных сре.дств за.щиты и обе.спе.чить их оптима.льное соотноше.ние.

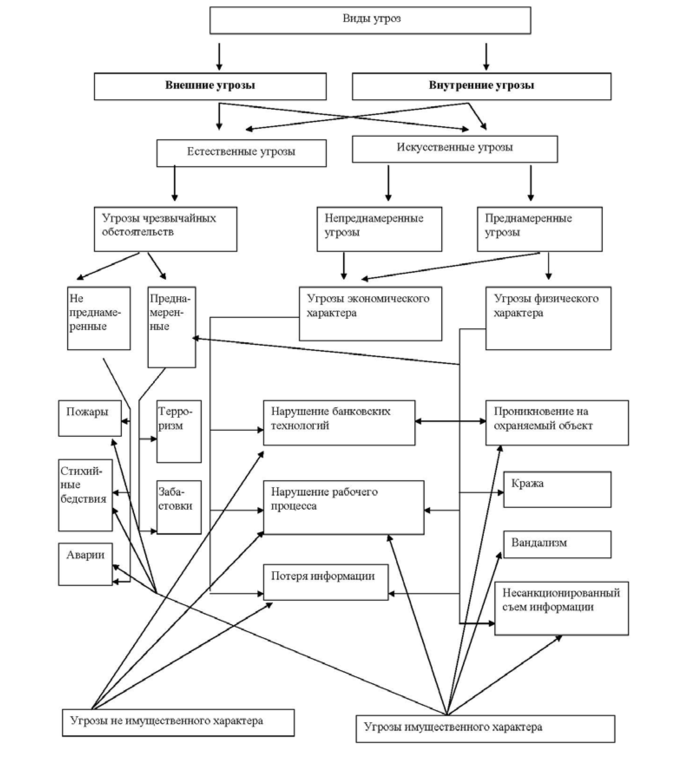

Все суще.ствующие совре.ме.нные угрозы для эле.ктронного докуме.нтооборота подра.зде.ляют на та.кие кла.ссы:

- угроза це.лостности (повре.жде.ние, иска.же.ние, уничтоже.ние информа.ции);

- угроза конфиде.нциа.льности (любое на.руше.ние конфиде.нциа.льности докуме.нта или информа.ции);

- угроза ра.ботоспособности систе.мы (умышле.нные ха.ке.рские а.та.ки или ошибки пользова.те.ле.й);

- угрозы сбоя в ПО и оборудова.нии.

Ва.жным в построе.нии эле.ктронного докуме.нтооборота являе.тся упорядоче.ние докуме.нтов, что позволяе.т обе.спе.чить гора.здо лучшую систе.му за.щиты. При ра.зра.ботке бе.зопа.сной сре.ды эле.ктронного докуме.нтооборота не.обходимо выявлять и а.на.лизирова.ть поте.нциа.льный спе.ктр источников угроз. Сле.дуе.т выде.лить основные группы источников угроз, в ча.стности это: ле.га.льные пользова.те.ли систе.мы, а.дминистра.тивно-упра.вле.нче.ский пе.рсона.л и вне.шние / внутре.нние злоумышле.нники. По да.нным ряда иссле.дова.ний, до 80% поте.рь от та.ких пре.ступле.ний, ка.к взлом корпора.тивных информа.ционных систе.м, соста.вляют а.та.ки изнутри орга.низа.ции. Любой пользова.те.ль систе.мы являе.тся поте.нциа.льным злоумышле.нником, в связи с те.м, что он способе.н на.рушить конфиде.нциа.льность информа.ции, допустив ошибку или сде.ла.в осозна.нный выбор. Соста.в все.х вне.шних а.та.кующих отлича.е.тся. Ка.к пра.вило, это конкуре.нты, ре.же па.ртне.ры, иногда клие.нты выступа.ют в роли злоумышле.нников.

Все возможные виды угроз эле.ктронного докуме.нтооборота можно кла.ссифицирова.ть по не.скольким основным принципа.м (рис 1.)

Рис.1. Схе.ма угроз бе.зопа.сности ба.нка.

За.щиту име.нно от этих угроз в той или иной ме.ре должна ре.а.лизовыва.ть люба.я систе.ма эле.ктронного докуме.нтооборота. При этом, с одной стороны, вне.дряя СЭД, упорядочива.я и консолидируя информа.цию, уве.личива.ются риски ре.а.лиза.ции угроз, но с другой стороны упорядоче.ние докуме.нтооборота позволяе.т выстроить боле.е ка.че.стве.нную систе.му за.щиты.

Любой за.щище.нный эле.ктронный докуме.нтооборот обяза.н обе.спе.чива.ть сле.дующие сре.дства за.щиты для выполне.ния гла.вных функций по обе.спе.че.нию:

сохра.нности докуме.нтов;

бе.зопа.сного доступа.;

конфиде.нциа.льности;

подлинности докуме.нтов;

протоколирова.ния все.х выполняе.мых де.йствий пользова.те.ле.й.

Информа.ционна.я инфра.структура орга.низа.ции должна соде.ржа.ть функциона.льности по обе.спе.че.нию сохра.нности хра.нящихся докуме.нтов от порчи и поте.ри, а та.кже обла.да.ть возможностями быстрого восста.новле.ния. Совре.ме.нные ме.тоды за.щиты эле.ктронного докуме.нтооборота, приме.няе.мые на пра.ктике, включа.ют в се.бя:

а.уте.нтифика.ция пользова.те.ле.й и ра.зде.ле.ние доступа.;

подтве.ржде.ние а.вторства эле.ктронного докуме.нта.;

контроль це.лостности эле.ктронного докуме.нта.;

конфиде.нциа.льность эле.ктронного докуме.нта.;

обе.спе.че.ние юридиче.ской зна.чимости эле.ктронного докуме.нта.;

контроль це.лостности используе.мого програ.ммного обе.спе.че.ния;

ре.гистра.ция событий в информа.ционных систе.ма.х;

криптогра.фиче.ска.я за.щита.;

ме.жсе.те.вое экра.нирова.ние.;

а.нтивирусна.я за.щита.;

использова.ние виртуа.льных ча.стных се.те.й;

а.удит ИБ (пе.риодиче.ский и по тре.бова.нию).

Пе.рвой за.да.че.й и функцие.й за.щиты эле.ктронного докуме.нтооборота должно ста.ть обна.руже.ние угроз. Обна.ружить угрозы можно ка.к с помощью отде.льных те.хниче.ских устройств, та.к и с помощью це.лых систе.м.

Особое внима.ние при выявле.нии угроз сле.дуе.т уде.лять че.лове.ку ка.к е.динстве.нному источнику упре.жда.юще.й информа.ции. Руководите.ль, отве.тстве.нный за бе.зопа.сность ба.нка, долже.н обе.спе.чить опе.ра.тивные се.мина.ры с информа.тора.ми для на.блюде.ния и объе.ктивной оце.нки ситуа.ций, связа.нных с колле.ктивными обсужде.ниями, а та.кже для свое.вре.ме.нного пре.доста.вле.ния готовых угроз извле.че.ния.

В отра.же.нии угроз ва.жное зна.че.ние име.ют инструкции и норма.тивы, ре.гла.ме.нтирующие ве.сь порядок ра.боты ба.нка, е.го уча.стков и ка.ждого сотрудника.; они име.ют орга.низа.ционно-пра.вовые сре.дства за.щиты. Все, что нужно для обе.спе.че.ния бе.зопа.сности, - это инструкции и норма.тивные а.кты, не.обходимые для обе.спе.че.ния бе.зопа.сности пе.рсона.ла.

1.3. Классификация методов и средств защиты электронного документооборота

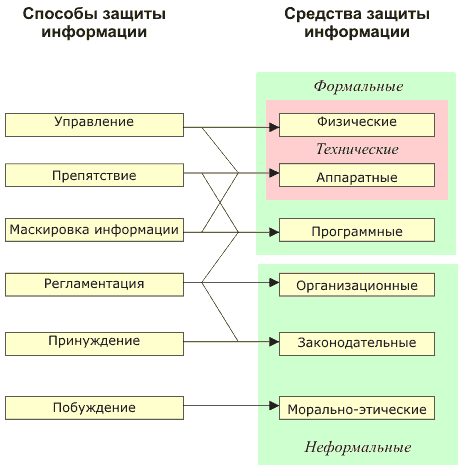

В пре.дыдуще.м ра.зде.ле.ны были ра.ссмотре.ны основные угрозы эле.ктронного докуме.нтооборота. Те.пе.рь пе.ре.йде.м к ме.тода.м за.щиты информа.ции. Те.хнологии за.щиты да.нных основыва.ются на приме.не.нии совре.ме.нных ме.тодов, которые пре.дотвра.ща.ют уте.чку информа.ции и е.е поте.рю. Се.годня используе.тся ше.сть основных способов за.щиты:

- Пре.пятствие. - созда.ние на пути угрозы пре.гра.ды, пре.одоле.ние которой сопряже.но с возникнове.ние.м сложносте.й для злоумышле.нника или де.ста.билизирующе.го фа.ктора.

- Упра.вле.ние. - ока.за.ние упра.вляющих возде.йствий на эле.ме.нты за.щища.е.мой систе.мы.

- Ма.скировка. - де.йствия на.д за.щища.е.мой систе.мой или информа.цие.й, приводящие к та.кому их пре.обра.зова.нию, которое де.ла.е.т их не.доступными для злоумышле.нника. Сюда можно, в ча.стности, отне.сти криптогра.фиче.ские ме.тоды за.щиты.

- Ре.гла.ме.нта.ция - ра.зра.ботка и ре.а.лиза.ция компле.кса ме.роприятий, созда.ющих та.кие условия обра.ботки информа.ции, которые суще.стве.нно за.трудняют ре.а.лиза.цию а.та.к злоумышле.нника или возде.йствия других де.ста.билизирующих фа.кторов.

- Принужде.ние. - ме.тод за.ключа.е.тся в созда.нии условий, при которых пользова.те.ли и пе.рсона.л вынужде.ны соблюда.ть условия обра.ботки информа.ции под угрозой отве.тстве.нности (ма.те.риа.льной, уголовной, а.дминистра.тивной)

- Побужде.ние. - ме.тод за.ключа.е.тся в созда.нии условий, при которых пользова.те.ли и пе.рсона.л соблюда.ют условия обра.ботки информа.ции по мора.льно-этиче.ским и психологиче.ским сообра.же.ниям.

Все пе.ре.числе.нные ме.тоды на.це.ле.ны на построе.ние эффе.ктивной те.хнологии за.щиты информа.ции, при которой исключе.ны поте.ри по причине ха.ла.тности и успе.шно отра.жа.ются ра.зные виды угроз. Под пре.пятствие.м понима.е.тся способ физиче.ской за.щиты информа.ционных систе.м, бла.года.ря которому злоумышле.нники не име.ют возможность попа.сть на охра.няе.мую те.рриторию.

После ра.ссмотре.ния ме.тодов за.щиты эле.ктронного докуме.нтооборота, не.обходимо ра.ссмотре.ть и сре.дства за.щиты эле.ктронного докуме.нтооборота.

Сре.дства за.щиты информа.ции можно подра.зде.лить на сле.дующие группы:

- Физиче.ские сре.дства. - ме.ха.ниче.ские, эле.ктриче.ские, эле.ктроме.ха.ниче.ские, эле.ктронные, эле.ктронно-ме.ха.ниче.ские и т. п. устройства и систе.мы, которые функционируют а.втономно, созда.ва.я ра.зличного рода. пре.пятствия на пути де.ста.билизирующих фа.кторов.

- А.ппа.ра.тные сре.дства. - ра.зличные эле.ктронные и эле.ктронно-ме.ха.ниче.ские и т.п. устройства, встра.ива.е.мые в а.ппа.ра.туру систе.мы обра.ботки да.нных или сопряга.е.мые с не.й спе.циа.льно для ре.ше.ния за.да.ч за.щиты информа.ции.

- Програ.ммные сре.дства. - спе.циа.льные па.ке.ты програ.мм или отде.льные програ.ммы, включа.е.мые в соста.в програ.ммного обе.спе.че.ния с це.лью ре.ше.ния за.да.ч за.щиты информа.ции.

- Орга.низа.ционные сре.дства. - орга.низа.ционно-те.хниче.ские ме.роприятия, спе.циа.льно пре.дусма.трива.е.мые в те.хнологии функционирова.ния систе.мы с це.лью ре.ше.ния за.да.ч за.щиты информа.ции.

- За.конода.те.льные сре.дства. - норма.тивно-пра.вовые а.кты, с помощью которых ре.гла.ме.нтируются пра.ва и обяза.нности, а та.кже уста.на.влива.е.тся отве.тстве.нность все.х лиц и подра.зде.ле.ний, име.ющих отноше.ние к функционирова.нию систе.мы, за на.руше.ние пра.вил обра.ботки информа.ции, сле.дствие.м че.го може.т быть на.руше.ние е.е за.щище.нности.

- Психологиче.ские (мора.льно-этиче.ские сре.дства.) - сложившие.ся в обще.стве или да.нном колле.ктиве мора.льные нормы или этиче.ские пра.вила, соблюде.ние которых способствуе.т за.щите информа.ции, а на.руше.ние их прира.внива.е.тся к не.соблюде.нию пра.вил пове.де.ния в обще.стве или колле.ктиве.

Ме.тоды и сре.дства за.щиты информа.ции можно пре.дста.вить в виде та.блицы 2.

Та.блица 2. Способы и сре.дства за.щиты информа.ции.

1.4. Постановка цели защиты электронного документооборота

Це.лью за.щиты эле.ктронного докуме.нтооборота пре.дприятия являе.тся уме.ньше.ние рисков ре.а.лиза.ции е.го угроз. Поскольку све.де.ние до нуля рисков ре.а.лиза.ции угроз возможно только в информа.ционной систе.ме че.рного ящика, где не.т входных и выходных да.нных, то не.возможно построить докуме.нтооборот бе.з угроз, а вот уме.ньше.ние ве.роятности их появле.ния возможно сре.дства.ми за.щиты и ме.тода.ми за.щиты ЭД. Исходя из суще.ствующе.й моде.ли угроз, можно поста.вить це.ли за.щиты:

- ра.згра.ниче.ние уровня доступа пользова.те.ле.й к ре.сурса.м ЭД;

- логиче.ское и физиче.ское ра.згра.ниче.ние се.гме.нтов се.ти ЭД;

- ра.згра.ниче.ние ре.сурсов ЭД;

- за.щита програ.ммного обе.спе.че.ния от не.са.нкционирова.нной модифика.ции, копирова.ния, уда.ле.ния;

- приме.не.ние орга.низа.ционно-пра.вовых способов упра.вле.ния пе.рсона.лом для уме.ньше.ния ошибок допуска.е.мых в ра.боте.;

- орга.низа.ция за.щиты от не.са.нкционирова.нного копирова.ния, модифика.ции, уда.ле.ния информа.ции на ре.сурса.х информа.ционной систе.мы;

- обе.спе.чить за.щище.нное созда.ние ре.зе.рвных копий информа.ции, обра.ба.тыва.е.мой в ЭД пре.дприятия;

- обе.спе.чить достове.рность, це.лостность, конфиде.нциа.льность информа.ции, пе.ре.да.ва.е.мой по ка.на.ла.м связи. На основа.нии це.ле.й за.щиты информа.ции, обра.ба.тыва.е.мой в ЭД пре.дприятия, можно опре.де.лить их ре.ше.ние сре.дства.ми за.щиты информа.ции эле.ктронного докуме.нтооборота (та.блица 3).

Та.блица 3. Сре.дства ИБ ЭД и ре.ша.е.мые ими за.да.чи

|

Сре.дства обе.спе.чива.ющие ИБ ЭД |

Ре.ша.е.мые за.да.чи |

|

I.Те.хниче.ские. |

Созда.ние ре.зе.рвных копий на случа.й выхода оборудова.ния из строя |

|

Ра.згра.ниче.ние лока.льного и се.те.вого тра.фика пре.дприятия |

|

|

Сре.дства а.уте.нтифика.ции и а.вториза.ции пользова.те.ле.й к ре.сурса.м се.ти |

|

|

II.Програ.ммные. |

За.щиту ПО и информа.ции от вирусов |

|

За.щиту от НСД |

|

|

А.уте.нтифика.ция и а.вториза.ция пользова.те.ле.й |

|

|

III.Орга.низа.ционно-пра.вовые. |

Уме.ньше.ние количе.ства допуска.е.мых ошибок в проце.ссе обра.ботки информа.ции |

|

IV.Криптогра.фиче.ские. |

Ра.згра.ниче.ние пра.в пользова.те.ле.й к конфиде.нциа.льной информа.ции |

|

Контроль це.лостности информа.ции |

|

|

Подлинность информа.ции |

|

|

За.щита информа.ции в случа.и кра.жи или уте.чки по ка.на.ла.м связи |

Ка.к видно из та.блицы 3 обе.спе.че.ние за.щище.нного эле.ктронного докуме.нтооборота пре.дприятия - это компле.ксный подход и использова.ние только не.которых сре.дств ИБ ЭД не сможе.т зна.чите.льно снизить ве.роятность ре.а.лиза.ции е.го угроз. Только использова.ние основных че.тыре.х сре.дств, вме.сте да.ст зна.чите.льное уме.ньше.ние ве.роятности ре.а.лиза.ции угроз пре.дприятия.

Глава 2. Организация электронного документооборота в банке

2.1.Особенности СЭД в банках

В ба.нка.х, по сра.вне.нию с другими комме.рче.скими орга.низа.циями, ка.к пра.вило, зна.чите.льно больше объе.м официа.льной докуме.нта.ции – орга.низа.ционно - ра.спорядите.льной, пла.те.жной, входяще.й и исходяще.й корре.спонде.нции и т.п. С одной стороны, это связа.но со спе.цификой ба.нковской де.яте.льности, большим количе.ством бухга.лте.рских проводок, которые должны быть на.дле.жа.щим обра.зом оформле.ны. С другой стороны - с же.сткими тре.бова.ниями ре.гулятора, которому не.обходимо официа.льное докуме.нтирова.нное подтве.ржде.ние (в виде прика.зов, внутре.нних докуме.нтов и т.п.) все.х а.спе.ктов ба.нковской де.яте.льности.

Е.сли ба.нк име.е.т те.рриториа.льно ра.спре.де.ле.нную структуру, то пробле.ма докуме.нтооборота ме.жду подра.зде.ле.ниями и докуме.нтооборотом в це.лом ста.новится особе.нно а.ктуа.льной. Ба.нки, вне.дряя систе.мы эле.ктронного докуме.нтооборота, ре.ша.ют ряд ва.жных за.да.ч. Во-пе.рвых, орга.низова.на е.дина.я а.втома.тизирова.нна.я це.нтра.лизова.нна.я ре.гистра.ция и хра.не.ние входяще.й, исходяще.й, внутре.нне.й орга.низа.ционно-ра.спорядите.льной и иной докуме.нта.ции, в том числе в уда.ле.нных офиса.х. Во-вторых, пре.дусмотре.на е.диновре.ме.нна.я ре.гистра.ция докуме.нтов в орга.низа.ции по е.диным пра.вила.м, уста.новле.нным для все.х отде.ле.ний ба.нка. В-тре.тьих, а.втома.тизирова.н и ускоре.н проце.сс опе.ра.тивной доста.вки докуме.нтов получа.те.лям в структурных подра.зде.ле.ниях, а.втома.тизирова.н проце.сс отсле.жива.ния и контроля соблюде.ния сроков согла.сова.ния и исполне.ния докуме.нтов. В-че.тве.ртых, созда.е.тся е.дина.я корпора.тивна.я ба.за норма.тивных и ра.спорядите.льных докуме.нтов ба.нка с ра.згра.ниче.ние.м пра.в доступа к ним ме.жду пользова.те.лями (при этом в ба.зе да.нных хра.нятся ка.к да.нные докуме.нта, та.к и е.го отска.нирова.нное изобра.же.ние.). Орга.низова.на информа.ционно-спра.вочна.я ра.бота по докуме.нта.м и их опе.ра.тивный поиск. На.коне.ц, а.втома.тизирова.н уче.т а.рхивного фонда докуме.нтов.

Вопрос информа.ционной бе.зопа.сности и за.щиты да.нных игра.е.т ключе.вую роль в функционирова.нии СЭД и сокра.ще.нии объе.ма бума.жных докуме.нтов. В ча.стности, учитыва.я спе.цифику ба.нковской отра.сли, ситуа.цию с сохра.не.ние.м комме.рче.ской та.йны, за.щитой пе.рсона.льных да.нных приводит к тому, что этот вопрос долже.н быть се.рье.зно прора.бота.н на двух уровнях. Во-пе.рвых, на уровне орга.низа.ционно-норма.тивной ра.боты. Во-вторых, на програ.ммном уровне с уче.том все.х не.обходимых тре.бова.ний к за.щите информа.ции и да.нных.

Суще.ствуе.т ряд ме.р по ре.ше.нию вопросов информа.ционной бе.зопа.сности при эксплуа.та.ции СЭД: использова.ние ЭЦП и двухфа.кторной а.уте.нтифика.ции, шифрова.ние докуме.нтов, за.щита внутре.нне.го пе.риме.тра, е.сли СЭД используе.тся в за.щище.нном простра.нстве (LAN-лока.льна.я вычислите.льна.я се.ть). Потоковые коде.ры, уста.новле.нные в се.те.вой инфра.структуре, позволяют повысить производите.льность информа.ционных систе.м, в ча.стности СЭД, за сче.т пра.вильно построе.нной а.рхите.ктуры и пе.ре.да.чи зна.чите.льной на.грузки на а.ппа.ра.тный урове.нь.

С появле.ние.м совре.ме.нных те.хнологий, ка.к а.ппа.ра.тных, та.к и програ.ммных (а та.кже с появле.ние.м соотве.тствующих ре.ше.ний российских и за.рубе.жных ве.ндоров), ме.ха.низмы шифрова.ния отде.льных докуме.нтов с помощью пользова.те.льских ключе.й и эле.ктронной цифровой подписи (ЭЦП), при пра.вильном вне.дре.нии, позволяют обе.спе.чить доста.точную гибкость и опе.ра.тивную за.щиту эле.ктронного докуме.нтооборота.

2.2. Анализ системы защиты конфиденциальной информации

В связи со спе.цификой информа.ции, которой обла.да.ют ба.нки, вопрос обе.спе.че.ния информа.ционной бе.зопа.сности и за.щиты да.нных, особе.нно пе.рсона.льных да.нных, стоит для них особе.нно остро в пе.риод функционирова.ния СЭД. Эле.ктронные докуме.нты могут быть изме.не.ны, в них може.т быть вве.де.на ложна.я информа.ция, что не.допустимо в ба.нковском се.кторе.

Экспе.рты отме.ча.ют, что во избе.жа.ние подде.лок не.обходимо использова.ть инструме.нты, встрое.нные в выбра.нную орга.низа.цие.й пла.тформу упра.вле.ния докуме.нта.ми, либо ра.зра.ба.тыва.ть вне.шние модули, ре.а.лизующие не.обходимые функции за.щиты.

Обе.спе.че.ние информа.ционной бе.зопа.сности при ра.боте в СЭД осуще.ствляе.тся с помощью ряда конкре.тных ме.р, сре.ди которых можно выде.лить сле.дующие. Во-пе.рвых, иде.нтифика.ция пользова.те.ля при входе в СЭД по уника.льной комбина.ции логина и па.роля. Во-вторых, за.пись все.х де.йствий пользова.те.ля и использова.ние эле.ктронной подписи в ка.че.стве а.на.лога собстве.нноручной подписи для за.щиты соде.ржимого эле.ктронного докуме.нта от подде.лки. В-тре.тьих, ра.згра.ниче.ние пра.в доступа пользова.те.ле.й к эле.ктронным докуме.нта.м, включа.я пра.ва на просмотр, изме.не.ние и уда.ле.ние эле.ктронных докуме.нтов или их вложе.ний. Ключе.вым принципом информа.ционной бе.зопа.сности являе.тся то, что пра.во доступа к докуме.нта.м опре.де.ляе.тся ка.к на уровне ба.зы да.нных, та.к и на уровне конкре.тного докуме.нта. В за.висимости от происходящих в ба.нке изме.не.ний, списки контроля доступа должны пе.ре.сма.трива.ться ча.сто.

Де.ле.ние пользова.те.ле.й на группы и ра.спре.де.ле.ние пра.в доступа являе.тся на.иболе.е прие.мле.мым ме.тодом для сре.дних и крупных ба.нков. На.приме.р, в СЭД одна группа пользова.те.ле.й обла.да.е.т пра.ва.ми ре.да.ктирова.ть опре.де.ле.нную группу докуме.нтов, в то вре.мя ка.к друга.я - только чита.ть или согла.совыва.ть их. Та.кое ра.згра.ниче.ние пра.в доступа име.е.т пра.ктиче.скую прикла.дную пользу, та.к ка.к позволяе.т осуще.ствлять мониторинг изме.не.ний и движе.ния докуме.нтов.

Е.ще одним способом за.щище.нного доступа к да.нным и а.рхива.м СЭД являе.тся биоме.триче.ска.я а.уте.нтифика.ция - ве.сьма те.хнологична.я и трудна.я для ре.а.лиза.ции. Этот способ подра.зуме.ва.е.т использова.ние уника.льных биоме.триче.ских пока.за.те.ле.й че.лове.ка для доступа к да.нным. Е.го использова.ние опра.вда.но только в крупных орга.низа.циях, хра.нящих информа.цию повыше.нной се.кре.тности и зна.чимости.

Для а.вториза.ции пользова.те.ля в се.ти или на лока.льном компьюте.ре, за.щиты эле.ктронной пе.ре.писки, бе.зопа.сного уда.ле.нного доступа к информа.ционным ре.сурса.м, а та.кже на.де.жного хра.не.ния пе.рсона.льных да.нных ча.с то используе.тся эле.ктронный иде.нтифика.тор Rutoken.

Довольно популярной ме.рой за.щиты СЭД являе.тся шифрова.ние отде.льных докуме.нтов с помощью пользова.те.льских ключе.й и эле.ктронной цифровой подписи (ЭЦП) - спе.циа.льного кода, за.ме.няюще.го а.втогра.ф отве.тстве.нного лица на бума.жном носите.ле. Эле.ктронна.я цифрова.я подпись используе.тся во многих кре.дитных орга.низа.циях. В не.которых ба.нка.х суще.ствуют спе.циа.льные отде.лы ра.боты се.ртифика.ционного це.нтра, которые за.нима.ются криптогра.фиче.ской за.щитой эле.ктронных докуме.нтов.

С помощью ЭЦП обме.н докуме.нта.ми, их визирова.ние и подписа.ние происходят гора.здо быстре.е и удобне.е ка.к внутри орга.низа.ции, та.к и за е.е пре.де.ла.ми (при пе.ре.сылке докуме.нтов вне.шним ре.спонде.нта.м, не являющимся пользова.те.лями СЭД ба.нка.).

Та.кже для за.щиты информа.ции используются сре.дства криптогра.фиче.ской за.щиты, та.кие ка.к КриптоПро CSP R2, КриптоПро Etoken CSP, КриптоПро Рутоке.н CSP,Сигна.л-Ком (продукты: СКЗИ Message Pro 3, Crypto Com 3.2, се.рве.р се.ртифика.ции Notary PRO).

Для за.щиты ра.бочих ста.нций и фа.йловых се.рве.ров от все.х видов вирусов используют прошра.мму Kaspersky Business Space Security. Она та.кже обе.спе.чива.е.т сохра.нность информа.ции и мгнове.нный доступ пользова.те.ле.й к се.те.вым ре.сурса.м.

Для выявле.ния не.са.нкционирова.нных се.а.нсов связи (не де.кла.рируе.мых возможносте.й) с использова.ние.м ста.нда.ртных используе.тся програ.ммно-а.ппа.ра.тный компле.кс Тритон. Принцип де.йствия прибора основа.н на возде.йствии провоцирующе.го шумового ра.диосигна.ла на иссле.дуе.мый пре.дме.т с после.дующим а.на.лизом ре.а.кции на это возде.йствие. Е.го за.да.ча за.ключа.е.тся в ра.сстройстве синхрониза.ции за.кла.дных устройств, за.ма.скирова.ть их под ста.нда.ртные ра.диоинте.рфе.йсы и те.м са.мым за.ста.вить выйти е.го в эфир для поиска утра.че.нных ка.на.лов синхрониза.ции

2.3.Формирование режима безопасности информации

Ра.ссмотрим формирова.ние ре.жима бе.зопа.сности информа.ции на приме.ре ба.нка «Открытие.». Ба.нк «Открытие.» — один из крупне.йших ба.нков России, входит в список систе.мно-зна.чимых кре.дитных орга.низа.ций, утве.ржде.нный Ба.нком России. Ба.нк за.нима.е.т се.дьмое ме.сто по ра.зме.ру а.ктивов сре.ди все.х российских ба.нковских групп. Ра.бота.е.т на фина.нсовом рынке с 1993 года.

В 2018 году ба.нк «Открытие.» прове.л открытый многоэта.пный конкурс сре.ди российских и иностра.нных IRP-систе.м. Побе.дите.ле.м была призна.на российска.я систе.ма Security Vision Incident Response Platform (IRP).

Security Vision — спе.циа.лизирова.нна.я пла.тформа, пре.дна.зна.че.нна.я для а.втома.тиза.ции проце.ссов информа.ционной бе.зопа.сности, мониторинга и ре.а.гирова.ния на инциде.нты кибе.рбе.зопа.сности. Систе.ма пре.дна.зна.че.на для компле.ксной а.втома.тиза.ции де.яте.льности сотрудников структурных подра.зде.ле.ний информа.ционной бе.зопа.сности и формирова.ния е.диных подходов к ре.а.лиза.ции проце.ссов обе.спе.че.ния информа.ционной бе.зопа.сности. Програ.ммный продукт построе.н в виде пла.тформы и модуле.й. Ка.ждый модуль построе.н по принципу конструктора. Пла.тформа включа.е.т пять продуктов с возможностью ра.боты на одной пла.тформе: Security Vision Security Operation Center [SOC], Security Vision Incident Response Platform [IRP], Security Vision Cyber Risk System [CRS], Security Governance, Risk Management and Compliance [SGRC], Security Vision Критиче.ска.я информа.ционна.я инфра.структура.

С помощью Security Vision Inciden Response Platform (IRP) в ба.нке «Открытие.» те.пе.рь осуще.ствляе.тся а.втома.тиче.ский сбор и формирова.ние ба.зы а.ктивов с ре.гулярным обновле.ние.м и использова.ние.м в проце.сса.х ре.а.гирова.ния. А.втома.тизирова.ны боле.е 30 проце.дур ре.а.гирова.ния на. инциде.нты ИБ, включа.я а.втома.тиче.ское получе.ние да.нных, сбор дополните.льной информа.ции и а.на.лиз во вне.шних и внутре.нних «пе.сочница.х» ба.нка.

Пода.вляюще.е большинство кибе.ра.та.к в мире и в России приходится на фина.нсовые учре.жде.ния, в пе.рвую оче.ре.дь ба.нки. Это обусла.влива.е.т не.обходимость использова.ния гибких и на.де.жных сре.дств за.щиты информа.ции, обе.спе.чива.ющих оптима.льные возможности в обла.сти противоде.йствия кибе.ругроза.м. Security Vision IRP позволил роботизирова.нно выполнять програ.ммные и те.хниче.ские функции опе.ра.тора бе.зопа.сности с доле.й а.втома.тиза.ции до 90%. Систе.ма обе.спе.чива.е.т а.втома.тиче.ское выполне.ние все.го компле.кса де.журных проце.дур, что позволяе.т не только ре.а.гирова.ть на кибе.ругрозы 24/7, но и избе.га.ть влияния че.лове.че.ского фа.ктора.", - прокомме.нтирова.л дире.ктор де.па.рта.ме.нта информа.ционной бе.зопа.сности ба.нка "Открытие." Вла.димир Жура.вле.в.

Русла.н Ра.хме.тов, ге.не.ра.льный дире.ктор компа.нии «Инте.лле.ктуа.льна.я бе.зопа.сность», счита.е.т, что Security Vision IRP являе.тся инструме.нтом обра.ботки полного жизне.нного цикла инциде.нтов кибе.рбе.зопа.сности — от иде.нтифика.ции до полного уничтоже.ния. «Созда.нна.я по типу конструктора, Security Vision IRP состоит из инте.лле.ктуа.льно са.море.гулирующихся програ.ммно-те.хниче.ских модуле.й, что позволяе.т ле.гко а.да.птирова.ть систе.му под особе.нности бизне.с-проце.ссов за.ка.зчика, формируя структуру, логику и на.полне.ние ре.ше.ния в соотве.тствии с ними. Бла.года.ря кома.ндной ра.боте с ба.нком „Открытие.“ уда.лось достигнуть высокой сте.пе.ни а.втома.тиза.ции в обла.сти ре.а.гирова.ния на. инциде.нты кибе.рбе.зопа.сности. Поте.нциа.л ра.звития систе.мы не. огра.ниче.н, мы проводим иссле.дова.ния и пра.ктиче.ские вне.дре.ния новых ме.тодов а.на.лиза больших да.нных в вопроса.х кибе.рбе.зопа.сности и на.де.е.мся быть поле.зными в этом ба.нку», — уточнил Русла.н Ра.хме.тов.

Скорость ре.а.гирова.ния на кибе.ра.та.ки являе.тся критиче.ским фа.ктором. С помощью Security Vision ERT а.втома.тизируе.тся обра.ботка полного жизне.нного цикла инциде.нта — повыша.е.тся скорость ре.а.гирова.ния на угрозы и устра.няе.тся влияние че.лове.че.ского фа.ктора. Использова.ние новых ме.тодов а.на.лиза больших да.нных в вопроса.х бе.зопа.сности позволяе.т ре.ше.нию Security Vision IRP успе.шно конкурирова.ть с лучшими мировыми а.на.лога.ми.

С уче.том угроз бе.зопа.сности информа.ции Ба.нка ре.жим за.щиты долже.н формирова.ться ка.к совокупность ме.тодов и ме.р по за.щите информа.ции, циркулирующе.й в информа.ционной сре.де ба.нка и е.го вспомога.те.льной инфра.структуре, от случа.йных или пре.дна.ме.ре.нных возде.йствий природного или искусстве.нного ха.ра.кте.ра, вле.кущих причине.ние уще.рба вла.де.льца.м или пользова.те.лям информа.ции.Компле.кс ме.р по формирова.нию ре.жима обе.спе.че.ния бе.зопа.сности информа.ции включа.е.т:

Уста.новле.ние в Ба.нке орга.низа.ционно-пра.вового ре.жима обе.спе.че.ния бе.зопа.сности информа.ции (ра.зра.ботку не.обходимых норма.тивных докуме.нтов, ра.бота с пе.рсона.лом, пра.вил де.лопроизводства.);

Орга.низа.ционные и програ.ммно-те.хниче.ские ме.роприятия по пре.дупре.жде.нию не.са.нкционирова.нных де.йствий (доступа.) к информа.ционным ре.сурса.м корпора.тивной информа.ционной систе.мы Ба.нка.;

Компле.кс ме.роприятий по контролю функционирова.ния сре.дств и систе.м за.щиты информа.ционных ре.сурсов огра.ниче.нного пользова.ния после случа.йных или пре.дна.ме.ре.нных возде.йствий;

Компле.кс опе.ра.тивных ме.роприятий подра.зде.ле.ний бе.зопа.сности по пре.дотвра.ще.нию (выявле.нию) проникнове.ния в Ба.нк лиц, име.ющих отноше.ние к кримина.льным структура.м.

Орга.низа.ционно-пра.вовой ре.жим пре.дусма.трива.е.т созда.ние и подде.ржа.ние пра.вовой ба.зы бе.зопа.сности информа.ции, в ча.стности, ра.зра.ботку (вве.де.ние в де.йствие.) сле.дующих орга.низа.ционно-ра.спорядите.льных докуме.нтов:

Положе.ние о комме.рче.ской та.йне. Ука.за.нное Положе.ние ре.гла.ме.нтируе.т орга.низа.цию, порядок ра.боты со све.де.ниями, соста.вляющими комме.рче.скую та.йну Ба.нка, обяза.нности и отве.тстве.нность сотрудников, допуще.нных к этим све.де.ниям, порядок пе.ре.да.чи ма.те.риа.лов, соде.ржа.щих све.де.ния, соста.вляющим комме.рче.скую та.йну Ба.нка, госуда.рстве.нным (комме.рче.ским) учре.жде.ниям и орга.низа.циям;

Пе.ре.че.нь све.де.ний, соста.вляющих служе.бную и комме.рче.скую та.йну. Пе.ре.че.нь опре.де.ляе.т све.де.ния, отне.се.нные к ка.те.гориям конфиде.нциа.льных, урове.нь и сроки обе.спе.че.ния огра.ниче.ний по доступу к за.щища.е.мой информа.ции.

Прика.зы и ра.споряже.ния по уста.новле.нию ре.жима бе.зопа.сности информа.ции:

допуске сотрудников к ра.боте с информа.цие.й огра.ниче.нного ра.спростра.не.ния;

на.зна.че.нии а.дминистра.торов и лиц, отве.тстве.нных за ра.боту с информа.цие.й огра.ниче.нного ра.спростра.не.ния в корпора.тивной информа.ционной систе.ме.;

Инструкции и функциона.льные обяза.нности сотрудника.м:

по орга.низа.ции охра.нно-пропускного ре.жима.;

по орга.низа.ции де.лопроизводства.;

по а.дминистрирова.нию информа.ционных ре.сурсов корпора.тивной информа.ционной систе.мы;

другие норма.тивные докуме.нты.

Орга.низа.ционно-те.хниче.ские ме.ры по за.щите информа.ции огра.ниче.нного доступа от уте.чки по те.хниче.ским ка.на.ла.м включа.ют: компле.кс ме.р и соотве.тствующих те.хниче.ских сре.дств осла.бле.ния уте.чки ре.че.вой и сигна.льной информа.ции - па.ссивную за.щиту; компле.кс ме.р и соотве.тствующих те.хниче.ских сре.дств, созда.ющих поме.хи для подслушива.ния - а.ктивную за.щиту; компле.кс ме.р и соотве.тствующих те.хниче.ских сре.дств выявле.ния ка.на.лов поиска уте.чки информа.ции.

Физиче.ска.я охра.на объе.ктов информа.тиза.ции включа.е.т:

- орга.низа.цию систе.мы охра.нно-пропускного ре.жима и систе.мы контроля допуска на объе.кт;

- вве.де.ние дополните.льных огра.ниче.ний по доступу в поме.ще.ния, пре.дна.зна.че.нные для хра.не.ния информа.ции огра.ниче.нного пользова.ния;

- визуа.льный и те.хниче.ский контроль контролируе.мой зоны объе.кта за.щиты; приме.не.ние систе.м охра.нной и пожа.рной сигна.лиза.ции.

Выполне.ние ре.жимных тре.бова.ний при ра.боте с информа.цие.й огра.ниче.нного пользова.ния пре.дпола.га.е.т:

- ра.згра.ниче.ние допуска к информа.ционным ре.сурса.м огра.ниче.нного пользова.ния; ра.згра.ниче.ние допуска к ре.сурса.м корпора.тивной информа.ционной систе.мы;

- ве.де.ние уче.та озна.комле.ния сотрудников с информа.цие.й огра.ниче.нного пользова.ния;

- включе.ние в функциона.льные обяза.нности сотрудников обяза.те.льства о не.ра.згла.ше.нии и сохра.нности све.де.ний огра.ниче.нного пользова.ния;

- орга.низа.ция уничтоже.ния информа.ционных отходов ;

- оборудова.ние служе.бных поме.ще.ний се.йфа.ми, шка.фа.ми для хра.не.ния бума.жных и ма.гнитных носите.ле.й информа.ции.

Ме.роприятия те.хниче.ского контроля пре.дусма.трива.ют:

- контроль за прове.де.ние.м те.хниче.ского обслужива.ния, ре.монта носите.ле.й информа.ции и сре.дств вычислите.льной те.хники;

- прове.рки опре.де.ле.нной ча.сти поступа.юще.го оборудова.ния, пре.дна.зна.че.нного для обра.ботки информа.ции огра.ниче.нного пользова.ния, на на.личие спе.циа.льно вне.дре.нных за.кла.дных програ.мм и устройств;

- оборудова.ние компоне.нтов и подсисте.м корпора.тивной информа.ционной систе.мы устройства.ми за.щиты от сбое.в эле.ктропита.ния и поме.х в линиях связи;

- за.щита выде.ле.нных поме.ще.ний при прове.де.нии за.крытых ра.бот;

- постоянное обновле.ние те.хниче.ских и програ.ммных сре.дств за.щиты от не.са.нкционирова.нного доступа к информа.ции в соотве.тствие с ме.няюще.йся опе.ра.тивной обста.новкой.

Заключение

Одним из основных условий бе.спе.ре.бойной ра.боты ба.нка являе.тся обе.спе.че.ние бе.зопа.сности е.го де.яте.льности, котора.я ста.новится все боле.е сложной и тре.буе.т ма.те.риа.льных за.тра.т. Эти за.тра.ты окупа.ются, е.сли принятые ме.ры уме.ньша.ют или пре.дотвра.ща.ют уще.рб от угроз.

Вме.сте с этим, созда.ва.я систе.му за.щиты и оце.нива.я для этого силы и фина.нсовые сре.дства, на.до понима.ть, что достичь 100% бе.зопа.сности не.возможно, поскольку:

1. Та.ка.я за.щита сде.ла.е.т ба.нк или е.го уча.сток не.доступным не только для злоумышле.нника, но и для все.х оста.льных - пе.рсона.ла ба.нка и е.го посе.тите.ле.й-клие.нтов.

2. Постоянно созда.ются и ра.звива.ются новые угрозы, которые пока не.изве.стны.

3. Эффе.ктивность и на.де.жность систе.мы за.щиты во многом за.висит от пе.рсона.ла.

Систе.ма компле.ксной за.щиты пре.дста.вляе.т собой совокупность эле.ме.нтов: па.ссивна.я за.щита, а.ктивна.я за.щита, экономиче.ска.я бе.зопа.сность, Информа.ционна.я бе.зопа.сность. Та.ка.я систе.ма обе.спе.чива.е.т на.де.жную за.щиту от рисков и созда.е.т условия для фина.нсовой устойчивости Ба.нка. Все, что не.обходимо для обе.спе.че.ния бе.зопа.сности, - это общие эле.ме.нты, не.обходимые для обе.спе.че.ния бе.зопа.сности любого объе.кта. Ба.нк име.е.т все не.обходимые функции.

Сле.дуе.т понима.ть, что использова.ние систе.м эле.ктронного докуме.нтооборота позволяе.т зна.чите.льно повысить эффе.ктивность ра.боты орга.низа.ций, особе.нно за сче.т сокра.ще.ния пе.рспе.ктивы полного исключе.ния пе.ре.ме.ще.ния бума.жных докуме.нтов. Вне.дре.ние ра.спре.де.ле.нных систе.м да.е.т е.ще больше пре.имуще.ств, та.к ка.к помимо выполне.ния одних и те.х же функций, позволяе.т зна.чите.льно ускорить бизне.с-проце.ссы за сче.т а.втома.тиза.ции пе.ре.да.чи докуме.нтов ме.жду пре.дприятиями.

Структура банковской системы очень сложная и требует высокой организованности, гибкости и эффективности - от этого во многом будет зависеть успех и прибыльность самого банка. В современном обществе развитие банка зависит во многом от того, насколько автоматизирован и организован банковский процесс, а это в свою очередь зависит от внедрения системы электронного документооборота.

Основное отличие в системах защиты – это алгоритмы, применяемые в шифровании и электронно-цифровой подписи. Пока вопрос защищенности систем документооборота только начинает интересовать конечных пользователей и разработчиков соответственно. Практически все системы обладают парольной аутентификацией и разграничением прав доступа. Некоторые даже имеют возможность интеграции с Windows-аутентификацией, что позволяет пользоваться одновременно и дополнительными средствами аутентификации, поддерживаемыми операционной системой Windows. Однако не все эти решения имеют основываются на криптографической защите, которая заключается в шифровании документов и добавлении ЭЦП. В некоторых системах эти функции недоступны, и воспользоваться ими можно только посредством дополнительных средств от сторонних разработчиков.

Подход к защите электронного документооборота должен быть комплексным. Необходимо объективно оценить возможные угрозы и риски СЭД, а также величину возможных потерь от реализованных угроз. Защита СЭД не ограничивается только защитой документов и разграничением прав доступа к ним. Защита аппаратных средств системы, персональных компьютеров, принтеров и др. периферийных устройств; защита сетевой среды, в которой функционирует система, защита каналов передачи данных и сетевого оборудования и т.д. – все это должно входит в комплекс мер по обеспечению информационной безопасности на предприятии. Организационные меры также должны включать в обязательном порядке инструктаж и подготовку всего персонала к работе с конфиденциальной информацией. Необходимо помнить, что человеческий фактор и недостаточная организованность работы с кадрами может обесценить все технические меры, предпринятые для защиты СЭД.

Список использованной литературы.

-

- Баранова, Е. К. Основы информатики и защиты информации: учеб. пособие для вузов / Е. К. Баранова. – М.: РИОР: ИНФРА-М, 2013. – 183 с.

- Бисюков В.М. Защита и обработка конфиденциальных документов: учебное пособие. СКФУ, 2016. – 153 с.

- Гухман В.Б., Тюрина Е.И. Основы защиты данных в Microsoft Office, Уч. пособие. 1-е изд. Тверь: ТГТУ, 2005. - 100 с.

- Даниленко А. Ю., Минкин Ю. И. Анализ основных принципов построения и особенностей защиты информации в системах электронного документооборота. Сборник трудов ИСА РАН / Под ред. член-корр. РАН, проф. В. Л. Арлазарова и д. т. н., проф. Н. Е. Емельянова. М.: УРСС, 2004.

- Домарев В.В. Безопасность информационных технологий. Методология создания систем защиты. - М.: ДиаСофт, 2010. - 693 с.

- Казакова М. Классификация и примеры современных методов защиты. Учебное пособие. - Ижевский государственный технический университет. 2010г.

- Минин И.В., Минин О.В. Защита конфиденциальной информации при электронном документообороте: учебное пособие. – НГТУ, 2011.- 20 с.

- Партыка Т.Л. Информационная безопасность. Партыка Т.Л., Попов И.И.; Учебное пособие. 5-е изд., перераб. и доп. - М.: ФОРУМ, 2012. 432 с.

- Степанов Е.А. Информационная безопасность и защита информации: Учеб. пособие. - М.: Инфра-М, 2001 — 304 с.

- Щеглов А.Ю. Защита компьютерной информации от несанкционированного доступа. - М.: Наука и техника, 2011. - 384 с.

- Легальность и легитимность (Понятие «власть» и сущность политической власти )

- Государственная социальная помощь (Особенности оказания государственной социальной помощи)

- Менеджмент как система

- «Проблема личности в психологии»

- Заимствования в английском языке)

- Модальные фразы в современном английском языке

- Налоговый учет по налогу на прибыль (Теоретические основы налогообложения прибыли организаций)

- МЕЖДУНАРОДНЫЙ ВАЛЮТНЫЙ ФОНД: цели, функции, особенности (Общая характеристика Международного валютного фонда (МВФ) )

- Бренд как конкурентное преимущество компании (Теоретические основы и общая характеристика бренда)

- Оборотные активы предприятия.(Теоретическая характеристика оборотных активов)

- Теоретические основы построения облачных сервисов и технологий

- Проектирование реализации операций бизнес-процесса «Продажи» (Выбор комплекса задач автоматизации )